gunicorn+nginx配置方法

对于gunicorn+nginx的配置,理解他们之间的关系很重要,以及最后如何确认配置结果是正确的也很重要

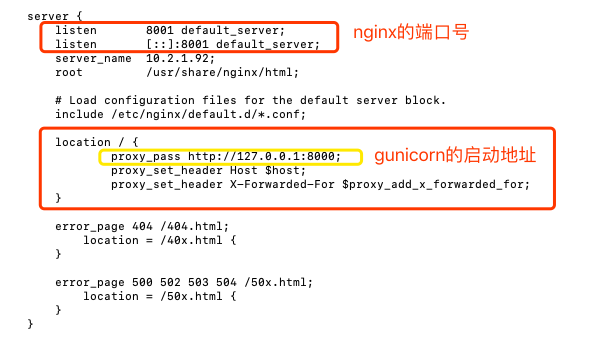

nginx 配置文件:

修改这个配置文件有3个用处:

假设服务器本身的Ip是A称为ip-A,而我用gunicorn启动flask时写的ip是127.0.0.1,用ip-B表示

1.当我在浏览器输入http://ip-A:端口(nginx的端口) 时,nginx会把访问地址指向http://ip-B:端口(gunicorn启动的端口)

所以我们页面看到的内容实际是gunicorn启的flask的根页面,

即视图函数中app.route('/')装饰器所装饰的函数所返回页面的内容

那么这种映身关系在nginx.conf配置文件中如何配置呢?

主要就是对proxy_pass进行配置

参数说明:

- listen是所需要监听的端口

- server_name是需要绑定的域名,暂时没有域名时,请使用ip

- location / 是当访问到根下的时候,将所有请求转发到127.0.0.1:8000,本文使转发到gunicorn启动的django应用上,中间配置的是需要转发的内容,基本上述内容可以满足大多需求,如需特殊需求请自行查看nginx官方文档

- location /static/ 配置了静态文件所在的路径,静态文件由nginx处理,动态转发到django,如不配置会出现站点引用的所有js css都找不到

完整的配置文件在这里作个备份:

# For more information on configuration, see:

# * Official English Documentation: http://nginx.org/en/docs/

# * Official Russian Documentation: http://nginx.org/ru/docs/ user nginx;

worker_processes auto;

error_log /var/log/nginx/error.log;

pid /run/nginx.pid; # Load dynamic modules. See /usr/share/nginx/README.dynamic.

include /usr/share/nginx/modules/*.conf; events {

worker_connections 1024;

} http {

log_format main '$remote_addr - $remote_user [$time_local] "$request" '

'$status $body_bytes_sent "$http_referer" '

'"$http_user_agent" "$http_x_forwarded_for"'; access_log /var/log/nginx/access.log main; sendfile on;

tcp_nopush on;

tcp_nodelay on;

keepalive_timeout 65;

types_hash_max_size 2048; include /etc/nginx/mime.types;

default_type application/octet-stream; # Load modular configuration files from the /etc/nginx/conf.d directory.

# See http://nginx.org/en/docs/ngx_core_module.html#include

# for more information.

include /etc/nginx/conf.d/*.conf; server {

listen 8001 default_server;

listen [::]:8001 default_server;

server_name 10.2.1.92;

root /usr/share/nginx/html; # Load configuration files for the default server block.

include /etc/nginx/default.d/*.conf; location / {

proxy_pass http://127.0.0.1:8000;

proxy_set_header Host $host;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

} error_page 404 /404.html;

location = /40x.html {

} error_page 500 502 503 504 /50x.html;

location = /50x.html {

}

} # Settings for a TLS enabled server.

#

# server {

# listen 443 ssl http2 default_server;

# listen [::]:443 ssl http2 default_server;

# server_name _;

# root /usr/share/nginx/html;

#

# ssl_certificate "/etc/pki/nginx/server.crt";

# ssl_certificate_key "/etc/pki/nginx/private/server.key";

# ssl_session_cache shared:SSL:1m;

# ssl_session_timeout 10m;

# ssl_ciphers HIGH:!aNULL:!MD5;

# ssl_prefer_server_ciphers on;

#

# # Load configuration files for the default server block.

# include /etc/nginx/default.d/*.conf;

#

# location / {

# }

#

# error_page 404 /404.html;

# location = /40x.html {

# }

#

# error_page 500 502 503 504 /50x.html;

# location = /50x.html {

# }

# } }

很重要的调试命令:

1.配置nginx.conf文件前先备份原文件,以免配置错误,无法还源

2.使用命令检查修改后的nginx.conf文件,是否有语法问题

sudo nginx -t #检查配置是否正确

验证配置是否正确

通过gunicorn启动flask项目

首先切换到flask项目所在目录,并且项目已经配置过了wsgi.py的启动文件:

wsgi.py文件内容如下:

from app import create_app application = create_app() if __name__ == '__main__':

application.run()

激活带gunicorn的虚拟环境

[root@67 flaskDemo]# lsvirtualenv

automationVenv

============== flaskApi

======== rlcVenv

======= [root@67 flaskDemo]# workon flaskApi

确保nginx配置正确(看到successful字样表示配置正确)

[root@67 nginx]# nginx -t

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

nginx: configuration file /etc/nginx/nginx.conf test is successful

在浏览器中输入http://ip:nginx运行端口,看nginx启动页,表示nginx运行成功

重启nginx命令:

[root@67 nginx]# service nginx restart

Redirecting to /bin/systemctl restart nginx.service

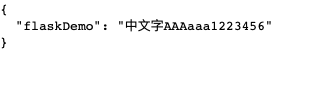

接下来验证配置结果:

在浏览器中输入ip地址:http://10.2.1.92:8001/users

/users 是我在flask项目中已经定义好的页面。

看到falsk项目视图定义好的内容,即表示nginx+gunicorn的关系配置好了:

flaskDemo项目地址:

https://github.com/wangju003/flaskDemo.git

参考文档:

https://baijiahao.baidu.com/s?id=1616440047552092518&wfr=spider&for=pc

https://www.jianshu.com/p/5600af9ff238

gunicorn+nginx配置方法的更多相关文章

- nginx配置方法

nginx配置的代码: user www www; worker_processes 8; error_log /data111/logs/nginx/nginx-error.log crit; pi ...

- restful的nginx配置方法

location /{ root /webserver/www/a.tk.com; index index.html index.htm index.php; if ( $document_uri ~ ...

- nginx配置301重定向

1. 简介 301重定向可以传递权重,相比其他重定向,只有301是最正式的,不会被搜索引擎判断为作弊 2. 栗子 savokiss.com 301到 savokiss.me 3. nginx默认配置方 ...

- Nginx配置各种响应头防止XSS,点击劫持,frame恶意攻击

为什么要配置HTTP响应头? 不知道各位有没有被各类XSS攻击.点击劫持 (ClickJacking. frame 恶意引用等等方式骚扰过,百度联盟被封就有这些攻击的功劳在里面.为此一直都在搜寻相关防 ...

- 【转】Nginx服务器的反向代理proxy_pass配置方法讲解

[转]Nginx服务器的反向代理proxy_pass配置方法讲解 转自:http://www.jb51.net/article/78746.htm 就普通的反向代理来讲Nginx的配置还是比较简单的, ...

- nginx 多站点配置方法集合(转)

关于nginx的多站设置,其实和apache很相似,假设我们已经有两个域名,分别是:www.websuitA.com和www.websuitB.com.并且这两个域名已经映射给了IP为192.168. ...

- codeigniter(ci)在nginx下返回404的处理方法即codeigniter在nginx下配置方法

codeigniter(ci)在nginx下返回404的处理方法即codeigniter在nginx下配置方法 进入nginx的配置文件 加上一句(本来就有这句,只需要修改一下就行了) locatio ...

- 网站安全配置(Nginx)防止网站被攻击(包括使用了CDN加速之后的配置方法)

原文链接:http://www.bzfshop.net/article/176.html 网站被攻击是一个永恒不变的话题,网站攻击的方式也是一个永恒不变的老套路.找几百个电脑(肉鸡),控制这些电脑同时 ...

- Nginx负载均衡配置简单配置方法

http://www.jb51.net/article/121235.htm Nginx作为负载均衡服务器,用户请求先到达nginx,再由nginx根据负载配置将请求转发至不同的Web服务器.下面通过 ...

随机推荐

- css 文本单行显示溢出时出现省略号 多行显示溢出时出现省略号 首行缩进

一.文本单行显示溢出时出现省略号 二.文本多行显示溢出时出现省略号(这种样式只能在webkit和移动端使用,包括小程序,不能设置固定高度) 三.首行缩进两字符 text-indent: 2em; 四. ...

- Git 操作 GitHub

Git安装 https://www.cnblogs.com/taopanfeng/p/11076702.html 设置用户名(设置一次 以后就不用再设置了) git config --global u ...

- python 单引号、双引号和三引号混用

单引号: 当单引号中存在单引号时,内部的单引号需要使用转义字符,要不然就会报错: 当单引号中存在双引号时,双引号可以不用加转义字符,默认双引号为普通的字符,反之亦然. 双引号: 当双引号中存在双引号时 ...

- Django中数据库的增删改查

本随笔使用的是pycharm专业版2019.1.3.Django==1.9.8.Python2.7 这里的Django后台使用了ORM(Object Relational Mapping),全称对象关 ...

- Codeforces Round #575 (Div. 3) E. Connected Component on a Chessboard(思维,构造)

E. Connected Component on a Chessboard time limit per test2 seconds memory limit per test256 megabyt ...

- 微信开发企业支付到银行卡PHP

微信开发企业支付到银行卡 功能详解 不会的朋友可以加我QQ:344902511先发个微信支付官方链接你查看https://pay.weixin.qq.com/wiki/doc/api/tools/mc ...

- HTTP/1.1-HTTP/2.0-HTTP/3.0-HTTPS

HTTP/1.1 网上关于HTTP/1.1的讨论多是基于RFC2616文档,而IETF已更新了HTTP/1.1并将其分为六个部分,使协议变得更简单易懂,对老版本RFC2616中模糊不清的部分做了解释 ...

- scrapy五大核心组件和中间件以及UA池和代理池

五大核心组件的工作流程 引擎(Scrapy) 用来处理整个系统的数据流处理, 触发事务(框架核心) 调度器(Scheduler) 用来接受引擎发过来的请求, 压入队列中, 并在引擎再次请求的时候返回. ...

- 【mysql】全文索引match多列报错

表结构如下: CREATE TABLE `T` ( .... FULLTEXT KEY `title_fc` (`titleindex`), FULLTEXT KEY `shortname_fc` ( ...

- C/C++运算符优先级关系

C/C++优先级 从高到低 1~14梯队 1. () [] . -> 2. ! ~ -(负号) ++ -- &(取变量地址)* (type)(强制类型) ...