【安全】漏洞复现及修复——CVE-2023-24055 keepass触发器注入获取明文密码

write by homelander 如要转载请注明出处谢谢:https://www.cnblogs.com/vitalemontea/p/17104168.html

1、前言

【仅供学习使用,切勿用在非法用途】

虽说官方认为这是低危,或者利用有较多前提,但有大神POC出来以后,复现觉得这玩意利用的其实有很多哈,危害性远不止官方认为那么少

①钓鱼 ②投放木马 ③社工

2、环境

keepass 安装版 2.53 (不一定只有安装版才能有效)

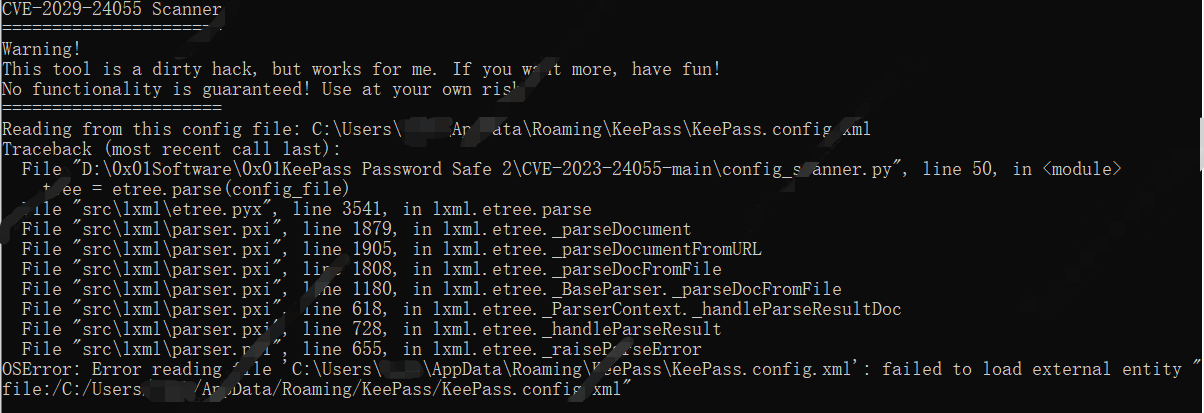

绿色免安装版,用该poc就会出现这种情况,这是因为免安装版的xml路径不一定在默认位置,但如果代码写了全盘查的也还是能找到

3、复现

用deetl大神的poc进行的复现,来源:https://github.com/deetl/CVE-2023-24055

内里有两个py文件,

config_scanner.py #个人理解是读取keepass特征ID的

poc.py #个人理解是注入xml代码到keepass的xml文件的

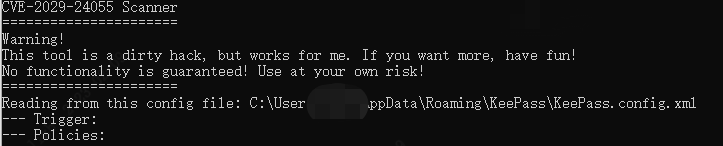

执行读取特征py

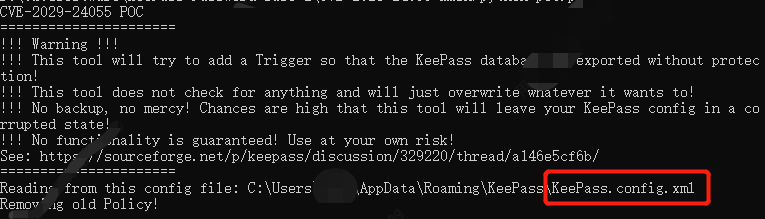

执行注入xml代码

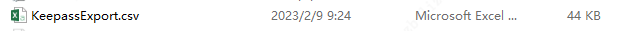

登录keepass,就会自动触发导出密码,并且是明文存放,连隐藏密码都能解密并导出,只有中文是乱码而已

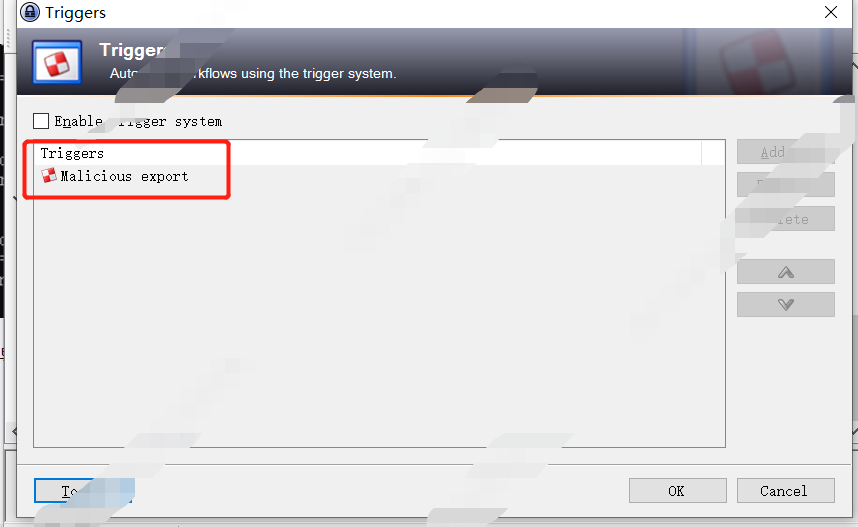

在tool-trigger里已经看到被添加了一个“触发器”,就是这玩意导致的

4、修复方法

tool-triggers,取消enable trigger system即可(默认是开启的)

5、头脑风暴

其实这属于是软件自带的功能,方便大型管理和脚本使用的,算是权限上的管理不善吧。

xml文件除非限制得非常死,才能保证不被写入修改。

但假如我采用社工的方式让管理员自行打开呢?做成一个可执行文件,执行后写入触发器,并且在管理员登录keepass后post该csv,岂不美滋滋(笑)(这个思路来源于最初找到的一个poc,但执行失败了,不过通过ps来外传的想法很好,来源:https://github.com/alt3kx/CVE-2023-24055_PoC)

总而言之风险的评估还是得自己来,被害妄想症越重安全做的越好(笑)

2023.2.9

【安全】漏洞复现及修复——CVE-2023-24055 keepass触发器注入获取明文密码的更多相关文章

- [Shell]CVE-2019-0708漏洞复现及修复补丁

0x01 漏洞原理 Windows系列服务器于2019年5月15号,被爆出高危漏洞,该漏洞影响范围较广,windows2003.windows2008.windows2008 R2.windows 7 ...

- CVE 2019-0708漏洞复现防御修复

CVE-2019-0708 Windows再次被曝出一个破坏力巨大的高危远程漏洞CVE-2019-0708.攻击者一旦成功利用该漏洞,便可以在目标系统上执行任意代码,包括获取敏感信息.执行远程代码.发 ...

- Redis未授权访问漏洞复现及修复方案

首先,第一个复现Redis未授权访问这个漏洞是有原因的,在 2019-07-24 的某一天,我同学的服务器突然特别卡,卡到连不上的那种,通过 top,free,netstat 等命令查看后发现,CPU ...

- ThinkPhp3.2.3缓存漏洞复现以及修复建议

小编作为一个php(拍黄片)的程序员,今天早上无意间看到thinkphp的缓存漏洞,小编在实际开发过程中用thinkphp3.2.3挺多的. 我们这里来复现一下漏洞 后面我会提出修复建议 首先我们下载 ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- 【漏洞复现】Tomcat CVE-2017-12615 远程代码执行漏洞

漏洞描述 [漏洞预警]Tomcat CVE-2017-12615远程代码执行漏洞/CVE-2017-12616信息泄漏 https://www.secfree.com/article-395.html ...

- CVE-2018-15982漏洞复现

作者:欧根 漏洞信息:CVE-2018-15982 Adobe已发布适用于Windows,macOS,Linux和Chrome OS的Adobe Flash Player安全更新.这些更新解决一个 ...

- tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现

tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现 一.漏洞前言 2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017 ...

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

随机推荐

- spring源码解析(一) 环境搭建(各种坑的解决办法)

上次搭建spring源码的环境还是两年前,依稀记得那时候也是一顿折腾,奈何当时没有记录,导致两年后的今天把坑重踩了一遍,还遇到了新的坑,真是欲哭无泪;为了以后类似的事情不再发生,这次写下这篇博文来必坑 ...

- 记一次node节点无法加入K8S集群

#问题现象:root@small-virtual-machine:~# kubeadm join 10.0.0.133:6443 --token d2hyl5.5qt5fzjsdbxm2k5o ...

- python基础(三)装饰器

字典推导式: data_list = ['1 hello','2 world'] result = {item.split(" ")[0]: item.split(" & ...

- Go语言核心36讲11

至今为止,我们讲过的集合类的高级数据类型都属于针对单一元素的容器. 它们或用连续存储,或用互存指针的方式收纳元素,这里的每个元素都代表了一个从属某一类型的独立值. 我们今天要讲的字典(map)却不同, ...

- PHP 正在“杀死”Python

最近,我突然发现自己好像又在逆潮流而动.可能我的想法与很多朋友不同,我认为 PHP 这个编程语言界的"混蛋"比以往任何时候都更受欢迎. 或许你会质疑--PHP 不是已经完蛋了吗?市 ...

- c#入参使用引用类型为啥要加ref?

摘一段来自官网的说明 :方法的参数列表中使用 ref 关键字时,它指示参数按引用传递,而非按值传递. ref 关键字让形参成为实参的别名,这必须是变量. 换而言之,对形参执行的任何操作都是对实参执行的 ...

- 初学RNN

FNN 定义 FNN(Feedforward Neural Network),即前馈神经网络,它是网络信息单向传递的一种神经网络,数据由输入层开始输入,依次流入隐藏层各层神经元,最终由输出层输出.其当 ...

- SpringCloud Alibaba(三) - GateWay网关

1.基本环境搭建 1.1 依赖 <!-- Gatway 网关会和springMvc冲突,不能添加web依赖 --> <dependency> <groupId>or ...

- Spring Cloud GateWay基于nacos如何去做灰度发布

如果想直接查看修改部分请跳转 动手-点击跳转 本文基于 ReactiveLoadBalancerClientFilter使用RoundRobinLoadBalancer 灰度发布 灰度发布,又称为金丝 ...

- 4.5:HDFS操作实验

〇.概述 1.拓扑结构 2.目标 进行HDFS的实验,了解HDFS的基本操作. 一.常用操作 1.启动 50070 2.查看及创建 3.上传文件