拦截过滤防御XSS攻击 -- Struts2.3 以及 2.5 的解决方式

使用Struts2框架开发的后台在防御XSS攻击的时候很多方式都不能用,因为Struts2对请求进行的二次封装有区别。以下针对Struts2的XSS攻击进行拦截过滤防御解决:

Struts2.3

本方案采用struts2的拦截器过滤,将提交上来的参数转码来解决。

配置struts.xml:

<package name="default" namespace="/"

extends="struts-default, json-default">

<!-- 配置拦截器 -->

<interceptors>

<!-- 定义xss拦截器 -->

<interceptor name="xssInterceptor" class="...此处填写拦截器类名"></interceptor>

<!-- 定义一个包含xss拦截的拦截栈 -->

<interceptor-stack name="myDefault">

<interceptor-ref name="xssInterceptor"></interceptor-ref>

<interceptor-ref name="defaultStack"></interceptor-ref>

</interceptor-stack>

</interceptors>

<!-- 这个必须配置,否则拦截器不生效 -->

<default-interceptor-ref name="myDefault"></default-interceptor-ref>

<action>

...此处省略n个action

</action>

</package>

Java代码,拦截器实现类:

import java.util.Map;

import org.apache.commons.lang3.StringEscapeUtils;

import com.opensymphony.xwork2.ActionContext;

import com.opensymphony.xwork2.ActionInvocation;

import com.opensymphony.xwork2.interceptor.AbstractInterceptor; public class XssInterceptor extends AbstractInterceptor{ @Override

public String intercept(ActionInvocation invocation) throws Exception {

// TODO Auto-generated method stub

ActionContext actionContext = invocation.getInvocationContext();

Map<String, Object> map = actionContext.getParameters();

for (Map.Entry<String, Object> entry : map.entrySet()) {

String value = ((String[])(entry.getValue()))[0];

entry.setValue(StringEscapeUtils.escapeHtml4(value));//将提交上来的字符串进行转码

//System.out.println((entry.getValue()));

}

return invocation.invoke();

}

}

Struts2.5

需要注意的是,根据测试,从Struts2.3升级到Struts2.5并不能平滑升级,也就是说不能向前兼容。

Apache官方修改了invocation.getInvocationContext().getParameters();接口的实现,原来返回的是一个java.util.Map,现在返回了一个org.apache.struts2.dispatcher.HttpParameters类型的对象,总体来说更加合理。

2.5版本的拦截器与2.3版本的差异主要在XssInterceptor.java这个类的intercept方法的具体实现,简单测试了一下,应该问题不大。

public class XssInterceptor extends AbstractInterceptor {

@Override

public String intercept(ActionInvocation invocation) throws Exception {

ActionContext actionContext = invocation.getInvocationContext();

HttpParameters parameters = actionContext.getParameters();

for (Map.Entry<String,Parameter> entry : parameters.entrySet()) {

if (!entry.getValue().isMultiple() && entry.getValue().isDefined()){

if (!entry.getValue().getValue().equals(StringEscapeUtils.escapeHtml4(entry.getValue().getValue()))){

entry.setValue(new Parameter.Request(entry.getValue().getName(),StringEscapeUtils.escapeHtml4(entry.getValue().getValue())));

}

}

}

return invocation.invoke();

}

}

测试结果:

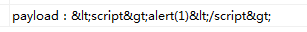

输入值:

payload:<script>alert(1)</script>

数据库查看入库:

经测试,上述方式能够有效防御XSS的攻击。

原文:https://blog.csdn.net/huplion/article/details/49001151

拦截过滤防御XSS攻击 -- Struts2.3 以及 2.5 的解决方式的更多相关文章

- 防御XSS攻击的七条原则

本文将会着重介绍防御XSS攻击的一些原则,需要读者对于XSS有所了解,至少知道XSS漏洞的基本原理,如果您对此不是特别清楚,请参考这两篇文章:<Stored and Reflected XSS ...

- Jsoup代码解读之六-防御XSS攻击

Jsoup代码解读之八-防御XSS攻击 防御XSS攻击的一般原理 cleaner是Jsoup的重要功能之一,我们常用它来进行富文本输入中的XSS防御. 我们知道,XSS攻击的一般方式是,通过在页面输入 ...

- 认识与防御XSS攻击

什么是xss攻击? XSS,即(Cross Site Scripting)中文名称为“跨站脚本攻击”.XSS的重点不在于跨站攻击而在于脚本攻击.攻击者可以利用 web应用的漏洞或缺陷之处,向页面注入恶 ...

- WEB安全 - 认识与防御XSS攻击

目录 什么是xss攻击? XSS的危害 XSS攻击分类 xss攻击示例 反射型攻击 - 前端URL参数解析 反射型攻击 - 后端URL参数解析 注入型攻击 - 留言评论 如何规避xss攻击? 总结 什 ...

- 8. 博客系统| 富文本编辑框和基于bs4模块防御xss攻击

views.py @login_required def cn_backend(request): article_list = models.Article.objects.filter(user= ...

- Asp.net防御XSS攻击组件库

一.AntiXss 翻看mvc4高级编程,偶看到作者强烈推荐使用AntiXss防御XSS攻击,收集资料看下. 目前类库已融入到.netframework中,类库主页不再更新. 使用方法:使用Nuget ...

- PHP不过过滤防止xss攻击的方法

PHP不过过滤防止xss攻击的方法<pre> $content=htmlspecialchars($content); $pos=strpos($content,"\u" ...

- Spring mvc拦截器防御CSRF攻击

CSRF(具体参考百度百科) CSRF(Cross-site request forgery跨站请求伪造,也被称为“One Click Attack”或者Session Riding,通常缩写为CSR ...

- 防御XSS攻击-encode用户输入内容的重要性

一.开场先科普下XSS 跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS.恶 ...

随机推荐

- ThinkPHP3.2 中空方法、空控制器和空模块的设置

ThinkPHP3.2 中空方法.空控制器和空模块的设置 1.空方法设置 问题: 当你访问一个不存在的方法的时候: 如: http://localhost/test/index.php/Home/Us ...

- activiti中的查询sql

<?xml version="1.0" encoding="UTF-8" ?> <!DOCTYPE mapper PUBLIC "- ...

- js 数组 map方法

https://www.cnblogs.com/xuan52rock/p/4460949.html https://jingyan.baidu.com/article/91f5db1b7453471c ...

- 7.4 electirc.c -- 计算电费

// 7.4 electirc.c -- 计算电费 #include <stdio.h> #define RATE1 0.13230 // 首次使用 360 kwh 的费率 #define ...

- Python抓取百度汉字笔画的gif

偶然发现百度汉语里面,有一笔一划的汉字顺序: 觉得这个动态的图片,等以后娃长大了,可以用这个教写字.然后就去找找常用汉字,现代汉语常用字表 .拿到这里面的汉字,做两个数组出来,一共是 ...

- nginx+uwsgi配置

nginx #user nobody; worker_processes 1; #error_log logs/error.log; #error_log logs/error.log notice; ...

- java生成word

import freemarker.template.Configuration; import freemarker.template.Template; import javax.servlet. ...

- express+websocket+exec+spawn=webshell

var child_process = require('child_process'); var ws = require("nodejs-websocket"); consol ...

- Bootstrap table方法,Bootstrap table事件,配置

调用 BootStrap Table 方法的语法: $('#table').bootstrapTable('method', parameter); 例如: $('#my_table').bootst ...

- gradle指定相应JDK编译

转载请注明出处: http://blog.csdn.net/sanyinchen/article/details/50901582 问题描述: 电脑中装有多个jdk版本,可能默认的jdk是1.6,但是 ...