Linux知识要点大全(第二章)

第二章 linux操作系统安装与配置

主要内容

1:vmware虚拟机安装与使用

2:Linux系统安装前准备

3:Linux Centos 系统的安装

4:Centos 6.8的登录和关闭

5:Centos 6.8 上网配置

6:远程登录管理工具介绍

学习目标

1:掌握vmware虚拟机软件使用

2:了解Linux安装前的准备工作

3:掌握Linux的安装

4:了解Linux常用硬件的配置

5:掌握Linux的启动与登录

6:掌握Linux的图形与文字界面的切换

7:掌握setup命令配置Linux上网

一:Vmware虚拟机安装与使用

①VMware是一个虚拟PC的软件,可以在现有的操作系统上虚拟出一个新的硬件环境,相当于模拟出一台新的PC ,以此来实现在一台机器上真正同时运行多个独立的操作系统。

②VMware主要特点:

1:不需要分区或重新开机就能在同一台PC上使用两种以上的操作系统。

2:本机系统可以与虚拟机系统网络通信。

3:可以设定并且随时修改虚拟机操作系统的硬件环境。

③安装VMware

1:新建虚拟机

2:虚拟机硬件设置

(1)修改硬件参数

(2)添加、删除硬件

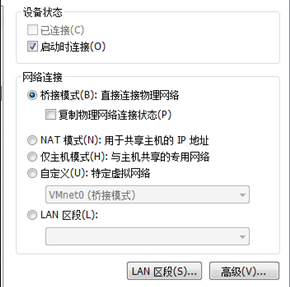

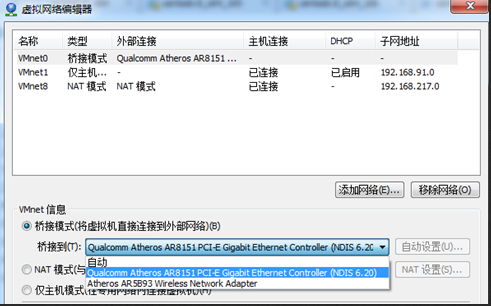

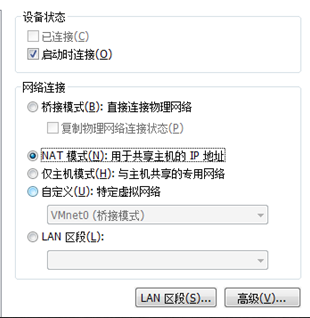

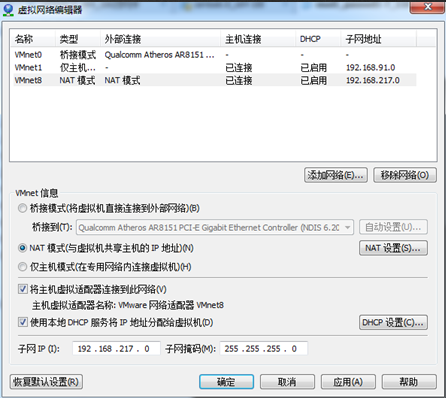

3:虚拟机网络设置

(1)桥接、NAT、仅主机模式三种

(2)使用多物理网卡的设置

4:虚拟机使用技巧(导入虚拟机,快照、克隆)

5:虚拟机安装X86_64 Linux,需开启虚拟化

>在BIOS中将“Intel Virtualization Technology”改成Enabled

6:新建虚拟机Cenos6.8的 硬件需求

>CPU: 主频 1G以上

>内存: 开启桌面1G,字符模式 512M

>硬盘: 20G以上

>网络: 桥接模式

7:Centos6.8 X86_64安装ISO镜像光盘

④Linux Centos6.8 X86_64 的安装

一、安装欢迎界面

>“Install or upgrade an existing system”:安装或升级现有系统

>“Install system with basic video driver”:安装过程采用基本的显卡驱动

>“Rescue installed system”:进入系统修复模式

>“Boot from local drive”:退出安装从硬盘启动

>“Memory test”:存储介质检测

二、密码原则

①复杂性

>八位字符以上、大小写字母、数字、符号

>不能是英文单词

>不能是和用户相关的内容

②易记忆性

③时效性

三、软件包的选择

Desktop(桌面)

Minimal Desktop(最小化桌面)

Minimal(最小化)

Basic Server(基本服务器)

Database Server(数据库服务器)

Web Server(网页服务器)

Virtual Host(虚拟主机)

software development workstation(软件开发工作站)

四、安装日志

/root/install.log:存储了安装在系统中的软件包及其版本信息

/root/install.log.syslog:存储了安装过程中留下的事件记录

/root/anaconda-ks.cfg:以Kickstart配置文件的格式记录安装过程中设置的选项信息

⑤Linux Centos6.8 登录与重启关机

登录

Linux必须使用账号密码登录

关机

Shutdown –h now

重启

reboot

⑥Linux Centos6.8 上网配置

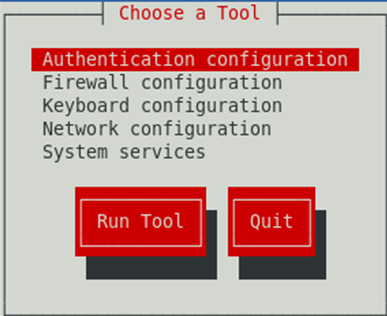

(1)桌面终端运行setup

(2)修改网络必须要重启网络服务

>/etc/init.d/network restart

>service network restart

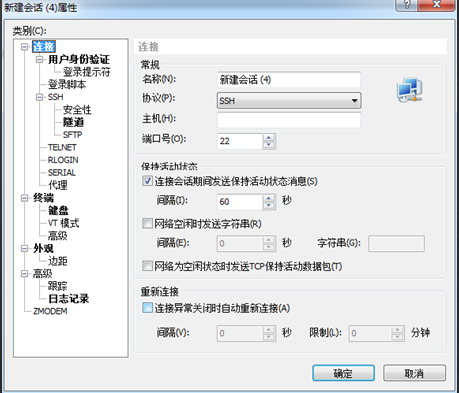

⑥远程登录工具

>Xshell工具

>桥接模式下的远程连接

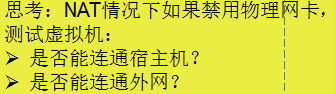

>NAT模式下的远程连接

练习

自己安装centos模板机

设置root密码123456

安装语言:英文

软件包:desktop

网络模式分别设置成桥接和NAT模式,使用ping 172.16.100.250测试与外网是否连通。

桥接:

IP地址命名规则 172.16.23.宿主机ip+100

子网掩码:255.255.255.0

网关:172.16.23.250

NAT:

方法一:自动获取IP地址

方法二:手动指定IP

Linux知识要点大全(第二章)的更多相关文章

- Linux知识要点大全(第三章)

第三章 Linux基本操作 *主要内容 1:认识root用户 2:Linux下命令的写法 3:Linux关机和重启 4:忘记root密码的处理方法 5. Linux下的目录结构 6. 查看信息 ...

- Linux知识要点大全(第一章)

第一章 Linux操作系统简介 主要内容: 1:Linux的发展历史 2:开源软件 3:Linux系统结构与特性 ...

- Linux知识要点大全(第四章)

第四章 文件管理 *主要内容 文件和目录的操作: ①创建 ②删除 ③拷贝 ④重命名(剪切) ⑤查看 一:目录的操作 回顾与目录相关的命令 ls 查看目录中的内容 .pwd 打印当前目录 .cd ...

- 【知识强化】第二章 数据的表示和运算 2.4 算术逻辑单元ALU

从本节开始我们就进入到本章的最后一节内容了,也就是我们算术逻辑单元的它的实现.这部分呢是数字电路的一些知识,所以呢,如果你没有学过数字电路的话,也不要慌张,我会从基础开始给大家补起.那么在计算机当中, ...

- Linux高级运维 第二章 Linux基本操作和自己动手组装服务器

2.1 Linux网络相关概念和修改IP地址的方法 2.1.1 网卡的命名规则 Centos 6的网卡命名方式:它会根据情况有所改变而非唯一且固定,在CENTOS6之前,网络接口使用连 ...

- Linux学习笔记 一 第二章 Linux系统安装

Linux系统安装 一.首先安装VMware 虚拟机 下载网址:https://www.vmware.com/cn/products/workstation-pro/workstation-pro-e ...

- 《深入理解linux内核架构》第二章 进程管理和调度

2.1进程优先级 进程优先级 硬实时进程 软实时进程 抢占式多任务处理 2.2进程生命周期 用户太切换到核心态的办法 系统调用 中断 抢占调度模型优先级普通进程<系统调用<中断 普通进程可 ...

- Linux知识要点(文件压缩打包解压缩)

tar 的选项与参数非常的多!我们只讲几个常用的选项,更多选项您可以自行 man tar 查询啰! 其实最简单的使用 tar 就只要记忆底下的方式即可(gzip方式): 压 缩: tar -zcvf ...

- (Linux基础学习)第二章:CentOS7.4安装教程

001 002 003 004 005 006 007 008 009 010 011 012 013 014 015 016 017 018 019 020 021 022 023 024 025 ...

随机推荐

- Effective java-对象的创建和销毁

说到java对象的创建,首先应该提下java的内存机制,最主要的两块应该就是堆内存和栈内存. 简单点来说栈内存主要是保存基本数据类型的值和保存引用变量,堆内存主要用来存放new产生的对象,数组. 堆是 ...

- selenium+java破解极验滑动验证码的示例代码

转自: https://www.jianshu.com/p/1466f1ba3275 selenium+java破解极验滑动验证码 卧颜沉默 关注 2017.08.15 20:07* 字数 3085 ...

- Java Script 学习笔记 (一) 基础

1. 设置变量 const: 赋常量,不可更改. let :设置可更改变量. ES6 中推荐使用let 而不是var. Let 和var的区别 : let 将变量的作用域限定在当前{}中, var 定 ...

- rabbitmq 脑裂(网络分区)

1.产生的原因 https://blog.csdn.net/zyz511919766/article/details/45198055 2.相关配置.如何规避 https://blog.csdn.ne ...

- BZOJ_1797_[Ahoi2009]Mincut 最小割_最小割+tarjan

BZOJ_1797_[Ahoi2009]Mincut 最小割_最小割+tarjan Description A,B两个国家正在交战,其中A国的物资运输网中有N个中转站,M条单向道路.设其中第i (1≤ ...

- 支付宝使用流程和踩坑小记(附Demo)

# 支付宝使用整理 html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,abbr,acronym, ...

- Java开源生鲜电商平台-通知模块设计与架构(源码可下载)

Java开源生鲜电商平台-通知模块设计与架构(源码可下载) 说明:对于一个生鲜的B2B平台而言,通知对于我们实际的运营而言来讲分为三种方式: 1. 消息推送:(采用极光推送) ...

- 教你如何使用Java手写一个基于链表的队列

在上一篇博客[教你如何使用Java手写一个基于数组的队列]中已经介绍了队列,以及Java语言中对队列的实现,对队列不是很了解的可以我上一篇文章.那么,现在就直接进入主题吧. 这篇博客主要讲解的是如何使 ...

- jdk源码阅读笔记-ArrayList

一.ArrayList概述 首先我们来说一下ArrayList是什么?它解决了什么问题?ArrayList其实是一个数组,但是有区别于一般的数组,它是一个可以动态改变大小的动态数组.ArrayList ...

- Boosting(提升方法)之XGBoost

XGBoost是一个机器学习味道非常浓厚的模型,在数学上非常规范,运用正则化.L2范数.二阶梯度.泰勒公式和分布式计算方法,对GBDT等提升树模型进行优化,不仅能处理更大规模的数据,而且运行效率特别高 ...