Python调用云服务器AWVS13API接口批量扫描(指哪打哪)

最近因为实习的原因,为了减少一部分的工作量,在阿里云服务器上搭建了AWVS扫描器 方便摸鱼

但是发现AWVS貌似没有批量添加的方法,作者只好把整理的URL.txt捏了又捏

手动输入是不可能手动输入的,去查了查网上关于AWVS扫描器API的使用,找到两篇文章:

https://blog.csdn.net/wy_97/article/details/106872773

https://blog.csdn.net/sinat_25449961/article/details/82985638

然后花一个小时的时间整理了一下,因为作者只需要添加任务,以及让扫描任务启动,所以我们也从这两个功能入手,查看API接口。

添加任务接口是:

Method:POST

URL: /api/v1/targets

| 发送参数 | 类型 | 说明 |

|---|---|---|

| address | string | 目标网址:需http或https开头 |

| criticality | Int | 危险程度;范围:[30,20,10,0];默认为10 |

| description | string | 备注 |

具体的使用如下:

'''

create_target函数

功能:

AWVS13

新增任务接口

Method : POST

URL : /api/v1/targets

发送参数:

发送参数 类型 说明

address string 目标网址:需要http或https开头

criticality int 危险程度;范围:[30,20,10,0];默认为10

description string 备注

'''

def create_target(address,description,int_criticality):

url = 'https://' + IP + ':13443/api/v1/targets' headers = {"X-Auth": API_KEY, "content-type": "application/json", 'User-Agent': 'curl/7.53.1'}

values = {

'address': address,

'description': description,

'criticality': int_criticality,

}

data = bytes(json.dumps(values), 'utf-8')

request = urllib.request.Request(url, data, headers)

html = urllib.request.urlopen(request).read().decode('utf-8')

return html

在create_target()函数中,如服务器IP是全局变量,即搭建AWVS的服务器的IP,后面接的端口需要根据实际情况修改。

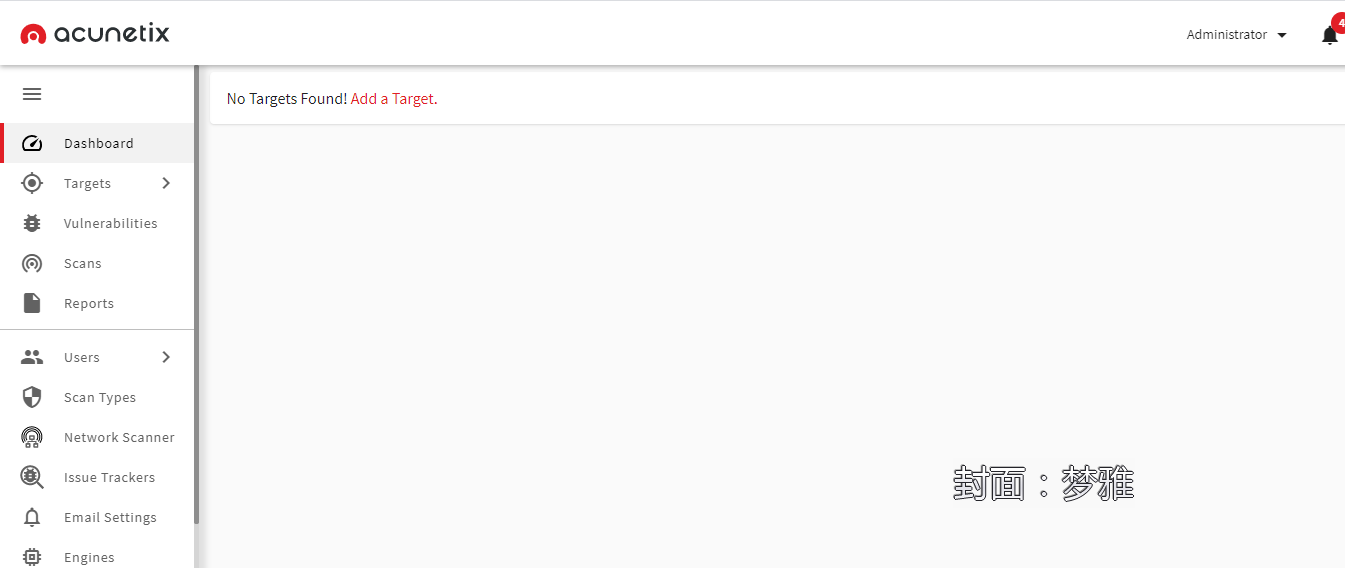

可以看到现在还没有任务:

简单调用:

#这两处需要修改为你自己的

IP = ''

API_KEY = '' def main():

testurl='https://www.zsjjob.com/'

description="null"

int_criticality=10

print(create_target(testurl,description,int_criticality)) if __name__=='__main__':

main()

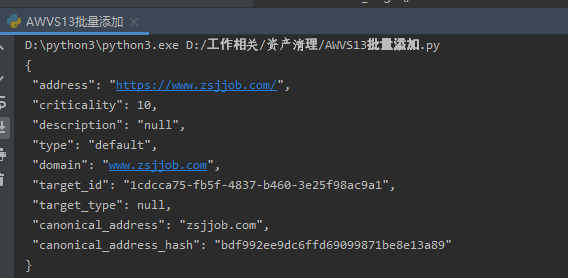

运行返回结果为:

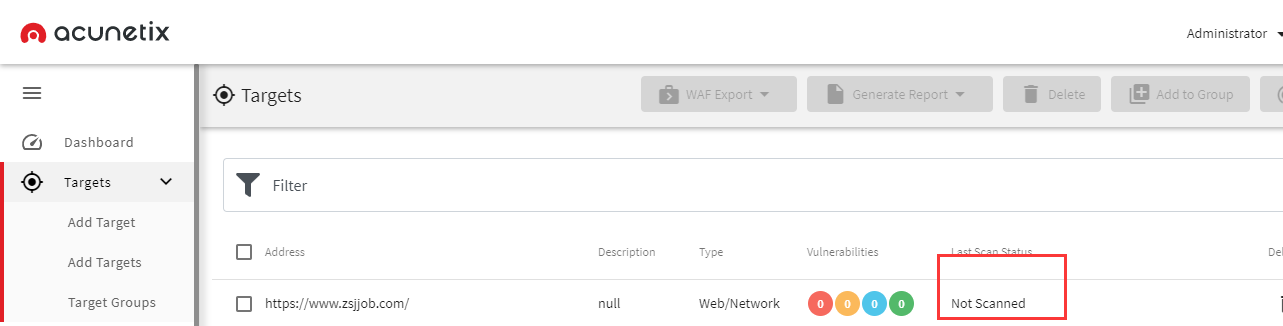

接着我们查看AWVS添加的任务里面

可以看到只是添加到了任务中,还未进行扫描,接着我们查看开始扫描的API:

Method:POST

URL: /api/v1/scans

| 发送参数 | 类型 | 说明 |

| profile_id | string | 扫描类型 |

| ui_session_i | string | 可不传 |

| schedule | json | 扫描时间设置(默认即时) |

| report_template_id | string | 扫描报告类型(可不传) |

| target_id | string | 目标id |

可以看到必选的就是 扫描类型,扫描时间设置,目标id

而扫描类型 profile_id 可以选择的有:

| 扫描类型 | 值 | 翻译 |

| Full Scan | 11111111-1111-1111-1111-111111111111 | 完全扫描 |

| High Risk Vulnerabilities | 11111111-1111-1111-1111-111111111112 | 高风险漏洞 |

| Cross-site Scripting Vulnerabilities | 11111111-1111-1111-1111-111111111116 | XSS漏洞 |

| SQL Injection Vulnerabilities | 11111111-1111-1111-1111-111111111113 | SQL注入漏洞 |

| Weak Passwords | 11111111-1111-1111-1111-111111111115 | 弱口令检测 |

| Crawl Only | 11111111-1111-1111-1111-111111111117 | Crawl Only |

| Malware Scan | 11111111-1111-1111-1111-111111111120 | 恶意软件扫描 |

我们在代码中使用的是扫描类型对应的值,一般都是直接使用完全扫描

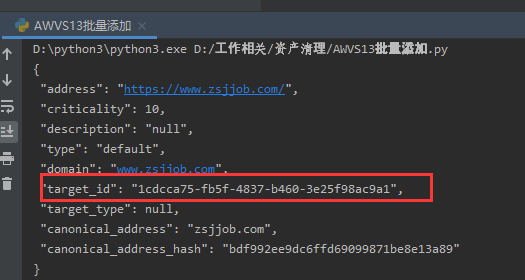

扫描时间设置我们按照默认值设置,目标 id 我们之前已经看到过了,即:

所以我们只要将获取到的target_id和其他两个参数丢进去就行了。

具体使用如下:

'''

start_target

功能:

AWVS13

启动扫描任务接口

Method : POST

URL : /api/v1/scans

发送参数:

发送参数 类型 说明

profile_id string 扫描类型

ui_session_i string 可不传

schedule json 扫描时间设置(默认即时)

report_template string 扫描报告类型(可不传)

target_id string 目标id

'''

def start_target(target_id,profile_id):

url = 'https://' + IP + ':13443/api/v1/scans' # schedule={"disable": False, "start_date": None, "time_sensitive": False}

headers = {"X-Auth": API_KEY, "content-type": "application/json", 'User-Agent': 'curl/7.53.1'}

values = {

'target_id': target_id,

'profile_id': profile_id,

'schedule': {"disable":False,"start_date":None,"time_sensitive":False}

}

data = bytes(json.dumps(values), 'utf-8')

request = urllib.request.Request(url, data, headers)

html = urllib.request.urlopen(request).read().decode('utf-8')

# return html

return "now scan {}".format(target_id)

然后先将AWVS上面的任务清空一下,然后整合和调用之前的所有代码。

清空后的AWVS如图:

整合调用的全部代码为(作者去掉了IP和API_KEY,需要读者按照自己的搭建自行添加,另外还需要注意端口的问题)

import json

import ssl

import urllib.request

import os ssl._create_default_https_context = ssl._create_unverified_context #os.environ['http_proxy'] = 'http://127.0.0.1:8080'

#os.environ['https_proxy'] = 'https://127.0.0.1:8080' IP = ''

API_KEY = '' '''

create_target函数

功能:

AWVS13

新增任务接口

Method : POST

URL : /api/v1/targets

发送参数:

发送参数 类型 说明

address string 目标网址:需要http或https开头

criticality int 危险程度;范围:[30,20,10,0];默认为10

description string 备注

'''

def create_target(address,description,int_criticality):

url = 'https://' + IP + ':13443/api/v1/targets' headers = {"X-Auth": API_KEY, "content-type": "application/json", 'User-Agent': 'curl/7.53.1'}

values = {

'address': address,

'description': description,

'criticality': int_criticality,

}

data = bytes(json.dumps(values), 'utf-8')

request = urllib.request.Request(url, data, headers)

html = urllib.request.urlopen(request).read().decode('utf-8')

return html def get_target_list():

url = 'https://' + IP + ':3443/api/v1/targets'

headers = {"X-Auth": API_KEY, "content-type": "application/json", 'User-Agent': 'curl/7.53.1'}

request = urllib.request.Request(url=url, headers=headers)

html = urllib.request.urlopen(request).read().decode('utf-8')

return html def profiles_list():

url = 'https://' + IP + ':3443/api/v1/scanning_profiles'

headers = {"X-Auth": API_KEY, "content-type": "application/json", 'User-Agent': 'curl/7.53.1'}

request = urllib.request.Request(url=url, headers=headers)

html = urllib.request.urlopen(request).read().decode('utf-8')

return html '''

start_target

功能:

AWVS13

启动扫描任务接口

Method : POST

URL : /api/v1/scans

发送参数:

发送参数 类型 说明

profile_id string 扫描类型

ui_session_i string 可不传

schedule json 扫描时间设置(默认即时)

report_template string 扫描报告类型(可不传)

target_id string 目标id

'''

def start_target(target_id,profile_id):

url = 'https://' + IP + ':13443/api/v1/scans' # schedule={"disable": False, "start_date": None, "time_sensitive": False}

headers = {"X-Auth": API_KEY, "content-type": "application/json", 'User-Agent': 'curl/7.53.1'}

values = {

'target_id': target_id,

'profile_id': profile_id,

'schedule': {"disable":False,"start_date":None,"time_sensitive":False}

}

data = bytes(json.dumps(values), 'utf-8')

request = urllib.request.Request(url, data, headers)

html = urllib.request.urlopen(request).read().decode('utf-8')

# return html

return "now scan {}".format(target_id) def stop_target(target_id):

url = 'https://' + IP + ':3443/api/v1/scans/' + target_id + '/abort'

headers = {"X-Auth": API_KEY, "content-type": "application/json", 'User-Agent': 'curl/7.53.1'}

request = urllib.request.Request(url=url, headers=headers)

html = urllib.request.urlopen(request).read().decode('utf-8')

print(html) def target_status(target_id):

url = 'https://' + IP + ':3443/api/v1/scans/' + target_id

headers = {"X-Auth": API_KEY, "content-type": "application/json", 'User-Agent': 'curl/7.53.1'}

request = urllib.request.Request(url=url, headers=headers)

html = urllib.request.urlopen(request).read().decode('utf-8')

print(html) def get_target_result(target_id, scan_session_id):

url = 'https://' + IP + ':3443/api/v1/scans/' + target_id + '/results/' + scan_session_id + '/vulnerabilities '

headers = {"X-Auth": API_KEY, "content-type": "application/json", 'User-Agent': 'curl/7.53.1'}

request = urllib.request.Request(url=url, headers=headers)

html = urllib.request.urlopen(request).read().decode('utf-8')

print(html) '''

主要使用批量添加与启动扫描任务的功能

即create_target()函数与start_target()函数 '''

def main():

testurl='https://www.zsjjob.com/'

description="null"

int_criticality=10

target_id=create_target(testurl,description,int_criticality).split('"')[21]

print(start_target(target_id,'11111111-1111-1111-1111-111111111111')) if __name__=='__main__':

main()

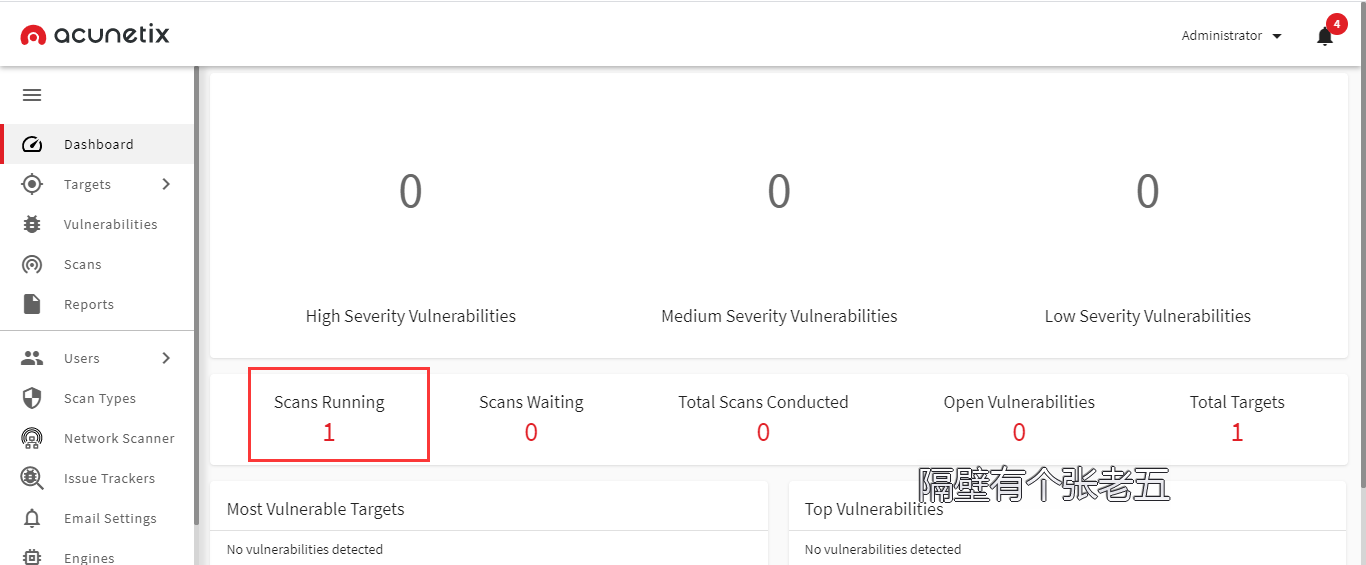

运行之

可以看到任务已经自动运行起来了,读者可以根据自己的URL.txt,修改上述代码,使其更符合业务需求。

另外需要注意的是,AWVS的批量添加URL中,都是需要http或者https开头的!!

以上(开始快乐批量扫描趴)

参考链接:

https://blog.csdn.net/sinat_25449961/article/details/82985638

https://blog.csdn.net/wy_97/article/details/106872773

Python调用云服务器AWVS13API接口批量扫描(指哪打哪)的更多相关文章

- Python调用7zip命令实现文件批量解压

Python调用7zip命令实现文件批量解压 1.输入压缩文件所在的路径 2.可以在代码中修改解压到的文件路径和所需要解压的类型,列入,解压文件夹下面所有的mp4格式的文件 3.cmd 指的就是Pyt ...

- express:webpack dev-server开发中如何调用后端服务器的接口?

开发环境: 前端:webpack + vue + vue-resource,基于如下模板创建的开发环境: https://github.com/vuejs-templates/webpack ...

- Python实现云服务器防止暴力密码破解

云服务器防止暴力密码破解 云服务器暴露在公网上,每天都有大量的暴力密码破解,更换端口,无济于事,该脚本监控安全日志,获取暴力破解的对方ip,加入hosts黑名单 路径说明 描述 路径 登录安全日志 / ...

- 在windows下用python调用darknet的yolo接口

0,目标 本人计算机环境:windows7 64位,安装了vs2015专业版,python3.5.2,cygwin,opencv3.3,无gpu 希望实现用python调用yolo函数,实现物体检测. ...

- Python调用百度地图API实现批量经纬度转换为实际省市地点(api调用,json解析,excel读取与写入)

1.获取秘钥 调用百度地图API实现得申请百度账号或者登陆百度账号,然后申请自己的ak秘钥.链接如下:http://lbsyun.baidu.com/apiconsole/key?applicatio ...

- 简单实现Python调用有道API接口(最新的)

# ''' # Created on 2018-5-26 # # @author: yaoshuangqi # ''' import urllib.request import urllib.pars ...

- python调用nmap进行扫描

#coding=utf-8 import nmap import optparse import threading import sys import re ''' 需安装python_nmap包, ...

- 用Python调用华为云API接口发短信

[摘要] 用Python调用华为云API接口实现发短信,当然能给调用发短信接口前提条件是通过企业实名认证,而且有一个通过审核的短信签名,话不多说,showcode #!/usr/bin/python3 ...

- python调用腾讯云短信接口

目录 python调用腾讯云短信接口 账号注册 python中封装腾讯云短信接口 python调用腾讯云短信接口 账号注册 去腾讯云官网注册一个腾讯云账号,通过实名认证 然后开通短信服务,创建短信应用 ...

随机推荐

- layui下拉框实现级联

<!DOCTYPE html><html><head> <meta charset="utf-8" /> <link href ...

- fork函数拓展

1.fork之后父子进程共享文件:文件引用计数的值改变,共享偏移. 在下面的例子中test.txt为parentchil.如果子进程没有睡眠,两个进程交叉执行,内容不可预测. 1 #include&l ...

- HotSpot的启动过程(配视频进行源码分析)

本文将详细介绍HotSpot的启动过程,启动过程涉及到的逻辑比较复杂,细节也比较多,为了让大家更快的了解这部分知识,我录制了对应的视频放到了B站上,大家可以参考. 第4节-HotSpot的启动过程 下 ...

- APP分享多张图片到微信和朋友圈

产品需求: 微信分享多图至好友,朋友圈.由于微信禁用了分享9图至朋友圈功能,这里分享微信只是将图片保存至本地,具体让用户手动分享. 问题分析: 微信没有提供分享多图的SDK,因此我们实现调用系统自带的 ...

- linux服务器间配置ssh免密连接

先说一下,我用的centos7,root用户.ssh的原理就不说了,网上介绍的文章很多,直接开始说操作步骤吧: 1.首先确认有没有安装ssh,输入 rpm -qa |grep ssh查看 这样就表示安 ...

- Scrum转型(一) 为什么敏捷和Scrum

1.1 为什么敏捷 由于传统的瀑布模型管理方法无法满足现代某些软件产品开发过程的特点,我们需要使用敏捷的方法(例如,Scrum是一个让我们关注于在短时间里交付高质量商业价值的敏捷框架). 需求频繁变动 ...

- idea开发工具下,进行多个线程切换调试

- 检查linux下服务器的带宽

设想:公司 A 有一个名为 bsdocfs 的存储服务器,并通过名为 beckham 的客户端节点装载 NFS.公司 A 确定他们需要从 bsdocfs得到更多的带宽,因为有大量的节点需要访问 bsd ...

- Python_获取cookie

获取cookie from selenium import webdriver from selenium.webdriver.common.by import By # 定位 from seleni ...

- Hadoop框架:MapReduce基本原理和入门案例

本文源码:GitHub·点这里 || GitEE·点这里 一.MapReduce概述 1.基本概念 Hadoop核心组件之一:分布式计算的方案MapReduce,是一种编程模型,用于大规模数据集的并行 ...