永恒之蓝(EternalBlue)MS17-010

附加知识:

漏洞来源与背景:

这个漏洞最初是由NSA(美国国家安全局)发现的,但是他们发现漏洞他不讲,然后遭殃了吧。

后来 有一个黑客组织叫:Shadow Brokers (影子经纪人) 入侵了NSA下属的黑客组织,窃取了大量的工具。 并且将部分的黑客工具公开到互联网上拍卖,当时预期公开的价格是100W比特币(价值近5亿美元),但一直都没人买。 要知道黑客都是有脾气的, 一气之下 ,把工具公开免费的放出来。 然后EternalBlue就这样被公开出来了。 Shadow Brokers 里面的模块有很多,这里的永恒之蓝只是其中的一种。 之后的模块待我后期好好研究。

1. 漏洞描述

永恒之蓝 主要就是通过TCP端口(445)和139 来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的windows 机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器里进行一系列的危险操作。 如远程控制木马,获取最高权限等。

2. 影响范围

目前 windows xp 2003 2008 7 8 等受影响

3. 漏洞复现

3.1 搭建环境

kali攻击机1 (虚拟机) IP:192.168.1.2

windows 7 攻击机2 (虚拟机) IP:192.168.1.100

windows 2008 R2 靶机(虚拟机) IP:192.168.1.200

3.2 工具包

win 7 环境包:

1. python2.6 (官网有https://www.python.org/download/releases/2.6/)

2. pyWin32 v212 (官网也有:https://sourceforge.net/projects/pywin32/files/pywin32/Build%20212/)

3. shadow Brokers工具包:https://github.com/misterch0c/shadowbroker.git

3.3 工具安装

python2.6和pywin32 v212 我就不讲了, 尽然想复现这个漏洞,这个都会。。

shadow Brokers 得讲一下:

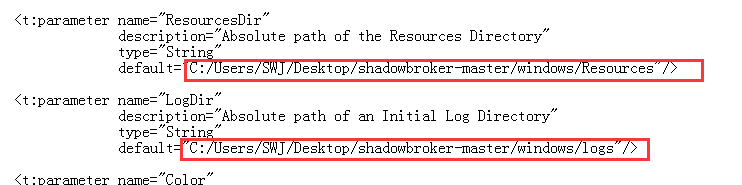

下载的压缩包直接解压到指定的文件夹里面(测试就推荐解压在桌面上)。 然后在子目录windows里面建立两个文件夹: listeningposts 和 logs 。 此外 修改windows里面的Fuzzbunch.xml文件。修改如图所示:

然后在其目录里面直接启用CMD。

输入fb.py来看看是否安装成功。如图所示显示了版本号那就说明没问题了。

3.4 正式开始

3.4.1 利用kali来制作一个木马。

按照如图所示的命令来制作一个dll的木马

LHOST kali的地址

-p 攻击载荷

LHOST kali IP 地址,也就是监听地址。

LPORT 端口号(随意)

-f 指定木马程序的格式

3.4.2 Fuzzbunch基本配置。

然后回到攻击机 win 7 , 开始对Fuzzbunch进行配置。

先把刚刚制作的木马复制到c盘某个文件夹里面,这里我就直接复制到C盘里。

然后按照如图所示的来,[?] 这个图标后面的就是用户选择的,根据如图提示来。

然后在输入use Eternalblue 来调用永恒之蓝模块

之后除了以下模块要选择,其它的通通回车默认

第一行选择 WIN72K8B2 第二行选择 FB

如下图所示攻击成功。

3.4.3 kali下 开启监听。

如图所示输入命令

监听中。。。

3.4.4 注入木马程序

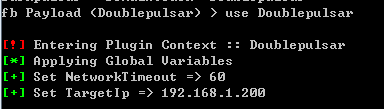

回头win 7 , 利用Doublepulsar 模块来注入木马程序。 Doublepulsar (双脉冲星)

如图所示:

然后除了以下要选择以外,其余默认回车处理。

如图 所示,注入成功

3.4.5 kali反弹结果

然后 你台电脑就属于你的了。

防范:

1. 更新微软MS17-010漏洞补丁

2. 设置防火墙入站规则

3. 杀毒软件时刻开启

永恒之蓝(EternalBlue)MS17-010的更多相关文章

- 永恒之蓝EternalBlue复现

0x01 漏洞原理:http://blogs.360.cn/blog/nsa-eternalblue-smb/ 目前已知受影响的 Windows 版本包括但不限于:Windows NT,Windows ...

- EternalBlue永恒之蓝漏洞复现

EternalBlue漏洞复现 1. 实训目的 永恒之蓝(EternalBlue)是由美国国家安全局开发的漏洞利用程序,对应微软漏洞编号ms17-010.该漏洞利用工具由一个名为”影子经济人”( ...

- 关于NSA的EternalBlue(永恒之蓝) ms17-010漏洞利用

好久没有用这个日志了,最近WannaCry横行,媒体铺天盖地的报道,我这后知后觉的才想起来研究下WannaCry利用的这个原产于美帝的国家安全局发现的漏洞,发现漏洞不说,可以,自己偷偷 ...

- EternalBlue永恒之蓝渗透测试

Eternal Blue(永恒之蓝)-ms17-010渗透测试 第一次做的渗透测试,也是第一次去写博客,还望各位师傅多多指正 :) 工具 1.靶机系统 window7 开放445以及139端口 2.k ...

- 由"永恒之蓝"病毒而来的电脑科普知识

永恒之蓝病毒事件: 继英国医院被攻击,随后在刚刚过去的5月12日晚上20点左右肆虐中国高校的WannaCry勒索事件,全国各地的高校学生纷纷反映,自己的电脑遭到病毒的攻击,文档被加密,壁纸遭到篡改,并 ...

- 【研究】ms17-010永恒之蓝漏洞复现

1 永恒之蓝漏洞复现(ms17-010) 1.1 漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放44 ...

- 由"永恒之蓝"病毒而来的电脑知识科普

永恒之蓝病毒事件: 继英国医院被攻击,随后在刚刚过去的5月12日晚上20点左右肆虐中国高校的WannaCry勒索事件,全国各地的高校学生纷纷反映,自己的电脑遭到病毒的攻击,文档被加密,壁纸遭到篡改,并 ...

- Metasploitable3学习笔记--永恒之蓝漏洞复现

漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不 ...

- 永恒之蓝(MS17-010)检测与利用

目录 利用Nmap检测 MSF反弹SHELL 注意 乱码 参考 利用Nmap检测 命令: nmap -p445 --script smb-vuln-ms17-010 [IP] # 如果运行报错,可以加 ...

随机推荐

- 基于传统IPC基础上的RTMP互联网推流摄像机方案设计

在我之前的一篇博客<EasyRTMP内置进入摄像机中实现网络推流直播摄像机的功能>中,我阐述了一种将RTMP推流内置到摄像机系统内部,实现安防摄像机转互联网直播的RTMP推流摄像机功能,如 ...

- MVC教程--MiniProfiler.EF监控调试MVC和EF的性能

上一篇谈到mvc中ef输出执行sql日志:来谈用mvc开发项目的调试和性能监控.EF框架自动给我生成sql语句,当我们的程序遇到性能问题的时候我们可以用MiniProfiler.EF来监控调试MVC和 ...

- 点聚-weboffice 6.0 (一)

WebOffice是一款由北京点聚信息技术有限公司提供的完全免费(商业用途也免费)且功能强大的在线Word/excel/wps编辑辅助控件,可以实现:1.在线编辑Word.Excel.PPT.WPS. ...

- Python文件编码不可以使用UTF16

1. The complete Python source file should use a single encoding. Embedding of differently encoded da ...

- Database: index

The whole point of having an index is to speed up search queries by essentially cutting down the num ...

- 解决/usr/bin/ld: cannot find -lmysqlclient错误

类似/usr/bin/ld: cannot find -xxxx的错误有很多, 首先我们可以最简单的判断一下: 这类情况一般是由于缺乏某某库文件, 又或者可能是由于已存在的库问题版本不对造成的 一般都 ...

- Android Wifi简单的梳理【转】

本文转载自:http://blog.csdn.net/gabbzang/article/details/10005411 代表一个已经配置过的网络.包含网络ID(networkId).该网络ID代表的 ...

- HDU2825 Wireless Password —— AC自动机 + 状压DP

题目链接:https://vjudge.net/problem/HDU-2825 Wireless Password Time Limit: 2000/1000 MS (Java/Others) ...

- 51nod 1533 && CF538F

题目:难以简述,请传送门 神犇题解Ⅰ 神犇题解Ⅱ 好劲啊跪在地上..完全没接触过K叉树的性质.. 对于每个询问,我们并不关心叶节点,只关心其他的节点.而一个完整K叉树的内节点个数是O(n/k)的, ...

- centos 7 部署 mysql 报错记录

1. Header V3 DSA/SHA1 Signature, key ID 5072e1f5: NOKEY 这是由于yum安装了旧版本的GPG keys造成的,解决办法就是 引用 rpm --i ...