分享一个php的防火墙,拦截SQL注入和xss

一个基于php的防火墙程序,拦截sql注入和xss攻击等

安装

composer require xielei/waf

使用说明

$waf = new \Xielei\Waf\Waf();

$waf->run();

自定义拦截规则

$rules = [

'\.\./', //禁用包含 ../ 的参数

'\<\?', //禁止php脚本出现

'\s*or\s+.*=.*', //匹配' or 1=1 ,防止sql注入

'select([\s\S]*?)(from|limit)', //防止sql注入

'(?:(union([\s\S]*?)select))', //防止sql注入

'having|updatexml|extractvalue', //防止sql注入

'sleep\((\s*)(\d*)(\s*)\)', //防止sql盲注

'benchmark\((.*)\,(.*)\)', //防止sql盲注

'base64_decode\(', //防止sql变种注入

'(?:from\W+information_schema\W)', //防止sql注入

'(?:(?:current_)user|database|schema|connection_id)\s*\(', //防止sql注入

'(?:etc\/\W*passwd)', //防止窥探linux用户信息

'into(\s+)+(?:dump|out)file\s*', //禁用mysql导出函数

'group\s+by.+\(', //防止sql注入

'(?:define|eval|file_get_contents|include|require|require_once|shell_exec|phpinfo|system|passthru|preg_\w+|execute|echo|print|print_r|var_dump|(fp)open|alert|showmodaldialog)\(', //禁用webshell相关某些函数

'(gopher|doc|php|glob|file|phar|zlib|ftp|ldap|dict|ogg|data)\:\/', //防止一些协议攻击

'\$_(GET|post|cookie|files|session|env|phplib|GLOBALS|SERVER)\[', //禁用一些内置变量,建议自行修改

'\<(iframe|script|body|img|layer|div|meta|style|base|object|input)', //防止xss标签植入

'(onmouseover|onerror|onload|onclick)\=', //防止xss事件植入

'\|\|.*(?:ls|pwd|whoami|ll|ifconfog|ipconfig|&&|chmod|cd|mkdir|rmdir|cp|mv)', //防止执行shell

'\s*and\s+.*=.*' //匹配 and 1=1

]; $waf = new \Xielei\Waf($rules);

$waf->run();

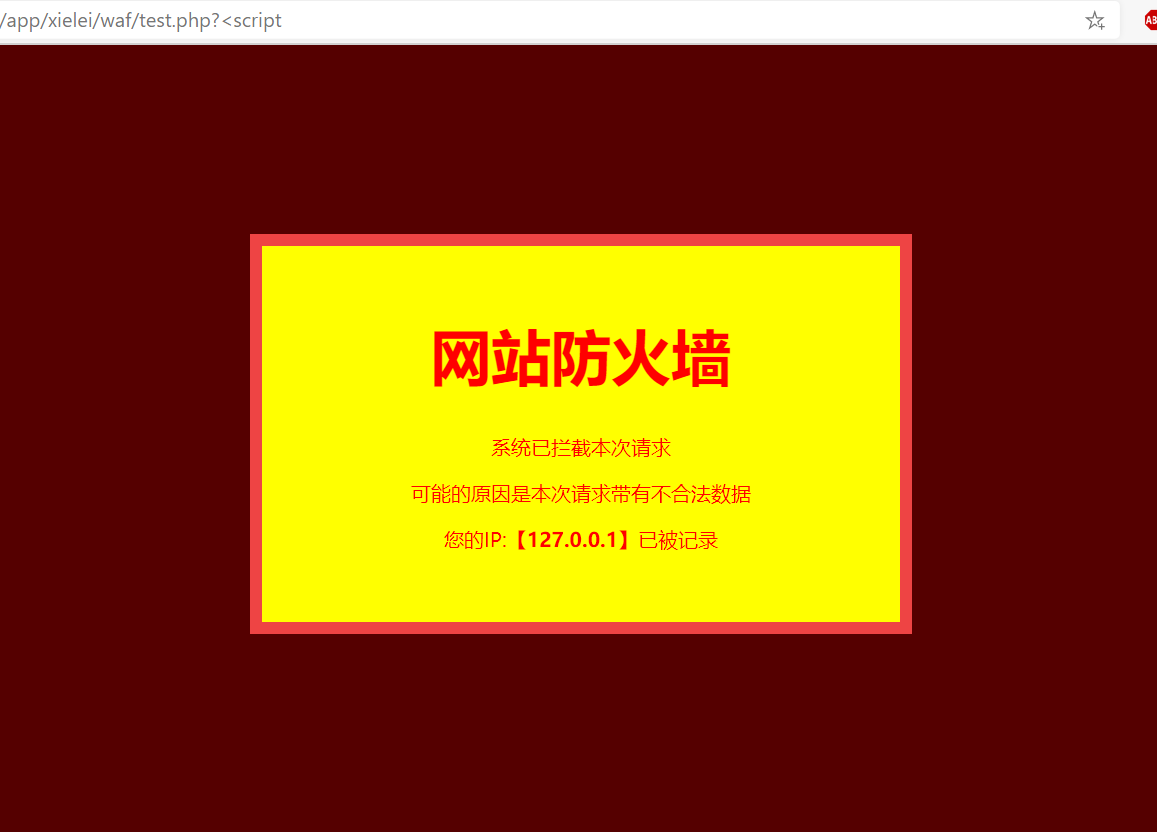

自定义拦截页面

$waf = new \Xielei\Waf\Waf();

if(!$waf->check()){

echo '非法请求';

die;

}

开源地址

https://github.com/xielei/waf

分享一个php的防火墙,拦截SQL注入和xss的更多相关文章

- Nginx 防止SQL注入、XSS攻击的实践配置方法

下班的时候,发现博客访问缓慢,甚至出现504错误,通过 top -i 命令查看服务器负载发现负载数值飙升到3.2之多了,并且持续时间越来越频繁直至持续升高的趋势,还以为是被攻击了,对来访IP进行了阈值 ...

- 防止SQL注入和XSS攻击Filter

nbsp;今天系统使用IBM的安全漏洞扫描工具扫描出一堆漏洞,下面的filter主要是解决防止SQL注入和XSS攻击 一个是Filter负责将请求的request包装一下. 一个是request包装器 ...

- SQL 注入、XSS 攻击、CSRF 攻击

SQL 注入.XSS 攻击.CSRF 攻击 SQL 注入 什么是 SQL 注入 SQL 注入,顾名思义就是通过注入 SQL 命令来进行攻击,更确切地说攻击者把 SQL 命令插入到 web 表单或请求参 ...

- PHP防止SQL注入和XSS攻击

PHP防止SQL注入和XSS攻击PHP防范SQL注入是一个非常重要的安全手段.一个优秀的PHP程序员除了要能顺利的编写代码,还需要具备使程序处于安全环境下的能力.说到网站安全,就不得不提到SQL注入( ...

- 第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击

第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击 sql注入攻击 也就是黑客通过表单提交的地方,在表单里输入了sql语句,就是通过SQL语 ...

- StringEscapeUtils的常用使用,防止SQL注入及XSS注入

StringEscapeUtils的常用使用,防止SQL注入及XSS注入 2017年10月20日 11:29:44 小狮王 阅读数:8974 版权声明:本文为博主原创文章,转载请注明出处. htt ...

- WAF——针对Web应用发起的攻击,包括但不限于以下攻击类型:SQL注入、XSS跨站、Webshell上传、命令注入、非法HTTP协议请求、非授权文件访问等

核心概念 WAF Web应用防火墙(Web Application Firewall),简称WAF. Web攻击 针对Web应用发起的攻击,包括但不限于以下攻击类型:SQL注入.XSS跨站.Websh ...

- SQL注入和XSS攻击

SQL注入 定义:黑客通过在请求的数据中填入特殊字符,影响服务器数据库操作程序正常执行,从而达到攻击的目的. 形式: 拼接SQL: 登录验证:前台输入 username:yan password:12 ...

- yii框架各种防止sql注入,xss攻击,csrf攻击

PHP中常用到的方法有: /* 防sql注入,xss攻击 (1)*/ function actionClean($str) { $str=trim($str); ...

随机推荐

- Jmeter 常用函数(30)- 详解 __if

如果你想查看更多 Jmeter 常用函数可以在这篇文章找找哦 https://www.cnblogs.com/poloyy/p/13291704.html 作用 判断给定条件是否成立 语法格式 ${_ ...

- 阿里云鼠标垫,云中谁寄锦书来,阿里云定制GIT指令集鼠标垫

活动地址 云中谁寄锦书来 活动时间 2020.8.19-8.28 奖品 必得,每日200份,共2000份 参考答案 tips:单选选择以上都是,多选就是全选 云效DevOps包含哪些产品- ABCDE ...

- keepalived的工作原理解析以及安装使用

一.keepalived keepalived是集群管理中保证集群高可用的一个服务软件,其功能类似于heartbeat,用来防止单点故障. keepalived官网http://www.keepali ...

- Numpy数组基本操作(数组索引,数组切片以及数组的形状,数组的拼接与分裂)

一:数组的属性 每个数组都有它的属性,可分为:ndim(数组的维度),shape(数组每个维度的大小),size(数组的总大小),dtype(数组数据的类型) 二:数组索引 和python列表一样,N ...

- KNN手写数字识别

import numpy as np import matplotlib .pyplot as plt from sklearn.neighbors import KNeighborsClassifi ...

- Java——注解

注解的产生背景以前,xml以低耦合的方式得到了广大开发者的青睐,xml在当时基本上能完成框架中的所有配置.但是随着项目越来越庞大,xml的配置也越来越复杂,维护性也随之降低,维护成本增高.于是就产生了 ...

- Spark-shell 报错:Failed to get database default, returning NoSuchObjectException

Spark-shell 执行sql查询报错: 20/08/24 15:33:59 WARN metastore.ObjectStore: Failed to get database default, ...

- Python 到底是强类型语言,还是弱类型语言?

0.前言 我在上一篇文章中分析了 为什么 Python 没有 void 类型 的话题,在文章发布后,有读者跟我讨论起了另一个关于类型的问题,但是,我们很快就出现了重大分歧. 我们主要的分歧就在于:Py ...

- laravel kernel解析过程

laravel kernel解析过程 前面的两篇laravel文章过后,可以在bootstrap/app.php中拿到$app这个实例, app.php中 接下来通过singleton方法绑定了三个闭 ...

- RabbitMQ高级之消息限流与延时队列

人生终将是场单人旅途,孤独之前是迷茫,孤独过后是成长. 楔子 本篇是消息队列RabbitMQ的第五弹. 上篇本来打算讲述RabbitMQ的一些高级用法: 如何保证消息的可靠性? 消息队列如何进行限流? ...