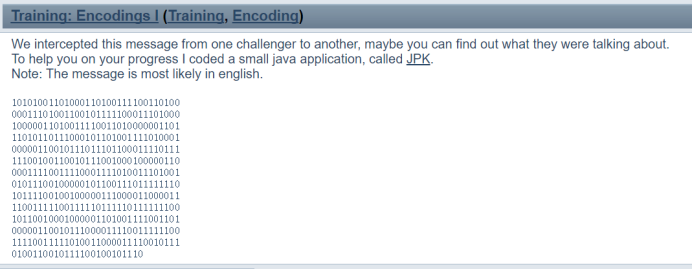

Training: Encodings I

原题链接:http://www.wechall.net/challenge/training/encodings1/index.php

根据题目信息貌似是让我们用这个JPK来解码,我们先点击JPK去下载

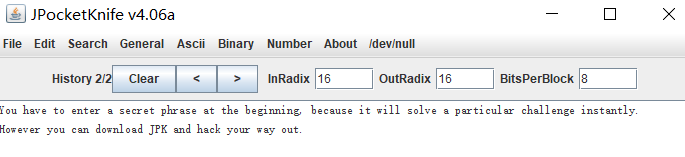

下好了貌似是个解码软件,我们先复制那段截获的数据,然后试着去使用他的工具,慢慢的尝试,最后发现我们复制那段神秘代码后,粘贴,点击Ascii,decode,mirmo decode就可以解码了

意思是:你必须在开始时输入一个秘密短语,因为它会立即解决一个特定的挑战。

不过,你可以下载jpk并破解你的出路。

。。。。。。。

再点击decode中的braille decode得到更多的信息

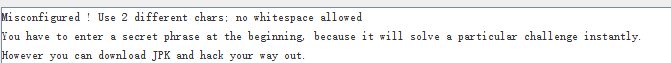

多出来的那句话大概意思是配置错误。。。。

好吧,看来这里的解题思路是破解JPK的用法然后获取solution

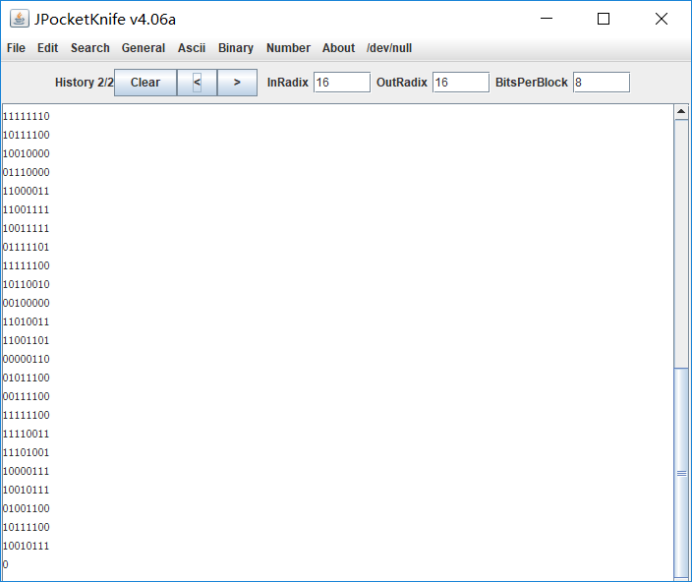

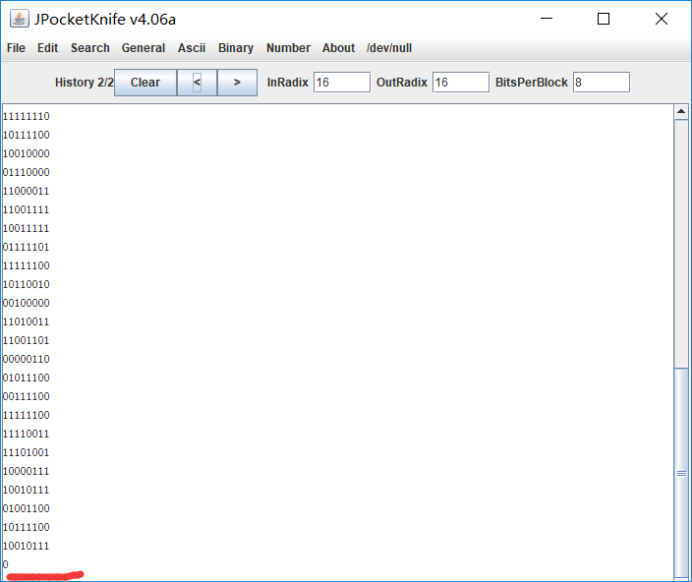

再次尝试后我们发现这里使用Binary,Binary format将数据化为8个一排的时候看上去竟然神似二进制码

使用Binary, Binary to ascii竟出现了乱码。。

回到上一步,检查数据发现,我们的二进制码多了一个0。。。

刚开始我觉得是删掉0,结果还是出现乱码,最后的解决方法是将BitsPerBlock栏的8改为7,将数据化成7个一排

这里补充一下ASCII码的知识:ASCII 码使用指定的7 位或8 位二进制数组合来表示128 或256 种可能的字符。标准ASCII 码也叫基础ASCII码,使用7 位二进制数(剩下的1位二进制为0)来表示所有的大写和小写字母,数字0 到9、标点符号,以及在美式英语中使用的特殊控制字符。(百度百科)

所以这里是7位的二进制数表示的字符,将其划分成七个一排之后发现我们的数据刚好划分完,再使用Binary, Binary to ascii就出现了solution

Solution:easystarter

Training: Encodings I的更多相关文章

- [WeChall] Training: Encodings I (Training, Encoding)

Training: Encodings I (Training, Encoding) We intercepted this message from one challenger to anothe ...

- WeChall_Encodings: URL (Training, Encoding)

Your task is to decode the following: %59%69%70%70%65%68%21%20%59%6F%75%72%20%55%52%4C%20%69%73%20%6 ...

- We Chall-Encodings: URL -Writeup

MarkdownPad Document html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,ab ...

- We Chall-Training: ASCII—Writeup

MarkdownPad Document html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,ab ...

- Wechall 部分WP

前言: 开始打CTF,掌握一些新的姿势与知识. 这里我选择的平台是Wechall.这里从简单到难 WP部分: Training: Get SourcedAnswer: 查看网页源代码 Training ...

- 0x01 Wechall writeup

目录 0x01 Wechall writeup Limited Access Training: Crypto - Caesar II Impossible n'est pas français Tr ...

- wechall前十题

今天开始打一打wechall 累了打wechall,不累的时候开始打buu 第一题:Get Sourced 查看源代码即可,拉到底部 第二题:Stegano 属于misc的范畴,直接下载下来,然后no ...

- WeChall_Training: Encodings I (Training, Encoding)

We intercepted this message from one challenger to another, maybe you can find out what they were ta ...

- We Chall-Training: Encodings I -Writeup

MarkdownPad Document html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,ab ...

- Tutorials on training the Skip-thoughts vectors for features extraction of sentence.

Tutorials on training the Skip-thoughts vectors for features extraction of sentence. 1. Send emails ...

随机推荐

- 【读书笔记】C#高级编程 第十二章 动态语言扩展

(一)DLR C#4的动态功能是Dynamic Language Runtime(动态语言运行时,DLR)的一部分.DLR是添加到CLR的一系列服务. (二)dynamic类型 dynamic类型允许 ...

- .NET 部署Https(SSL)通过代码方式

在上一个文章中,传送门,给大家介绍了怎么在配置文件中使用 Kestrel 部署 Https,正好今天有小伙伴稳问到:可以通过代码的方式实现 Kestrel 的 Https 的部署吗?答案是肯定的,我们 ...

- Logstash:Grok filter 入门

转载自: https://blog.csdn.net/UbuntuTouch/article/details/105922198 Logstash模式:https://www.elastic.co/g ...

- Grafana的基本概念

Grafana基本概念 首先Grafana是一个通用的可视化工具.'通用'意味着Grafana不仅仅适用于展示Prometheus下的监控数据,也同样适用于一些其他的数据可视化需求.在开始使用Graf ...

- C++自学笔记 Composition:对象组合

继承是实现软件重用的一种方式. 在C++中拥有另一种实现软件重用的方式----- Composition:对象组合 用已经有的对象制造新的对象 (设计一个类的时候它的成员变量可以是另一个类的对象) 对 ...

- 工厂里懂得mes和erp有发展吗?

在工厂里懂得MES.ERP肯定有发展啊,现在数字化转型.智能制造正当时,ERP.MES之类的系统是刚需,只是不同工厂启动的早晚有别,使用的系统不相同而已,但知识体系.逻辑.理念等大都是相通的.比如你熟 ...

- 给nsis窗口添加立体阴影

利用SetClassLong函数给nsis窗口添加了阴影,看起来很酷^_^ System::Call `user32::SetClassLong(i$HWNDPARENT,i${GCL_STYLE}, ...

- CentOS 7.9 安装 Containerd-1.6.5

一.CentOS 7.9 安装 Containerd-1.6.5 地址 https://containerd.io/downloads 在安装containerd前,我们需要优先升级libseccom ...

- 【pytest官方文档】解读- 插件开发之hooks 函数(钩子)

上一节讲到如何安装和使用第三方插件,用法很简单.接下来解读下如何自己开发pytest插件. 但是,由于一个插件包含一个或多个钩子函数开发而来,所以在具体开发插件之前还需要先学习hooks函数. 一.什 ...

- 华为路由器OSPF配置常用命令

OSPF单区域配置 ospf 1 进入ospf视图1代表进程号 area 0 创建区域并进入OSPF区域视图,输入要创建的区域ID,骨干区域即区域0 network +IP +匹配码 display ...