Windows 2012 R2 修复CredSSP 远程执行代码漏洞 CVE-2018-0886

本文基于window 2012 R2版本,各位参考下载自己版本对应的补丁包即可

说明

公司的安全性检查,需要修复服务器上的漏洞,其中有个漏洞是CVE-2018-0886,结果网上的资料和一番折腾,终于是成功修复了,下面说明一下正确的修复方式

首先,看看漏洞的说明

微软官方说明CVE-2018-0886

修复方法

这里简单地说一下具体的修复方法

补丁包是msc文件,可以双击打开

下载微软补丁,KB4103725安装即可

PS:这个补丁安装有前提,需要系统已经安装了下面的6个补丁:分别为KB2919355 KB2932046、KB2934018、KB2937592、KB2938439、KB2959977

而安装KB2919355补丁也有前提,需要安装了KB2919442这个补丁

没有前提安装的话,在双击mcs文件之后会弹出不支持安装的提示

KB4103725补丁下载地址

KB2919355等6个补丁下载地址

KB2919442补丁下载地址)

按照顺序: KB2919442->KB2919355 KB2932046、KB2934018、KB2937592、KB2938439、KB2959977->可能要重启服务器?->KB4103725

PS:

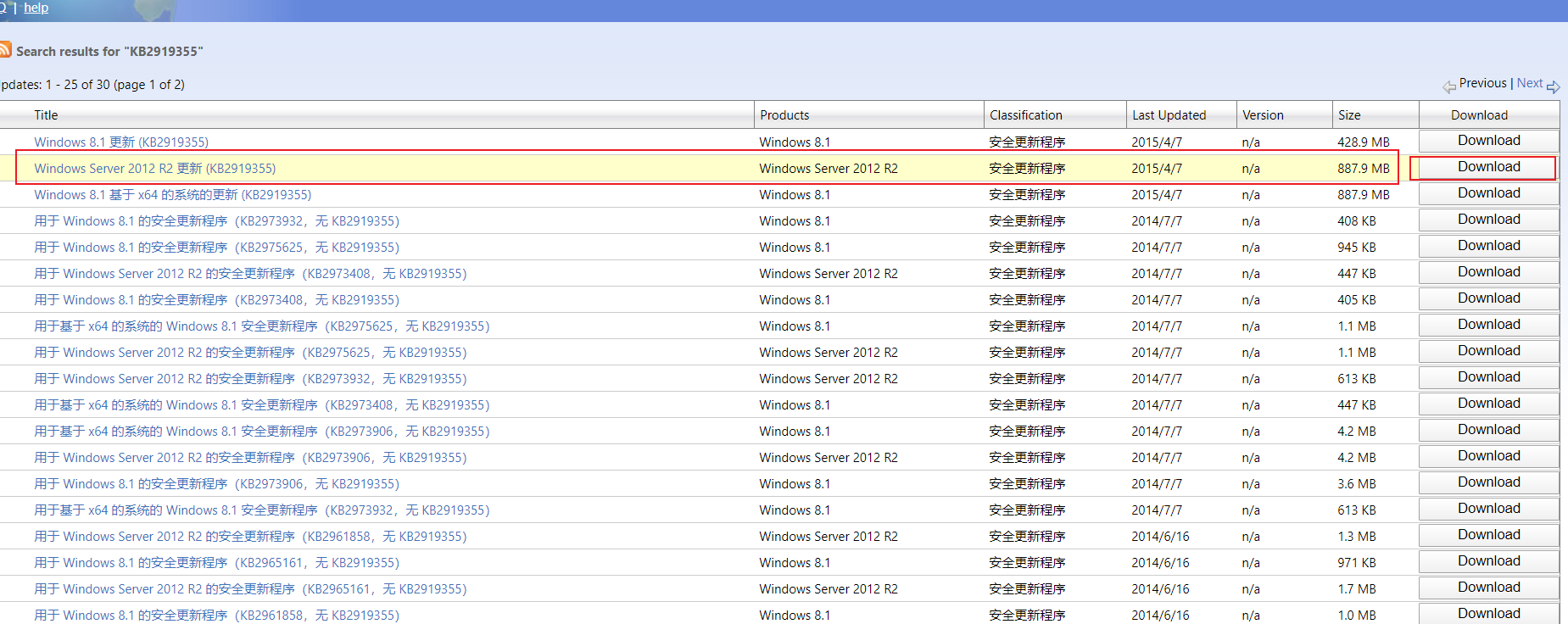

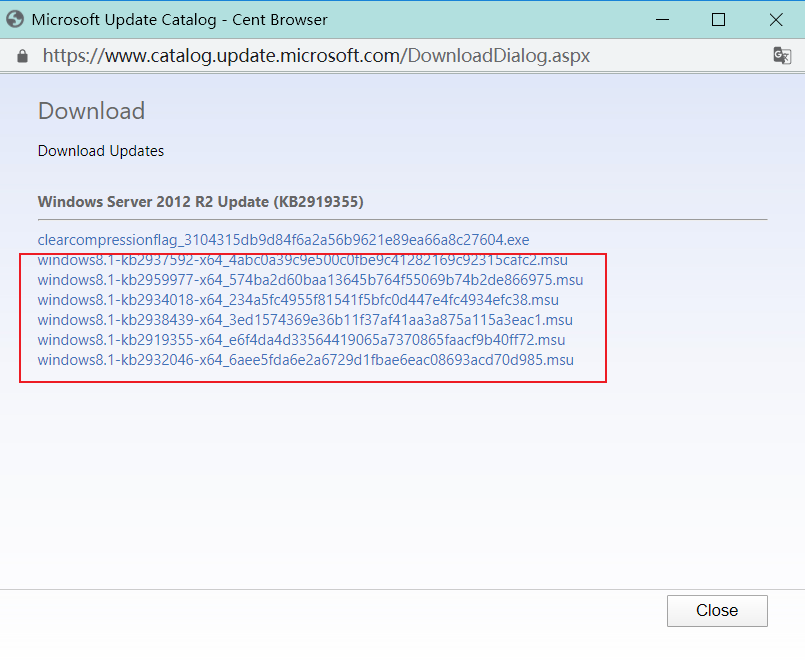

KB2919355补丁,点download按钮后,弹出页面中,文件列表会有6个补丁的下载地址,全部都要下载,按照顺序按照

KB2919442这个补丁在微软补丁下载网站上搜不到...

window2012 R2重启服务器,点击右下角,之后选择电源选项,弹出来的选项随便选一个,重启即可

修复过程

1.下载KB4103725补丁

文档也是提出了修复的方法,即是打补丁,地址为补丁下载地址

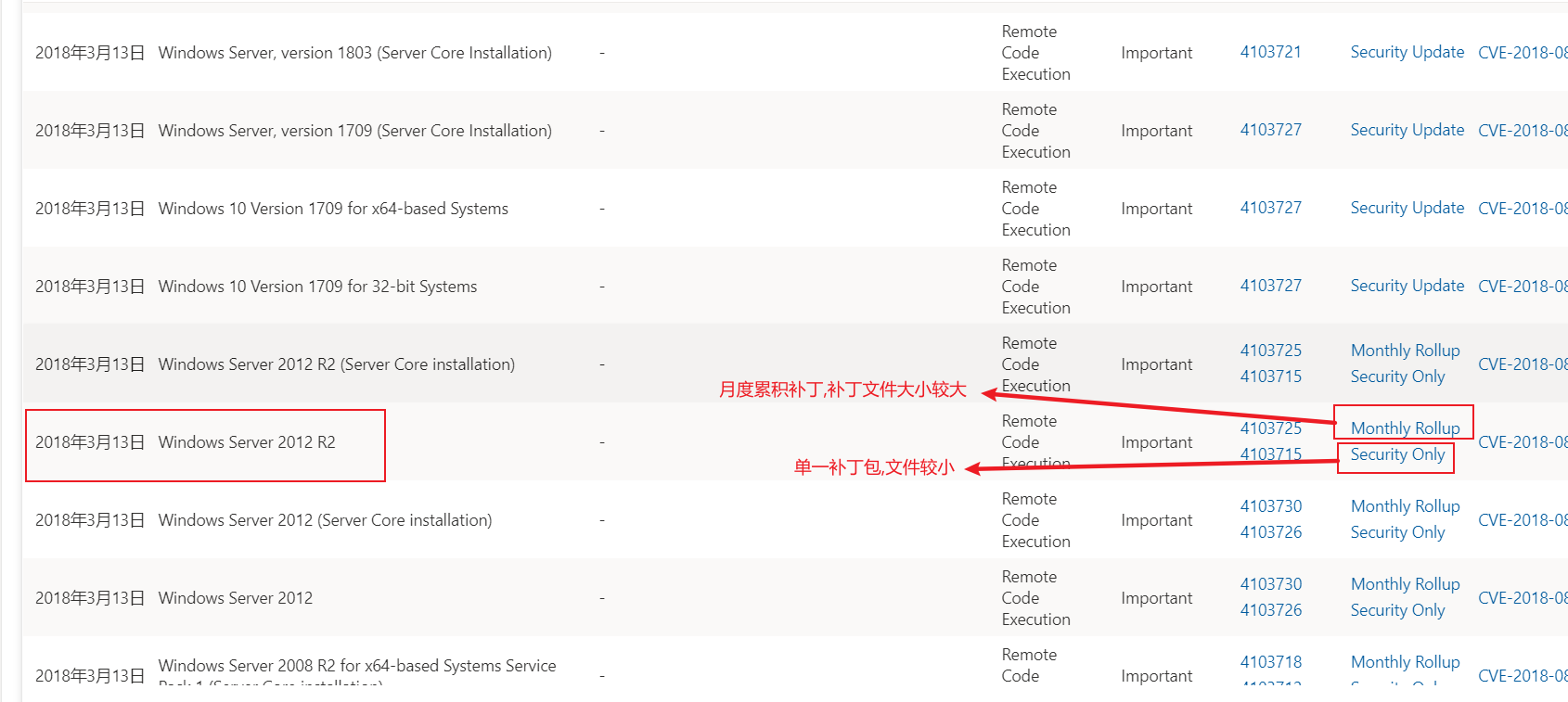

其中的表格就是下载的方式

我们选择下载Monthly Rollup的补丁包,补丁包是msc文件

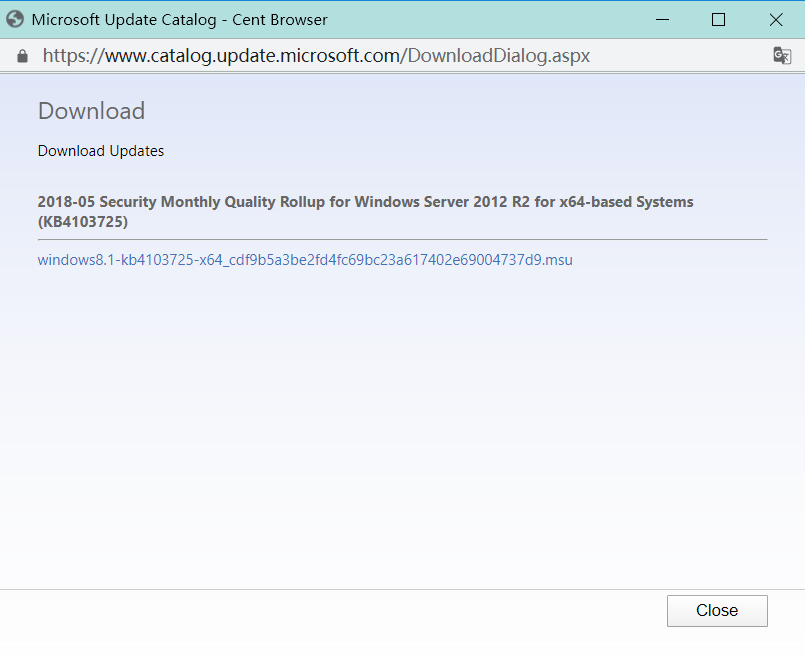

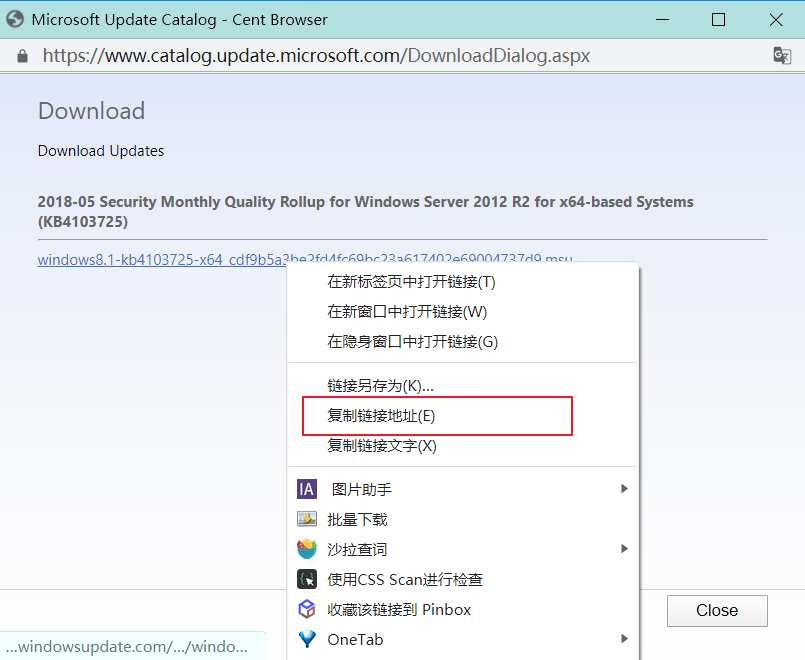

不知道是不是微软的锅,点下载会弹出一个页面

之后在这个页面无法下载,需要把超链接的地址复制,在浏览器粘贴打开才会下载..

2.下载KB2919355等6个补丁

直接搜索KB2919355,下载页面中有6个补丁的下载地址

3.下载KB2919442补丁

4.安装补丁

按照顺序安装即可:KB2919442->KB2919355 KB2932046、KB2934018、KB2937592、KB2938439、KB2959977->可能要重启服务器?->KB4103725

window2012 R2重启服务器,点击右下角,之后选择电源选项,弹出来的选项随便选一个,重启即可

参考

- Win10远程桌面连接winserver2012时, 出现 身份验证错误,要求的函数不受支持,这可能是由于CredSSP加密Oracle修正 解决方法-看准网

- win2012R2打Windows8.1-KB2919355 问题_wo_984633714的博客-CSDN博客

- cve-2018-0886在windows2012r2上的修复_luuuone的博客-CSDN博客

Windows 2012 R2 修复CredSSP 远程执行代码漏洞 CVE-2018-0886的更多相关文章

- windows 2012 r2如何开启远程桌面

windows 2012 r2如何开启远程桌面 编写人:左丘文 2019-7-6 Windows 2012安装完成后需要开启远程桌面才可以远程连接,网上搜索了一下,有以下几个解决办法,虽说最后还是自己 ...

- HTTP.SYS远程执行代码漏洞分析 (MS15-034 )

写在前言: 在2015年4月安全补丁日,微软发布了11项安全更新,共修复了包括Microsoft Windows.Internet Explorer.Office..NET Framework.S ...

- HTTP.sys远程执行代码漏洞

远程执行代码漏洞存在于 HTTP 协议堆栈 (HTTP.sys) 中,当 HTTP.sys 未正确分析经特殊设计的 HTTP 请求时会导致此漏洞. http://bbs.safedog.cn/thre ...

- HTTP.SYS 远程执行代码漏洞分析(MS15-034 )

在2015年4月安全补丁日,微软发布了11项安全更新,共修复了包括Microsoft Windows.Internet Explorer.Office..NET Framework.Server软件. ...

- 【研究】CVE-2015-1635-HTTP.SYS远程执行代码漏洞(ms15-034)

1.1.1 漏洞描述 在2015年4月安全补丁日,微软发布的众多安全更新中,修复了HTTP.sys中一处允许远程执行代码漏洞,编号为:CVE-2015-1635(MS15-034 ).利用HTTP. ...

- IIS_CVE-2015-1635-HTTP.SYS远程执行代码漏洞复现

CVE-2015-1635-HTTP.SYS远程执行代码漏洞复现 一.漏洞描述 远程执行代码漏洞存在于 HTTP 协议堆栈 (HTTP.sys) 中,当 HTTP.sys 未正确分析经特殊设计的 HT ...

- HTTP.sys远程执行代码漏洞检测

1.漏洞描述:HTTP 协议栈 (HTTP.sys) 中存在一个远程执行代码漏洞,这是 HTTP.sys 不正确地分析特制 HTTP 请求时导致的.成功利用此漏洞的攻击者可以在系统帐户的上下文中执行任 ...

- CVE-2019-0708远程桌面服务远程执行代码漏洞exp利用过程

CVE-2019-0708远程桌面服务远程执行代码漏洞 上边这洞是啥我就不多说了,描述类的自行百度. 受影响系统版本范围: Windows Server 2008 R2 Windows Server ...

- CVE-2013-1347Microsoft Internet Explorer 8 远程执行代码漏洞

[CNNVD]Microsoft Internet Explorer 8 远程执行代码漏洞(CNNVD-201305-092) Microsoft Internet Explorer是美国微软(Mic ...

- Jenkins Java 反序列化远程执行代码漏洞(CVE-2017-1000353)

Jenkins Java 反序列化远程执行代码漏洞(CVE-2017-1000353) 一.漏洞描述 该漏洞存在于使用HTTP协议的双向通信通道的具体实现代码中,jenkins利用此通道来接收命令,恶 ...

随机推荐

- 使用C语言构建一个独立栈协程和共享栈协程的任务调度系统

使用了标准库头文件 <setjmp.h>中的 setjmp 和 longjmp两个函数,构建了一个简单的查询式协作多任务系统,支持独立栈和共享栈两种任务. 其中涉及到获取和设置栈的地址操作 ...

- Hadoop-基础知识面试题

1.Hadoop集群的最主要瓶颈 磁盘IO 2.Hadoop三大组件 (1).HDFS HDFS(Hadoop Distributed File System)是 Hadoop 项目的核心子项目,主要 ...

- NC14419 线路规划

题目链接 题目 题目描述 Q国的监察院是一个神秘的组织. 这个组织掌握了整个帝国的地下力量,监察着Q国的每一个人. 监察院一共有N个成员,每一个成员都有且仅有1个直接上司,而他只听从其上直接司的命令. ...

- Centos7 和 Centos8 升级内核

从yum安装kernel-ml 对于Centos7 rpm --import https://www.elrepo.org/RPM-GPG-KEY-elrepo.org yum install htt ...

- [技术选型与调研] 流程引擎/工作流引擎:Activiti、Flowable、Camunda

1 概述:流程与流程引擎 低代码平台.办公自动化(OA).BPM平台.工作流系统均需要流程引擎功能 [工作流引擎的三大功能] 1)验证当前过程状态:在给定当前状态的情况下,检查是否有效执行任务. 2) ...

- 【OpenGL ES】MVP矩阵变换

1 前言 本文主要介绍 MVP 矩阵变换,其本质是线性变换,应用见→绘制立方体. Model:模型变换,施加在模型上的空间变换,包含平移变换(translateM).旋转变换(rotateM).对 ...

- C# readonly修饰符

readonly修饰符在作祟 强化官方解释: readonly是一个修饰字段的关键字:被它修饰的字段只有在初始化或者构造函数中才能够赋值. readonly修饰的引用类型字段必须始终引用同一对象: r ...

- 让 K8s 更简单!8款你不得不知的 AI 工具-Part 2

在 part 1 中,我们探讨了目前比较流行的四种 OpenAI 开源工具.在今天的 part 2 中我们将探究另外三种不同的 OpenAI 开源工具并介绍一些与 Appilot 相关的内容. Kub ...

- [BUUCTF][WEB][极客大挑战 2019]BabySQL 1

靶机打开url 界面上显示,它做了更严格的过滤.看来后台是加了什么过滤逻辑 老规矩先尝试时候有sql注入的可能,密码框输入 123' 爆出sql错误信息,说明有注入点 构造万能密码注入 123' or ...

- XXL-Job框架入门介绍

框架概述 框架主页: https://www.xuxueli.com/xxl-job/ 包含组件: 1.调度中心 2.任务执行器 特点: 1.调度中心,任务执行器独立部署,互不影响. 2.调度中心和任 ...