BurpSuite工具应用及重放攻击实验

一、BurpSuite工具介绍

BurpSuite是用于攻击web 应用程序的集成平台。它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示HTTP 消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。BurpSuite能高效率地与单个工具一起工作,含如下工具箱:

Proxy——是一个拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

Spider——是一个应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

Scanner[仅限专业版]——是一个高级的工具,执行后,它能自动地发现web 应用程序的安全漏洞。

Intruder——是一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

Repeater——是一个靠手动操作来补发单独的HTTP 请求,并分析应用程序响应的工具。

Sequencer——是一个用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

Decoder——是一个进行手动执行或对应用程序数据者智能解码编码的工具。

Comparer——是一个实用的工具,通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

二、BurpSuite重放攻击实验

2.1 BurpSuite初始配置

首先下载BurpSuite,这里我所使用的是burpsuite v1.7.11,因为其他的版本下载之后都没法进行破解使用。

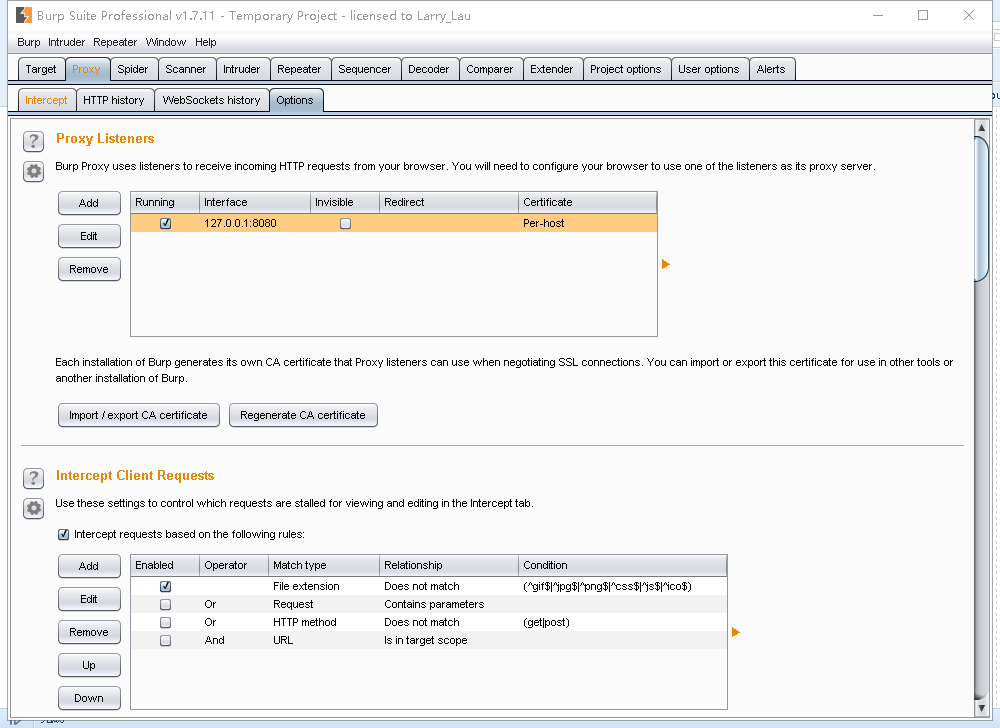

下载好后打开软件进行配置,首先进行监听网络选择,打开proxy-options选项卡进行网段的选择,这里可以添加想要监听拦截的网段及其端口号,选好后勾选所选网段前的running选项,如下图所示:

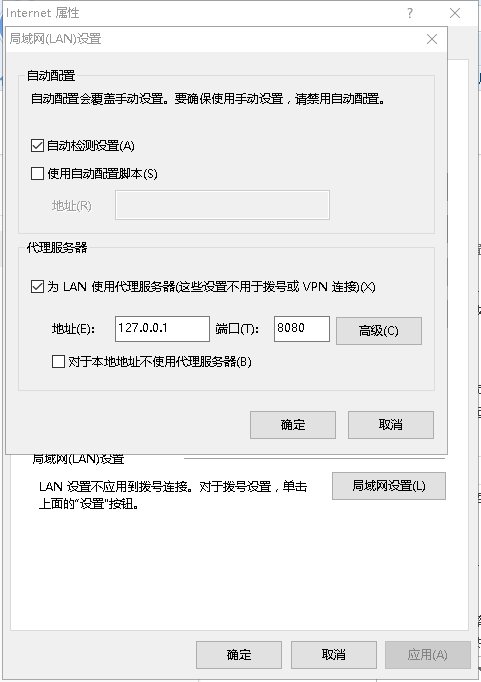

配置好BurpSuite之后,需要对访问网页的浏览器进行配置,使得浏览器处于BurpSuite的监听拦截之下,不同的浏览器配置的地方不太一样,但基本都是在工具-Internet选项-连接-局域网配置中,设置其代理服务器与BurpSuite监听相同,如下图所示:

此时浏览器访问页面就处于BurpSuite的监听拦截之下,这时如果访问页面会出现如同掉线一般的浏览器持续等待响应,打开BurpSuite会发现其拦截了浏览器的页面响应信息,将不需要的信息Forward过去,找到自己需要的信息,通过Forward页面也会加载出相应的信息,如下图所示是BurpSuite的拦截页面:

2.2 BurpSuite重放攻击

2.2.1 重放攻击

重放攻击(Replay Attacks)又称重播攻击、回放攻击或新鲜性攻击(Freshness Attacks),是指攻击者发送一个目的主机已接收过的包,来达到欺骗系统的目的,主要用于身份认证过程,破坏认证的正确性。它是一种攻击类型,这种攻击会不断恶意或欺诈性地重复一个有效的数据传输,重放攻击可以由发起者,也可以由拦截并重发该数据的敌方进行。攻击者利用网络监听或者其他方式盗取认证凭据,之后再把它重新发给认证服务器。从这个解释上理解,加密可以有效防止会话劫持,但是却防止不了重放攻击。重放攻击任何网络通讯过程中都可能发生。重放攻击是计算机世界黑客常用的攻击方式之一,它的书面定义对不了解密码学的人来说比较抽象。

而通过学习我们知道防御重放攻击最好的手段就是时间戳,简单的说什么是时间戳呢,就是我们在访问某些网站登录时需要输入的验证码,重放攻击不能应对每次登录时变化的验证码,因此若要用BurpSuite进行重放攻击需要找一个不需要验证码的登录网站。

2.2.2实验过程

首先,根据上面对于重放攻击的分析,我选定了途牛网进行实验。

可以看到其登录页面不需要输入验证码。

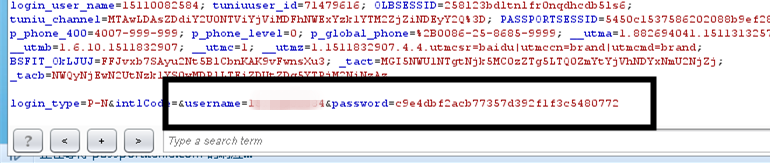

接着进行登录,并且打开BurpSuite观察拦截到的登录信息,将不需要的响应Forward过去,找到重要的信息部分,拦截到的内容如下图所示:

圈出的部分是我的登录名和加密之后的密码,记录下这些信息就可以进行重放攻击,再次访问登录页面时,只需要再次放出请求就可以达到登录的效果,而不需要进行用户名密码的输入。

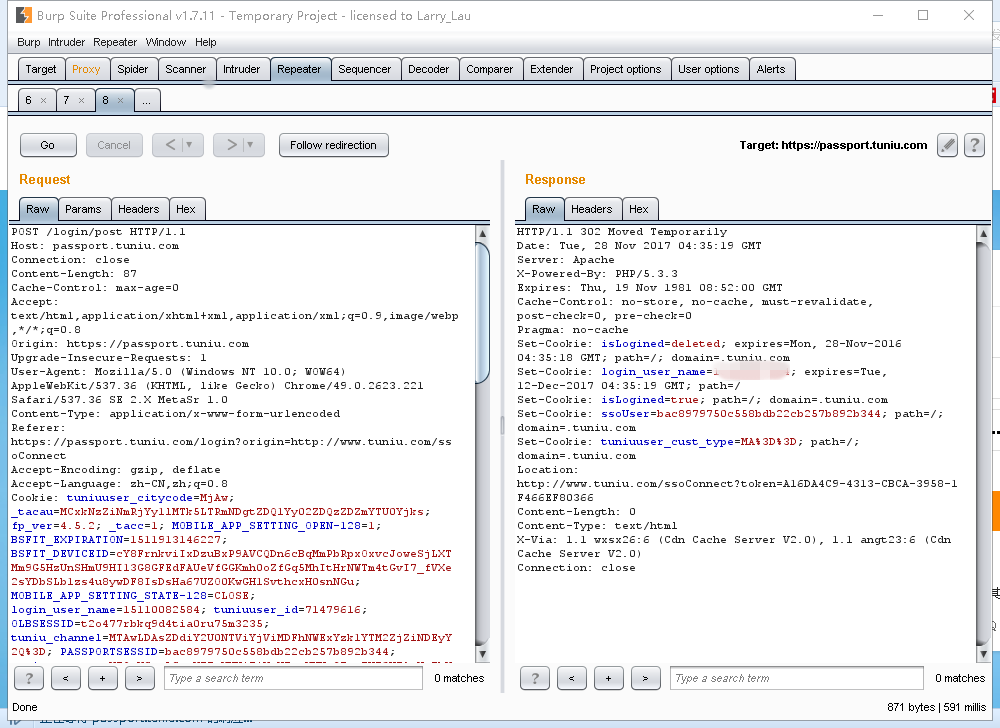

重放攻击的方法如下,选择拦截登录信息单机右键选择Send to Repeater进行重放攻击,接着进入Repeater选项卡中观察,可以看到request界面中出现了你将要重放攻击的内容,单机go进行重放攻击,在response界面当中出现了页面的返回信息,代表了登录验证的成功,如下图所示:

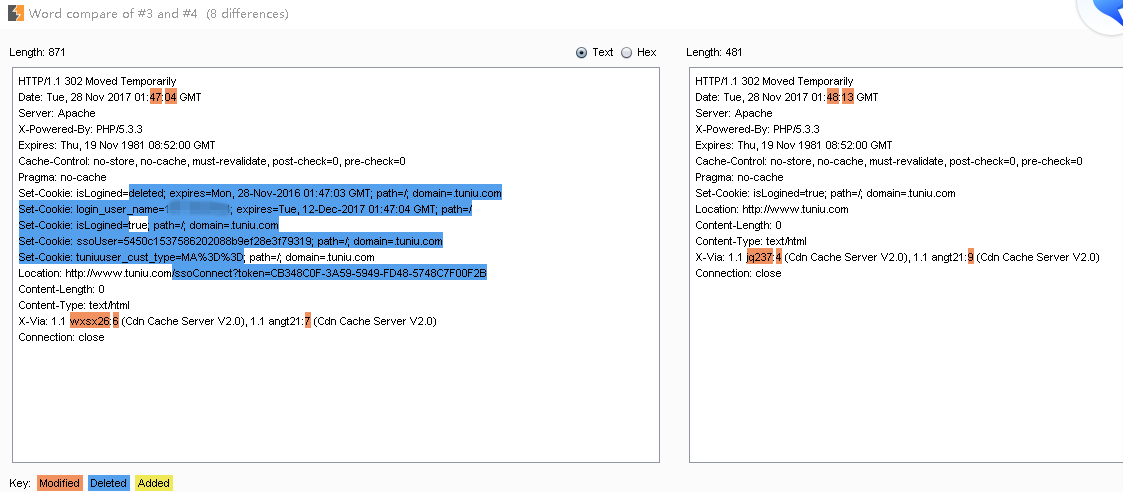

下面我们修改一下刚刚记录的登录信息再次进行重放攻击看看结果会有什么不同,在这里我将用户名删去了几位数字,因此登录会失败,通过Compare选项卡可以对比两次登录后的页面响应情况,可以看到修改后与修改前的区别,如下图所示:

三、实验中的问题

问题1:最开始在选择实验网站的时候我选择的是返利网,同样是一个登录不需要输入验证码的网站:

但是当我进行页面登录信息拦截的时候却发现该网站不响应我按下的登录键,没有进行任何的跳转,因此我也没有拦截到任何的登录信息,这是网站为了防御重放攻击而采取的防御手段吗?原理是什么呢?

问题2:BurpSuite这个软件的拦截使用我觉得不是很成功吧,如果真正作为攻击手段去应用的话我认为太容易被受攻击者发现了,或者我的使用还有什么不对的地方?

BurpSuite工具应用及重放攻击实验的更多相关文章

- BurpSuite工具应用

BurpSuite工具应用 BurpSuite是用于攻击web 应用程序的集成平台.它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程.所有的工具都共享一个能处理并显示HTTP ...

- 渗透测试之BurpSuite工具的使用介绍(三)

若希望从更早前了解BurpSuite的介绍,请访问第二篇(渗透测试之BurpSuite工具的使用介绍(二)):https://www.cnblogs.com/zhaoyunxiang/p/160002 ...

- 实验五 burpsuite重放攻击实验

一.实验目的 使用burpsuite软件实现重放攻击. 二.实验准备 1.笔记本电脑一台,安装vmware虚拟机和windows XP系统,下载安装burpsuite professional v1. ...

- Burpsuite 工具详解(常用模块之proxy、spider 、decoder)

Burpsuite常用模块之proxy.spider .decoder 是一款集成化渗透测试工具(jav ...

- Burpsuite工具的使用

目录 Burpsuite Proxy代理模块 Repeater模块(改包,重放) Intruder模块(爆破) Target模块 position模块 Payloads模块 Options模块 一处爆 ...

- BurpSuite工具抓取手机的流量

1.设置BurpSuite监听策略(和电脑区别不大就简单写了) 打开BurpSuite进入Proxy-Options界面,修改端口为8082.地址为第二项所有接口,点击OK 2.设置手机代理 首先保证 ...

- 渗透测试工具BurpSuite做网站的安全测试(基础版)

渗透测试工具BurpSuite做网站的安全测试(基础版) 版权声明:本文为博主原创文章,未经博主允许不得转载. 学习网址: https://t0data.gitbooks.io/burpsuite/c ...

- 实验 1:Mininet 源码安装和可视化拓扑工具

实验 1:Mininet 源码安装和可视化拓扑工具 一.实验目的 掌握 Mininet 的源码安装方法和 miniedit 可视化拓扑生成工具. 二.实验任务 使用源码安装 Mininet 的 2.3 ...

- 软件定义网络实验(一)----Mininet源码安装和可视化拓扑工具

一.实验任务 掌握 Mininet 的源码安装方法和 miniedit 可视化拓扑生成工具. 二.实验任务 使用源码安装 Mininet 的 2.3.0d6 版本,并使用可视化拓扑工具生成一个最简拓扑 ...

随机推荐

- linux关机前同步数据(sync)

sync,将内存中未更新的数据写入硬盘中.

- OSI模型第三层网络层-初识路由协议

1.路由协议: 顾名思义就是路由器所使用的协议. 分类: (1)按照作用范围分类,IGP(类型)内部网关协议(rip,ospf,isis),EGP(类型)边界路由协议(bgp) 把互联网比作整个世界土 ...

- ORDER BY today_used ASC' % (MAX_USED_TIMES)

python D:\pymine\clean\spider_map\get_bd_uid_rest_b.py python D:\pymine\clean\spider_map\get_bd_uid_ ...

- python 列表中字符串排序故事一则

a = ["bca","cab","abc"] 有时候需要对列表排序 如果是对列表中整个元素 直接用sort()排序 如果想按元素的某一段排 ...

- Django 之 admin组件使用&源码解析

admin组件使用 Django 提供了基于 web 的管理工具. Django 自动管理工具是 django.contrib 的一部分.可以在项目的 settings.py 中的 INSTALLED ...

- Js中的apply和call

1.call和apply都是为了改变某个函数运行时的上下文而存在的 2.也就是改变函数体内this的指向. 3.二者的作用完全一样,只是接受参数的方式不太一样. 4.call 需要把参数按顺序传递进去 ...

- Django多对多的创建

1.多对多创建的应用场景: 在某表中创建一行数据是,有一个可以多选的下拉框 例如:创建用户信息,需要为用户指定多个爱好 2.创建方式: 方式一:自定义关系表,手动创建一张表用于关联其他多张表的关系 c ...

- linux系统环境下搭建coreseek(+mmseg3) (good)

1.下载并解压coreseek软件,操作命令如下: wget http://www.coreseek.cn/uploads/csft/3.2/coreseek-3.2.14.tar.gz 说明:文件下 ...

- 改善程序与设计的55个具体做法 day4

今天晚上回到小区门口,买了点冬枣,要结账的时候想起来,钥匙没带,落公司了! TNND,没办法再回趟公司,拿了钥匙,来回一个小时,汗~ 条款10:令operator=返回一个reference to * ...

- HDU - 1598 find the most comfortable road 【最小生成树】

题目链接 http://acm.hdu.edu.cn/showproblem.php?pid=1598 思路 用kruskal 算法 将边排序后 跑 kruskal 然后依次将最小边删除 再去跑 kr ...