2018-2019-2 20165235《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165235《网络对抗技术》Exp7 网络欺诈防范

实验目的

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法

实验内容

(1)简单应用SET工具建立冒名网站

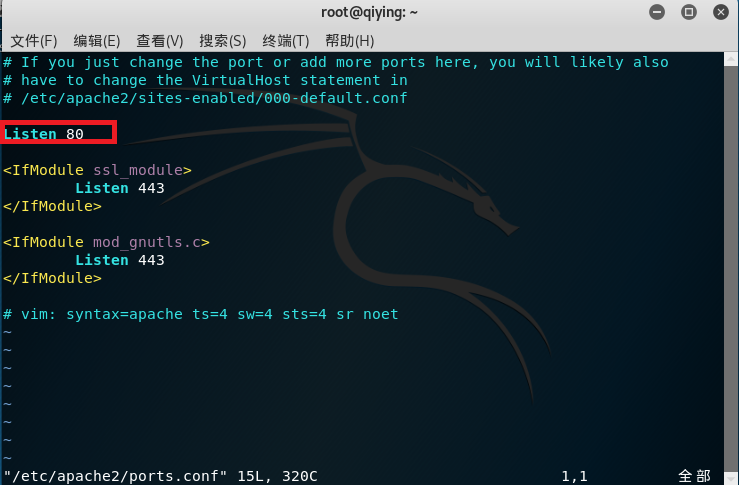

使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为http对应的80号端口

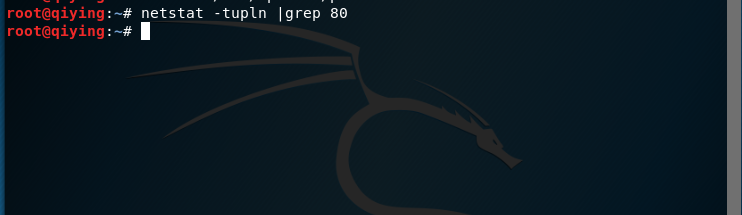

使用netstat -tupln |grep 80查看80端口是否被占用

开启Apache服务:systemctl start apache2

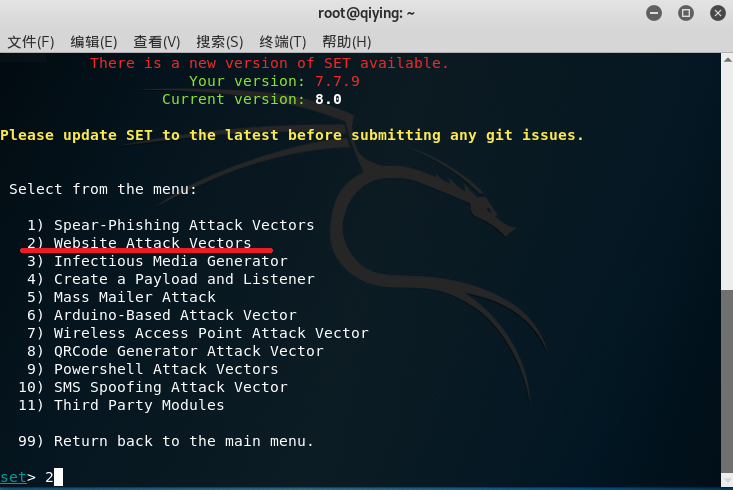

开启SET工具:setoolkit

选择1:Social-Engineering Attacks

选择2:Website Attack Vectors

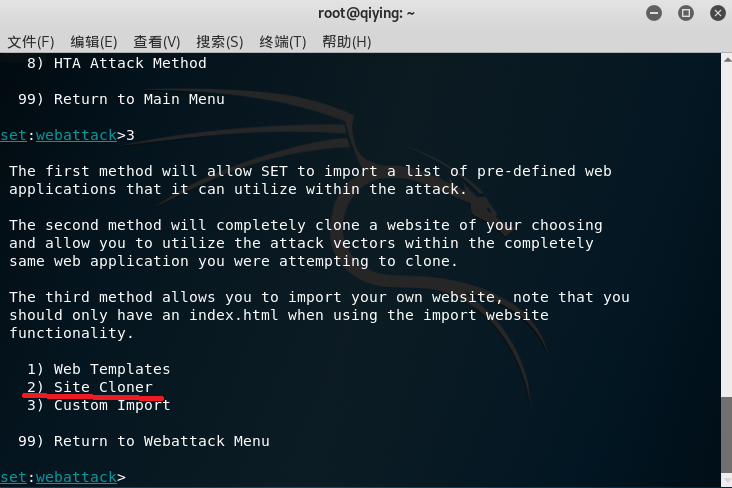

选择3::Credential Harvester Attack Method

选择2:Site Cloner

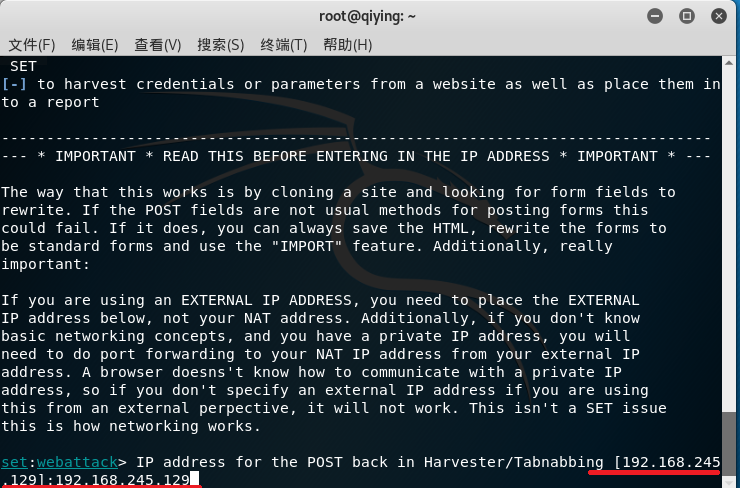

输入攻击机kali的IP地址:192.168.245.129

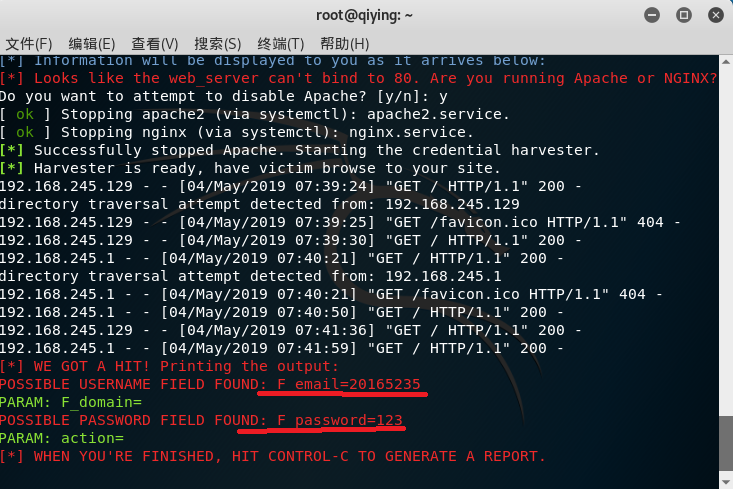

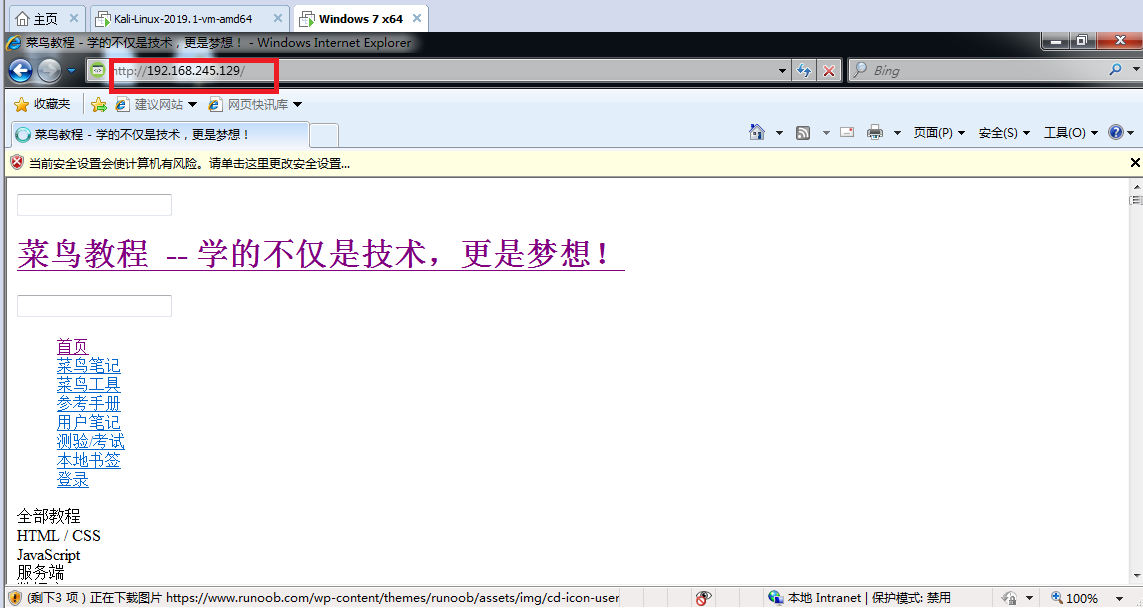

之后我们输入一个url,在靶机浏览器地址栏中输入攻击机kali的IP地址访问,并进行登录操作:

(2)ettercap DNS spoof

使用指令ifconfig eth0 promisc将kali网卡改为混杂模式,输入vi /etc/ettercap/etter.dns对DNS缓存表进行修改:

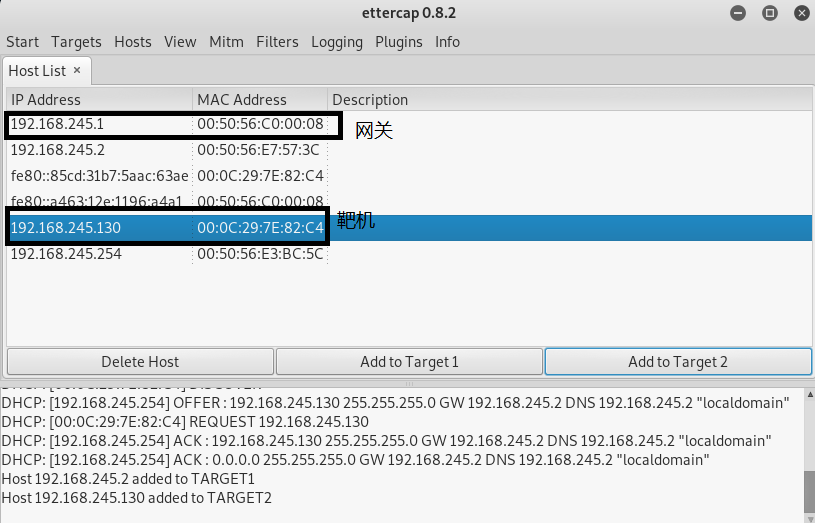

开启ettercap:ettercap -G,点击Sniff,unified sniffing,选择eth0后点击确定.

点击Hosts,Scan for hosts,点击Hosts list查看存活主机,将网关IP添加到target1,靶机IP添加到target2

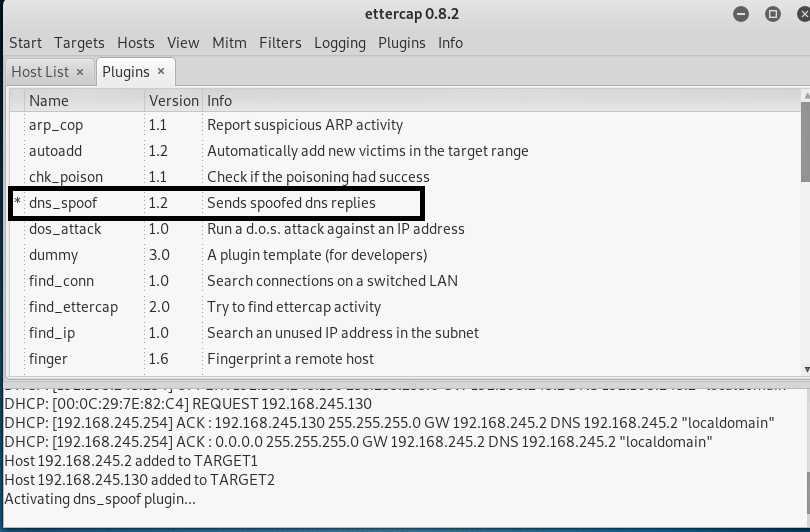

点击工具栏中的Plugins,Manage the plugins,双击dns_spoof:

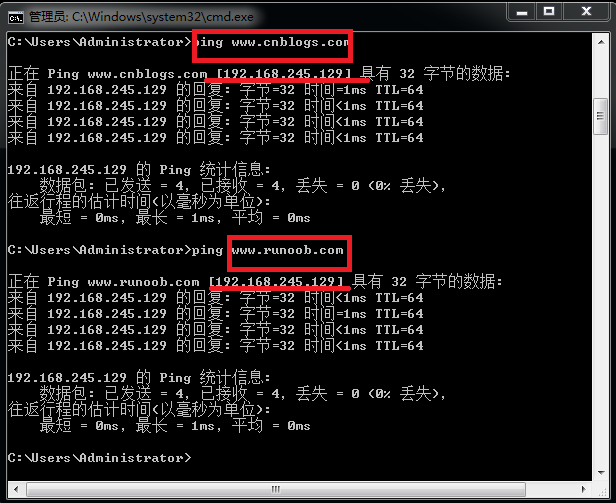

点击Start开始嗅探,在靶机中用命令行ping www.runoob.com,ping www.cnblogs.com会发现解析的地址是攻击机kali的IP地址:

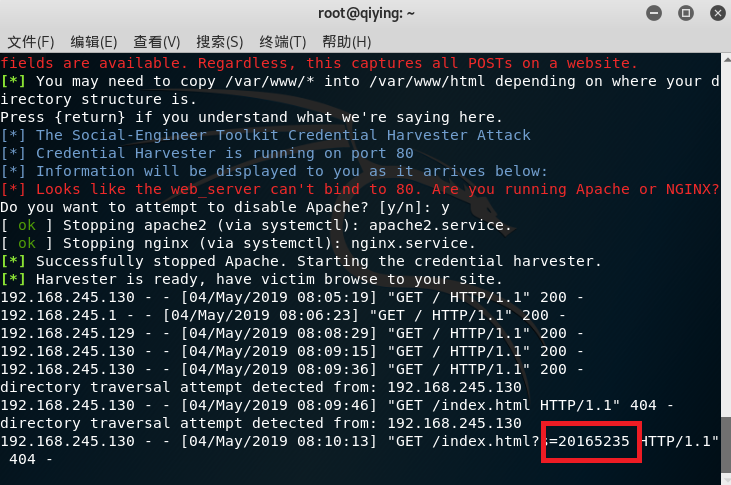

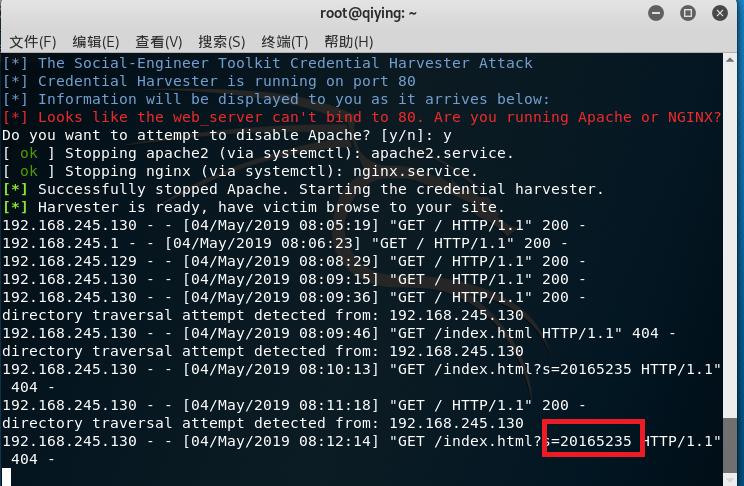

在ettercap上也成功捕获到访问记录:

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站

安照实验一的步骤克隆一个页面:

在靶机中输入:kali的ip,在随便的一个文本框中输入学号信息:(进入登录界面后输入用户名密码后信息无法被捕获,所以选择一个文本框)

按照实验二的步骤进行DNS欺骗:

依旧能捕获到文本框中的信息:

基础问题

(1)通常在什么场景下容易受到DNS spoof攻击

在同一局域网下容易受到DNS spoof攻击。

还有连接公共场合的WiFi。

(2)在日常生活工作中如何防范以上两攻击方法

不随意连接WiFi,不随意进入不知名的网页。

使用入侵检测系统。

可以将IP地址和MAC地址进行绑定 。

实验中遇到的问题

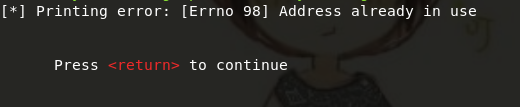

在使用setoolkit时,出现如下问题:

解决方式:查询到占用80端口的线程号,使用指令 kill+进程号,杀死线程。

实验总结与体会

通过本次实验,我学会了如何利用工具克隆网页,制作一个钓鱼网站,如何将自己的IP伪装,监控靶机的输入。我们也要多加防范这些钓鱼网站,以免被非法获取个人信息,对于以后的防范方法也有了一定的了解,受益颇多

2018-2019-2 20165235《网络对抗技术》Exp7 网络欺诈防范的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- 26. Remove Duplicates from Sorted Array(代码思路新奇)

Given a sorted array, remove the duplicates in-place such that each element appear only once and ret ...

- 使用vue脚手架的项目如何引入JQuery第三方插件

1:下载jquery npm install jquery --save 2:打开build文件夹下的webpack.base.conf.js文件: 1)在最上方 引入webpack var web ...

- elementui 之el-pagination爬坑,属性pager-count的设定

我想设置总页数为10页,页码条总是显示两个页码,其余省略号显示,我选择了pager-count,如下: <el-pagination @size-change="handleSizeC ...

- AutoLayout and Sizeclasses讲解

iOS8和iPhone6发布已经过去蛮久了,广大的果粉终于迎来了大屏iPhone,再也不用纠结为大屏买三星舍苹果了…但是对于iOS开发人员来说,迎来了和Android开发开发一样的问题—>各种屏 ...

- shiro细节、默认的过滤器、匹配模式和顺序

部分细节 [urls] 部分的配置,其格式是:“url=拦截器[参数],拦截器[参数]”: 如果当前请求的url匹配[urls] 部分的某个url模式,将会执行其配置的拦截器. anon(anonym ...

- laravel 的lnmp 的配置

装了lnmp后,一般用 lnmp vhost add 添加网站 一般 只用重写和ssl功能 再发laravel官方的配置 server { listen 80; server_name example ...

- RHEL6查看运行级别和grub加密阻止进入单用户模式

1.查看当前运行级别 [root@cluster01 ~]# cat /etc/redhat-release Red Hat Enterprise Linux Server release 6.5 ( ...

- mysql忘记密码如何重置密码,以及修改root密码的三种方法

1.先将MySQL停止. 命令:systemctl stop mysqld #停掉MySQL 命令:systemctl status mysqld #查看状态 2.然后跳 ...

- 负载均衡(四)Nginx负载均衡策略

一.Nginx的作用 1.反向代理 代理:转发请求的服务器,分代理和反向代理.代理一般指的是我们使用的DNS,反向代理是放在服务端的大家通常用Nginx来解决.实际应用中,由于服务端处于一个中心位置, ...

- Nginx静态文件服务器配置方法

在Java开发以及生产环境中,最常用的web应用服务器当属Tomcat,尽管这只猫也能够处理一些静态请求,例如图片.html.样式文件等,但是效率并不是那么尽人意.在生产环境中,我们一般使用Nginx ...