LVS负载均衡群集部署——DR模式

LVS负载均衡群集部署——DR模式

1、LVS—DR概述

2、部署实验

1、LVS—DR概述:

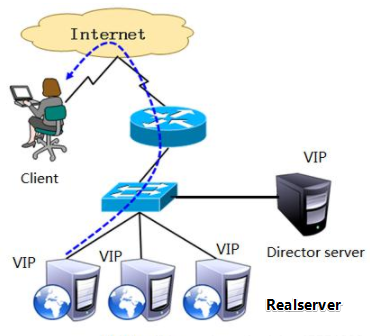

LVS-DR(Linux Virtual Server Director Server)工作模式,是生产环境中最常用的一 种工作模式。

LVS—DR工作原理:

LVS-DR 模式,Director Server 作为群集的访问入口,不作为网关使用,节点 Director Server 与 Real Server 需要在同一个网络中,

返回给客户端的数据不需要经过 Director Server。为了响应对整个群集的访问,Director Server 与 Real Server 都需要配置 VIP 地址。

LVS——DR 模式的特点:

- Director Server 和 Real Server 必须在同一个物理网络中。

- Real Server 可以使用私有地址,也可以使用公网地址。如果使用公网地址,可以通过互联网对 RIP 进行直接访问。

- 所有的请求报文经由 Director Server,但回复响应报文不能经过 Director Server。

- Real Server 的网关不允许指向 Director Server IP,即不允许数据包经过 Director S erver。

- Real Server 上的 lo 接口配置 VIP 的 IP 地址。

数据包的流向分析:

- 客户端发送请求到 Director Server,请求的数据报文(源 IP 是 CIP,目标 IP 是 VIP) 到达内核空间。

- Director Server 和 Real Server 在同一个网络中,数据通过二层数据链路层来传输。

- 内核空间判断数据包的目标 IP 是本机 VIP,此时 IPVS 比对数据包请求的服务是否是集群服务,是集群服务就重新封装数据包。修改源 MAC 地址为 Director Server 的 MAC 地址,修改目标 MAC 地址为 Real Server 的 MAC 地址,源 IP 地址与目标 IP 地址没有改 变,然后将数据包发送给 Real Server。

- 到达 Real Server 的请求报文的 MAC 地址是自身的 MAC 地址,就接收此报文。数据包重新封装报文(源 IP 地址为 VIP,目标 IP 为 CIP),将响应报文通过 lo 接口传送给物理网卡然后向外发出。

- Real Server 直接将响应报文传送到客户端。

LVS—DR中的ARP问题:

问题一

- 在LVS-DR负载均衡集群中,负载均衡器与节点服务器都要配置相同的VIP地址,在局域网中具有相同的IP地址。势必会造成各服务器ARP通信的紊乱

- 当ARP广播发送到LVS-DR集群时,因为负载均衡器和节点服务器都是连接到相同的网络上,它们都会接收到ARP广播

- 只有前端的负载均衡器进行响应,其他节点服务器不应该响应ARP广播

解决方法:

对节点服务器进行处理,使其不响应针对VIP的ARP请求

- 使用虚接口lo:0承载VIP地址

- 设置内核参数arp_ ignore=1: 系统只响应目的IP为本地IP的ARP请求

问题二

RealServer返回报文(源IP是VIP)经路由器转发,重新封装报文时,需要先获取路由器的MAC地址,发送ARP请求时,Linux默认使用IP包的源IP地址(即VIP)作为ARP请求包中的源IP地址,而不使用发送接口的IP地址,路由器收到ARP请求后,将更新ARP表项,原有的VIP对应Director的MAC地址会被更新为VIP对应RealServer的MAC地址。

路由器根据ARP表项,会将新来的请求报文转发给RealServer,导致Director的VIP失效。

解决方法:

- 对节点服务器进行处理,设置内核参数arp_announce=2:系统不使用IP包的源地址来设置ARP请求的源地址,而选择发送接口的IP地址

2、部署实验:

环境准备:

DR 服务器:192.168.208.50

Web 服务器1:192.168.208.20

Web 服务器2:192.168.208.30

NFS共享服务器:192.168.208.40

vip:192.168.208.188

客户端:192.168.208.200

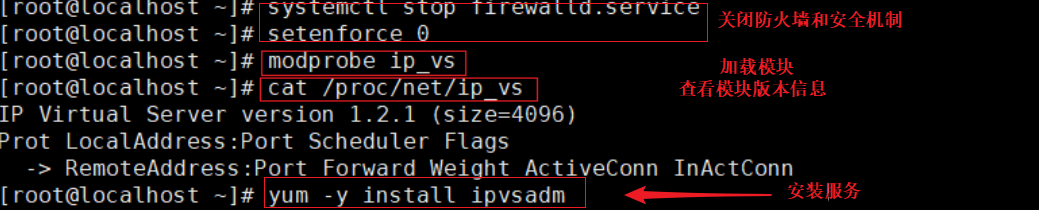

配置负载调度器:(192.168.208.50)

systemctl stop firewalld.service

setenforce 0

modprobe ip_vs

cat /proc/net/ip_vs

yum -y install ipvsadm

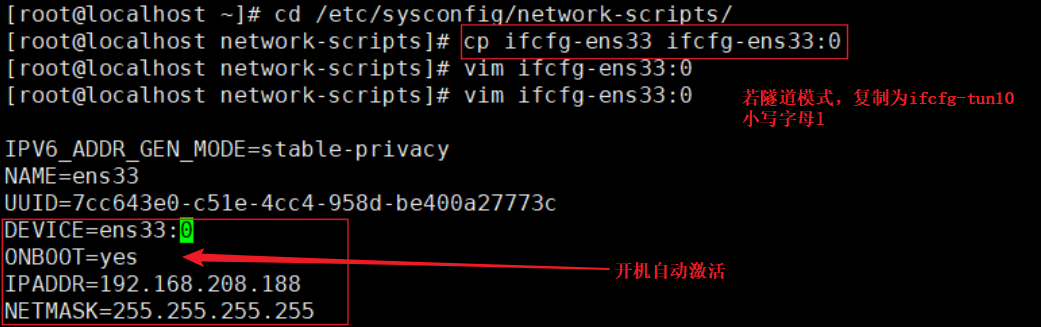

配置虚拟 IP 地址(VIP:192.168.208.188)

cd /etc/sysconfig/network-scripts/

cp ifcfg-ens33 ifcfg-ens33:0 #若隧道模式,复制为ifcfg-tunl0(小写字母l)

vim ifcfg-ens33:0 DEVICE=ens33:0

ONBOOT=yes #开机自动激活

IPADDR=192.168.208.188

NETMASK=255.255.255.255

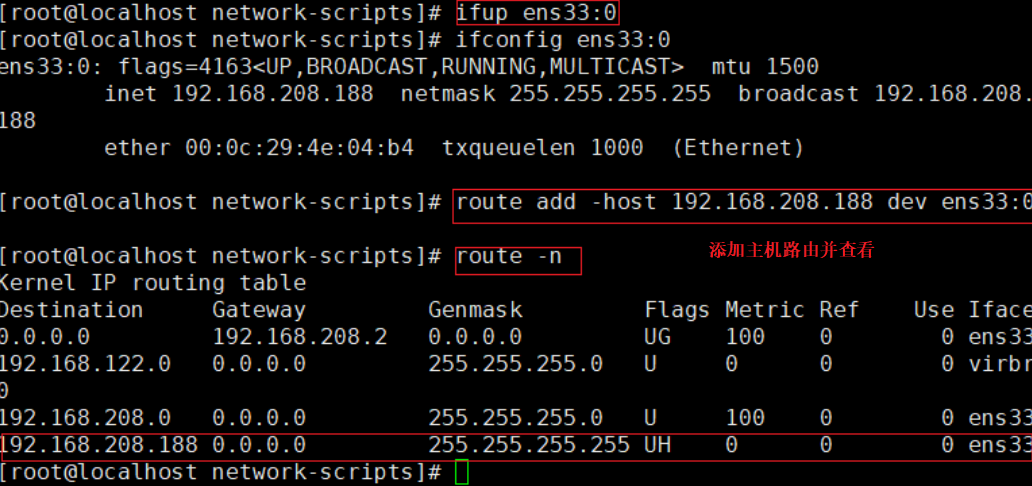

ifup ens33:0

ifconfig ens33:0

route add -host 192.168.208.188 dev ens33:0

route -n

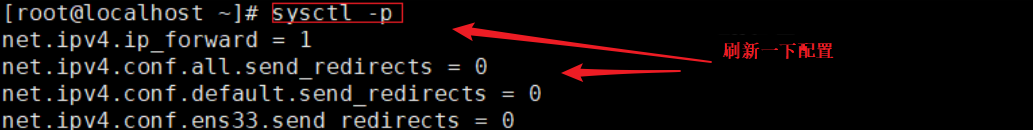

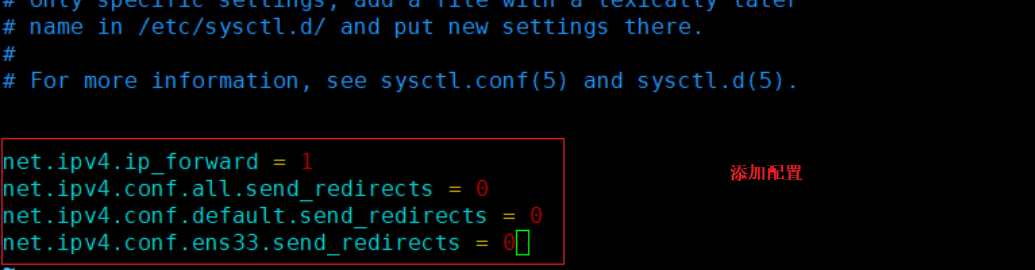

调整 proc 响应参数

由于 LVS 负载调度器和各节点需要共用 VIP 地址,应该关闭Linux 内核的重定向参数响应。

vim /etc/sysctl.conf

net.ipv4.ip_forward = 1

net.ipv4.conf.all.send_redirects = 0

net.ipv4.conf.default.send_redirects = 0

net.ipv4.conf.ens33.send_redirects = 0

sysctl -p #刷新设置

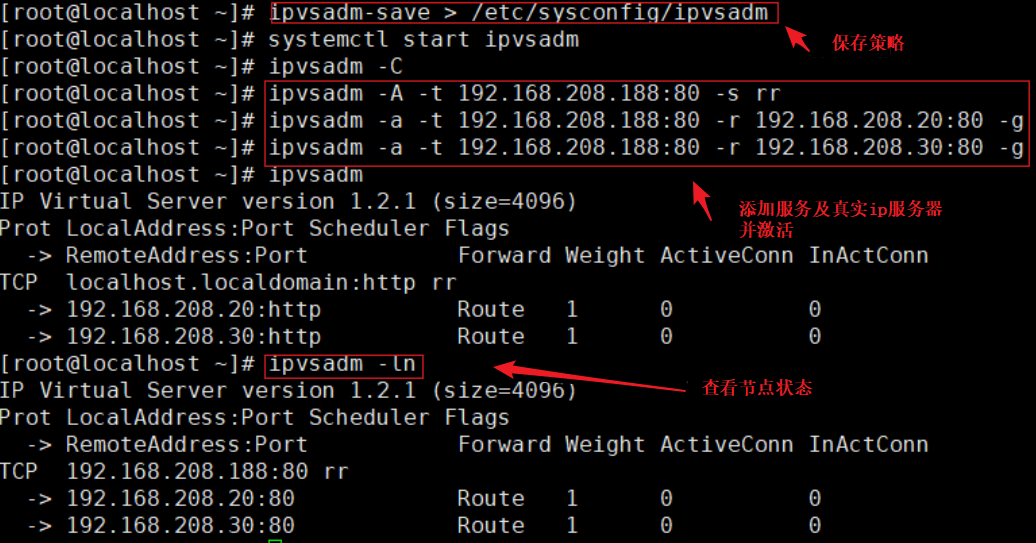

配置负载分配策略

ipvsadm-save > /etc/sysconfig/ipvsadm #保存策略

systemctl start ipvsadm ipvsadm -C

ipvsadm -A -t 192.168.208.188:80 -s rr #添加虚拟服务器

ipvsadm -a -t 192.168.208.188:80 -r 192.168.208.20:80 -g #若隧道模式,-g替换为-i

ipvsadm -a -t 192.168.208.188:80 -r 192.168.208.30:80 -g #添加真实服务器

ipvsadm #激活 ipvsadm -ln #查看节点状态,Route代表 DR模式

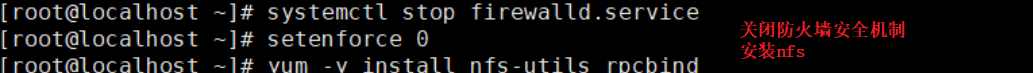

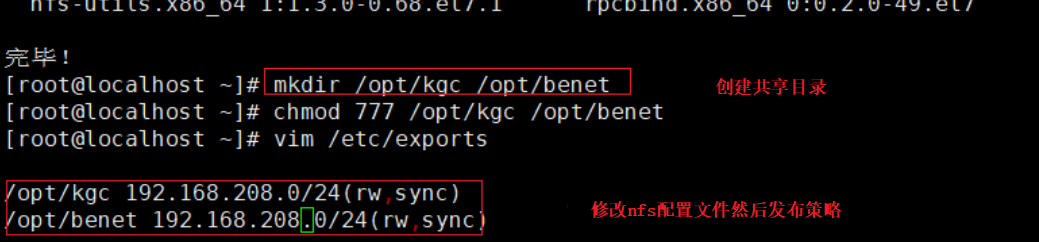

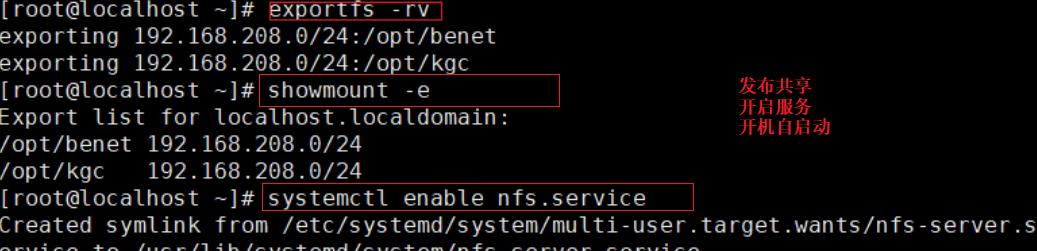

部署共享存储(NFS服务器:192.168.208.40)

systemctl stop firewalld.service

setenforce 0 yum -y install nfs-utils rpcbind

mkdir /opt/kgc /opt/benet

chmod 777 /opt/kgc /opt/benet vim /etc/exports

/opt/kgc 192.168.208.0/24(rw,sync)

/opt/benet 192.168.208.0/24(rw,sync)

systemctl start nfs.service

systemctl start rpcbind.service

systemctl enable nfs.service

systemctl enable rpcbind.service

#发布共享

exportfs -rv

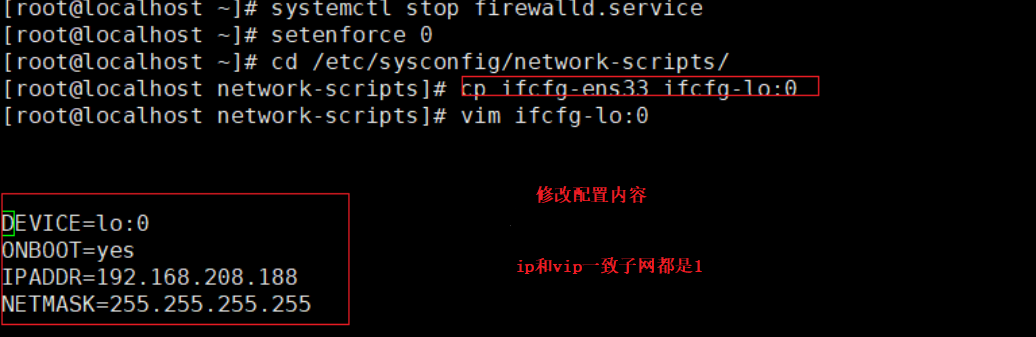

配置节点服务器(192.168.208.20、192.168.208.30)

systemctl stop firewalld.service

setenforce 0

配置虚拟 IP 地址(VIP:192.168.208.188)

此地址仅用作发送Web响应数据包的源地址,并不需要监听客户机的访问请求(改由调度器监听并分发)。因此使用虚接口lo:0来承载VIP地址,并为本机添加一条路由记录,将访问VIP的数据限制在本地,以避免通信紊乱。

cd /etc/sysconfig/network-scripts/

cp ifcfg-ens33 ifcfg-lo:0

vim ifcfg-lo:0 DEVICE=lo:0

ONBOOT=yes

IPADDR=192.168.208.188 #和VIP保持一致

NETMASK=255.255.255.255 #注意:子网掩码必须全为 1

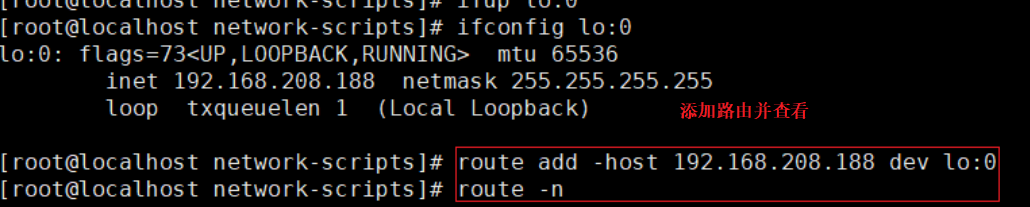

ifup lo:0

ifconfig lo:0

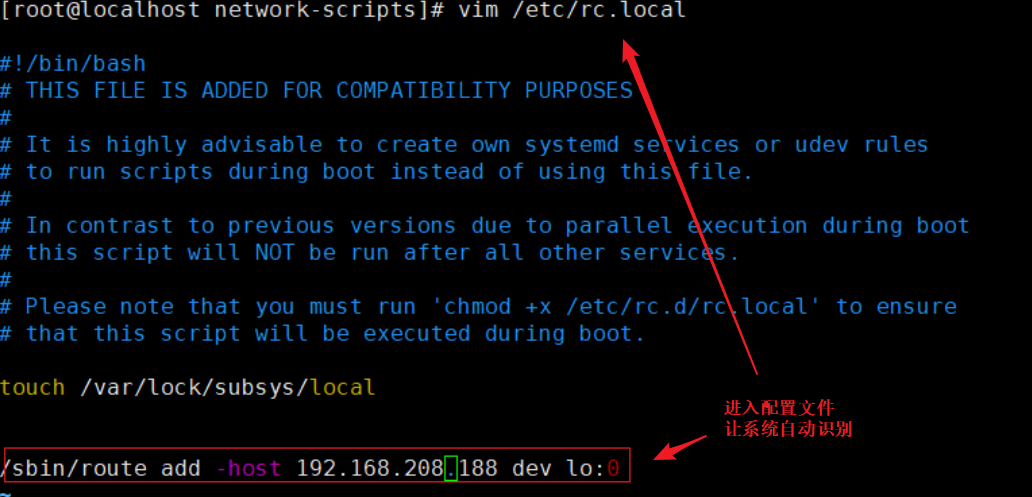

route add -host 192.168.208.188 dev lo:0 #添加VIP本地访问路由,将访问VIP的数据限制在本地,以避免通信紊乱 vim /etc/rc.local

/sbin/route add -host 192.168.208.188 dev lo:0

调整 proc 响应参数

vim /etc/sysctl.conf

......

net.ipv4.conf.lo.arp_ignore = 1 #系统只响应目的IP为本地IP的ARP请求

net.ipv4.conf.lo.arp_announce = 2 #系统不使用IP包的源地址来设置ARP请求的源地址,而选择发送接口的IP地址

net.ipv4.conf.all.arp_ignore = 1

net.ipv4.conf.all.arp_announce = 2

sysctl -p

临时添加

echo "1" >/proc/sys/net/ipv4/conf/lo/arp_ignore

echo "2" >/proc/sys/net/ipv4/conf/lo/arp_announce

echo "1" >/proc/sys/net/ipv4/conf/all/arp_ignore

echo "2" >/proc/sys/net/ipv4/conf/all/arp_announce sysctl -p

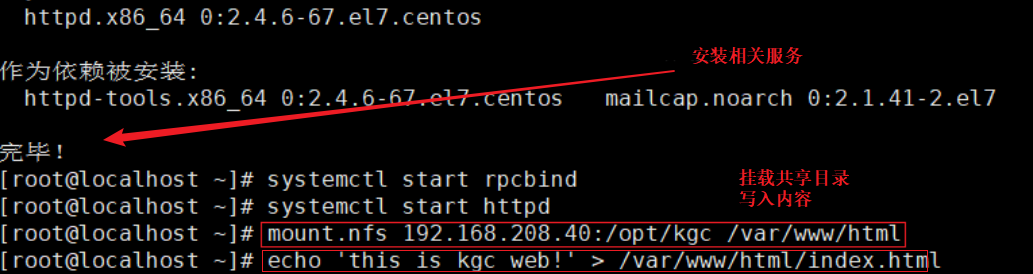

安装服务、挂载服务

yum -y install nfs-utils rpcbind httpd

systemctl start rpcbind

systemctl start httpd

--192.168.208.20---

mount.nfs 192.168.208.40:/opt/kgc /var/www/html

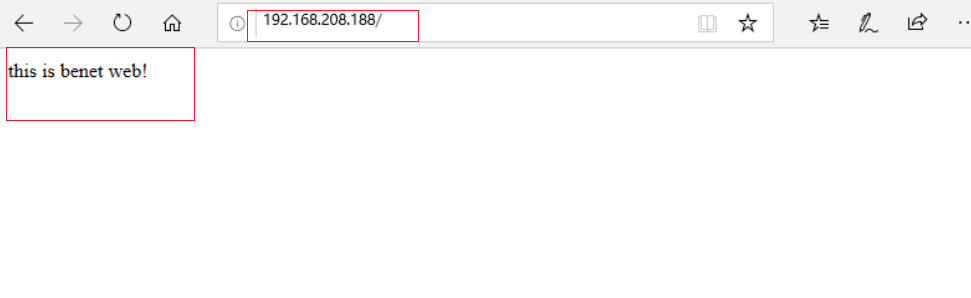

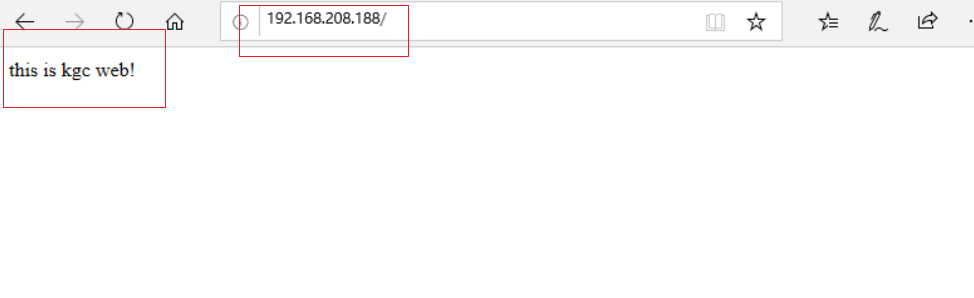

echo 'this is kgc web!' > /var/www/html/index.html --192.168.208.30---

mount.nfs 192.168.208.40:/opt/benet /var/www/html

echo 'this is benet web!' > /var/www/html/index.html

(节点2服务器与节点1服务器配置一样,同理操作就行)

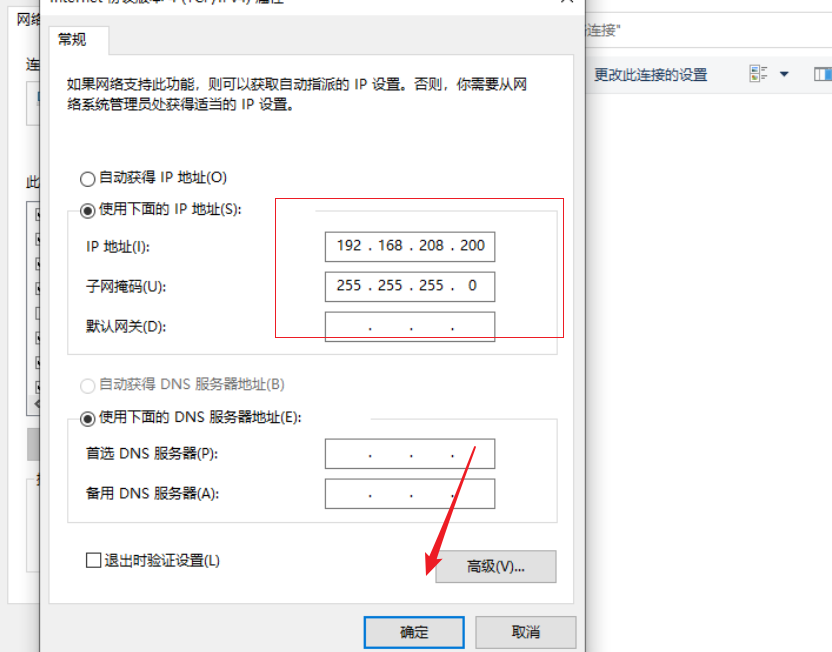

客户机配置

测试:

LVS负载均衡群集部署——DR模式的更多相关文章

- LVS负载均衡群集部署——NAT模式

LVS负载均衡群集部署--NAT模式 1.群集应用概述 2.NAT模式LVS负载均衡群集部署 1.群集应用概述: 存在的问题: 互联网应用中,随着站点对硬件性能.响应速度.服务稳定性.数据可靠性等要求 ...

- LVS负载均衡集群--DR模式部署

目录: 一.LVS-DR数据包流向分析 二.DR 模式的特点 三.LVS-DR中的ARP问题 四.DR模式 LVS负载均衡群集部署 一.LVS-DR数据包流向分析 1.为方便进行原理分析,将clien ...

- NAT模式 LVS负载均衡群集部署

NAT模式 LVS负载均衡群集部署的操作步骤 实验环境准备: 负载调度器:内网关 ens33:172.16.10.1,外网关 ens37:12.0.0.1 Web节点服务器1:172.16.10.10 ...

- LVS 负载均衡 (VS/DR模式 与 VS/TUN 模式)

一.VS/DR模式 ①.客户端将请求发往前端的负载均衡器,请求报文源地址是CIP,目标地址为VIP. ②.负载均衡器收到报文后,发现请求的是在规则里面存在的地址,那么它将目标MAC改为了RIP的MAC ...

- centos部署LVS负载均衡直接路由DR模式

环境: 在vm里开三个虚拟机 负载调度器:10.0.3.102 真实服务器1:10.0.3.103 真实服务器2:10.0.3.104 虚拟ip: 10.0.3.99 (用来飘移) 负载调度器上 if ...

- LVS负载均衡集群--NAT模式部署

目录: 一.企业群集应用概述 二.负载均衡群集架构 三.负载均衡群集工作模式分析 四.关于LVS虚拟服务器 五.NAT模式 LVS负载均衡群集部署 一.企业群集应用概述 1.群集的含义 Cluster ...

- 21.LVS负载均衡群集-DR群集

LVS负载均衡群集-DR群集 目录 LVS负载均衡群集-DR群集 数据包流向分析 DR模式的特点 LVS-DR中的ARP问题 IP地址冲突 解决办法 路由根据ARP表项,会将新来的请求报文转发给Rea ...

- 20.LVS负载均衡群集—NAT模式实例

LVS负载均衡群集-NAT模式实例 目录 LVS负载均衡群集-NAT模式实例 群集引用概述 群集的含义 问题 解决方法 企业群集分类 群集的三种类型 负载均衡群集(Load Balance Clust ...

- LVS负载均衡常用的工作模式有NAT、DR、和TUN三种,其中DR模式性能最为优越,使用最为广泛。

一.安装LVS LVS的编译安装参考本站文章:http://www.linuxe.cn/post-192.html,对于LVS这种功能性软件,在生产中用yum安装也是没有问题的. 1 yum inst ...

随机推荐

- Storm集群使用DRPC功能Version1.0.1

在Storm集群上开启DRPC功能, 基于Storm的1.0.1版本, 并且执行简单的例子测试. 1.DRPC概念 DRPC就是分布式远程过程调用. Storm里面引入DRPC主要是利用storm的实 ...

- 2 - 基于ELK的ElasticSearch 7.8.x技术整理 - java操作篇 - 更新完毕

3.java操作ES篇 3.1.摸索java链接ES的流程 自行创建一个maven项目 3.1.1.依赖管理 点击查看代码 <properties> <ES-version>7 ...

- CSS基础 行内元素/行内块元素设置垂直对齐方式及常见使用案例

vertical-align 属性值 效果 baseline 基线对齐 top 顶部对齐 middle 中心对齐 bottom 底部对齐 使用案例1:百度搜索框左边和右边底部没有对齐 使用vertic ...

- css 基础 字体和文本样式

字体样式处理font-size:30px:// 设置字体大小 font-weight:700://设置粗体 font-sytle:italic; //设置文字斜体 font-family: 斜体,宋体 ...

- Docker 部署 ElasticSearch-Head 及其他插件

拉取ElasticSearch-Head镜像 docker pull mobz/elasticsearch-head:5 运行ElasticSearch-Head容器 docker run -d -- ...

- mysql 5.7.29 在centos7.6下超简单的本地yum源安装与配置

目录 生成yum源元数据 从网易镜像站下载MySQL 5.7 的 bundle包 创建文件 mysql-local.repo 执行yum install命令 生成yum源元数据 createrepo ...

- redis中文乱码问题

1.可以直接打开dos指令框输入指令进去redis数据库,因为在安装的时候就已经勾选了配置默认的环境变量. 2.可以输入ip进去,redis-cli.exe -h 192.168.32.8 -p 63 ...

- Scrapy的Item_loader机制详解

一.ItemLoader与Item的区别 ItemLoader是负责数据的收集.处理.填充,item仅仅是承载了数据本身 数据的收集.处理.填充归功于item loader中两个重要组件: 输入处理i ...

- Java手动创建Web项目

原文链接:https://www.toutiao.com/i6495693288043971086/ 为了便于理解Web项目结构,我们手动创建整个过程. 先启动Tomcat 下载Tomcat7.0 解 ...

- Ribbon原理与应用

一.定义 Ribbon是请求的负载均衡器,它为我们提供了几种负载均衡算法:轮询.随机等. 二.配置 spring: cloud: loadbalancer: retry: enabled: true ...