k8s入坑之路(5)kube-apiserver详解

API Server

kube-apiserver 是 Kubernetes 最重要的核心组件之一,主要提供以下的功能

- 提供集群管理的 REST API 接口,包括认证授权、数据校验以及集群状态变更等

- 提供其他模块之间的数据交互和通信的枢纽(其他模块通过 API Server 查询或修改数据,只有 API Server 才直接操作 etcd)

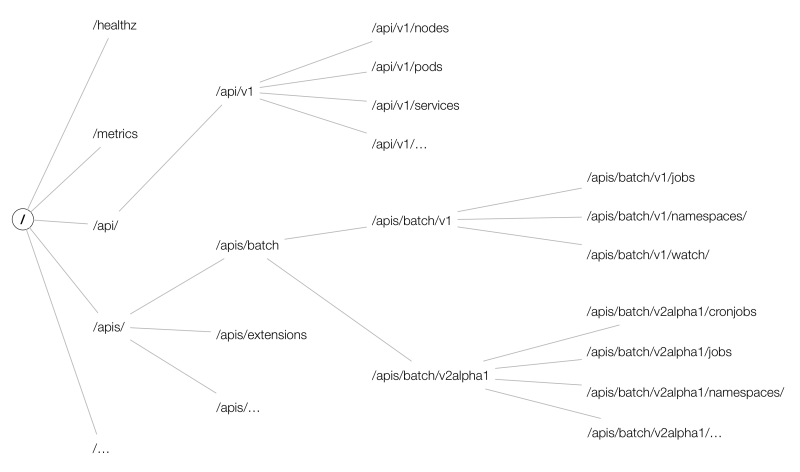

REST API

详情:https://www.bookstack.cn/read/feiskyer-kubernetes-handbook-202005/components-apiserver.md

kube-apiserver 支持同时提供 https(默认监听在 6443 端口)和 http API(默认监听在 127.0.0.1 的 8080 端口),其中 http API 是非安全接口,不做任何认证授权机制,不建议生产环境启用。两个接口提供的 REST API 格式相同,参考 Kubernetes API Reference 查看所有 API 的调用格式。

在实际使用中,通常通过 kubectl 来访问 apiserver,也可以通过 Kubernetes 各个语言的 client 库来访问 apiserver。在使用 kubectl 时,打开调试日志也可以看到每个 API 调用的格式,比如

1 kubectl --v=8 get pods

可通过 kubectl api-versions 和 kubectl api-resources 查询 Kubernetes API 支持的 API 版本以及资源对象。

kubectl api-versions

admissionregistration.k8s.io/v1beta1

apiextensions.k8s.io/v1beta1

apiregistration.k8s.io/v1

apiregistration.k8s.io/v1beta1

apps/v1

apps/v1beta1

apps/v1beta2

authentication.k8s.io/v1

authentication.k8s.io/v1beta1

authorization.k8s.io/v1

authorization.k8s.io/v1beta1

autoscaling/v1

autoscaling/v2beta1

batch/v1

batch/v1beta1

certificates.k8s.io/v1beta1

events.k8s.io/v1beta1

extensions/v1beta1

metrics.k8s.io/v1beta1

networking.k8s.io/v1

policy/v1beta1

rbac.authorization.k8s.io/v1

rbac.authorization.k8s.io/v1beta1

scheduling.k8s.io/v1beta1

storage.k8s.io/v1

storage.k8s.io/v1beta1

v1

$ kubectl api-resources --api-group=storage.k8s.io

NAME SHORTNAMES APIGROUP NAMESPACED KIND

storageclasses sc storage.k8s.io false StorageClass

volumeattachments storage.k8s.io false VolumeAttachment

OpenAPI 和 Swagger

通过 /swaggerapi 可以查看 Swagger API,/openapi/v2 查看 OpenAPI。

开启 --enable-swagger-ui=true 后还可以通过 /swagger-ui 访问 Swagger UI。

根据 OpenAPI 也可以生成各种语言的客户端,比如可以用下面的命令生成 Go 语言的客户端:

1 git clone https://github.com/kubernetes-client/gen /tmp/gen

2 cat >go.settings <<EOF

3 # Kubernetes branch name

4 export KUBERNETES_BRANCH="release-1.11"

5 # client version for packaging and releasing.

6 export CLIENT_VERSION="1.0"

7 # Name of the release package

8 export PACKAGE_NAME="client-go"

9 EOF

10 /tmp/gen/openapi/go.sh ./client-go ./go.settings

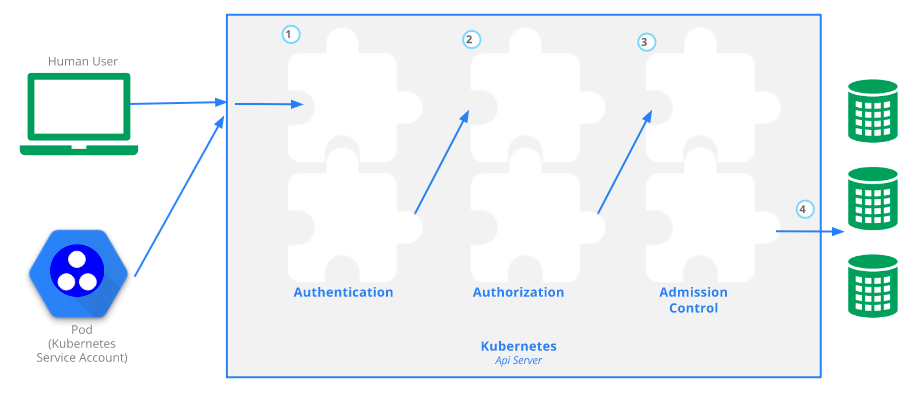

访问控制

Kubernetes API 的每个请求都会经过多阶段的访问控制之后才会被接受,这包括认证、授权以及准入控制(Admission Control)等。

认证

开启 TLS 时,所有的请求都需要首先认证。Kubernetes 支持多种认证机制,并支持同时开启多个认证插件(只要有一个认证通过即可)。如果认证成功,则用户的 username 会传入授权模块做进一步授权验证;而对于认证失败的请求则返回 HTTP 401。

Kubernetes 不直接管理用户 虽然 Kubernetes 认证和授权用到了 username,但 Kubernetes 并不直接管理用户,不能创建 user 对象,也不存储 username。

更多认证模块的使用方法可以参考 Kubernetes 认证插件。

详情

授权

认证之后的请求就到了授权模块。跟认证类似,Kubernetes 也支持多种授权机制,并支持同时开启多个授权插件(只要有一个验证通过即可)。如果授权成功,则用户的请求会发送到准入控制模块做进一步的请求验证;而对于授权失败的请求则返回 HTTP 403.

更多授权模块的使用方法可以参考 Kubernetes 授权插件。

准入控制

准入控制(Admission Control)用来对请求做进一步的验证或添加默认参数。不同于授权和认证只关心请求的用户和操作,准入控制还处理请求的内容,并且仅对创建、更新、删除或连接(如代理)等有效,而对读操作无效。准入控制也支持同时开启多个插件,它们依次调用,只有全部插件都通过的请求才可以放过进入系统。

更多准入控制模块的使用方法可以参考 Kubernetes 准入控制。

启动 apiserver 示例

1 kube-apiserver --feature-gates=AllAlpha=true --runtime-config=api/all=true \

2 --requestheader-allowed-names=front-proxy-client \

3 --client-ca-file=/etc/kubernetes/pki/ca.crt \

4 --allow-privileged=true \

5 --experimental-bootstrap-token-auth=true \

6 --storage-backend=etcd3 \

7 --requestheader-username-headers=X-Remote-User \

8 --requestheader-extra-headers-prefix=X-Remote-Extra- \

9 --service-account-key-file=/etc/kubernetes/pki/sa.pub \

10 --tls-cert-file=/etc/kubernetes/pki/apiserver.crt \

11 --tls-private-key-file=/etc/kubernetes/pki/apiserver.key \

12 --kubelet-client-certificate=/etc/kubernetes/pki/apiserver-kubelet-client.crt \

13 --requestheader-client-ca-file=/etc/kubernetes/pki/front-proxy-ca.crt \

14 --insecure-port=8080 \

15 --admission-control=NamespaceLifecycle,LimitRanger,ServiceAccount,PersistentVolumeLabel,DefaultStorageClass,ResourceQuota,DefaultTolerationSeconds \

16 --requestheader-group-headers=X-Remote-Group \

17 --kubelet-client-key=/etc/kubernetes/pki/apiserver-kubelet-client.key \

18 --secure-port=6443 \

19 --kubelet-preferred-address-types=InternalIP,ExternalIP,Hostname \

20 --service-cluster-ip-range=10.96.0.0/12 \

21 --authorization-mode=RBAC \

22 --advertise-address=192.168.0.20--etcd-servers=http://127.0.0.1:2379

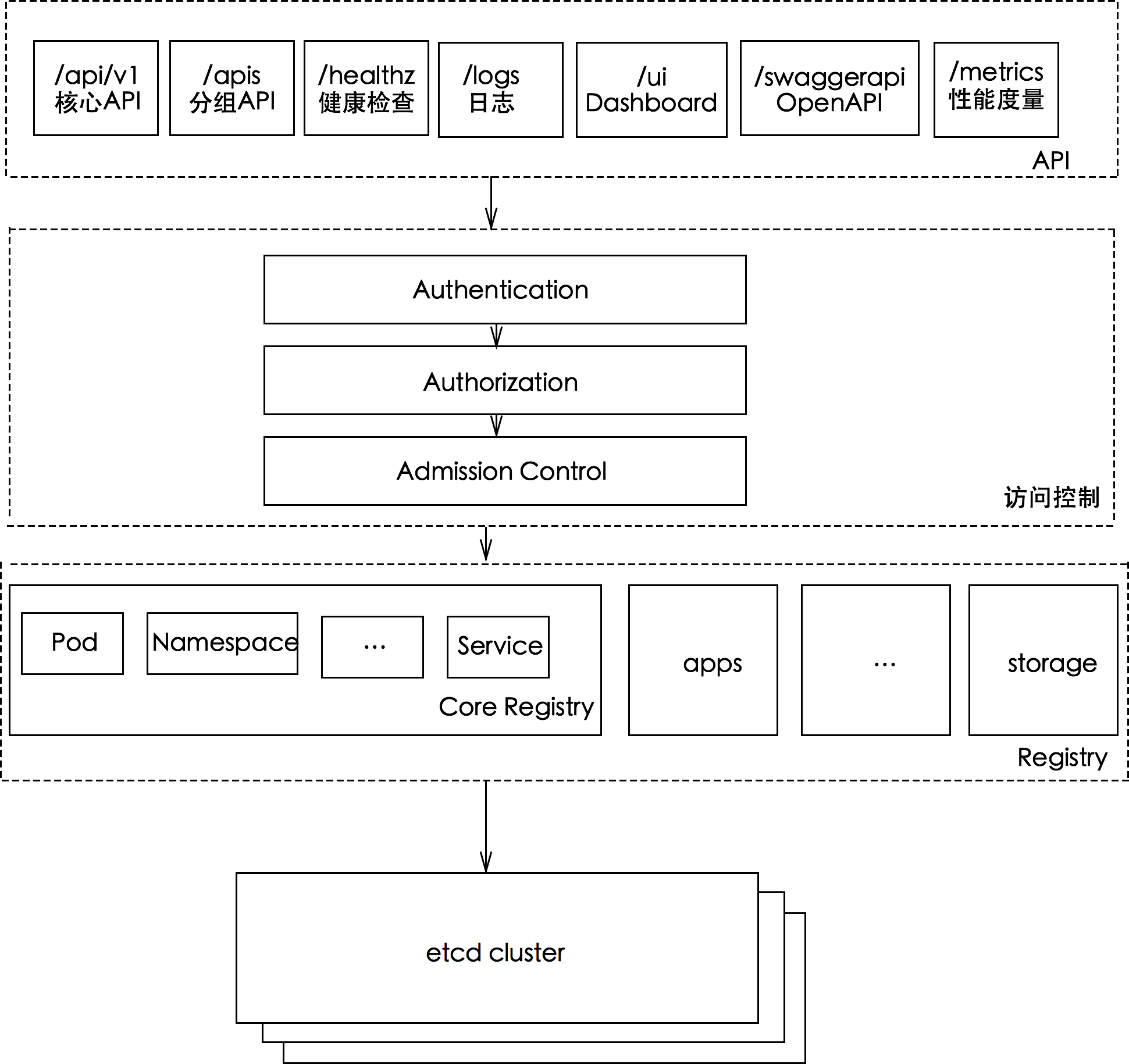

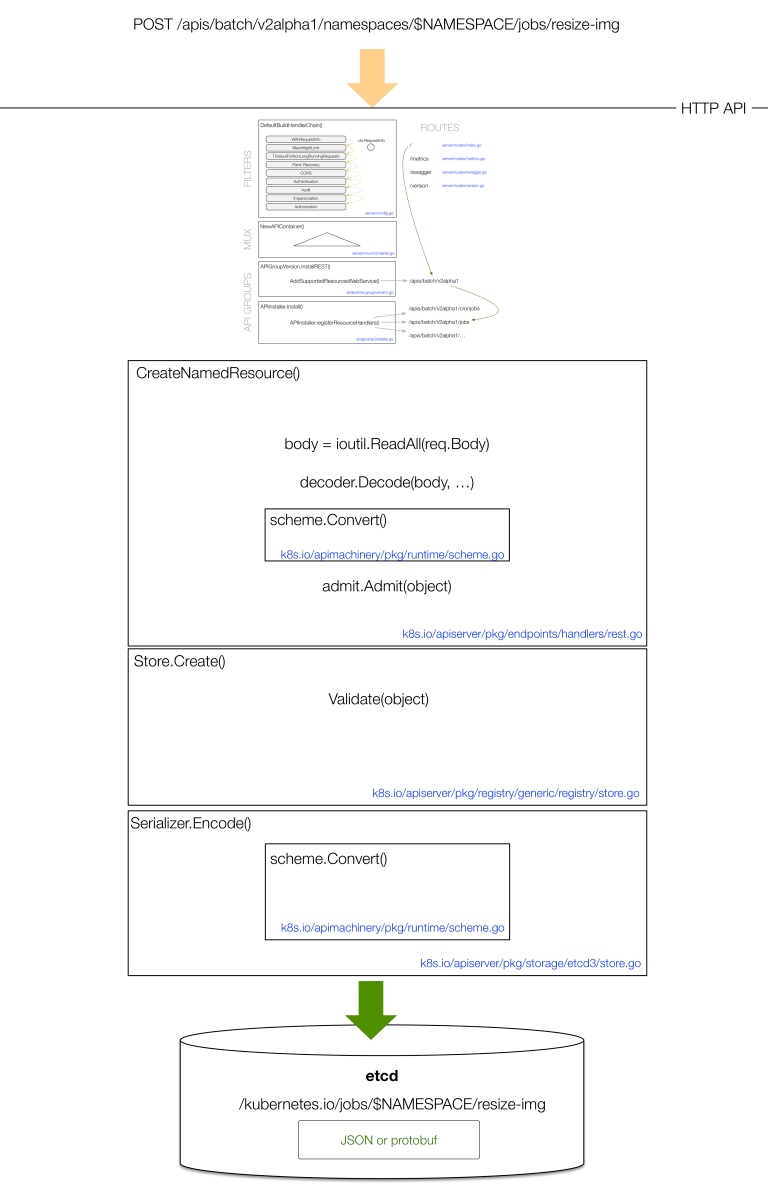

工作原理

kube-apiserver 提供了 Kubernetes 的 REST API,实现了认证、授权、准入控制等安全校验功能,同时也负责集群状态的存储操作(通过 etcd)。

以 /apis/batch/v2alpha1/jobs 为例,GET 请求的处理过程如下图所

API 访问

有多种方式可以访问 Kubernetes 提供的 REST API:

kubectl

1 kubectl get --raw /api/v1/namespaces

2 kubectl get --raw /apis/metrics.k8s.io/v1beta1/nodes

3 kubectl get --raw /apis/metrics.k8s.io/v1beta1/pods

kubectl proxy

1 $ kubectl proxy --port=8080&

2 $ curl http://localhost:8080/api/

3 {

4 "versions":[

5 "v1"

6 ]

7 }

curl

1 # In Pods with service account.

2 $ TOKEN=$(cat /run/secrets/kubernetes.io/serviceaccount/token)

3 $ CACERT=/run/secrets/kubernetes.io/serviceaccount/ca.crt

4 $ curl --cacert $CACERT --header "Authorization: Bearer $TOKEN" https://$KUBERNETES_SERVICE_HOST:$KUBERNETES_SERVICE_PORT/api

5 {

6 "kind":"APIVersions",

7 "versions":[

8 "v1"

9 ],

10 "serverAddressByClientCIDRs":[

11 {

12 "clientCIDR":"0.0.0.0/0",

13 "serverAddress":"10.0.1.149:443"

14 }

15 ]

16 }

1 # Outside of Pods.

2 $ APISERVER=$(kubectl config view | grep server | cut -f 2--d ":"| tr -d " ")

3 $ TOKEN=$(kubectl describe secret $(kubectl get secrets | grep default | cut -f1 -d ' ')| grep -E '^token'| cut -f2 -d':'| tr -d '\t')

4 $ curl $APISERVER/api --header "Authorization: Bearer $TOKEN"--insecure

5 {

6 "kind":"APIVersions",

7 "versions":[

8 "v1"

9 ],

10 "serverAddressByClientCIDRs":[

11 {

12 "clientCIDR":"0.0.0.0/0",

13 "serverAddress":"10.0.1.149:443"

14 }

15 ]

16 }

API 参考文档

最近 3 个稳定版本的 API 参考文档为:

k8s入坑之路(5)kube-apiserver详解的更多相关文章

- k8s入坑之路(4)kubenetes安装

三种安装方法: 1.kubeadm 2.kubespray 3.二进制安装 kubespray安装kubernetes集群 优点: 1.kuberspray对比kubeadm更加简洁内部集成了kube ...

- k8s入坑之路(13)kubernetes重要资源(namespace隔离 resources资源管理 label)

Namespace --- 集群的共享与隔离 语言中namespace概念 namespace核心作用隔离 以上是隔离的代码.namespace隔离的是: 1.资源对象的隔离:Service.Depl ...

- k8s入坑之路(7)kubernetes设计精髓List/Watch机制和Informer模块详解

1.list-watch是什么 List-watch 是 K8S 统一的异步消息处理机制,保证了消息的实时性,可靠性,顺序性,性能等等,为声明式风格的API 奠定了良好的基础,它是优雅的通信方式,是 ...

- k8s入坑之路(15)kubernetes共享存储与StatefulSet有状态

共享存储 docker默认是无状态,当有状态服务时需要用到共享存储 为什么需要共享存储: 1.最常见有状态服务,本地存储有些程序会把文件保存在服务器目录中,如果容器重新启停则会丢失. 2.如果使用vo ...

- k8s入坑之路(14)scheduler调度 kubelet管理及健康检查 更新策略

kubelet 主要功能 Pod 管理 在 kubernetes 的设计中,最基本的管理单位是 pod,而不是 container.pod 是 kubernetes 在容器上的一层封装,由一组运行在同 ...

- k8s入坑之路(9)k8s网络插件详解

Flannel: 最成熟.最简单的选择 Calico: 性能好.灵活性最强,目前的企业级主流 Canal: 将Flannel提供的网络层与Calico的网络策略功能集成在一起. Weave: 独有的功 ...

- k8s入坑之路(16)kubernetes中CICD/基于宿主机jenkins

cicd的结合组件 需要代码仓库如gitlab.github.包构建工具Maven等,持续集成工具如jenkins,github/cicd.结合自己脚本实现重复式任务自动化. 传统服务发布流程: 提交 ...

- k8s入坑之路(13)服务迁移(定时任务 微服务 传统服务)

定时任务迁移kubernetes 服务迁移步骤 1.安装好java 2.安装好maven 项目打包 mvn package 测试传参运行 java -cp cronjob-demo-1.0-SNAPS ...

- k8s入坑之路(12)ingress-nginx安装配置四层代理

ingress官方文档地址:http://docs.kubernetes.org.cn/ https://feisky.gitbooks.io/kubernetes/content/plugins/ ...

随机推荐

- Kafka 3.0新特性

1.概述 Kafka是一个分布表示实时数据流平台,可独立部署在单台服务器上,也可部署在多台服务器上构成集群.它提供了发布与订阅的功能,用户可以发送数据到Kafka集群中,也可以从Kafka集群中读取数 ...

- Web爬虫|入门实战之糗事百科(附源码)

coding by real mind writing by genuine heart 解析 任务背景:https://www.qiushibaike.com/hot/ 窥探网页细节:观察每一页 ...

- P4884-多少个1?【BSGS】

正题 题目链接:https://www.luogu.com.cn/problem/P4884 题目大意 求一个最小的\(n\)使得\(n\)个连续的\(1\)其在模\(m\)意义下等于\(k\). \ ...

- JDK原生反序列化利用链7u21

前言 JDK 7u21以前只粗略的扫过一眼,一看使用了AnnotationInvocationHandler,就以为还是和 CC1 一样差不多的利用方式,但最近仔细看了下利用链发现事情并不简单- 7u ...

- 5-让出CPU执行权的yield方法

让出CPU执行权的yield方法 Thread类有一个静态的yield方法,当一个线程在调用yield方法时,实际上就是暗示线程调度器请求让出自己的CPU使用,但是线程调度器可以无条件忽略这个暗示. ...

- JavaWeb#JSP内置对象

[1.JSP内置对象简介] 内置对象:不加声明就可以在JSP页面脚本中使用的成员变量.(使用这些对象可以更容易收集客户端发送的请求信息,响应客户端的请求及存储客户信息.) 主要介绍:out,reque ...

- 实时获取股票数据,免费!——Python爬虫Sina Stock实战

更多精彩内容,欢迎关注公众号:数量技术宅,也可添加技术宅个人微信号:sljsz01,与我交流. 实时股票数据的重要性 对于四大可交易资产:股票.期货.期权.数字货币来说,期货.期权.数字货币,可以从交 ...

- GDP区域分布图的生成与对比(ArcPy实现)

一.背景 各地区经济协调发展是保证国民经济健康持续稳定增长的关键.GDP是反映各地区经济发展状况的重要指标.科学准确分析各地区GDP空间分布特征,对制定有效措施,指导经济协调发展具有重要参考价值. 二 ...

- Java基础之(一):JDK的安装以及Notepad++的下载

从今天开始就开始我的Java的学习了,学习Java前需要做一些前期的准备工作.好了,现在我们先一起来安装JDK. JDK的安装 JDK下载链接:JDK 下载电脑对应的版本,同意协议 双击安装JDK 将 ...

- 题解 [HAOI2017]方案数

题目传送门 Solution 我们没有障碍的时候很好做,直接设 \(f_{i,j,k}\) 表示到 \((x,y,z)\) \(x\) 有 \(i\) 位为 \(1\),\(y\) 有 \(j\) 位 ...