内网渗透之frp+proxifier实现socks5反向代理

前言

内网穿透,代理技术的联系与区别?

我个人感觉在内网渗透的时候它们之间的界限很模糊,其目的都是为了突破内网访问的限制。内网穿透允许将内网的服务暴露给公网,代理服务器充当客户端和目标服务器之间的中介,通过代理服务器来转发网络请求和响应。

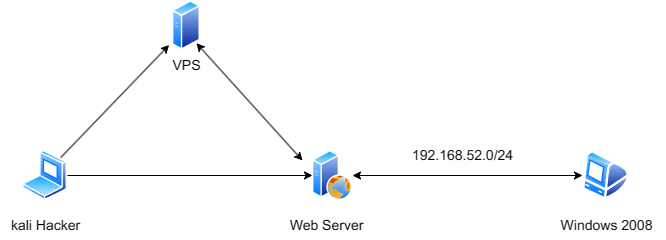

环境搭建

攻击机可以访问web服务器win7并且已经获取权限拿到shell,但是win7通过双网卡将内网和外网隔离,所以攻击机不可以直接访问内网的Windows 2008主机。

目标:

通过vps搭建frps服务端

win7作为跳板机运行frpc客户端将内网转发到vps上

vps反向代理

通过vps的socks代理访问内网

frp反向代理

疑问:既然拿到了服务器的shell,为什么不拿服务器的shell直接入侵内网?

我的理解,其一是webshell的功能较少,通常是作为一个上传工具的通道。其二是webshell通常是通过采用http协议传输,没有建立稳定的tcp连接,难以应对内网的渗透时复杂的网络要求。

所以就需要使用一下专业的内网渗透工具来保证内网渗透的过程中始终保持一个较好的网络状态。

frp就是这一个非常实用的工具,frp是一个专注于内网穿透的高性能的反向代理应用,支持TCP、UDP、HTTP、HTTPS等多种协议,且支持P2P通信。可以将内网服务以安全、便捷的方式通过具有公网IP节点的中转暴露到公网。

frp项目地址:https://github.com/fatedier/frp

首先分别准备linux平台和windows平台的frp工具(版本需要保持一致):

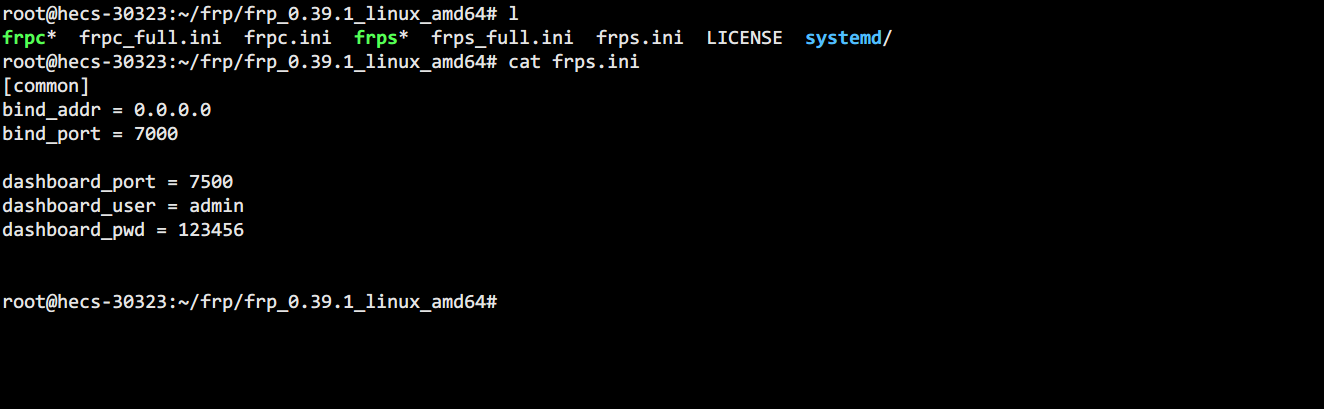

将liunx平台frp上传至liunx vps搭建frps服务端,需要用到的文件有两个frps服务端程序和frps.ini服务端配置文件,需要重点关注frps.ini文件:

默认只有服务端绑定的端口,可以添加其他配置项目:

[common]

bind_addr = 0.0.0.0 #服务端的ip地址

bind_port = 7000 #服务端的端口号

dashboard_port = 7500 #服务端仪表盘界面的访问端口

dashboard_user = admin #仪表盘的用户名

dashboard_pwd = 123456 #仪表盘的用户密码

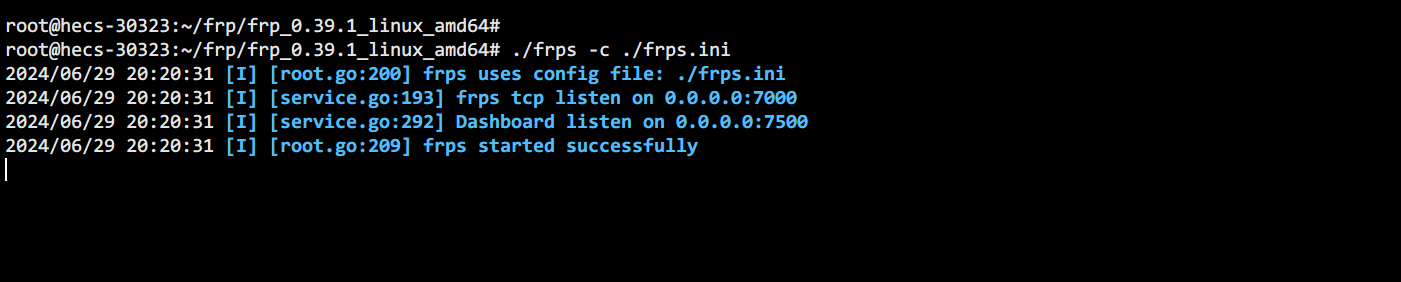

保存配置文件,执行./frps -c ./frps.ini命令启动frp服务端,等待客户端连接:

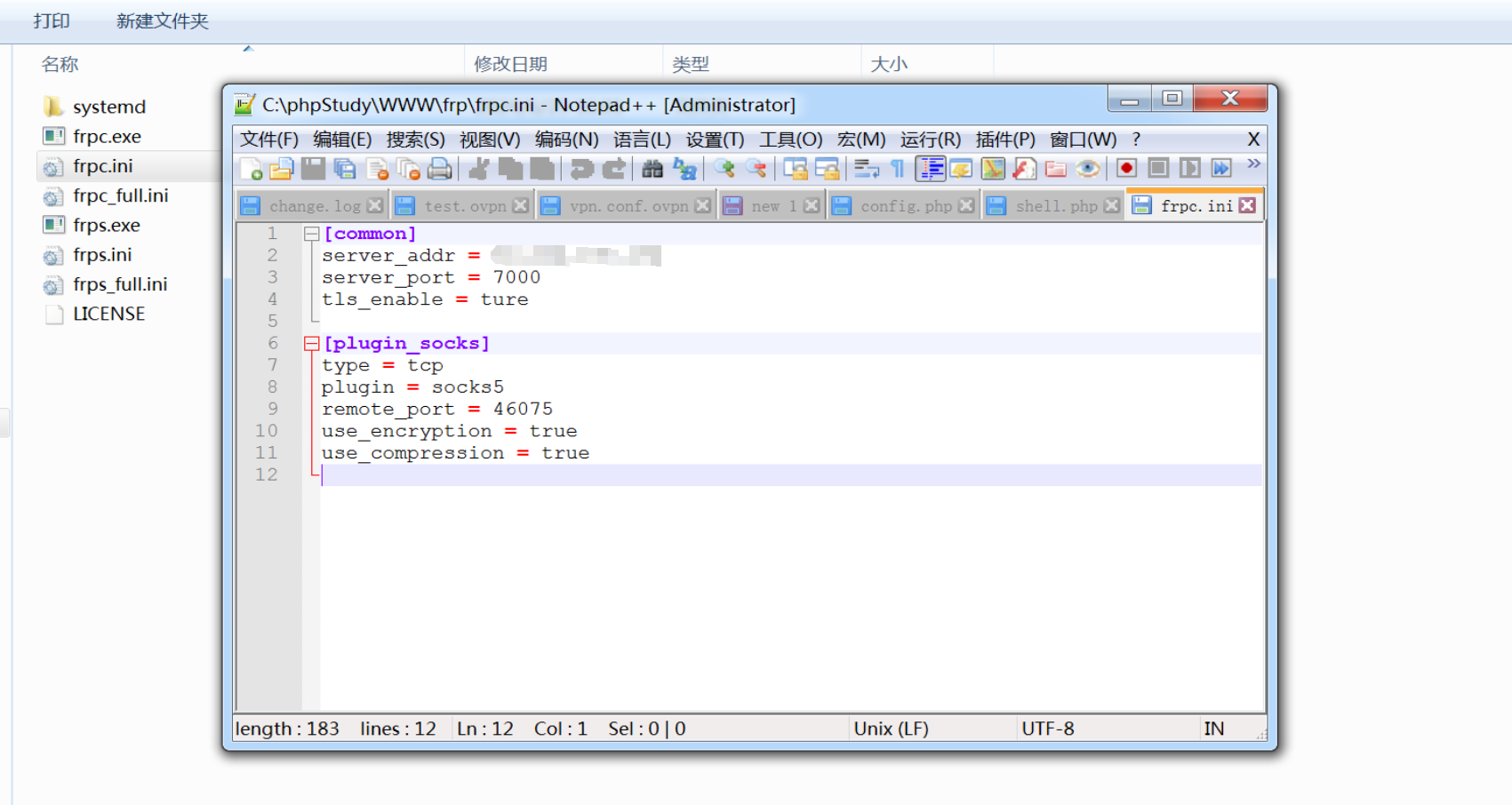

服务搭建成功,接下来将windows平台的frpc通过webshell上传至服务器win7,同样需要配置frpc.ini文件:

配置socks5代理:

[common]

server_addr = ip #服务器的地址

server_port = 7000 #服务器监听的端口号

tls_enable = ture #启用tls加密连接

[plugin socks]

type = tcp #指定协议类型为tcp

plugin = socks5 #使用的插件为socks5

remote_port = 46075 #指定socks5代理的远程端口

use_encryption = true

use_compression = true

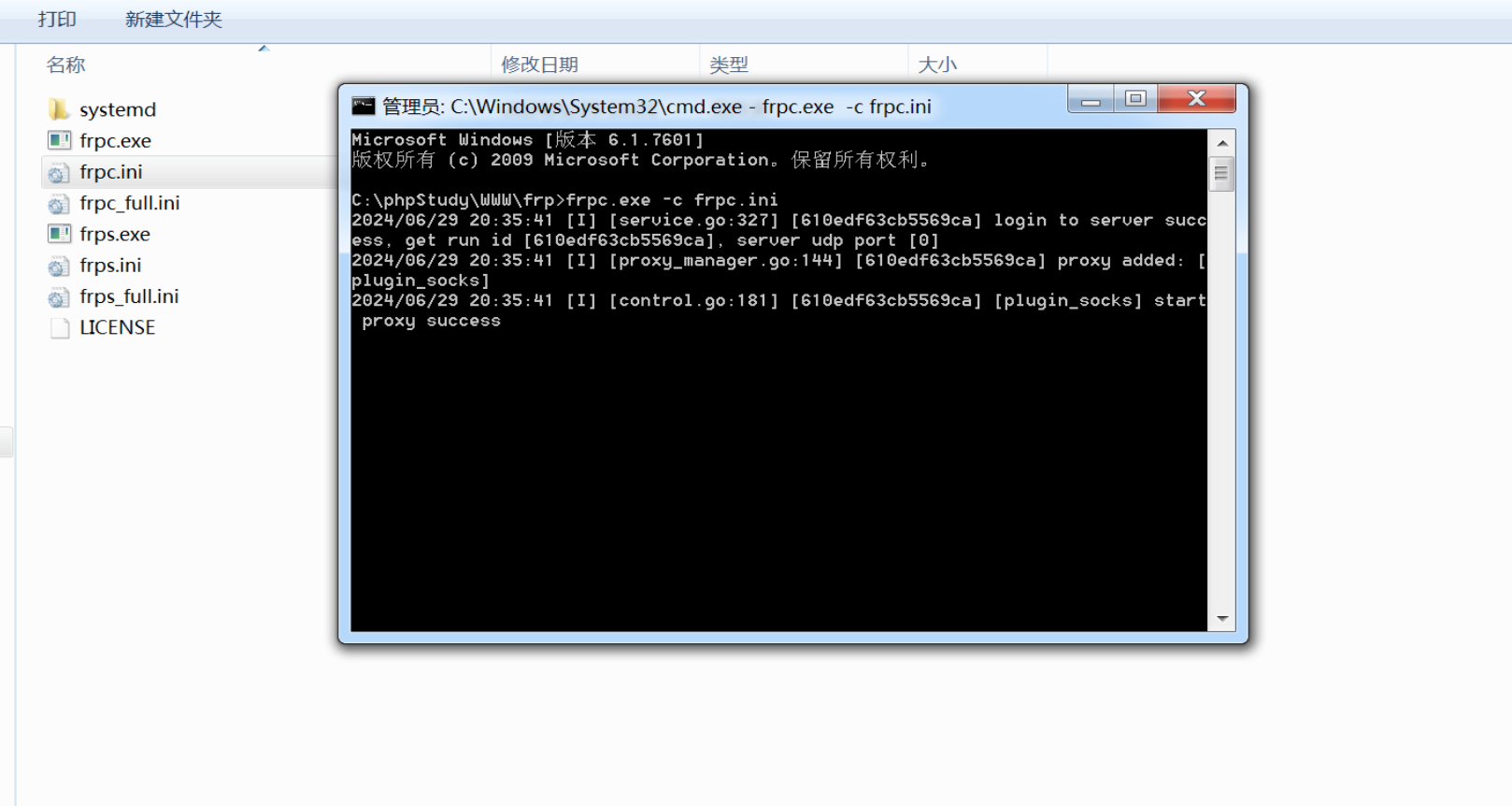

保存配置文件,执行frpc.exe -c frpc.ini命令启动frp客户端,连接服务端:

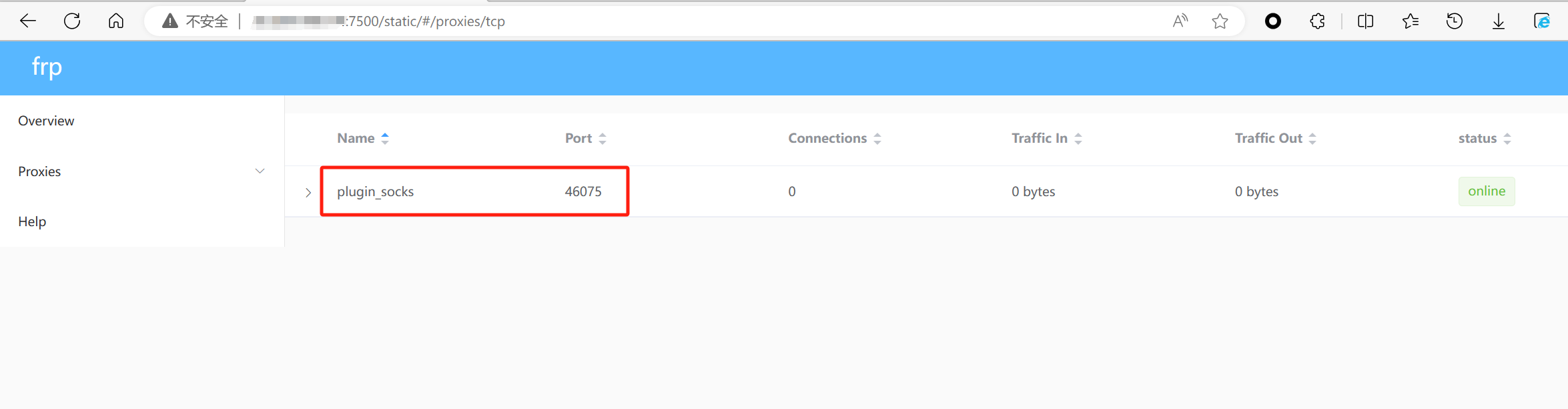

通过仪表盘页面也可以看到socks5代理启动成功:

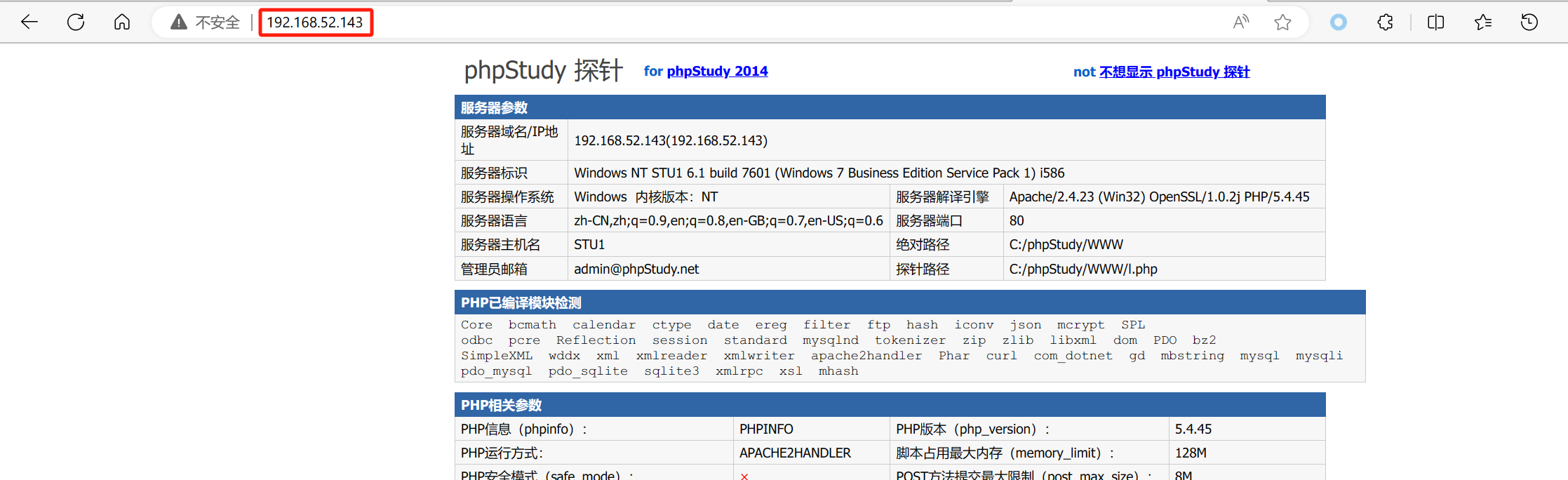

理论上现在就可以访问内网主机了,将浏览器代理改为frp服务器的socks5代理:

访问内网主机192.168.52.143的web服务:

到这里frp的功能就完成了,只有浏览器可以访问这还不够,下面介绍另一个好用的代理工具。

proxifier代理工具

Proxifier是一个知名的代理工具,它允许用户将网络应用程序通过代理服务器进行连接。它本身只是一个代理管理的工具,可以设置和管理代理连接,但并不提供代理服务器。

下载地址:https://www.proxifier.com/

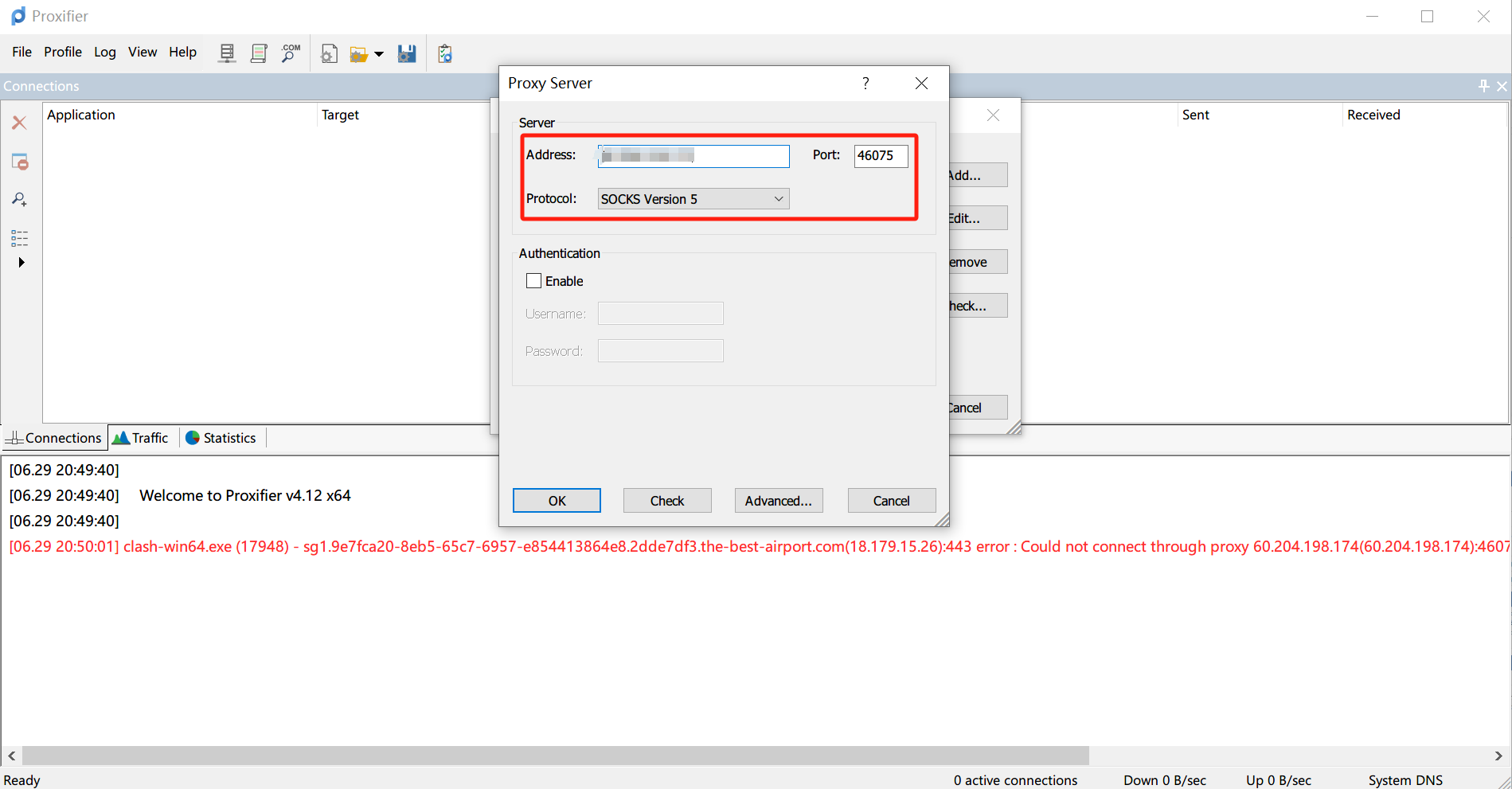

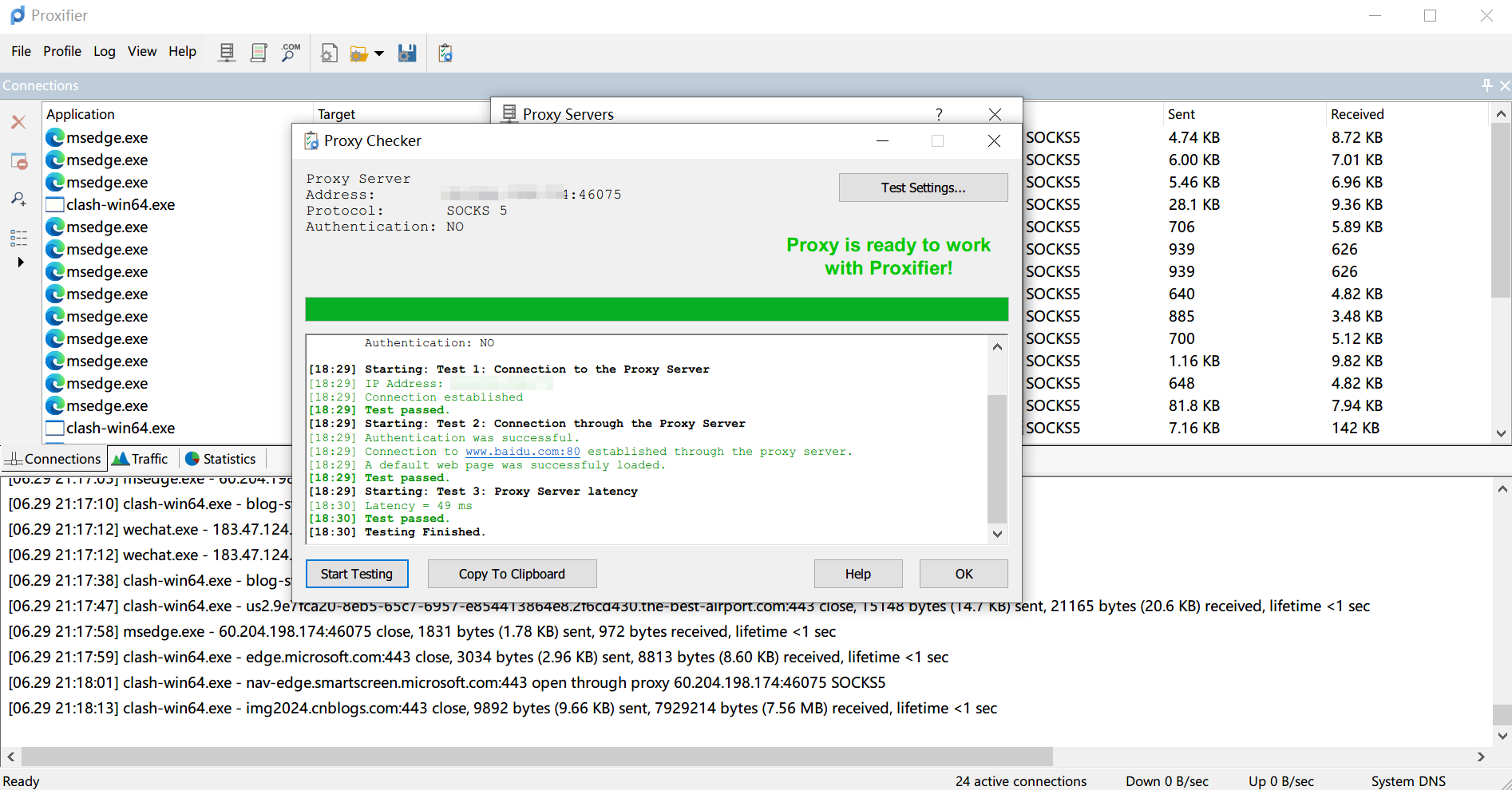

添加frp代理服务器的ip地址和socks5代理的端口号,协议版本选择为socks5版本:

记得测试一下代理服务是否正常:

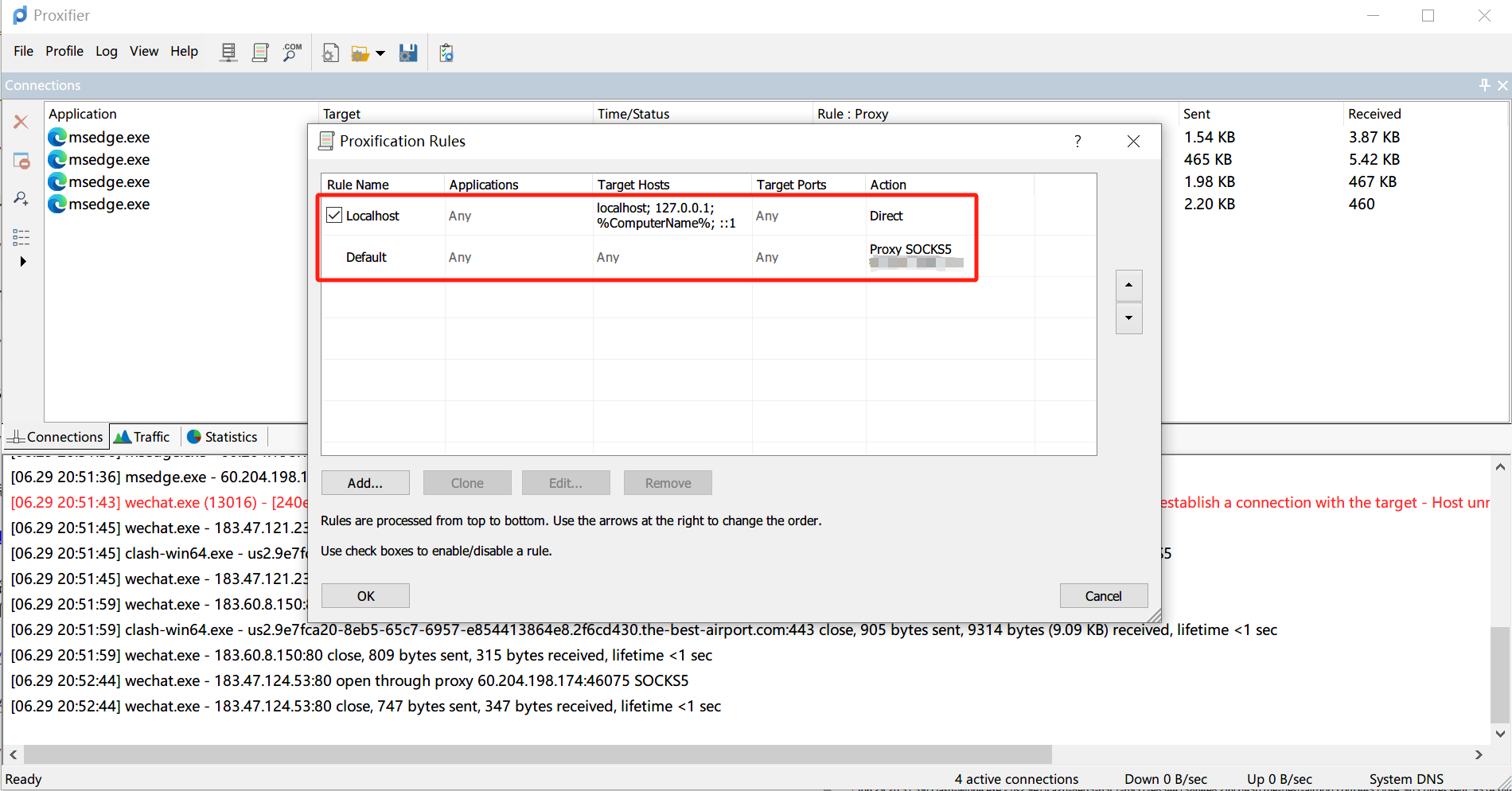

默认有两条代理规则, 第一个时系统程序的规则是Direct直连模式,不通过代理。第二个是默认其他应用程序,都通过代理。

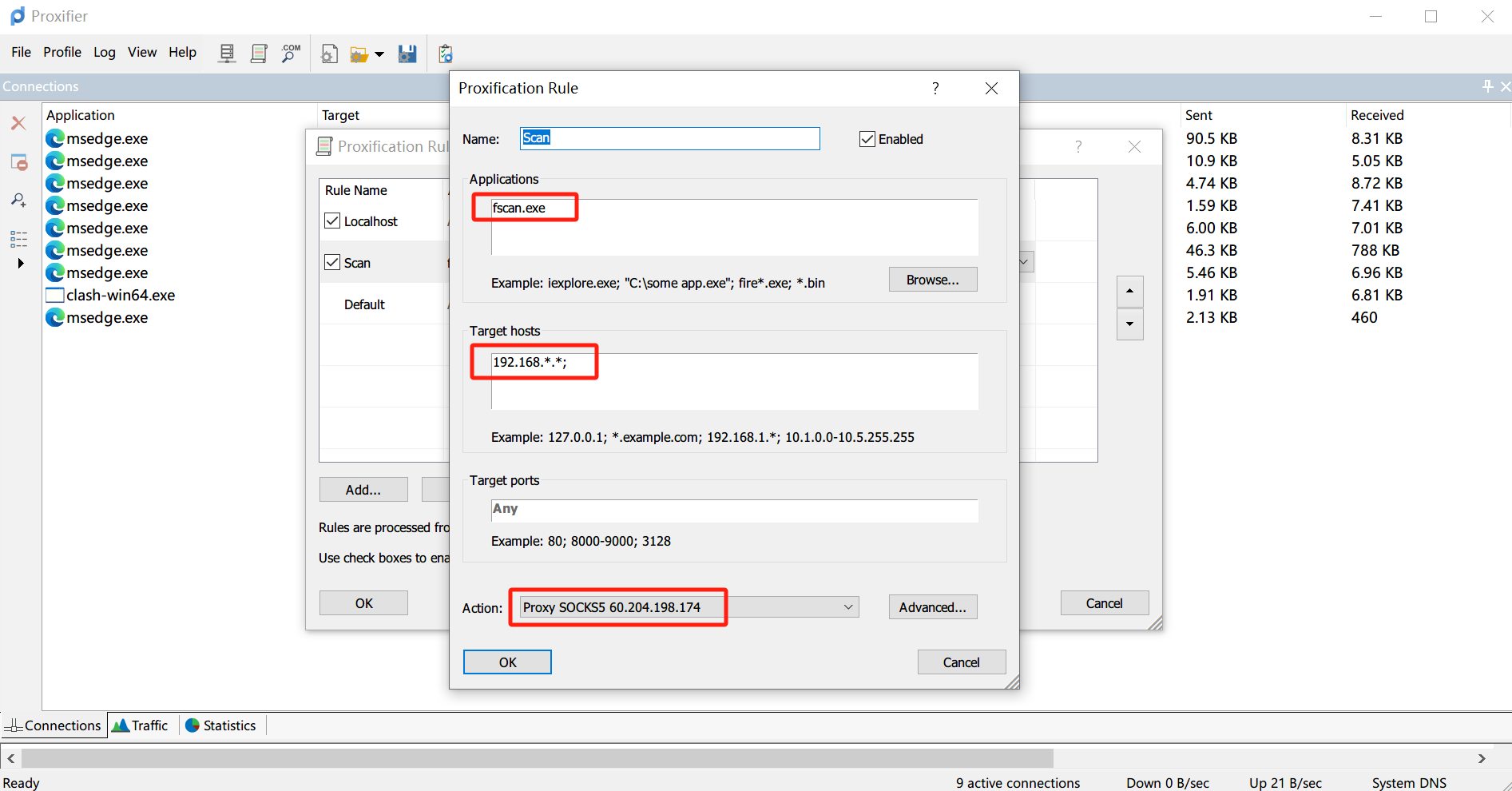

试着添加一个新规则,使用本地的fscan扫描内网网段时使用代理(其实默认规则已经包含了):

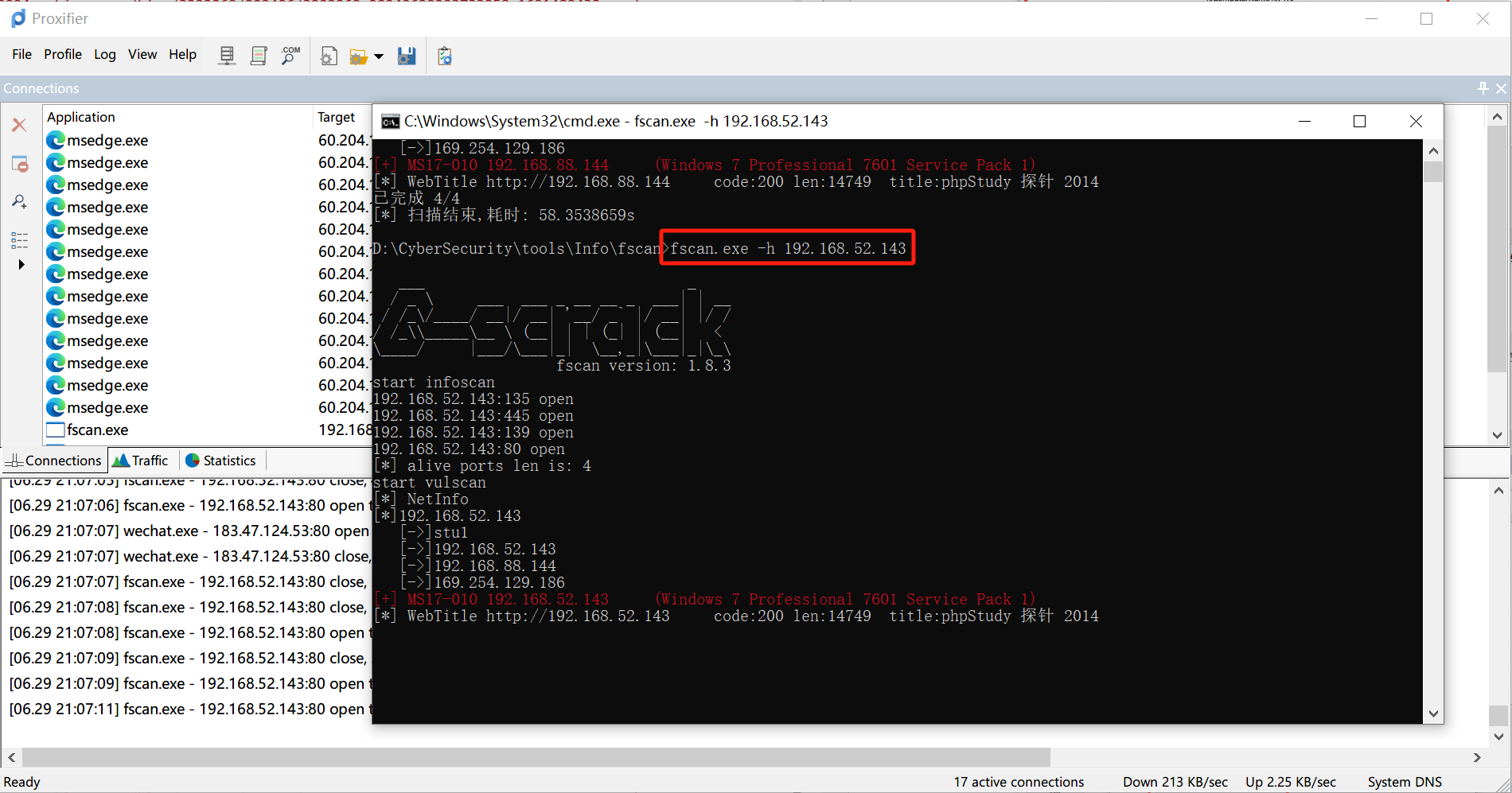

fscan通过socks代理成功扫描到了192.168.52.0/24网段内的主机:

我还是试了试代理nmap扫描,结果nmap扫描不到,并且proxifier日志也没有显示nmap使用了代理,nmap的tcp扫描也不没有走代理,感觉有点奇怪。

若有错误,欢迎指正!o( ̄▽ ̄)ブ

内网渗透之frp+proxifier实现socks5反向代理的更多相关文章

- 3.内网渗透之reGeorg+Proxifier

aaarticlea/png;base64,iVBORw0KGgoAAAANSUhEUgAAAxIAAAE2CAIAAAB6BDOVAAAgAElEQVR4Aey9Z5Aex3X327MRGVzkRH ...

- 内网渗透之frp使用

0x00 前言 nps相比上次已经介绍过了.但是他有一个致命缺点就是在scks5代理下会长连接一直不放开导致结果不准确.所以来讲讲frp的使用.frp虽然需要落地配置文件,但是扫描的结果还是很准确的. ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- [原创]K8飞刀20150725 支持SOCKS5代理(内网渗透)

工具: K8飞刀编译: 自己查壳组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http://qqhack8.blog.163.com发布: 2015/7/26 3:41:11 简介: ...

- cmseasy&内网渗透 Writeup

某CTF内网渗透 题目:www.whalwl.site:8021 目录 cmseasy 内网横向渗透 cmseasy 简单看一下网站架构 Apache/2.4.7 (Ubuntu) PHP/5.5.9 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- 内网渗透 关于GPO

网上有很多讲内网渗透的文章,但看来看去还是一老外的博客给力,博客地址:www.harmj0y.net/blog,看完就明白这里面的很多思路都非常好. 做内网时,有时会碰到目标的机器开防火墙,所有端口基 ...

- [原创]K8 Cscan 3.6大型内网渗透自定义扫描器

前言:无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高但成功率还受到漏洞影响,漏洞受时效性影响,对于大型内网扫描速度直接影响着成功率漏洞时效性1-2天,扫描内网或外网需1 ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

- [源码]Python简易http服务器(内网渗透大文件传输含下载命令)

Python简易http服务器源码 import SimpleHTTPServerimport SocketServerimport sysPORT = 80if len(sys.argv) != 2 ...

随机推荐

- 根据Uri,Cursor没有获取到对应的属性

Android: 背景:调用摄像头,拍摄视频,指定保存的地址,但是返回的Cursor文件,只有名称和大小的属性,没有其他诸如时长,连ID属性都没有 使用 cursor.getInt(cursor.ge ...

- WebShell流量特征检测_蚁剑篇

80后用菜刀,90后用蚁剑,95后用冰蝎和哥斯拉,以phpshell连接为例,本文主要是对这四款经典的webshell管理工具进行流量分析和检测. 什么是一句话木马? 1.定义 顾名思义就是执行恶意指 ...

- Angular 17+ 高级教程 – Routing 路由 (功能篇)

前言 这篇只讲功能不讲原理.没有循序渐进,没有由浅入深,一个主题讲到底. Route 目录 上一篇 Angular 17+ 高级教程 – Routing 路由 (原理篇) 下一篇 Angular 17 ...

- Figma 学习笔记 – Plugin

安装 Figma 安装 plugin 基本上就是点击一下开启而已. 到社区搜索 -> 点击 install Material Icon 下载地址 它的交互不是 drag 出来哦, 而是点击 ic ...

- 手搓大模型Task01:LLama3模型讲解

前言 主要进行Qwen模型架构进行讲解. 1.Qwen整体介绍 Qwen的整体架构与Llama2类似,如下图所示: tokenizer将文本转为词表里面的数值. 数值经过embedding得到 ...

- 深入理解 Nuxt.js 中的 app:created 钩子

title: 深入理解 Nuxt 中的 app created 钩子 date: 2024/9/26 updated: 2024/9/26 author: cmdragon excerpt: 摘要:本 ...

- crypt.h:No such file or directory 报错处理

crypt.h:No such file or directory 报错处理 前言:本文初编辑于2024年9月28日 CSDN主页:https://blog.csdn.net/rvdgdsva 博客园 ...

- RabbitMQ协议基础及C++和Java混合开发

目前面对大多数的需要在异构系统间进行消息传递技术路线,大多会选择socket或webservice.这两种技术的共同特点是耦合紧,调试依赖双方同步,但是效率高.除此以外,使用消息队列(MQ)的应用场景 ...

- 多Master节点的k8s集群部署-完整版

多Master节点的k8s集群部署 一.准备工作 1.准备五台主机(三台Master节点,一台Node节点,一台普通用户)如下: 角色 IP 内存 核心 磁盘 Master01 192.168.116 ...

- USB总线-Linux内核USB3.0 Hub驱动分析(十四)

1.概述 USB Hub提供了连接USB主机和USB设备的电气接口.USB Hub拥有一个上行口,至少一个下行口,上行口连接上一级的Hub的下行口或者USB主机,连接主机的为Root Hub,下行口连 ...