centos之间如何实现免密ssh登陆

在公司产品中,管理平台和下面的主机很多时候都要求免密,免密的逻辑到底是怎么样的呢?今天就简单看看!

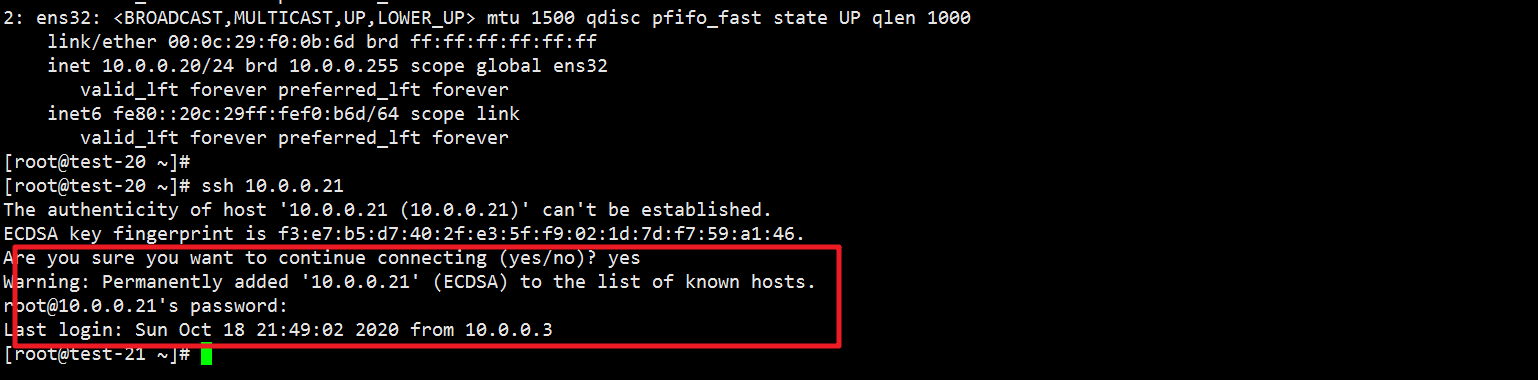

首先创建两台虚机,正常情况下ssh登陆对方是需要密码的

先通过ssh-keygen生成一对秘钥

[root@test-20 ~]# ssh-keygen

Generating public/private rsa key pair. #通过RSA加密算法生成公钥/私钥密钥对

Enter file in which to save the key (/root/.ssh/id_rsa): #保存目录

Created directory '/root/.ssh'. #生成对应目录

Enter passphrase (empty for no passphrase): #密码短语(passphrase)是一串比常用密码要长一些的字符的排列

Enter same passphrase again: #再次确认密码短语

Your identification has been saved in /root/.ssh/id_rsa. #生成成功

Your public key has been saved in /root/.ssh/id_rsa.pub. #公钥保存目录

The key fingerprint is:

cc:21:36:e7:47:99:1a:19:5e:bd:f4:1d:28:52:78:e1 root@test-20

The key's randomart image is:

+--[ RSA 2048]----+

| . ++. . |

| . *.=o. . |

| + * *E.o ..|

| . B = . . .|

| S . |

| . |

| |

| |

| |

+-----------------+

[root@test-20 ~]#

进入对应目录可查看到相应文件

[root@test-20 ~]# ls -a

. .. anaconda-ks.cfg .bash_history .bash_logout .bash_profile .bashrc .cshrc .ssh .tcshrc

[root@test-20 ~]# cd .ssh/

[root@test-20 .ssh]# ll -a

total 8

drwx------. 2 root root 38 Oct 18 22:05 .

dr-xr-x---. 3 root root 147 Oct 18 22:05 ..

-rw-------. 1 root root 1679 Oct 18 22:05 id_rsa

-rw-r--r--. 1 root root 394 Oct 18 22:05 id_rsa.pub

[root@test-20 .ssh]#

需要注意的是:如果希望ssh公钥生效需满足至少下面两个条件:

1) .ssh目录的权限必须是700

2) .ssh/authorized_keys文件权限必须是600

将生成的公钥文件拷贝至客户端虚机上

[root@test-20 .ssh]# scp id_rsa.pub root@10.0.0.21:/root/.ssh/id_rsa.10.0.0.20.pub

The authenticity of host '10.0.0.21 (10.0.0.21)' can't be established.

ECDSA key fingerprint is f3:e7:b5:d7:40:2f:e3:5f:f9:02:1d:7d:f7:59:a1:46.

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added '10.0.0.21' (ECDSA) to the list of known hosts.

root@10.0.0.21's password:

id_rsa.pub 100% 394 0.4KB/s 00:00

[root@test-20 .ssh]#

[root@test-21 .ssh]# ll

total 20

-rw-------. 1 root root 394 Oct 18 22:29 authorized_keys

-rw-------. 1 root root 1679 Oct 18 22:15 id_rsa

-rw-r--r--. 1 root root 394 Oct 18 22:24 id_rsa.10.0.0.20.pub #我是把20的公钥文件拷贝过来,然后添加到authorized_keys中,注意修改权限;

尝试发现还是不行,检查发现虚机的防火墙没有关,关闭后,正常

[root@test-21 .ssh]# ip add

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN qlen 1

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: ens32: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP qlen 1000

link/ether 00:0c:29:69:12:24 brd ff:ff:ff:ff:ff:ff

inet 10.0.0.21/24 brd 10.0.0.255 scope global ens32

valid_lft forever preferred_lft forever

inet6 fe80::20c:29ff:fe69:1224/64 scope link

valid_lft forever preferred_lft forever

[root@test-21 .ssh]# ssh 10.0.0.20

Last login: Sun Oct 18 22:37:50 2020 from 10.0.0.21

[root@test-20 ~]#

同时会在该目录下增加known_hosts文件,查看发现即是免认证的用户

[root@test-20 .ssh]# cat known_hosts

10.0.0.21 ecdsa-sha2-nistp256 AAAAE2VjZHNhLXNoYTItbmlzdHAyNTYAAAAIbmlzdHAyNTYAAABBBNu0JBtSYifFX2fTaNb1EbE7ibXxikHM594PRpt+BVXfFm6pd1QJj6/mohxM698giGPdgBrucYDO4u3wEiSxzJ0=

[root@test-20 .ssh]#

centos之间如何实现免密ssh登陆的更多相关文章

- Linux中配置主机之间的免密ssh登陆

假如 A 要登陆 B在A上操作:1.首先生成密钥对 ssh-keygen (提示时,直接回车即可) 2.再将A自己的公钥拷贝并追加到B的授权列表文件authorized_keys中 ssh-copy- ...

- 服务器之间免密码ssh登陆

配置服务器f1(192.168.1.1)与服务器f2(192.168.1.2)之间免密码ssh登陆 一.首先,配置服务器主机名为f1.f2 1.更改/etc/sysconfig下的network文件, ...

- SSH免密远程登陆及详解

SSH(安全外壳协议):为建立在应用层和传输层基础上的安全协议,ssh是目前较为可靠,专门为远程登陆,会话和其他网络服务提供安全 协议.利用ssh协议可以有效的防止远程管理过程中的信息泄露问题,传统的 ...

- docker笔记--容器之间如何互相免密?

在使用docker搭建hadoop分布式集群的时候,需要各容器之间相互免密登录,传统的方式我想或许会很麻烦,特别是当容器达到几百上千台的时候,这时就需要有一种方式来更简单实现免密登录了. 环境介绍: ...

- Hadoop集群配置免密SSH登录方法

Hadoop集群包含1个主节点和3个从节点,需要实现各节点之间的免密码登录,下面介绍具体的实现方法. 一.Hadoop集群环境 二.免密登录原理 每台主机authorized_keys文件里面包含的主 ...

- Linux免密远程登陆

上一节讲到伪分布式部署,启动后需要输入4次密码,停止服务后也要输入4次密码.本节记录免密登陆原理和实践 假设有2台服务器(A和B)(这是配置原理) 1)A需要远程登录B服务器,那么A就要创建密钥对(私 ...

- 批量免密ssh

参考连接:https://www.cnblogs.com/xiaoyuxixi/p/11413355.html 适用于所有密码都一样的情况下 应用场景: 在应用ansible的实际情况中,有一个很现实 ...

- windows下配置VSCode免密SSH连接Linux机器

先决条件 Windows下安装openssh软件(win10自带,可以不用搞) 从官网下载最新版本默认安装即可 VSCode安装插件 VSCode官方市场获取两个插件:"Remote - S ...

- MacOS下免密码ssh登陆

由于配置过程中需要频繁的进行ssh连接到开发服务器执行命令以及通过scp命令向服务器拷贝文件等依赖ssh连接的操作.所以,配置本地环境跟服务器之间的ssh免密码连接可以有效的提升工作效率. ...

随机推荐

- Salesforce Javascript(一) Promise 浅谈

本篇参看: https://developer.mozilla.org/zh-CN/docs/Web/JavaScript/Reference/Global_Objects/Promise https ...

- 1.7Hadoop-HDFS命令

- vue学习02-v-text

vue学习02-v-text 引入环境版本,cdn网络引用或者本地js应用 html的结构,一般是div 创建vue实例 el:挂载点 v-text指令的作用是设置标签的内容 默认写法会替换全部内容, ...

- JUC 常用4大并发工具类

什么是JUC? JUC就是java.util.concurrent包,这个包俗称JUC,里面都是解决并发问题的一些东西 该包的位置位于java下面的rt.jar包下面 4大常用并发工具类: Count ...

- 使用MATLAB 2019 App Design 工具设计一个 电子日记App

使用MATLAB 2019 App Design 工具设计一个 电子日记App1.1 前言:由于信号与系统课程需要,因此下载了MATLAB软件,加之对新款的执着追求,通过一些渠道,下载了MATLAB ...

- netty第一讲 创建

1.新建一个maven项目 https://blog.csdn.net/yanghaibobo110/article/details/73835469 2.netty是什么玩意 官方那个给出的介绍是 ...

- mysql-6-groupby

#进阶5:分组查询 /* SELECT FROM WHERE GROUP BY ORDER BY 查询列表要求是分组函数和 group by 之后出现的字段 1.筛选条件分为两类: 数据源 位置 关键 ...

- Arduino Wire.h(IIC/ I2C)语法

转自:https://www.cnblogs.com/1996jiwei/p/6561681.html 本文转自上面链接,版权请直接参考原链接. 最近在用I2C进行通信交流,发现有两种方法的头文件需要 ...

- 【题解】[USACO19DEC]Milk Visits G

题目戳我 \(\text{Solution:}\) 这题不要把思想局限到线段树上--这题大意就是求路径经过的值中\(x\)的出现性问题. 最开始的想法是值域线段树--看了题解发现直接\(vector\ ...

- Java安全之Commons Collections1分析前置知识

Java安全之Commons Collections1分析前置知识 0x00 前言 Commons Collections的利用链也被称为cc链,在学习反序列化漏洞必不可少的一个部分.Apache C ...