PHP代码审计5-实战漏洞挖掘-cms后台登录绕过

cms后台登录绕过

练习源码:【来源:源码下载】(数据库配置信息有误,interesting)

注:需进行安装

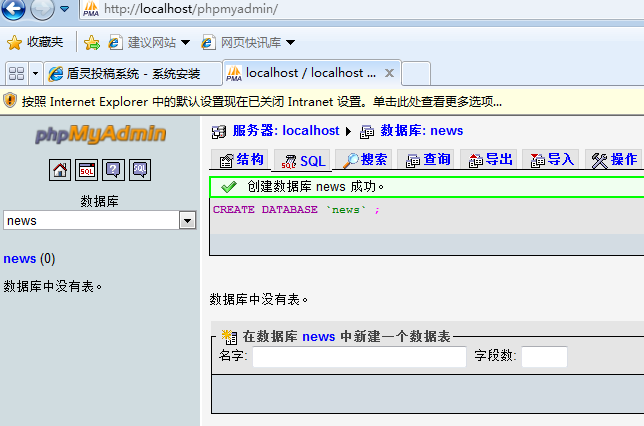

1、创建数据库

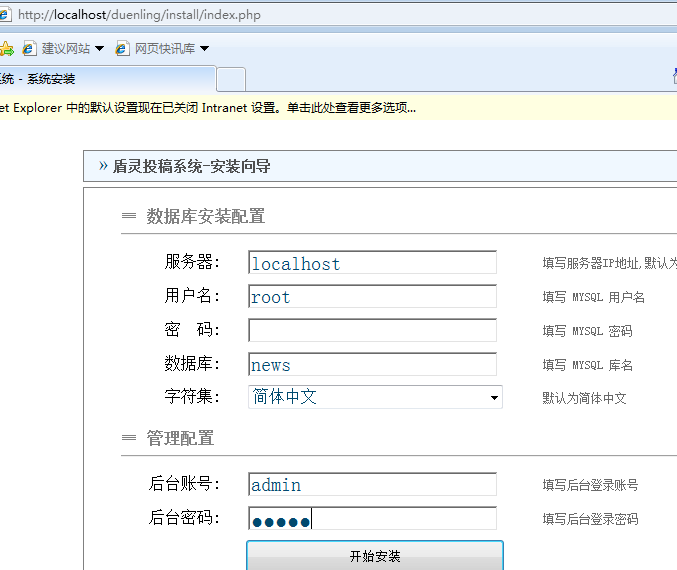

2、设置账号密码,连接数据库

3.1 正常登录后台,抓包分析数据提交位置【admin/login.php】

第3、4、7行:直接获取提交的数据,未进行参数过滤,可产生SQL注入,绕过登录验证 【有js验证,可直接提交包】

注:若系统开启gpc,则无法绕过

如:adminname=admin' #&adminpass=123123

<?php

require '../config.php';

$adminname = $_POST['adminname'];

$adminpass = $_POST['adminpass'];

$adminpass .= "Axphp.com";

$adminpass = md5($adminpass);

$adminsql = "select * from axphp_admin where adminname='$adminname' and adminpass='$adminpass'";

$adminery = mysql_query($adminsql, $config);

$adminnum = mysql_num_rows($adminery);

if ($adminnum == "1") {

setcookie("admin", "Y", time() + 3600, '/');

setcookie("admin_name", $adminname, time() + 3600, '/');

header("location:axadmin.php");

} else {

header("location:axphp.php");

}

?>

3.2 若要登录后台,需进行验证(admin/admin_pass.php)

<?php

require 'check.php';

require '../template/axadmin/head.php';

require '../template/axadmin/banner.php';

require '../template/axadmin/admin_pass.php';

require '../template/axadmin/bottom.php'

?>

#加载了check.php进行验证

<?php

error_reporting(0);

isset($_COOKIE['admin'])?$check=$_COOKIE['admin']:$check=null;

isset($_COOKIE['admin_name'])?$admin_user=$_COOKIE['admin_name']:$user=null;

if($check==null){header("Location:../index.php");exit;}

?>

第3行,可通过直接在数据包中设置cookie:admin 绕过登录验证,登录后台;第4行,不起作用

【如果cookie为空,跳转/index.php界面】

PHP代码审计5-实战漏洞挖掘-cms后台登录绕过的更多相关文章

- 27、Flask实战第27天:cms后台登录

cms后台登录界面 后台登录页面,我们不用自己写,只需要去Bootstrap中文网去找一个模板改一下就行 这里使用的模板是:https://v3.bootcss.com/examples/signin ...

- PHP代码审计6-实战漏洞挖掘-xdcms用户注册页面漏洞

xdcms 源码:xdcms v2.0.8 1.配置 [一直下一步(仅为测试)] #数据库账号root,密码为空:管理员账号/密码:xdcms/xdcms #登录后台 2.查看后台登录页面的配置项[x ...

- 帝国CMS 后台登录空白

编辑/e/config/config.php中 $ecms_config['esafe']['ckfromurl']=0; //是否启用来源地址验证,0为不验证,1为全部验证,2为后台验证,3为前台验 ...

- 九十四:CMS系统之cms后台登录限制

装饰器,验证当前session中是否存在定义的user_id,没有就重定向到登录页 from flask import session, redirect, url_forfrom functools ...

- 九十三:CMS系统之cms后台登录功能

config form from wtforms import Form, StringField, IntegerFieldfrom wtforms.validators import Email, ...

- 九十二:CMS系统之cms后台登录界面

html <!DOCTYPE html><html lang="zh-CN"> <head> <meta charset="ut ...

- 关于PHP代码审计和漏洞挖掘的一点思考

这里对PHP的代码审计和漏洞挖掘的思路做一下总结,都是个人观点,有不对的地方请多多指出. PHP的漏洞有很大一部分是来自于程序员本身的经验不足,当然和服务器的配置有关,但那属于系统安全范畴了,我不太懂 ...

- 【代码审计】大米CMS_V5.5.3 后台多处存储型XSS漏洞分析

0x00 环境准备 大米CMS官网:http://www.damicms.com 网站源码版本:大米CMS_V5.5.3试用版(更新时间:2017-04-15) 程序源码下载:http://www ...

- [网站安全] [实战分享]WEB漏洞挖掘的一些经验分享

WEB漏洞有很多种,比如SQL注入,比如XSS,比如文件包含,比如越权访问查看,比如目录遍历等等等等,漏洞带来的危害有很多,信息泄露,文件上传到GETSHELL,一直到内网渗透,这里我想分享的最主要的 ...

随机推荐

- Struts2 简介及学习方法介绍

Struts2 = webwork + struts1.x 尊重学习规律的操作 学习上痛苦的根源之一是只能走的时候逼我来跑 不是说深入的内容就不讲了,而是放到合适的时候讲 一段时间可以,长了集中不了 ...

- chrome浏览器设置12px以下字体大小

内容很简单 在 body 上添加一个 css 属性即可. .body { -webkit-text-size-adjust: none; } 结束,晚安!

- SAP S4CRM和C4C的技术比较

如果您对SAP S/4HANA for Customer Management(以下简称S4CRM)和SAP Cloud for Customer(以下简称C4C)不甚熟悉,那我建议您可以先浏览我之前 ...

- .net core 2.0下的容器注册方法

https://www.cnblogs.com/Wddpct/p/5764511.html 自带的容器注册方法真的很好用

- Poj(1789),最小生成树,Prim

题目链接:http://poj.org/problem?id=1789 还是套路. #include <stdio.h> #include <string.h> #define ...

- javascript入门笔记7-计时器

计时器 语法: setInterval(代码,交互时间) 参数说明: 代码:要调用的函数或要执行的代码串. 交互时间:周期性执行或调用表达式之间的时间间隔,以毫秒计(1s=1000ms). 例子: & ...

- Tomcat启动排查

Tomcat启动排查 一.参考 https://blog.csdn.net/baidu_32739019/article/details/64155136

- java斗地主扑克 扑克牌 洗牌 发牌 Collection 集合练习

package com.swift.poker; import java.util.ArrayList; import java.util.Collections; /*训练考核知识点:Collect ...

- 如何将一个div水平垂直居中

方案一: div绝对定位水平垂直居中[margin:auto实现绝对定位元素的居中], 兼容性:,IE7及之前版本不支持 div{ width: 200px; height: 200px; backg ...

- 关于js的严格模式

最近在看你不知道js,补充自己的js基础,加深理解.在读的过程中写点笔记. 严格模式下与非严格模式的区别 . 严格模式是es5新增的,es6是默认为严格模式的!js默认状态下是非严格模式的! 一般 ...